Sintesi

Nel luglio 2021 si è verificata una sofisticata intrusione informatica che ha sfruttato un link al servizio Feed Proxy di Google per scaricare un file Microsoft Word dannoso sul dispositivo delle vittime. Una volta che gli utenti hanno abilitato le macro in buona fede, è stata eseguita una libreria di collegamento dinamico (DLL) del payload Hancitor, che ha richiamato il diffuso strumento Cobalt Strike, il quale ha rilasciato diversi payload dopo aver analizzato la rete compromessa. Nel giro di un'ora, l'autore dell'attacco è in grado di ottenere i privilegi di amministratore di dominio e il pieno controllo sul dominio. In questo blog descriviamo comeMultiscanning OPSWAT - Metascan e la tecnologia Deep CDR™ (Content Disarm and Reconstruction) abbiano individuato la potenziale minaccia e impedito questo attacco avanzato.

L'attacco

Come molti attacchi informatici al giorno d'oggi, l'intrusione è iniziata con un'e-mail di spear-phishing a uno o più utenti della rete target. Conosciamo bene le tattiche di attacco che utilizzano macro nascoste nei file per scaricare payload dannosi. Questo attacco è ancora più evasivo e sofisticato, poiché la macro incorporata non scarica direttamente i payload, ma estrae ed esegue uno shellcode (oggetto OLE) all'interno del documento per scaricare i payload dannosi.

Agli utenti è stato inviato un documento Microsoft Word con macro dannose in grado di installare copie incorporate del trojan downloader Hancitor[1]. Quando gli utenti hanno aperto e attivato le macro nascoste nel file, questo ha scritto ed eseguito un file DLL dalla cartella appdata delle vittime. Quindi la DLL di Hancitor ha scaricato e consegnato vari payload contenenti Cobalt Strike[2] e Ficker Stealer[3].

Come OPSWAT può aiutarvi a prevenire questo attacco avanzato

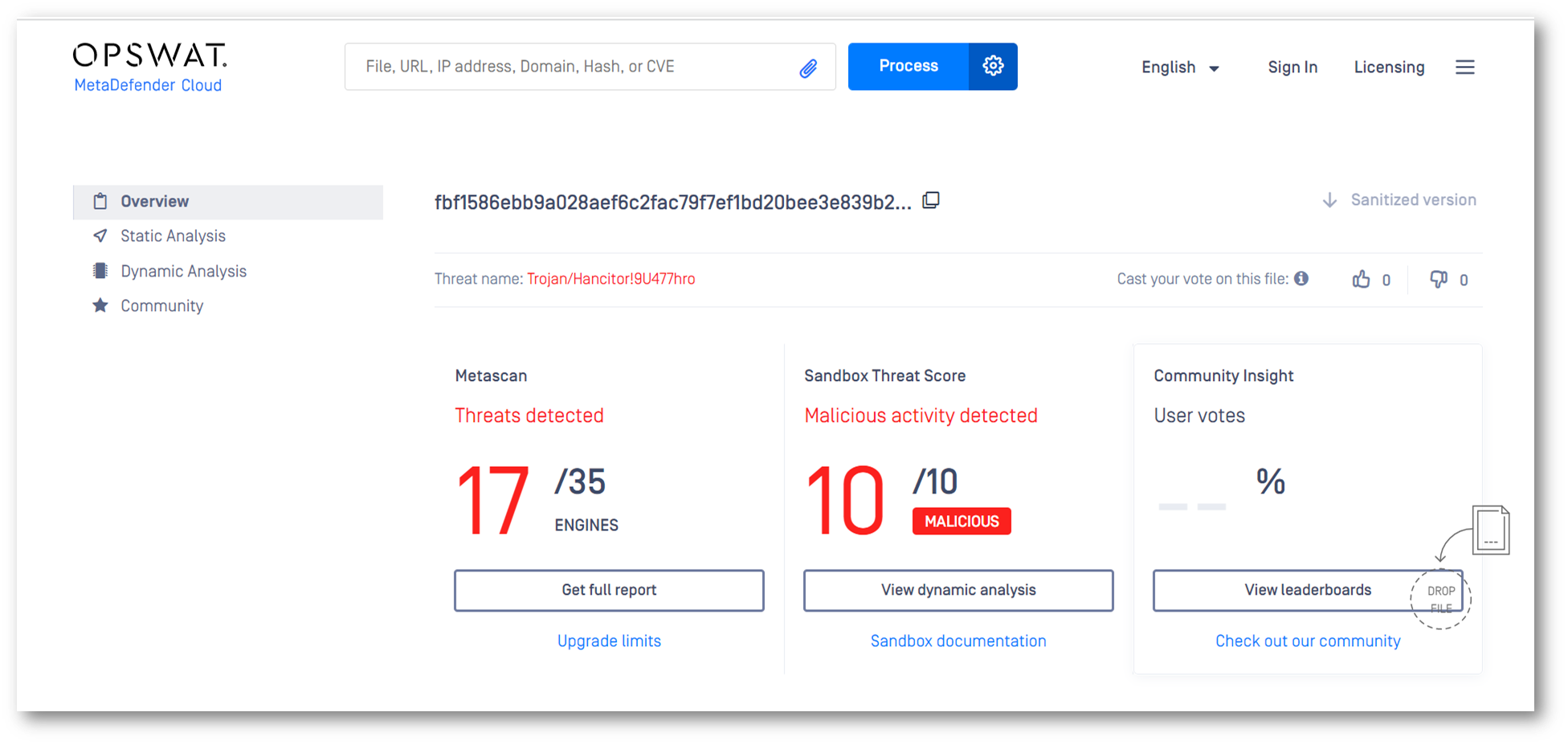

Eseguendo la scansione del file MS Word dannoso con OPSWAT MetaDefender , solo 17/35 motori antivirus hanno trovato la minaccia. Questa è una prova inconfutabile del fatto che la scansione con uno o pochi motori AV non è sufficiente a proteggere l'organizzazione e gli utenti. Il malware avanzato con tattiche evasive può aggirare le difese tradizionali. Un singolo motore antivirus può rilevare il 40%-80% del malware. OPSWAT Metascan consente di eseguire rapidamente la scansione dei file con oltre 30 motori antimalware in sede e nel cloud per ottenere tassi di rilevamento superiori al 99%.

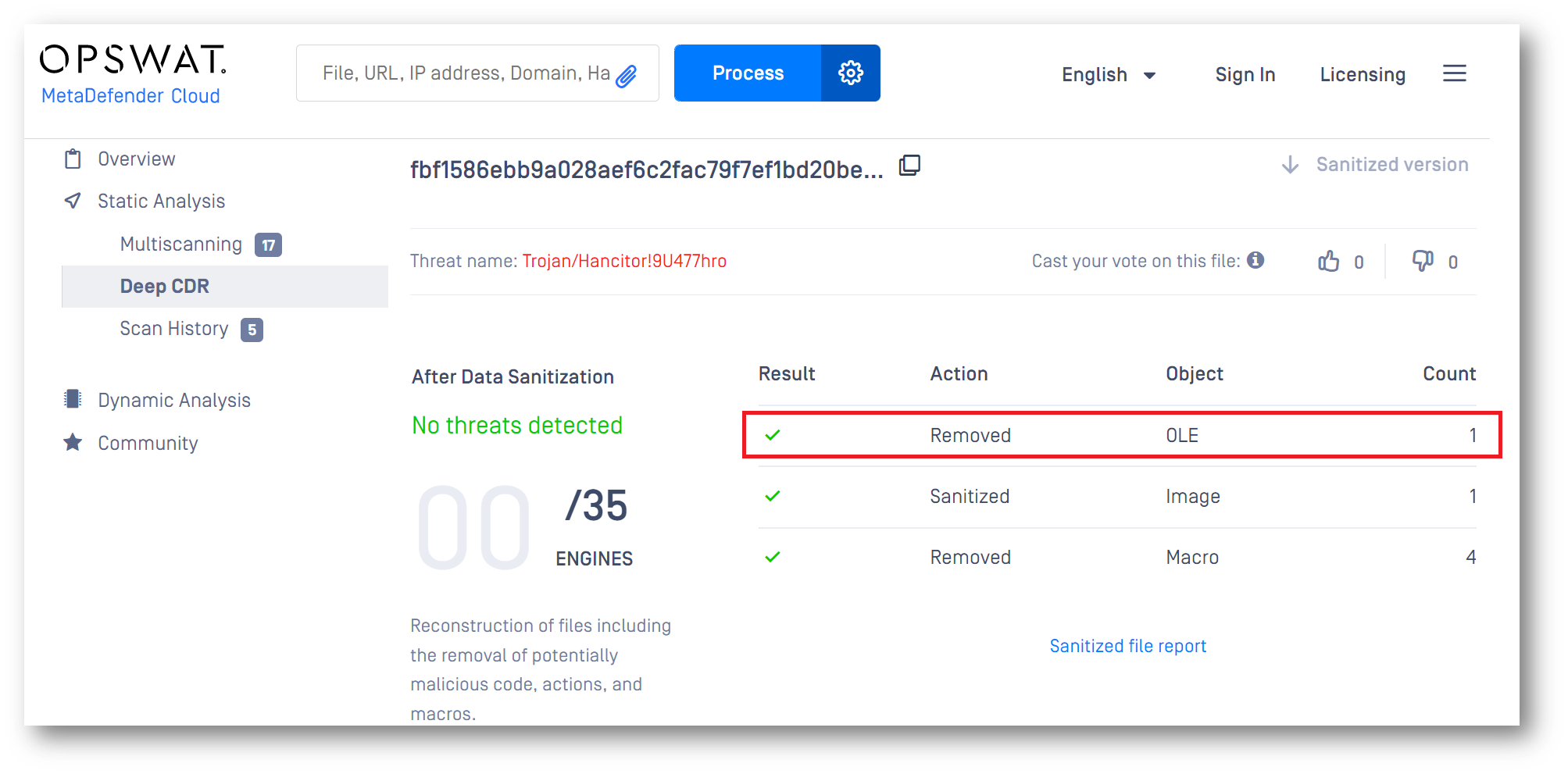

Tuttavia, l'approccio migliore per garantire che la vostra organizzazione e i vostri utenti siano protetti da attacchi sofisticati e zero-day consiste nel sottoporre tutti i file a un processo di sanificazione tramite la tecnologia Deep CDR™. I file vengono valutati e verificati non appena entrano nel sistema di sanificazione, al fine di garantirne il tipo e la coerenza. Successivamente, tutti gli elementi del file vengono scomposti in componenti distinti e quelli potenzialmente dannosi vengono rimossi o sanificati. Fornendo un rapporto dettagliato sulla sanificazione, la tecnologia Deep CDR™ consente inoltre agli amministratori di analizzare il comportamento del malware senza ricorrere a strumenti di analisi aggiuntivi. Di seguito dimostriamo come la tecnologia Deep CDR™ abbia rimosso tutte le potenziali minacce presenti nel file e abbia fornito agli utenti un file sicuro da utilizzare.

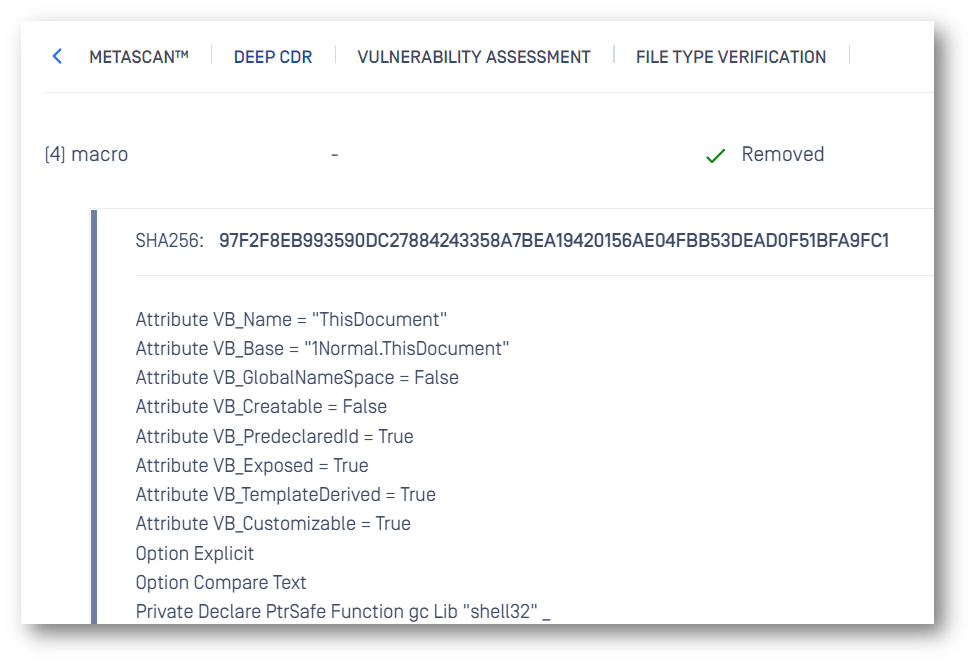

Analizzando il documento Word dannoso con la tecnologia Deep CDR™, abbiamo individuato diversi componenti attivi, tra cui un oggetto OLE e quattro macro. Abbiamo decodificato il codice e abbiamo constatato che tentava di eseguire il comando (C:\Windows\System32\rundll32.exe C:\users\admin\appdata\roaming\microsoft\templates\ier.dll,HEEPUBQQNOG).

Come mostrato nel risultato della sanificazione, tutto il contenuto attivo del documento è stato rimosso dal file. Uno degli oggetti incorporati (l'oggetto OLE) avrebbe installato il trojan Hancitor (file ier.dll) sul computer degli utenti (una volta attivato involontariamente) se non fosse stato neutralizzato prima di raggiungerli.

Per proteggere la propria rete, è fondamentale per qualsiasi organizzazione assicurarsi che tutti i file e le e-mail inviati ai propri dipendenti interni siano sicuri, garantendo al contempo la fruibilità dei file. Forniamo file sicuri con la massima fruibilità in pochi millisecondi, in modo che il vostro flusso di lavoro non venga interrotto.

Grazie alla sanificazione di ogni singolo file e alla rimozione di eventuali minacce incorporate, la tecnologia Deep CDR™ "neutralizza" efficacemente tutte le minacce basate su file, incluse quelle note e sconosciute, quelle complesse e in grado di eludere i sistemi di sandbox, nonché quelle dotate di tecnologie di elusione del malware, quali malware completamente non rilevabile, sistemi di rilevamento VMware, tecniche di offuscamento e molte altre.

Scopri di più sulla tecnologia Deep CDR™ oppure contatta un esperto OPSWAT per individuare la soluzione di sicurezza più adatta a prevenire gli attacchi zero-day e il malware avanzato in grado di eludere i sistemi di difesa.

1. Hancitor è un downloader di malware che apre "backdoor" per l'infiltrazione di altri virus.

2. Cobalt Strike è uno strumento di accesso remoto che è stato cooptato dai criminali informatici per fornire malware di follow-up.

3. FickerStealer è un malware ruba-informazioni progettato per estrarre informazioni sensibili.