Secure e conformità

dal codice alla distribuzione

MetaDefender Software Supply Chain la soluzione di sicurezza della catena di fornitura del software OPSWAT, pensata per la convalida di componenti software, fornitori e pipeline di compilazione. Combina il rilevamento delle minacce basato su più motori, la generazione e la convalida degli SBOM e l'analisi delle vulnerabilità per aiutare le organizzazioni a ridurre i rischi legati alla catena di fornitura, soddisfare i requisiti di conformità e garantire l'integrità del software durante l'intero ciclo di vita dello sviluppo.

La sfida di proteggere le catene di fornitura Software

Rischi Supply Chain attraverso l'SDLC

Lo sviluppo più rapido privilegia la velocità rispetto alla sicurezza. Le pipeline CI/CD automatizzate possono propagare rapidamente le vulnerabilità negli ambienti. Con la collaborazione tra i vari reparti e la scalabilità dei team, ottenere visibilità su questi rischi è ancora più difficile.

Codice sorgente e contenitori vulnerabili

L'affidamento a software open-source di terze parti introduce vulnerabilità in ogni fase dell'SDLC (ciclo di vita dello sviluppo del software). La moderna architettura a microservizi crea inoltre opportunità di sfruttamento in tutti i livelli del contenitore.

Allocazione delle risorse per la conformità

Una maggiore attenzione alla conformità (ad esempio SOC 2, ISO 27001, NIST) richiede più trasparenza e controllo. Bilanciare gli sforzi di sicurezza e conformità con le esigenze operative richiede maggiori risorse.

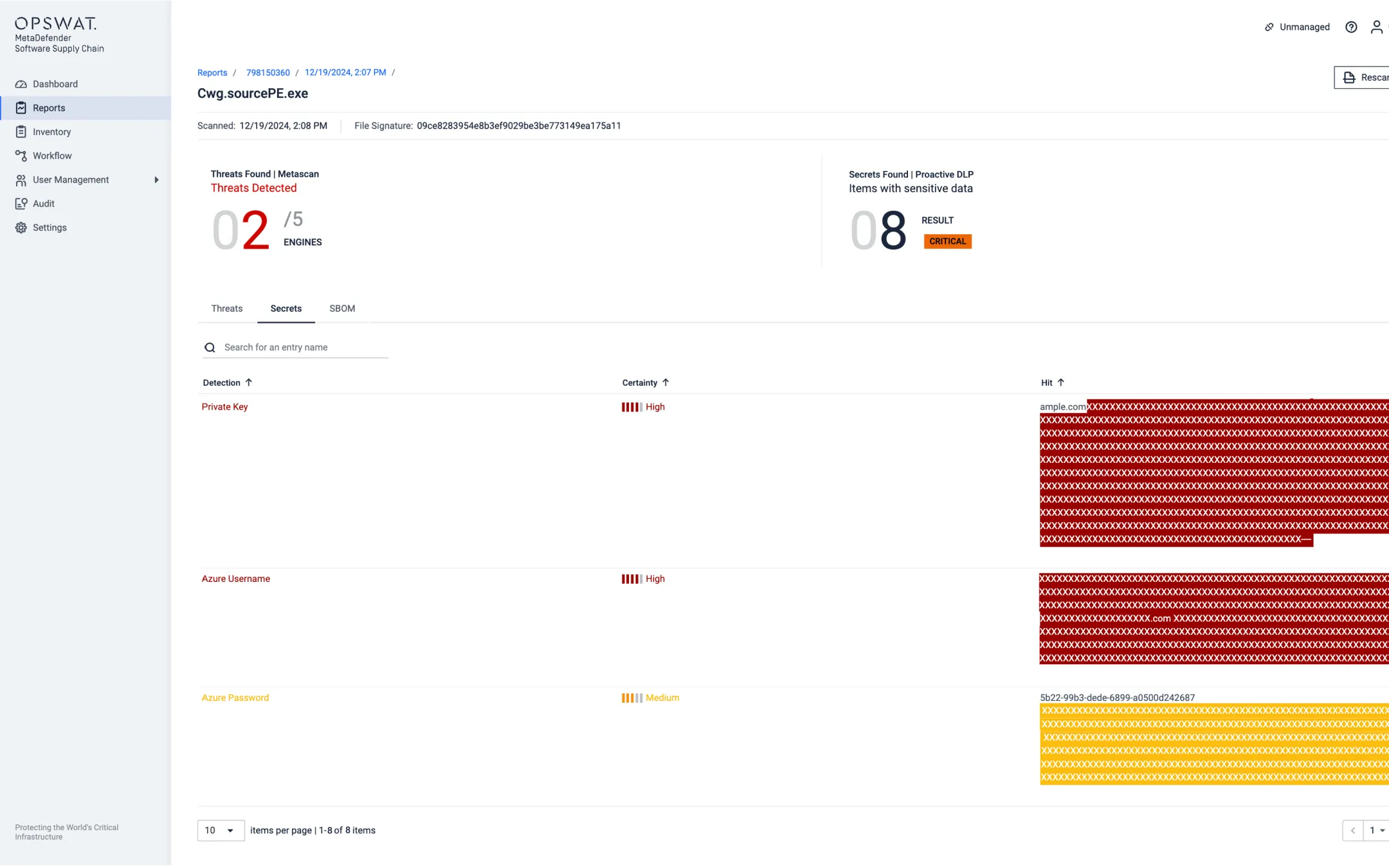

Segreti codificati in modo rigido

Le informazioni sensibili sono spesso incorporate nel codice o lasciate non protette nei repository. Le credenziali hardcoded esposte offrono agli aggressori opportunità facilmente sfruttabili, con conseguente fuga di informazioni sensibili o accesso illegittimo ai repository di codice.

Complessità del monitoraggio continuo

Il monitoraggio manuale dei componenti software richiede tempo e risorse. Senza gli strumenti giusti, le organizzazioni faticano a monitorare la propria catena di fornitura per individuare i rischi emergenti. Un rilevamento tardivo può amplificare l'impatto di un attacco.

Perché OPSWAT?

Prevenzione delle minacce a più livelli

Rilevare le vulnerabilità e le dipendenze del software. Proteggete la vostra catena di fornitura dalle minacce informatiche con la scansione multipla. Generare SBOM (distinte base del software) e tenere costantemente traccia dei componenti software.

Conformità alla trasparenza Software

Scoprite PII e segreti nel codice sorgente con Proactive DLP™. Automatizzate l'inventario dei componenti software con SBOM per mantenere l'integrità del software, aiutando le organizzazioni a rimanere conformi a normative come SOC2 e ISO 27001.

Codice sorgente e sicurezza Container

Secure sia il codice sorgente che le immagini dei container con flussi di lavoro flessibili che possono essere programmati o attivati da azioni specifiche. Riducete i costi di manutenzione con una soluzione integrata che si inserisce perfettamente nella vostra pipeline CI/CD.

Facile da usare e da mantenere

Si integra facilmente con gli strumenti CI/CD esistenti o con soluzioni di fornitori terzi. Gestite i ruoli e automatizzate le fasi di correzione, come gli avvisi via e-mail e le approvazioni delle richieste di pull, per semplificare la gestione della sicurezza.

Supporto Premium

Ottenete assistenza quando ne avete bisogno, 24 ore su 24, 7 giorni su 7. OPSWAT offre un'assistenza di livello aziendale che garantisce un'assistenza rapida e affidabile, adatta alle vostre esigenze specifiche.

5 milioni

database delle vulnerabilità

10+

linguaggi di programmazione

99%+

tasso di rilevamento con Metascan

Scarica un esempio di rapporto SBOM

Scoprite come laSupply Chain Software MetaDefender vi aiuta a proteggere la vostra infrastruttura

GuardaSupply Chain Software MetaDefender Supply Chain azione

Playlist

1 video- Secure dei dati Secure tra ambienti cross-domain

Integrazioni semplificate

Sia che il vostro team utilizzi repository di codice sorgente, registri di container, servizi binari o una combinazione di strumenti, MetaDefender Software Supply Chain fornisce integrazioni native con le piattaforme più diffuse per proteggere l'intero SDLC.

Difese complete e a più livelli

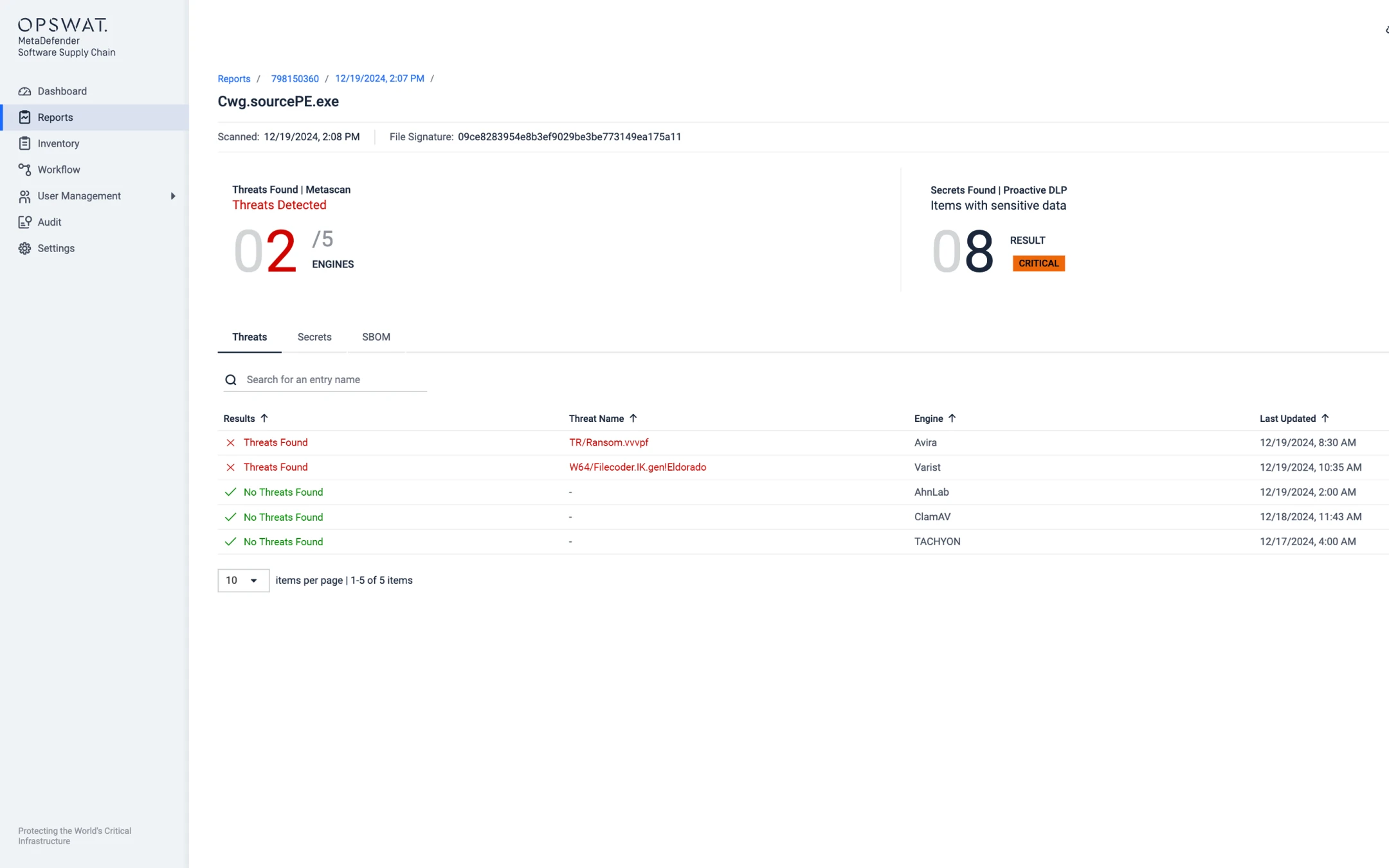

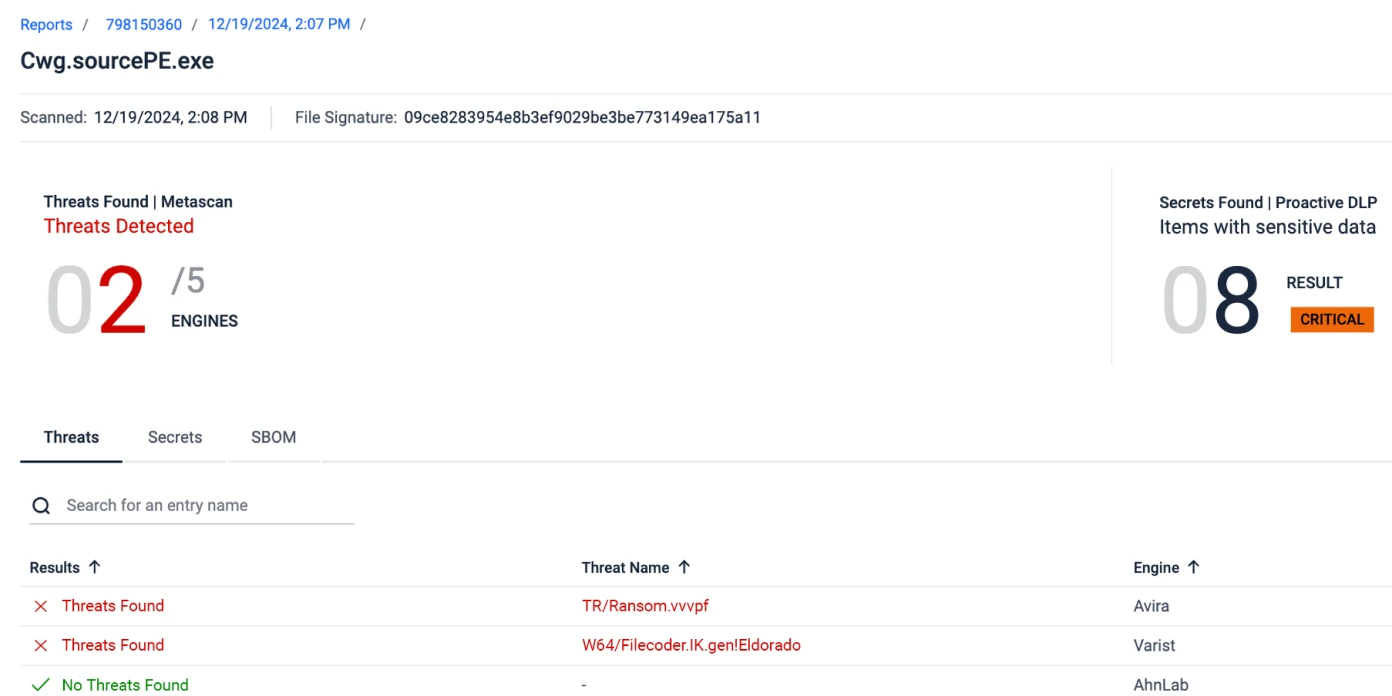

Metascan™ Multiscanning

Con oltre 30 motori antimalware commerciali, la tecnologia Metascan aumenta i tassi di rilevamento e impedisce efficacemente al malware di infettare le postazioni di lavoro, i container o il codice sorgente.

- Rileva le minacce informatiche nelle prime fasi dell'SDLC.

- Previene i pacchetti dannosi (npm, PyPI, ecc.), soprattutto nel software open-source.

- Pacchetti di motori AV flessibili tra cui scegliere.

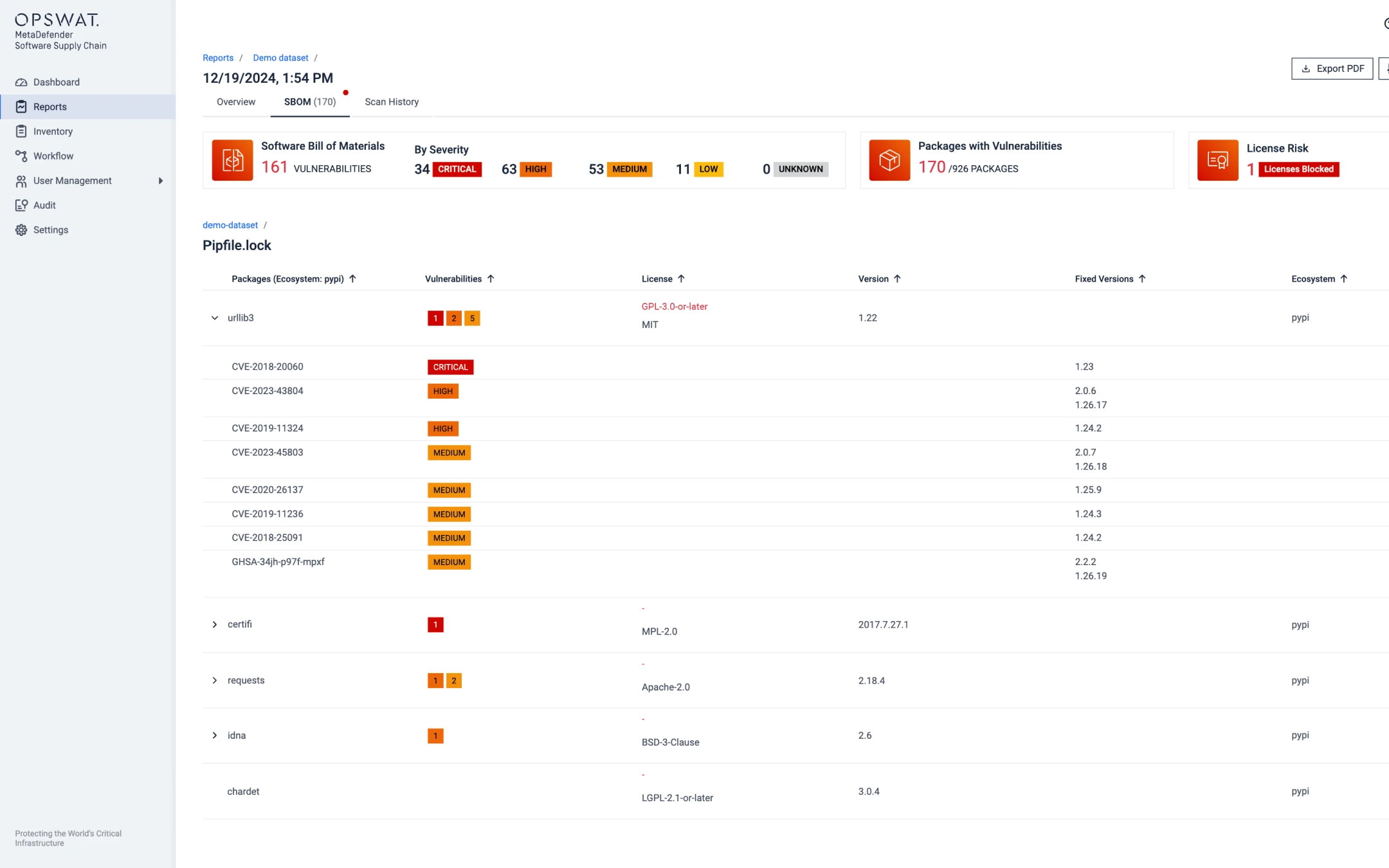

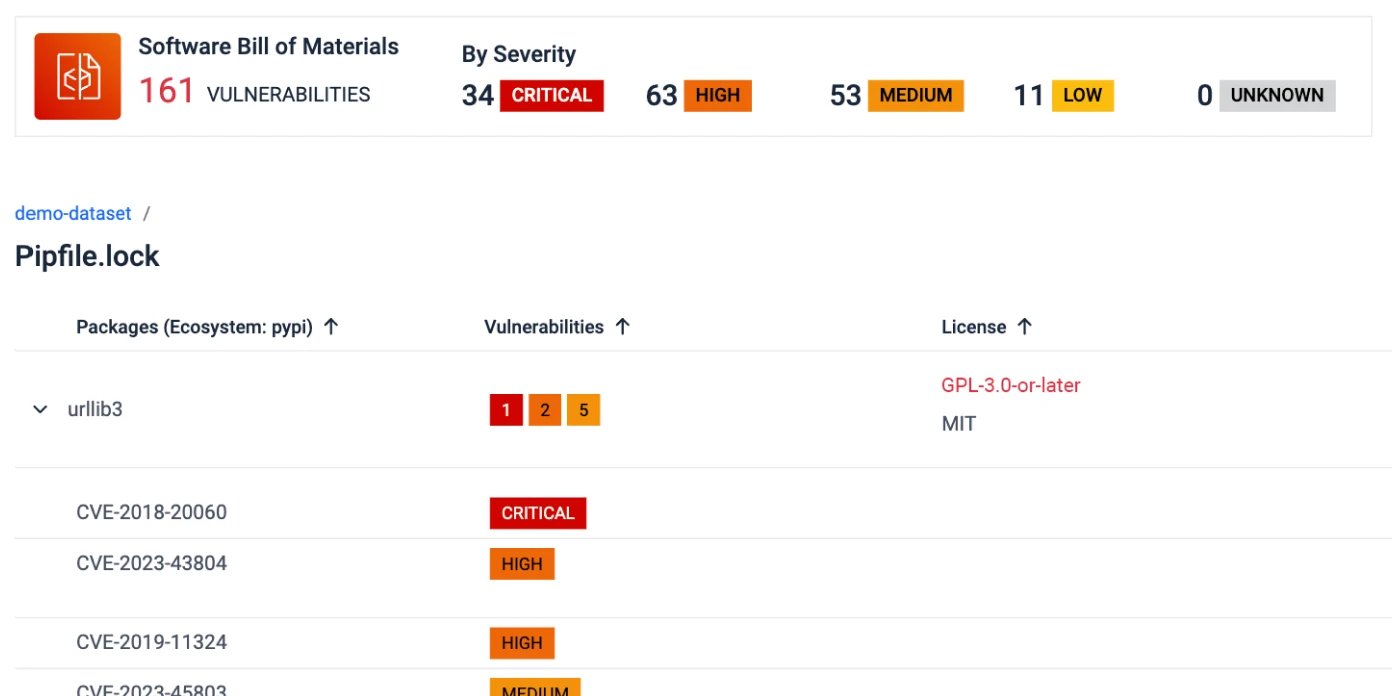

Generazione di SBOM

MetaDefender SBOM fornisce agli sviluppatori un inventario dei componenti software, consentendo il rilevamento di vulnerabilità e minacce senza ostacolare la velocità di sviluppo.

- Monitorare gli aggiornamenti critici e le patch dei componenti software e delle dipendenze, con il supporto di oltre 10 linguaggi di programmazione.

- SBOM standardizzate: utilizzare formati come SPDX e CycloneDX per facilitare la generazione e la condivisione di SBOM.

- Convalidare le licenze OSS ed evitare quelle ad alto rischio.

- Generare report in tempo reale per i team di sicurezza e GRC (governance, rischio e conformità).

Proactive DLP™

Proactive DLP rileva le informazioni sensibili lasciate nel codice sorgente. Rimanete conformi ai mandati di protezione dei dati e mantenete il vostro SDLC libero da fughe indesiderate di PII.

- Nomi utente, password, token di accesso, segreti, ID di autenticazione, chiavi API , chiavi private.

- Credenziali AWS, GCP, Azure, IBM.

- Credenziali PostgreSQL e MySQL.

Costruire Software Secure, conforme e scalabile con fiducia

Non fidatevi delle nostre parole.

"Stiamo usando MetaDefender per scansionare ogni cosa mentre la costruiamo, per assicurarci di non diventare un rischio per la catena di approvvigionamento".

OPSWAT Alin AI

Rileva e previeni comportamenti dannosi prima dell'esecuzione con il motore AI statico di nuova generazione OPSWAT, ottimizzato per garantire precisione e integrazione perfetta nella MetaDefender .