e di rilevamento zero-day per MetaDefender Core

MetaDefender Aether™ for Core is OPSWAT’s on-premises malware analysis solution for detecting zero-day threats in offline and regulated environments. It uses emulation-based dynamic analysis and AI-powered malware analysis to expose evasive threats, extract actionable IOCs, and support secure file inspection within MetaDefender Core workflows.

- Installazione in pochi minuti

- Non è necessaria alcuna integrazione aggiuntiva

- Utilizza le tue politiche esistenti

Rilevamento zero-day unificato

Livello 1: Reputazione delle minacce

Esporre rapidamente le minacce note dell'

Ferma l'ondata di minacce conosciute.

Controlla URL, IP e domini in tempo reale o offline per rilevare malware, phishing e botnet.

Blocca il riutilizzo di infrastrutture e malware di base e costringe gli aggressori a ruotare gli indicatori di base.

Livello 2: Analisi dinamica

Scopri le minacce sconosciute dell'

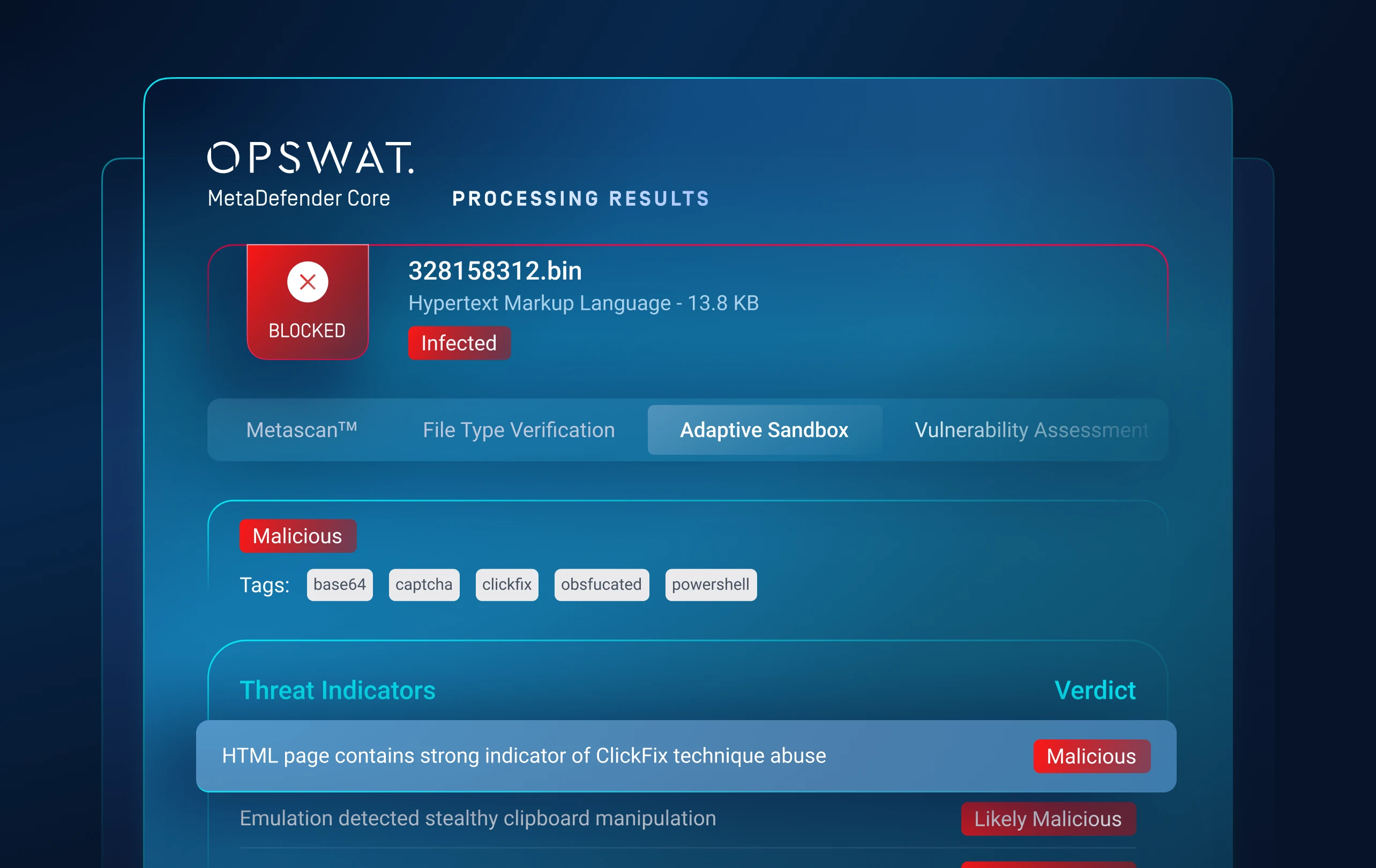

Rileva malware evasivo che si nasconde dai tradizionali sandbox.

Una sandbox basata su emulazione analizza i file per rilevare minacce nascoste come il ransomware.

Espone artefatti, catene di caricamento, logica degli script e tattiche di evasione.

Livello 3: Valutazione delle minacce

Dare priorità alle minacce

Riduci l'affaticamento da allarmi.

I livelli di rischio delle minacce sono classificati in modo da evidenziare rapidamente le minacce prioritarie in tempo reale.

Livello 4: Ricerca delle minacce

Identificare le campagne di malware "

"

Ricerca di somiglianze tramite apprendimento automatico

La correlazione dei modelli di minaccia abbina minacce sconosciute a malware, tattiche, infrastrutture e altro ancora già noti.

Scopre famiglie e campagne di malware, costringendo gli aggressori a rivedere le loro tattiche e infrastrutture.

Inizia in 3 semplici passaggi

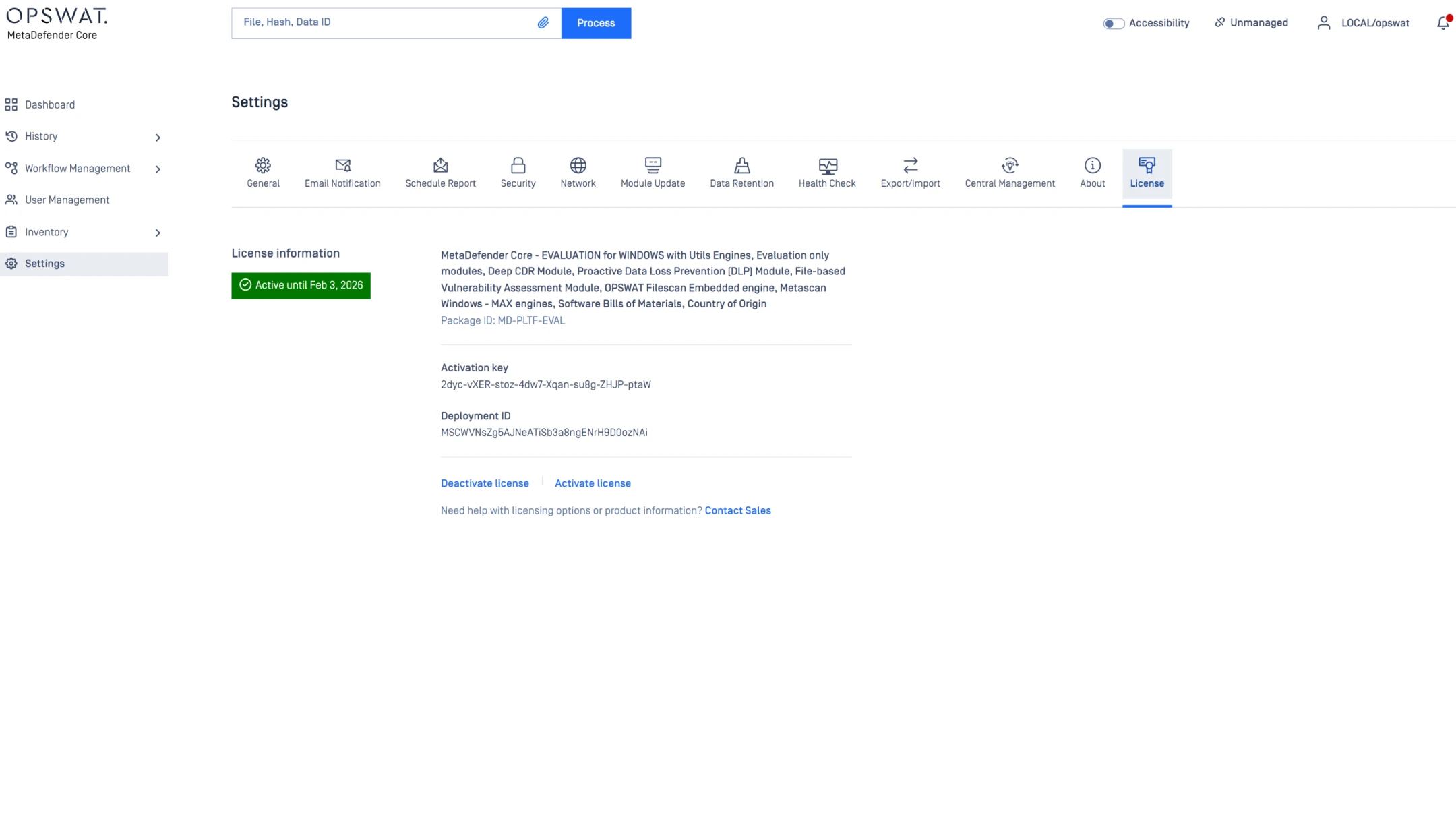

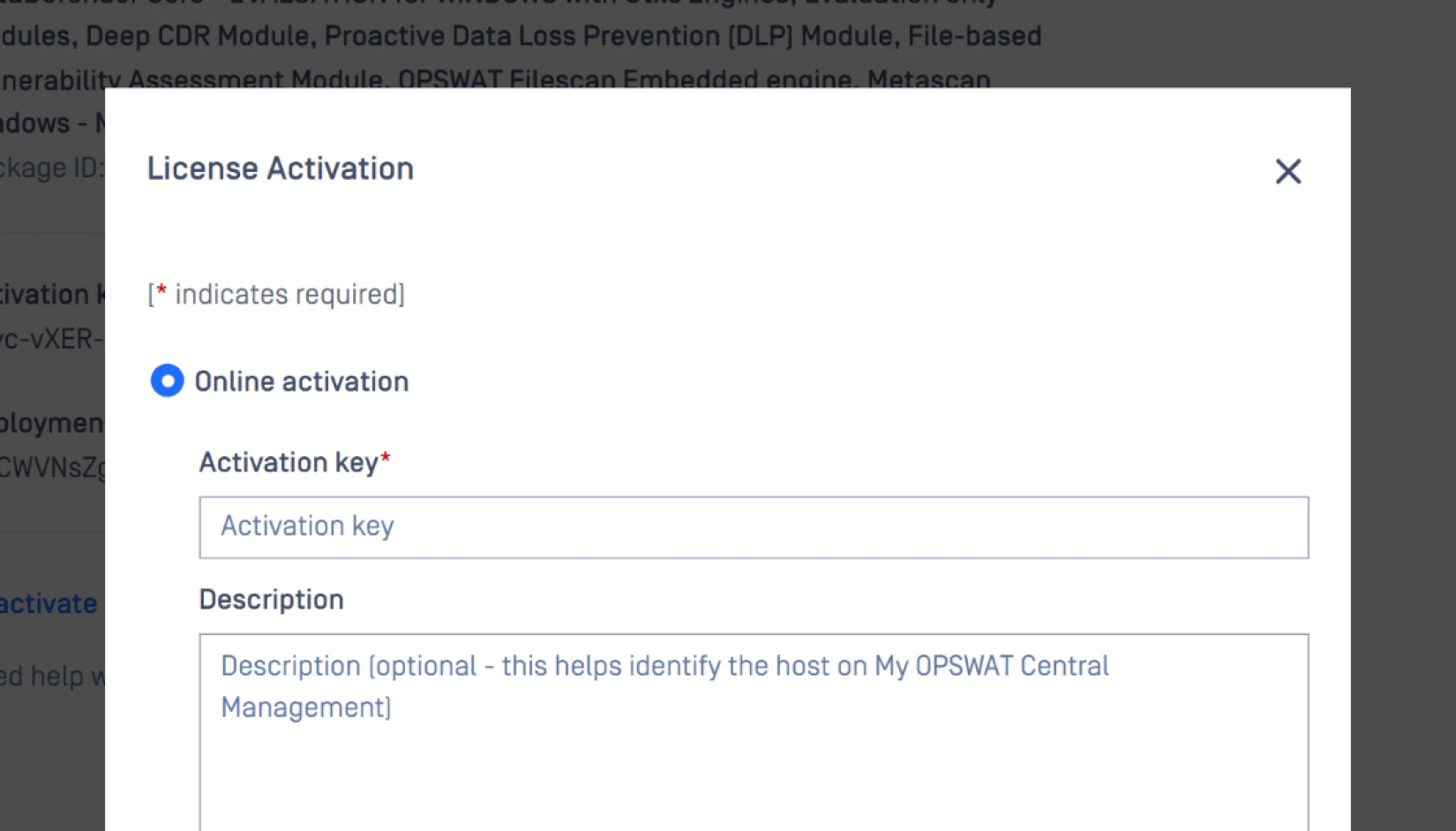

Attiva la tua integrazione

Aggiungi API tua API per abilitare Adaptive Sandbox Threat Intelligence integrata.

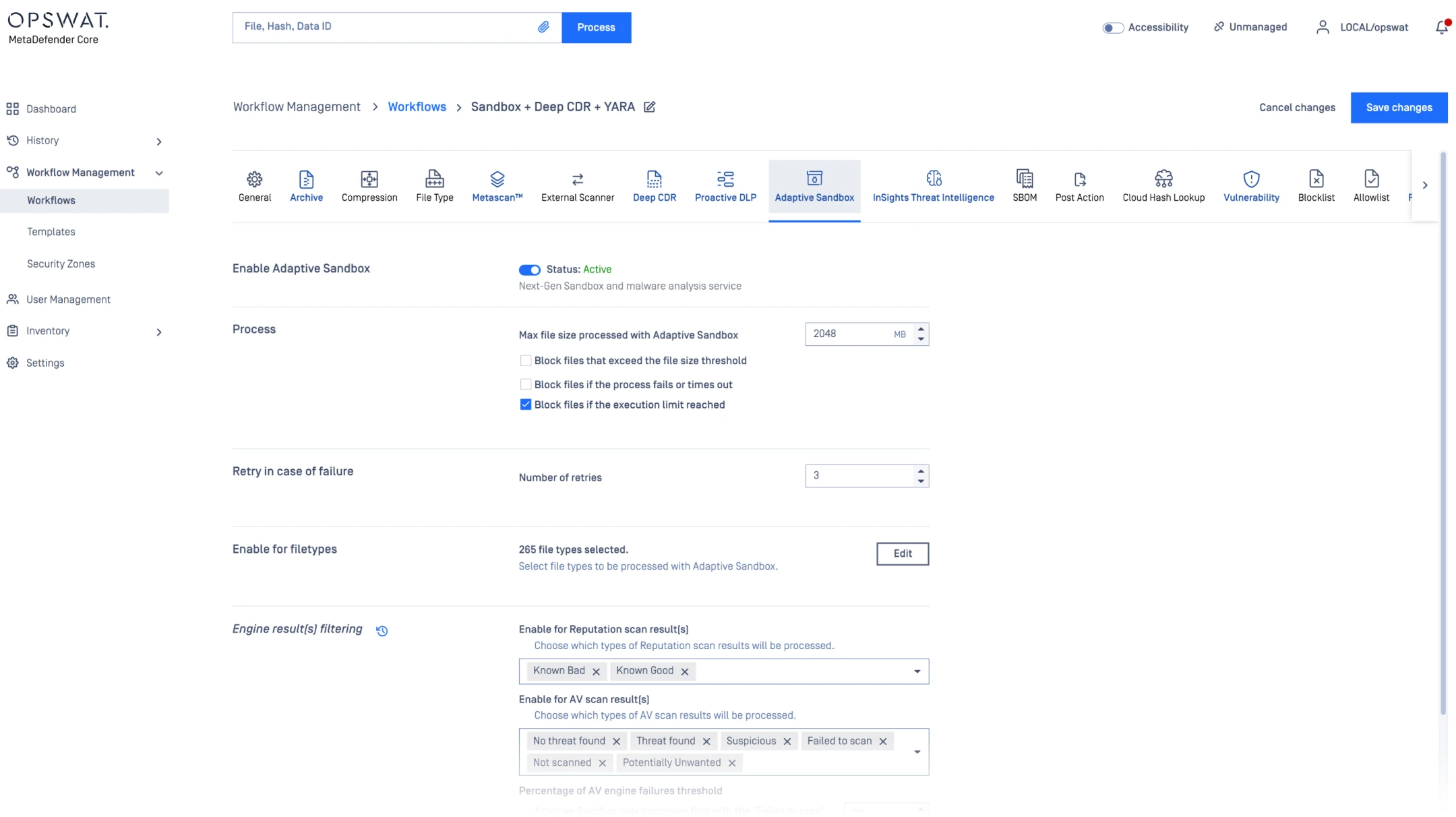

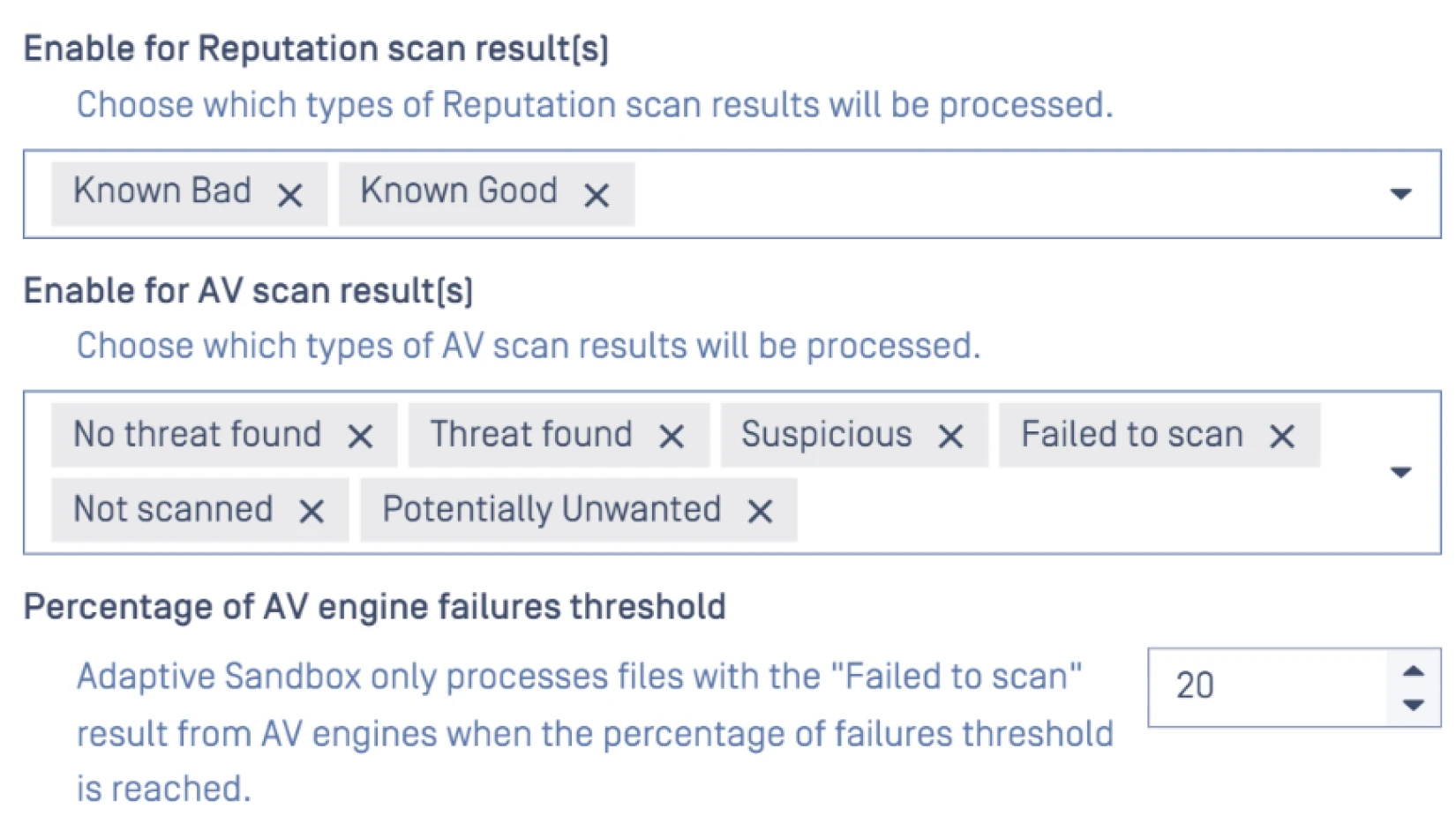

Configura le politiche

Seleziona quali tipi di file o categorie di rischio saranno inviati automaticamente per l'analisi dinamica.

Visualizza risultati

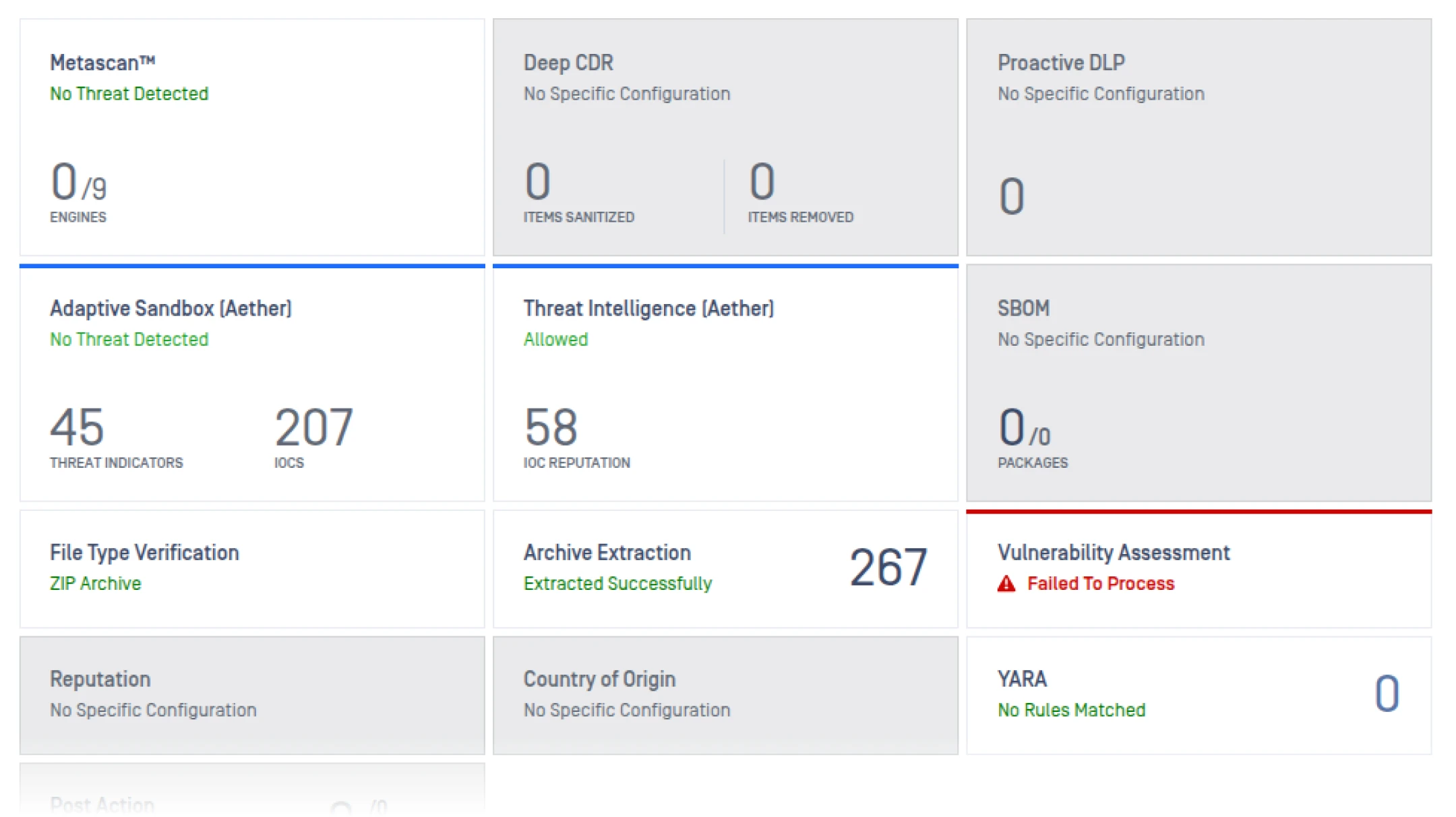

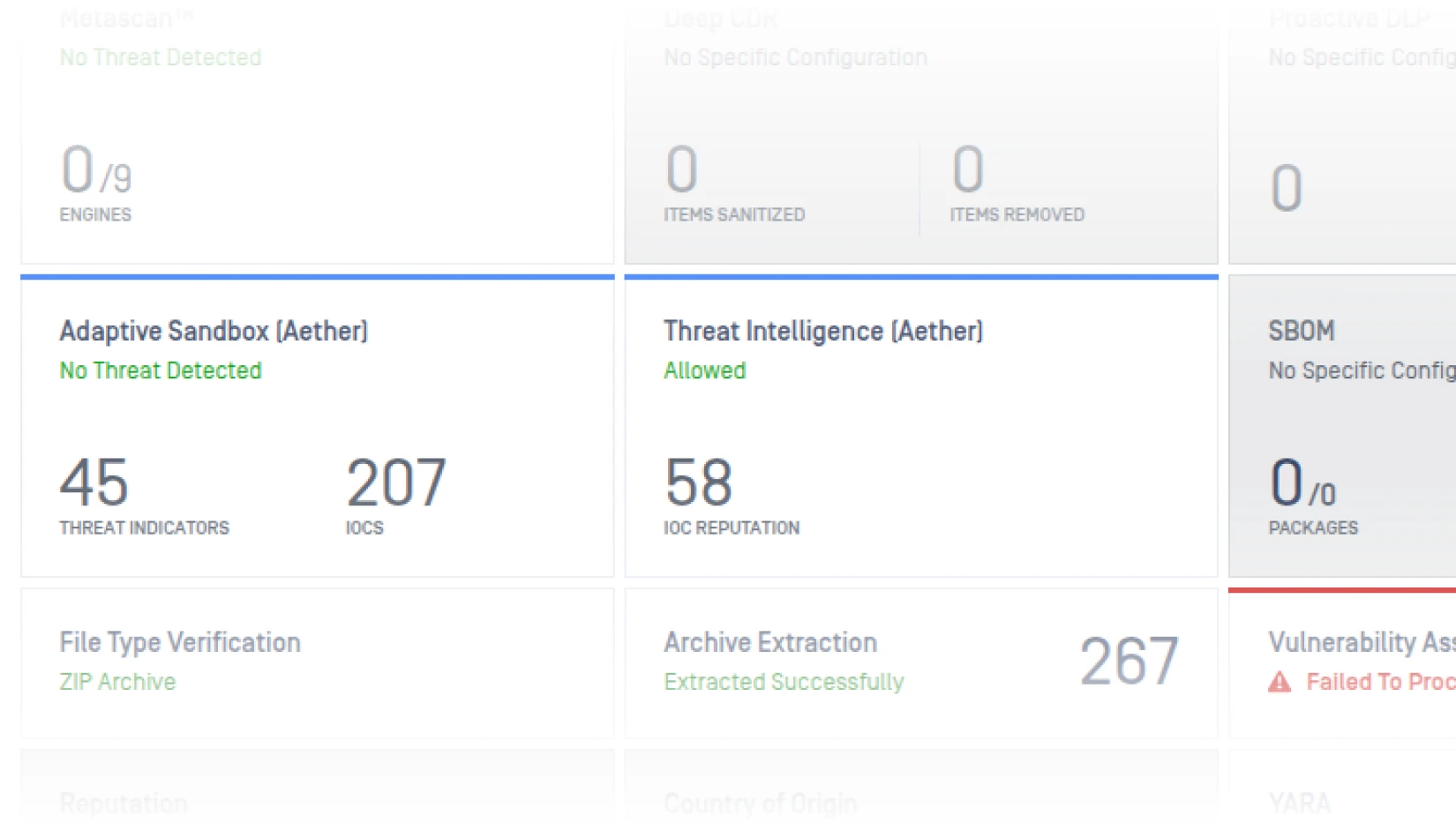

Visualizza i verdetti della sandbox, i punteggi delle minacce e gli IOC direttamente nella tua Core .

- Passo 1

- Passo 2

- Passo 3

integrato e remoto FunzionalitàSandbox Adaptive

La tabella seguente illustra le funzionalità del motoreSandbox e integratoSandbox Adaptive Sandbox . Non include le funzionalità della piattaforma, quali la API , ACL (Access Control List) configurabile, integrazione OAuth, feedback syslog CEF (Common Event Format), ecc.

Contattateci per prenotare una presentazione tecnica e ottenere una panoramica completa delle funzionalità e delle capacità della piattaforma.

Supportare la conformità

con i requisiti normativi

Con l'aumentare della sofisticazione degli attacchi informatici e dei soggetti che li perpetrano, gli organi di governo di tutto il mondo stanno implementando normative per garantire che le infrastrutture critiche facciano il necessario per rimanere sicure

.

Risorse consigliate

MetaDefender per Core

Sondaggio SANS su rilevamento e risposta

2025 Rapporto OPSWAT sul panorama delle minacce

Domande frequenti

È il modulo sandbox integrato in MetaDefender Core quando si desidera un'analisi zero-day strettamente collegata alle Core esistenti (ICAP, chioschi, e-mail, MFT), in particolare in siti regolamentati o air-gapped. Scegli Aether se desideri un'interfaccia utente di analisi completamente autonoma e flussi di lavoro TI più ampi.

Utilizza i trigger Core (macro, script, oggetti incorporati, contenuti attivi) per instradare automaticamente solo il 2-3% rischioso per mantenere il throughput dell'emulazione senza perdere i vettori furtivi della fase uno. Questo può essere utilizzato anche manualmente per analizzare il comportamento di un file.

Aggiornamenti indipendenti della logica di rilevamento (copertura più rapida), convalida dei certificati offline per operazioni air-gapped, copertura ampliata dei tipi di file/programmi di installazione e doppia decodifica Base64 per stare al passo con le evasioni senza aggiornamenti completi.

Sì - Server Linux (RHEL/Rocky) on-premise, nessuna dipendenza in uscita in modalità offline, opzioni di uscita minime e connessione REST semplice al Core esistente. Progettato per OT/ICS e reti classificate.

Triage più accurato (meno escalation), individuazione più rapida delle cause alla radice (script decodificati/loader decompressi) e IOC pronti all'uso che arricchiscono le regole e i playbook SIEM.