OPSWAT SBOM

Garantite la sicurezza e la conformità nella catena di fornitura del software. Con OPSWAT (Software of Materials), gli sviluppatori possono identificare le vulnerabilità note, verificare le licenze e generare un inventario dei componenti per il software open source (OSS), le dipendenze di terze parti e i container.

- Trasparenza Supply Chain

- SBOM in CycloneDX e SPDX

- Approfondimenti sulle vulnerabilità

OPSWAT è affidabile per

Creazione automatizzata della SBOM (

)

Formati CycloneDX e SPDX

Oltre 7 milioni

Software open source di terze parti per l'

Integrazione della pipeline CI/CD c

Informazioni sulla licenza

Sensibilizzazione sulle vulnerabilità

Le dipendenze nascoste mettono Software rischio Software tuo Software

Mancanza di visibilità Software

I team di sviluppo si affidano a repository open source e a componenti di terze parti. Senza un SBOM centralizzato, le organizzazioni non sono in grado di individuare quali software siano integrati nelle applicazioni o nei container.

Conformità e requisiti normativi

Normative quali il regolamento UE CRA, la direttiva NIS2, l'EO 14028 e i quadri di riferimento del NIST impongono alle organizzazioni di rendere pubblici la composizione del software e i relativi rischi. La creazione manuale degli SBOM è un processo lento, incoerente e difficile da gestire in contesti di sviluppo in rapida evoluzione.

Vulnerabilità sconosciute e non corrette

Quando vengono segnalati nuovi CVE, i team che non dispongono di SBOM automatizzati non sono in grado di identificare rapidamente le dipendenze interessate. Ciò rallenta la risposta agli incidenti, allunga i tempi di esposizione e aumenta il rischio di violazioni lungo tutta la catena di fornitura del software.

Analizzare, rilevare, generare

Il motore "Paese di origine" analizza le impronte digitali dei file e i metadati per determinare la provenienza geografica e attivare azioni basate su criteri prestabiliti.

Voi sviluppate soluzioni. Noi gestiamo i rischi.

Identificare e monitorare Software open-

Identifica automaticamente i componenti open source e monitora gli aggiornamenti software critici e le patch di sicurezza provenienti da 5 milioni di librerie.

Struttura SBOM standardizzata (

) per l'interoperabilità degli strumenti di gestione della catena di fornitura (

)

Supporta la standardizzazione degli SBOM con i formati SPDX e CycloneDX per semplificarne la creazione, la condivisione e l'utilizzo.

Individuare le vulnerabilità nel Software nei contenitori dell'

Identificare e ridurre l'esposizione al rischio nel codice sorgente e nei container, confrontando i componenti software con database affidabili sulle vulnerabilità quali GHSA, CVE ed EUVD.

Impedisci alle minacce di infiltrarsi nella tua catena Software

Abbinatelo a Metascan™ Multiscanning Proactive DLP™ per rilevare in modo proattivo oltre il 99% dei malware noti e prevenire gli exploit nascosti.

Scansione flessibile e automatizzata di file in formato *

Valutare costantemente le linee guida normative e interne in materia di sicurezza attraverso report in tempo reale pensati appositamente per i tecnici della sicurezza e i team GRC (Governance, Risk e Compliance).

Evitare le licenze non conformi allo standard Non-

Verifica e utilizza licenze approvate per il software open source (OSS) e le dipendenze di terze parti. Identifica le licenze ad alto rischio come GPL, AGPL, MIT e altre.

Una soluzione unificata per la sicurezza Software

Esegui la scansione dei tuoi codici e dei tuoi container, individuando contemporaneamente le dipendenze e le vulnerabilità presenti nelle dipendenze open source grazie a

, una piattaforma unificata per la sicurezza degli sviluppatori.

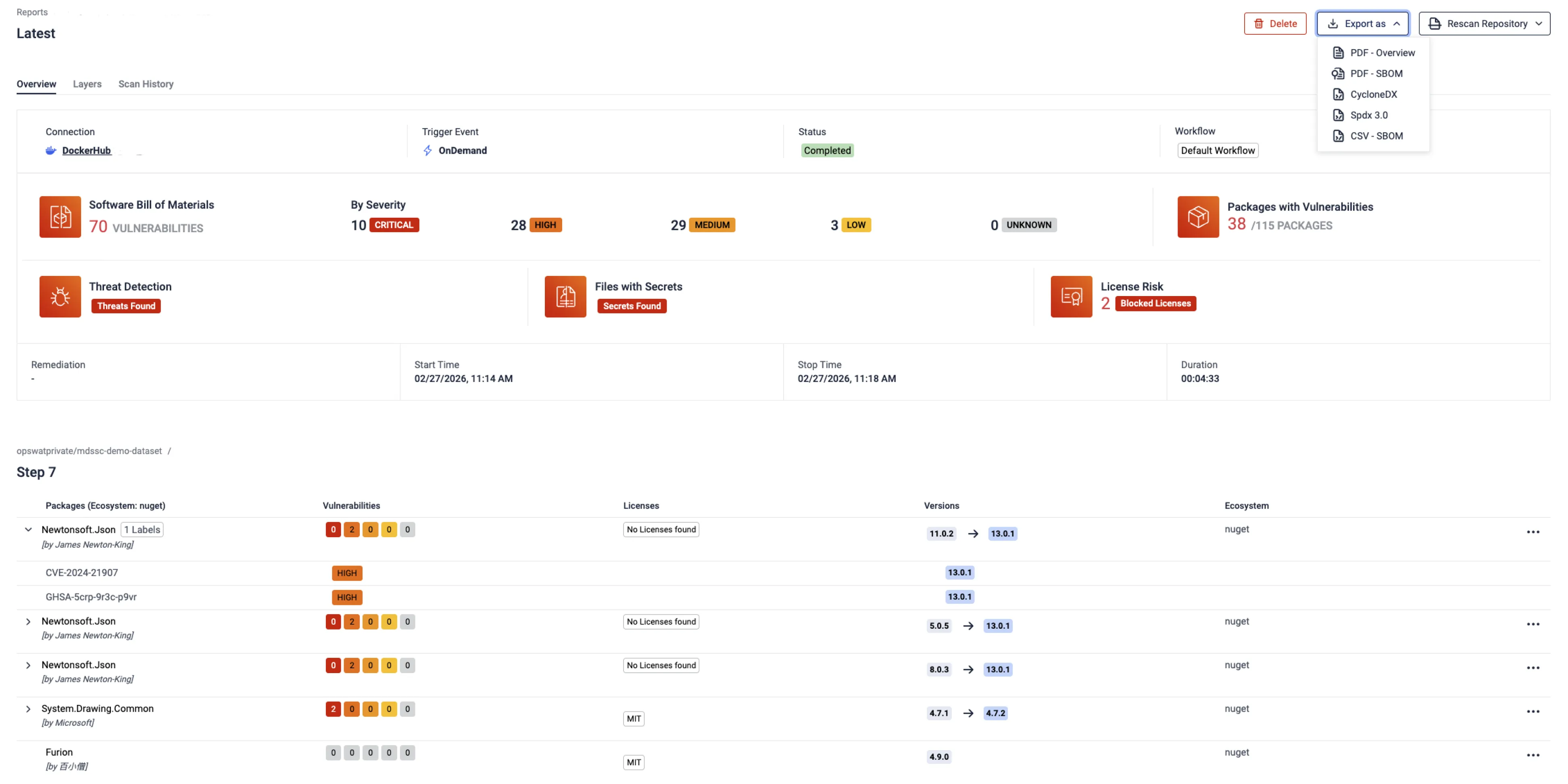

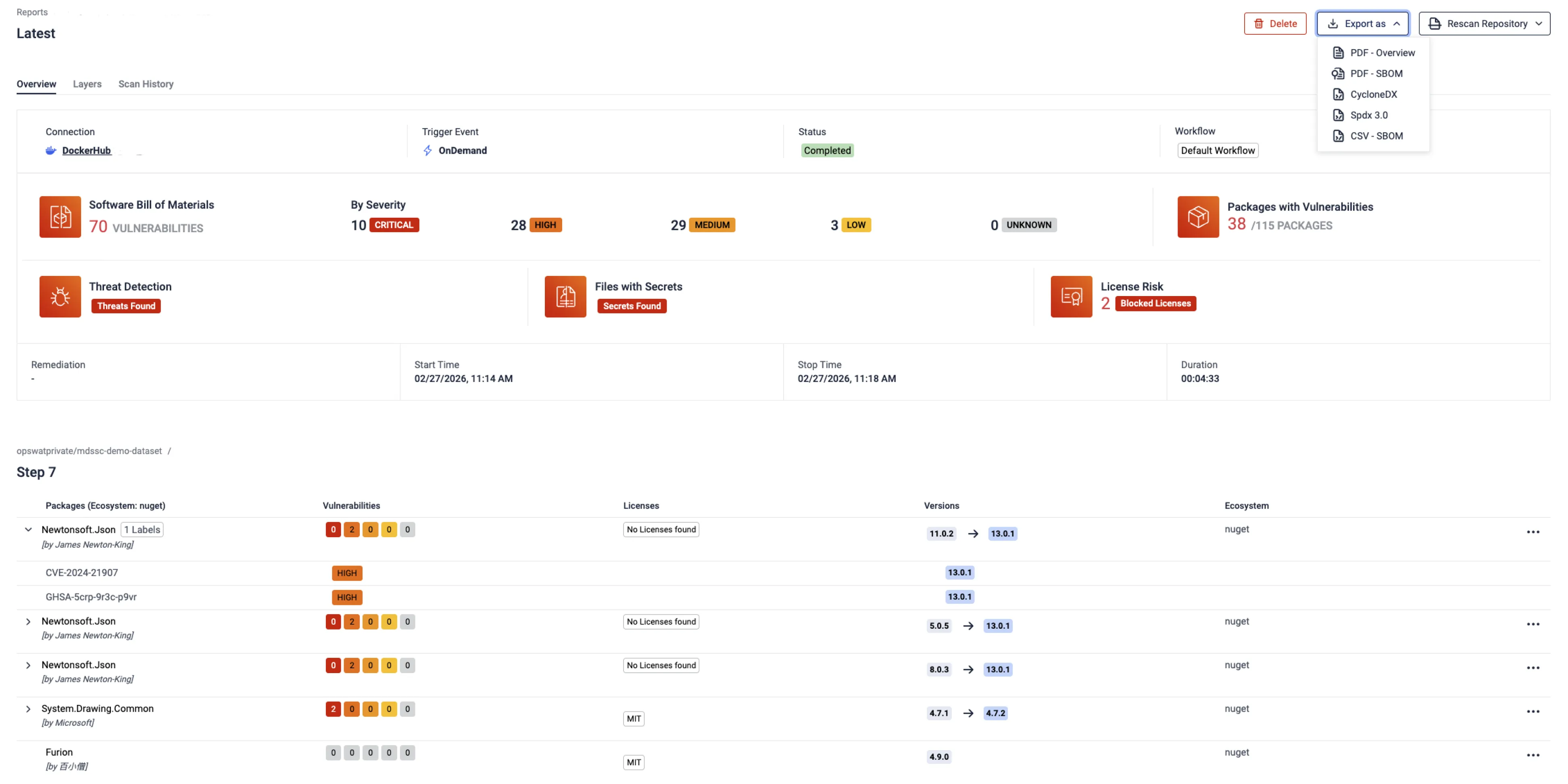

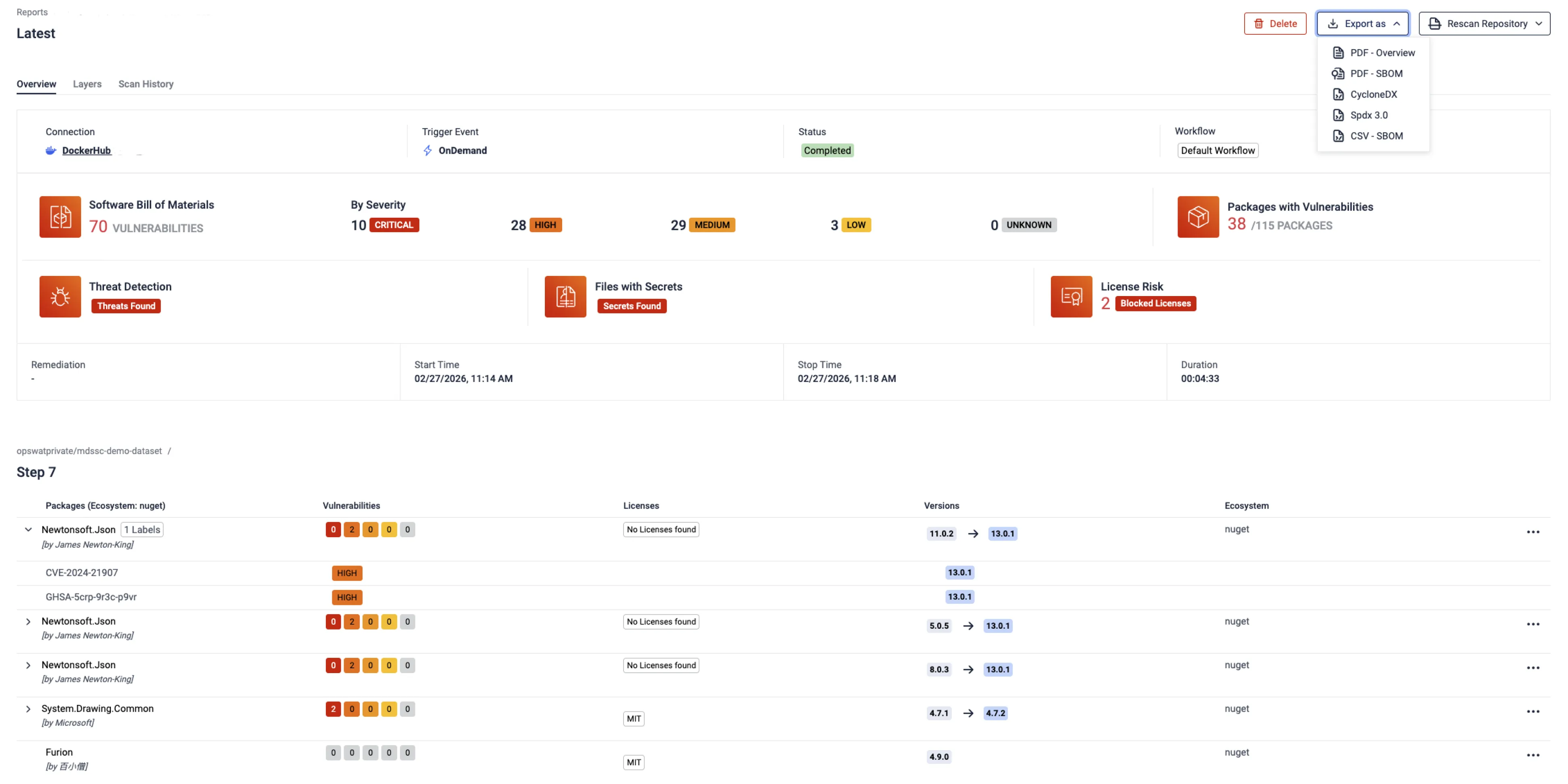

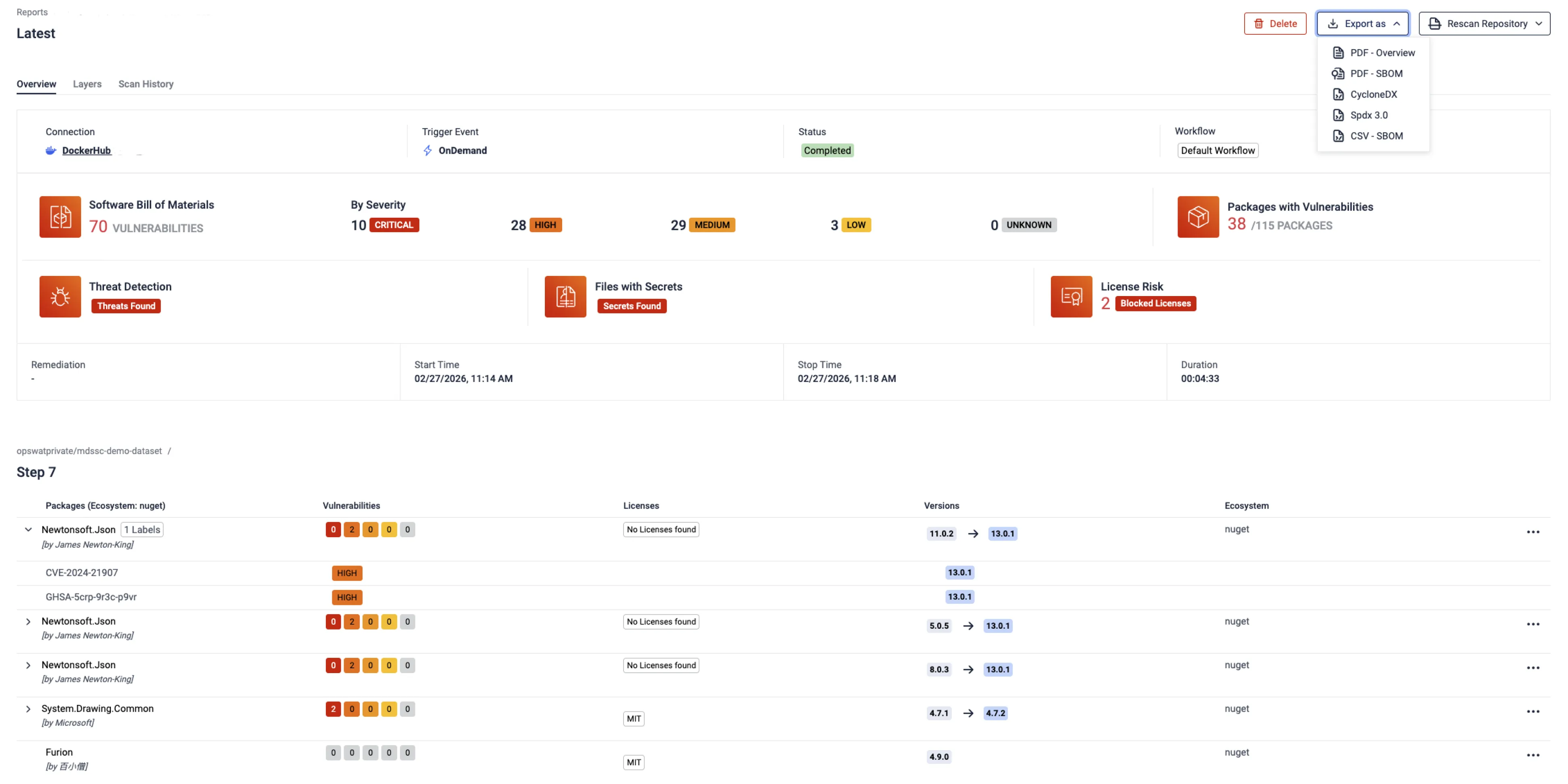

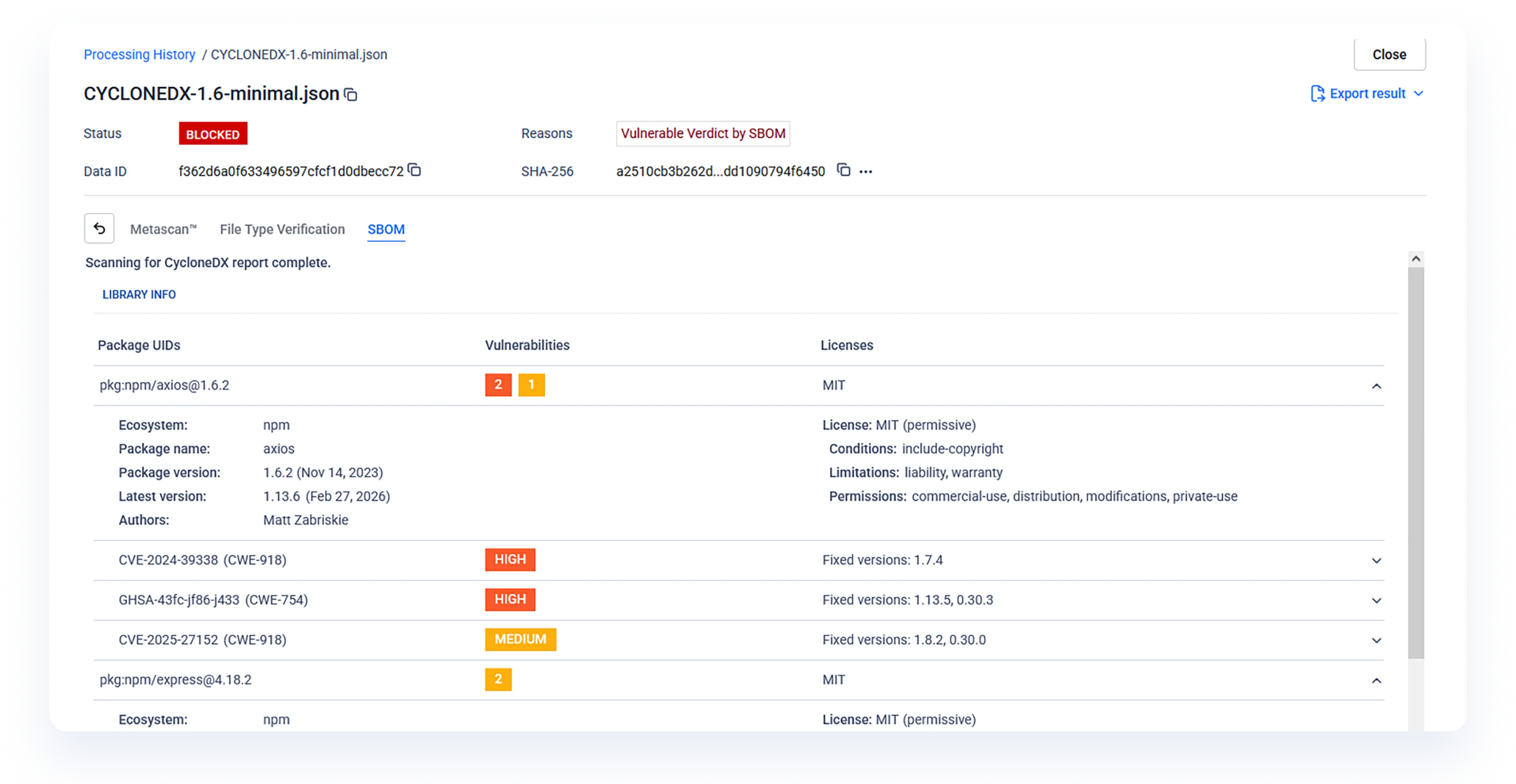

Fornisce una panoramica completa di tutti i componenti software e delle vulnerabilità individuate durante la scansione.

Mostra il tipo di licenza associato a ciascun pacchetto, insieme alla versione rilevata e alle versioni di aggiornamento disponibili.

Riepiloghi delle vulnerabilità note, con una ripartizione dettagliata dei codici CVE in base al livello di gravità, per aiutare i team a stabilire le priorità nelle operazioni di correzione.

Consente l'esportazione dei risultati della scansione in diversi formati di report e SBOM, tra cui CycloneDX e SPDX.

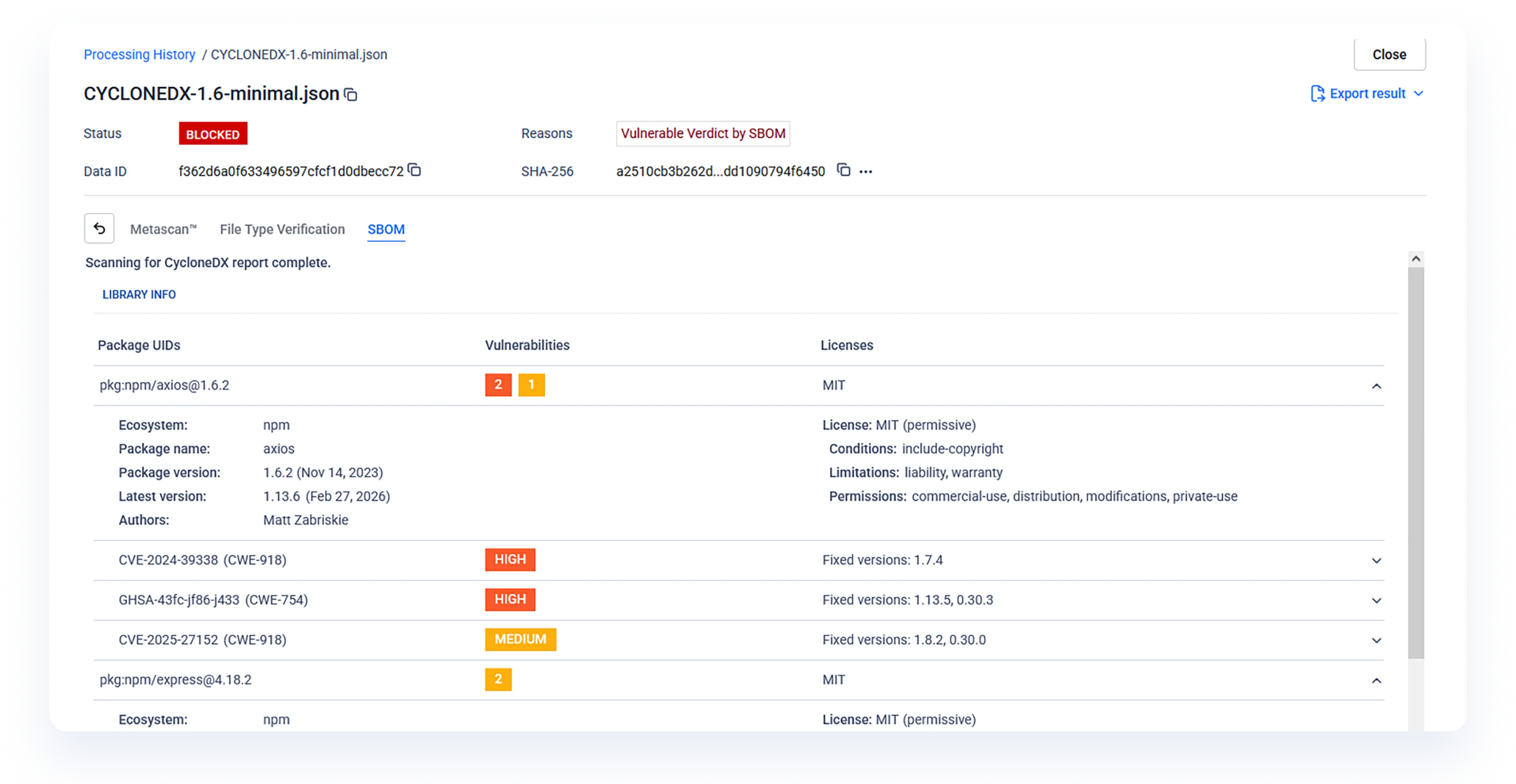

Importa un report SBOM esistente per verificarne l'accuratezza e individuare automaticamente i CVE mancanti confrontandoli con informazioni aggiornate sulle minacce.

Carica qualsiasi file singolo per generare immediatamente una SBOM ed eseguire un'analisi delle vulnerabilità — non è necessaria alcuna integrazione con un repository.

Integrazioni e lingue supportate

Casi d'uso

SBOM per il codice

Consentire agli sviluppatori di identificare, dare priorità e affrontare le vulnerabilità di sicurezza delle dipendenze open-source e i problemi di licenza.

SBOM per contenitori

Analizza le immagini dei container e genera SBOM per il nome del pacchetto, le informazioni sulla versione e le potenziali vulnerabilità.

SBOM per la sicurezza Supply Chain

Secure la catena di fornitura del software da un'unica piattaforma per aumentare la sicurezza, ridurre i rischi e fornire software sicuro.