incentrata sul comportamento Threat Intelligence

Un motore tecnologico che trasforma i dati dei file e i segnali comportamentali in informazioni utili in contesti cloud, ibridi e isolati fisicamente.

- IOC ad alta fedeltà

- Correlazione di similarità

- Funzionamento offline

OPSWAT è affidabile per

50B+

Indicatori globali di minaccia

Derivato da Sandbox

Indicatori comportamentali

MISP e STIX

Esportazioni

Condivisione delle minacce e automazione dell'

Basato su ML

Ricerca per similarità

Pacchetti per la reputazione offline

Compatibile con SIEM e SOAR

Contesto di rilevamento mappato da MITRE

La reputazione da sola non basta

Le aziende gestiscono ogni giorno migliaia di file, e-mail e scambi di dati. Senza un’analisi approfondita e l’applicazione rigorosa delle politiche di

, le informazioni sensibili possono passare inosservate, creando gravi rischi in termini di conformità e sicurezza.

Troppo rumore, troppo poco contesto

I feed basati esclusivamente sulla reputazione forniscono indicatori grezzi senza approfondimenti comportamentali, costringendo gli analisti a passare manualmente da uno strumento all'altro per determinare il rischio effettivo.

Il malware polimorfico elude le firme

Le varianti ricompilate e le piccole mutazioni del codice eludono i sistemi di rilevamento basati su hash, creando lacune nella visibilità a livello di campagne e infrastruttura.

I compartimenti stagni nell'ambito dell'intelligence rallentano le indagini

Quando i risultati della sandbox, i dati sulla reputazione e i flussi di lavoro di ricerca non sono integrati, le indagini richiedono più tempo e le correlazioni relative agli attacchi zero-day passano inosservate.

Dagli indicatori all'analisi

Un motore unificato di intelligence sulle minacce che mette in relazione la reputazione globale con analisi basate sul comportamento e sulla somiglianza.

Intelligenza che mette in relazione,

, non si limita a raccogliere dati

Una pipeline di intelligence a più livelli progettata per individuare le relazioni tra indicatori, comportamenti e infrastrutture degli autori degli attacchi.

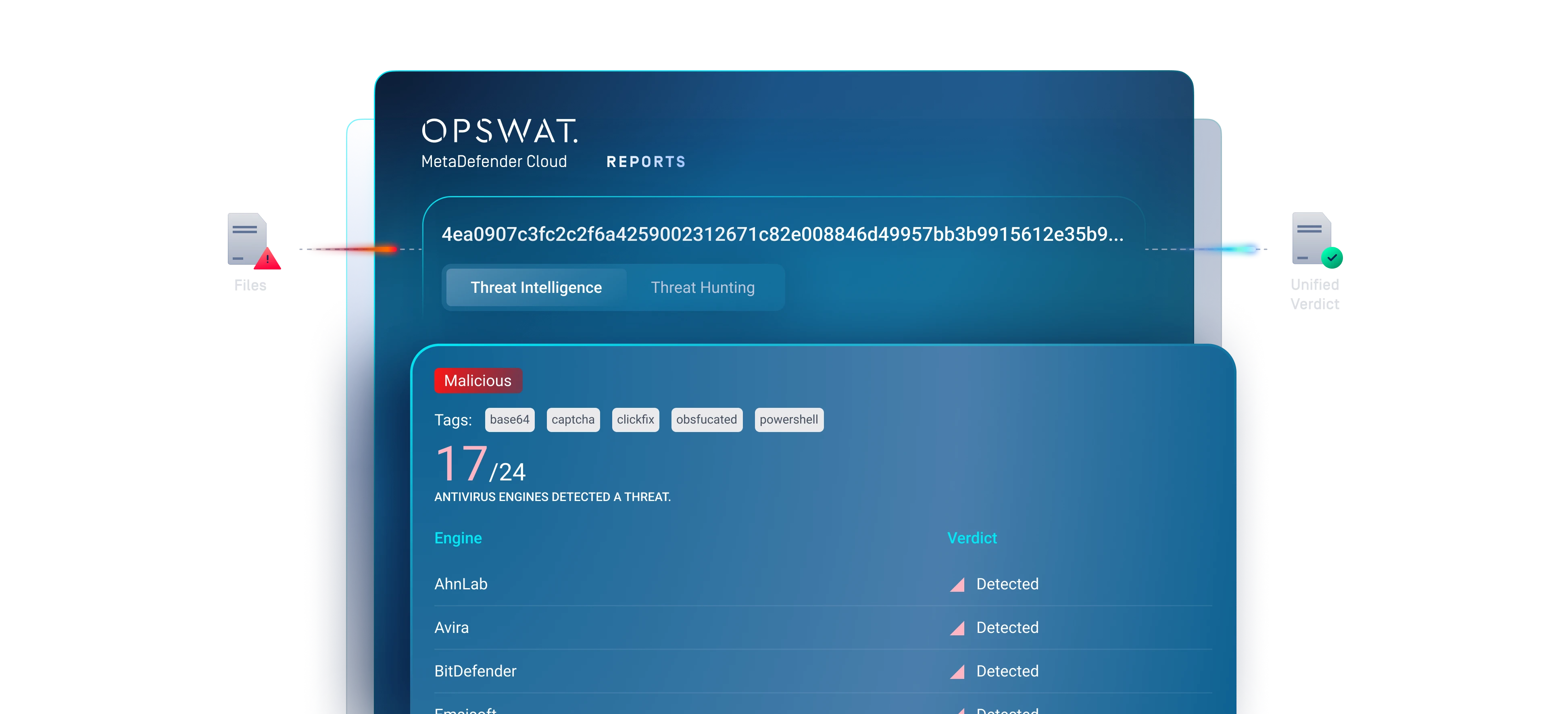

Un'intelligenza che va oltre gli indicatori

Combina la reputazione globale, gli indicatori comportamentali (IOC) e la ricerca per somiglianza per individuare minacce sconosciute, ridurre i tempi di indagine e migliorare l'accuratezza del rilevamento.

Informazioni sull'

e Sandbox

Migliora i controlli basati sulla reputazione grazie agli indicatori comportamentali (IOC) estratti dall'analisi dinamica, aumentando l'accuratezza del rilevamento rispetto alle piattaforme di intelligence basate esclusivamente sulla reputazione.

Rilevamento delle varianti

su larga scala

La ricerca per somiglianza individua malware modificato e polimorfico, riducendo i punti ciechi quando gli aggressori cambiano gli hash o l'infrastruttura.

Arricchimento dei dati "

" ottimizzato per l'automazione

Le esportazioni strutturate tramite API REST, MISP, STIX e JSON consentono una rapida integrazione con SIEM e SOAR con un impegno tecnico minimo.

Scopri come funziona la correlazione delle informazioni

Scopri come gli indicatori comportamentali (IOC), il punteggio di reputazione e la ricerca per somiglianza mettono in luce le relazioni nascoste tra le campagne.

Intelligenza comportamentale vs feed basati esclusivamente sulla reputazione

Le piattaforme tradizionali di intelligence sulle minacce si basano principalmente su hash, indirizzi IP e domini noti. Sebbene siano utili, questi indicatori sono facili da modificare per gli hacker.

Questo motore di intelligence mette in relazione elementi comportamentali quali il flusso di esecuzione, i metodi di persistenza, i modelli di configurazione e il riutilizzo dell'infrastruttura. Questo cambiamento sposta il rilevamento a un livello più alto dello stack operativo dell'autore dell'attacco, rendendo l'elusione più costosa e più visibile.

Il risultato è un sistema di analisi che individua le relazioni tra le campagne, anziché limitarsi a elementi isolati.

Implementa l'intelligenza dove opera la tua sicurezza

Utilizza API cloud, tecniche di arricchimento ibrido o pacchetti di analisi offline per fornire informazioni sul contesto delle minacce ai sistemi SIEM, SOAR e ai flussi di lavoro di hunting.

Implementazione ibrida

Cloud con analisi locale. Supporta i flussi di lavoro dei SOC e dei TIP aziendali.

Assistenza per sistemi isolati fisicamente

Pacchetti per la reputazione offline. Continuità operativa per gli ambienti regolamentati.

Intelligenza Cloud

API in tempo reale. Set di dati globali aggiornati costantemente.

Affidati alle aziende leader a livello mondiale

Oltre 2.000 organizzazioni in tutto il mondo OPSWAT affidano a OPSWAT per proteggere i propri dati, risorse e reti critici

dalle minacce provenienti da dispositivi e file.