Gli attacchi di phishing sono diventati un metodo predominante per i criminali informatici che prendono di mira le organizzazioni che si occupano di infrastrutture critiche, ovvero enti che forniscono servizi essenziali come energia, acqua, sanità e trasporti. Man mano che questi attacchi diventano più sofisticati, i rischi per queste organizzazioni aumentano e comprendono interruzioni operative, perdite finanziarie e danni alla reputazione.

Supportato dai risultati chiave del rapporto di ricerca Osterman, questo articolo esplora l'importanza delle soluzioni anti-phishing in tempo reale per la salvaguardia delle infrastrutture critiche.

Minaccia crescente di phishing nelle infrastrutture critiche

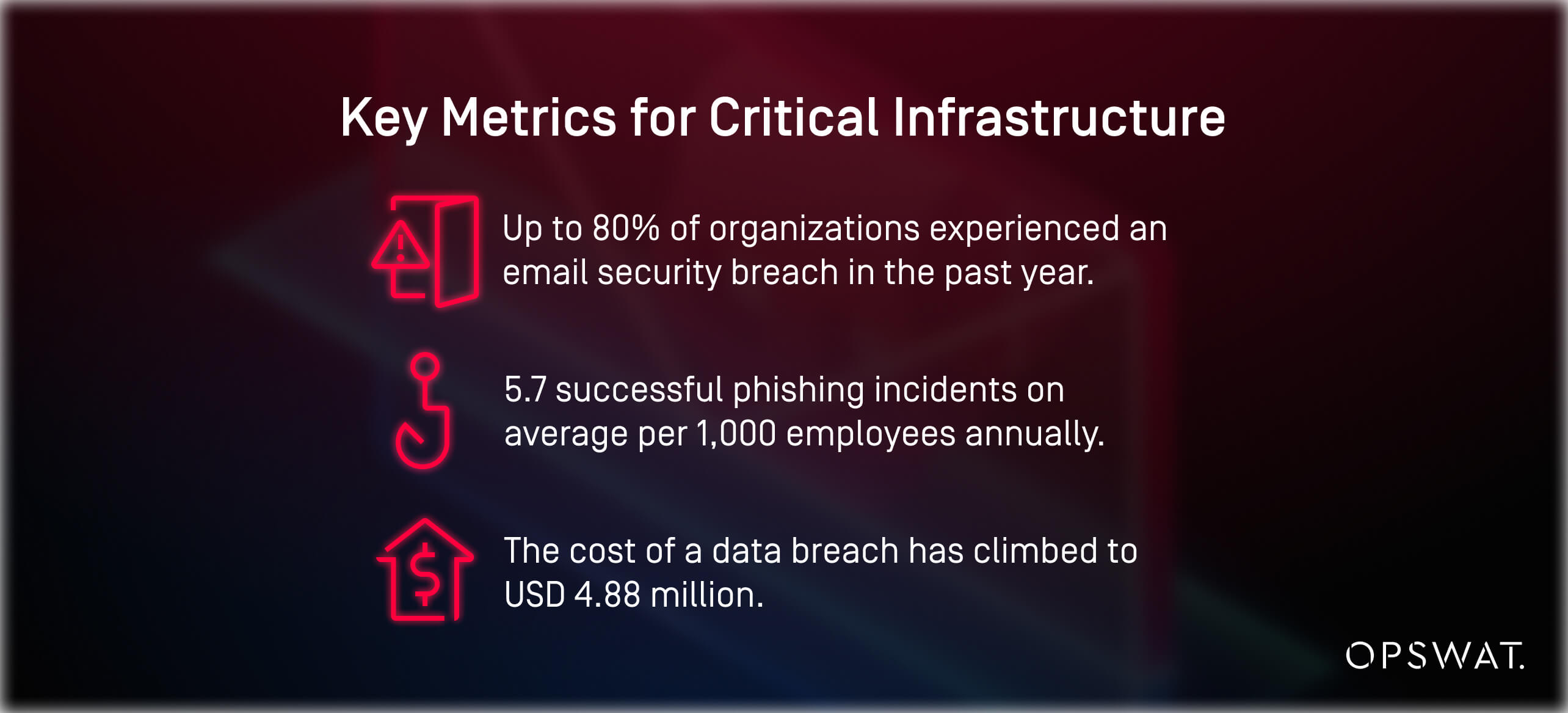

Il phishing rappresenta una minaccia significativa per le organizzazioni che si occupano di infrastrutture critiche, a causa della natura sensibile dei dati e delle operazioni che gestiscono. Il rapporto di Osterman Research indica che fino all'80% delle organizzazioni di infrastrutture critiche ha subito una violazione della sicurezza delle e-mail nell'ultimo anno. Tali violazioni spesso portano al furto di dati, a interruzioni operative e a conseguenze normative che possono avere un grave impatto sulle operazioni, sulla reputazione del marchio e sulle finanze dell'organizzazione.

In effetti, i settori delle infrastrutture critiche registrano una media di 5,7 incidenti di phishing riusciti ogni 1.000 dipendenti all'anno, con conseguente compromissione degli account, perdita di dati e persino potenziali attacchi ransomware.

Per i CISO, questi incidenti sono più che problemi di sicurezza: sono rischi aziendali diretti. Un singolo attacco di phishing può comportare perdite milionarie dovute a tempi di inattività, perdita di dati e sanzioni normative. Il costo medio di una violazione dei dati è salito a 4,88 milioni di dollari, e le violazioni legate al phishing richiedono 261 giorni per essere arginate.

Data l'elevata posta in gioco, le organizzazioni di infrastrutture critiche hanno bisogno di un rilevamento del phishing in tempo reale per intercettare in modo proattivo i tentativi di phishing prima che raggiungano gli utenti finali. Le soluzioni tradizionali per la sicurezza delle e-mail non sono sufficienti per affrontare le minacce odierne, poiché gli aggressori utilizzano sempre più spesso tattiche avanzate, tra cui messaggi socialmente modificati e campagne di phishing sofisticate.

Recenti violazioni della sicurezza informatica indotte dal phishing Violazioni della sicurezza informatica

Negli ultimi anni gli attacchi di phishing hanno continuato a compromettere le organizzazioni che operano nel settore delle infrastrutture critiche, causando notevoli ripercussioni operative e finanziarie. Tra gli incidenti degni di nota ricordiamo:

- Il malware POCO RAT (2024) ha preso di mira le aziende minerarie di lingua spagnola, sfruttando le vulnerabilità specifiche del settore. Hanno utilizzato tattiche di phishing, tra cui lo spoofing delle e-mail che imita le comunicazioni legittime del settore, per ingannare i dipendenti e rubare dati sensibili.

- Le infrastrutture critiche australiane continuano a subire minacce crescenti da parte di attacchi di phishing, con il 25% dei recenti incidenti informatici che hanno preso di mira servizi essenziali come elettricità, gas, acqua, istruzione e trasporti.

- Lo spionaggio informatico nordcoreano (2024), noto come gruppo Andariel, ha eseguito una campagna globale per rubare segreti militari e nucleari, oltre a colpire i settori medico, energetico e ingegneristico.

- Il gruppo nordcoreano di minaccia persistente avanzata (APT) Kimsuky continua a condurre una sofisticata campagna di cyberspionaggio che prende di mira le organizzazioni giapponesi utilizzando malware e phishing. Il gruppo distribuisce malware con l'obiettivo di infiltrarsi nei sistemi per raccogliere informazioni sensibili.

Queste violazioni sottolineano l'urgente necessità per le organizzazioni di implementare una maggiore capacità di rilevamento per bloccare le minacce avanzate, compresi gli attacchi zero-day ed emergenti, le e-mail di phishing inviate da account legittimi ma compromessi e gli attacchi tecnici e di ingegneria sociale.

Implicazioni aziendali degli attacchi di phishing

Per i CISO, le conseguenze degli attacchi di phishing vanno oltre la perdita immediata di dati. I rischi finanziari, operativi e di reputazione sono notevoli. Secondo la Egress Email Security Guide 2024:

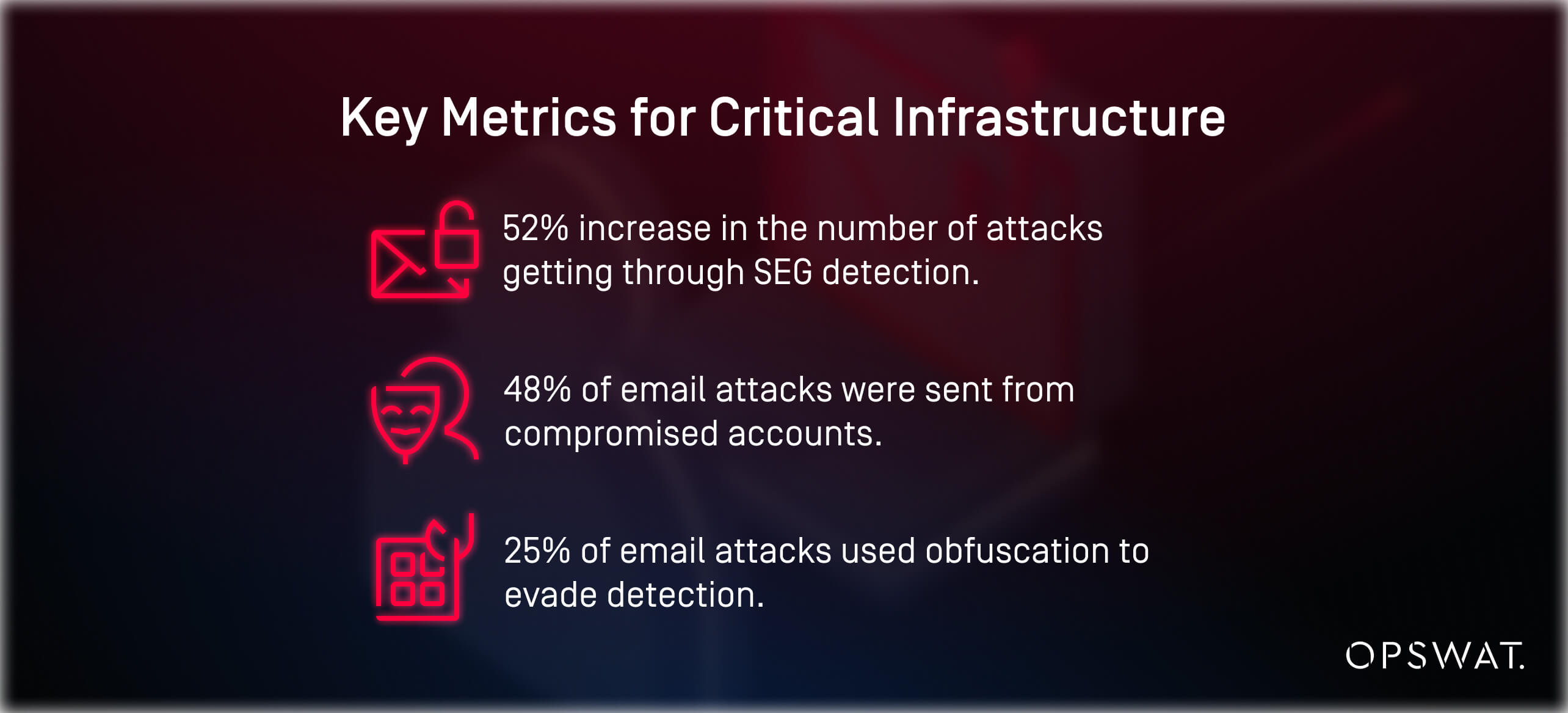

- Si è registrato un aumento del 52% nel numero di attacchi che hanno superato il rilevamento dei SEG, con il 68% di queste e-mail che hanno superato i controlli di autenticazione, compreso il DMARC (una funzionalità di rilevamento primaria utilizzata dai SEG).

- Il 48% degli attacchi è stato inviato da account compromessi, consentendo loro di eludere più facilmente il rilevamento basato sulla reputazione.

- I collegamenti ipertestuali di phishing sono stati il payload più frequente, poiché questi siti web possono essere creati e ricreati più velocemente di quanto possano essere bloccati.

- Il 25% degli attacchi via e-mail è stato caratterizzato da misure tecniche di offuscamento che hanno permesso di eludere il rilevamento, come il dirottamento di collegamenti ipertestuali legittimi (ad esempio verso siti di condivisione di file), il contrabbando di html e il quishing.

Data l'elevata posta in gioco, il rilevamento del phishing in tempo reale è fondamentale, non solo per prevenire le violazioni, ma anche per proteggere i profitti e la reputazione di un'organizzazione.

Come il rilevamento del phishing in tempo reale fa la differenza

Dato che l'errore umano è responsabile dell'82% delle violazioni legate al phishing, secondo il Verizon Data Breach Investigations Report, il rilevamento in tempo reale deve avvenire prima che gli utenti siano esposti a potenziali minacce. Per i CISO, questo sottolinea la necessità di eliminare l'affidamento sulla vigilanza degli utenti, implementando un rilevamento in tempo reale che neutralizzi le minacce prima che possano causare danni.

Il rapporto di Osterman Research evidenzia che i livelli di minaccia per il phishing e i relativi cyberattacchi sono destinati ad aumentare in tutte le regioni, con oltre l'80% delle organizzazioni che prevede un aumento degli attacchi di phishing, esfiltrazione di dati e malware zero-day. La prevista crescita dei livelli di minaccia riflette l'urgente necessità di soluzioni anti-phishing in tempo reale in grado di adattarsi all'evoluzione delle tecniche di attacco.

Le soluzioni di rilevamento del phishing in tempo reale offrono alle organizzazioni funzionalità avanzate come l'analisi del tempo di clic che blocca i link dannosi non appena vengono cliccati, impedendo agli utenti di approdare su siti web di phishing. Utilizzano inoltre la scansione dei contenuti delle e-mail a più livelli e l'analisi comportamentale per identificare schemi sospetti, oltre a un filtro DNS avanzato per bloccare l'accesso a domini di phishing noti.

Alcuni dei componenti chiave del rilevamento del phishing in tempo reale includono anche:

Filtro e blocco degli URL

Le e-mail di phishing spesso contengono link a siti dannosi progettati per rubare credenziali o dati sensibili. Il filtraggio degli URL in tempo reale garantisce il blocco di questi link non appena vengono rilevati, riducendo le probabilità di successo degli attacchi di phishing.

Scansione del contenuto e degli allegati delle e-mail

Le soluzioni anti-phishing avanzate analizzano il contenuto e gli allegati delle e-mail in tempo reale, segnalando modelli linguistici sospetti o file dannosi prima che possano raggiungere la casella di posta. In questo modo si bloccano le minacce che sfruttano la fiducia degli utenti in e-mail dall'aspetto familiare o ufficiale.

Disarmo e ricostruzione dei contenuti profondi (CDR)

La tecnologia Deep CDR™ OPSWATcontrasta il rischio rappresentato dagli allegati dannosi neutralizzando le potenziali minacce nascoste all'interno dei file. Questa tecnologia analizza e ricostruisce oltre 180 tipi di file, garantendo la neutralizzazione anche delle minacce più complesse incorporate negli allegati.

Sandbox Adaptive in tempo reale

La soluzione sandbox di OPSWATesegue l'analisi del malware in pochi secondi, dieci volte più velocemente rispetto alle sandbox tradizionali, identificando e bloccando gli allegati o i link pericolosi prima che possano colpire la rete. Questa tecnologia è particolarmente preziosa per prevenire gli attacchi zero-day che eludono le difese standard.

Garantire la resilienza contro gli attacchi di phishing

Gli attacchi di phishing rappresentano una minaccia persistente e crescente per le organizzazioni di infrastrutture critiche, con il potenziale di gravi danni finanziari, normativi e di reputazione. Il rapporto di Osterman Research ribadisce che il phishing rimane una delle principali preoccupazioni, con livelli di minaccia destinati ad aumentare in tutto il mondo. Per i CISO, ciò evidenzia la necessità di dare priorità a soluzioni di rilevamento del phishing in tempo reale che vadano oltre le difese tradizionali.