Raggiungimento degli standard di caricamento dei file di OWASP

con MetaDefender Core

Trasformate gli standard di OWASP File Upload Cheat Sheet

in protezione del mondo reale

Il caricamento dei file è un punto cieco della sicurezza. Gli attori delle minacce aggirano abitualmente le misure di sicurezza tradizionali per infiltrarsi nei file system con il malware ed esfiltrare i dati. OWASP definisce come proteggere questo vettore critico e OPSWAT offre soluzioni leader del settore.

Panoramica del foglio informativo OWASP

Riconosciuta a livello mondiale, OWASP è una fondazione senza scopo di lucro che fornisce indicazioni autorevoli per aiutare le organizzazioni a identificare e ridurre i rischi critici per la sicurezza. L'OWASP File Upload Cheat Sheet offre un quadro chiaro e pratico per ridurre il rischio di upload di file compromessi. Seguendo queste indicazioni, le organizzazioni possono applicare una gestione più sicura dei file in ogni fase, dalla convalida all'archiviazione, ed evitare che il malware raggiunga le infrastrutture critiche.

Punti ciechi del caricamento dei file

Queste lacune vengono spesso trascurate quando si gestiscono i file caricati o si progetta un'applicazione per il caricamento dei file:

- Convalida debole (estensioni non sicure, intestazioni falsificate, manipolazione del nome del file)

- Abuso di risorse (caricamenti eccessivi, malformati o eccessivi)

- Scarso controllo degli accessi (utenti anonimi, percorsi di archiviazione pubblici/scaricabili)

- Prevenzione delle minacce mancante (nessuna scansione del malware o CDR)

- Igiene trascurata (librerie non aggiornate, endpoint non protetti come CSRF

Soluzione per il caricamento Secure dei file mappata su

Raccomandazioni OWASP

This table shows how OPSWAT implements a defense-in-depth strategy for file uploads, enabling organizations to close critical gaps and align with OWASP secure file upload implementation. Explore how each OWASP recommendation maps to specific MetaDefender solutions and technologies, including Deep CDR™ Technology, Metascan™ Multiscanning, and Adaptive Sandbox.

Raccomandazione OWASP | Perché è importante | Come aiuta OPSWAT |

|---|---|---|

Convalida l'estensione del file e il tipo di file vero | Impedisce che i file contraffatti (ad esempio, .jpg.exe) aggirino i filtri. | Rileva le discrepanze tra estensione, tipo MIME e contenuto reale; applica i criteri con la convalida guidata dall'intelligenza artificiale. |

Modificare i nomi dei file; limitare la lunghezza e i caratteri | Previene gli attacchi di iniezione, attraversamento e sovrascrittura. | Raccomanda l'uso di identificatori univoci; consente politiche di denominazione personalizzate con indicazioni di convalida. |

Impostare i limiti di dimensione dei file | Evita i vincoli di risorse; impedisce il denial-of-service tramite file di grandi dimensioni o bombe ZIP | Blocca i file sovradimensionati, limita la profondità della ricorsione e ispeziona gli archivi prima dell'elaborazione. |

Richiedere l'autenticazione e l'autorizzazione | Blocca i caricamenti non autorizzati e riduce la superficie di attacco | Supporta restrizioni a livello di client/IP. |

Archiviare i file su un server separato | Impedisce l'esecuzione diretta o l'accesso pubblico ai file caricati. | Esegue la scansione e la sanificazione dei file prima dell'archiviazione; si integra con i flussi di lavoro di archiviazione definiti dall'utente. |

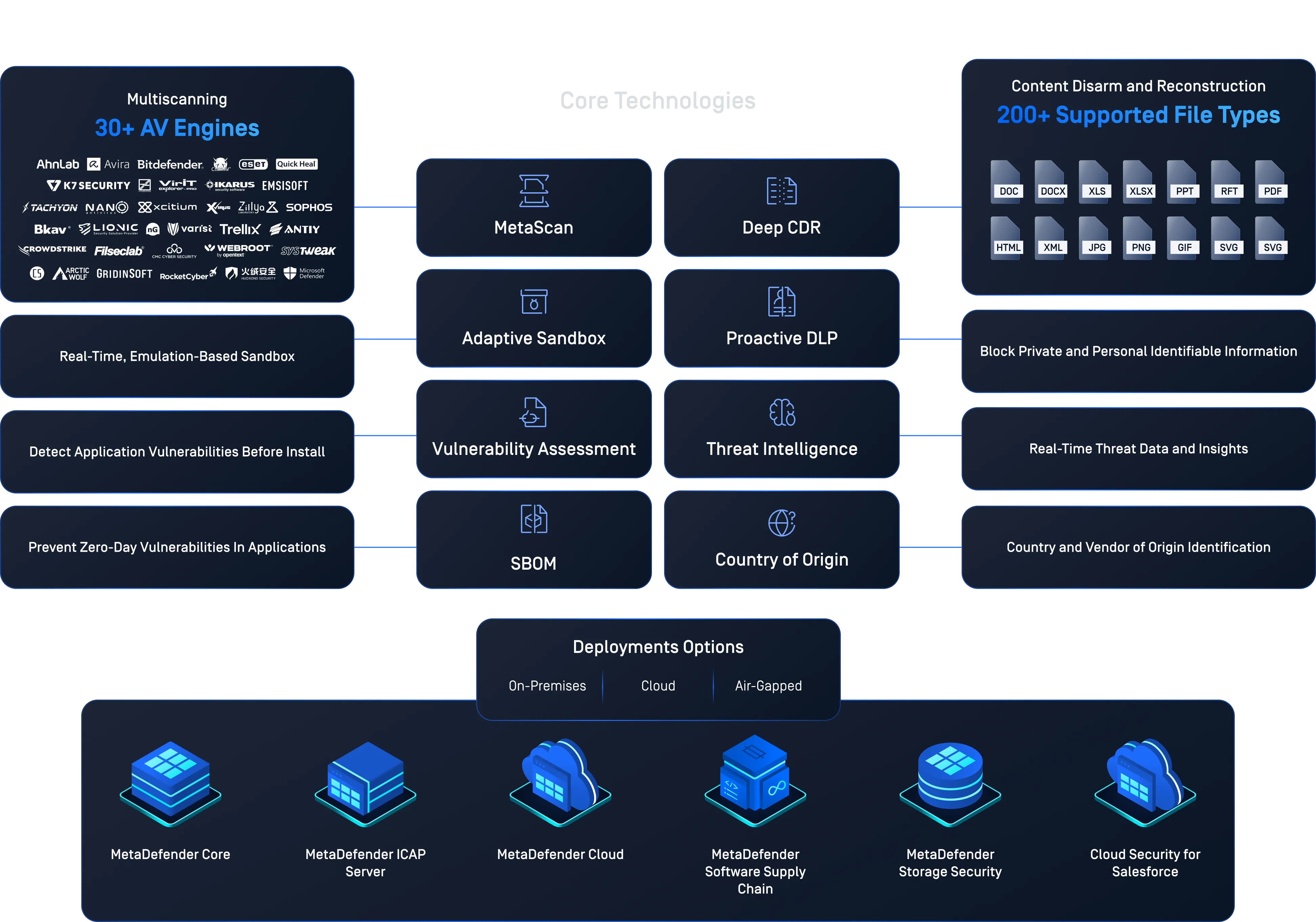

Scansione dei file con antivirus e sandboxing | Rileva malware noti, sconosciuti ed evasivi. | Combina più di 30 motori anti-malware con un sandboxing basato sull'emulazione per identificare le minacce e gli indicatori di compromissione. |

Utilizzare Contenuto Disarmo e Ricostruzione (CDR) | Rimuove le minacce sconosciute/zero-day senza affidarsi al rilevamento. | Deep CDR™ Technology neutralizes scripts, macros, and embedded threats while preserving usability |

Mantenere aggiornate le librerie di terze parti | Riduce il rischio derivante dai componenti vulnerabili nella catena di fornitura del software. | Rileva le librerie vulnerabili e le licenze obsolete, fornisce visibilità SBOM ed evidenzia i componenti interessati. |

Proteggere gli upload dagli attacchi CSRF | Impedisce il caricamento non autorizzato tramite richieste contraffatte. | Raccomanda l'uso del token CSRF; si integra con i WAF per una difesa sicura del front-end. |

Tecnologie integrate che applicano le linee guida OWASP

Efficacia comprovata da

Test di terze parti

Deep CDR™ Technology received a 100% Protection and Accuracy score in SE Labs’ independent CDR testing. This validates MetaDefender Core’s ability to remove embedded threats while preserving usability, supporting OWASP’s call for CDR solutions and zero-trust file inspection.

Il caricamento Secure dei file inizia con il giusto framework

L'OWASP File Upload Cheat Sheet fornisce una base comprovata per la protezione dei file in upload, dalla convalida alla scansione del malware, alla sanitizzazione e all'archiviazione sicura. MetaDefender Core è stato creato appositamente per aiutare i team di sicurezza ad applicare queste best practice in modo rapido ed efficace, rendendo semplice l'implementazione di soluzioni di upload di file conformi all'OWASP.

- Si allinea alle best practice di OWASP per la gestione sicura dei file.

- Risolve i punti deboli nella convalida dei file, nella sanitizzazione e nel rilevamento delle minacce zero-day.

- Supporta la conformità con i quadri di sicurezza interni ed esterni.

- Rafforza le decisioni sull'architettura per i team di rischio, audit e GRC.

- Semplifica l'implementazione di Zero Trust per il caricamento e l'archiviazione dei file.

- Riduce al minimo il rischio di minacce trasmesse dai file nei portali web, nelle applicazioni e nei sistemi di archiviazione.

Domande frequenti

La OWASP Top 10 è un elenco regolarmente aggiornato dei rischi più critici per la sicurezza delle applicazioni web. Include minacce come l'iniezione, il controllo degli accessi non funzionante, la progettazione insicura e le errate configurazioni di sicurezza. Si tratta di vulnerabilità comuni che gli aggressori sfruttano per compromettere i sistemi.

I cheat sheet di OWASP sono guide concise alle migliori pratiche che coprono argomenti specifici di sicurezza, tra cui il caricamento sicuro dei file, l'autenticazione, la convalida degli input e altro ancora. Offrono passi concreti per ridurre il rischio nei componenti comuni delle applicazioni.

Gli standard OWASP forniscono un modello per integrare la sicurezza nella progettazione delle applicazioni web. Seguendoli, le organizzazioni possono mitigare in modo proattivo minacce come gli attacchi basati su file, l'iniezione di codice e la violazione dei controlli di accesso, rafforzando sia la conformità che la resilienza.

Cercate soluzioni che offrano la convalida del tipo di file, l'applicazione delle dimensioni del file, l'integrazione di antivirus e CDR e il supporto per il controllo degli accessi e l'archiviazione sicura. La soluzione deve corrispondere direttamente agli standard OWASP per il caricamento dei file e integrarsi con la vostra infrastruttura ( API REST, ICAP, ecc.).

MetaDefender applies multi-layered security technologies, including true file type detection, Deep CDR™ Technology, Metascan Multiscanning with 30+ anti-malware engines, archive extraction controls, and size restrictions. It aligns with all OWASP file upload recommendations to prevent known and unknown threats.

Le organizzazioni che implementano gli standard OWASP per l'upload dei file devono imporre una convalida rigorosa (tipo, dimensione, nome), richiedere utenti autenticati, ispezionare e sanificare i file prima della memorizzazione e isolare gli upload dalla webroot. Devono inoltre integrare i sistemi critici con WAF e utilizzare tecniche di difesa in profondità come CDR e sandboxing.

Use a solution like MetaDefender Core that detects true file types, rejects mismatches, and applies Deep CDR™ Technology to remove out-of-policy content. Validation should happen before processing; sanitization ensures the file is safe even if malware evades detection.

Le caratteristiche principali includono la scansione multipla, il CDR, la generazione di SBOM, la registrazione degli audit, la scansione basata su criteri e la conformità con framework come ISO 27001, HIPAA e NIST. La soluzione deve essere in linea con OWASP e applicare i principi di zero-trust.

Yes. Deep CDR™ Technology disarms known and unknown threats by removing scripts, macros, and embedded objects, without relying on threat signatures. It enables compliance with OWASP, ISO, and NIST by ensuring only safe, functional files enter your systems.