Stack MetaDefender

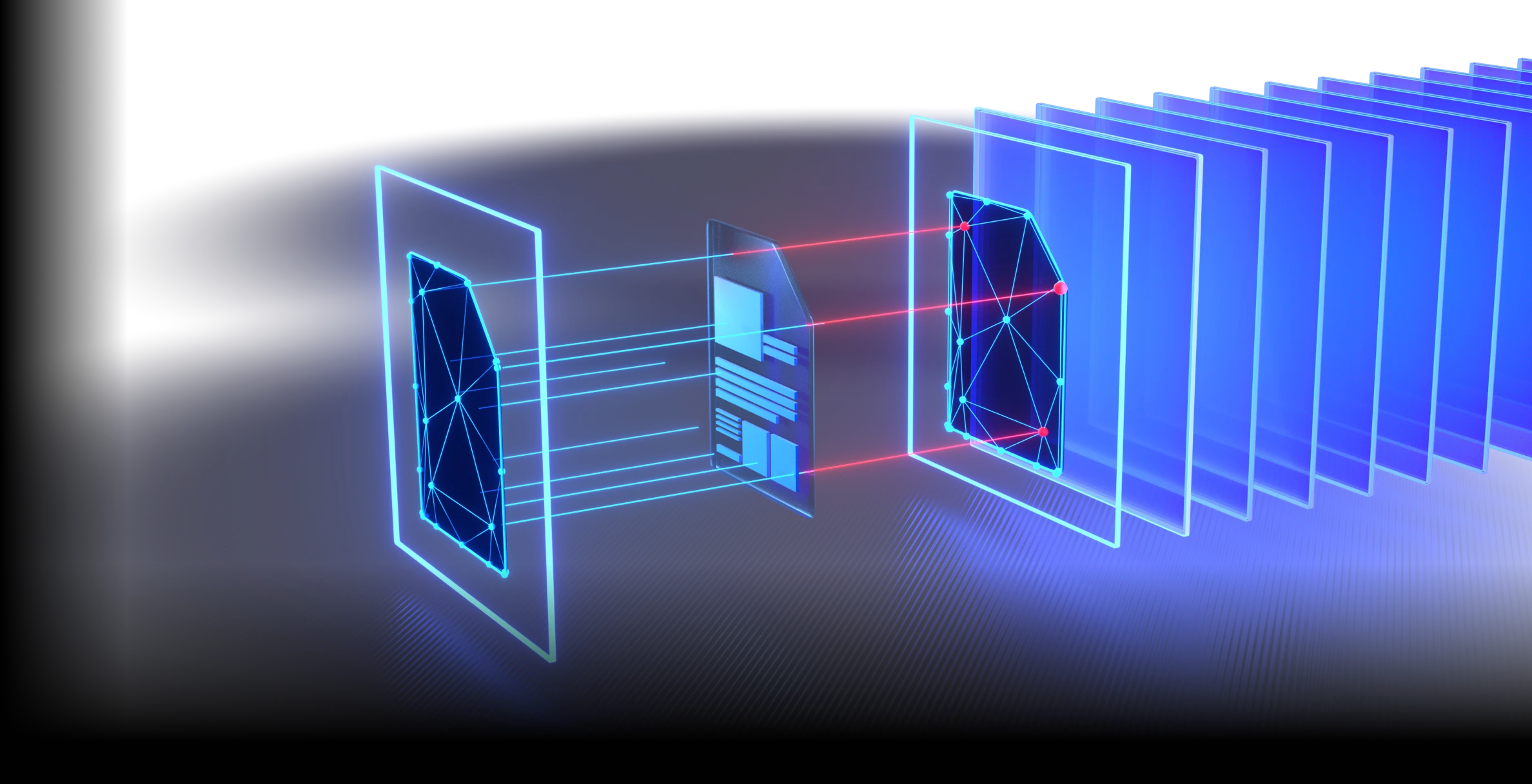

Lo stack MetaDefender alimenta l'intera MetaDefender con tecnologie basate sull'intelligenza artificiale progettate per operare in modo coordinato (

). Che si tratti di proteggere la posta elettronica, il cloud, l'archiviazione, i supporti periferici, il trasferimento gestito dei file o qualsiasi altro canale di dati, queste tecnologie di protezione a più livelli (

) creano diversi livelli di difesa che si adattano in tempo reale alle minacce in continua evoluzione in tutti i vostri scenari di utilizzo.

- Fondazione Piattaforma Universale

- Protezione cross-channel

- Threat Intelligence continua Threat Intelligence

Il primo motore predittivo basato sull'intelligenza artificiale OPSWAT

per il rilevamento delle vulnerabilità zero-day senza esecuzione

Protezione al 100%

Verificato da SE Labs Deep CDR™ Technology Test

Tutto in uno

Stack tecnologico con funzionalità basate sull'intelligenza artificiale

>99.2%

Rilevamento del malware

#Leader di mercato numero 1

Tecnologia Multiscanning Deep CDR™

20 volte più veloce

Rilevamento zero-day basato sull'intelligenza artificiale

Esploratore tecnologico

Filtra per funzionalità, tecnologia e caratteristiche.

Prevenzione completa delle minacce, rilevamento dell'

e e conformità

OPSWAT la tecnologia Deep CDR™, Multiscanning Metascan™, la previsione delle minacce basata sull'intelligenza artificiale eSandbox Adaptive Sandbox prevenire, rilevare, isolare (

) e neutralizzare le minacce prima che possano essere eseguite.

Progettato per le previsioni,

Progettato per la velocità

- Analisi approfondita della struttura dei file

- Modello ML addestrato sulle minacce zero-day

Più motori sono meglio di uno

- Rileva quasi il 100% delle minacce informatiche

- Scansione simultanea con oltre 30 motori AV leader del settore

Fermare le minacce che gli altri non vedono

- Supporta oltre 200 formati di file

- Sanificazione ricorsiva di archivi annidati a più livelli

- Rigenerare file sicuri e utilizzabili

Rilevamento del vero tipo di file per i flussi di lavoro critici per la sicurezza

- AI potenziata

- Rileva i tipi di file falsificati in pochi millisecondi

- Applicazione in linea senza perdita di prestazioni

Prevenire la perdita di dati sensibili

- Utilizzate modelli basati sull'intelligenza artificiale per individuare e classificare il testo non strutturato in categorie predefinite.

- Occulta automaticamente le informazioni sensibili identificate, quali dati personali (PII), informazioni sanitarie protette (PHI) e dati relativi al settore dei pagamenti con carta (PCI), in oltre 125 tipi di file

- Supporto per il riconoscimento ottico dei caratteri (OCR) nelle immagini

Rilevamento di malware evasivo con Sandboxing avanzato basato sull'emulazione

- Analizzare i file ad alta velocità

- Il motore sandbox anti-evasione estrae le IOC

- Identificare le minacce zero-day

- Abilitate la classificazione profonda delle minacce informatiche tramite API o integrazione locale.

Migliorare il rilevamento con le Threat Intelligence in tempo reale

- Correlazione di IOC, IP, URL e reputazione dei file a livello globale su oltre 50 miliardi di artefatti.

- Bloccare più velocemente le minacce emergenti

- Arricchire l'analisi a valle

Secure laSupply Chain Software

- Gestire i rischi associati al software open-source (OSS), ai componenti di terze parti e alle dipendenze.

- Garantire la trasparenza, la sicurezza e la conformità della base di codice.

Rilevare le vulnerabilità delle applicazioni prima che vengano installate

- Verificare la presenza di vulnerabilità note nel software prima dell'installazione

- Eseguire la scansione dei sistemi alla ricerca di vulnerabilità note quando i dispositivi sono a riposo

- Esaminare rapidamente le applicazioni in esecuzione e le loro librerie per individuare eventuali vulnerabilità.

Rilevamento immediato dell'origine geografica di un file

- Rilevare l'origine geografica dei file caricati, compresi PE, MSI e SFX (archivi autoestraenti).

- Analizzare automaticamente le impronte digitali e i metadati per identificare luoghi e fornitori soggetti a restrizioni.

Estrazione e analisi ricorsiva di file di archivio profondamente annidati

- Estrazione ricorsiva fino a una profondità configurabile

- Estrazione in un unico passaggio su tutti i motori

- Rilevamento e contenimento delle bombe negli archivi

- Supporto per archivi crittografati e protetti da password

Centro di ricerca

Scopri analisi approfondite e approfondimenti, tra cui la nostra visualizzazione in tempo reale del rilevamento degli attacchi zero-day, per comprendere meglio l'efficacia delle diverse strategie di sicurezza informatica.