Our skillful team has been quite productive, focusing on hardening the MetaDefender Aether analysis engine, supporting additional threat types (such as our newly added URL analysis capability), growing the community with common trends globally, and building an enterprise-grade product.

In questo breve post del blog, illustreremo alcune funzionalità del pannello di amministrazione e del backend con le quali la maggior parte degli utenti non interagisce quotidianamente, poiché sono disponibili solo per gli amministratori.

Come accedere al pannello di amministrazione

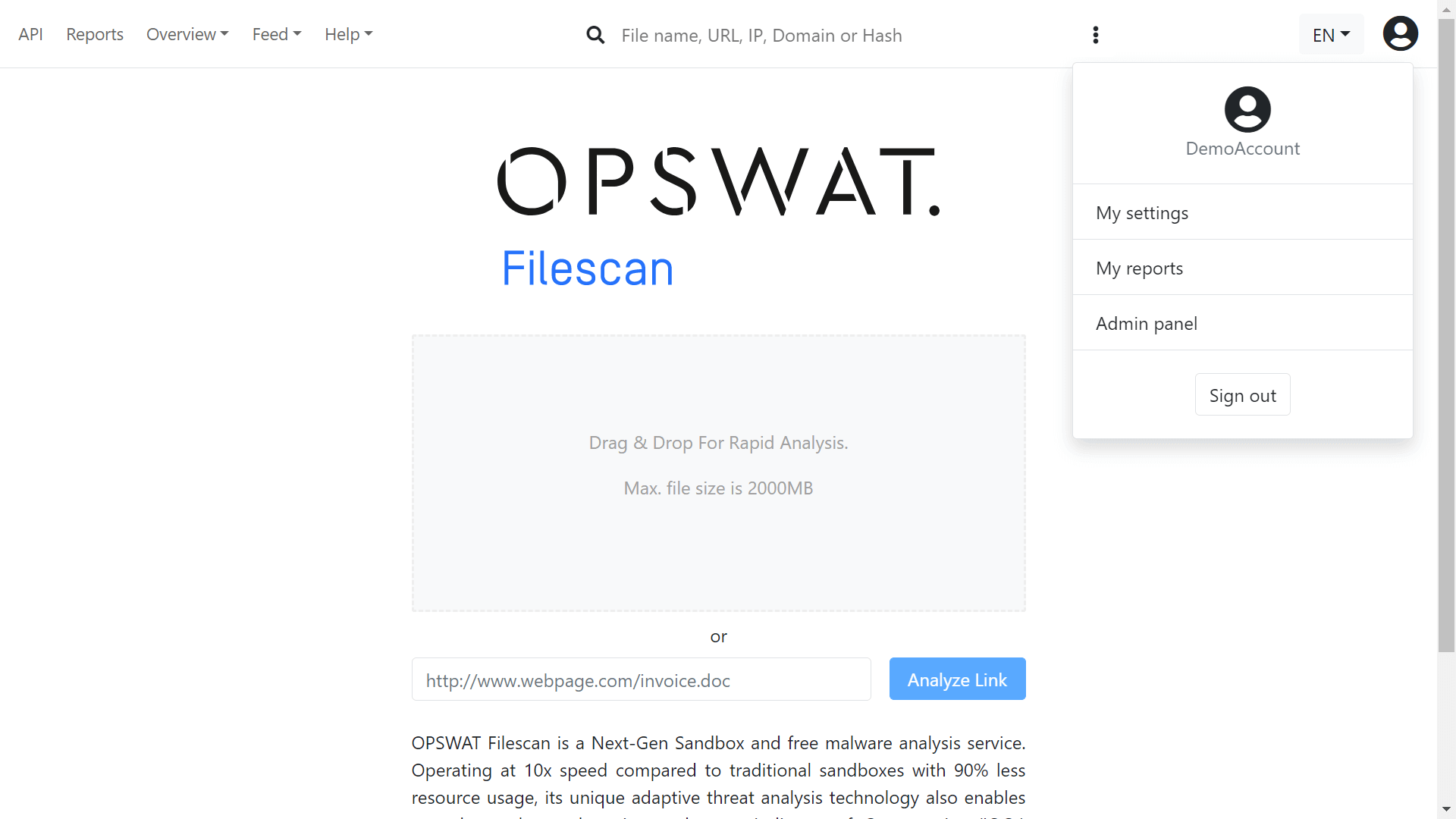

Gli utenti con lo status di amministratore possono accedere al Pannello di amministrazione dopo aver effettuato il login al servizio web OPSWAT Filescan . Il pulsante Admin si trova nel menu Profilo utente, in alto a destra, e fa clic su"Pannello di amministrazione".

Nota: lo stato di amministratore viene assegnato automaticamente all'utente iniziale quando si distribuisce il sistema vanilla.

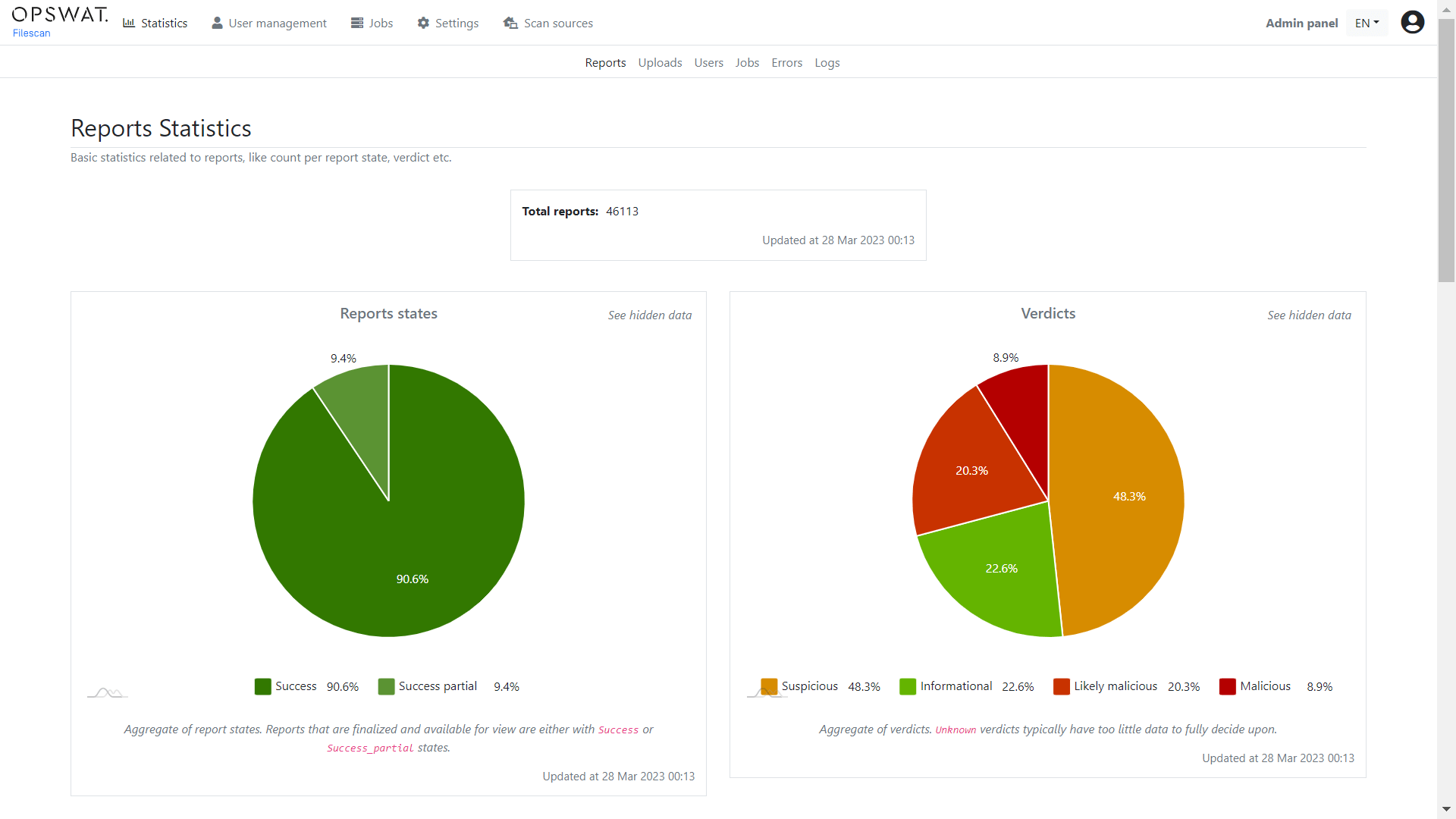

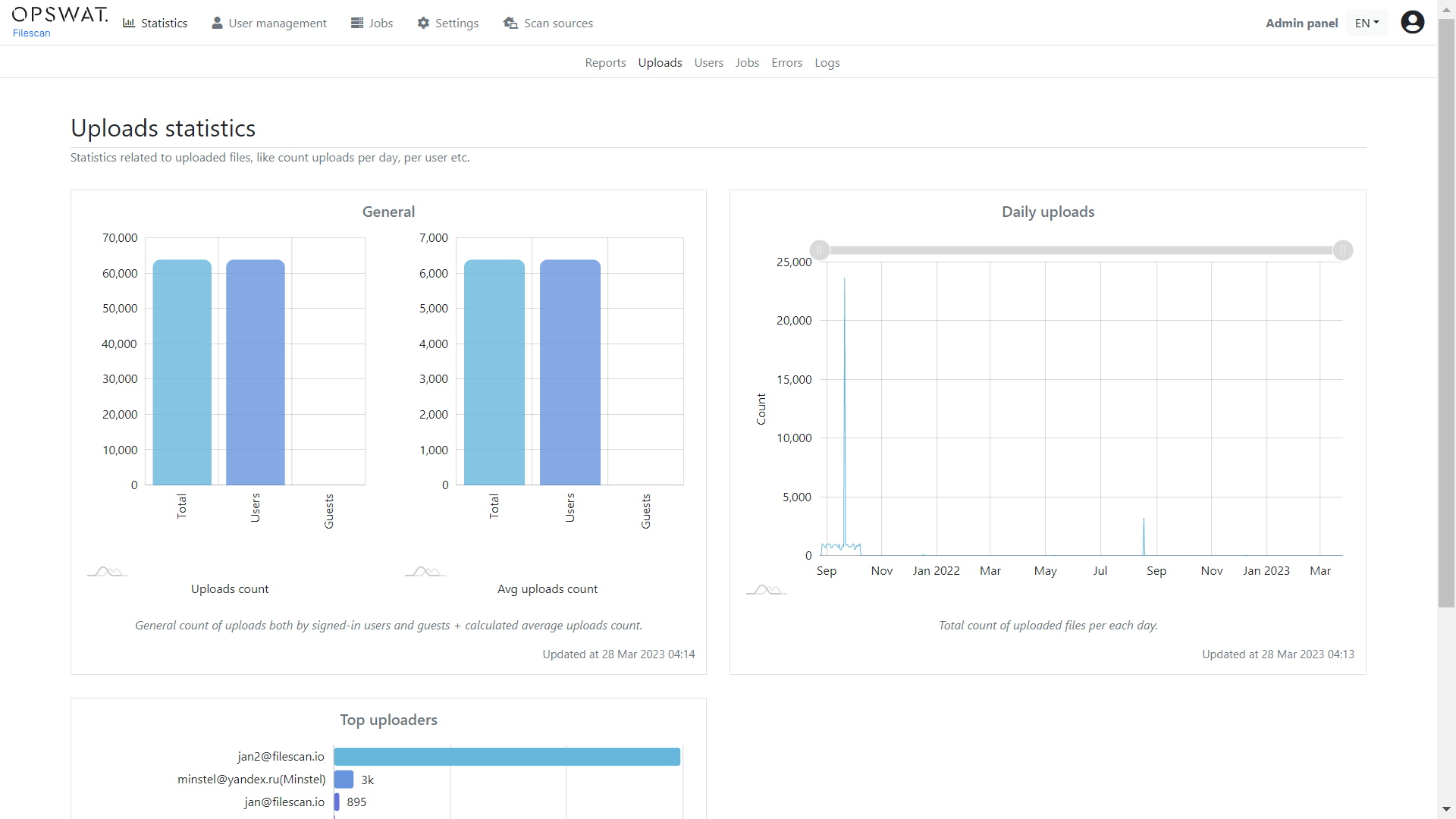

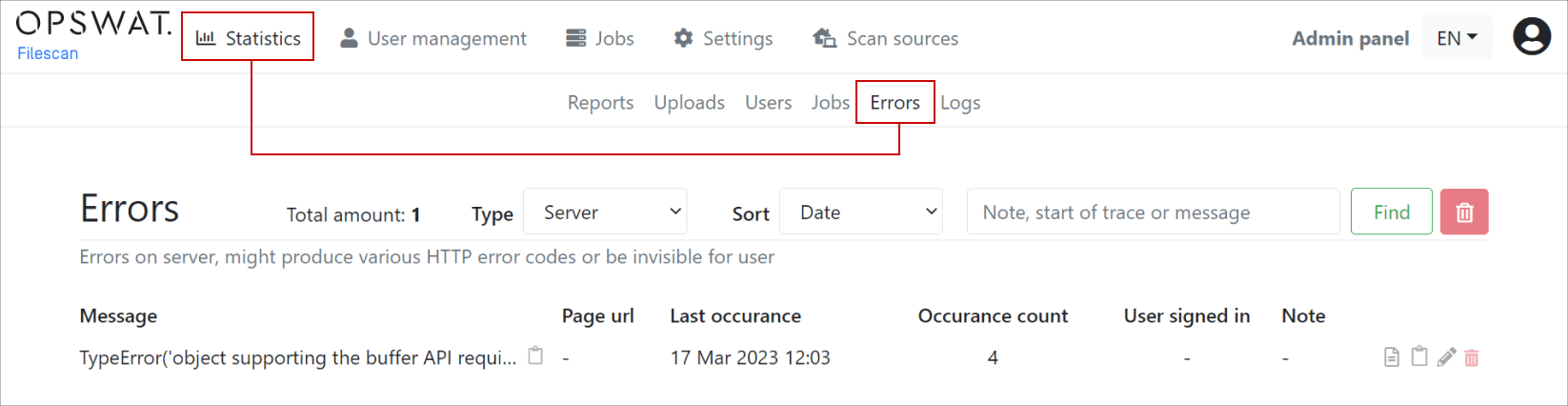

Il Pannello di amministrazione contiene tutte le sottopagine delle Statistiche, alle quali si può accedere utilizzando la barra del menu in alto raffigurata qui sotto. Inoltre, gli utenti abituali possono accedere alla pagina Tendenze per ottenere risultati simili.

Le pagine delle statistiche contengono una serie di dati analitici sui tipi di file visualizzati, sul numero totale di utenti attivi, sui principali caricatori, sul conteggio dei caricatori e altro ancora.

La sottopagina Errori contiene anche un elenco de-duplicato con funzionalità di filtraggio degli errori del cliente che gli utenti possono riscontrare. È il luogo ideale per trovare casi limite che forse non avete ancora considerato.

Nota: uno dei vantaggi di gestire un servizio pubblico di comunità è che riceviamo un'ampia gamma di file e URL. Stiamo continuamente rafforzando il nostro sistema con dati reali.

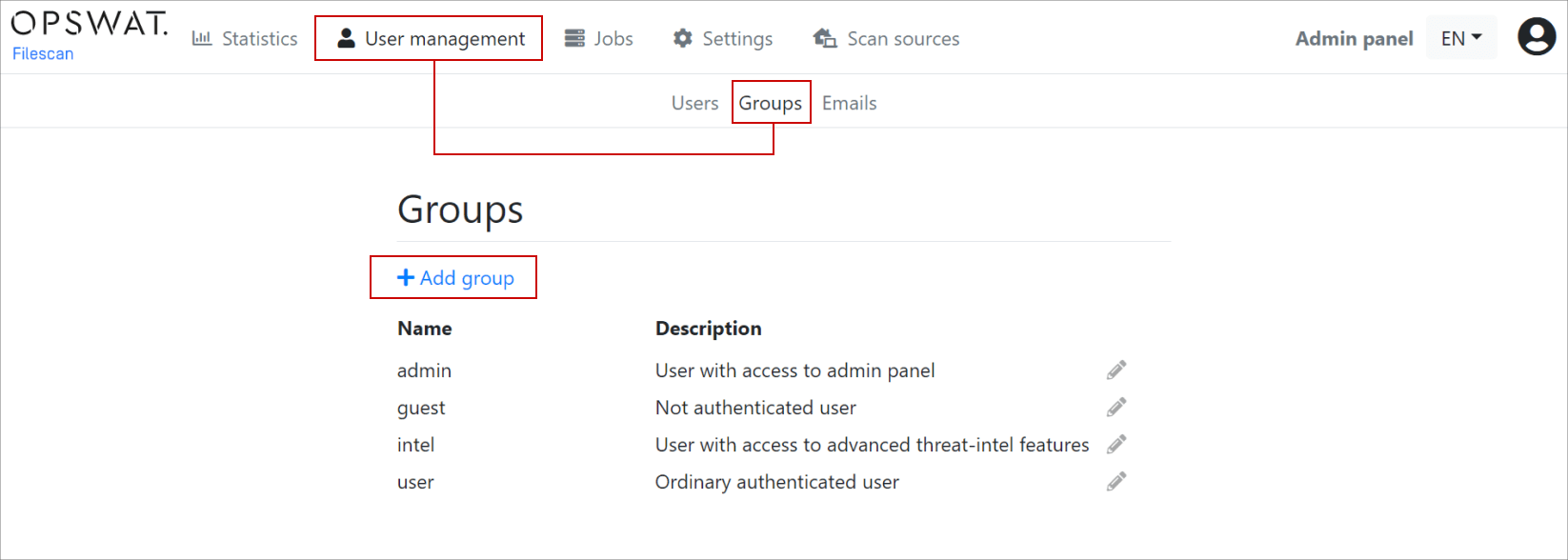

Gestione degli utenti

La pagina Gestione utenti fornisce un elenco impaginato degli utenti, compreso lo stato del loro account, il nome del gruppo, la data dell'ultimo accesso e altre informazioni. Per motivi di privacy, non includeremo una schermata. Tuttavia, vale la pena di notare che esiste una funzionalità di gruppo utente altamente configurabile, che consente all'amministratore di creare un numero qualsiasi di gruppi e di assegnare autorizzazioni. Ogni utente può essere membro di un singolo gruppo o di più gruppi e i permessi di accesso finali sono aggregati per gruppo, in modo simile a come funzionano gli utenti nei sistemi UN*X (Unix-Like).

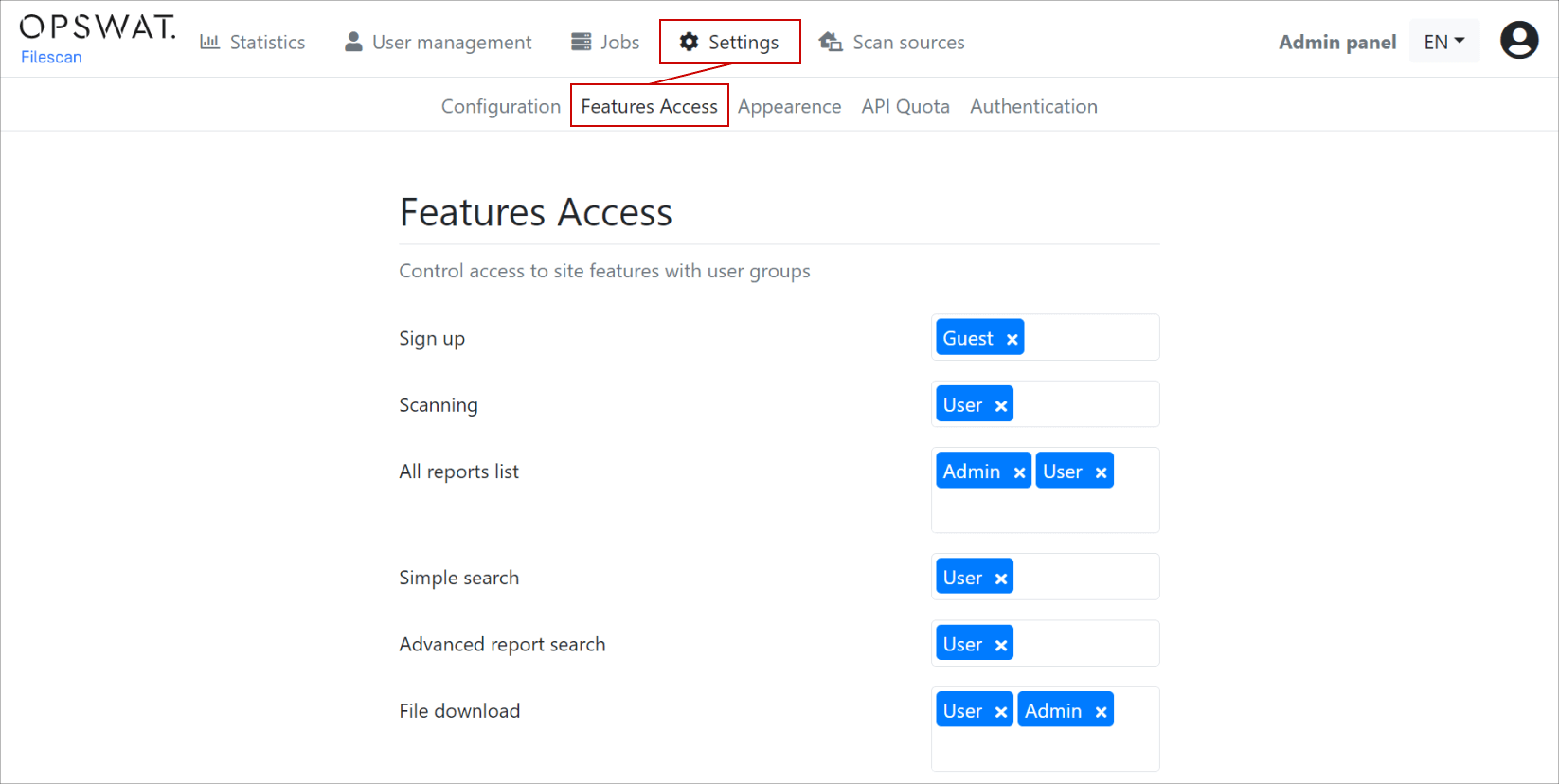

Le autorizzazioni dei singoli gruppi sono configurabili navigando inImpostazioni > Accesso alle funzionidalla barra dei menu in alto. Ad esempio, è possibile configurare quale gruppo è autorizzato ad accedere a una funzione.

Si noti che per impostazione predefinita, ogni utente fa parte del Gruppo utenti. Gli utenti Intel potranno accedere sia alle funzioni di base di Threat Intelligence che a quelle di intelligenza avanzata.

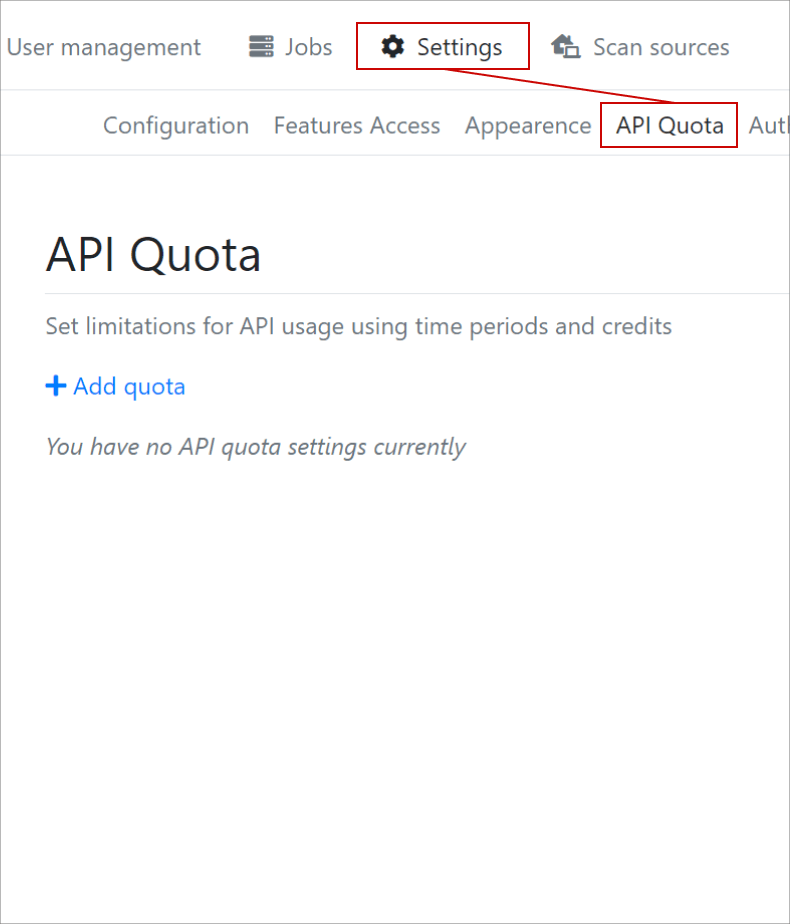

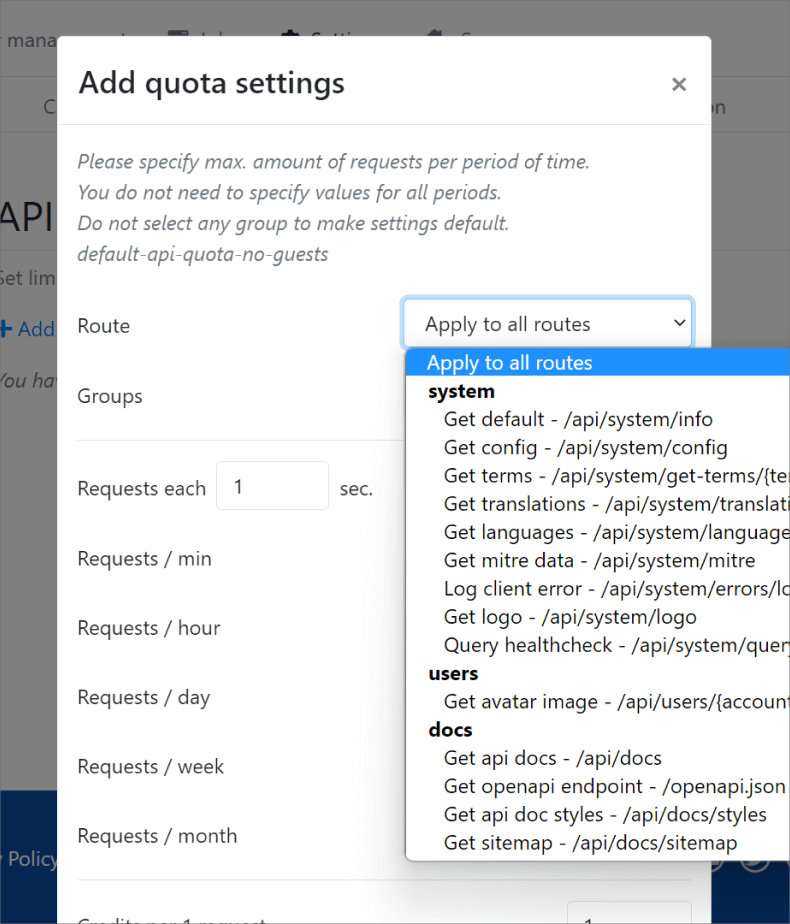

API Quote

Abbiamo una sottopagina molto estesa API Quota Settings che consente di impostare una quotaAPI su una rotta o per gruppo con opzioni di configurazione molto granulari.

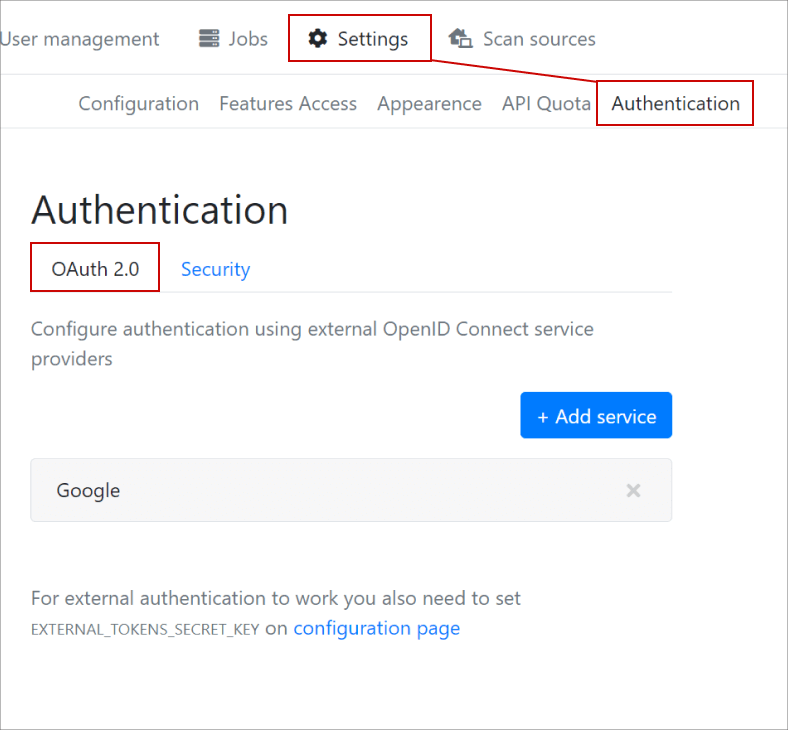

OAuth 2.0

Una caratteristica meno nota è la possibilità di consentire l'autenticazione con il servizio web utilizzando OAuth 2.0, come Google o Azure Active Directory.

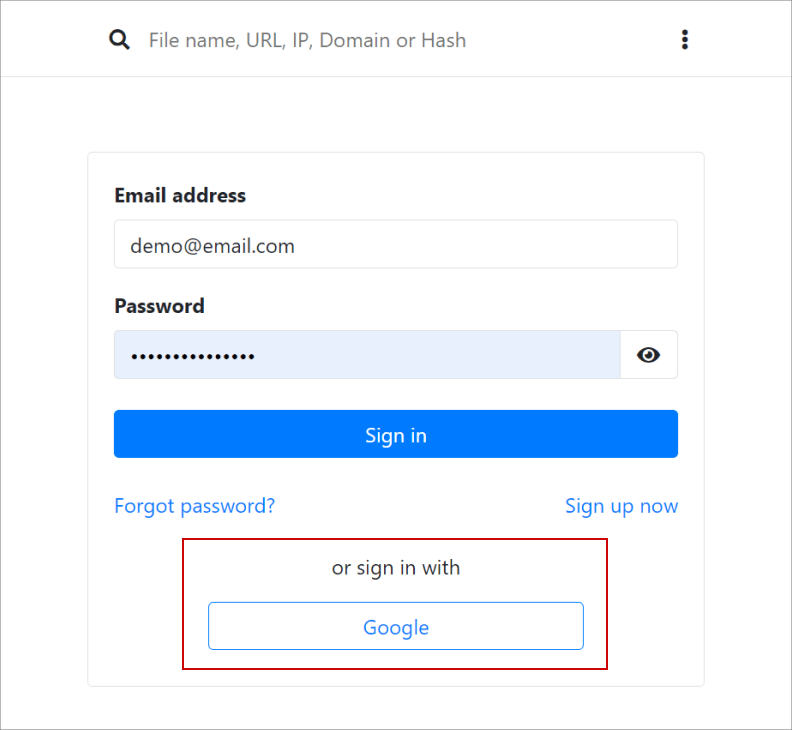

Quando questa funzione è abilitata, l'utente potrà accedere al servizio web utilizzando l'account locale o il provider di servizi OAuth 2.0.

Nota: una caratteristica interessante è la possibilità di specificare più provider OAuth e di rilevare e unire automaticamente gli utenti con lo stesso identificatore.

Fonti di scansione

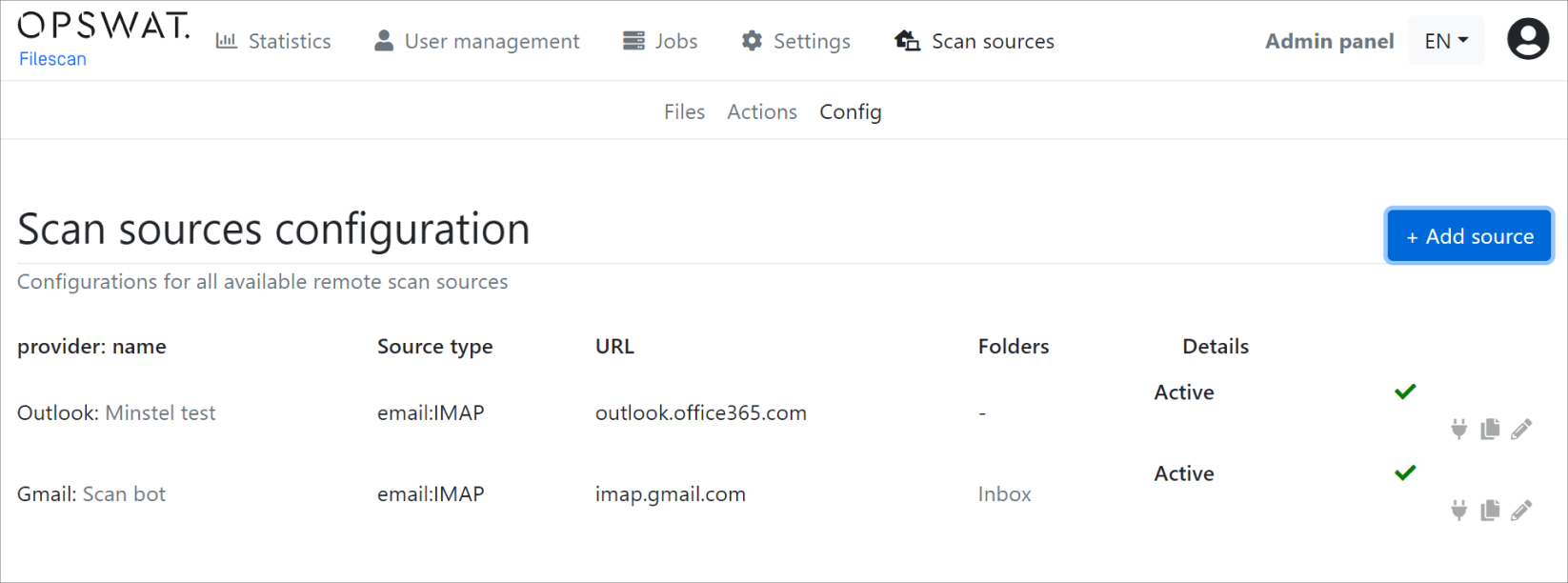

Un'altra nuova funzionalità del webservice è la funzione di scansione delle fonti, accessibile dal menu superiore. Consente di configurare il webservice per prelevare file/URL da una serie di fonti.

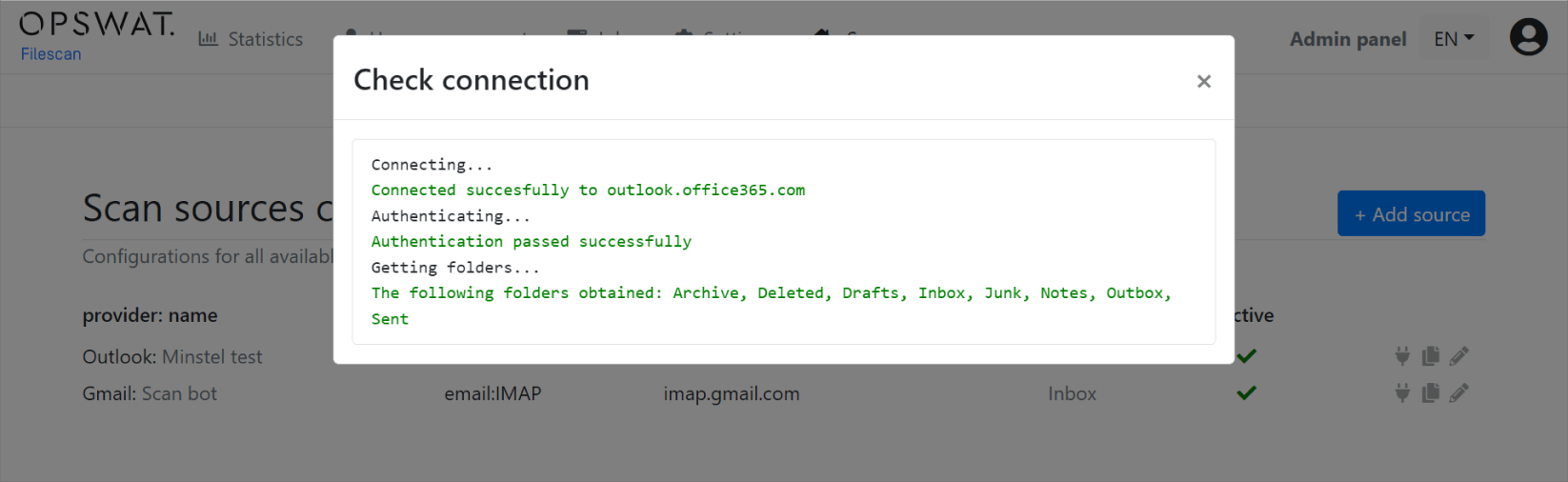

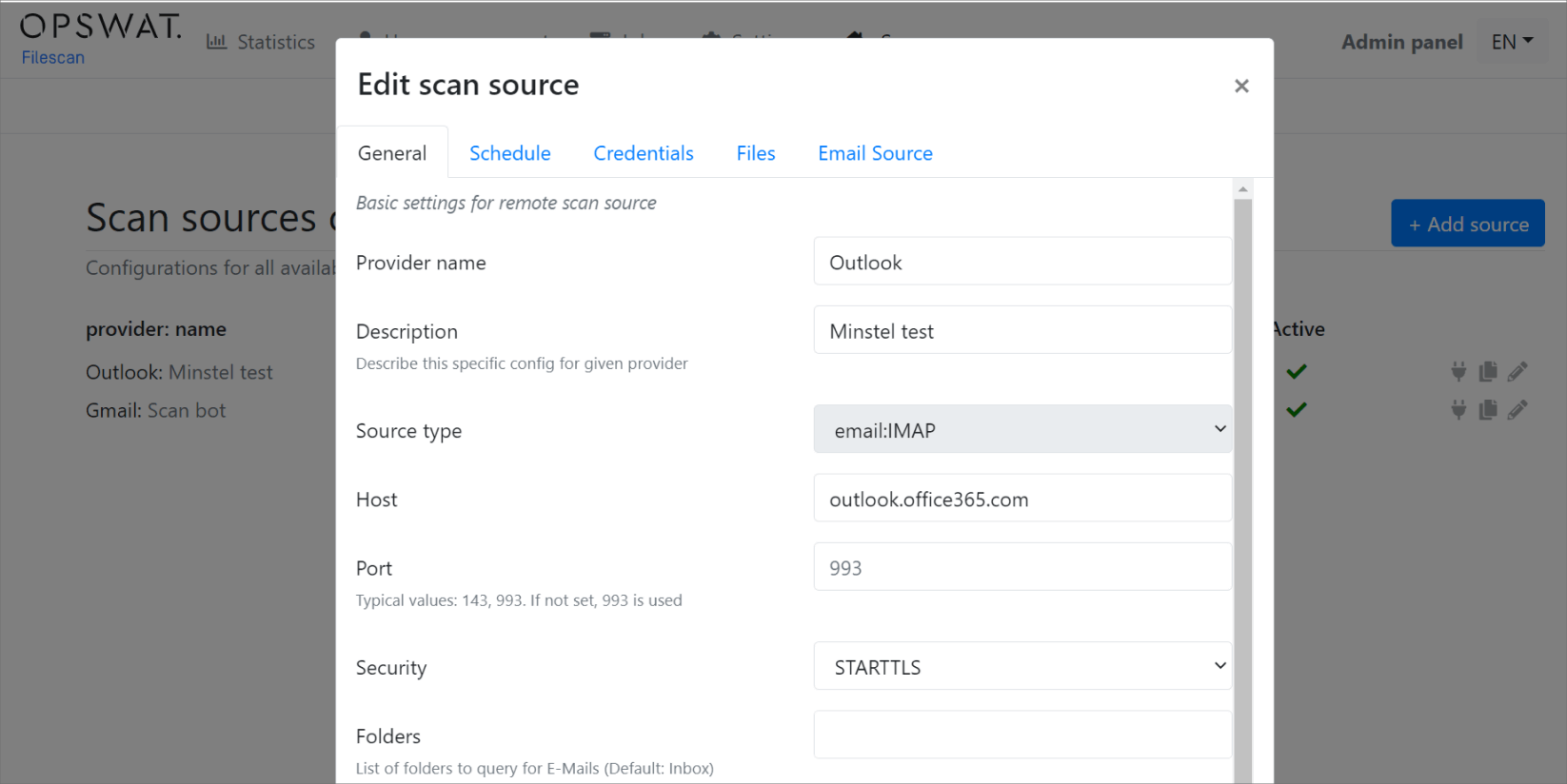

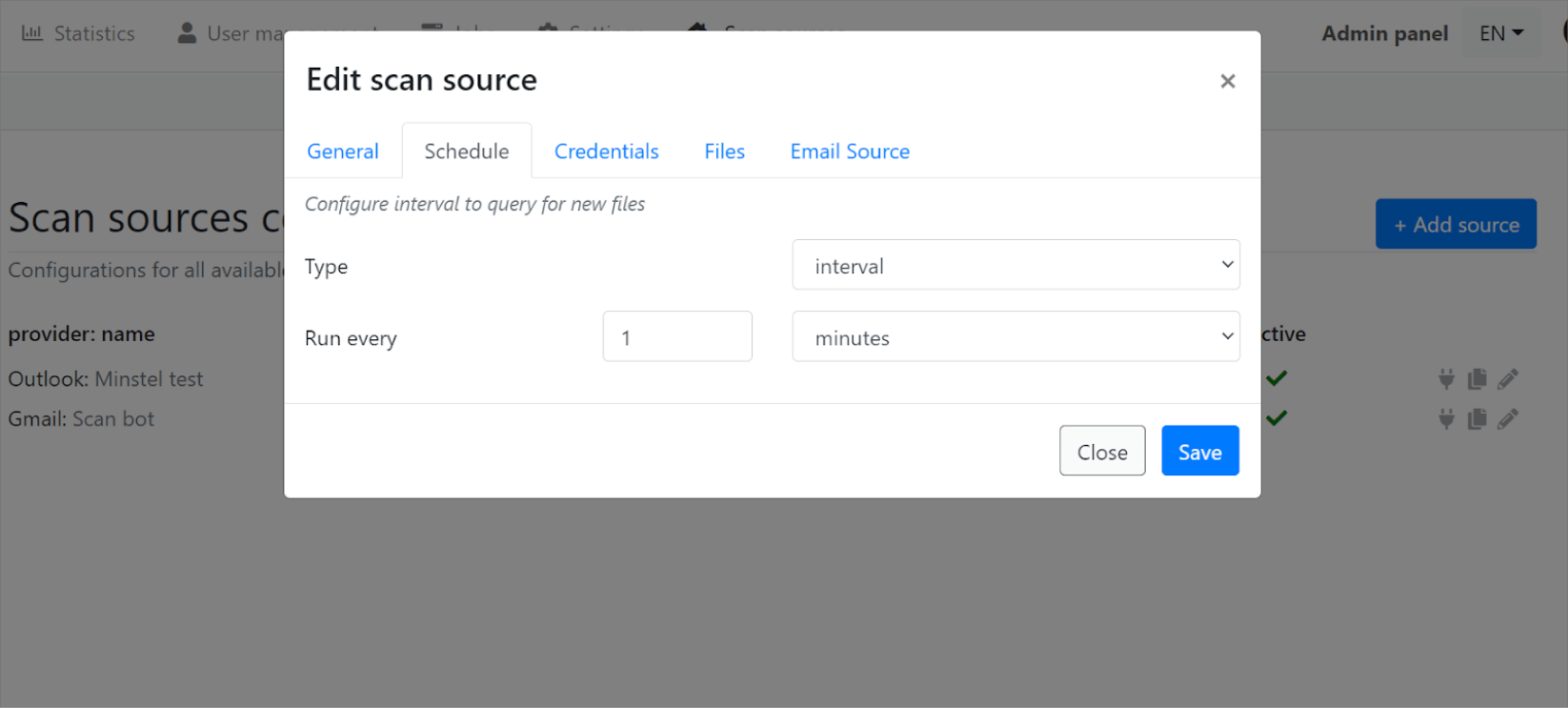

Per impostare un'origine di scansione e-mail, andare su Origini di scansione -> Configurazione -> Aggiungi origine.

Attualmente, supportiamo la configurazione di account IMAP che vengono poi regolarmente interrogati con un lavoro in background (tipo cron) e inseriti automaticamente nel servizio web. Ecco alcuni esempi:

È possibile modificare un'origine di scansione spostandosi su Origine di scansione -> Configurazione e facendo clic sull'icona della matita.

Caratteristiche spesso trascurate

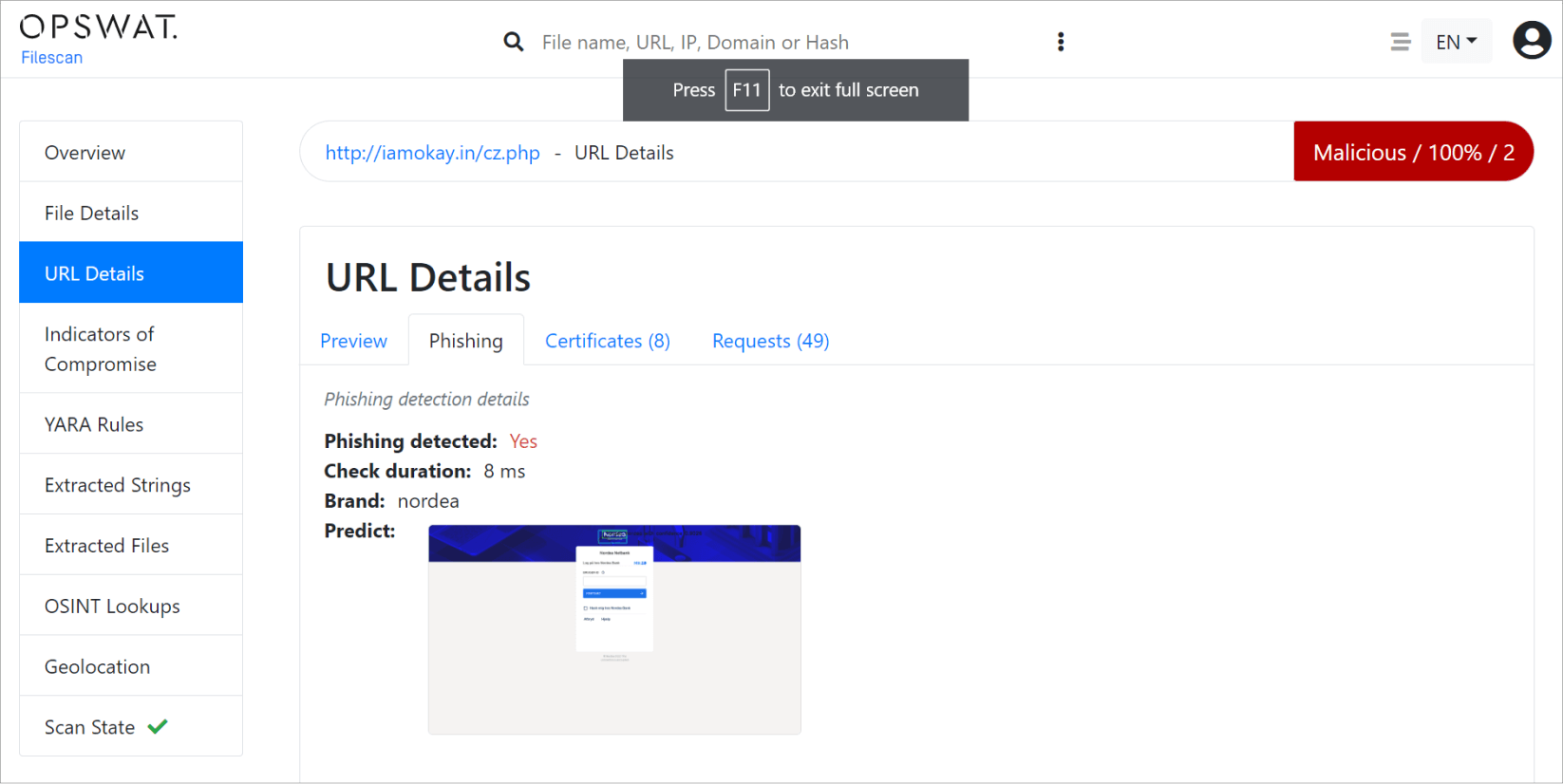

Rilevamento URL Phishing

When submitting a URL, MetaDefender Aether will automatically determine if it's a "URL to a file" or a webpage. In the case of a regular webpage, a full browser emulation is performed, including machine-learning based image analysis of a phishing attack. Here's a great example of how MetaDefender Aether detects and alerts users of a potential phishing attack:

OpenAPI / Python CLI

Un'ampia documentazione di API e di OpenAPI (OAS3) è disponibile alAPInel menu in alto. È possibile generare la propria chiave API per l'autorizzazione nella scheda API Key delleimpostazioni del profilo. Un comodo pacchetto pip / strumento CLI è disponibile qui: https://github.com/filescanio/fsio-cli.

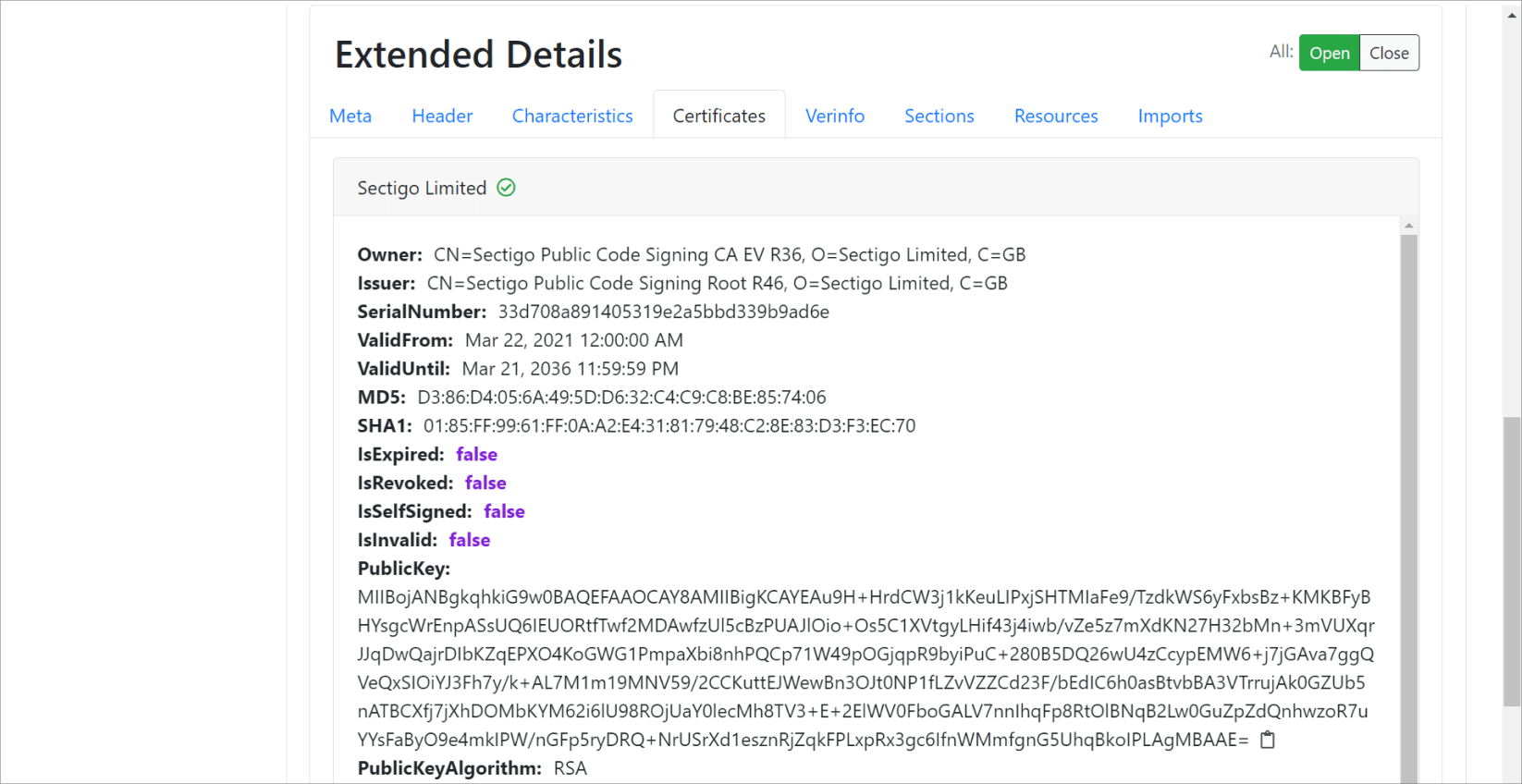

Whitelist e convalida dei certificati

MetaDefender Aether.io extracts certificates not only from PE files but also productivity files such as PDF or VBA macros. All extracted certificates are checked to determine whether they are expired, revoked, or self-signed. When a trusted software vendor issues a certificate, the verdict for that binary artifact is set to benign automatically.

Parole finali

In questo blog post, sono state presentate alcune aree chiave del pannello di amministrazione e delle funzionalità del backend, evidenziando la maturità del prodotto complessivo e la sua flessibilità in termini di ACL e personalizzazione.

Se siete interessati a saperne di più su www.filescan.io o su questo post del blog e siete interessati a una dimostrazione tecnica dal vivo, a schede tecniche e/o a un preventivo, contattate le vendite tramite il nostro contatto aziendale.