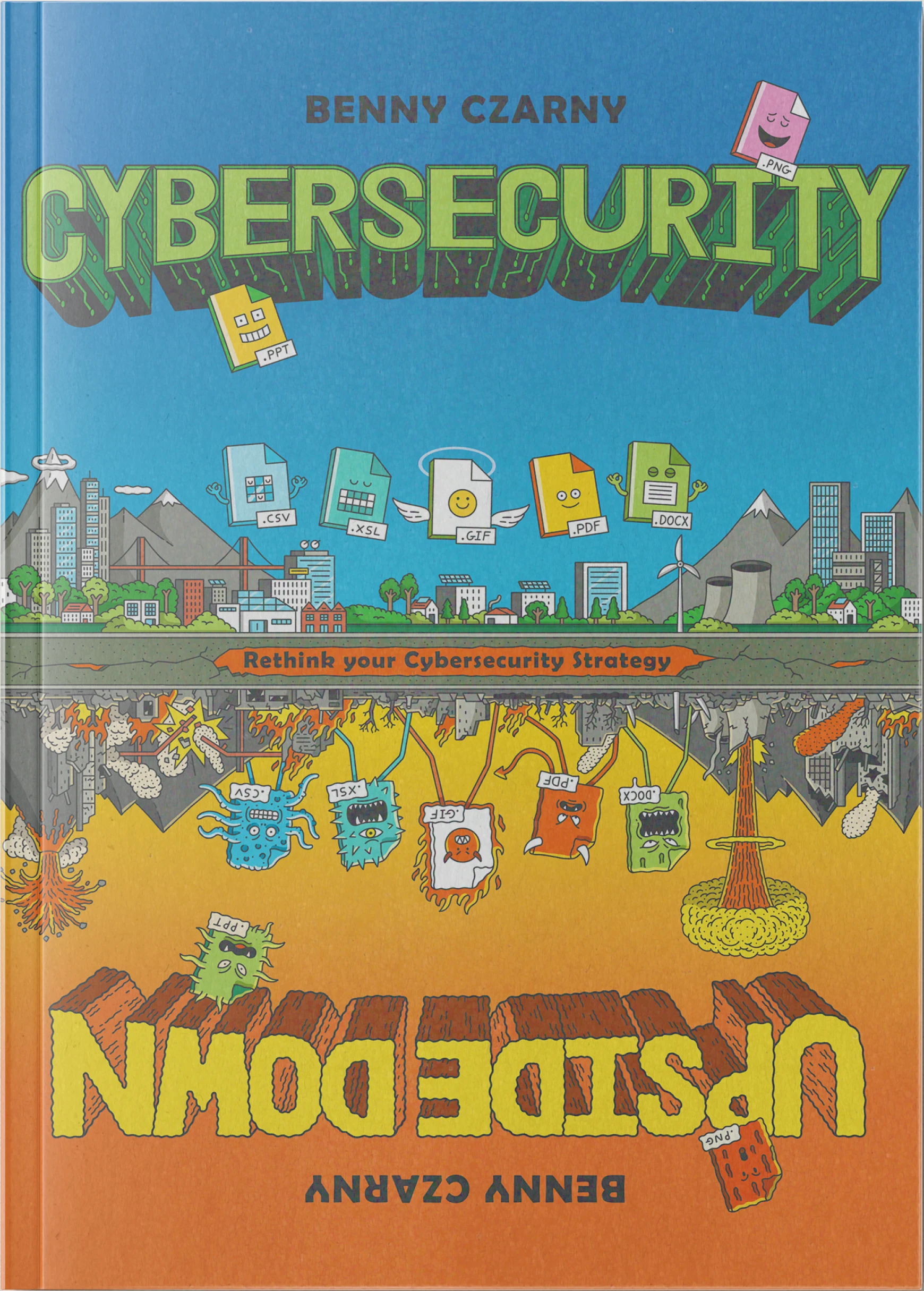

e sulla sicurezza informatica capovolto

By Benny Czarny, Founder & CEO of OPSWAT

Illustrated By Serge Seidlitz

Already a customer?

Request your free copy by logging into your My OPSWAT account and filling out the book request form.

Get Your Free Copy NowRipensare la sicurezza informatica

La maggior parte delle strategie di sicurezza informatica si basa su un presupposto pericoloso: che le minacce possano essere individuate prima che causino danni. Ma oggi gli aggressori sono più veloci, più furtivi e più mirati che mai, e gli strumenti basati sul rilevamento faticano a stare al passo.

In Cybersecurity Upside Down, OPSWAT Benny Czarny sfida il pensiero convenzionale con un approccio audace e incentrato sulla prevenzione, che considera ogni file sospetto e neutralizza le minacce prima che possano essere eseguite.

Non si tratta solo di una nuova tecnica di sicurezza.

Si tratta di un cambiamento fondamentale nel modo in cui concepiamo la fiducia, il rischio e la resilienza.

Non è un manuale.

Non è un manifesto.

È un cambiamento di mentalità.

Cybersecurity Upside Down è in parte una guida tecnica, in parte un viaggio personale e in parte un invito all'azione.

L'autore Benny Czarny condivide le frustrazioni, i fallimenti e le intuizioni che hanno portato allo sviluppo della sicurezza basata sulla prevenzione, fondata non sulla teoria, ma sui vincoli del mondo reale e sulla realtà conflittuale.

Questo libro non ti chiede di aggiungere altri strumenti.

Ti chiede di pensare in modo diverso a loro.

Il problema della sicurezza informatica moderna

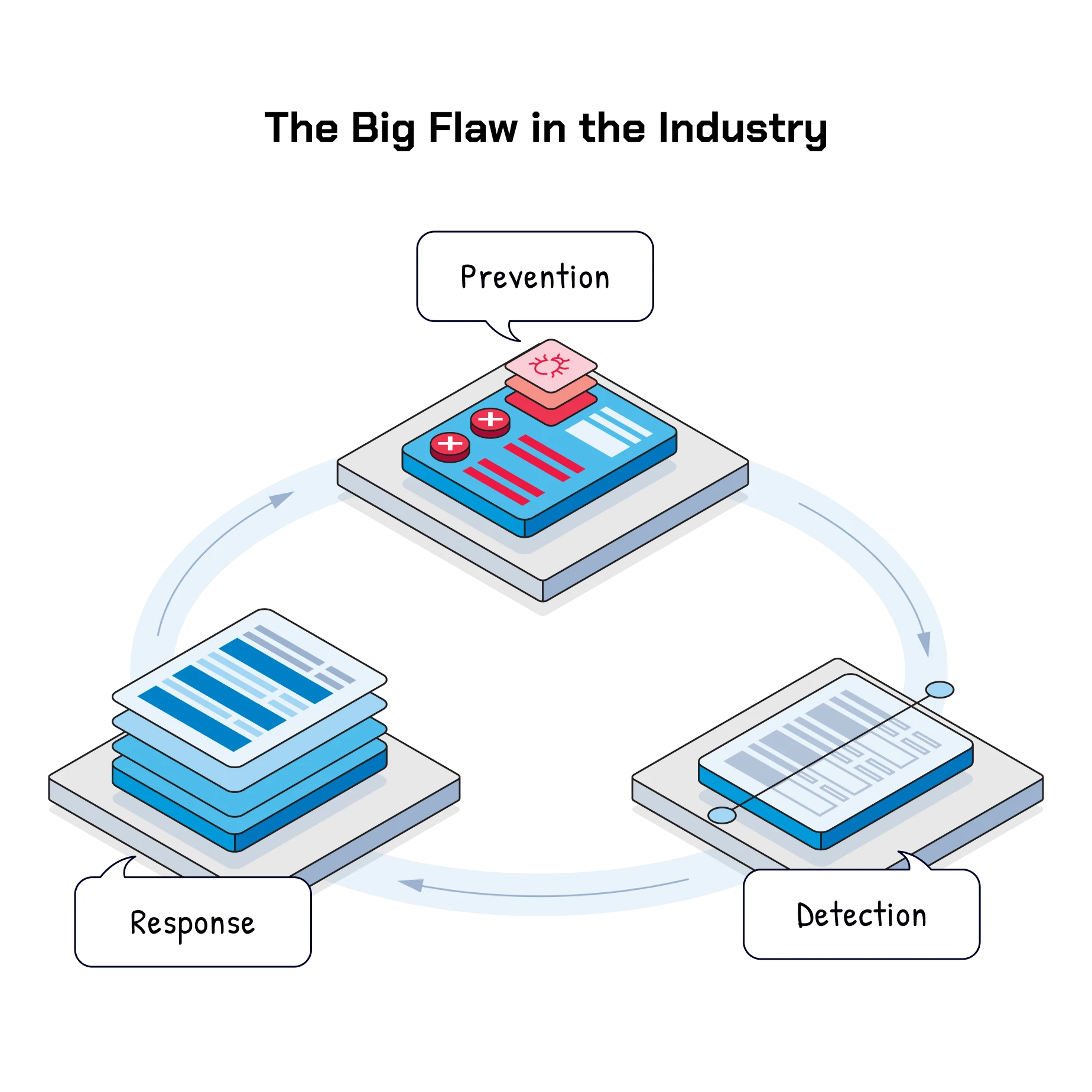

Il rilevamento è diventato la strategia predefinita: firme, euristica, IA, EDR. Ma gli aggressori non hanno bisogno di superare in astuzia tutto. Devono solo riuscire una volta.

I file rimangono uno dei vettori di attacco più comuni, e più trascurati, negli ambienti aziendali. Documenti, PDF, programmi di installazione, allegati e-mail e supporti rimovibili continuano a introdurre malware direttamente nei sistemi affidabili.

Cybersecurity Upside Down spiega perché il solo rilevamento sarà sempre reattivo e perché la prevenzione deve venire prima di tutto.

Cosa imparerete

- Perché il rilevamento basato sulle firme e guidato dall'intelligenza artificiale fallisce costantemente contro le minacce moderne

- Come gli attacchi basati sui file aggirano ogni giorno le difese tradizionali

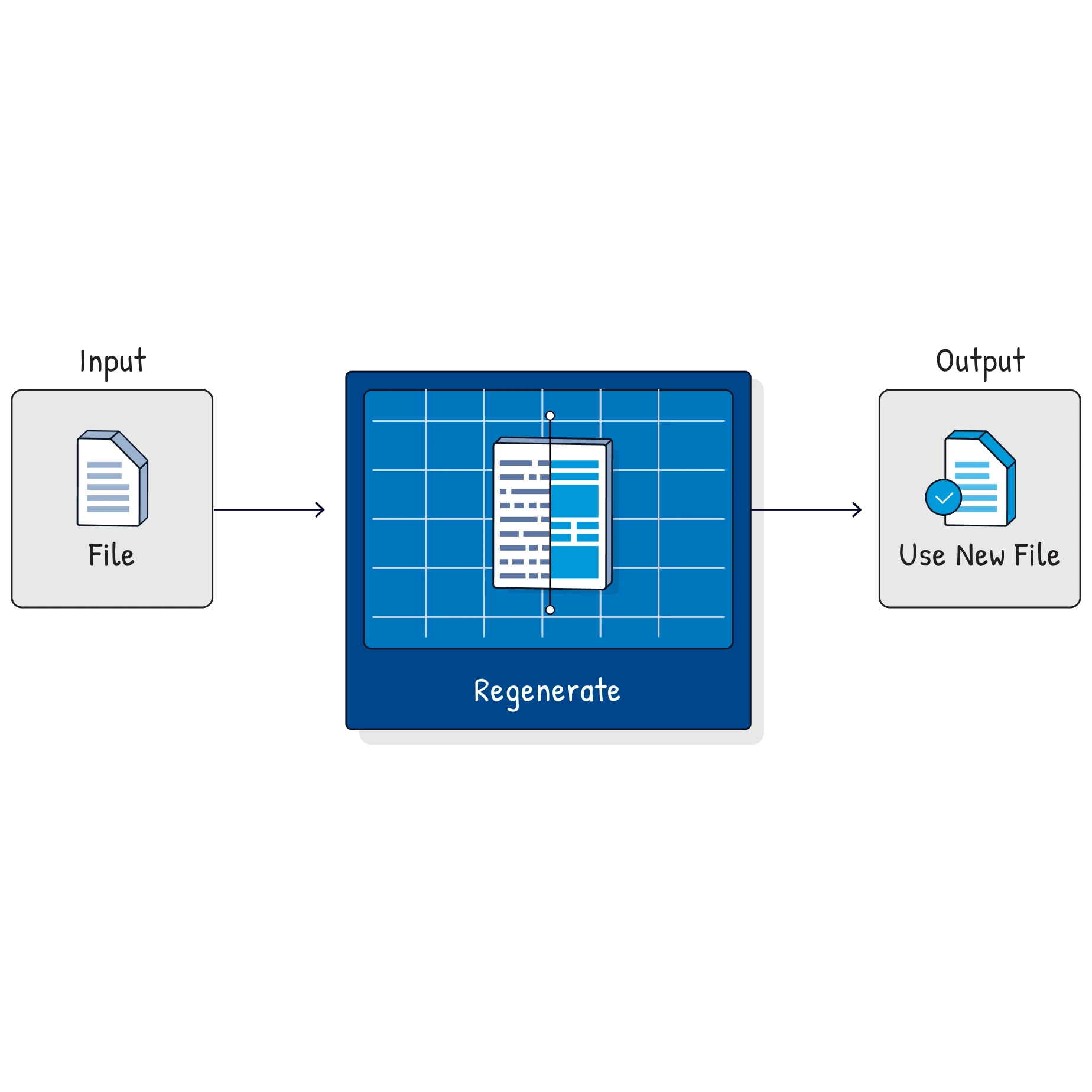

- Cosa sono realmente la sanificazione dei file e il CDR (Content Disarm and Reconstruction) e perché funzionano

- Come presumere che ogni file sia dannoso porti a una sicurezza più semplice e sicura

- Lezioni concrete tratte dalla protezione di infrastrutture critiche e ambienti ad alto rischio

- Come ripensare la fiducia senza rallentare le operazioni aziendali

Non rilevare il malware.

Elimina la possibilità che si verifichi.

La sanificazione dei file ribalta completamente il modello di sicurezza.

Anziché cercare di identificare le intenzioni dannose, rimuove tutti i contenuti attivi e ricostruisce i file in versioni sicure e utilizzabili, eliminando così sia le minacce note che quelle sconosciute.

Nessuna firma.

Nessuna congettura.

Non occorre attendere che il rilevamento fallisca.

File puliti, sempre.

Sull'autore

Benny Czarny

Benny Czarny è il fondatore e amministratore delegato di OPSWAT, un'azienda globale specializzata nella sicurezza informatica che si occupa di proteggere le infrastrutture più critiche al mondo.

Da oltre vent'anni Benny lavora a stretto contatto con governi, aziende e team di sicurezza per colmare il crescente divario tra la teoria della sicurezza informatica e gli attacchi reali. Il suo lavoro sulla sanificazione dei file e sulla sicurezza basata sulla prevenzione ha influenzato il modo in cui le organizzazioni concepiscono la fiducia, la circolazione dei dati e il rischio.

Cybersecurity Upside Down è il suo primo libro, nonché il risultato delle lezioni apprese mentre metteva in discussione alcune delle convinzioni più radicate nel campo della sicurezza informatica.

Informazioni sull'illustratore

Serge Seidlitz

Serge Seidlitz è un illustratore e narratore visivo con sede a Londra, il cui lavoro spazia dal character design alla tipografia disegnata a mano, dalle mappe all'infografica e alle scene narrative su larga scala.

Le sue illustrazioni sono apparse su una vasta gamma di media, tra cui giornali e riviste, copertine di libri, cartelloni pubblicitari, pubblicità televisive, campagne sociali, confezioni di prodotti e installazioni di grande formato. Collabora regolarmente con animatori per dare vita a illustrazioni statiche e il suo lavoro spesso colma il divario tra idee complesse e comunicazione visiva chiara.

Per Cybersecurity Upside Down, Serge ha tradotto concetti astratti di sicurezza informatica in metafore visive che rafforzano il tema centrale del libro: sfidare le prospettive, ripensare i presupposti e vedere i problemi familiari in modi completamente nuovi.

FAQS

Cybersecurity Upside Down spiega concetti tecnici, ma non è scritto come un libro di testo o un manuale di prodotto. Il libro è pensato per essere accessibile sia ai lettori tecnici che a quelli non tecnici, concentrandosi su spiegazioni chiare, esempi reali e ragionamenti basati sui principi fondamentali piuttosto che su dettagli approfonditi a livello di codice.

Questo libro è dedicato a:

- Professionisti e architetti della sicurezza informatica

- CISO, CIO e dirigenti con potere decisionale

- Leader governativi e delle infrastrutture critiche

- Dirigenti aziendali attenti alla sicurezza e responsabili della gestione dei rischi

- Studenti e chiunque desideri approfondire la propria comprensione dei rischi informatici moderni

Se sei responsabile della protezione di sistemi, dati o operazioni, o dell'approvazione delle strategie che lo fanno, questo libro è stato scritto pensando proprio a te.

No. Sebbene i professionisti esperti nel campo della sicurezza riconosceranno molte delle sfide discusse, il libro è scritto in modo tale che anche i lettori motivati senza una formazione formale in materia di sicurezza informatica possano seguirlo e trarne beneficio.

Le idee complesse vengono spiegate con un linguaggio semplice, senza presupporre conoscenze preliminari.

No. Cybersecurity Upside Down non è una guida ai prodotti né un libro di vendita. Si concentra sulla filosofia della sicurezza, sulle minacce reali e sul pensiero strategico piuttosto che su strumenti o fornitori specifici.

Sebbene le idee esplorate siano basate su esperienze reali, l'obiettivo del libro è quello di mettere in discussione i preconcetti e stimolare un dibattito più costruttivo sulla prevenzione, non quello di promuovere un software.

La sanificazione dei file, talvolta denominata CDR (Content Disarm and Reconstruction), è un approccio alla sicurezza incentrato sulla prevenzione che presuppone che tutti i file possano essere pericolosi.

Invece di cercare di rilevare il malware, rimuove tutti i contenuti attivi o potenzialmente dannosi da un file e lo ricostruisce in una versione sicura e funzionante. Questo elimina sia le minacce note che quelle sconosciute prima che possano essere eseguite.

Il libro spiega questo concetto in modo approfondito e spiega perché è sempre più importante negli ambienti moderni.

Gli strumenti di sicurezza tradizionali si basano sul rilevamento (firme, euristica o analisi comportamentale) per identificare attività dannose dopo che un file è stato introdotto in un ambiente.

Cybersecurity Upside Down sostiene che questo modello reattivo sia fondamentalmente errato. La sanificazione dei file elimina completamente la superficie di attacco, riducendo la dipendenza dal rilevamento e restringendo la finestra di rischio.

Il libro spiega perché la prevenzione deve venire prima della diagnosi, e non al posto di essa.

Sì. Infatti, potrebbe essere particolarmente utile se la tua organizzazione dispone già di un sistema di sicurezza consolidato.

Il libro non suggerisce di sostituire gli strumenti esistenti, ma piuttosto di ripensare il ruolo della prevenzione nel modello di sicurezza e il motivo per cui affidarsi esclusivamente al rilevamento crea punti ciechi che gli aggressori possono sfruttare.

Entrambi. Sebbene molti esempi siano tratti da ambienti ad alto rischio come infrastrutture critiche, enti governativi e settori regolamentati, i principi fondamentali si applicano a qualsiasi organizzazione che gestisce file, dati o flussi di lavoro digitali, ovvero quasi tutte le aziende odierne.

È entrambe le cose, senza essere prescrittivo.

Il libro offre una visione strategica dei motivi per cui gli attuali modelli di sicurezza stanno fallendo, spiegando al contempo concetti e approcci pratici che possono essere applicati in contesti reali. Il suo scopo è quello di influenzare il modo di pensare prima ancora di influenzare ciò che si implementa.

Ottima domanda. Perché molte delle strategie di sicurezza odierne sono costruite al contrario, concentrate sul rilevamento dopo l'esposizione, piuttosto che sulla prevenzione prima dell'esecuzione.

Il titolo riflette l'idea che per garantire l'efficacia dei sistemi è necessario ribaltare convinzioni consolidate e partire da un punto di vista diverso.

Otterrai:

- Una comprensione più chiara dei motivi per cui gli attacchi moderni hanno successo

- Una nuova prospettiva su fiducia, file e rischio

- Un modello mentale incentrato sulla prevenzione che puoi applicare immediatamente

- Una base più solida per valutare le strategie e le affermazioni in materia di sicurezza informatica

Ma soprattutto... cambierai idea su cosa significhi davvero essere al sicuro.