Difendersi dalle crescenti minacce alla sicurezza informatica

Storicamente, la sicurezza OT è stata una priorità minore per le aziende idriche rispetto ad altri settori. Tuttavia, l'intelligence governativa, come riportato dall'AWWA (American Water Works Association), ha recentemente confermato che i settori dell'acqua e delle acque reflue sono diventati i principali obiettivi delle campagne di intrusione di governi stranieri, di attori criminali e di altri gruppi di minaccia.

Per proteggere l'acqua potabile, l'EPA (Environmental Protection Agency) degli Stati Uniti ha emesso un avviso di applicazione nel maggio 2024, notificando ai sistemi idrici comunitari le vulnerabilità della sicurezza informatica che dovevano essere affrontate. Tra le principali preoccupazioni vi sono:

- Visibilità limitata della rete, che rende difficile rilevare anomalie in pompe, valvole e processi di trattamento chimico.

- La debolezza della segmentazione tra gli ambienti OT e IT, che aumenta il rischio di movimento laterale da parte dei cyber-avversari.

- Accesso non protetto da parte di terzi, che ha reso i sistemi critici vulnerabili alle minacce provenienti da dispositivi esterni compromessi.

- La necessità di soluzioni di cybersecurity che garantiscano operazioni ininterrotte e sicure senza causare tempi di inattività.

Lacune nella sicurezza informatica dei sistemi legacy

Uno dei problemi principali dell'azienda era rappresentato dai suoi sistemi obsoleti. I sistemi OT obsoleti con vulnerabilità non aggiornate creavano notevoli lacune nella sicurezza che gli attori malintenzionati potevano sfruttare. Queste vulnerabilità non solo comportavano rischi di interruzione del sistema, ma potevano anche causare danni fisici ai sistemi critici. L'azienda si è resa conto che l'implementazione della segmentazione della rete e di solidi controlli degli accessi erano fondamentali per mitigare questi rischi e garantire la continuità delle operazioni.

Affrontare le minacce interne e i controlli di accesso Secure

Le minacce interne rappresentano un altro rischio significativo attraverso configurazioni errate accidentali, uso improprio o modifiche intenzionali del sistema. I dipendenti e gli appaltatori che hanno accesso agli ambienti OT possono interrompere involontariamente le operazioni o, in rari casi, alterare intenzionalmente i sistemi critici.

Allo stesso tempo, è necessario garantire un accesso sicuro sia per il personale interno che per i fornitori esterni. L'accesso non autorizzato, sia che provenga da credenziali compromesse, privilegi di amministrazione eccessivi o sessioni remote non gestite, può rendere vulnerabili le infrastrutture critiche.

Documentazione e conformità

La nostra valutazione in loco ha rivelato carenze critiche nella documentazione relativa alle apparecchiature installate sul campo, con rischi significativi per la conformità. Uno dei problemi principali era la mancanza di un inventario e di una classificazione accurati degli asset, con molte organizzazioni che si affidavano ancora a metodi di registrazione manuali e obsoleti. Senza un sistema strutturato di gestione degli asset, diventa difficile tracciare i dispositivi, valutare i rischi informatici e applicare i controlli di sicurezza, mettendo a rischio la conformità ai requisiti NERC CIP, IEC 62443 e NIST 800-82.

Oltre alla gestione degli asset, le valutazioni del rischio informatico, le politiche di controllo degli accessi e i piani di risposta agli incidenti erano incompleti o inesistenti. Queste lacune hanno lasciato i team di sicurezza senza linee guida chiare per gestire le minacce, limitare gli accessi non autorizzati o rispondere agli incidenti di sicurezza in modo standardizzato e conforme.

Ad aggravare queste sfide, le imprecisioni nei diagrammi di rete as-built hanno ostacolato la capacità di mappare la topologia di rete attuale e di convalidare le configurazioni di sicurezza, aumentando il rischio di configurazioni errate e di falle nella sicurezza.

Protezione delle operazioni idriche con la piattaforma MetaDefender OT e CPS

Quando il nostro cliente ha subito una serie di incidenti informatici che hanno preso di mira i suoi sistemi SCADA, il suo CISO ha capito che aveva bisogno di un approccio più solido per proteggere la sua infrastruttura idrica.

Ogni notte mi preoccupavo di cosa sarebbe potuto accadere se qualcuno avesse preso il controllo dei nostri processi di trattamento. Con la responsabilità di fornire acqua sicura a oltre 2,5 milioni di abitanti, la posta in gioco non potrebbe essere più alta.

AnonimoCISO

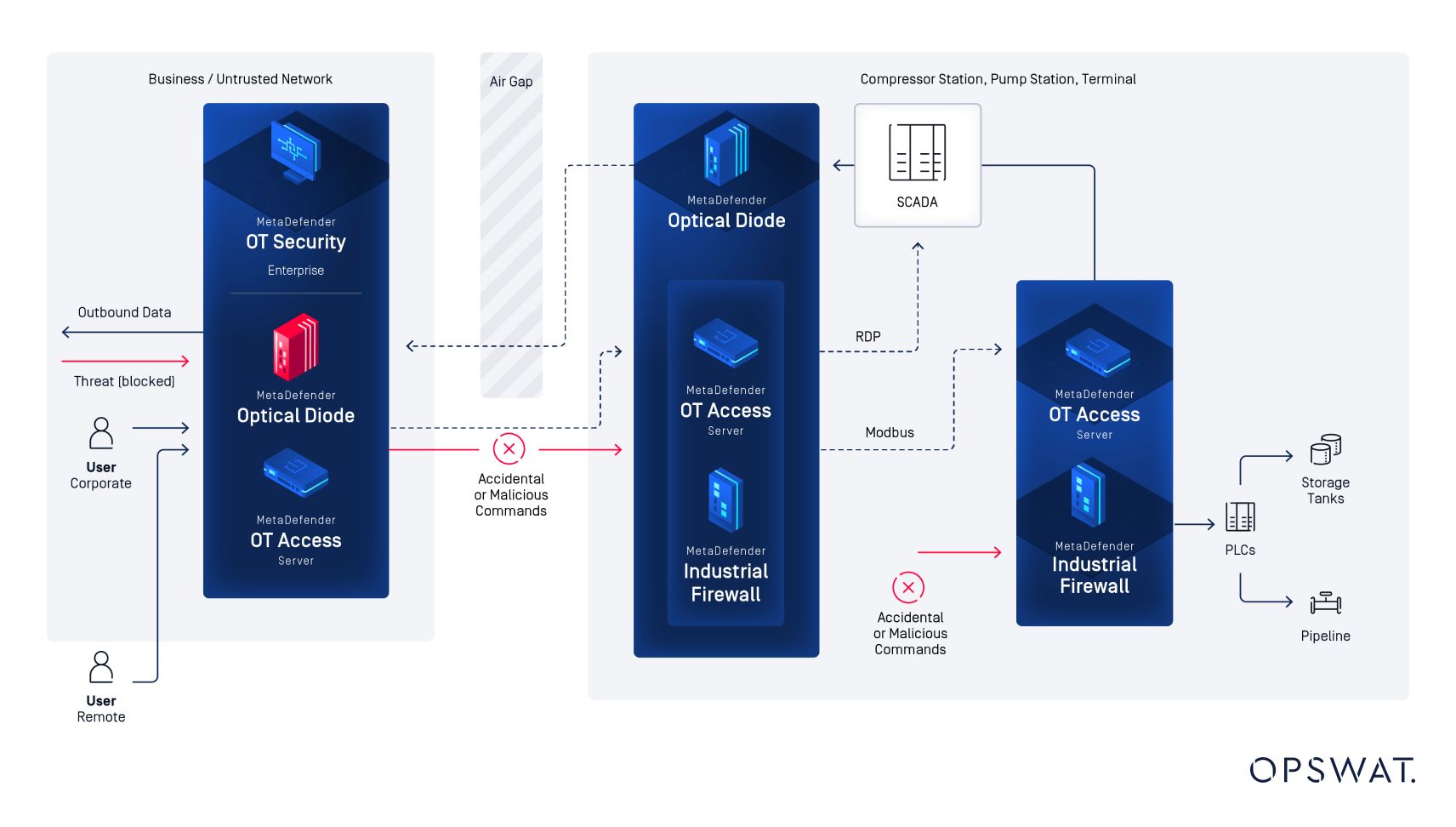

Dopo aver valutato diverse soluzioni di cybersecurity industriale, l'utility ha scelto MetaDefender for OT & CPS Protection di OPSWAT, che include MetaDefender OT Security, MetaDefender Industrial Firewall, MetaDefender OT Access e MetaDefender Optical Diode, per la loro capacità di soddisfare le esigenze specifiche del settore idrico.

Rilevamento e patching

MetaDefender OT Security esegue una scansione continua delle reti OT per rilevare dispositivi non autorizzati, attività anomale e potenziali minacce. Inoltre, ha valutato lo stato delle patch degli asset OT, identificando firmware obsoleti e vulnerabilità non patchate che potrebbero essere sfruttate, garantendo che i sistemi critici rimangano aggiornati e resistenti alle minacce informatiche.

Prevenzione

MetaDefender Industrial Firewall ha applicato una rigida segmentazione della rete, bloccando il traffico non autorizzato e isolando i sistemi critici per prevenire le minacce. Ha fornito un filtraggio dei protocolli specifico per i principali protocolli SCADA dell'acqua, come Modbus, DNP3 e IEC 104, garantendo che solo il traffico valido potesse accedere ai sistemi operativi.

Controllo degli accessi

MetaDefender OT Access ha consentito l'accesso remoto limitato nel tempo e con l'applicazione di policy e ha fornito un audit trail completo di ogni sessione di accesso, consentendo una supervisione completa e una rapida risposta agli incidenti.

Gateway di sicurezza

IlOptical Diode MetaDefender assicura un flusso di dati unidirezionale, ovvero i dati possono viaggiare solo in una direzione, da una rete all'altra, senza consentire la comunicazione inversa. In sostanza, agisce come un "gatekeeper dei dati" tra due sistemi, separando le reti senza esporre i sistemi OT più vulnerabili a minacce esterne.

Le nostre soluzioni OT di prima linea hanno fornito un supporto completo per i protocolli, compreso il DNP3 (Distributed Network Protocol 3), garantendo una protezione continua dei sistemi di trattamento e distribuzione. L'azienda ha inoltre ottenuto una visibilità completa su tutte le stazioni di pompaggio e i dispositivi di campo, come gli impianti di trattamento, consentendo una segmentazione precisa in zone e condotti per un controllo granulare delle comunicazioni. Inoltre, OPSWAT ha fornito percorsi sicuri per l'accesso dei fornitori, consentendo di eseguire le attività di manutenzione senza esporre le infrastrutture critiche ad accessi non autorizzati o a potenziali minacce informatiche. Il nostro team di implementazione ha lavorato a stretto contatto con gli operatori dell'impianto per implementare la soluzione senza interrompere le operazioni critiche, creando un'architettura di sicurezza che proteggesse sia i sistemi legacy che le infrastrutture digitali più recenti. Questo approccio graduale ha permesso all'azienda di rafforzare le proprie difese mantenendo ininterrotto il servizio idrico alle comunità.

L'accesso remoto era la nostra principale lacuna in termini di sicurezza. Con MetaDefender for OT & CPS Protection, abbiamo ottenuto un controllo sicuro e basato su policy su tutte le connessioni remote, chiudendo un importante vettore di attacco e rafforzando la nostra sicurezza informatica complessiva".

AnonimoCISO

Oltre la sicurezza: Vantaggi operativi e risparmio energetico

Se la sicurezza informatica era la motivazione principale, l'azienda ha scoperto ulteriori vantaggi operativi. La visibilità completa sui sistemi di controllo ha permesso di identificare le inefficienze nelle operazioni di pompaggio, con un risparmio energetico di circa il 14% sulla rete di distribuzione.

Abbiamo implementato MetaDefender per proteggere i nostri sistemi idrici, ma le informazioni operative che ci ha fornito ci hanno aiutato a ottimizzare i nostri processi. Ora possiamo vedere esattamente come funzionano i nostri sistemi e apportare modifiche che migliorano sia la sicurezza che l'efficienza".

AnonimoCISO

Soddisfare i requisiti normativi

Poiché le normative federali e statali in materia di sicurezza dell'acqua continuano ad evolversi, l'implementazione di MetaDefender ha permesso all'ente idrico della contea di essere conforme con un minimo sforzo aggiuntivo.

Grazie a MetaDefender for OT & CPS Protection, siamo riusciti a soddisfare le nuove linee guida EPA sulla cybersecurity per i sistemi idrici. La documentazione completa e la visibilità di MetaDefender hanno semplificato i nostri rapporti di conformità.

AnonimoCISO

Risultati: Maggiore sicurezza e continuità operativa

Adottando le soluzioni di OPSWAT, l'azienda ha ottenuto diversi risultati chiave:

Protezione conveniente con prezzi scalabili

A differenza delle tradizionali soluzioni puntuali che richiedono costosi prezzi individuali per ogni esigenza di sicurezza, la piattaforma di OPSWAToffre una protezione di livello aziendale con prezzi scalabili.

Ampio supporto di protocolli per una perfetta integrazione

Molte soluzioni di cybersecurity offrono una compatibilità limitata con i protocolli industriali, costringendo le utility a ricorrere a integrazioni di terze parti. MetaDefender for OT & CPS Protection, invece, supporta tutti i principali protocolli OT, tra cui Modbus, DNP3 e IEC 104, garantendo un'implementazione della sicurezza senza soluzione di continuità nelle diverse infrastrutture dell'utility.

Design facile da usare e incentrato sull'OT

Gli strumenti di sicurezza IT tradizionali spesso mancano di usabilità negli ambienti OT, rendendo difficile la gestione efficace da parte dei team operativi. Le soluzioni MetaDefender OT sono progettate specificamente per gli utenti OT, con controlli intuitivi e automazione che consentono a ingegneri, operatori di impianti e team di cybersecurity di monitorare e proteggere facilmente le infrastrutture critiche.

Sicurezza più forte, zero interruzioni operative

Visibilità completa delle risorse OT

I team di sicurezza hanno ottenuto una visione completa e in tempo reale di tutti i dispositivi connessi e delle attività di rete.

Rilevamento proattivo delle minacce

Un tentativo di intrusione in un computer portatile di un appaltatore è stato segnalato e impedito, evitando potenziali interruzioni del servizio.

Gestione automatizzata della sicurezza

La reportistica e il monitoraggio avanzati hanno ridotto l'impegno manuale e migliorato la conformità alle normative.

Sicurezza informatica a prova di futuro

L'azienda è ora in grado di combattere le minacce informatiche in continua evoluzione, mantenendo al contempo la sicurezza delle operazioni idriche.

La capacità di ottenere la segmentazione della rete, il trasferimento sicuro dei dati, la visibilità in tempo reale e l'accesso remoto sicuro senza ricorrere a integrazioni di terze parti è stata preziosa. È una suite di sicurezza OT completa, che ci ha fornito la protezione e la continuità di cui avevamo bisogno senza alcun problema".

AnonimoCISO

Conclusione

L'implementazione delle soluzioni MetaDefender OT & CPS Protection diOPSWAT ha permesso a questa utility idrica di colmare le lacune critiche in termini di sicurezza, assicurando la protezione dei sistemi OT essenziali e mantenendo i servizi ininterrotti per milioni di residenti. Grazie alla visibilità in tempo reale, alla segmentazione granulare della rete e all'accesso remoto protetto, l'azienda ha rafforzato in modo significativo le proprie difese contro le minacce informatiche interne ed esterne, senza ricorrere a integrazioni di terze parti.

A differenza di altre soluzioni che richiedono strumenti di sicurezza frammentari di diversi fornitori, OPSWAT offre la più ampia suite di soluzioni di sicurezza OT oggi disponibile, che copre ogni livello di cybersecurity industriale. Progettate per un'implementazione senza soluzione di continuità, le soluzioni OPSWAT lavorano all'unisono per rafforzare le infrastrutture critiche, fornendo protezione, conformità e continuità operativa senza pari.

Per saperne di più su come MetaDefender for OT & CPS Protection può proteggere la vostra infrastruttura critica, contattate oggi stesso un esperto OPSWAT .