Le minacce informatiche basate sugli allegati sono una minaccia persistente che non sembra estinguersi. All'inizio del 2023 è emersa una nuova minaccia: un ransomware chiamato MortalKombat, che si diffonde attraverso e-mail di phishing, prendendo di mira le vittime dagli Stati Uniti, poi nel Regno Unito, in Turchia e nelle Filippine. Allo stesso tempo, è emersa un'altra minaccia persistente avanzata (APT) chiamata APT-C-61, nota anche come Tengyun Snake, che opera in Asia meridionale e si è estesa a Iran, Turchia e altri Paesi, condividendo un vettore di attacco iniziale simile. Queste due minacce emergenti hanno evidenziato la necessità di abbandonare un approccio basato sul rilevamento e di adottare soluzioni basate sulla prevenzione.

L'uccisione

I due attacchi potrebbero utilizzare un vettore di minaccia simile, ovvero le e-mail di phishing, ma le loro kill chain si distinguono l'una dall'altra. Per MortalKombat, la catena di morte inizia quando l'attore della minaccia consegna un allegato ZIP dannoso, che contiene il payload dannoso. Una volta che la vittima scompatta l'allegato, il loader del ransomware viene rapidamente distribuito e lancia l'attacco in più fasi.

Al contrario, Tengyun Snake segue una catena di morte più sofisticata. Gli attori maligni utilizzano innanzitutto tecniche di social engineering imitando dipartimenti governativi. Poi gli obiettivi selezionati ricevono e-mail di spear-phishing, che contengono pacchetti compressi (come un exploit di vulnerabilità DDE) con documenti PDF o Word dannosi. Le vittime distribuiscono il malware personalizzato con un clic, in modo da poter esfiltrare i dati in modo silenzioso.

Perché l'approccio basato sul rilevamento non ha funzionato

Sebbene entrambi i casi di attacco presentassero catene di uccisioni e obiettivi diversi. (MortalKombat mirava a estrarre guadagni finanziari dalle vittime, mentre Tengyun Snake si concentrava sull'ottenimento di dati sensibili, come la proprietà intellettuale, da specifici settori industriali, tra cui quello governativo, militare, energetico e tecnologico, e altre organizzazioni di alto valore), c'è un punto in comune: Le misure di sicurezza basate sul rilevamento non sono in grado di individuarle.

Il malware è stato distribuito utilizzando un allegato all'interno di e-mail di phishing. Poiché questi meccanismi di attacco danno agli aggressori la possibilità di creare facilmente nuove varianti, non ci sarebbero modelli di firma per loro. Pertanto, i motori antivirus non sarebbero stati in grado di rilevarli. Anche il blocco degli indirizzi e-mail associati alle e-mail di phishing non è una soluzione ideale, poiché le tecniche di spoofing consentono ai malintenzionati di aggirare completamente i meccanismi di rilevamento.

La soluzione: Un approccio basato sulla prevenzione Email Security

Per prevenire le minacce trasmesse via e-mail non basta una soluzione basata sul rilevamento. Le minacce malware avanzate possono essere affrontate con una soluzione basata sulla prevenzione. Disattivando in modo proattivo l'attivazione di tutti i contenuti attivi, le organizzazioni possono garantire che le caselle di posta elettronica siano protette dalle minacce avanzate sconosciute.

Content Disarm and Reconstruction è una tecnologia raccomandata dagli esperti di mercato. Si riferisce a una tecnologia che smonta un file, disarma il contenuto attivo e ricostruisce il file con caratteristiche simili al file originale. Il risultato finale è un file molto simile, ma privo di contenuti potenzialmente dannosi. Questa tecnologia garantisce che gli allegati in arrivo siano privi di malware zero-day e di exploit sconosciuti.

OPSWAT MetaDefender Email Security

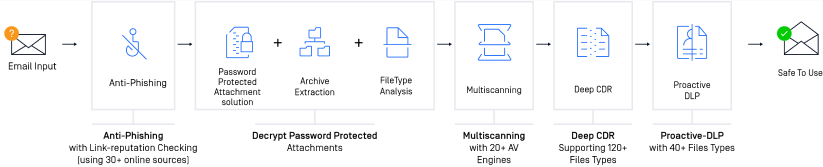

OPSWAT MetaDefender Email Security è una soluzione completa per la sicurezza della posta elettronica che porta la vostra sicurezza al massimo. Grazie a funzionalità avanzate, OPSWAT MetaDefender Email Security protegge le caselle di posta elettronica da malware zero-day e da exploit sconosciuti.

Tecnologia anti-phishing a più livelli

OPSWAT MetaDefender Email Security impiega un approccio anti-phishing a più livelli per prevenire le e-mail di phishing. Questa soluzione utilizza euristiche avanzate e algoritmi di apprendimento automatico per bloccare in modo più efficace i messaggi di spam indesiderati. Inoltre, riscrive gli URL per il controllo della reputazione al momento del clic utilizzando più di 30 fonti online per proteggere le organizzazioni da sofisticati attacchi di social engineering.

Prevenzione delle minacce zero-day

OPSWAT MetaDefender Email Security previeneEmail Security le minacce zero-day e gli exploit sconosciuti grazie alla sanificazione dei corpi dei messaggi e degli allegati tramite la tecnologia Deep CDR™, proprietaria OPSWAT. La tecnologia Deep CDR™ scompone un file e lo sanifica, rimuovendo tutti i contenuti potenzialmente dannosi. Successivamente ricostruisce il file con caratteristiche simili, garantendone la fruibilità. La tecnologia Deep CDR™ supporta oltre 100 tipi di file e funziona anche con i file protetti da password.

Poiché deep CDR è una tecnologia basata sulla prevenzione, è molto più efficace nel neutralizzare le minacce sconosciute, incluso il malware personalizzato, rispetto alla sicurezza basata sul rilevamento, garantendo che le aziende e le infrastrutture critiche ricevano solo e-mail sicure e pulite nelle caselle di posta aziendali.

Protezione avanzata contro il malware

OPSWAT MetaDefender Email Security porta la scansione del malware al massimo applicando la tecnologia Multiscanning , che analizza i file utilizzando oltre 20 motori AV leader simultaneamente, integrati da capacità euristiche e di apprendimento automatico. Il risultato è un tasso di rilevamento del 99%, che blocca anche le minacce e-mail più sofisticate, come il malware zero-day e il ransomware.

Conformità normativa semplificata

Per prevenire le fughe di dati, OPSWAT MetaDefender Email Gateway sfrutta la tecnologia Proactive Data Loss Prevention, che blocca i dati sensibili e confidenziali nelle e-mail. Quando trova dati sensibili, esegue una riformulazione per impedire la fuga di dati. Questa tecnologia funziona con oltre 40 tipi di file diversi, compresi quelli specifici di una regione.

Le minacce malware avanzate come MortalKombat e Tengyun Snake sono rischi crescenti che possono costare milioni alle organizzazioni. Tuttavia, ciò non significa che la vostra organizzazione debba essere vulnerabile. OPSWAT MetaDefender Email Security porta la vostra sicurezza e-mail al massimo e fornisce le capacità ineguagliate di cui avete bisogno per proteggere la vostra casella di posta elettronica aziendale dalle minacce avanzate.

Rivolgetevi subito ai nostri esperti di sicurezza per maggiori informazioni o per una demo dal vivo.