Salesforce può essere il luogo in cui risiedono i dati della tua azienda, ma non vi è alcuna garanzia che sia anche il luogo in cui i tuoi dati sono al sicuro.

Con giganti del settore come Google, Workday, Allianz Life, GAP, Chanel, Coca-Cola, IKEA e altri che hanno confermato[1] violazioni relative a Salesforce nel 2025, sembra che una telefonata o un file infetto siano sufficienti per penetrare nell'ambiente della piattaforma.

In molti dei casi sopra elencati, il caricamento di file, i link incorporati e le integrazioni basate su OAuth hanno costituito i punti di accesso per le violazioni.

Gli attacchi Salesforce sono cambiati.

Anziché forzare l'accesso, gli autori degli attacchi si insinuano nei flussi di lavoro affidabili.

Ciò rivela gravi lacune nel modo in cui questi ambienti vengono protetti e nel modo in cui dovrebbero essere difesi in futuro.

La crisi della sicurezza di Salesforce nel 2025: i numeri

L'interesse degli hacker per Salesforce cresce in modo proporzionale alla sua diffusione.

Secondo l'analisi delle minacce informatiche del 2025, il caricamento di file e l'abuso di OAuth sono emersi come i principali vettori di attacco alla base delle principali violazioni SaaS, mettendo in luce un punto cieco critico nelle strategie di sicurezza cloud.

Esplosione del volume degli attacchi

- Aumento di 20 volte del tasso di rilevamento delle minacce di Salesforce nel primo trimestre del 2025 rispetto al quarto trimestre del 2024

- Quasi 1 miliardo di record rubatiin attacchi SaaS coordinati

- Oltre 39 grandi organizzazioni sono state compromesse, tra cui Google, Coca-Cola, Adidas, Allianz, Air France, KLM e M&S.

Non si è trattato di incidenti isolati.

Hanno colpito marchi globali, settori regolamentati e organizzazioni con programmi di sicurezza consolidati.

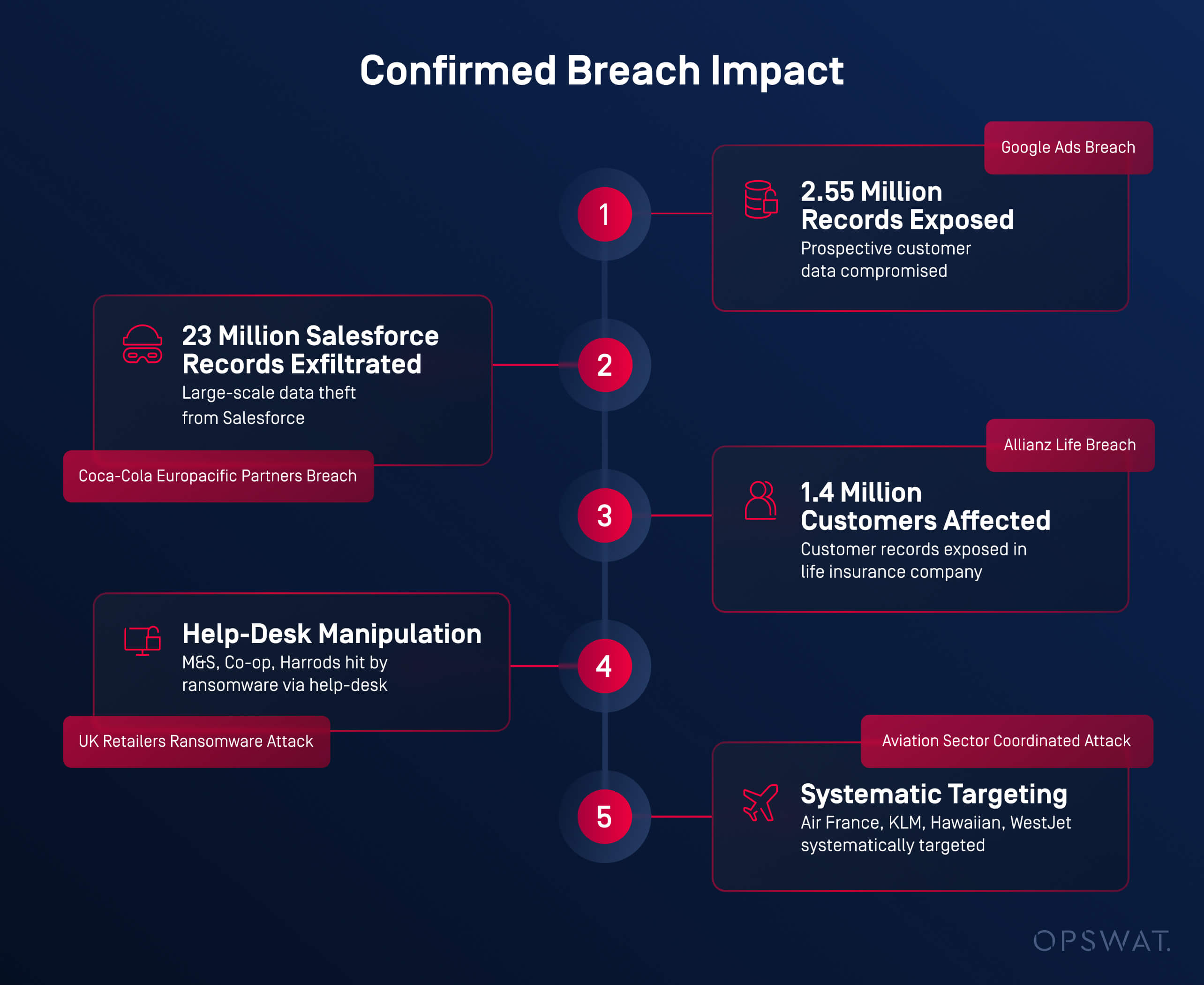

Impatto della violazione confermato

- Google Ads: 2 ,55 milioni di record di potenziali clienti esposti

- Coca-Cola Europacific Partners: oltre 23 milioni di record Salesforce sottratti

- Allianz Life:1,4 milioni di clienti coinvolti

- Rivenditori britannici (M&S, Co-op, Harrods): la manipolazione dell'help desk ha portato alla diffusione di ransomware

- Settore dell'aviazione (Air France, KLM, Hawaiian, WestJet): targeting sistematico e coordinato

Da tutti gli incidenti è emerso un filo conduttore comune: file e link dannosi sono entrati attraverso flussi di lavoro Salesforce affidabili, senza essere controllati né ispezionati.

I file come armi: come i documenti quotidiani sono diventati il vettore di attacco

All'inizio del 2025, diversi analisti del settore della sicurezza hanno rivelato un modello ricorrente.

Gli aggressori utilizzanofile apparentemente legittimi peraggirare le difese tradizionali e raggiungere gli utenti finali all'interno di piattaforme SaaS come Salesforce.

Il copione è cambiato.

Anziché sfruttare le vulnerabilità del software, gli avversari si sono concentrati suiformati di documenti affidabiliforniti attraverso normali flussi di lavoro aziendali: caricamenti, record condivisi e integrazioni.

Questo metodo è più efficace, poiché spesso i controlli di sicurezza sono minimi per il caricamento dei file.

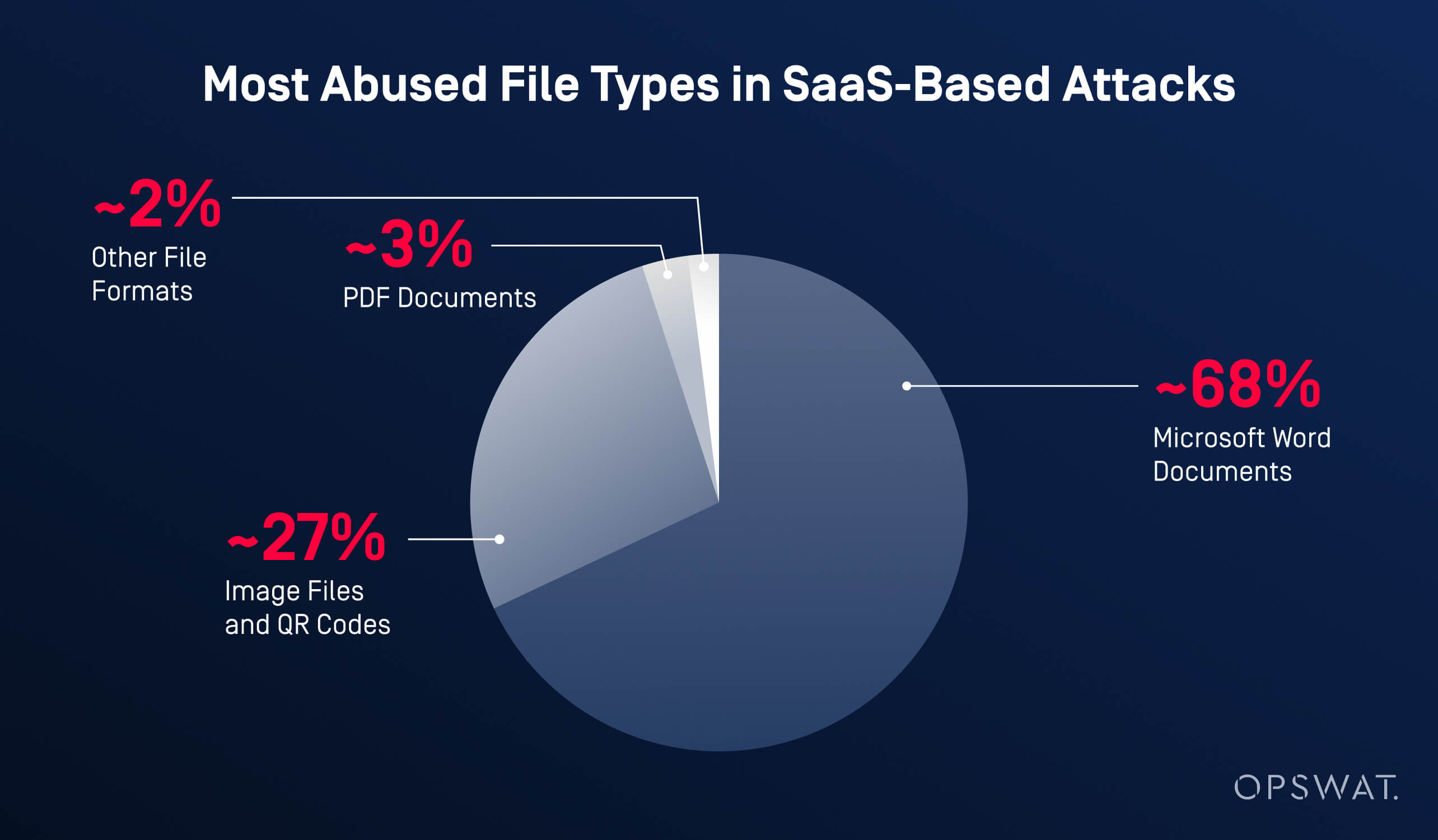

Tipi di file più utilizzati negli attacchi basati su SaaS

Il caricamento di file trasformati in armi ha abusato della fiducia degli utenti, nascondendo contenuti dannosi in file di uso quotidiano.[2-5]

Documenti Microsoft Word (~68%)

I file Word sono rimasti il metodo più comune per la diffusione di attività dannose.

Gli aggressori hanno incorporato link di phishing o URL esterni per il download di malware e li hanno abbinati a messaggi di social engineering convincenti come "si prega di controllare la fattura" o "contratto aggiornato allegato".

Una volta caricati direttamente su Salesforce, questi file hanno aggirato completamente i controlli di sicurezza delle e-mail.

File immagine e codici QR (~27%)

Come evidenziato nei rapporti sulle minacce informatiche redatti da Microsoft e da altri operatori del settore, nel 2025 ha preso piede il phishing basato sui codici QR ("quishing").

Codici QR dannosi incorporati in file immagine reindirizzavano gli utenti, principalmente sumobile , a pagine dedicate alla raccolta di credenziali, sfruttando la ridotta visibilità e ispezione della mobile .

Documenti PDF (~3%)

I PDF sono comunemente camuffati da fatture, moduli di conformità o documenti legali.

Alcuni contenevano JavaScript incorporato, mentre altri reindirizzavano gli utenti a siti esterni di phishing o che ospitavano malware.

Altri formati di file (~2%)

Gli aggressori hanno anche sfruttato:

- File HTML per pagine di phishing basate su browser

- Archivi ZIP per nascondere payload secondari

- File Excel che utilizzano tecniche basate su formule per eseguire logiche dannose

Perché funziona

Questi file non hanno destato sospetti perchésembravano legittimi, sono stati trasferiti attraversoflussi di lavoro Salesforce legittimie godevanodella fiducia degli utenti.

Man mano che le organizzazioni hanno rafforzato i perimetri di rete e i gateway di posta elettronica, gli aggressori si sono semplicemente spostati verso il percorso di minor resistenza: i file affidabili all'interno di piattaforme affidabili.

La crisi dell'evoluzione del malware

Con l'aumento dello scambio di dati basato su file, il malware è diventato più sofisticato e difficile da rilevare, spesso aggirando i tradizionali strumenti di sicurezza basati sulle firme.

SecondoOPSWAT condottaOPSWAT , la complessità del malware è aumentata del127% in sei mesi, trainata da malware polimorfico che cambia ad ogni consegna, attacchi senza file che vengono eseguiti direttamente nella memoria, payload a ritardo, tecniche di evasione anti-sandbox e contenuti dannosi crittografati nascosti all'interno di strutture di file legittime.

Perché le difese tradizionali hanno fallito

- I motori antivirus singoli rilevanosolo il 50-70% delle minacce, il che significa cheil 30-50% sfugge regolarmente al controllo.

Questo divario nella rilevazione spiega perché:

- Il 67,72% dei documenti Word dannosi ha aggirato le difese

- Il 26,78% degli attacchi tramite codici QR ha eluso i controlli su e-mail ed endpoint.

- Salesforce è diventato un meccanismo di distribuzione ideale una volta che gli aggressori hanno evitato completamente l'uso delle e-mail.

I collegamenti nascosti all'interno dei file: tattiche avanzate di elusione degli URL

In alcuni attacchi moderni, il punto di iniezione va oltre il file stesso.

In questi casi, il pericolo reale è spesso nascosto all'internodegli URL incorporati nei documenti e nelle immagini.

I ricercatori nel campo della sicurezza segnalano costantemente che gli aggressori si concentrano meno sulla diffusione di malware e più sulreindirizzamento degli utenti verso destinazioni dannose, utilizzando link che a prima vista sembrano legittimi.

Quando un utente clicca, i tradizionali controlli di sicurezza sono già stati aggirati.

Tecniche di attacco comuni basate su URL riscontrate in natura

Falsificazione del marchio e domini simili

Gli hacker registrano regolarmente domini che assomigliano molto a marchi affidabili, sostituendo caratteri, aggiungendo lettere extra o abusando dei sottodomini.

Esempi includono versioni con errori ortografici di servizi ben noti o URL arricchiti con nomi di marchi affidabili per indurre gli utenti a credere che siano sicuri.

Domini registrati di recente (NRD)

Gran parte delle campagne di phishing si basa su domini creati solo poche settimane o addirittura pochi giorni prima dell'attacco. Questi domini non hanno una reputazione consolidata, vengono utilizzati per un breve periodo durante le campagne e spesso vengono abbandonati prima che possano essere segnalati dalle liste di blocco.

Abuso dei servizi di accorciamento degli URL

I link abbreviati provenienti da servizi ampiamente utilizzati nascondono la destinazione finale, impedendo agli utenti e agli strumenti di sicurezza di base di vedere dove porta il link. Questa tecnica continua ad essere popolare perché elude i semplici filtri basati sulla reputazione e sulle parole chiave.

Uso improprio di piattaforme legittime e reindirizzamenti

Gli aggressori si nascondono sempre più spesso dietro infrastrutture affidabili come i reindirizzamenti dei motori di ricerca, i servizi cloud o le piattaforme di distribuzione dei contenuti. Questi URL sembrano innocui, superano i controlli di affidabilità iniziali e solo in un secondo momento reindirizzano gli utenti a pagine di phishing o che ospitano malware.

Domini di primo livello (TLD) sconosciuti o a basso costo

Alcuni TLD sono oggetto di un abuso sproporzionato nelle campagne di phishing a causa dei costi di registrazione più bassi e dell'applicazione meno rigorosa delle norme. Sebbene nessun TLD sia intrinsecamente dannoso, gli aggressori prediligono i domini che possono essere attivati rapidamente e scartati senza conseguenze.

Perché funziona ancora

Il punteggio di reputazione statico(che verifica se un dominio è già stato visto in precedenza o se compare in liste di blocco note) diventa inutile quando gli aggressori ruotano rapidamente i domini, abusano di servizi affidabili o ritardano il comportamento dannoso fino a dopo la consegna.

Le moderne minacce URL richiedono controlli più approfonditi rispetto a quelli superficiali.

Una difesa efficace dipendedall'analisi contestuale, dai segnali comportamentali e dall'ispezione continua.

È necessaria un'ispezione approfondita, soprattutto all'interno delle piattaforme SaaS affidabili, dove gli utenti sono più propensi a cliccare senza esitazione.

Comprendere l'intera superficie di attacco di Salesforce

Salesforce offre molti modi per caricare, condividere e scambiare file, e gli hacker hanno sfruttato quasi tutti.

Anziché puntare a una singola funzionalità, hanno abusatodell'intero ecosistema di acquisizione dei file, inserendo contenuti dannosi nei flussi di lavoro aziendali quotidiani.

Punti di accesso chiave basati su file in Salesforce

Canali rivolti ai clienti

I percorsi di invio esterni sono stati spesso presi di mira perché progettati per accettare file da utenti non attendibili. Ciò include i moduli Email-to-Case e Web-to-Case, Cloud di Service Cloud e i caricamenti tramite i portali dei clienti.

Strumenti di collaborazione interna

Gli aggressori hanno sfruttato funzionalità di collaborazione quali post su Chatter, file condivisi e integrazioni con piattaforme di messaggistica come Slack e WhatsApp, nonché contenuti condivisi all'interno Cloud di Experience Cloud .

API, integrazioni e automazione

I flussi di dati automatizzati hanno introdotto ulteriori rischi. L'importazione di file tramite Data Loader, applicazioni collegate e strumenti di automazione del flusso di lavoro di terze parti consente a contenuti dannosi di entrare negli ambienti Salesforce senza l'interazione diretta dell'utente.

Perché i controlli di sicurezza tradizionali non sono sufficienti per Salesforce

Nonostante i cospicui investimenti nella sicurezza informatica, molte organizzazioni rimangono esposte a rischi.

Ricerche di settore, tra cui ilDBIR di Verizon, dimostrano che quasiil 68% degli incidenti di sicurezza è dovuto a errori umani, mentre la maggior parte degli strumenti di sicurezza tradizionali non è stata progettata per proteggere piattaforme SaaS come Salesforce.

Il problema principale è la visibilità e la tempistica.

I controlli tradizionali si concentrano sulle e-mail o sugli endpoint, lasciando in gran parte non controllati i file caricati e i contenuti archiviati all'interno di Salesforce.

- I gateway di sicurezza e-mail si fermano alla consegna nella casella di posta in arrivo e non eseguono la scansione dei file caricati direttamente in Salesforce.

- Endpoint protegge i dispositivi piuttosto che le piattaforme cloud e in genere esegue la scansione dei file solo dopo il download.

- I CASB (Cloud Security Broker) offrono un'ispezione approfondita dei file limitata e spesso non rilevano le minacce incorporate o crittografate.

- Il rilevamento basato sulle firme è inefficace contro gli attacchi zero-day e il malware polimorfico, rendendolo inaffidabile per i moderni documenti utilizzati come armi.

Poiché gli hacker utilizzano sempre più spesso piattaforme SaaS affidabili per diffondere malware e link dannosi, queste lacune rendono gli ambienti Salesforce vulnerabili senza una sicurezza dedicata al caricamento dei file.

ComeMetaDefender Salesforce protegge il caricamento dei file

MetaDefender Salesforcecolma questa lacuna di sicurezza ispezionando i file e i linknel momento in cui entrano in Salesforce.

Utilizzandotecnologie avanzatedi sicurezza dei file native per il cloud, applica un'ispezione approfondita direttamente nel punto di ingresso, prima che i contenuti vengano archiviati, condivisi o elaborati dai flussi di lavoro di Salesforce.

Combinando la scansione multistrato del malware, l'analisi dei contenuti e l'ispezione dei link,MetaDefender tempestivamente malware, link di phishing e minacce nascoste.

Conclusione: la sicurezza di Salesforce inizia dai file

I dati sulla sicurezza del 2025[6]mettono in luce un aspetto fondamentale: i file sono diventati il principale vettore di attacco contro piattaforme SaaS come Salesforce. Gli aggressori utilizzano sempre più spesso il caricamento di file e la condivisione di contenuti per aggirare le difese tradizionali, mentre l'uso improprio di OAuth consente alle minacce di eludere completamente i controlli MFA.

Allo stesso tempo, pochi strumenti di sicurezza tradizionali sono stati progettati per proteggere i flussi di lavoro di Salesforce o ispezionare i file al momento del caricamento.

Per ridurre efficacemente il rischio, la prevenzione deve avvenireprima che i file o i link dannosi raggiungano gli utenti o i processi aziendali.

MetaDefender Salesforce consente proprio questo.

La vera domanda non è più se gli hacker prendano di mira il tuo ambiente Salesforce, ma se riuscirai a fermarli prima che raggiungano il loro obiettivo.

Domande frequenti: Sicurezza del caricamento dei file in Salesforce

Perché il caricamento dei file rappresenta un rischio per la sicurezza in Salesforce?

Gli aggressori utilizzano sempre più spesso il caricamento di file e i link incorporati per aggirare le difese perimetrali e quelle delle e-mail. Nel 2025, una ricerca sulla sicurezza ha dimostrato che i flussi di lavoro affidabili di Salesforce sono diventati un punto di ingresso primario per malware e phishing.

La sicurezza nativa di Salesforce è in grado di bloccare i file dannosi?

Salesforce protegge la piattaforma stessa, ma non ispeziona in modo approfondito i file caricati o gli URL incorporati. Senza controlli aggiuntivi, le minacce possono entrare attraverso allegati, API e integrazioni.

Quali sono i file più comunemente oggetto di abuso negli attacchi a Salesforce?

Gli aggressori abusano più spesso dei documenti Word, dei file immagine con codici QR e dei PDF perché sembrano legittimi e aggirano facilmente i controlli di sicurezza tradizionali.

In che modoMetaDefender Salesforce colma questa lacuna?

MetaDefender Salesforce ispeziona i file e i link nel momento in cui entrano in Salesforce, bloccando malware e phishing prima che i contenuti vengano archiviati, condivisi o utilizzati nei flussi di lavoro.