- Che cos'è la sicurezza CI/CD?

- La pipeline CI/CD spiegata

- Rischi della pipeline di sicurezza CI/CD

- Top 10 di OWASP

- Sfide per la sicurezza CI/CD

- Come Secure una pipeline CI/CD

- Migliori pratiche di sicurezza CI/CD

- Dove la sicurezza CI/CD è più critica?

- Proteggete il vostro progetto con la sicurezza CI/CD

- Domande frequenti

Che cos'è la sicurezza CI/CD?

La sicurezza CI/CD è la distribuzione di pratiche e misure di sicurezza in tutta la pipeline di integrazione continua e consegna continua (CI/CD). Si concentra sulla protezione dei processi automatizzati utilizzati nello sviluppo del software per garantire l'integrità, la sicurezza e l'affidabilità delle modifiche al codice dallo sviluppo alla distribuzione.

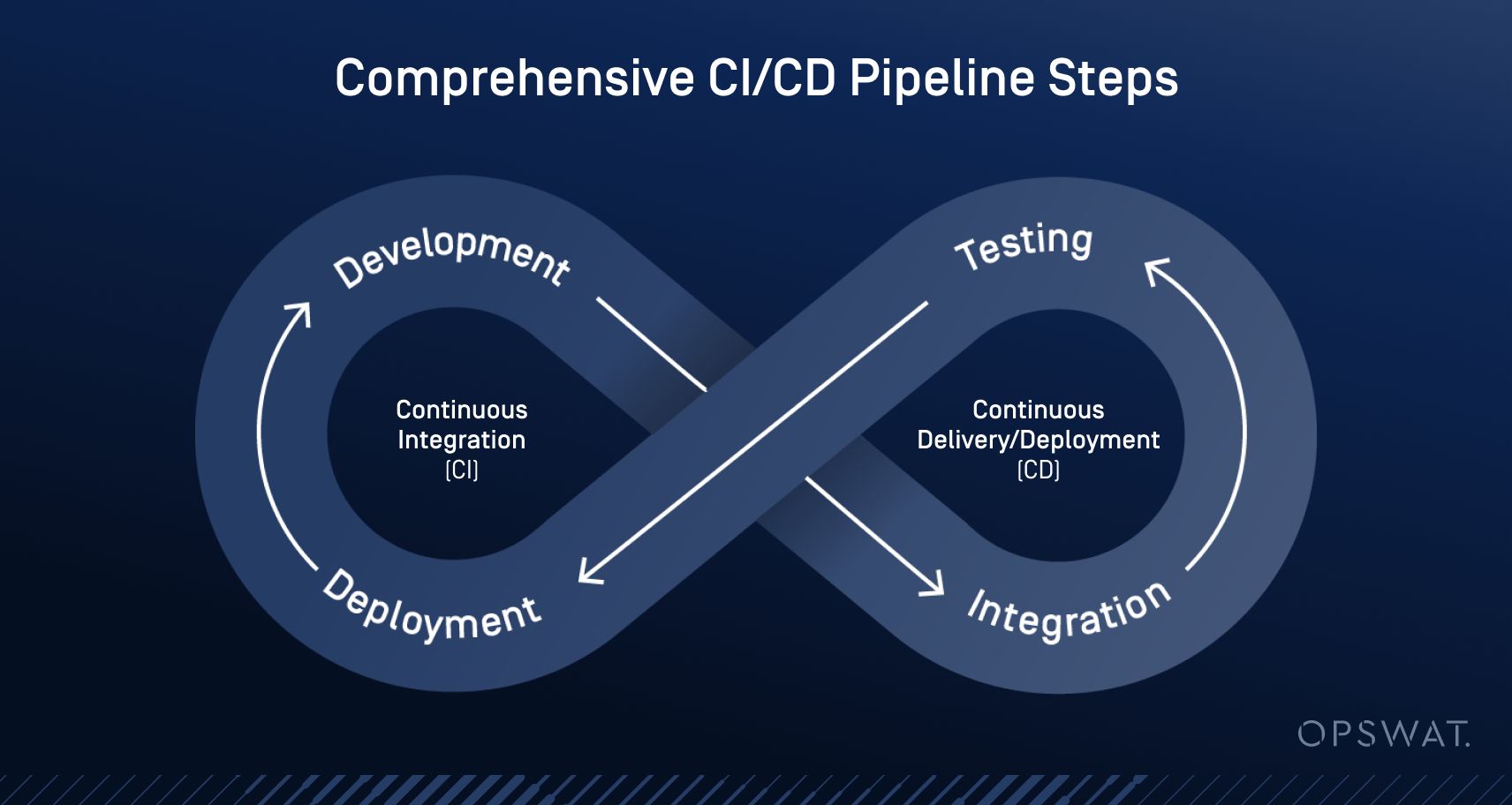

L'integrazione continua (CI) prevede la fusione frequente del codice in un repository centrale e l'integrazione di strumenti di terze parti per automatizzare le attività di creazione delle applicazioni, come i test, lo sviluppo e la gestione del repository. La Continuous Delivery/Deployment (CD) estende questo concetto automatizzando il deployment di queste modifiche alla produzione o ad altri ambienti.

Se implementato in modo efficace, il CI/CD aumenta la velocità di sviluppo, la coerenza e l'affidabilità della consegna. Tuttavia, senza adeguati controlli di sicurezza, queste pipeline possono introdurre vulnerabilità, esporre dati sensibili e compromettere l'integrità dell'applicazione.

Una sicurezza CI/CD efficace garantisce che le modifiche al codice siano sicure, che l'accesso sia controllato e che l'intero ciclo di vita dello sviluppo del software (SDLC) sia protetto da potenziali minacce e attività dannose.

La pipeline CI/CD spiegata

La pipeline CI/CD riguarda l'integrazione e la distribuzione di nuovo codice in una base di codice esistente, che può essere costituita da funzionalità aggiunte, miglioramenti della qualità della vita o correzioni di sicurezza e bug. Per la maggior parte delle organizzazioni, una solida pipeline CI/CD comprende la maggior parte o tutte le fasi seguenti:

Rischi della pipeline di sicurezza CI/CD

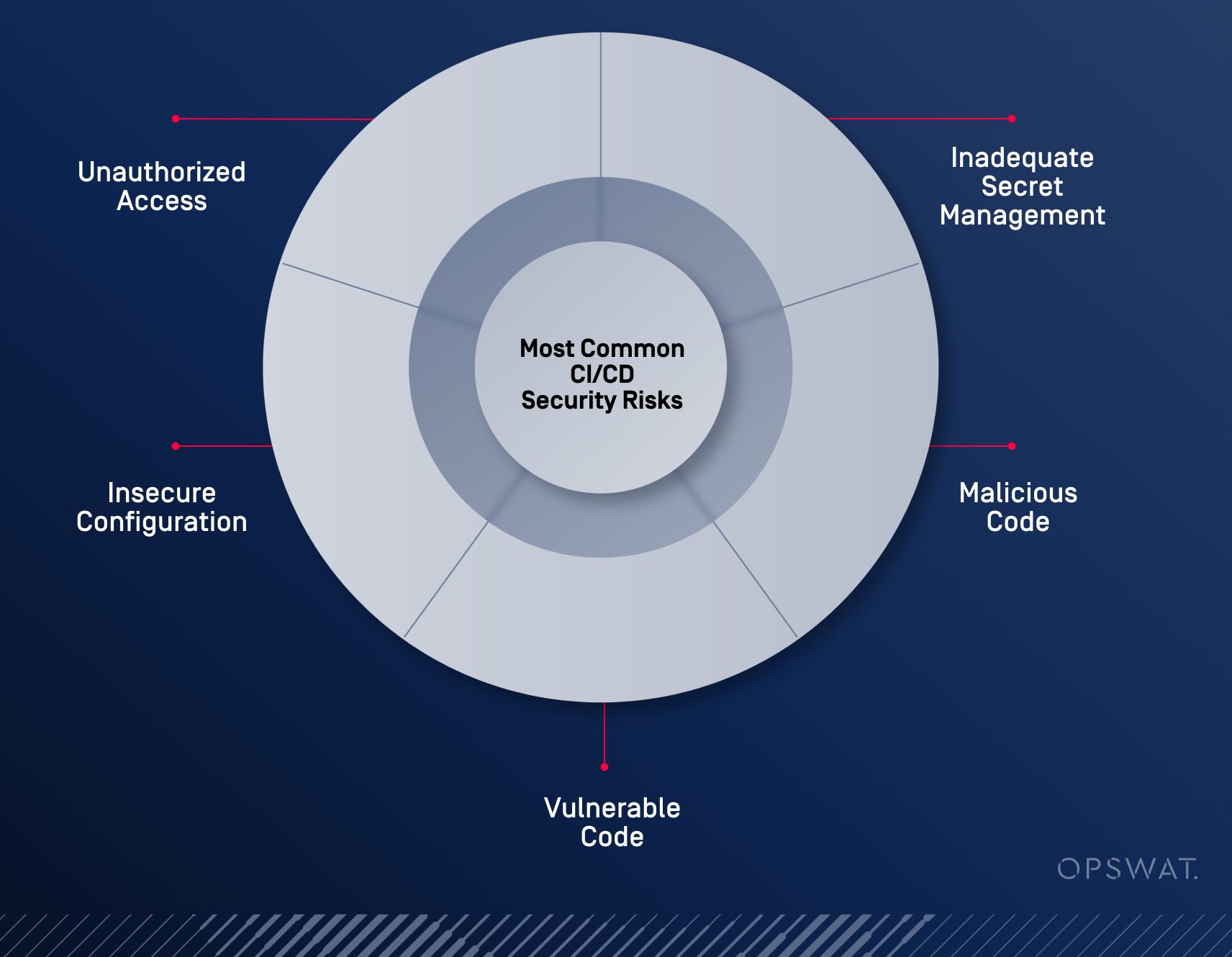

Avere una pipeline CI/CD semplificata senza adeguate misure di sicurezza significa che gli attori delle minacce possono sfruttare le fasi del processo per compromettere l'intera base di codice. Alcuni dei rischi più comuni per la sicurezza del CI/CD includono:

Le persone non autorizzate che accedono alla pipeline CI/CD possono iniettare codice dannoso o accedere a informazioni sensibili.

Una cattiva gestione dei segreti, come le chiavi e le password di API , può portare ad accessi non autorizzati e a violazioni dei dati.

L'introduzione di codice dannoso attraverso le dipendenze o l'iniezione diretta di codice può compromettere l'applicazione e i suoi dati.

Le vulnerabilità di sicurezza nella base di codice, così come le vulnerabilità introdotte da componenti di terze parti, se non individuate e affrontate, possono essere sfruttate dagli aggressori.

Strumenti e ambienti CI/CD mal configurati possono aprire vie per attacchi e fughe di dati.

Gli esiti sfavorevoli che potrebbero verificarsi in caso di mancata protezione del processo CI/CD sono numerosi, tra cui:

- Un server CI/CD compromesso che porta alla distribuzione di malware in un ambiente di produzione.

- Accesso non autorizzato ed esposizione di dati sensibili a causa di credenziali codificate nel codice sorgente.

- Iniezione di codice dannoso attraverso una dipendenza di terze parti non protetta, con conseguente attacco alla catena di approvvigionamento.

Top 10 di OWASP

La Top 10 dell'Open Web Application Security Project (OWASP) è un elenco completo dei rischi più comuni per la sicurezza delle applicazioni web, ricavato da ricerche e sondaggi approfonditi. Aggiornata regolarmente, è ampiamente riconosciuta come un punto di riferimento del settore per lo sviluppo di applicazioni web sicure. I rischi principali includono:

I server applicativi, i framework e le infrastrutture cloud altamente configurabili possono avere configurazioni errate della sicurezza, come permessi troppo ampi, valori predefiniti non sicuri invariati o messaggi di errore troppo espliciti, fornendo agli aggressori modi semplici per compromettere le applicazioni.

Una scarsa implementazione dell'autenticazione e delle restrizioni di accesso può consentire agli aggressori di accedere facilmente alle risorse riservate. Gli utenti non autorizzati potrebbero accedere a file, sistemi o impostazioni di privilegi utente sensibili.

Questi attacchi sfruttano le vulnerabilità delle applicazioni Web che accettano dati compromessi, come SQL injection, OS command injection e Cross Site Scripting (XSS). Iniettando codice dannoso nei campi di input, gli aggressori possono eseguire comandi non autorizzati, accedere a database sensibili e controllare i sistemi.

Problemi come chiavi crittografiche deboli, algoritmi obsoleti o password codificate possono portare all'esposizione di dati sensibili.

Aggiunta nella OWASP Top Ten del 2021, questa categoria si concentra sui difetti fondamentali di progettazione e sui controlli inefficaci, piuttosto che sulle implementazioni deboli o difettose.

Sfide per la sicurezza CI/CD

Gli sviluppatori devono affrontare diverse sfide critiche per la sicurezza durante i processi SDLC e CI CD.

La mancanza di visibilità e consapevolezza dei segreti e dei dati sensibili può portare a problemi di condivisione e tracciabilità delle informazioni sensibili. Una gestione efficace dei segreti implica l'archiviazione e la gestione sicura di segreti quali chiavi API , password e certificati. La frequente necessità di accedere e memorizzare queste informazioni rappresenta un potenziale vettore di attacco per gli attori delle minacce.

Gli sviluppatori devono anche fare i conti con la presenza inaspettata di codice dannoso, che può essere iniettato sia da interventi esterni sia internamente da dipendenti che agiscono con malizia o le cui credenziali vengono rubate e abusate. Questo codice può anche provenire da fonti non verificate o da dipendenze di terze parti non aggiornate.

Il monitoraggio e la scansione continui delle vulnerabilità note nella base di codice e nelle dipendenze sono essenziali. Gli attori delle minacce possono sfruttare queste vulnerabilità non patchate per far proliferare codice dannoso.

Infine, il codice sorgente stesso può essere minacciato da accessi non autorizzati e manomissioni. Senza controlli regolari e senza il rispetto delle migliori pratiche di gestione del codice sorgente, l'integrità e la sicurezza della base di codice potrebbero essere compromesse.

Come Secure una pipeline CI/CD

Per affrontare queste sfide nel processo CI/CD, gli sviluppatori devono implementare solide misure di sicurezza, tra cui:

Implementare i controlli di accesso, le revisioni del codice e le scansioni automatiche per proteggere l'integrità della base di codice. L'uso di sistemi di controllo delle versioni come Git con misure di sicurezza adeguate aiuta a mantenere la sicurezza del codice.

Quali sono le migliori pratiche di sicurezza CI/CD?

Sebbene le misure di sicurezza siano fondamentali, gli sviluppatori devono anche adottare pratiche costanti durante l'intero SDLC per garantire che le misure di sicurezza CI/CD siano implementate nel modo più efficace possibile.

Mantenere le dipendenze aggiornate per ridurre il rischio di vulnerabilità. Utilizzate strumenti come Dependabot e Renovate per automatizzare gli aggiornamenti delle dipendenze.

Eseguire regolari controlli di sicurezza della pipeline CI/CD per identificare e affrontare i potenziali rischi. Gli audit di sicurezza contribuiscono a mantenere la conformità e a garantire l'efficacia delle misure di sicurezza.

Dove la sicurezza CI/CD è più critica?

Quando si parla di pipeline di sicurezza CI/CD, quali sono i processi e i team più interessati? Comprendere questo aspetto è fondamentale per garantire che i miglioramenti della sicurezza e le risorse siano assegnati ai team giusti.

L'integrazione delle pratiche di sicurezza nel processo DevOps garantisce un ciclo di vita di sviluppo sicuro. DevSecOps sottolinea l'importanza della sicurezza in ogni fase della pipeline CI/CD.

La protezione della catena di fornitura del software da vulnerabilità e minacce implica la verifica delle dipendenze di terzi e l'implementazione di controlli di sicurezza per l'intera catena di fornitura.

Proteggete il vostro progetto con la sicurezza CI/CD

Garantire la sicurezza nelle pipeline CI/CD è essenziale per proteggere l'integrità del software, impedire l'accesso non autorizzato e ridurre i rischi associati allo sviluppo e alla distribuzione del software. Implementando pratiche di sicurezza CI/CD complete e a più livelli e utilizzando strumenti CI/CD sicuri, le organizzazioni possono salvaguardare i loro processi CI/CD e fornire software sicuro. Misure di sicurezza CI/CD efficaci migliorano l'affidabilità e l'attendibilità del software, garantendone la conformità ai requisiti funzionali e di sicurezza.

Scoprite come ilSoftware MetaDefender Supply Chain di OPSWATprotegge l'intera catena di fornitura, assicurando una protezione completa per il vostro progetto.

Domande frequenti

Che cos'è la sicurezza CI/CD?

La sicurezza CI/CD è la distribuzione di pratiche e misure di sicurezza in tutta la pipeline di integrazione continua e consegna continua (CI/CD). Si concentra sulla protezione dei processi automatizzati utilizzati nello sviluppo del software per garantire l'integrità, la sicurezza e l'affidabilità delle modifiche al codice dallo sviluppo alla distribuzione.

Cosa comprende una pipeline CI/CD?

La pipeline CI/CD riguarda l'integrazione e la distribuzione di nuovo codice in una base di codice esistente, che può essere costituita da funzionalità aggiunte, miglioramenti della qualità della vita o correzioni di sicurezza e bug. Per la maggior parte delle organizzazioni, una solida pipeline CI/CD comprende le fasi di sviluppo, integrazione, test e distribuzione.

Perché le pipeline CI/CD sono a rischio?

Una pipeline CI/CD semplificata senza adeguate misure di sicurezza lascia delle lacune che gli attori delle minacce possono sfruttare. I rischi più comuni sono l'accesso non autorizzato, la gestione inadeguata dei segreti, l'iniezione di codice dannoso, il codice vulnerabile e la configurazione insicura. Queste debolezze possono compromettere il software ed esporre dati sensibili.

Quali sono i rischi di sicurezza CI/CD più comuni?

- Accesso non autorizzato: Gli aggressori che accedono alla pipeline CI/CD possono iniettare codice o rubare informazioni.

Gestione inadeguata dei segreti: Una gestione inadeguata delle chiavi API o delle password può causare violazioni.

Codice dannoso: Il codice iniettato dagli attori delle minacce o dalle dipendenze può compromettere le applicazioni.

Codice vulnerabile: Il codice non patchato o difettoso apre la porta allo sfruttamento.

Configurazione insicura: Ambienti mal configurati possono causare fughe di dati o perdita di controllo.

Cos'è la OWASP Top 10 e perché è importante?

La OWASP Top 10 è un elenco regolarmente aggiornato dei rischi più comuni per la sicurezza delle applicazioni web. Include problemi quali la cattiva configurazione della sicurezza, il controllo degli accessi non funzionante, l'iniezione, le carenze crittografiche e la progettazione insicura. Serve come punto di riferimento del settore per identificare e risolvere i problemi di sicurezza.

Quali sono le sfide di sicurezza che gli sviluppatori devono affrontare in CI/CD?

Gli sviluppatori sono spesso alle prese con la mancanza di visibilità sui segreti, il codice dannoso introdotto attraverso le dipendenze e le vulnerabilità non risolte. L'accesso non autorizzato al codice sorgente e la gestione impropria dei segreti aumentano i rischi. Queste sfide sottolineano la necessità di un monitoraggio coerente della sicurezza e di pratiche di sviluppo sicure.

Come si può proteggere una pipeline CI/CD?

- Gestione dei segreti: Utilizzare caveau crittografati per l'archiviazione delle credenziali.

Test di sicurezza automatizzati: Integrare strumenti per rilevare tempestivamente le vulnerabilità.

Sicurezza del codice sorgente: Utilizzare revisioni del codice e controlli di accesso.

Principio del minimo privilegio: Limitare l'accesso solo a ciò che è necessario.

Sicurezza dell'ambiente: Isolare gli ambienti di sviluppo e di produzione con controlli adeguati.

Quali sono le migliori pratiche per la sicurezza CI/CD?

- Aggiornare regolarmente le dipendenze di terzi.

Condurre audit di sicurezza della pipeline CI/CD.

Monitorare la pipeline alla ricerca di minacce utilizzando sistemi di registrazione e di allarme.

Dove la sicurezza CI/CD è più critica?

La sicurezza CI/CD è essenziale in aree quali:

DevSecOps

Test di sicurezza delle applicazioni

Container Sicurezza

Infrastruttura come codice (IaC)

Conformità e governance

Sicurezza Supply Chain

Patch Management

Risposta agli incidenti

Sicurezza dei microservizi

Perché è importante proteggere le pipeline CI/CD?

La sicurezza delle pipeline CI/CD è fondamentale per proteggere l'integrità del software, prevenire gli accessi non autorizzati e ridurre i rischi durante l'intero ciclo di vita del software. Una solida sicurezza CI/CD contribuisce a garantire una distribuzione del software sicura, affidabile e conforme.