- Che cos'è il Contenuto Disarmo e Ricostruzione (CDR)?

- Come il CDR si differenzia dal tradizionale rilevamento di malware

- Principi Core alla base del contenuto Disarmo e ricostruzione

- Perché il CDR è importante per la sicurezza informatica moderna

- Perché le organizzazioni si rivolgono al CDR per la sicurezza dei file

- Come funzionano il disarmo e la ricostruzione dei contenuti?

- CDR vs. Antivirus e Sandboxing: Differenze chiave e ruoli complementari

- Quali tipi di file e minacce affronta il CDR?

- In che modo il CDR protegge dalle vulnerabilità Zero-Day e dalle minacce evasive basate su file?

- Migliori pratiche per la valutazione e l'implementazione del CDR

- Domande frequenti

L'aumento degli attacchi basati su file e le minacce zero-day stanno erodendo l'efficacia delle soluzioni di sicurezza tradizionali, come antivirus e sandboxing. I CISO si trovano oggi ad affrontare una crescente pressione per dimostrare difese proattive contro gli aggressori più sofisticati, soprattutto in ambienti in cui documenti, allegati e trasferimenti di file sono fondamentali per le operazioni quotidiane.

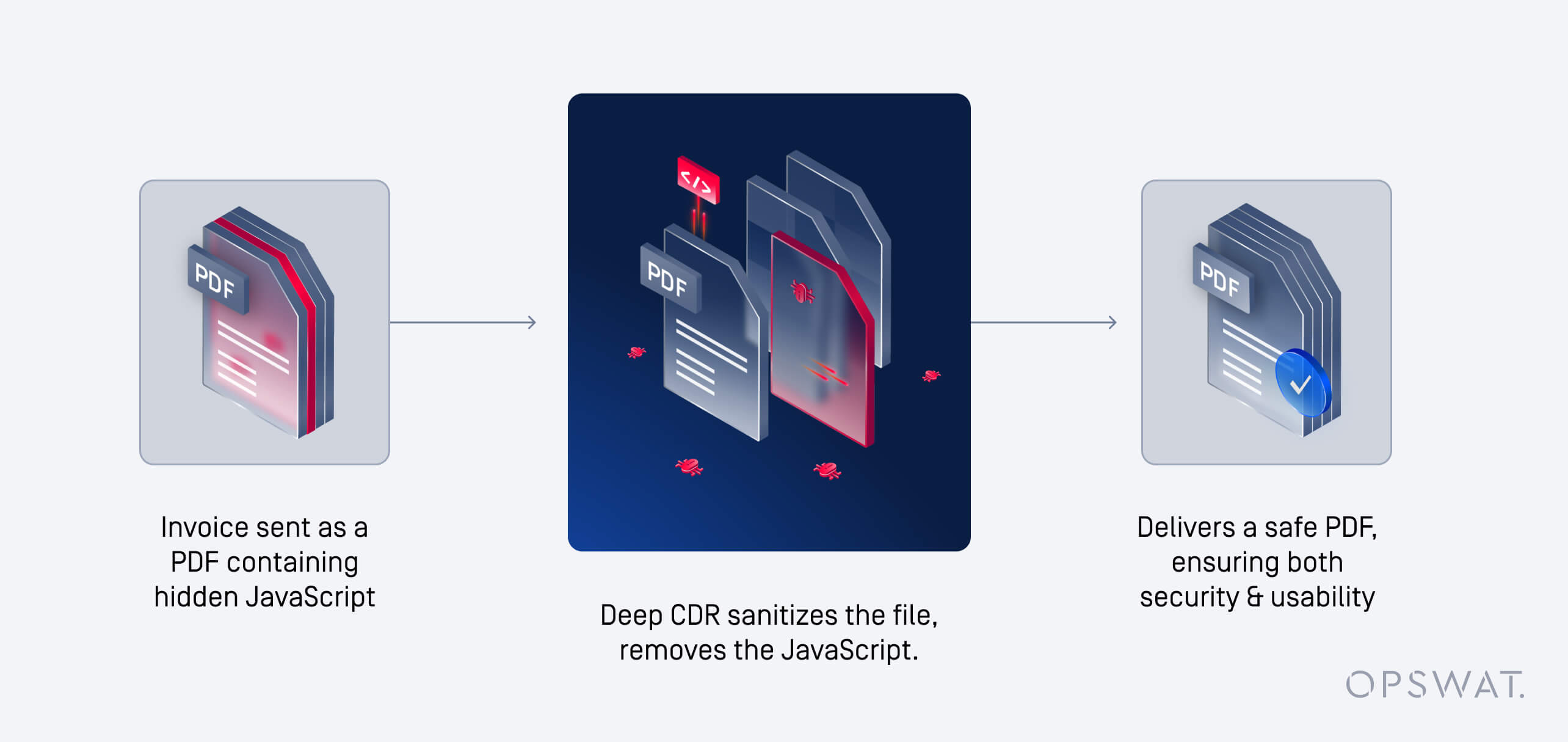

È qui che entra in gioco il CDR (Content Disarm and Reconstruction). Invece di cercare di rilevare le minacce informatiche conosciute, il CDR sanifica i file in modo proattivo, rimuovendo i componenti potenzialmente dannosi e preservando l'usabilità.

Questo blog esplora le caratteristiche tecnologiche del CDR, il suo funzionamento, il suo confronto con gli strumenti tradizionali e il motivo per cui le aziende lo stanno rapidamente adottando come parte di una strategia di difesa a più livelli.

Che cos'è il Contenuto Disarmo e Ricostruzione (CDR)?

CDR è una tecnologia di sanificazione dei file proattiva che neutralizza le potenziali minacce rimuovendo gli artefatti dannosi dai file. Invece di cercare di identificare il malware, CDR disassembla un file, elimina gli elementi non sicuri come macro o codice incorporato e ricostruisce una versione sicura e utilizzabile dagli utenti finali.

Questo approccio garantisce che i file che entrano in azienda tramite e-mail, download, trasferimenti di file o strumenti di collaborazione siano privi di payload dannosi nascosti, proteggendo l'organizzazione senza interrompere la produttività.

Come il CDR si differenzia dal tradizionale rilevamento di malware

- CDR: rimuove gli elementi non approvati senza affidarsi a firme o analisi comportamentali.

- Antivirus: Rileva le minacce note in base alle firme o all'euristica.

- Sandboxing: Fa esplodere i file sospetti in un ambiente isolato per osservarne il comportamento.

A differenza della maggior parte degli strumenti basati sul rilevamento, il CDR offre una protezione senza firma, che lo rende altamente efficace contro le minacce zero-day e il malware polimorfico.

Principi Core alla base del contenuto Disarmo e ricostruzione

- Assumere che tutti i file non siano affidabili

- Disattivare: Rimuove il contenuto attivo o eseguibile (macro, script, codice incorporato).

- Ricostruzione: Rigenerare il file in un formato sicuro e standardizzato.

- Consegnare: Fornire un file pulito e utilizzabile che preservi l'integrità, la funzionalità e la continuità aziendale.

Perché il CDR è importante per la sicurezza informatica moderna

Oltre il 90% delle minacce informatiche entra nelle organizzazioni attraverso minacce basate su file, come allegati di posta elettronica, portali di upload, download e supporti rimovibili. Poiché gli aggressori prendono sempre più di mira tipi di file affidabili come PDF, documenti Office e immagini, affidarsi esclusivamente al rilevamento lascia dei punti oscuri. Il CDR colma questa lacuna neutralizzando le minacce prima che vengano eseguite.

Perché le organizzazioni si rivolgono al CDR per la sicurezza dei file

I fattori che spingono all'adozione includono:

- Aumento degli zero-day e delle APT (advanced persistent threats)

- Pressione sulla conformità nei settori finanziario, sanitario e governativo

- Necessità di continuità aziendale con file sicuri e utilizzabili

- Riduzione dei falsi positivi dagli strumenti basati sul rilevamento

- Rafforzare le strategie di difesa in profondità

Come funzionano il disarmo e la ricostruzione dei contenuti?

Il CDR segue un flusso di lavoro strutturato progettato per sanificare i file in tempo reale senza impattare sull'usabilità.

Flusso di lavoro CDR passo dopo passo: Dall'ingestione dei file alla consegna

- Ingestione: Il file viene caricato, scaricato o trasferito.

- Parsing: Il file viene scomposto in componenti per l'analisi.

- Disarmare: Gli elementi dannosi o non necessari (macro, eseguibili incorporati, script) vengono eliminati.

- Ricostruzione: Viene ricostruita una copia pulita e funzionale del file.

- Consegna: Il file sicuro viene trasmesso all'utente finale o al flusso di lavoro.

Caratteristiche principali da ricercare nella tecnologia CDR

- Ampia copertura dei formati di file (Office, PDF, immagini, archivi, ecc.)

- Elaborazione in tempo reale per ambienti ad alto volume

- Controlli basati su criteri (quarantena, avviso, blocco o autorizzazione)

- Configurazioni flessibili per servire diversi casi d'uso (gateway di posta elettronica, upload sul web e piattaforme di condivisione di file)

- Conservazione dell'integrità dei file e dell'usabilità

Perché la tecnologia Deep CDR™ è importante

Il CDR di base rimuove i contenuti attivi a livello superficiale. La tecnologia Deep CDR™ va oltre, analizzando le strutture dei file a livello granulare per garantire che nessun frammento dannoso rimanga nascosto nei livelli annidati.

CDR vs. Antivirus e Sandboxing: Differenze chiave e ruoli complementari

Come Antivirus, Sandboxing e CDR affrontano le minacce basate sui file

| Caso d'uso | Antivirus | Sandboxing | CDR |

|---|---|---|---|

| Rilevamento delle minacce note | Completamente supportato | ||

| Protezione Zero-Day | |||

| Malware generato dall'intelligenza artificiale | Parzialmente supportato | ||

| Analisi comportamentale | |||

| Sanificazione dei file in tempo reale | N/D | N/D | |

| Preserva l'usabilità dei file | Parzialmente supportato | ||

| Allineamento alla conformità | Parzialmente supportato | Parzialmente supportato | Parzialmente supportato |

| Scalabilità per volumi elevati | Parzialmente supportato | ||

| Integrazione con gli strumenti aziendali |

Il CDR sostituisce o integra Sandboxing e Antivirus?

Il CDR non è una soluzione sostitutiva o olistica a sé stante. È un livello complementare di una strategia di difesa in profondità:

- L'antivirus gestisce in modo efficiente le minacce note.

- Il sandboxing fornisce approfondimenti comportamentali.

- Il CDR assicura che i file vengano sanificati dalle minacce sconosciute prima di raggiungere gli utenti.

Selezionare il giusto mix: Quando distribuire il CDR, l'antivirus o entrambi

- Allegati e-mail: Utilizzare il CDR per una sanificazione proattiva

- Analisi avanzata delle minacce: Utilizzare il sandboxing

- DifesaEndpoint : Utilizzare un antivirus

- Resilienza aziendale: Combinare tutte e tre le cose

Quali tipi di file e minacce affronta il CDR?

Tipi di file comuni supportati dal CDR

- Microsoft Office (Word, Excel, PowerPoint)

- Immagini (JPEG, PNG, BMP, ...)

- Archivi (ZIP, RAR)

- Eseguibili e programmi di installazione

- CAD, DICOM e formati industriali specializzati

Vettori di minacce neutralizzati dal CDR: macro, oggetti incorporati e molto altro ancora.

- Macro nei file di Office

- Azioni JavaScript nei PDF

- Steganografia

- Oggetti sfruttabili che innescano vulnerabilità nei lettori di file

- Payload offuscati o polimorfici

In che modo il CDR protegge dalle vulnerabilità Zero-Day

e dalle minacce evasive basate su file?

Perché il CDR è efficace contro le minacce informatiche sconosciute e zero-day

- Non si basa su firme o modelli comportamentali

- Neutralizza i rischi strutturali attraverso la sanificazione diretta dei file.

- Riduce la superficie di attacco prima dell'esecuzione

CDR contro le tecniche evasive del malware

Tattiche di evasione come:

- Malware polimorfo

- Carichi utili criptati

- Inneschi di esecuzione ritardata

Il CDR attenua questi problemi eliminando il contenuto attivo a livello di file, lasciando agli aggressori nulla da sfruttare.

Migliori pratiche per la valutazione e l'implementazione del CDR

Criteri di valutazione fondamentali nella scelta di un fornitore di tecnologia CDR

- Ampiezza dei tipi di file supportati

- Livello di sanificazione (base vs. tecnologia Deep CDR™)

- Capacità di integrazione con i flussi di lavoro esistenti

- Certificazioni di conformità e allineamento

- Metriche di performance su scala

Integrazione del CDR con l'infrastruttura di sicurezza esistente

| Trappola | Mitigazione |

|---|---|

| Implementazione del solo CDR di base | Scegli la tecnologia Deep CDR™ per una protezione avanzata |

| Ignorare i file crittografati | Utilizzare una gestione basata su criteri (quarantena o revisione manuale). |

| Scarsa integrazione | Scegliete un fornitore con connettori aziendali collaudati |

Scopri di più sulla suite di soluzioni per la sicurezza dei file OPSWATe su come la tecnologia Deep CDR™ possa aiutare la tua azienda a stare un passo avanti rispetto alle minacce in continua evoluzione.

Domande frequenti

La tecnologia CDR può avere un impatto sull'usabilità o sulla formattazione dei documenti?

La tecnologia OPSWAT CDR™ è progettata per preservare l'usabilità e la leggibilità dei documenti dopo la sanificazione. Sebbene i contenuti attivi, come le macro o gli script incorporati, vengano rimossi per eliminare le minacce, la struttura di base e la formattazione del file rimangono intatte per garantire la continuità operativa.

Il CDR è adatto a settori altamente regolamentati come quello sanitario o finanziario?

Sì. La tecnologia OPSWAT CDR™ è conforme ai rigorosi requisiti normativi di settori quali quello sanitario, finanziario e pubblico. Eliminando in modo proattivo le minacce senza fare affidamento sul rilevamento, supporta gli obblighi normativi quali HIPAA, PCI-DSS e GDPR, aiutando le organizzazioni a garantire l'integrità e la riservatezza dei dati.

Come gestisce il CDR i file criptati o protetti da password?

I file crittografati o protetti da password non possono essere puliti a meno che non vengano decrittografati. La tecnologia OPSWAT CDR™ contrassegna questi file affinché vengano gestiti in base alle politiche aziendali, ad esempio tramite quarantena o revisione manuale, garantendo che le minacce nascoste non eludano i controlli di sicurezza.

Quali sono i modelli di implementazione tipici per il CDR (cloud, on-premises, ibrido)?

La tecnologia Deep CDR™ supporta diverse opzioni di implementazione per soddisfare le variegate esigenze aziendali. Per gli ambienti on-premise soggetti a rigidi requisiti normativi o di residenza dei dati, viene fornita tramite MetaDefender Core. Per le organizzazioni alla ricerca di una soluzione scalabile e senza infrastruttura, MetaDefender Cloud offre il CDR come servizio SaaS. È disponibile anche un approccio ibrido, che combina implementazioni on-premise e cloud per supportare infrastrutture distribuite o gestire picchi di elaborazione. Questa flessibilità garantisce una perfetta integrazione nell'architettura di sicurezza esistente senza compromettere prestazioni, conformità o scalabilità.

Il CDR richiede aggiornamenti frequenti come i software antivirus?

No. A differenza degli strumenti antivirus che si basano sugli aggiornamenti delle firme, la tecnologia OPSWAT CDR™ adotta un approccio proattivo e senza firme. Rimuove i contenuti potenzialmente dannosi sulla base della struttura e del comportamento dei file, riducendo la necessità di aggiornamenti costanti e minimizzando i costi operativi.

Quanto velocemente il CDR è in grado di elaborare grandi volumi di file?

La tecnologia OPSWAT CDR™ è progettata per ambienti ad alte prestazioni. È in grado di elaborare grandi volumi di file in tempo reale, rendendola ideale per casi d'uso quali il filtraggio delle e-mail, il caricamento di file e i trasferimenti tra domini senza introdurre latenza. Visualizza le metriche delle prestazioni della tecnologia Deep CDR™.

Il CDR può essere integrato con i gateway di posta elettronica e le piattaforme di condivisione dei file?

Sì. La tecnologia OPSWAT CDR™ si integra perfettamente con i gateway di posta elettronica sicuri, le piattaforme di condivisione file e gli strumenti di collaborazione sui contenuti. Ciò consente alle organizzazioni di disinfettare i file nei principali punti di ingresso e di uscita, riducendo il rischio di minacce basate sui file lungo tutti i canali di comunicazione.

Quali sono le implicazioni per la privacy dell'utilizzo del CDR su documenti sensibili?

La tecnologia OPSWAT CDR™ è stata progettata tenendo conto della privacy. Elabora i file in memoria e non conserva i contenuti depurati, garantendo così una gestione sicura dei dati sensibili. Le organizzazioni possono configurare criteri per escludere dall'elaborazione metadati o campi specifici, al fine di soddisfare i requisiti di privacy.

Come si evolve la tecnologia CDR per affrontare nuovi formati di file e nuove minacce?

OPSWAT aggiorna OPSWAT la tecnologia Deep CDR™ per supportare i formati di file emergenti e i vettori di minaccia in continua evoluzione. La sua architettura indipendente dal formato consente di neutralizzare le minacce anche in strutture di file sconosciute o modificate, rendendola resistente alle future tecniche di attacco.

La tecnologia CDR può proteggere dalle minacce informatiche generate o alimentate dall'intelligenza artificiale?

Sì. La tecnologia OPSWAT CDR™ neutralizza le minacce indipendentemente dal modo in cui vengono create, comprese quelle generate o potenziate dall'intelligenza artificiale. A differenza degli strumenti basati sul rilevamento che si affidano a firme note o modelli comportamentali, la tecnologia Deep CDR™ rimuove gli elementi potenzialmente dannosi dai file sulla base di un'analisi strutturale. Ciò la rende altamente efficace contro malware di nuova generazione, polimorfico o creato dall'intelligenza artificiale, in grado di eludere le soluzioni di sicurezza tradizionali.