Quali sono le principali modifiche e i nuovi requisiti previsti dal CAF 4.0 per le infrastrutture critiche?

Il CAF (Cyber Assessment Framework) è il modello nazionale del Regno Unito per valutare il modo in cui le organizzazioni che forniscono servizi essenziali gestiscono il rischio informatico e la resilienza. Pubblicato dal NCSC (National Cyber Security Centre) del Regno Unito nel 2025, il CAF 4.0 innalza gli standard sostituendo le verifiche basate su liste di controllo con una resilienza misurabile e orientata ai risultati per le infrastrutture critiche.

Aggiornamenti principali

- SviluppoSecure e gestione del ciclo di vita nei sistemi interni e dei fornitori (A4.b)

- Misure di controllo dei rischi legati all'intelligenza artificiale e all'automazione per prevenire azioni del sistema pericolose o indesiderate

- La ricerca proattiva delle minacce come requisito obbligatorio ai sensi del Principio C2

- Garanzia della catena di fornitura e visibilità dei subappaltatori

- Sovrapposizioni settoriali per applicazioni su misura nei settori dell'energia, della sanità, dei trasporti e delle infrastrutture digitali

- Particolare enfasi sulla comprensione delle minacce (A2.b) e sulla verifica della sicurezza tramite gli IGP (Indicatori di buone pratiche)

In linea con il NIS2 (il regolamento aggiornato dell'UE sui sistemi di rete e informativi) e con il Resilience Bill del Regno Unito, CAF 4.0 rafforza la responsabilità a livello di consiglio di amministrazione e richiede la dimostrazione continua della governance e del miglioramento nell'ambito degli obiettivi da A a D.

In che modo CAF 4.0 si differenzia dalle versioni precedenti?

Il CAF 4.0, sviluppato dall'NCSC, va oltre la semplice conformità alle liste di controllo per puntare a risultati misurabili e al miglioramento continuo. Introduce nuovi principi quali la ricerca delle minacce (C2) eSoftware Secure Software (A4.b), supportati da schemi specifici per settore.

Differenze principali

- I dati basati sui risultati sostituiscono gli elenchi di controllo, garantendo alle organizzazioni la flessibilità necessaria per soddisfare ciascun principio

- Gli IGP si basano sul giudizio degli esperti piuttosto che su un sistema di punteggio rigido

- Nuovi principi per la ricerca delle minacce (C2) e lo sviluppo sicuro del software (A4.b)

- Il supporto di criteri specifici per settore consente alle autorità di regolamentazione di adeguare le aspettative a ciascun settore

- Maggiore attenzione alla governance e alla garanzia di qualità, con un coinvolgimento diretto da parte del consiglio di amministrazione

In pratica, CAF 4.0 richiede prove verificabili e procedure documentate di ricerca delle minacce. Le versioni precedenti ponevano l'accento sul monitoraggio della rete, mentre la versione 4.0 introduce un principio specifico dedicato alla ricerca delle minacce che richiede attività proattive e risultati convalidati.

Le sfide più comuni di CAF 4.0 e come il quadro le risolve

| Punto critico | Come CAF 4.0 affronta la questione |

|---|---|

| Orientarsi tra requisiti normativi complessi e sovrapposti | CAF 4.0 è in linea con la direttiva NIS2 e con il Resilience Bill del Regno Unito, creando un modello unificato per la governance, la garanzia e la resilienza in tutti i settori. |

| Risorse limitate per la raccolta continua di dati e il monitoraggio delle minacce | CAF 4.0 sostituisce gli audit basati su liste di controllo con prove basate sui risultati e una valutazione continua, consentendo alle organizzazioni di dimostrare la propria conformità in modo più efficiente. |

| Incertezza su come attuare i nuovi mandati in materia di sviluppo sicuro e rischi legati all'intelligenza artificiale | CAF 4.0 introduce principi chiari perSoftware Secure Software [A4.b] e la gestione dei rischi legati all'intelligenza artificiale, fornendo indicazioni strutturate sui controlli del ciclo di vita, sui test e sulla provenienza. |

| Difficoltà nel redigere rapporti di conformità e resilienza pronti per essere presentati al consiglio di amministrazione | CAF 4.0 rafforza la responsabilità dei dirigenti attraverso obiettivi misurabili e IGP (Indicatori di buone pratiche), rendendo la rendicontazione a livello di consiglio di amministrazione più coerente e basata sui dati. |

I rischi legati all'intelligenza artificiale eSecure sono priorità del CAF 4.0

Il CAF 4.0 riconosce che l'automazione basata sull'intelligenza artificiale e le complesse catene di approvvigionamento del software comportano nuovi rischi che possono compromettere i servizi essenziali se lo sviluppo e la gestione non sono sicuri.

Requisiti per le organizzazioni

- Applicare pratiche di sviluppo sicure, quali il tracciamento della provenienza del codice, i test e la gestione delle vulnerabilità, durante l'intero ciclo di vita del software

- Valutare e controllare i rischi derivanti dai sistemi decisionali basati sull'intelligenza artificiale o automatizzati che potrebbero comportarsi in modo imprevedibile o essere manipolati da malintenzionati

- Verificare l'autenticità e l'integrità del software e degli aggiornamenti attraverso processi di garanzia dei fornitori che assicurano il rispetto degli standard di sviluppo sicuro

Questi aggiornamenti istituiscono procedure formali per lo sviluppo sicuro e la gestione dei rischi legati all'intelligenza artificiale, al fine di prevenire l'insorgere di vulnerabilità nei sistemi critici prima della loro implementazione, in linea con la direttiva NIS2 e il Resilience Bill del Regno Unito.

Nuove sovrapposizioni settoriali e il loro impatto sui responsabili della sicurezza

Il CAF 4.0 introduce profili CAF specifici per settore, o «overlay», al fine di rendere il quadro operativo utilizzabile dai settori che forniscono servizi essenziali. Sviluppati sotto la guida dell’NCSC, questi «overlay» garantiscono che il CAF rimanga un quadro nazionale condiviso, consentendo al contempo un’interpretazione specifica per settore.

Considerate gli «overlay» come modelli su misura che adattano lo stesso quadro di riferimento alle realtà operative di ciascun settore, in cui ciascuno di essi adatta i risultati del CAF ai rischi, alle tecnologie e alle aspettative normative specifiche del proprio settore.

Obiettivi principali delle sovrapposizioni settoriali

- Interpretazione settoriale: garantire chegli operatori dei settori dell'energia, della sanità, dei trasporti e delle infrastrutture digitali possano applicare i principi del CAF nel proprio contesto operativo

- Allineamento normativo: consentirealle autorità di regolamentazione di definire obiettivi di resilienza che riflettano le condizioni operative reali

- Priorità di leadership: aiutarei responsabili della sicurezza a concentrarsi sui risultati più cruciali per le loro funzioni essenziali

- Misurazione coerente: favorisceuna valutazione uniforme della maturità informatica negli ambienti IT e OT

Per i team dirigenziali, queste schede riassuntive chiariscono quali siano gli standard di eccellenza in ciascun ambito e trasformano il CAF 4.0 in uno strumento pratico per stabilire le priorità in materia di rischi e dati, non solo in un’altra semplice lista di controllo.

OPSWAT semplificano e rendono operativo l'allineamento al CAF 4.0

OPSWAT sono in linea con i risultati previsti dal CAF 4.0, traducendo gli obiettivi del quadro di riferimento in controlli operativi misurabili negli ambienti IT e OT.

Principali aree di allineamento

- Prevenzione e rilevamento delle minacce in linea con gli obiettivi B (Protezione dagli attacchi informatici) e C (Rilevamento degli incidenti di sicurezza informatica) del CAF, supportati da MetaDefender e MetaDefender per la ricerca delle minacce C2 tramite machine learning e analisi comportamentale

- La verificaSecure tramite la generazione di SBOM e l'analisi delle vulnerabilità all'interno di MetaDefender Core un livello misurabile di affidabilità per l'integrità del software

- I report automatizzati garantiscono trasparenza e conformità ai requisiti di audit

- Lo scambio sicuro di file tra domini diversi in reti isolate contribuisce a proteggere i flussi di dati

Grazie alla mappatura della conformità in linea con il CAF, OPSWAT il vostro team di sicurezza ad andare oltre la semplice conformità basata su liste di controllo per raggiungere una garanzia continua e una resilienza misurabile. La tabella sottostante mostra in che modo le tecnologie OPSWATsi allineano agli obiettivi del CAF, aiutando le organizzazioni a dimostrare una conformità misurabile e basata su prove concrete.

In che modo OPSWAT aiutano le organizzazioni ad affrontare le sfide del CAF 4.0

| Punto critico | Come OPSWAT la questione |

|---|---|

| Orientarsi tra requisiti normativi complessi e sovrapposti | La mappatura della conformità OPSWATintegra CAF 4.0, NIS2 e il Resilience Bill del Regno Unito in un unico quadro di rendicontazione. L'allineamento automatico tra obiettivi e controlli riduce la necessità di audit separati. |

| Risorse limitate per la raccolta continua di dati e il monitoraggio delle minacce | MetaDefender Core, MetaDefender Managed File Transfer e My OPSWAT Central Management raccolgono automaticamente registri, tracciati di controllo e dati sullo stato dei controlli. Queste funzionalità forniscono prove continue senza necessità di monitoraggio manuale. |

| Incertezza su come attuare concretamente lo sviluppo sicuro e i controlli sui rischi legati all'intelligenza artificiale | MetaDefender Core l'autenticità del software, genera SBOM e gestisce i dati relativi alle vulnerabilità , mentre Sandbox analisi comportamentali assistite dall'intelligenza artificiale per identificare codice non sicuro o manipolato prima della distribuzione. |

| Difficoltà nel redigere rapporti di conformità e resilienza pronti per essere presentati al consiglio di amministrazione | Le viste centralizzate sulla conformità e i report OPSWATtrasformano le prove tecniche in sintesi destinate ai dirigenti, correlate agli obiettivi A–D del CAF. Ciò offre alla dirigenza una chiara visione d’insieme della maturità della conformità e del profilo di rischio. |

OPSWAT una conformità basata su dati concreti per CAF 4.0

È possibile semplificare la rendicontazione CAF 4.0 grazie alla raccolta automatizzata delle prove OPSWAT, alle viste centralizzate sulla conformità e alla mappatura in tempo reale dei dati rispetto agli obiettivi CAF. Queste pratiche CAF 4.0 sono già integrate nelle OPSWAT in ambienti di infrastrutture critiche.

OPSWAT chiave OPSWAT a supporto della verifica continua del CAF

- La generazione della SBOM e vulnerability detection forniscono una prova diretta delle pratiche di sviluppo sicuro previste dal CAF A4.b, collegando la dimostrazione tecnica a specifici OPSWAT e risultati OPSWAT .

- I rapporti di audit generati da MetaDefender Core MetaDefender File Transfer™ corrispondono agli obiettivi A e D del CAF, fornendo ai CISO sintesi tracciabili e pronte per le autorità di regolamentazione che dimostrano i progressi compiuti in materia di conformità

Principali funzionalità delle OPSWAT

Panoramiche centralizzate sulla conformità che visualizzano in tempo reale lo stato di conformità rispetto agli obiettivi CAF

Raccolta automatizzata di registri, report e tracciati di controllo a supporto della raccolta continua di prove

I flussi di lavoro per l'approvazione da parte dei supervisori e i registri di audit dettagliati documentano i movimenti dei file, l'applicazione delle politiche e il controllo umano, in linea con l'Obiettivo D2 del CAF

Il filtraggio basato su criteri logici e la nuova scansione periodica contribuiscono ulteriormente a soddisfare il requisito di revisione continua previsto dal CAF, automatizzando la verifica della conformità rispetto alle minacce nuove o emergenti

Integrazione con strumenti per il trasferimento sicuro dei file, il controllo degli accessi e l'analisi delle minacce, al fine di verificare l'integrità dei dati

Cosa rende unica la copertura cross-domain OPSWATperOT Security?

Il CAF 4.0 richiede controlli di sicurezza unificati su tutti i sistemi IT e OT che supportano le funzioni essenziali. La piattaforma unificata OPSWATprotegge i flussi di dati, i dispositivi e le reti ovunque essi si intersecino. Questo approccio è in linea con i requisiti settoriali del CAF relativi ai settori dell'energia, dei trasporti e delle infrastrutture digitali, dove le normative richiedono sempre più spesso una visibilità unificata su tutti i sistemi IT e OT.

Mentre alcuni fornitori si concentrano esclusivamente sulla visibilità OT o sul monitoraggio basato sull'IT, la piattaforma OPSWAT, allineata al CAF, protegge entrambi gli ambiti nell'ambito di un unico modello di sicurezza e conformità.

Core

- Protezione integrata per i sistemi IT e OT

Combina tecnologie quali MetaDefender Core, MetaDefender Managed File Transfer, MetaDefender e MetaDefender per proteggere lo scambio di file e gli endpoint in ambienti connessi e isolati

- Trasferimento file Secure e basato su criteri

MetaDefender Managed File Transfer il trasferimento dei file tra reti utilizzando regole di flusso di lavoro, processi di approvazione e registri di controllo per garantire la conformità e l'integrità dei dati

- Verifica dell'integrità dei dispositivi con Multiscanning pre-avvio

MetaDefender Drive Multiscanning a livello di sistema operativo Multiscanning File-Based Vulnerability Assessment gli endpoint si connettano alla rete, contribuendo a prevenire la diffusione di malware

- Media dei supporti rimovibili

MetaDefender Kiosk Proactive DLP™ e opzioni di cancellazione sicura per verificare e ripulire i supporti rimovibili prima che entrino in ambienti protetti

- Visibilità e reportistica centralizzate

MetaDefender Core, Managed File Transfer e My Central Management dashboard unificate, integrazioni SIEM e registri di audit che mostrano l'attività di dispositivi, utenti e file in tutti gli ambienti gestiti

In che modo i prodotti OPSWATaffrontano la ricerca avanzata delle minacce e la gestione dei rischi legati all'intelligenza artificiale?

OPSWAT le minacce nascoste e verifica il comportamento del software basato sull'intelligenza artificiale tramite MetaDefender , MetaDefender Intelligence™ e MetaDefender Core, soddisfacendo gli obiettivi C2 e B4.a del CAF 4.0 nell'ambito del Cyber Assessment Framework 4.0 dell'NCSC.

OPSWAT Core OPSWAT

- Metascan™: Multiscanning informazioni sulle minacce in tempo reale: individua le minacce avanzate e zero-day negli scambi di file e sui dispositivi

- Sandbox : rileva comportamenti dannosi anche in assenza di indicatori noti, mettendo in correlazione i risultati tramite la mappatura MITRE ATT&CK (Adversarial Tactics, Techniques, and Common Knowledge) per ottenere prove strutturate

- Analisi assistita dall'intelligenza artificiale: convalida le decisioni automatizzate e segnala le anomalie nel comportamento del sistema

- Aggiornamenti costanti di queste tecnologie: in linea con le aspettative in continua evoluzione del CAF 4.0

Nel loro insieme, queste funzionalità garantiscono un'elevata precisione di rilevamento sia per le minacce note che per quelle emergenti, fornendo al contempo prove verificabili per le valutazioni CAF.

La tabella che segue riassume in che modo le tecnologie OPSWATsono in linea con gli obiettivi e i principi del Cyber Assessment Framework (CAF) 4.0, dimostrando come ciascun prodotto contribuisca a garantire una conformità misurabile e basata su dati concreti in tutti gli ambienti IT e OT.

Funzionalità OPSWAT in relazione agli obiettivi e ai principi del CAF 4.0

| OPSWAT | Caratteristiche principali | Obiettivi e principi trattati in CAF 4.0 | In che modo questa funzionalità garantisce la conformità allo standard CAF 4.0 |

|---|---|---|---|

| MetaDefender Core |

|

|

|

| MetaDefender |

|

|

|

| MetaDefender Intelligence™ |

|

|

|

| MetaDefender Managed File Transfer™ |

|

|

|

| MetaDefender Kiosk |

|

|

|

| MetaDefender Drive™ |

|

|

|

| MetaDefender |

|

|

|

| MetaDefender NetWall™ |

|

|

|

| Central ManagementMy Central Management di My |

|

|

|

Dallo sviluppo sicuro e dalla garanzia della catena di approvvigionamento alla ricerca proattiva delle minacce e alla protezione delle reti OT, questa mappatura integrata fornisce sia alle autorità di regolamentazione che ai responsabili della sicurezza una dimostrazione tracciabile e basata sui dati della resilienza.

Unificando la visibilità su flussi di file, dispositivi e reti, OPSWAT ti OPSWAT dimostrare la tua conformità a tutti gli obiettivi CAF, garantendo al contempo l'efficienza operativa e la prontezza ad affrontare le minacce in continua evoluzione. Questo approccio non solo accelera la conformità al CAF 4.0, ma rafforza anche la resilienza informatica a lungo termine in tutti i settori regolamentati.

In che modo i responsabili della sicurezza possono ridurre la complessità e l'ambiguità della conformità al CAF 4.0?

CAF 4.0 potrebbe sembrare complesso, poiché si basa su una struttura orientata ai risultati che si sovrappone ad altre normative, come la NIS2 e il Resilience Bill del Regno Unito. In qualità di responsabile della sicurezza, è possibile ridurre tale complessità utilizzando strumenti di conformità integrati che automatizzano la raccolta delle prove e la rendicontazione, riducendo al minimo il lavoro manuale e garantendo al contempo l'allineamento con le normative in continua evoluzione.

- Interpretare i risultati attraverso sovrapposizioni settoriali piuttosto che controlli rigidi

- Standardizzare la raccolta delle prove grazie a dati automatizzati e verificabili

- Utilizzare un sistema di rendicontazione unificato per soddisfare i requisiti previsti dal CAF, dal NIS2 e dal Resilience Bill

Questo approccio semplifica la conformità tra diversi framework, garantisce una visibilità in tempo reale sugli obiettivi CAF e consente di dimostrare progressi misurabili con un carico amministrativo ridotto.

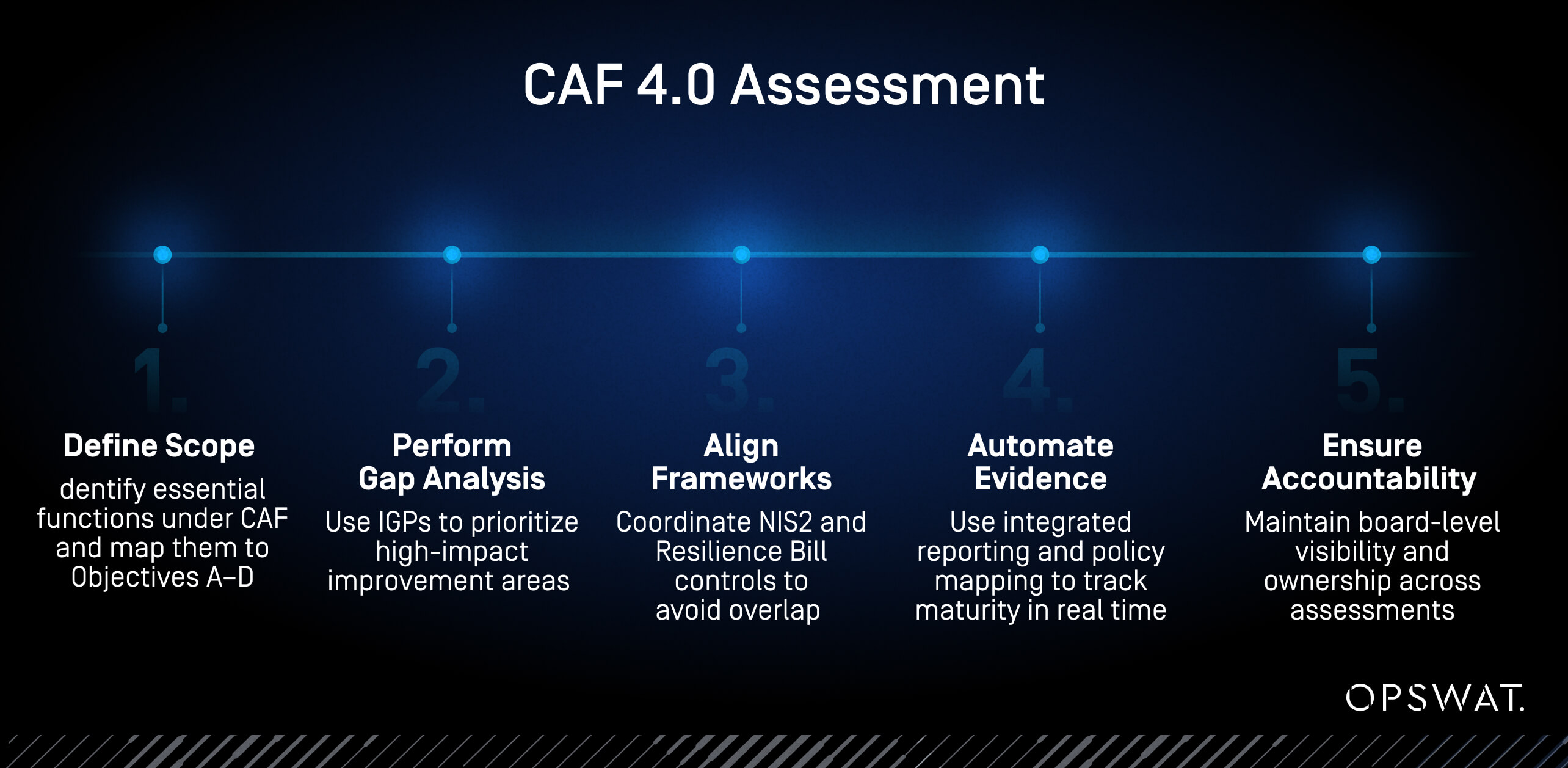

Quali misure dovrebbero adottare i CISO per prepararsi a una valutazione CAF 4.0?

I CISO possono prepararsi in modo efficace concentrandosi sulla prontezza operativa, sulla raccolta delle prove e sull'allineamento tra le diverse normative. L'obiettivo è rendere le valutazioni CAF prevedibili, anziché reattive, attraverso l'identificazione dell'ambito di applicazione, l'analisi delle lacune e la raccolta automatizzata delle prove in linea con gli Obiettivi da A a D.

- Identificare le funzioni essenziali che rientrano nell'ambito di applicazione del CAF e associarle ai quattro obiettivi principali

- Effettuare un'analisi delle lacune utilizzando gli IGP aggiornati per dare priorità alle aree di maggiore impatto

- Allineare i controlli di sicurezza alle disposizioni della direttiva NIS 2 e del Resilience Bill britannico per evitare verifiche superflue e sovrapposizioni di obblighi

- Automatizzare la raccolta dei dati sin dalle prime fasi grazie alla reportistica integrata sulla conformità e alla mappatura delle politiche, per monitorare in tempo reale il livello di maturità dei controlli

- Stabilire chiare responsabilità a livello di consiglio di amministrazione per garantire una visibilità costante tra una valutazione e l'altra

Risultato: un modello di preparazione che sostituisce la preparazione manuale con una verifica continua e una governance basata su dati concreti.

3 modi per raccogliere in modo efficiente le prove per un audit CAF

Raccogliendo le prove in modo efficiente, è possibile trasformare gli audit CAF da operazioni sporadiche in un processo di verifica continua. I modelli standardizzati e la reportistica automatizzata aiutano la vostra organizzazione a monitorare i risultati in tempo reale e a conservare prove di conformità coerenti e verificabili.

- Utilizza i modelli specifici del CAF e la raccolta automatizzata dei dati per collegare ogni controllo a risultati misurabili

- Centralizzare i dati di riferimento in panoramiche integrate sulla conformità per monitorare in tempo reale i progressi rispetto agli obiettivi CAF

- Genera sintesi concise e pronte per la revisione direttamente dai report automatizzati, per ridurre i tempi di preparazione e gli errori

OPSWAT le ambiguità normative nei vari settori

Le sovrapposizioni settoriali di CAF 4.0 consentono a ciascun settore di interpretare i risultati in base ai propri rischi operativi, ma molte organizzazioni operano in più settori.OPSWAT condividono un'architettura unificata di reporting e controllo che permette alle organizzazioni di monitorare misure di sicurezza simili in più ambienti. Questa coerenza aiuta gli operatori multisettoriali a garantire la conformità normativa senza dover duplicare le prove o gli audit.

Quali prove e documenti sono necessari per dimostrare la conformità al CAF 4.0?

Il CAF 4.0 richiede prove misurabili e generate dal sistema che colleghino ogni controllo a un risultato nell'ambito degli Obiettivi da A a D. Non è sufficiente dimostrare l'esistenza dei controlli: questi devono funzionare in modo efficace e coerente nel tempo. OPSWAT questo processo grazie alla raccolta automatizzata dei dati e alla creazione di report personalizzabili, che forniscono sia prove tecniche che sintesi destinate ai dirigenti.

3 tipi di prove che soddisfano i requisiti del CAF 4.0

Le 3 categorie di prove CAF

- Documentazione relativa alle politiche e alla governance: registri dei rischi, politiche di sicurezza, piani di risposta agli incidenti e documentazione relativa alla verifica dei fornitori

- Dati operativi e tecnici: registri di sistema, file di configurazione, valutazioni delle vulnerabilità e rapporti di scansione dei file provenienti da ambienti operativi

- Risultati delle attività di verifica: conclusioni dell'audit interno , risultati dei test e analisi della maturità in linea con gli Indicatori di buone pratiche (IGP)

Le linee guida dell'NCSC sottolineano che le prove devono dimostrare un funzionamento continuo, non una conformità limitata a un determinato momento. La raccolta integrata dei log, le tracce di audit e i rapporti di verifica OPSWATgarantiscono che ogni controllo CAF possa essere convalidato con dati generati dal sistema anziché con registrazioni manuali.

La mappatura dei fogli di calcolo rende la conformità concretamente applicabile

Il foglio di calcolo di mappatura collega ciascun risultato CAF a specifici controlli tecnici, indicando se le prove sono complete, parziali o mancanti. Offre una visione immediata dello stato di maturità della conformità ed evidenzia le prossime azioni da intraprendere.

È possibile collegare i risultati del CAF alle dashboard di reporting integrate OPSWATe ai dati di audit per monitorare lo stato dei controlli in tempo reale. Nelle implementazioni pilota condotte con operatori di infrastrutture critiche, questo approccio ha ridotto il carico di lavoro relativo alla reportistica manuale di oltre il 50%, migliorando al contempo la preparazione agli audit.

Come si presenta la rendicontazione pronta per il consiglio di amministrazione in CAF 4.0?

La rendicontazione a livello di consiglio di amministrazione richiede sintesi chiare relative al profilo di rischio, al grado di maturità dei controlli e alla conformità normativa. I dashboard di rendicontazione integrati OPSWATforniscono sintesi visive chiare che traducono le metriche tecniche in informazioni utili a livello aziendale.

Le linee guida settoriali accelerano l'adozione del CAF 4.0

A seconda del settore in cui operate, dovrete affrontare rischi operativi specifici; per questo motivo CAF 4.0 include indicazioni personalizzate che illustrano come i risultati si applicano al vostro contesto. Questi adattamenti aiutano le organizzazioni ad adottare misure di controllo in modo più efficiente e ad allinearle alle operazioni concrete. OPSWAT questo processo con reportistica automatizzata e configurazioni modulari dei prodotti che possono essere adattate a diversi ambienti operativi.

Gli obiettivi più importanti del CAF 4.0 per i settori della CI

Le priorità del CAF variano a seconda dei settori, ma tutte condividono lo stesso obiettivo: garantire i servizi essenziali. La giusta combinazione di linee guida mirate e automazione accelera l'adozione del CAF 4.0, garantendo al contempo che i controlli rimangano proporzionati e misurabili in tutti i settori.

Energia

La resilienza del sistema e la segmentazione della rete OT sono fondamentali. MetaDefender e MetaDefender Drive OPSWATDrive isolare gli ambienti eDrive verificare l'integrità degli endpoint prima della connessione.

Assistenza sanitaria

La protezione dei dati dei pazienti e dei flussi di lavoro clinici è fondamentale. MetaDefender Managed File Transfer MetaDefender garantiscono che ogni trasferimento e caricamento di file sia verificato, ripulito e tracciabile.

Trasporti

La disponibilità e l'integrità dei dati sono fondamentali per garantire la conformità. Le funzionalità integrate di reporting e l'automazione dei trasferimenti basata su criteri OPSWATgarantiscono visibilità e controllo su tutti i sistemi distribuiti.

Infrastruttura digitale

Il rilevamento delle minacce e lo sviluppo sicuro del software sono fondamentali. MetaDefender Core Threat Intelligence una valutazione continua delle vulnerabilità e una difesa proattiva.

Esistono modelli di implementazione CAF specifici per settore?

Le organizzazioni possono avvalersi dei dashboard personalizzabili e delle funzionalità di reporting OPSWATper allineare i propri controlli agli obiettivi CAF specifici del settore. Questi strumenti offrono una visibilità in tempo reale sullo stato dei controlli in tutti gli ambienti, aiutando i team ad applicare standard coerenti e a semplificare il processo di implementazione durante l'adozione delle pratiche CAF 4.0.

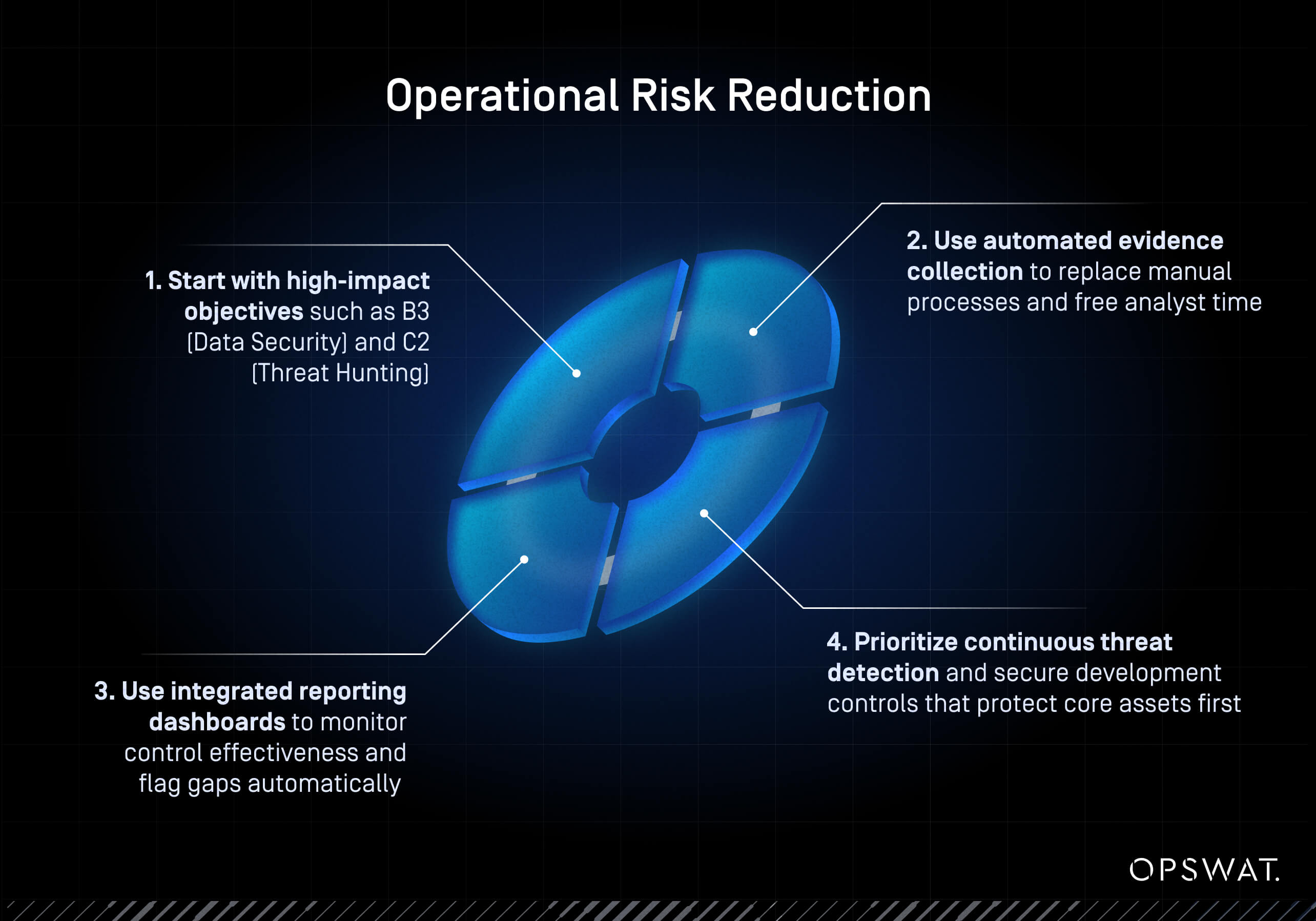

Come le organizzazioni con risorse limitate stabiliscono le priorità dei controlli per garantire la massima resilienza

Quando le risorse sono limitate, concentratevi sulle misure di controllo che vi consentiranno di ridurre al massimo il rischio operativo. L'automazione e l'analisi continua dei dati fungono da moltiplicatori di forza, consentendo ai team più piccoli di raggiungere lo stesso livello di garanzia CAF 4.0 delle organizzazioni più grandi.

- Inizia con obiettivi di grande impatto come B3 (Sicurezza dei dati) e C2 (Ricerca delle minacce)

- Utilizza la raccolta automatizzata delle prove per sostituire i processi manuali e liberare tempo per gli analisti

- Dare priorità al rilevamento continuo delle minacce e ai controlli di sviluppo sicuro che tutelino innanzitutto le risorse fondamentali

- Utilizza i dashboard di reporting integrati per monitorare l'efficacia dei controlli e segnalare automaticamente eventuali lacune

Cosa rende CAF 4.0 una risorsa strategica?

CAF 4.0 considera la conformità come un fattore chiave per la strategia aziendale, allineando le prestazioni di sicurezza a risultati aziendali misurabili. Consente alle organizzazioni di quantificare la maturità informatica, dimostrare una garanzia continua e dare priorità agli investimenti che rafforzano direttamente la resilienza. La raccolta automatizzata dei dati e la reportistica OPSWATcollegano i dati operativi a risultati di sicurezza misurabili. Ciò offre una chiara visibilità su come ogni controllo contribuisca alla continuità operativa.

L'intelligenza continua può garantire la conformità e la difesa a prova di futuro

L'intelligence in tempo reale garantisce che la conformità al CAF 4.0 si evolva di pari passo con il panorama delle minacce. Le piattaforme OPSWATaggiornano automaticamente i motori antimalware e i feed sulle minacce, dagli exploit zero-day agli attacchi basati sull'intelligenza artificiale. Questo ciclo di aggiornamenti costanti mantiene accurate le valutazioni e garantisce che le prove normative riflettano il reale stato di sicurezza dell'organizzazione in ogni momento.

Quando devi districarti tra la conformità alle norme CAF 4.0 e i requisiti specifici del settore, OPSWAT ti OPSWAT proteggere ogni file, dispositivo e flusso di dati grazie a tecnologie affidabili di prevenzione delle minacce e automazione della conformità.

Contatta un OPSWAT per accelerare la tua preparazione al CAF 4.0.

FAQ

Quali sono le principali novità di CAF 4.0 rispetto alle versioni precedenti?

Il CAF 4.0 sostituisce la conformità basata su liste di controllo con risultati misurabili e una garanzia continua. Introduce requisiti per lo sviluppo sicuro del software (A4.b), controlli dei rischi legati all'intelligenza artificiale e all'automazione, nonché un principio formale di "Threat Hunting" (C2). Il quadro aggiunge inoltre specifiche settoriali per i settori dell'energia, della sanità, dei trasporti e delle infrastrutture digitali, e rafforza i requisiti di governance previsti dalla direttiva NIS2 e dal Resilience Bill del Regno Unito.

In che modo le organizzazioni britanniche che gestiscono infrastrutture critiche (CNI) possono dimostrare la propria conformità al Quadro di valutazione della sicurezza informatica sulla base di dati concreti?

È necessario garantire che le prove siano generate dal sistema, tracciabili e collegate agli obiettivi del CAF. OPSWAT tutto ciò grazie alla registrazione automatizzata, alla reportistica integrata e a flussi di lavoro basati su criteri che allineano ogni controllo a risultati misurabili. Il monitoraggio continuo sostituisce i fogli di calcolo manuali, aiutando gli operatori delle infrastrutture critiche nazionali (CNI) a verificare le prestazioni e a presentare prove di conformità verificabili.

Quali tipi di prove o documentazione sono necessari per soddisfare i requisiti previsti dalla CAF 4.0 in materia di rendicontazione a livello di consiglio di amministrazione?

È opportuno esaminare una combinazione di documenti relativi alla governance (politiche, registri dei rischi), dati operativi (registri di sistema, rapporti sulle vulnerabilità) e risultati di verifica (audit, risultati dei test). OPSWAT questi elementi in sintetici riepiloghi di conformità che collegano le metriche tecniche agli obiettivi del CAF, fornendo ai dirigenti una visione in tempo reale del livello di maturità e della resilienza senza la necessità di un'analisi tecnica approfondita.

In che modo il quadro normativo CAF si allinea alle imminenti normative britanniche in materia di resilienza e sicurezza, come la direttiva NIS 2 e il Resilience Bill?

CAF 4.0 è strettamente in linea con la direttiva NIS2 e con il Resilience Bill del Regno Unito, ponendo l'accento sul miglioramento continuo, sulla responsabilità del consiglio di amministrazione e sulla garanzia basata su dati concreti. La mappatura della conformità e la reportistica automatizzata OPSWATconsentono alle organizzazioni di soddisfare requisiti che si sovrappongono attraverso un unico flusso di lavoro basato sui risultati, anziché dover gestire audit separati per ogni normativa.

Quali sono le migliori pratiche per l'implementazione dei processi di threat hunting e di sviluppo sicuro nell'ambito del CAF 4.0?

Adottare un approccio proattivo alla ricerca delle minacce (C2) utilizzando strumenti in grado di rilevare comportamenti anomali anche in assenza di indicatori noti. Integrare pratiche di sviluppo sicuro (A4.b) — quali la generazione di SBOM (Software of Materials) e la scansione delle vulnerabilità — in ogni versione. OPSWAT entrambe queste funzionalità tramite MetaDefender , Core e Threat Intelligence, fornendo rilevamento automatizzato, mappatura MITRE ATT&CK e integrità del codice verificabile.

In che modo gli enti pubblici con risorse limitate possono dare priorità ai controlli CAF 4.0 per massimizzare la resilienza informatica?

Concentrati innanzitutto sugli obiettivi ad alto impatto (B3 Sicurezza dei dati, C2 Ricerca delle minacce) che riducono maggiormente il rischio operativo. Automatizza la raccolta delle prove e la protezione del flusso dei file per far risparmiare tempo agli analisti. L'intelligence continua e la reportistica integrata sulla conformità OPSWATconsentono ai team più piccoli di mantenere un livello di garanzia CAF con meno risorse, rimanendo al passo con l'evoluzione delle minacce.