Piattaforma di sicurezza informatica Cloud

MetaDefender è la piattaforma cloud OPSWATper la prevenzione delle minacce ai file, progettata per proteggere il caricamento dei file e i contenuti condivisi negli ambienti cloud. Combina Multiscanning Metascan™ Multiscanning, la tecnologia Deep CDR™, Proactive DLP, l'analisi in sandbox e il rilevamento del malware basato sull'intelligenza artificiale per identificare le minacce, proteggere i dati sensibili e garantire la conformità nei flussi di lavoro cloud.

- Sicurezza completa dei file

- Integrazione perfetta Cloud

- Automazione semplificata della conformità

OPSWAT è affidabile per

Un approccio unificato per la sicurezza dei file aziendali

MetaDefender Cloud unifica prevenzione, visibilità, conformità e automazione per affrontare i maggiori rischi per i CISO e i team SOC.

Panoramica del prodotto

Scopri come MetaDefender Cloud , la sanificazione e l'analisi dei file su SaaS, archiviazione cloud e flussi di lavoro ibridi

per prevenire malware, attacchi zero-day e fughe di dati su larga scala.

TecnologieCloud MetaDefender

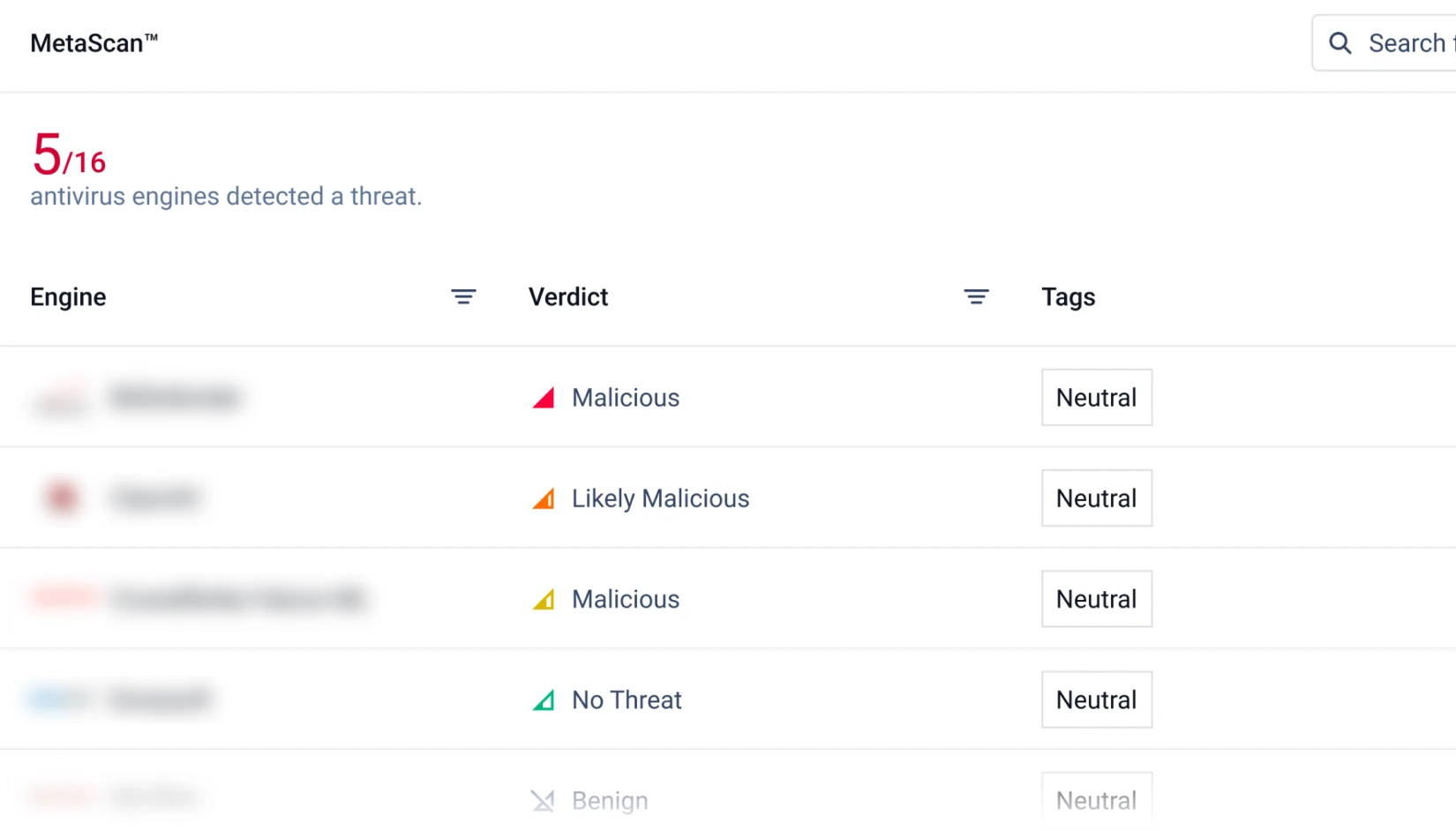

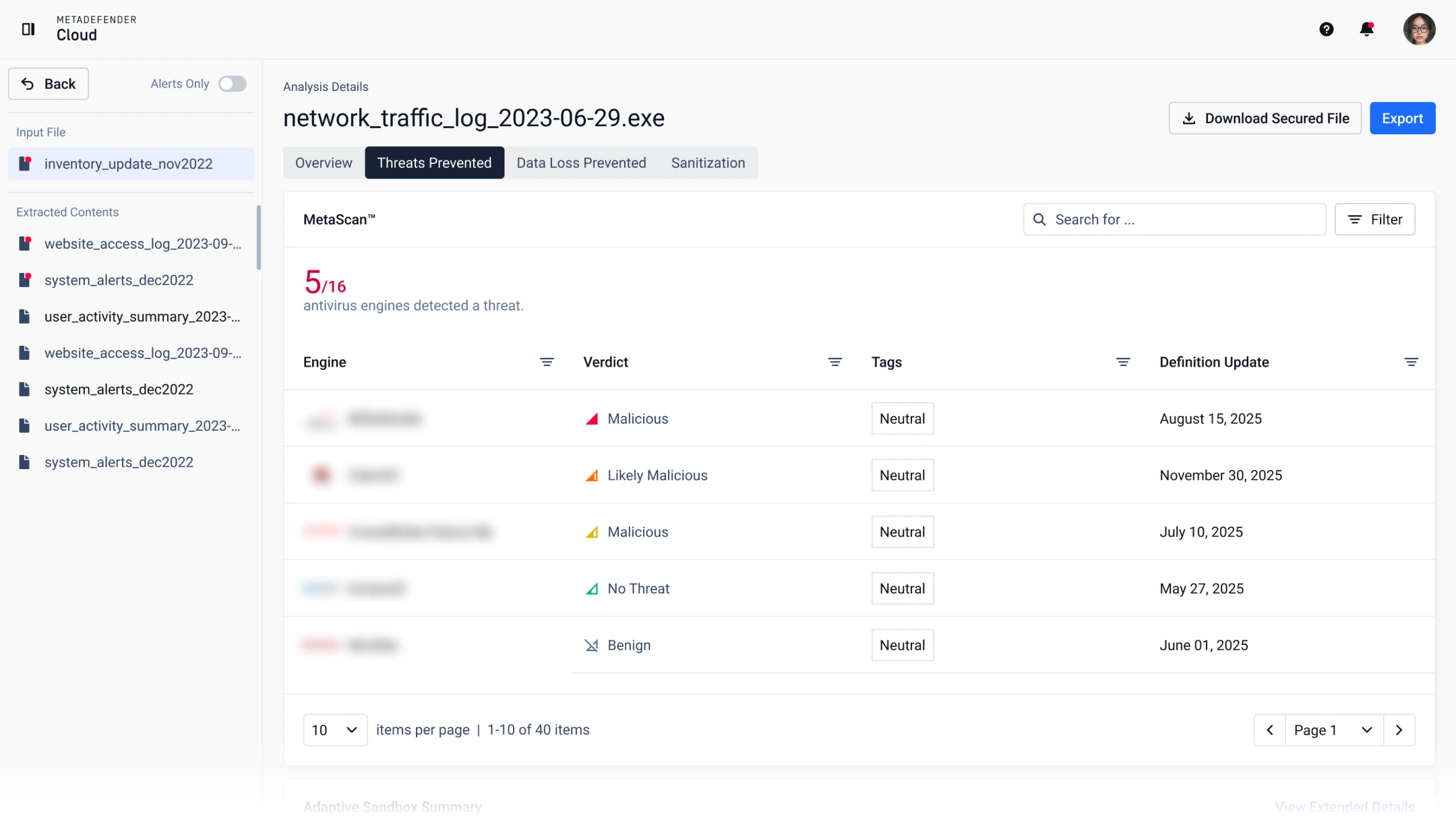

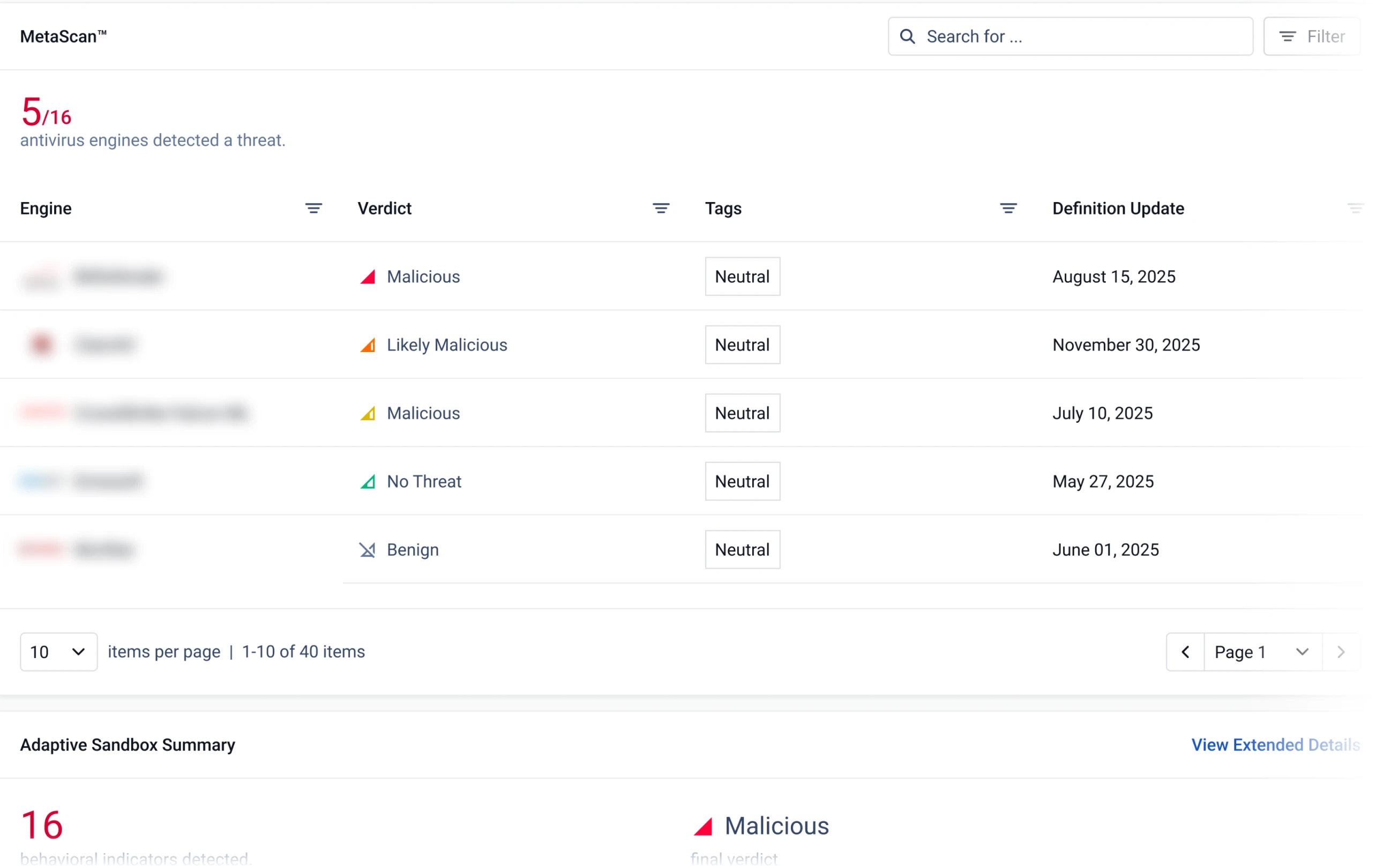

Metascan™ Multiscanning

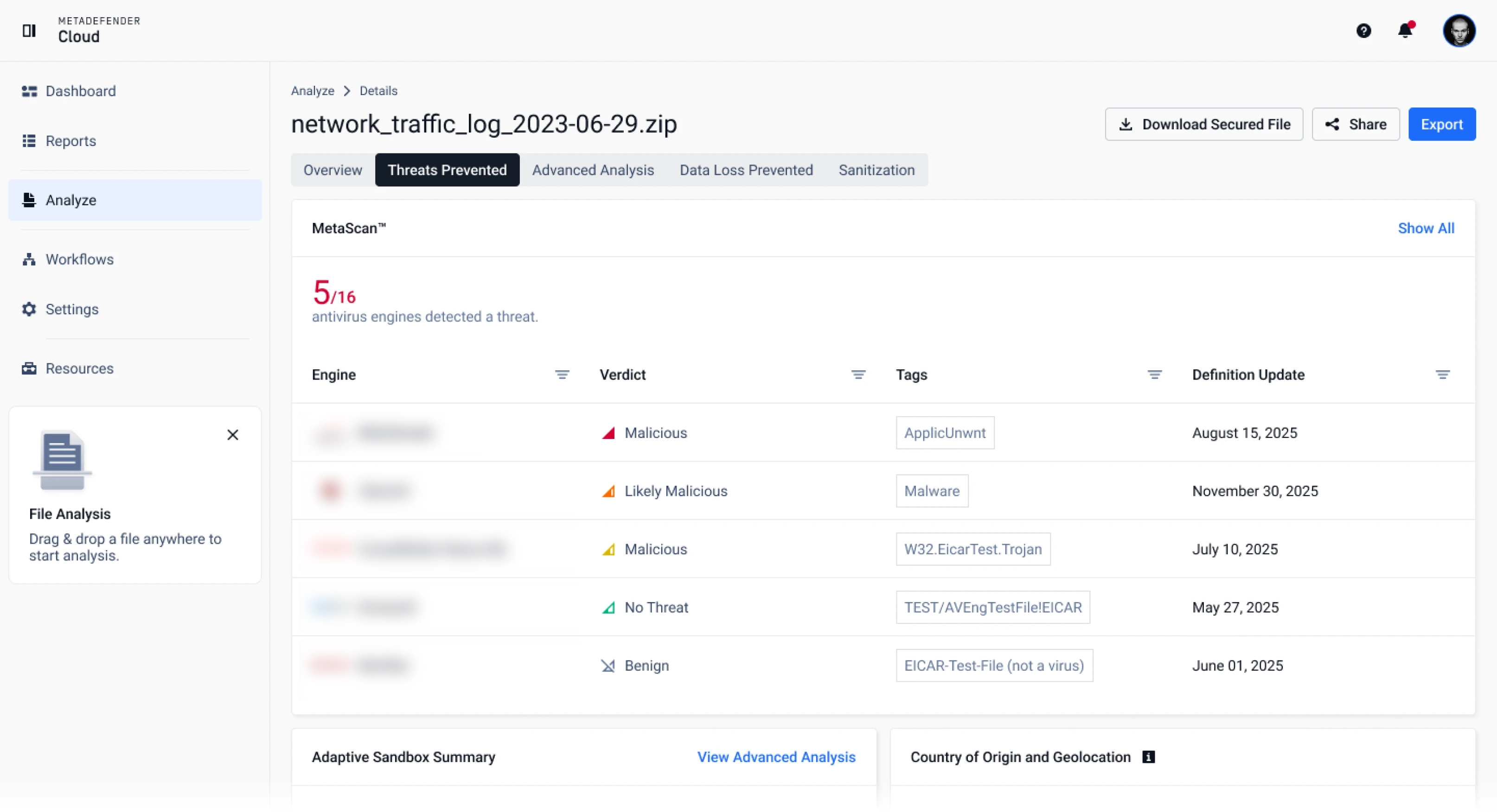

Scansiona i file con oltre 20 motori anti-malware leader del settore e raggiunge tassi di rilevamento superiori al 99%.

Per vedere come i tassi di rilevamento si confrontano a seconda del numero di motori AV coinvolti nella Multiscanning , consultate il Rapporto sull'efficacia del pacchetto.

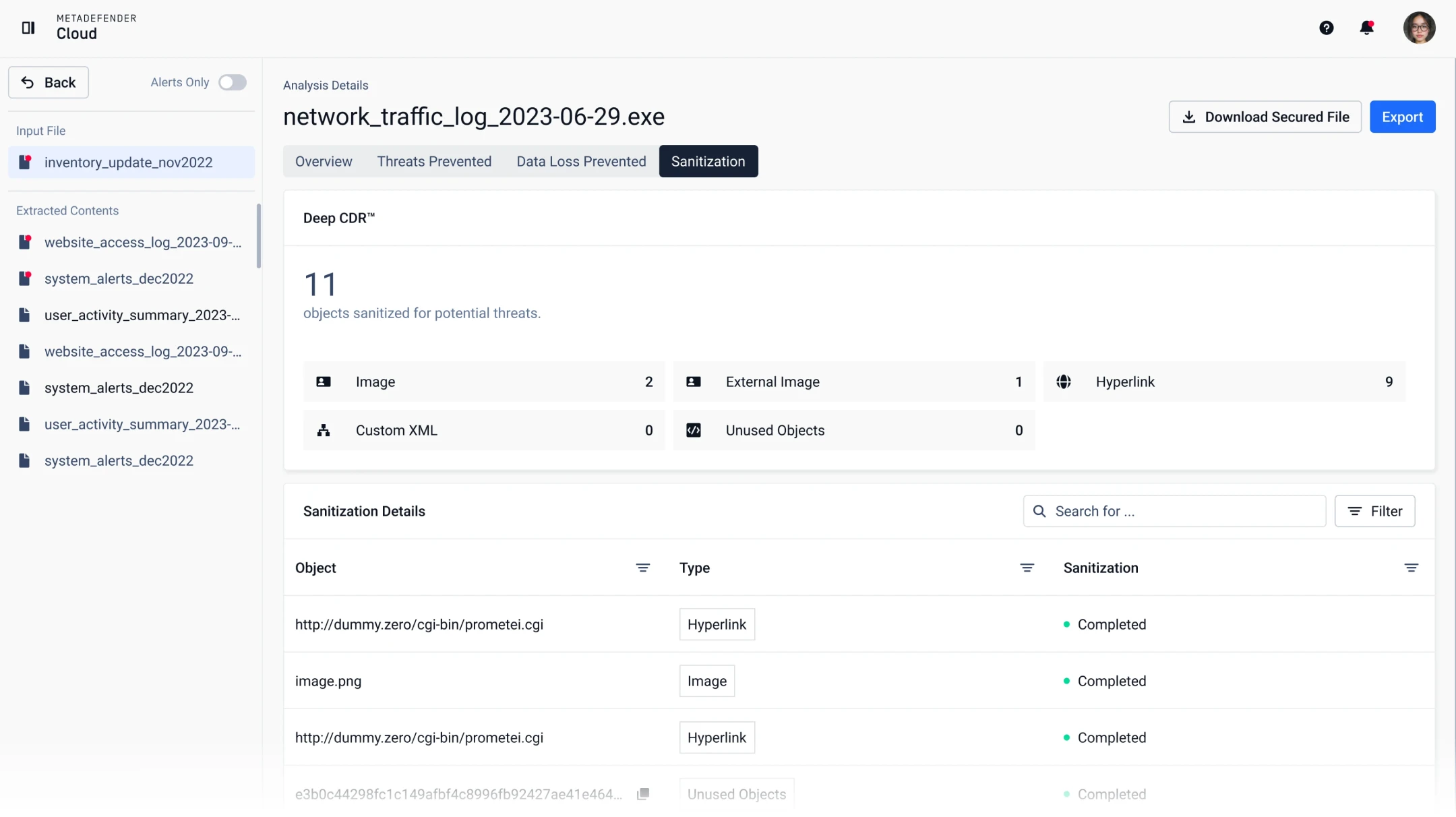

Tecnologia Deep CDR™

Prevenite gli attacchi zero-day e mirati utilizzando la tecnologia Deep CDR™, classificata al primo posto nel settore. Partendo dal presupposto che tutti i file siano dannosi, la tecnologia Deep CDR™ decostruisce ogni file e lo ricostruisce per rimuovere i componenti potenzialmente dannosi e non conformi alle politiche aziendali. I file sicuri vengono restituiti agli utenti senza alcun impatto sull'efficienza del flusso di lavoro e sull'usabilità dei file.

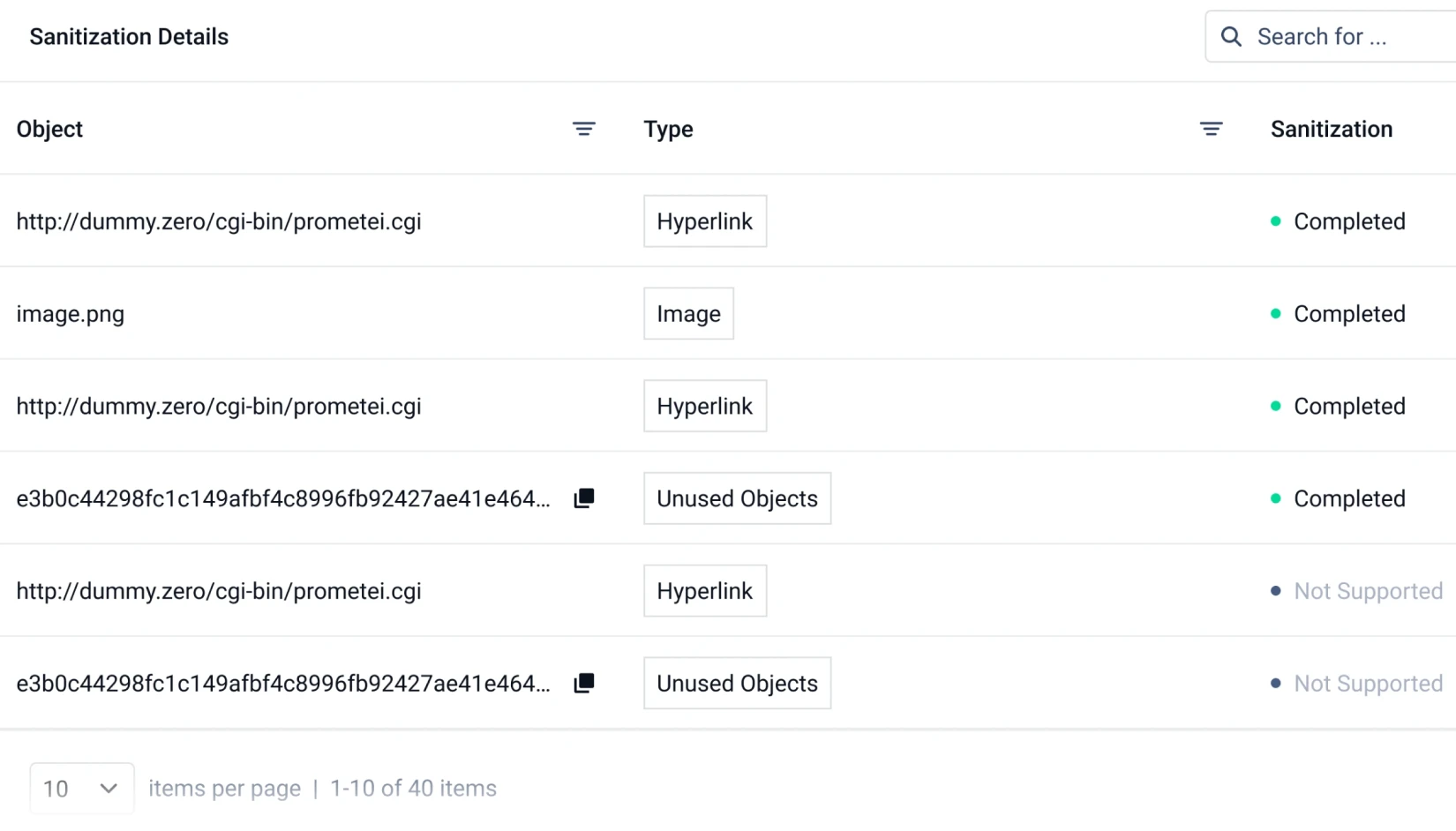

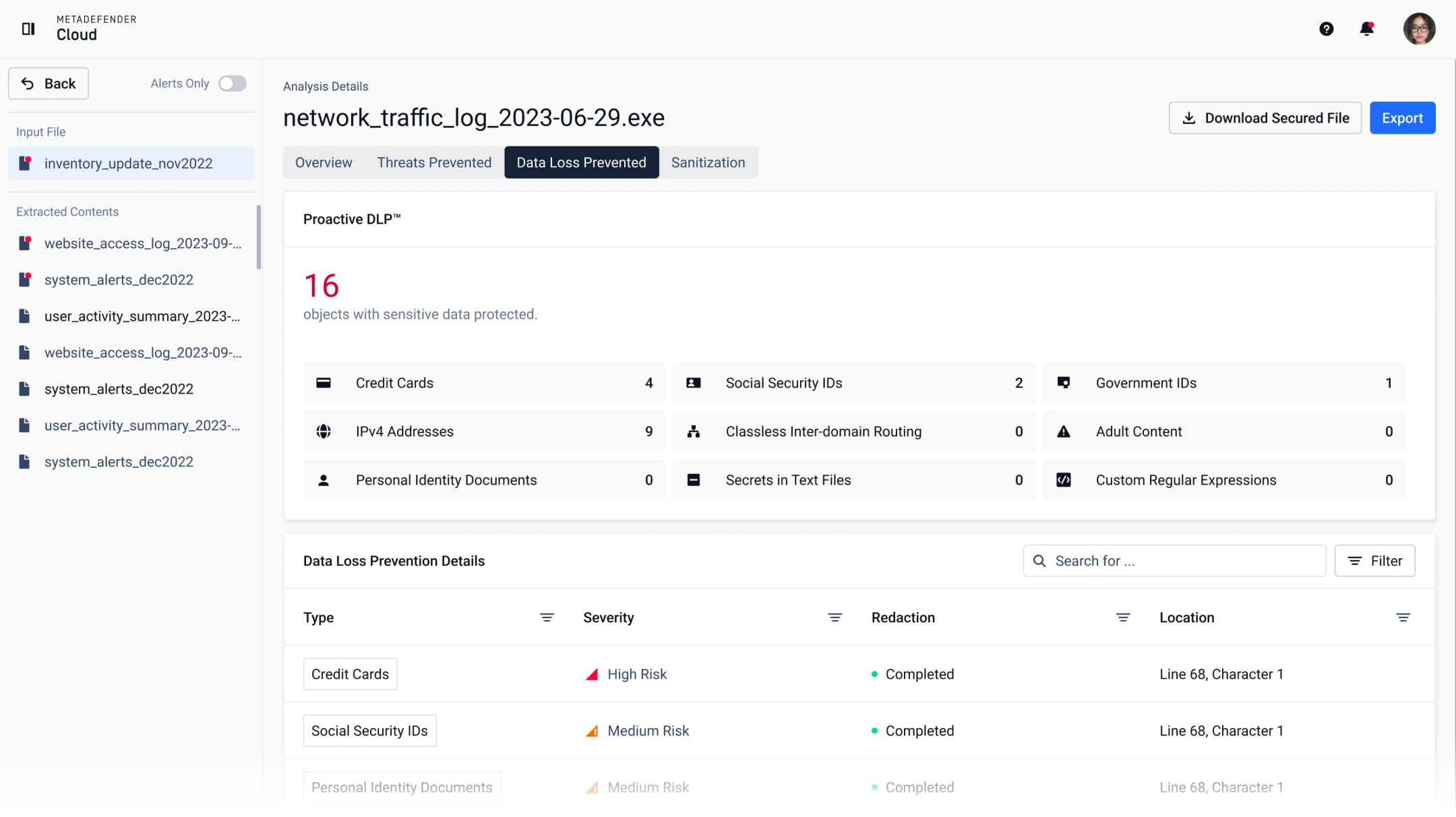

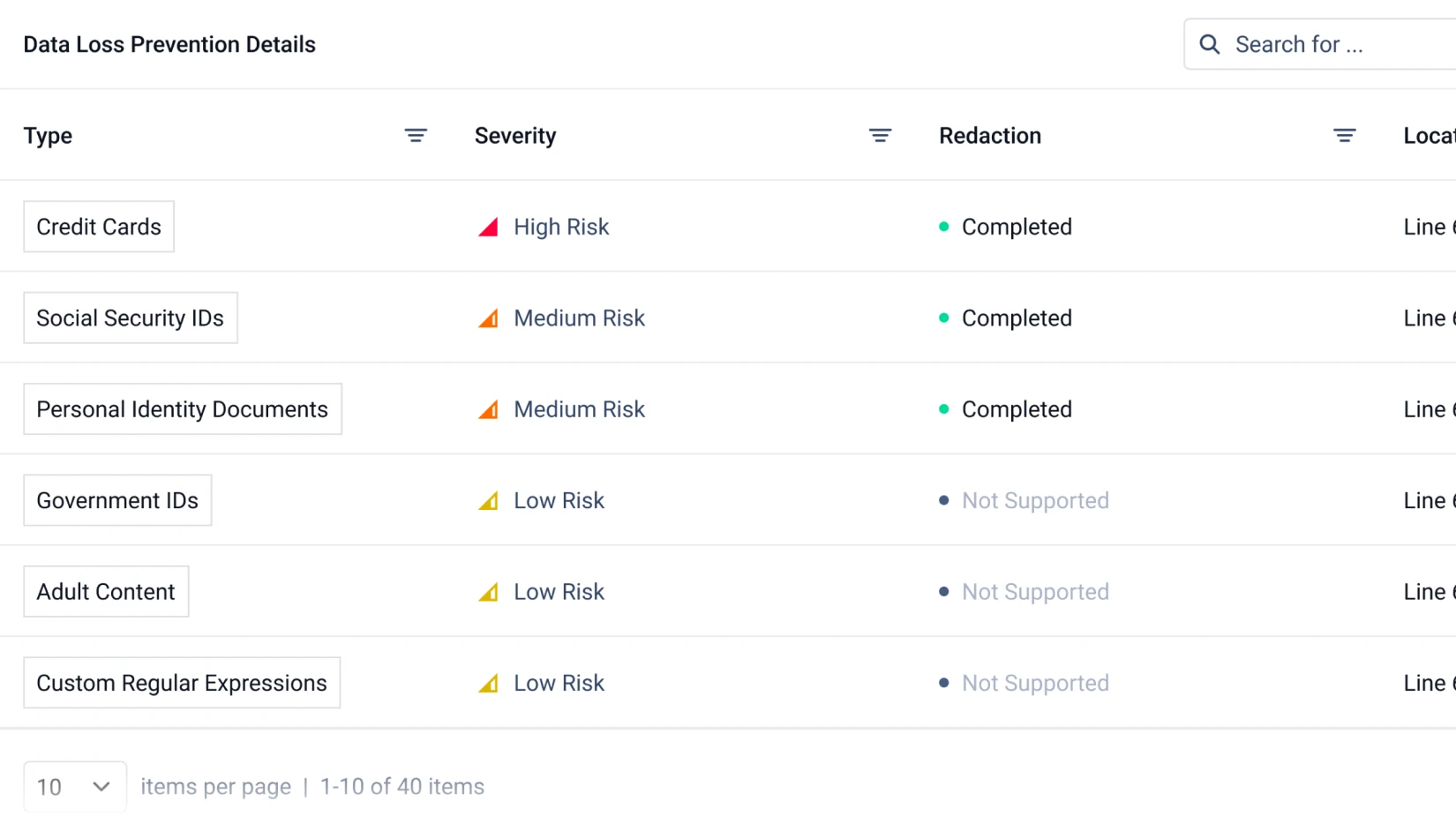

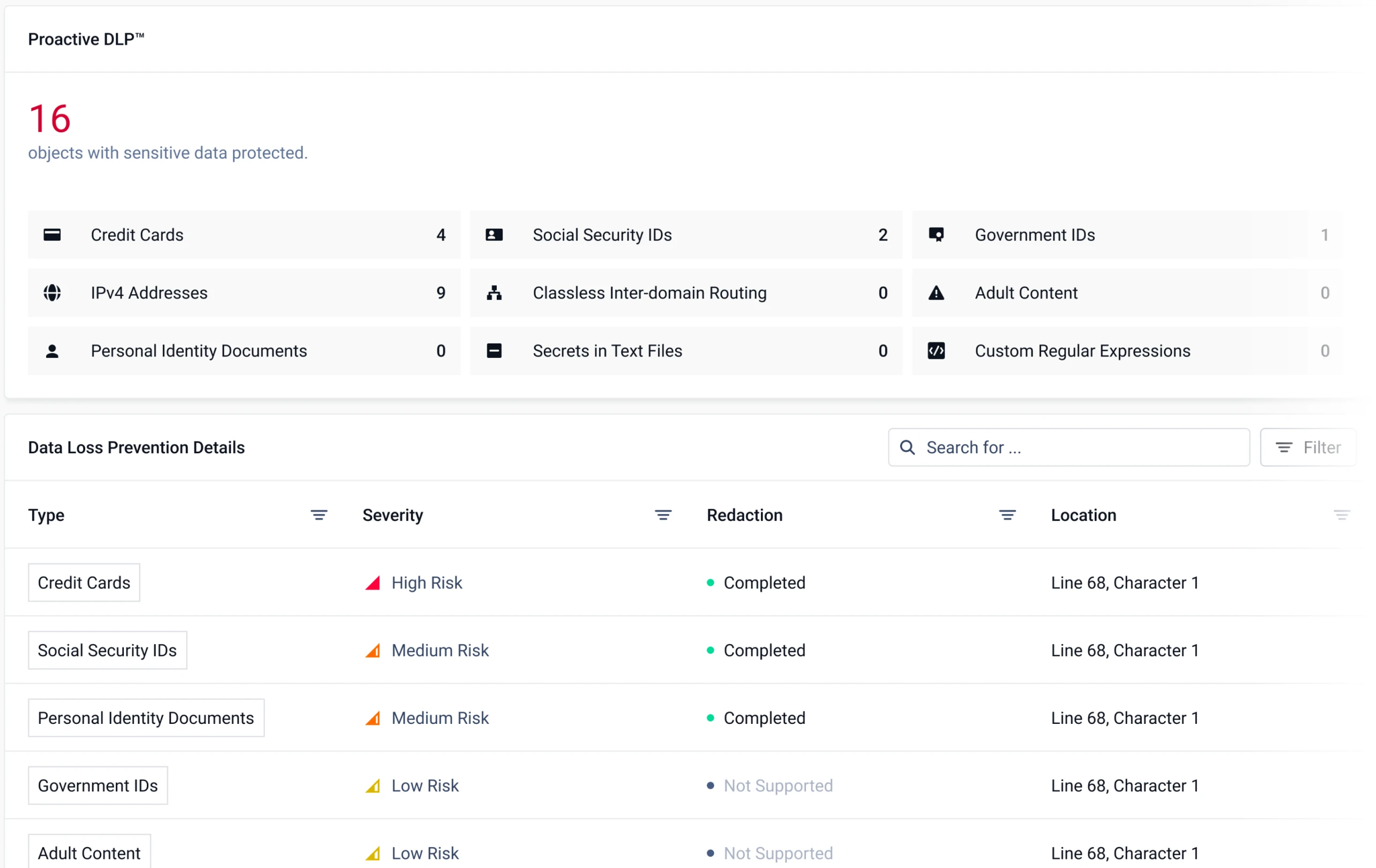

Proactive DLP

La prevenzione proattiva della perdita di datiProactive DLPProactive Data Loss PreventionProactive DLP) aiuta a prevenire potenziali violazioni dei dati e della conformità normativa rilevando e bloccando i dati sensibili nei file.

Supporta oltre 110 tipi di file, tra cui Microsoft Office, PDF, CSV, HTML e file di immagine. La classificazione dei documenti basata sull'intelligenza artificiale rileva i contenuti per adulti nelle immagini e il linguaggio offensivo nei testi.

- MetaDefender Cloud

- MetaDefender Cloud

- MetaDefender Cloud

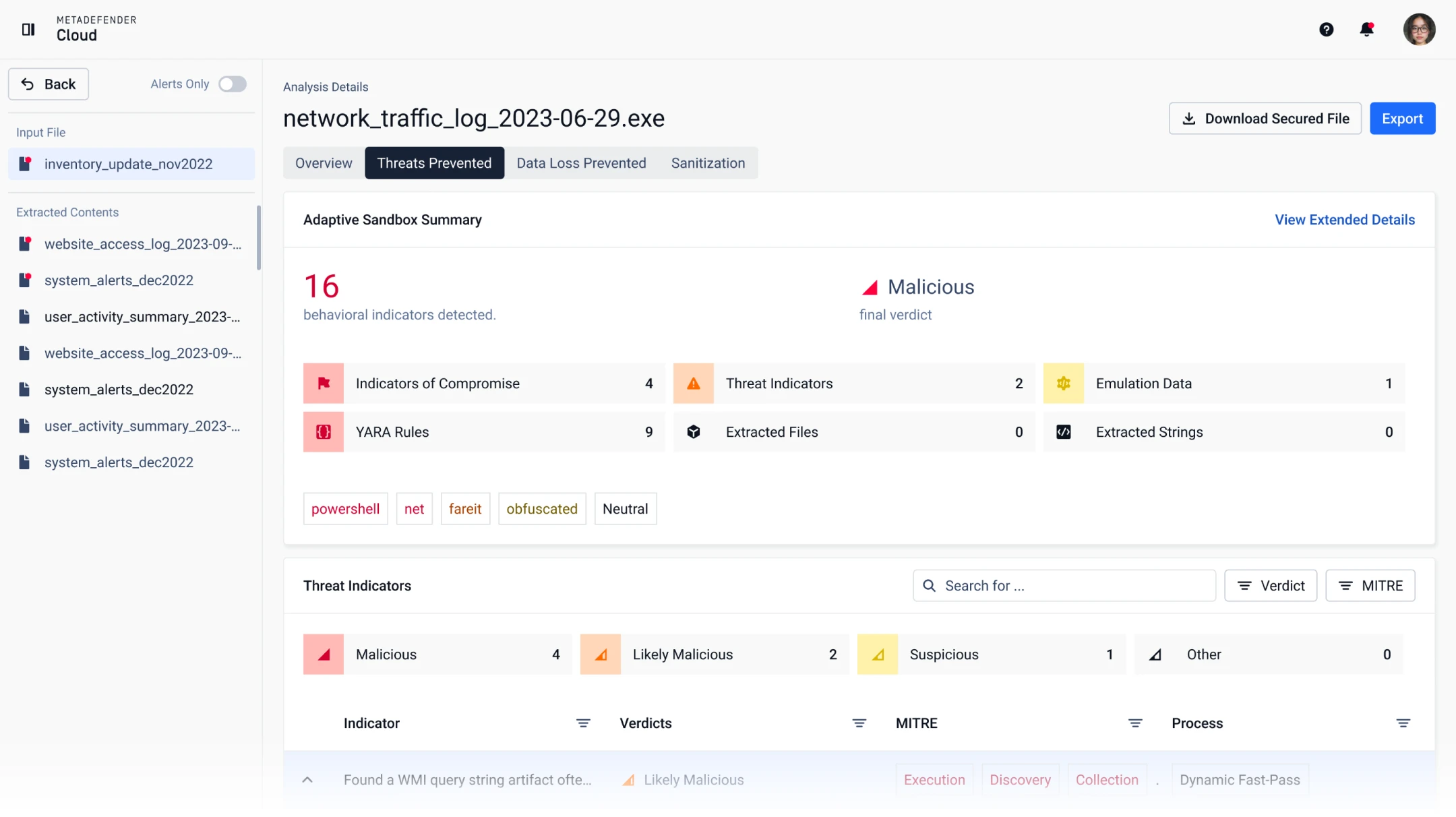

MetaDefender di nuova generazione

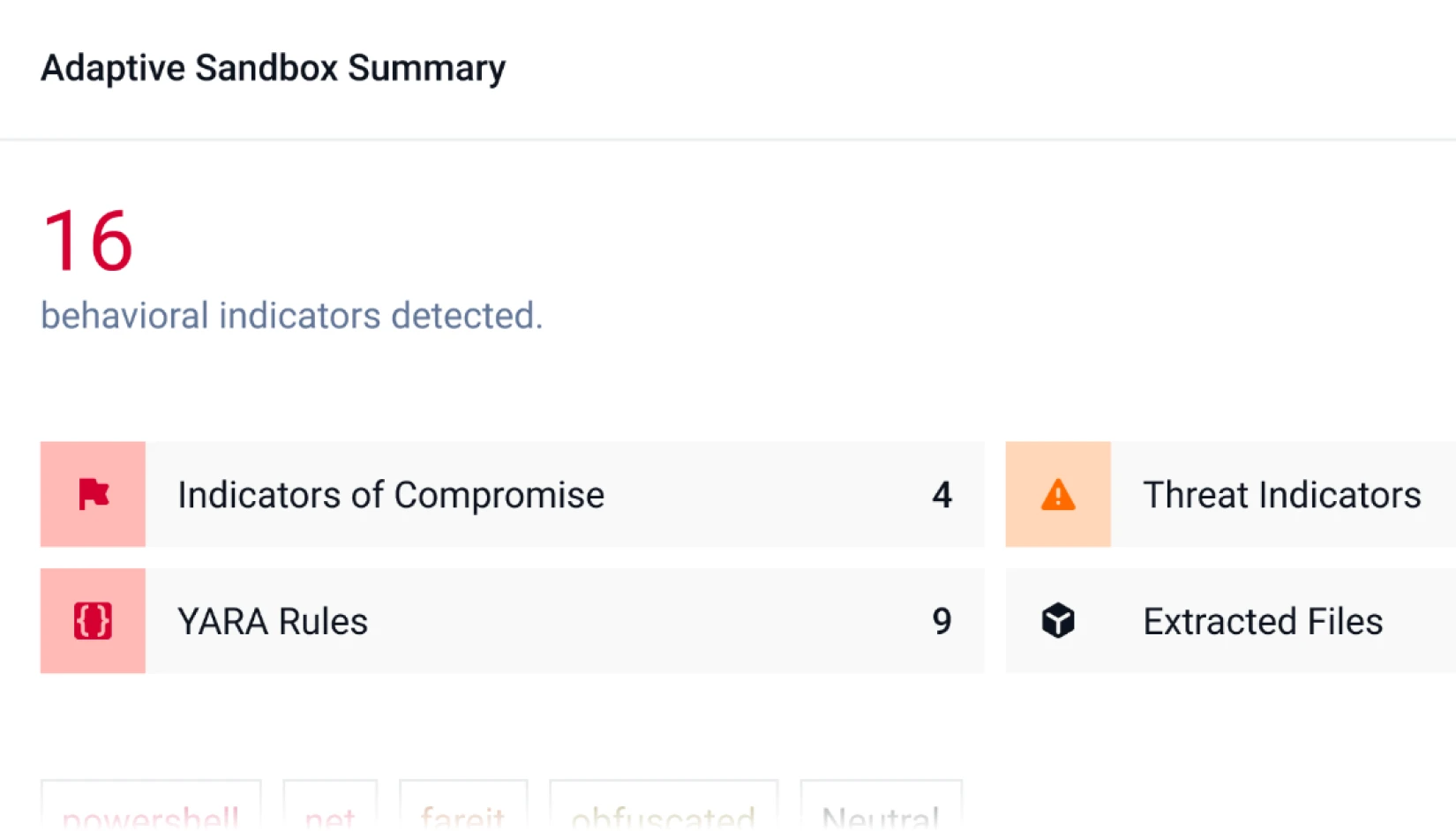

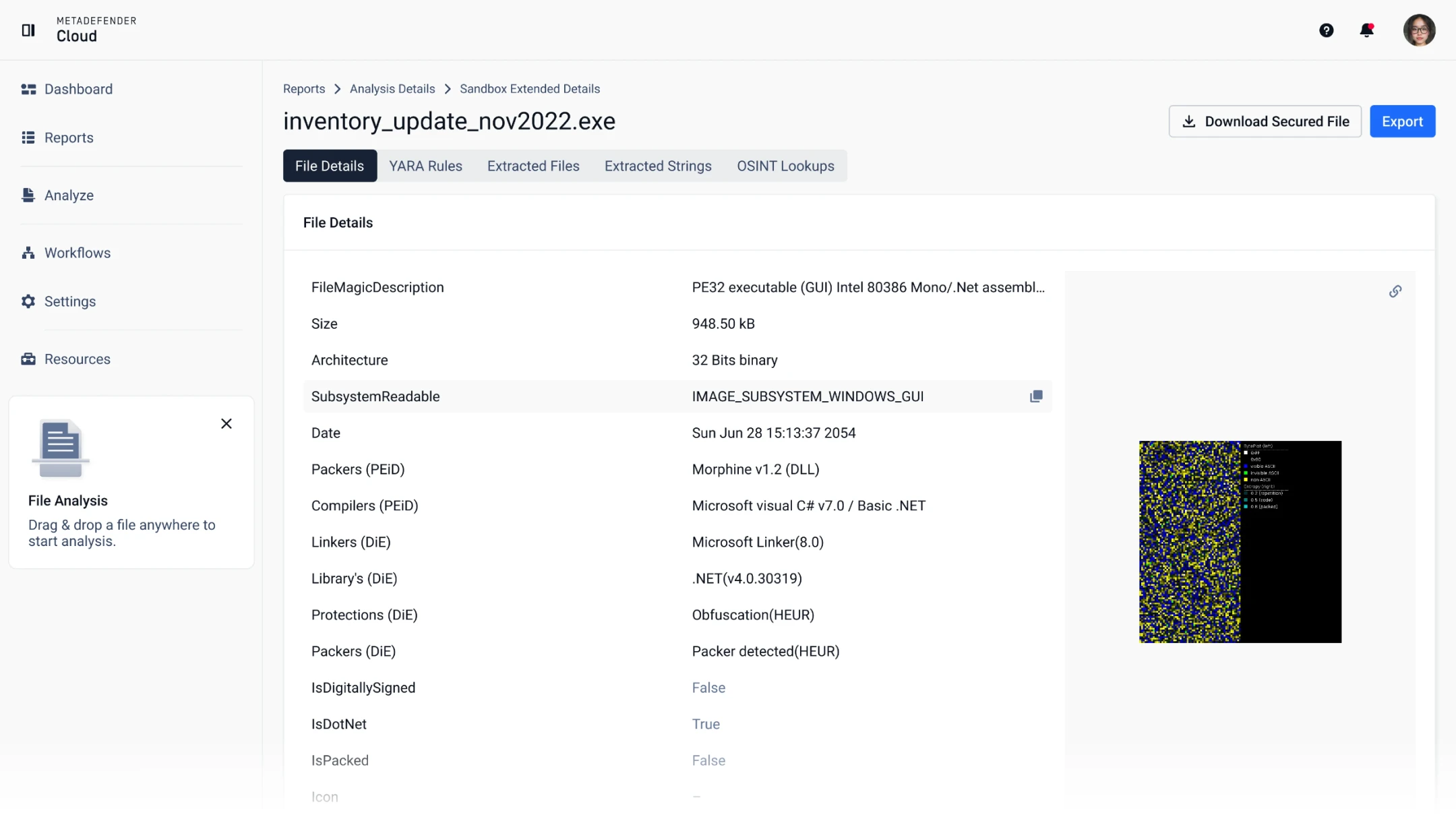

Detona il malware in un ambiente controllato per smascherarne il comportamento dannoso registrando e classificando il comportamento dei file. MetaDefender amplia le capacità di rilevamento del malware di MetaDefender Cloud, fornendo alle organizzazioni un set completo di tecnologie di sicurezza.

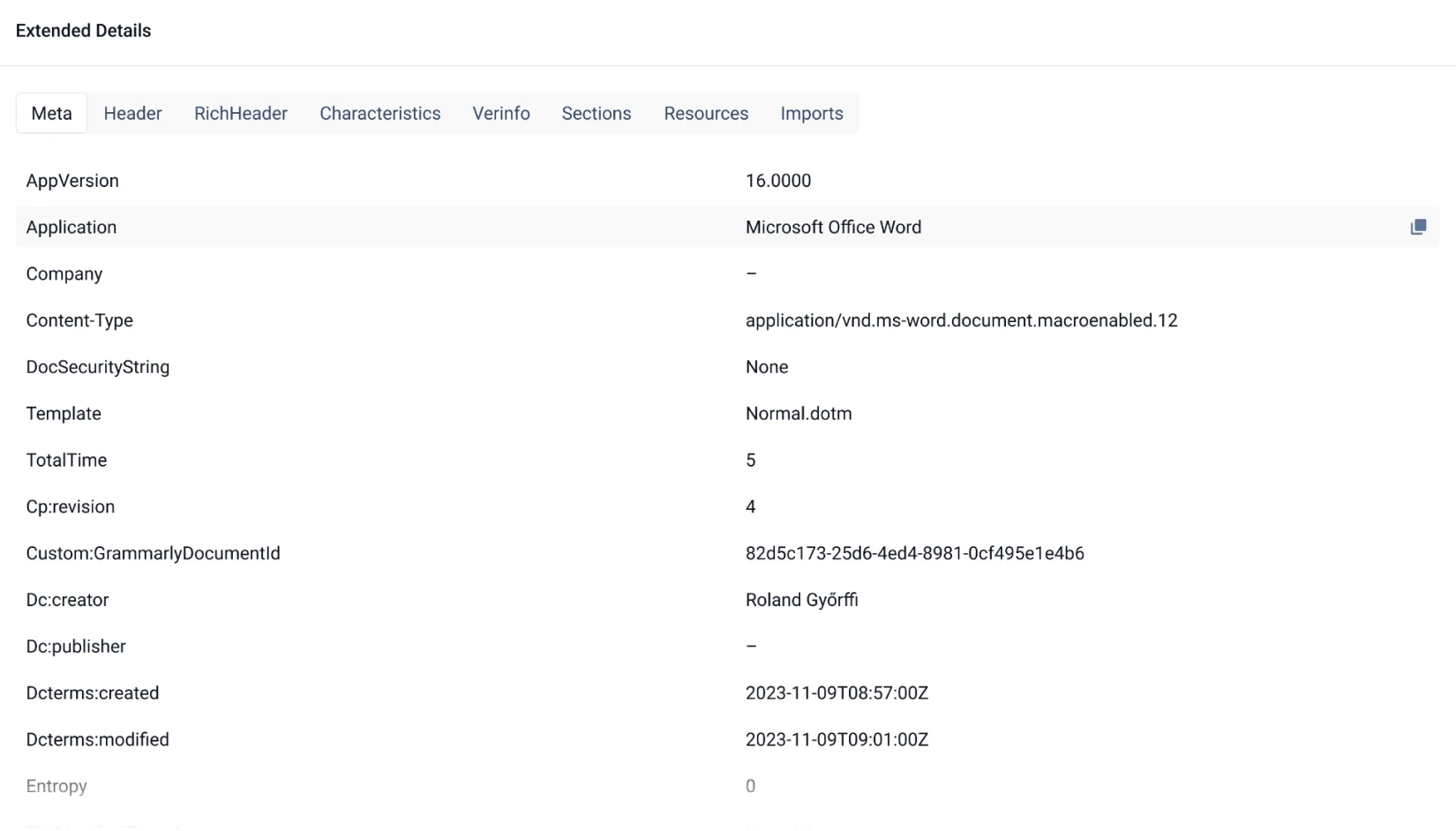

Metadati ricchi

MetaDefender Cloud analizza ed estrae i metadati dei file, consentendo ai professionisti della sicurezza di accedere a informazioni che rivelano potenziali irregolarità dei file o funzionalità dannose. Questi dati includono informazioni sugli eseguibili portatili, dati EXIF, manifesti Android e altri.

- MetaDefender Cloud

- MetaDefender Cloud

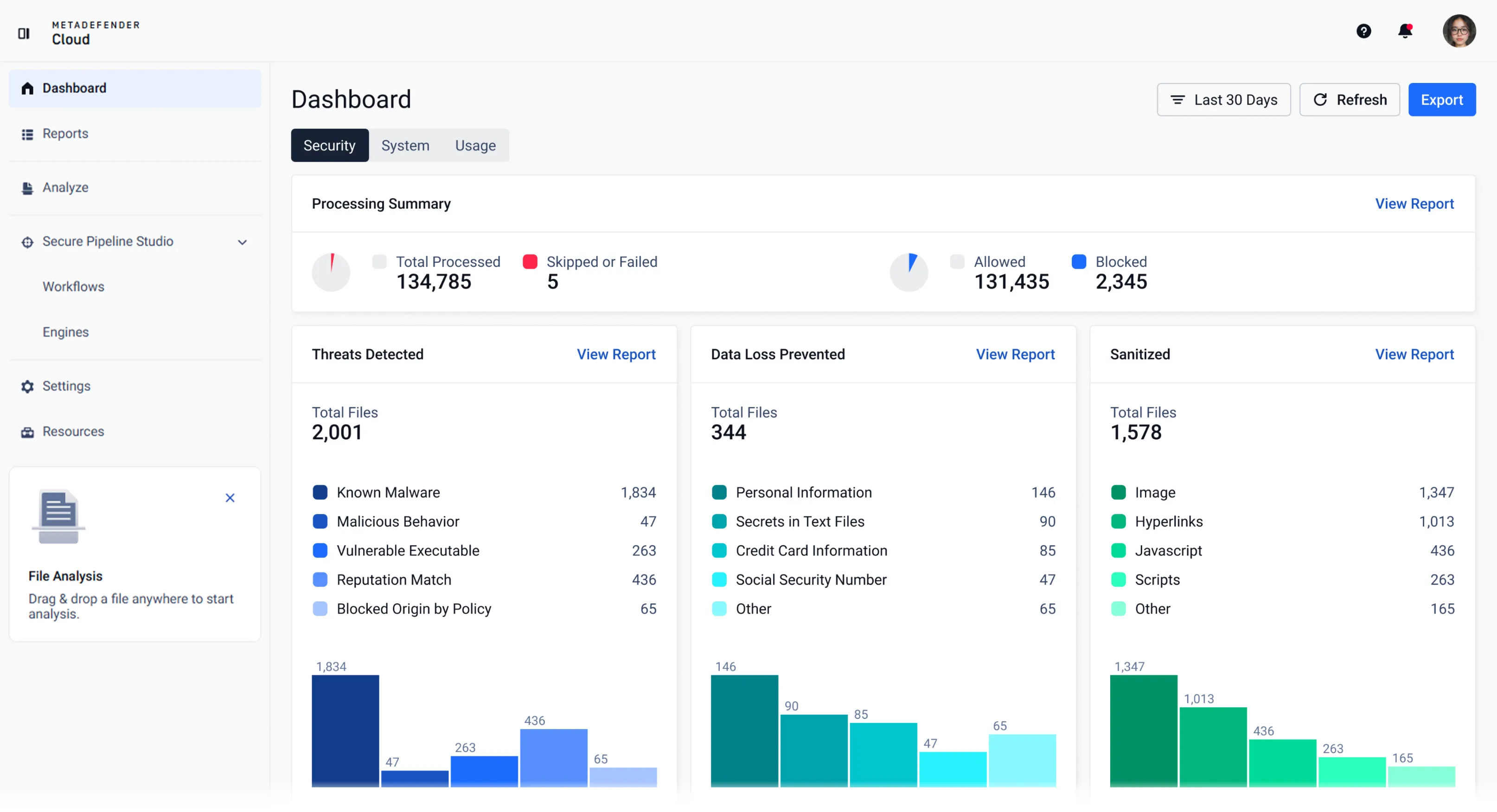

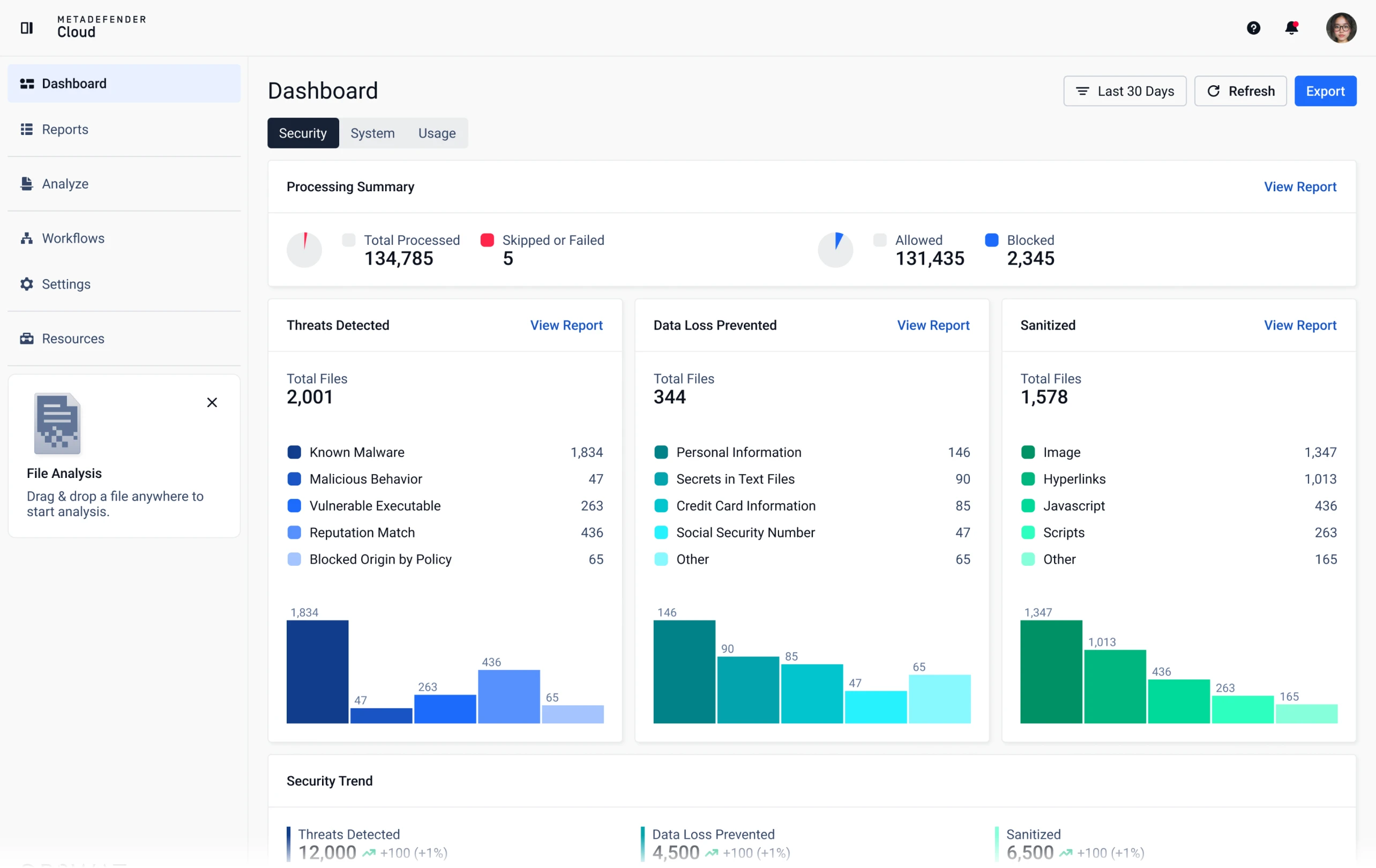

Passaggio del prodotto

Connettersi a MetaDefender Cloud per avviare l'elaborazione e l'analisi.

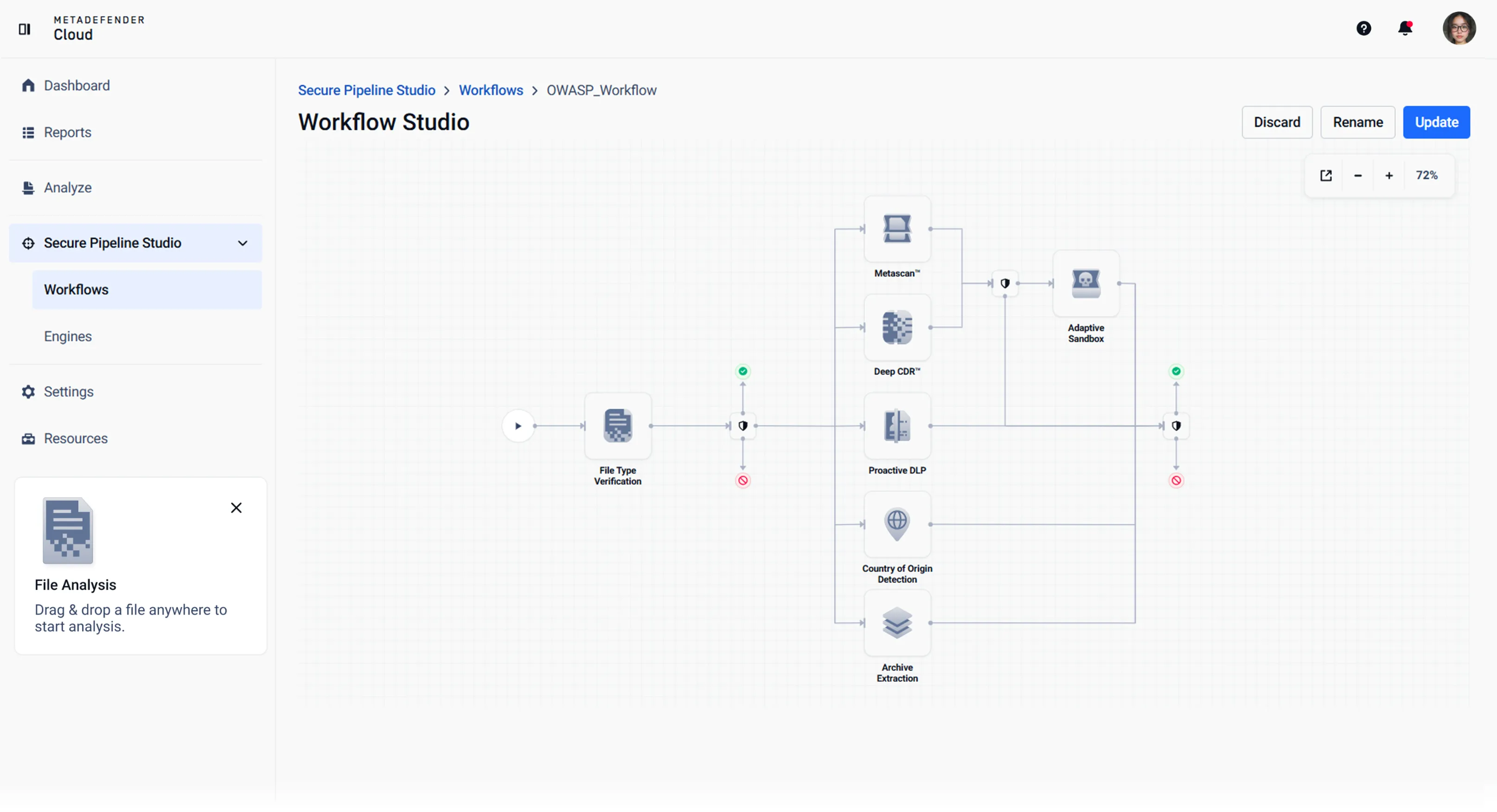

Automatizza le politiche di sicurezza in base al tipo di file, alla fonte, al livello di rischio o ai requisiti di conformità.

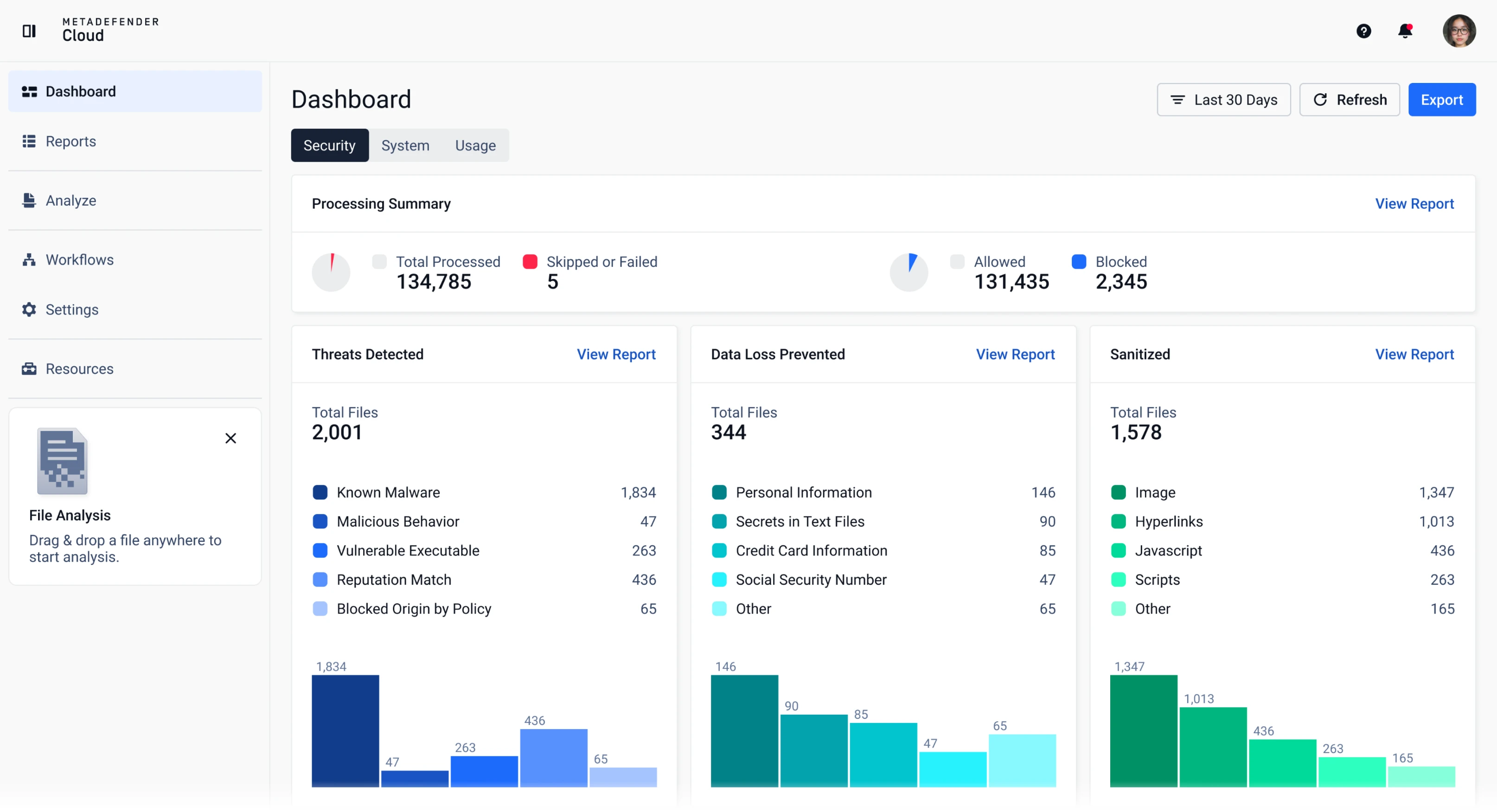

Visualizzate i risultati della scansione con metriche e analisi di utilizzo in tempo reale.

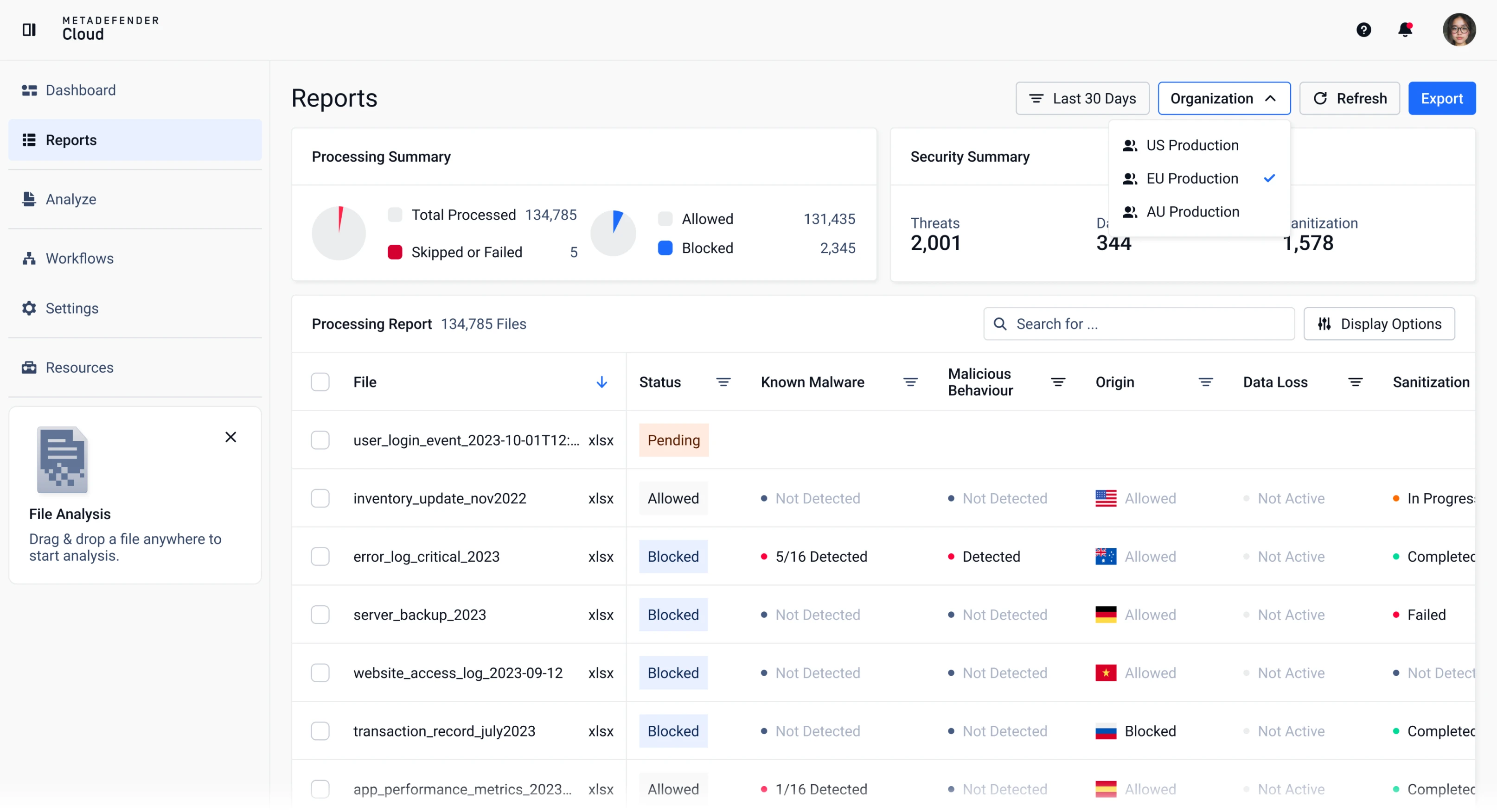

Accedere e filtrare i rapporti di scansione. Monitorare clienti, reparti o partner specifici.

Approfondite i rapporti su file specifici. Visualizzate i metadati dettagliati, i risultati e la ripartizione dei potenziali problemi.

Proteggete ogni flusso di lavoro critico

MetaDefender Cloud offre funzionalità avanzate di sicurezza dei file che bloccano il malware, prevengono le fughe di dati e rafforzano l'intelligence sulle minacce.

Prevenire il caricamento di file dannosi

Impedisci il caricamento di file dannosi tramite applicazioni web che aggirano il sandboxing e le soluzioni di rilevamento anti-malware singole. La tecnologia Deep CDR™ rimuove i contenuti potenzialmente dannosi dai file e supporta 200 tipi di file comuni.

Eseguite l'analisi del malware in modo rapido ed efficace

Gli analisti di malware possono usufruire di oltre 20 motori anti-malware. La piattaforma MetaDefender Cloud è facile da concedere in licenza e mantiene i dati privati con opzioni commerciali che non memorizzano i file nel cloud. MetaDefender Cloud elabora privatamente i file in memoria temporanea e li rimuove immediatamente dopo l'analisi.

Prevenire le violazioni dei dati e della conformità normativa

MetaDefender Proactive DLP aiuta le aziende a impedire che le informazioni sensibili e riservate contenute nei file escano o entrino nei sistemi aziendali, controllando i contenuti dei file prima che vengano trasferiti.

Questo aiuta le aziende a soddisfare i requisiti normativi come HIPAA, PCI-DSS e GDPR. La classificazione dei documenti basata sull'intelligenza artificiale rileva i contenuti per adulti nelle immagini e il linguaggio offensivo nei testi.

Informare il vostro quadro di Threat Intelligence

Il feed di informazioni sulle minacce di OPSWAT consente alle organizzazioni di sfruttare i dati sulle minacce informatiche in tempo reale raccolti dalla piattaforma MetaDefender Cloud da tutto il mondo. Le organizzazioni integrano le nostre informazioni aggiornate sulle minacce nei loro strumenti o soluzioni esistenti per proteggere la loro infrastruttura dalle minacce.

Distribuire ovunque, integrare ovunque

MetaDefender Cloud funziona senza problemi in ambienti SaaS, storage e ibridi. Le integrazioni native supportano i flussi di lavoro di download, upload e condivisione dei file, consentendo una collaborazione senza paura nelle organizzazioni private e governative.

Integrazioni native

MetaDefender Cloud funziona senza problemi in ambienti SaaS, storage e ibridi. Le integrazioni native supportano i flussi di lavoro di download, upload e condivisione dei file, consentendo una collaborazione senza paura nelle organizzazioni private e governative.

Interfaccia utente web

L'interfaccia utente offre agli utenti l'accesso completo a tutte le funzionalità offerte da MetaDefender Cloud. Per l'analisi manuale del malware o per la verifica di singoli file e domini IP, l'interfaccia Web è un ottimo strumento da utilizzare da desktop o da Mobile.

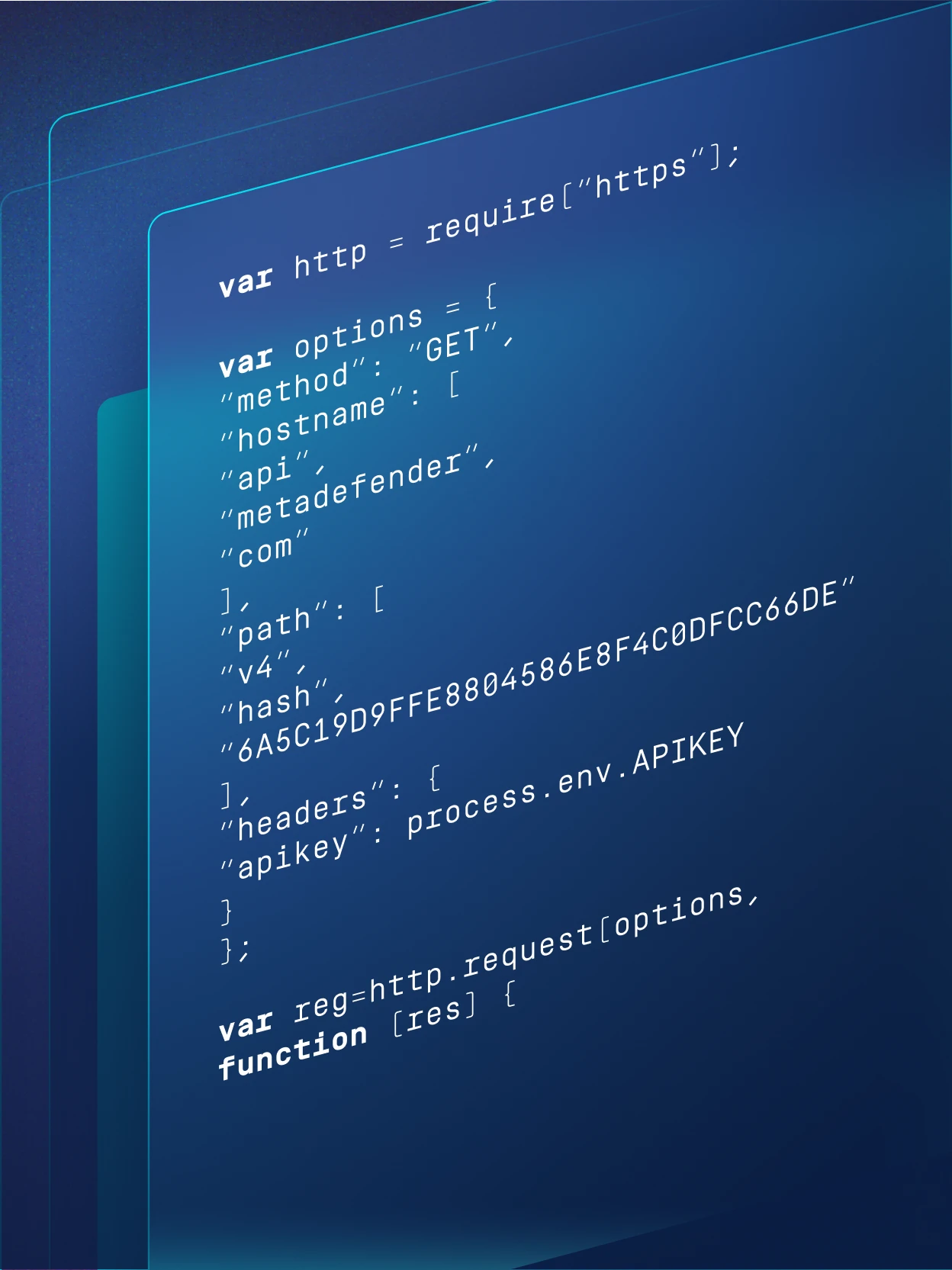

API di riposo

Tutte le funzionalità sono esposte anche come API REST. Grazie alla semplice autenticazione con chiave API, MetaDefender cloud si integra facilmente in qualsiasi applicazione o SIEM. L'API è perfetta per automatizzare l'analisi di file, IP e domini.

Una singola piattaforma protegge

L'intero pacchetto Cloud

Integrazioni senza soluzione di continuità, per proteggere i file nell'intero flusso di lavoro, dal caricamento al download, alla condivisione, alla collaborazione e all'archiviazione.

Fiducia da parte di aziende leader di mercato in tutto il mondo

Supporto alla conformità con i requisiti normativi di

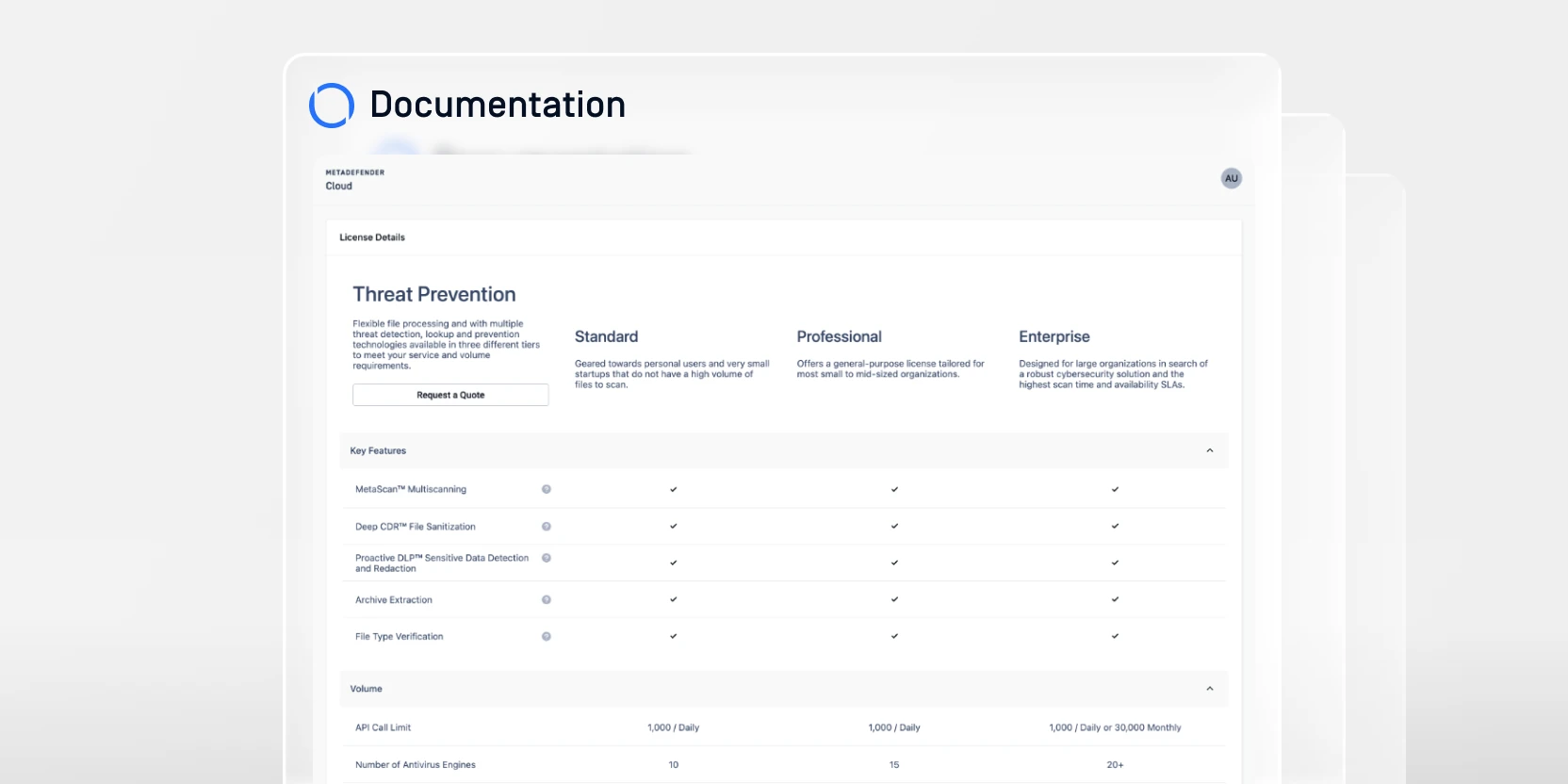

Modelli di licenza MetaDefender Cloud

API prevenzione delle minacce

Elaborazione flessibile dei file e con molteplici tecnologie di di rilevamento, ricerca e prevenzione delle minacce disponibili in tre diversi livelli per soddisfare le vostre servizio e ai requisiti di volume.

| Caratteristiche | Standard | Professionale | Impresa |

|---|---|---|---|

| Caratteristiche principali | |||

| Metascan™ Multiscanning | |||

| Tecnologia Deep CDR™ Pulizia dei file | |||

| Rilevamento e riduzione dei dati sensibili DLP™ proattivo | |||

| Estrazione dell'archivio | |||

| File Type Verification | |||

| Volume | |||

| Chiamata API A partire da | 1.000 / Giornaliero | 1.000 / Giornaliero | 1.000 / giornaliero o 30.000 mensile |

| Limite di dimensione dei file | 140 MB | 256 MB | 1 GB+ |

| Strozzatura (req/min) | 75 | 150 | 500 |

| Numero massimo di file nell'archivio | 500 | 10,000 | 50,000 |

| Livello di ricorsione dell'archivio | 5 | 25 | 50 |

| Motori antivirus | |||

| Numero di motori | 10 | 15 | 23 |

| Assistenza e supporto | |||

| Assistenza e supporto | Basso | Medio | High |

| Disponibilità SLA | 99.5% | 99.5% | 99.9% |

| Tempo di risposta SLA |

8 secondi p50 500ms Chiamate API p50 |

8 secondi p75 500ms Chiamate API p75 |

8 secondi p90 500ms Chiamate API p90 |

| RTO | 24 ore | 12 ore | 4 ore |

| Supporto | 24 ore | 12 ore | 4 ore |

| Sicurezza aggiunta | |||

| Scansione privata | |||

| Elaborazione privata | |||

| Crittografia end-to-end | |||

| Restrizioni dell'intervallo IP | - | - | |

| mTLS | - | ||

| IDP fornito dal cliente | - | - | |

| Fatturazione e organizzazione | |||

| Limite del buffer | - | 20% Oltre senza tassa | 50% Oltre senza tassa |

| Organizations | - | ||

| Segnalazione | - | ||

| Notifiche/Avvisi | - | ||

| Dominio personalizzato | - | - | |

Strumenti API aggiuntivi

| Caratteristiche | Cloud Sandbox API Ampliare le capacità di rilevamento e analisi delle minacce informatiche con l'analisi adattiva delle minacce. | La reputazione API Sfruttate i dati sulle minacce informatiche raccolti in tempo reale da tutto il mondo. | Threat Intelligence API Eseguire il threat hunting e rilevare le minacce sconosciute. |

|---|---|---|---|

| Caratteristiche principali | |||

| Esecuzione di file su più sistemi operativi | - | - | |

| Interpretazione automatica del comportamento del malware | - | - | |

| Estrarre gli indicatori di compromissione (IOC) da un'ampia gamma di eseguibili, documenti, script e URL. | - | - | |

| Emula oltre il 90% delle macro altamente offuscate (VBA), VBS, PowerShell, Jscript, MSHTA, XSL, WSF. | - | - | |

| Si integra con YARA, il framework MITRE ATT&CK e altro ancora. | - | - | |

| Recuperare i rapporti di scansione utilizzando l'hash di un file | — | - | |

| Scansione di indirizzi IP, URL e domini | - | - | |

| Ricerca dei metadati dei file | - | - | |

| Ricerca per modello (ricerca per espressione) dati di intelligence che si concentrano sulle corrispondenze esatte di condizioni predefinite | - | - | |

| Le tecniche di ricerca per somiglianza mirano a identificare modelli o indicatori che assomigliano a minacce note o a indicatori di compromissione (IOC). | - | - | |

| Volume | |||

| Chiamata API A partire da | 1.000 / Giornaliero | 25.000 / Giornaliero | 1,000 / Daily |

Volete saperne di più su

I nostri modelli di licenza?

Come funziona in 3 semplici passi

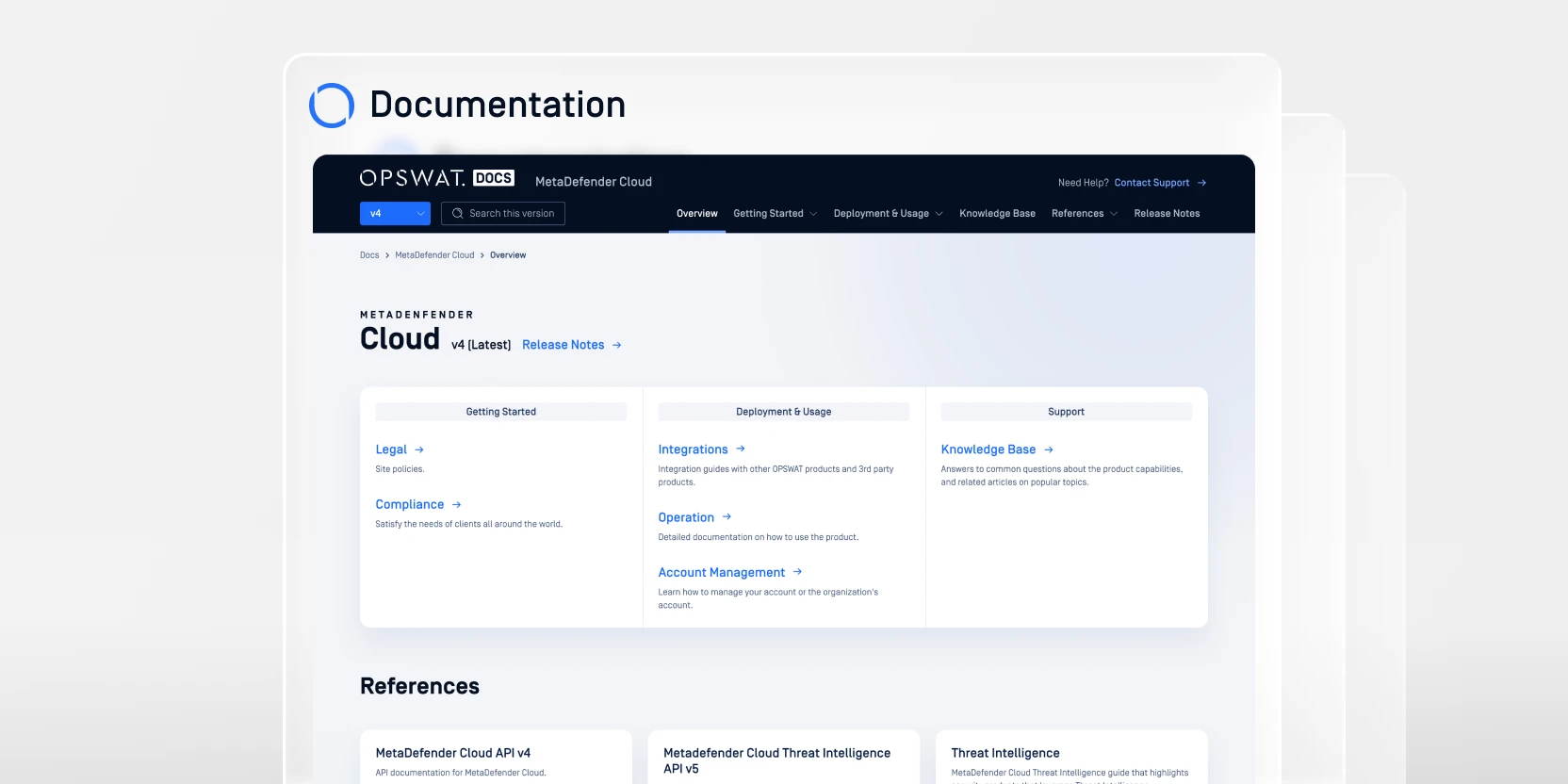

Documentazione tecnica

Come iniziare

Distribuzione e utilizzo

Supporto

Liberate il pieno potenziale dei nostri prodotti

Risorse consigliate

OPSWAT Alin AI

Rileva e previeni comportamenti dannosi prima dell'esecuzione con il motore AI statico di nuova generazione OPSWAT, ottimizzato per garantire precisione e integrazione perfetta nella MetaDefender .