MetaDefender NAC™

Secure La vostra rete con MetaDefender NAC

Il valore della nostra soluzione MetaDefender NAC è semplicemente questo: garantendo che ogni connessione di rete e dispositivo endpoint sia visibile, consentito o bloccato in modo appropriato in tempo reale, è possibile ridurre in modo sostanziale la minaccia associata agli incidenti di sicurezza. Non mettete a rischio i dati e la reputazione della vostra organizzazione esponendoli, ma assicuratevi che la sicurezza della vostra rete, le informazioni personali dei vostri elettori e la vostra proprietà intellettuale rimangano intatte.

Contro cosa ci battiamo

Molte organizzazioni devono affrontare l'assalto sempre più massiccio di dispositivi sconosciuti che accedono alle loro infrastrutture critiche.

I dipendenti, i clienti, gli appaltatori, gli ospiti, i fornitori e i loro dispositivi sono tutti potenziali vettori di minacce che rappresentano una sfida per l'implementazione delle politiche di sicurezza della rete senza inibire la produttività aziendale. C'è anche l'arduo compito di fornire informazioni sugli accessi degli utenti e dei dispositivi e sugli accessi bloccati per soddisfare la conformità alle normative e per le analisi forensi di sicurezza.

Conoscere la rete

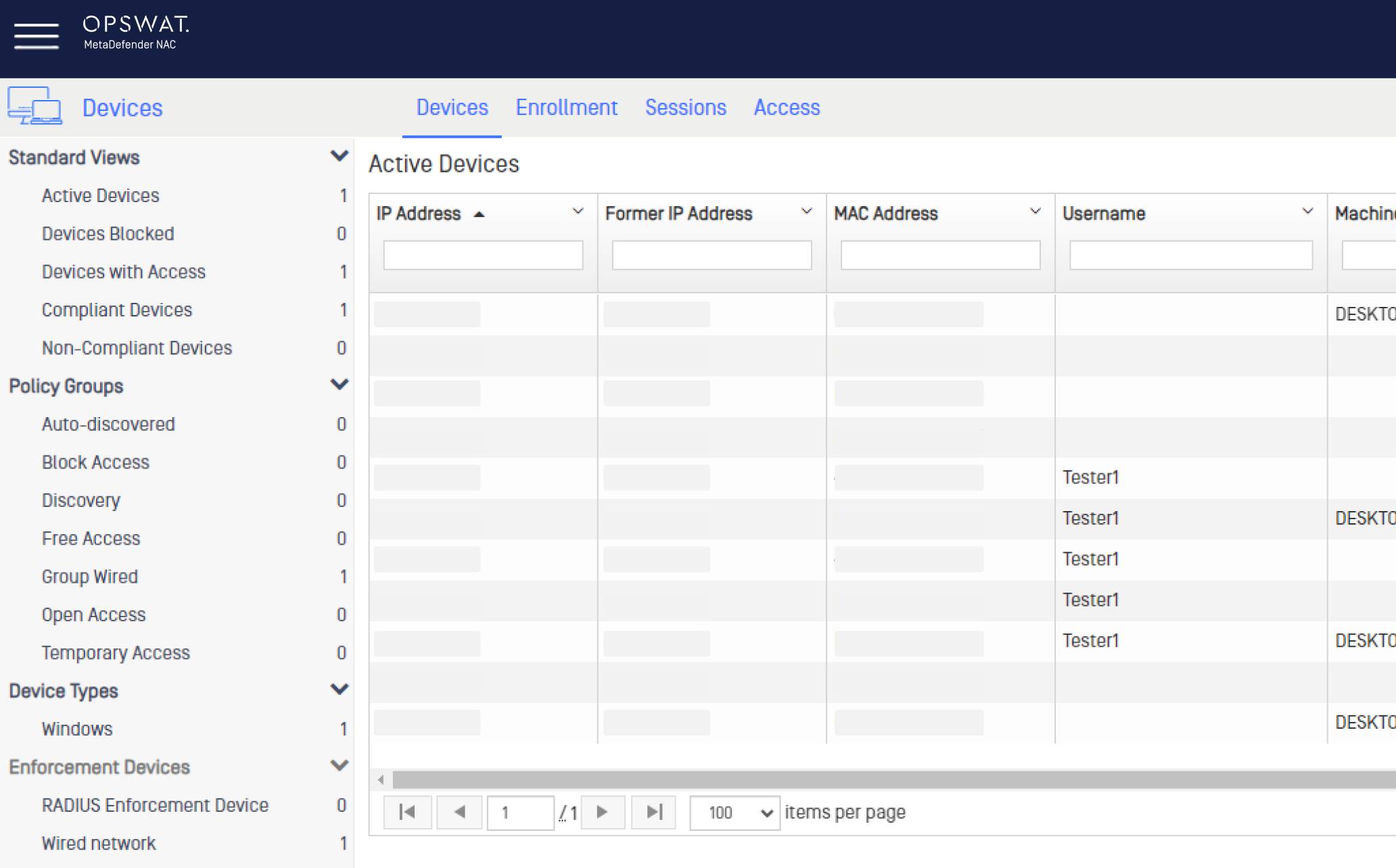

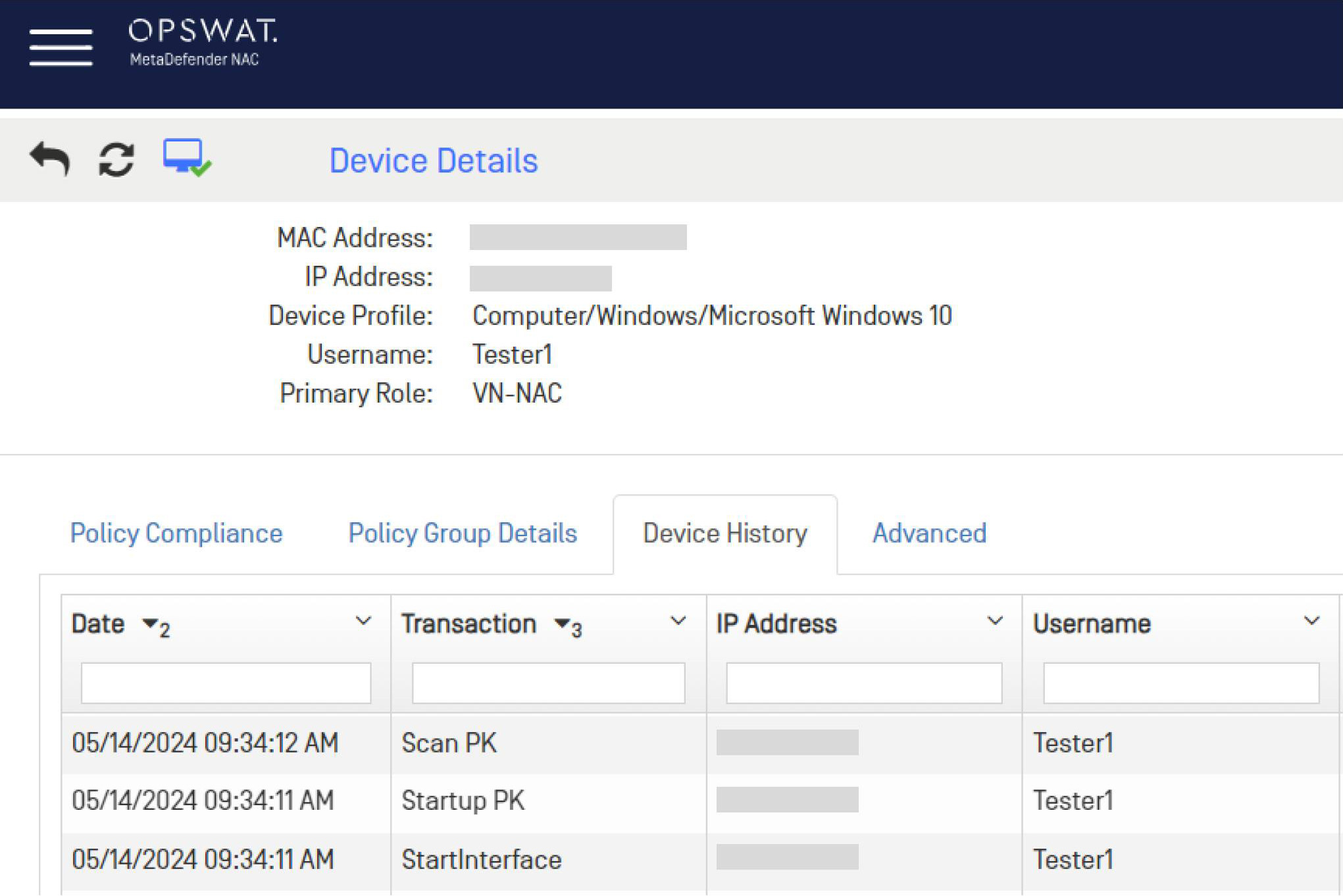

L'identificazione e la profilazione dei dispositivi agentless fornisce visibilità sulle informazioni dettagliate dei dispositivi presenti in rete: Nome utente, indirizzo IP, indirizzo MAC, ruolo, tipo di dispositivo, posizione, ora e proprietà. MetaDefender NAC utilizza un'euristica avanzata e una ricca analisi dei modelli per un'efficace profilazione dei dispositivi.

Individuazione e profilazione dei dispositivi

MetaDefender NAC scopre nuovi dispositivi IoT e utente che tentano di accedere alla rete. Questa soluzione può eseguire il profilo (determinare il tipo di dispositivo) in modo passivo o mettere in quarantena il dispositivo fino a quando il tipo di dispositivo non è esplicitamente noto. Per determinare il tipo di dispositivo utilizziamo le seguenti tecniche:

Fingerprinting profondo del dispositivo

- DHCP

- Identificazione dell'agente utente del browser web

- Fingerprinting degli URL

- Indirizzo MAC OID Fingerprinting

Input da fonti esterne come

- Dispositivi di rete in linea (punti di accesso wireless, firewall)

- Risorse del database

Opzioni di distribuzione flessibili

- Cloud (SaaS)

- On-prem

- Ibrido

Controllo dell'accesso ai dispositivi IoT o senza browser

Che si tratti di stampanti e telefoni VOIP, di dispositivi intelligenti come termostati e luci o di dispositivi OT specifici del vostro settore, il controllo e il monitoraggio di questi dispositivi può rappresentare una vera sfida. Questi dispositivi possono rappresentare gran parte dei rischi dell'ambiente e molte organizzazioni stanno affrontando questo problema attraverso la segmentazione della rete. La nostra soluzione NAC offre una visione consolidata dei sistemi tradizionali, dei dispositivi mobile e IoT e, ora, dei sistemi di tecnologia operativa (OT), consentendo di segmentare i dispositivi IoT mediante ACL o l'assegnazione a una VLAN specifica da un'unica dashboard.

La soluzione NAC offre molteplici opzioni progettate per soddisfare le diverse esigenze di questo tipo di dispositivi:

Onboarding passivo

MetaDefender NAC è in grado di riconoscere determinati tipi di dispositivi e di consentirne passivamente l'accesso.

Caricamento in blocco

È possibile consentire l'inserimento nell'elenco di un gruppo di dispositivi con l'indirizzo MAC, in modo da garantire l'accesso alla rete solo a questi indirizzi MAC specifici.

Autoregistrazione

Se l'ambiente è caratterizzato da dispositivi IoT specifici che necessitano di un'identità, questi possono essere autoregistrati attraverso il portale vincolato.

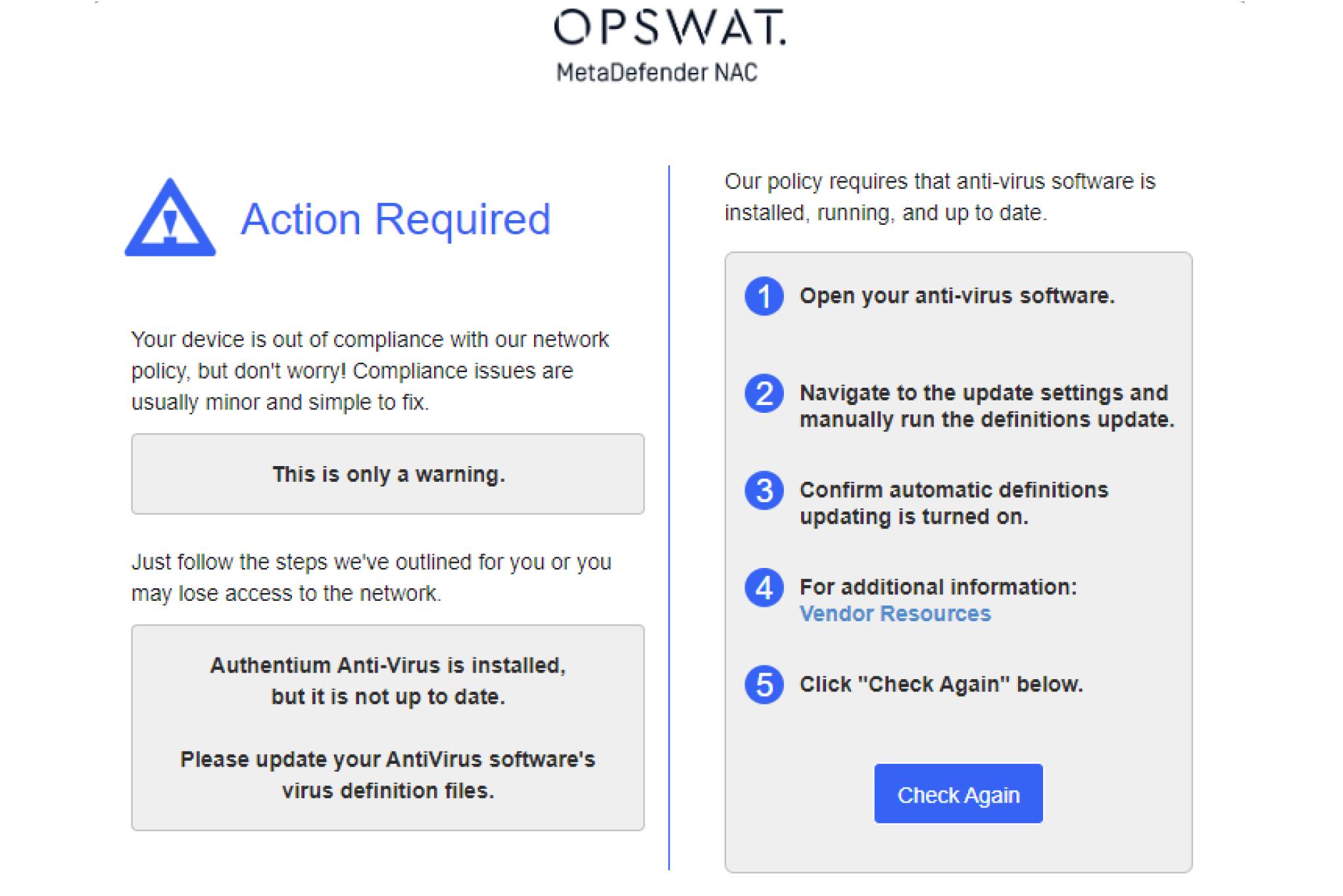

Controllo del dispositivo di conformità profonda

Che si tratti delle politiche di utilizzo accettabile (AUP) dell'organizzazione o dei requisiti normativi, MetaDefender NAC garantisce che i dispositivi sulla rete aderiscano e si conformino di conseguenza.

I dispositivi Windows, macOS e mobile vengono controllati con valutazioni approfondite Endpoint prima di concedere l'accesso alla rete per garantire che il dispositivo aderisca alle AUP e vengono controllati in tempo reale mentre si spostano sulla rete.

Per soddisfare i requisiti di conformità alle normative, come GDPR, HIPAA, PCI DSS, SOX o GLBA, è necessario sapere "chi, cosa, quando e dove" per i dispositivi e gli utenti della rete e controllare l'accesso ai dati che l'azienda deve tenere al sicuro. MetaDefender NAC vi aiuta a ottenere visibilità, sicurezza e controllo e automatizza i criteri che convalidano la responsabilità, attenuano le vulnerabilità e bloccano le minacce in evoluzione, garantendo la vostra conformità con audit ricorrenti.

Autenticare gli utenti

A seconda dell'ambiente, è possibile autenticare gli utenti con diversi metodi/protocolli. L'autenticazione AD/LDAP/SAML dell'utente finale impedisce agli utenti non autorizzati di accedere alle risorse di rete.

MetaDefender NAC supporta i seguenti tipi di autenticazione: EAP-PEAP (basata su credenziali), EAP-PEAP (basata su macchina), EAP-TLS (basata su certificato), nonché dominio e 802.1X Single Sign-On (SSO).

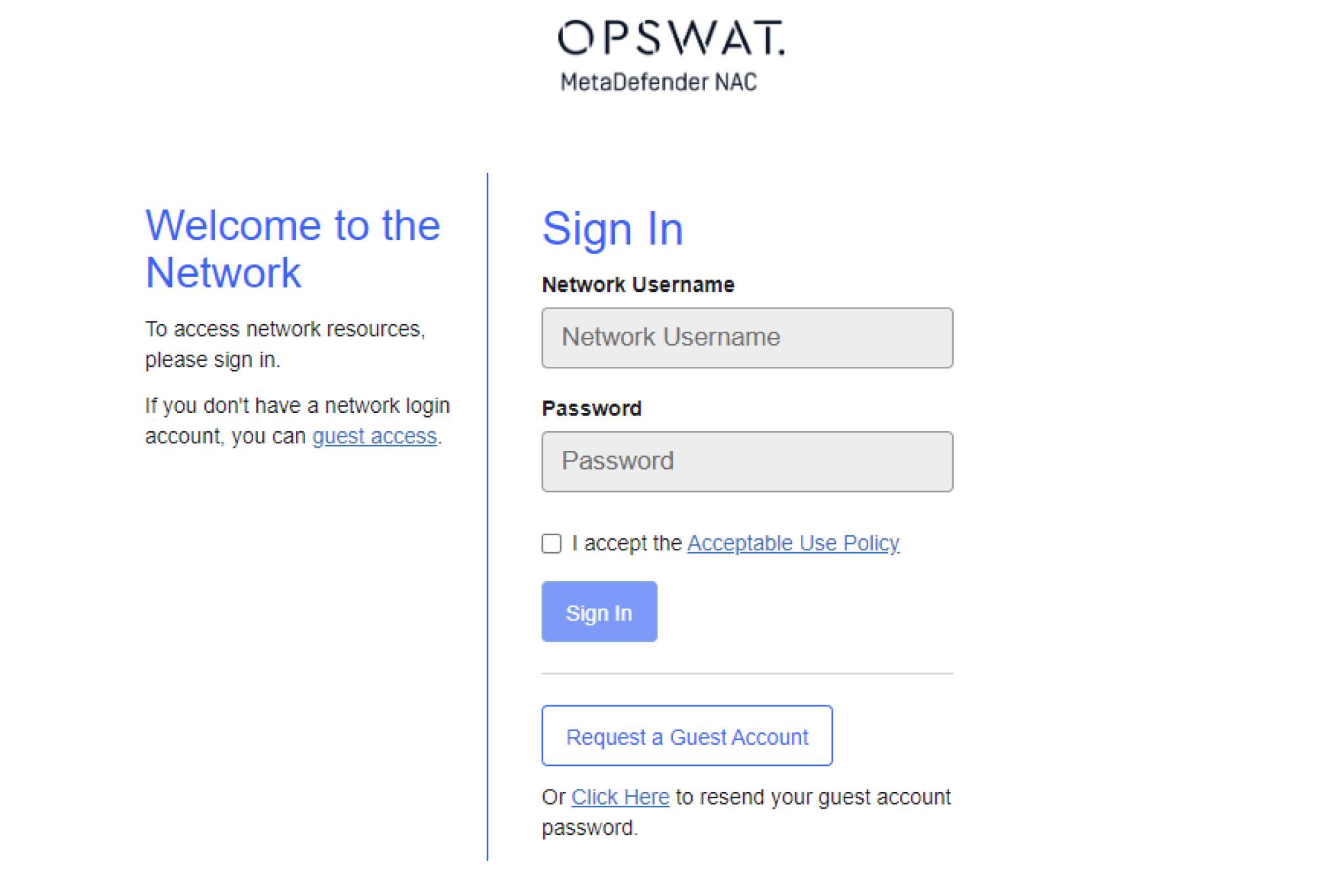

Secure Accesso per ospiti, fornitori e terze parti

Captive Portal per l'utente finale per l'autenticazione dei dispositivi BYOD con ampie capacità di branding e personalizzazione.

L'autoregistrazione degli ospiti automatizza il processo di fornitura dell'accesso temporaneo alla rete per i vostri ospiti. Impostate diversi livelli di accesso e processi di approvazione per gli ospiti, i venditori o altre terze parti che necessitano di accedere alla vostra rete. MetaDefender NAC viene fornito di serie con un gateway SMS completamente configurato che fornisce il supporto per gli SMS internazionali.

L'iscrizione del dispositivo con la possibilità di caricare in blocco l'indirizzo MAC consente l'autenticazione corretta di dispositivi senza browser come stampanti, telefoni VOIP, telecamere IP o qualsiasi altro dispositivo abilitato all'IOT, compresa l'assegnazione opzionale dell'accesso alla rete (VLAN, ACL, ruolo, profilo, ecc.).

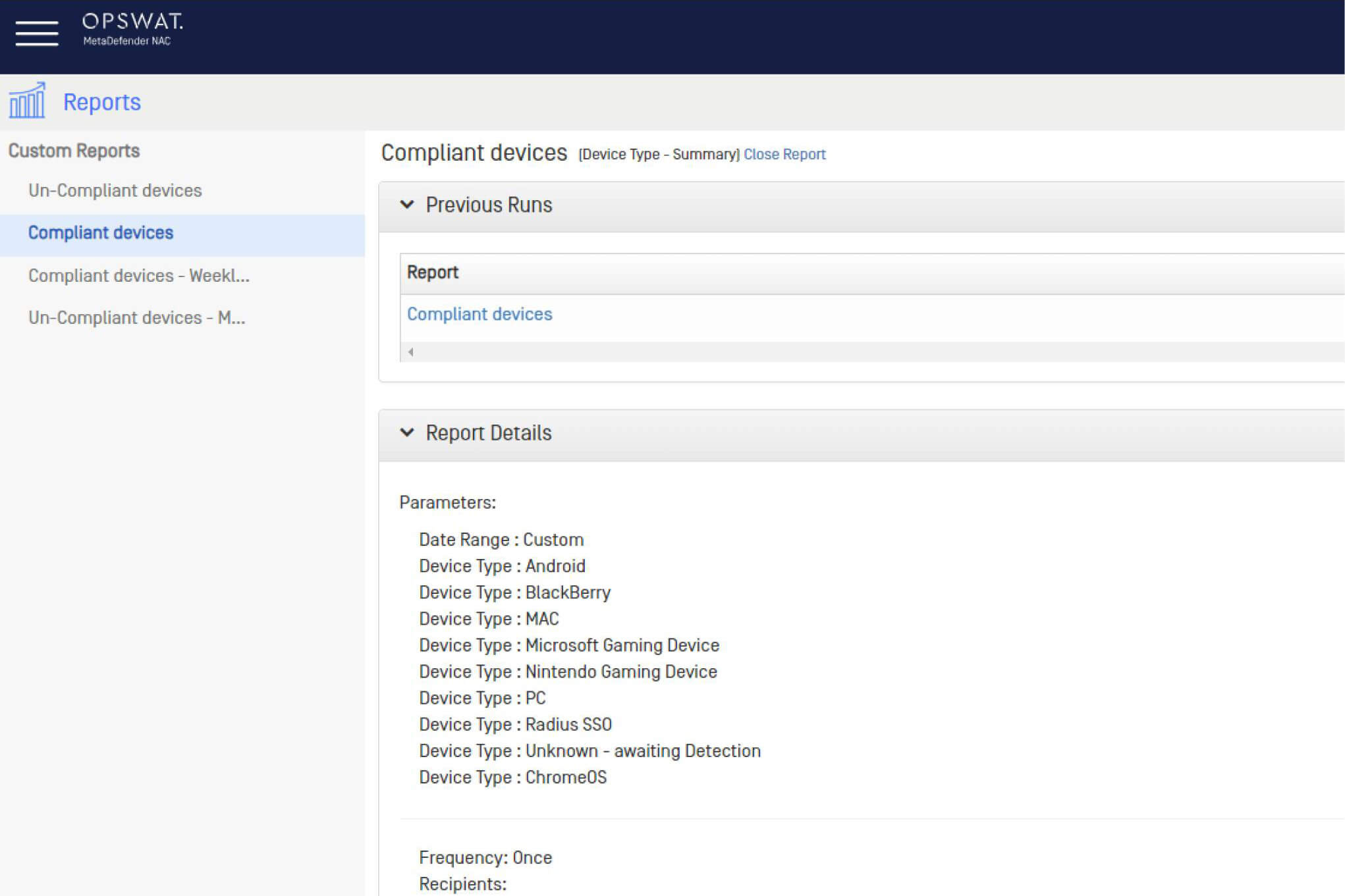

Visualizzazione dei rapporti di gestione in tempo reale o storici

MetaDefender NAC raccoglie una serie di informazioni in tempo reale e storiche sul dispositivo, denominate Contextual Intelligence, quali nome utente, indirizzo IP, indirizzo MAC, ruolo, posizione, ora, proprietà e persino stato di conformità. Queste informazioni consentono di prendere decisioni di sicurezza più tempestive e informate.

Utilizzate il Dashboard di reporting in tempo reale per avere visibilità su chi e cosa si trova sulla vostra rete, oltre a un'interfaccia di reporting integrata per 30 giorni di informazioni dettagliate sui dispositivi e 6 mesi di informazioni storiche. Questi report possono essere eseguiti in modo programmato, su richiesta o esportati in altri strumenti.

Inoltre, un'interfaccia di reporting integrata fornisce 30 giorni di informazioni dettagliate sui clienti e 6 mesi di informazioni storiche sulle sessioni attraverso un'interfaccia di facile utilizzo che può essere eseguita su richiesta o programmata per inviare rapporti via e-mail su base giornaliera, settimanale o mensile. Questi dati possono anche essere esportati in una fonte esterna, come un SIEM, per conservare i dati per un periodo più lungo.

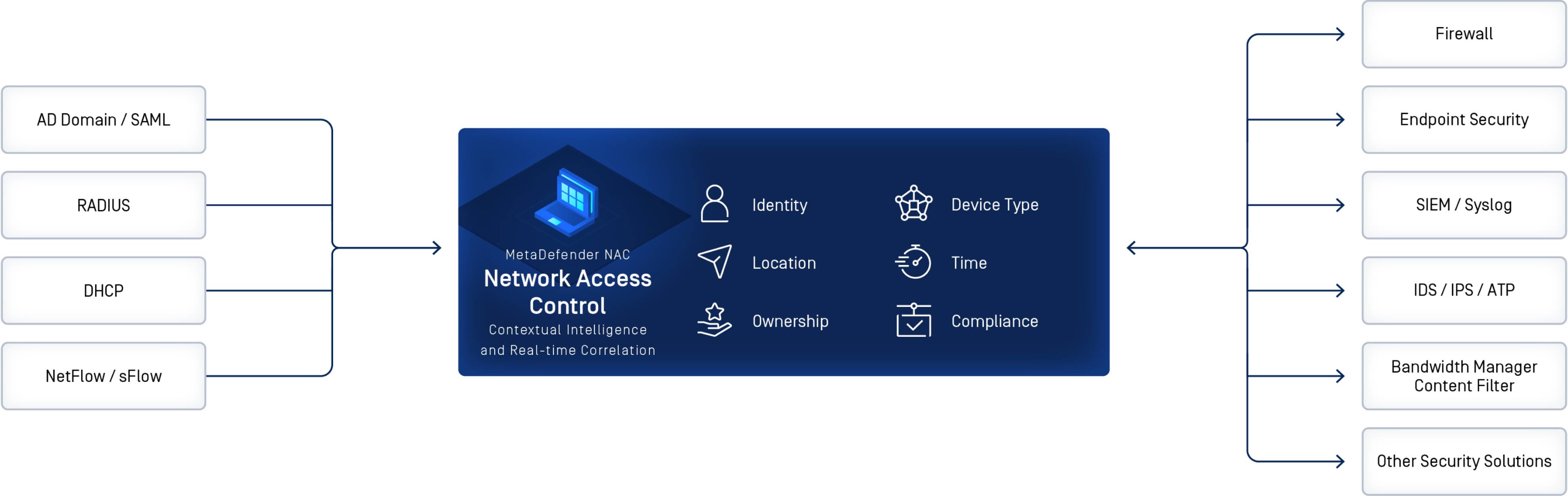

MetaDefender NAC Integrazione per migliorare gli attuali investimenti nella sicurezza

MetaDefender NAC può condividere le informazioni di intelligence contestuale raccolte con altre soluzioni di sicurezza, come firewall basati sull'identità, filtri di contenuti web, SIEM e soluzioni di gestione della larghezza di banda, per potenziare le loro capacità ben oltre la portata dei dispositivi di dominio tradizionali.

Questa funzionalità è bidirezionale e può ricevere avvisi dai sistemi Advanced Threat Detection per applicare una quarantena in tempo reale per gli avvisi gravi. Non ci sarà più il rischio di perdere un avviso critico nel cuore della notte che si diffonde nella vostra azienda, perché verrà bloccato immediatamente.

MetaDefender NAC Partner di integrazione

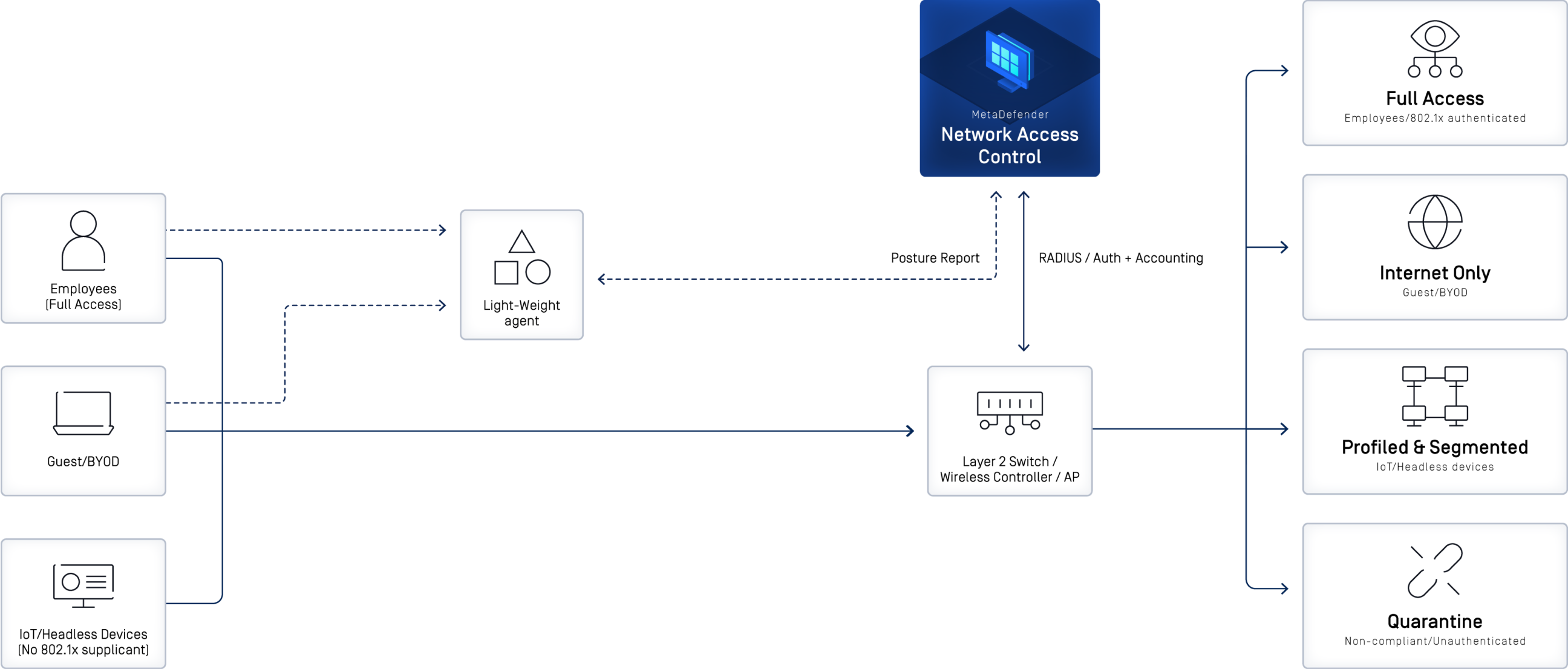

Utilizzare la rete esistente

Con MetaDefender NAC , avete a disposizione opzioni di integrazione di rete flessibili, il che significa che nella maggior parte dei casi sarete in grado di implementare NAC senza modificare la vostra attuale infrastruttura di rete.

È incluso un server RADIUS con integrazione di rete Layer 2 che consente di autenticare utenti e dispositivi, controllare l'accesso alla rete utilizzando 802.1X e/o l'indirizzo MAC e assegnare privilegi di rete agli utenti e ai dispositivi autenticati. Sono disponibili opzioni di importazione massiva di NAS e di notifica CIDR di NAS, oltre alla creazione di attributi RADIUS personalizzati. Il Network Access Control e l'assegnazione dell Network Access Control fornisce un controllo a livello di porta cablata e di SSID wireless. Questo può essere effettuato con l'assegnazione dinamica delle VLAN, le ACL scaricabili (dACL) e/o l'accesso basato sui ruoli, come i ruoli, i profili e i filtri-id.

Opzionalmente, l'integrazione Layer 3 consente di bypassare il requisito di RADIUS con il Routing basato su criteri. Questa soluzione può essere utilizzata in aggiunta al server RADIUS di base e all'elenco degli indirizzi MAC per l'assegnazione iniziale della rete.

Una caratteristica utile è la possibilità di implementare controlli per limitare l'accesso a una specifica VLAN di rete in base ai tipi di host e/o agli indirizzi MAC consentiti, una funzione particolarmente utile per assegnare dispositivi IoT come stampanti, telefoni VOIP e telecamere IP a una VLAN segmentata.

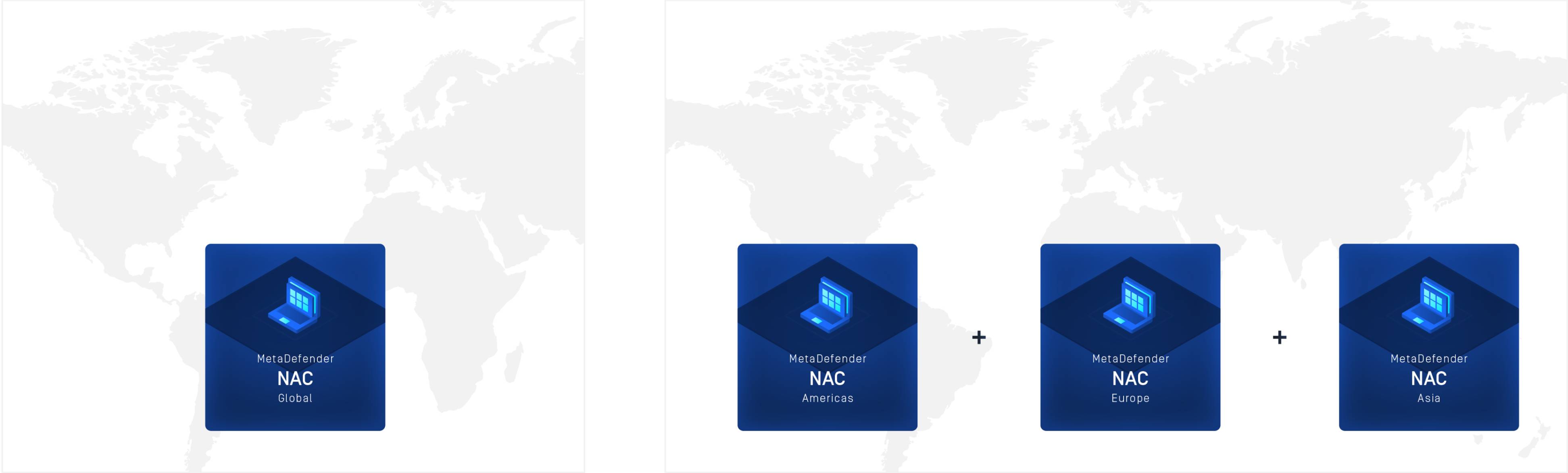

Scalare la capacità e la disponibilità di NAC in base alla crescita

Sfruttate la tolleranza di errore hardware delle macchine virtuali o acquistate l'opzione High Availability (HA) per nodi attivi/passivi. Inoltre, i cluster multi-nodo supportati sono un'opzione per ambienti con oltre 25.000 dispositivi.

NAC Installazione e gestione senza servizi di consulenza lunghi e complicati

L'implementazione in remoto avviene con un processo di installazione in 5 fasi collaudato nel tempo e con l'accesso al supporto tecnico per tutta la durata dell'installazione. Una volta implementato, il supporto continuo comprende: monitoraggio e assistenza proattiva 24 ore su 24, 7 giorni su 7, backup notturni della configurazione e aggiornamenti automatici delle nuove impronte digitali dei dispositivi, aggiornamenti delle firme del sistema operativo e dell'antivirus e aggiornamenti di versione programmati o automatici.

Scoprite cosa dicono i nostri stimati utenti

Documentazione tecnica

Come iniziare

Distribuzione e utilizzo

Supporto

Liberate il pieno potenziale dei nostri prodotti

Risorse consigliate