Nell'ottobre 2025, l'ASD (Australian Signals Directorate) ha pubblicato CI Fortify, una serie di raccomandazioni volte a rafforzare la resilienza informatica degli ambienti delle infrastrutture critiche.

Le linee guida arrivano in un momento in cui gli operatori dei servizi essenziali si trovano ad affrontare una realtà difficile: non è più possibile dare per scontato che la connettività sia affidabile durante gravi incidenti informatici.

Le linee guida dell’ASD chiariscono il contesto strategico (cyber.gov.au): «Le infrastrutture critiche australiane sono, e continueranno ad essere, un obiettivo allettante per gli attori informatici sponsorizzati dallo Stato. L’Australia ha aderito alle segnalazioni multinazionali che mettono in guardia dalla minaccia rappresentata dagli attori sponsorizzati dallo Stato che prendono di mira le infrastrutture critiche, come evidenziato nel recente avviso Salt Typhoon ."

La Valutazione annuale delle minacce 2025 dell'ASIO (Australian Security Intelligence Organisation) ha rilevato che lo spionaggio e le interferenze straniere hanno già raggiunto livelli estremi e che si prevede un loro ulteriore intensificarsi[1]."

In questo contesto, CI Fortify individua due capacità fondamentali in materia di resilienza per gli operatori di infrastrutture:

- La capacità di isolare i sistemi OT e di supporto fondamentali dalle reti circostanti per un periodo massimo di tre mesi, garantendo al contempo il funzionamento dei servizi essenziali.

- La capacità di ripristinare rapidamente tali sistemi da fonti affidabili quando l'integrità dell'ambiente è compromessa.

Per gli ambienti di tecnologia operativa, non si tratta semplicemente di linee guida sulla sicurezza informatica, ma di un principio fondamentale di progettazione della resilienza.

Progettato per l'isolamento: una mentalità che precede OT Security moderna OT Security

Molto prima che la sicurezza informatica industriale diventasse una disciplina ampiamente discussa, molti ambienti operativi funzionavano già in condizioni che imponevano una resilienza intrinseca.

Nelle prime reti di telecomunicazioni degli anni '90 e dei primi anni 2000, i sistemi venivano progettati tenendo conto della possibilità che la connettività potesse interrompersi. I progettisti ipotizzavano una dipendenza esterna limitata, e i processi di ripristino si basavano su backup offline di comprovata affidabilità e su ricostruzioni controllate del sistema.

Questa filosofia è perfettamente in linea con quanto CI Fortify sta attualmente promuovendo per gli ambienti delle infrastrutture critiche.

Le questioni operative fondamentali sono chiare:

- Se fosse necessario interrompere immediatamente la connettività tra i sistemi OT e le reti esterne, il servizio critico potrebbe comunque continuare a funzionare in modo sicuro in condizioni operative minime?

- Se la fiducia nell'ambiente fosse compromessa, sarebbe possibile ricostruire i sistemi vitali in modo rapido e sicuro senza ricorrere all'improvvisazione?

Si tratta di questioni tecniche, ma hanno implicazioni strategiche per l'intera organizzazione.

Perché la preparazione all'isolamento OT è importante anche al di là dei team di sicurezza

Sebbene CI Fortify sia stato sviluppato da un’autorità nel campo della sicurezza informatica, le sue implicazioni vanno ben oltre le operazioni di sicurezza.

L'isolamento ha ripercussioni su:

- Continuità operativa

- Modelli di accesso dei fornitori e di manutenzione remota

- Automazione e integrazioni tra domini

- Procedure di risposta agli incidenti

- Governance e rendicontazione normativa

In molti contesti industriali, l'isolamento delle reti OT può compromettere i processi aziendali che si sono gradualmente sviluppati attorno alla connettività e all'automazione. Di conseguenza, la pianificazione della resilienza deve prevedere una chiara attribuzione delle responsabilità operative, procedure manuali documentate e strutture gerarchiche ben definite.

Per i CISO, i responsabili tecnici e gli operatori di infrastrutture critiche, la resilienza non si misura più solo in termini di controlli difensivi. Si misura in termini di chiarezza e preparazione:

- Quali sistemi rimangono operativi in condizioni di isolamento

- Quali servizi subiscono un calo di prestazioni o smettono di funzionare

- Quali operazioni devono essere eseguite manualmente

- Con quanta rapidità è possibile ripristinare la fiducia attraverso la ricostruzione dei sistemi

Le organizzazioni in grado di rispondere con sicurezza a queste domande sono in una posizione decisamente migliore per gestire le interruzioni informatiche su larga scala. Un punto di partenza pratico: una mappa di controllo della resilienza di una pagina

L'obiettivo è semplice: redigere una mappa dei controlli e un elenco delle lacune di una sola pagina che possano essere utilizzati per la pianificazione, le decisioni di investimento e i colloqui di audit.

- Definire lo stato operativo minimo per ciascun servizio critico - Iniziare identificando ciascun servizio critico e definendo lo stato operativo minimo accettabile che deve essere mantenuto per garantire la sicurezza e le funzionalità essenziali.

- Identificare i sistemi OT e di supporto essenziali - Per ogni servizio critico, individuare quali sistemi siano realmente essenziali (non tutti i sistemi lo sono) per mantenere lo stato operativo minimo. Assegnare un responsabile ben definito a ciascun sistema identificato per garantire la responsabilità durante la risposta agli incidenti e il ripristino

- Identificare i punti di isolamento e le dipendenze - Determinare dove è possibile attuare l'isolamento, quindi individuare le dipendenze che causerebbero un errore in caso di isolamento. Ad esempio, l'utilizzo di sorgenti di tempo NTP per la sincronizzazione dell'orologio comporta che uno scostamento dell'ordine dei millisecondi possa destabilizzare i cluster HA e innescare il failover.

- Stabilire soglie e competenze - Definire i fattori scatenanti per l'isolamento parziale e quello totale e indicare chi ha l'autorità di agire. Altrettanto importante è identificare chi ha l'autorità di avviare tali azioni, cosa che in genere viene definita tramite una matrice di soglie e competenze.

- Pianificare le operazioni manuali durante il periodo di isolamento - L'isolamento comporta inevitabilmente un'interruzione dei flussi di lavoro automatizzati. Individuare le operazioni manuali che dovranno essere eseguite e assegnarne la responsabilità. Non prendere scorciatoie. Contattare i fornitori per individuare possibili soluzioni alternative e richiedere assistenza.

- Definire i dati di telemetria in uscita minimi - Anche durante l'isolamento, gli operatori devono evitare di perdere la visibilità. Definire i dati in uscita minimi necessari per garantire la sicurezza delle operazioni, quali i dati di telemetria per il monitoraggio della sicurezza, gli avvisi di sicurezza, i dati di registrazione e quelli relativi alla replica dell'archivio storico. Ciò garantisce che i team operativi mantengano la consapevolezza della situazione.

- Verificare che tutto sia pronto per il ripristino - Assicurarsi che non vi siano backup non disponibili o inaffidabili. È fondamentale disporre di backup offline, comprovati e testati, del firmware, della configurazione e dei processi dei sistemi vitali; tali backup non devono contenere malware che potrebbe aver causato l'interruzione del servizio.

- Documentare il documento di una pagina - Riassumere tutti gli elementi sopra indicati in una pagina da utilizzare in caso di emergenza. Includere: servizi critici e stato operativo minimo - sistemi vitali e responsabili - punti di isolamento e dipendenze - soglie e autorità decisionale - piano operativo manuale - requisiti minimi per i dati in uscita - stato di preparazione alla ricostruzione e lacune

CI Fortify e la piattaformaMetaDefender™

Negli ultimi vent’anni, molti settori hanno migliorato notevolmente la propria efficienza grazie alla trasformazione digitale e alla crescente connettività. CI Fortify ci ricorda che la vera resilienza richiede la capacità di operare con meno connettività, non di più. Le organizzazioni che prendono sul serio questo aspetto tendono a ridurre gli imprevisti operativi durante gli incidenti e a creare un allineamento più chiaro tra la governance informatica e l’esecuzione tecnica.

Il test di stress è semplice: in condizioni di isolamento, l'azienda è in grado di garantire in modo sicuro i servizi critici? In un contesto di scarsa fiducia, è in grado di ripristinare rapidamente i sistemi vitali?

MetaDefender OPSWAT offre funzionalità appositamente progettate per rispondere direttamente a questi due requisiti fondamentali di resilienza: la prontezza all'isolamento e la ricostruzione affidabile.

MetaDefender Industrial Firewall rafforza la capacità di un'organizzazione di attuare e mantenere l'isolamento della rete, applicando una forte segmentazione tra le reti IT e OT ai livelli più critici. Progettato specificamente per ambienti ICS, OT e SCADA, MetaDefender Industrial Firewall attraverso i livelli da 2 a 3.5 del modello Purdue, proteggendo le risorse più vicine ai processi fisici.

La sua modalità Firewall consente di monitorare e apprendere il traffico di rete normale, generando automaticamente politiche di sicurezza che riflettono il comportamento operativo legittimo, rendendo così possibile definire e applicare confini di isolamento precisi senza interrompere la produzione. L'ispezione approfondita dei pacchetti specifica per protocollo (Deep Packet Inspection) offre visibilità e controllo granulari sui protocolli industriali, tra cui Modbus, EtherNet/IP, S7Comm, DNP3, OPC-UA, BACnet, PROFINET e molti altri, consentendo agli operatori di bloccare il traffico anomalo, le minacce zero-day e gli attacchi DoS/DDoS a livello di protocollo. Quando viene attivato l'isolamento, questo livello di controllo garantisce che persistano solo le comunicazioni autorizzate ed essenziali.

L'hardware rinforzato è progettato per ambienti industriali difficili caratterizzati da temperature estreme e si integra nativamente con MetaDefender OT Security fornire funzionalità combinate di rilevamento e prevenzione delle intrusioni, garantendo al contempo una visibilità continua delle risorse e mantenendo la consapevolezza della situazione anche in caso di interruzione della connettività esterna. Il supporto per IPsec e OpenVPN nelle versioni più recenti consente inoltre comunicazioni sicure e crittografate attraverso reti OT segmentate o isolate, quando durante il ripristino è necessario un accesso controllato dei fornitori o un coordinamento tra più siti.

MetaDefender Storage Security soddisfa direttamente il secondo imperativo di CI Fortify: la capacità di ricostruire i sistemi vitali da fonti affidabili. Prima di utilizzare qualsiasi backup, immagine del firmware, file di configurazione o aggiornamento software per ripristinare un ambiente compromesso, le organizzazioni devono avere la certezza che tali risorse di ripristino siano prive proprio del malware che potrebbe aver causato l'incidente.

MetaDefender Storage Security questo problema eseguendo la scansione dei file archiviati tramite più motori anti-malware contemporaneamente grazie alla tecnologia Metascan™ Multiscanning, applicando la tecnologia Deep CDR™ per neutralizzare le minacce nascoste in oltre 200 tipi di file ed effettuando valutazioni delle vulnerabilità a livello di file, il tutto all’interno di ambienti di archiviazione on-premise, ibridi o cloud.

Si integra con un'ampia gamma di piattaforme di archiviazione, tra cui NAS compatibili con SMB/NFS, NetApp, Dell EMC, Amazon S3 e Microsoft Azure, consentendo alle organizzazioni di proteggere i propri archivi di backup indipendentemente dall'infrastruttura. Le funzionalità di scansione periodica e in tempo reale garantiscono che l'integrità del backup venga continuamente convalidata, non solo controllata al momento dell'archiviazione iniziale. Ciò significa che quando si decide di ricostruire in condizioni di bassa affidabilità, gli operatori possono procedere con risorse di ripristino verificate e di comprovata efficacia, piuttosto che introdurre ulteriori rischi in un ambiente già compromesso.

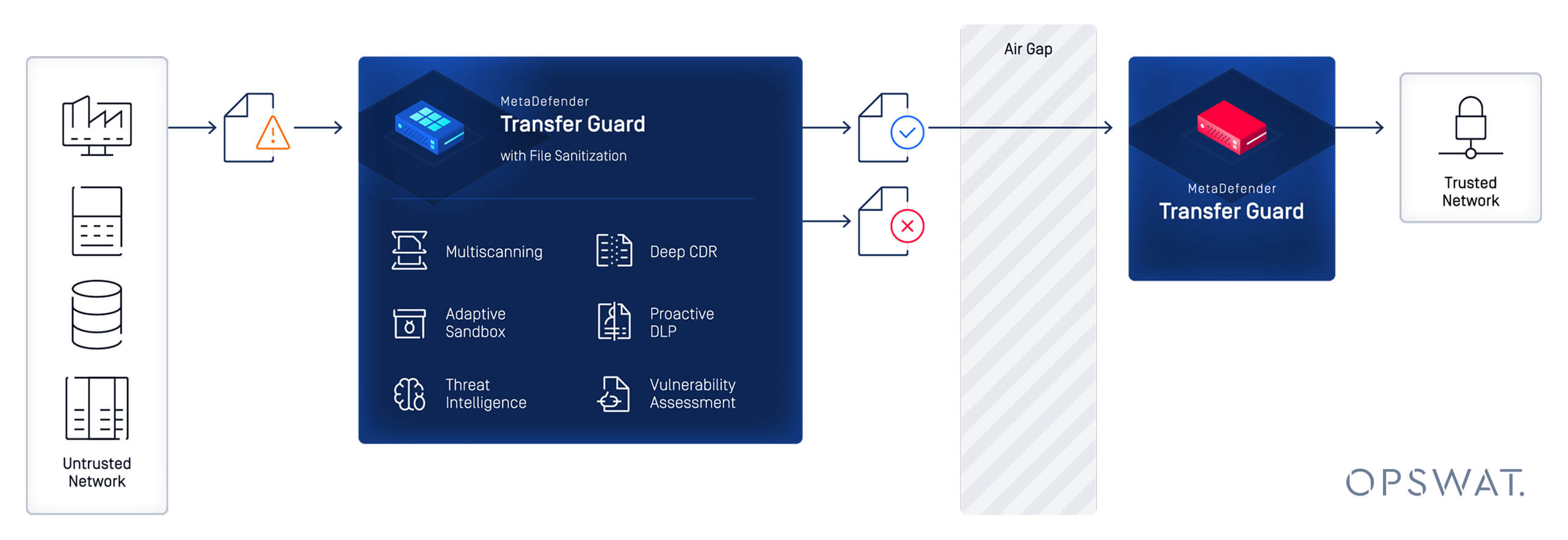

MetaDefender Managed File Transfer MFT) e MetaDefender X (precedentemente Transfer Guard) ampliano ulteriormente queste funzionalità fornendo meccanismi sicuri e regolati da criteri per il trasferimento di file oltre i confini di affidabilità: un requisito fondamentale sia durante il normale funzionamento che durante il ripristino in caso di incidenti.

MetaDefender MFT lo scambio sicuro di file tra team interni, collaboratori esterni e attraverso zone di sicurezza segmentate; ogni file viene sottoposto alle tecnologie Deep CDR™, Multiscanning e Proactive DLP™ prima di essere ammesso in un ambiente protetto.

MetaDefender X integra un sistema di trasferimento dati unidirezionale garantito a livello hardware tramite tecnologia a diodi ottici, assicurando che non esista alcuna connessione instradabile verso la zona protetta: una funzionalità essenziale per mantenere l'isolamento, consentendo al contempo il flusso sicuro in un'unica direzione di dati di telemetria, patch o dati operativi critici per la sicurezza.

Nel loro insieme, queste soluzioni costituiscono una base solida e strutturata per l'allineamento con CI Fortify: applicano la segmentazione, controllano i flussi di dati attraverso i confini di fiducia, proteggono i sistemi critici dalle minacce provenienti dai file e dalla rete e garantiscono che i flussi di lavoro di backup e ripristino si basino su risorse verificate e affidabili.

Per gli operatori di infrastrutture critiche che devono far fronte a minacce informatiche in continua evoluzione e a requisiti di resilienza sempre più stringenti, la creazione di un'architettura OT predisposta per l'isolamento non è più un'opzione, ma un requisito fondamentale.

Scopri come OPSWAT possono aiutarti a rafforzare la resilienza dei sistemi OT e a sostenere i principi di CI Fortify: contatta subito un esperto.