Nel campo della sicurezza informatica, le minacce continuano a evolversi e richiedono meccanismi di difesa avanzati. Uno di questi cambiamenti nei vettori di attacco riguarda l'uso di file office privi di macro, come dimostra l'incidente "meme4chan" segnalato dai Securonix Threat Labs, che ha sfruttato la vulnerabilità CVE-2022-30190 Follina,invece delle macro per armare il documento e far cadere uno script Power Shell offuscato, e che ha preso di mira principalmente aziende manifatturiere, alberghiere, sanitarie e altre entità commerciali situate in Germania.

Sebbene le minacce si siano evolute nel tempo, la tecnologia Deep CDR™ continua a offrire una protezione efficace contro questi attacchi ai file Office senza macro. Questo post del blog illustrerà come.

Comprendere le minacce

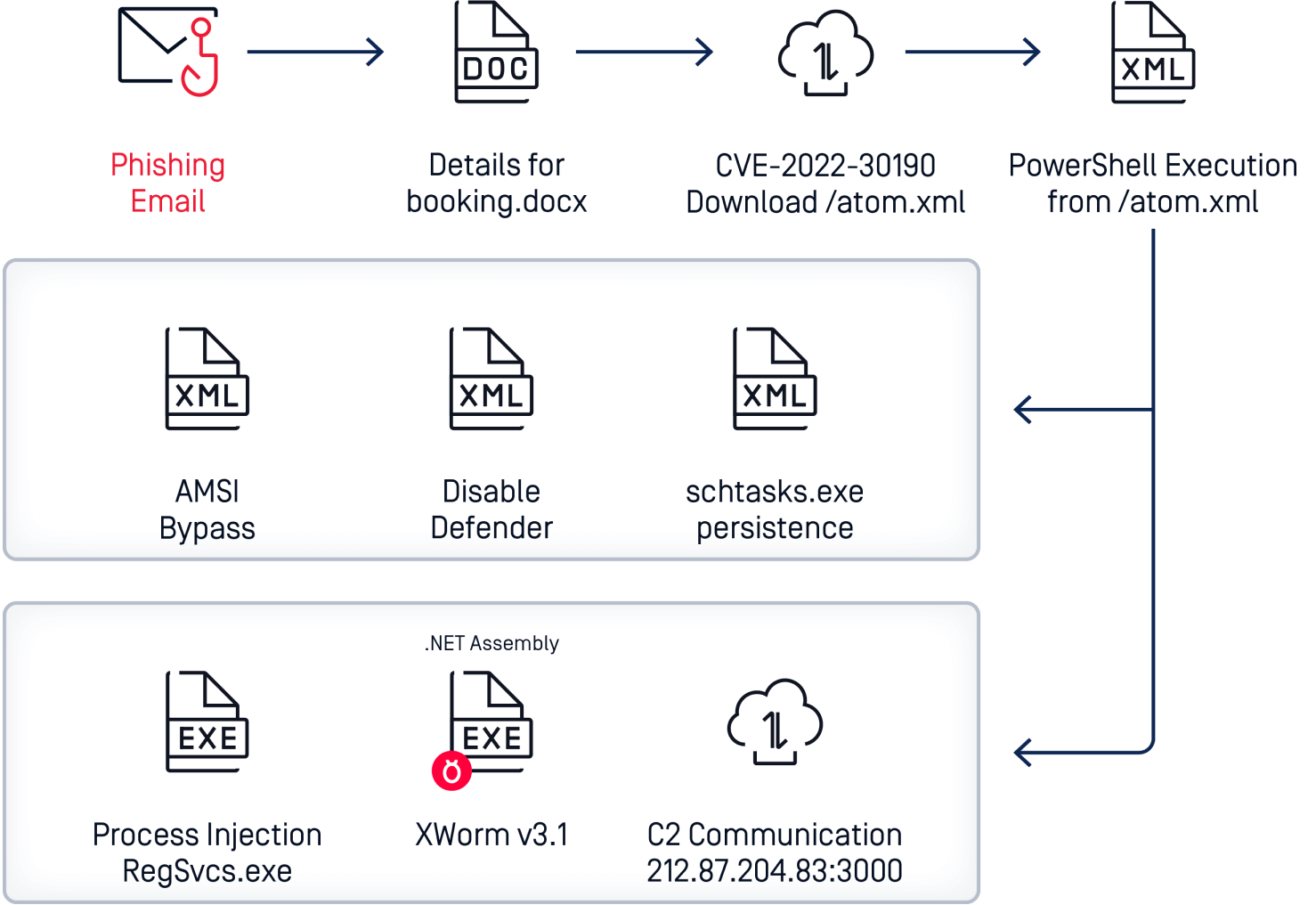

I prodotti Microsoft ora bloccano le macro per impostazione predefinita al fine di prevenire gli attacchi basati sulle macro. Tuttavia, questa mossa ha portato a un cambiamento tattico in cui gli aggressori si rivolgono a tecniche basate su exploit zero-day per eseguire le loro intenzioni dannose, rendendo questi file Office camuffati un rischio significativo che può infiltrarsi in una rete senza essere rilevato. Nell'attacco di meme4chan, gli aggressori inviano per prima cosa un'e-mail di phishing con un file Office allegato dannoso, che sfrutta una vulnerabilità del file Microsoft Office quando viene aperto. La vulnerabilità consente agli oggetti incorporati nel file di eseguire il codice PowerShell contenente il payload dannoso. In questo modo viene aggirato lo scanner di malware, disabilitato Microsoft Defender e infine eseguito un worm dannoso chiamato XWorm.

Per le soluzioni di sicurezza e-mail convenzionali, questo attacco è impossibile da rilevare, poiché non si basa sulle macro, una modalità di attacco comunemente conosciuta. OPSWAT Email Security fornisce le funzionalità chiave per affrontare il rischio e prevenire attacchi simili.

Deep Content Disarm and Reconstruction tecnologia Deep CDR™)

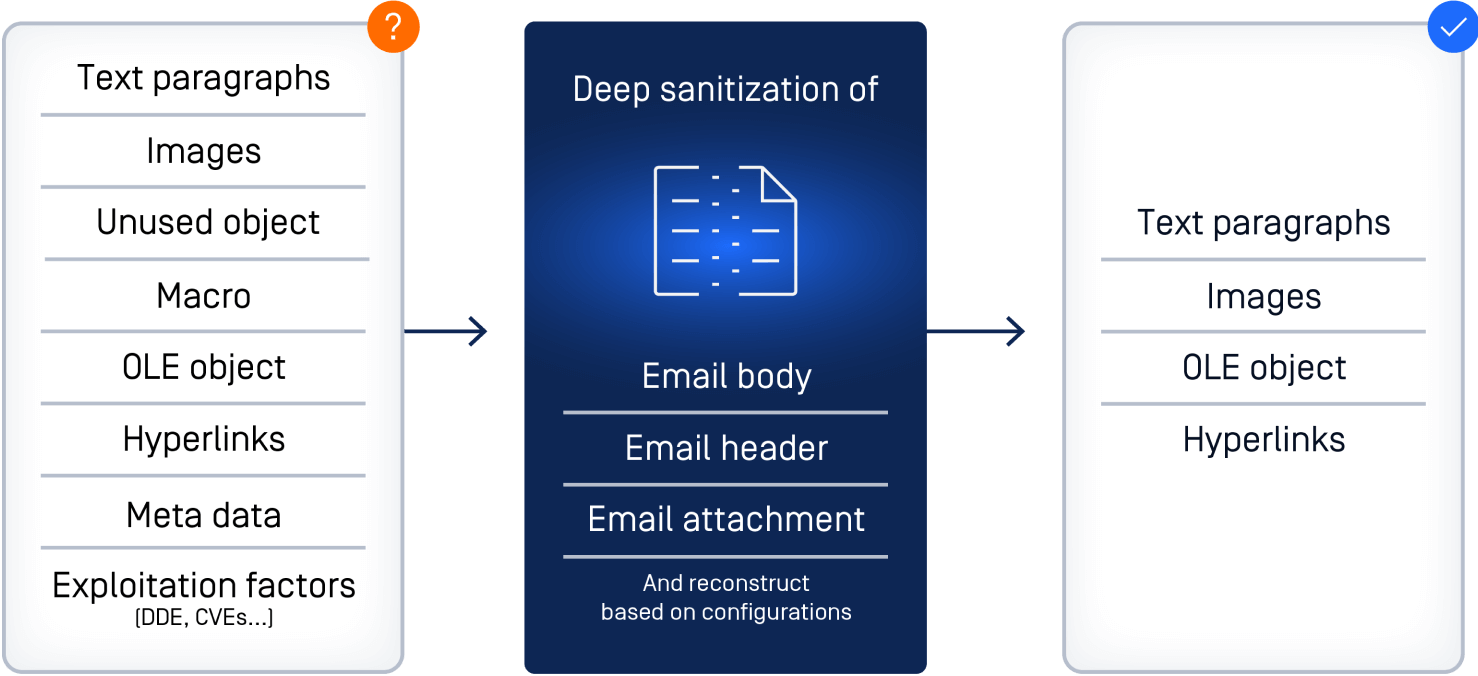

La tecnologia Deep CDR™ rappresenta una potente contromisura. Si tratta di una tecnologia proattiva e preventiva che essenzialmente "disarma" tutti gli oggetti attivi dannosi presenti in un file, scomponendolo in elementi costitutivi e rimuovendo o ripulendo gli elementi potenzialmente dannosi, quali oggetti incorporati, script e macro, indipendentemente dal fatto che si tratti di minacce note o meno. Ciò garantisce che qualsiasi contenuto dannoso all'interno del documento venga neutralizzato prima che possa essere attivato, prevenendo così le minacce.

Una volta rimosso il contenuto attivo, la tecnologia Deep CDR™ ricostruisce il file nel suo formato originale, mantenendone l'usabilità e garantendone al contempo lo stato di sicurezza. Sanificando ogni file, la tecnologia Deep CDR™ assicura che le operazioni aziendali continuino senza interruzioni e senza compromettere la sicurezza.

I vantaggi dell'applicazione della tecnologia Deep CDR™ nellaEmail Security MetaDefender Email Security

L'efficacia della tecnologia Deep CDR™ nella lotta contro i file Office dannosi senza macro deriva da:

- Protezione proattiva: invece di basarsi su firme o modelli di minacce noti, la tecnologia Deep CDR™ disattiva tutti i contenuti attivi, neutralizzando le potenziali minacce prima che possano causare danni.

- Usabilità preservata: la tecnologia Deep CDR™ ricostruisce completamente i file con le loro funzionalità dopo averli ripuliti, garantendo la continuità operativa.

- Copertura completa: la tecnologia Deep CDR™ disinfetta un'ampia gamma di tipi di file, inclusi gli archivi protetti da password, che rappresentano un altro metodo comune di diffusione di payload dannosi.

In conclusione, l'aumento degli attacchi ai file di Office senza macro come meme4chan sottolinea la necessità di misure di sicurezza avanzate e proattive per la posta elettronica. Deep Content Disarm and Reconstruction Deep CDR™ Technology) è una tecnologia avanzata di prevenzione delle minacce inclusaEmail Security MetaDefender Email Security OPSWAT che protegge le organizzazioni dagli aggressori che utilizzano exploit sconosciuti e zero-day, ripulendo oltre 120 tipi di file ed e-mail da contenuti attivi dannosi. La tecnologia Deep CDR™ garantisce che la sicurezza delle e-mail della vostra organizzazione sia pronta a combattere il panorama delle minacce informatiche in continua evoluzione.