Ogni organizzazione dipende dai file. Trasportano contratti, dati sensibili, informazioni sui clienti, proprietà intellettuale, e rimangono uno dei veicoli più comuni per i cyberattacchi. Secondo l'ultima ricerca del Ponemon Institute, negli ultimi due anni il 61% delle aziende ha subito una violazione dei dati relativi ai file, con un costo medio di 2,7 milioni di dollari per ogni incidente.

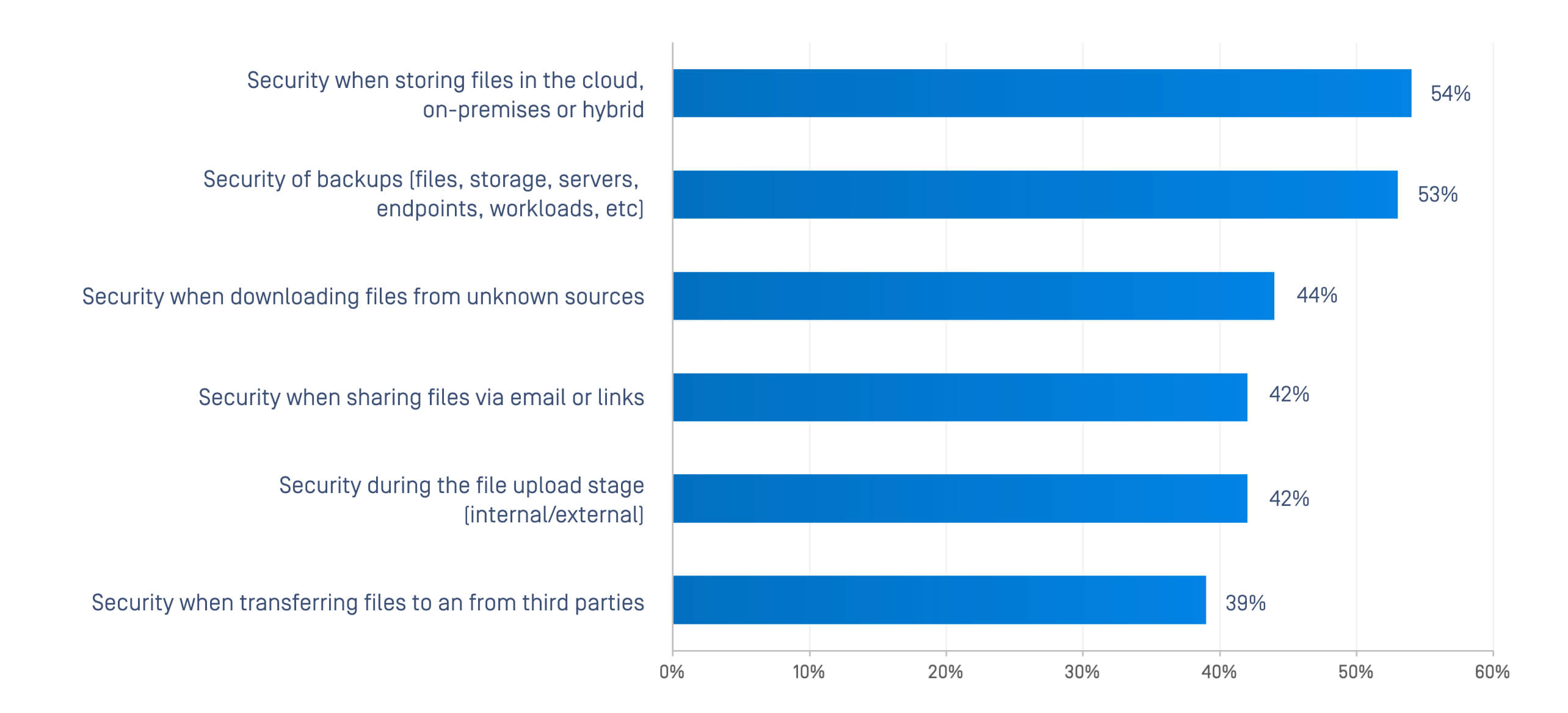

Ad aggravare il problema c'è la scarsa fiducia nella protezione dei file. Ad esempio, meno della metà delle organizzazioni esprime un'elevata fiducia nella protezione dei file nei flussi di lavoro più comuni: upload, trasferimenti, download e condivisione da parte di terzi.

Le soluzioni tradizionali, come i singoli motori antivirus, gli strumenti isolati di prevenzione della perdita di dati e i gateway di base, non sono state concepite per far fronte alla complessità delle minacce moderne. Gli aggressori ora armano i file di tutti i giorni con malware nascosto, script incorporati e librerie sfruttabili. I rischi insider, sia per negligenza che per dolo, aggravano il problema, così come i crescenti requisiti normativi in materia di privacy e governance dei dati.

La piattaforma di sicurezza dei file a più livelli: un approccio integrato che applica una strategia di difesa in profondità a ogni file durante il suo ciclo di vita. A differenza degli strumenti frammentati, le piattaforme combinano più controlli complementari, dal rilevamento delle minacce informatiche al CDR (disarmo e ricostruzione dei contenuti), aumentando la resilienza, la prontezza di audit e riducendo la complessità operativa.

Questo articolo analizza che cos'è una piattaforma di sicurezza dei file a più livelli, perché le aziende la stanno adottando e in che modo essa consente di ottenere risultati misurabili in termini di sicurezza e di business.

Che cos'è una piattaforma di sicurezza dei file a più livelli?

Una piattaforma di sicurezza dei file a più livelli è un sistema unificato che integra diverse tecnologie di rilevamento, analisi e prevenzione per proteggere i file sensibili in ambienti ibridi IT e OT.

Principi Core della sicurezza dei file a più livelli

Questo approccio riflette il principio della difesa in profondità per la sicurezza dei file: nessun singolo strumento può fermare tutte le minacce, ma più livelli, lavorando insieme, riducono drasticamente il rischio.

- I file vengono scansionati, sanificati e analizzati in ogni punto di ingresso.

- I livelli di sicurezza sono orchestrati a livello centrale, non vengono avvitati in modo frammentario.

- Le piattaforme estendono la copertura agli ambienti cloud, endpoint e infrastrutture critiche.

Livelli di sicurezza essenziali in una piattaforma moderna

Le piattaforme leader consolidano tecnologie quali:

- Multiscanning con decine di motori anti-malware

- CDR per eliminare le macro nascoste o gli oggetti dannosi

- Sandboxing per l'analisi dinamica di file sospetti

- File-based vulnerability assessment per bloccare i file con librerie obsolete o a rischio.

- Analisi SBOM (Software Bill of Materials) per scoprire le dipendenze nascoste (ad esempio, Log4j).

- DLP (prevenzione della perdita di dati) per bloccare l'esfiltrazione accidentale o dolosa

- Correlazione delle informazioni sulle minacce per i rischi emergenti

- Analisi del paese di origine per contrassegnare i file ad alto rischio provenienti da regioni specifiche.

Come la sicurezza dei file a più livelli protegge i dati sensibili

Grazie alla stratificazione di questi controlli, le piattaforme si proteggono da:

- Il malware e il ransomware che si diffondono attraverso i file si nascondono nei formati ordinari.

- Perdite accidentali di dati sensibili (PII, PHI, PCI)

- Sfruttamento delle vulnerabilità nei componenti incorporati

- Minacce insider che sfruttano la scarsa visibilità dei file

- Non conformità normativa, grazie alla generazione di registri di sicurezza dei file pronti per la revisione.

Perché le soluzioni per la sicurezza dei file in un unico punto sono insufficienti

I prodotti single-point sono stati progettati per un'epoca più semplice. Oggi gli avversari sfruttano gli spazi vuoti che li separano.

Minacce di origine file in continua evoluzione che eludono le soluzioni puntuali

- Macro dannose che lanciano ransomware dai documenti di Office

- Malware offuscato che elude i singoli motori antivirus

- Formati di file sfruttabili come immagini CAD, ISO e ZIP

- Le fughe di metadati che gli strumenti di intelligenza artificiale possono inavvertitamente rivelare

Inefficienze operative e costi nascosti

Gli strumenti frammentati aumentano il costo totale di proprietà. Console multiple, criteri duplicati e mancanza di integrazione dei flussi di lavoro fanno perdere tempo e budget. Inoltre, i prodotti Point non sono in grado di scalare su ambienti ibridi, lasciando punti oscuri nello storage cloud, negli endpoint remoti o nelle reti OT.

Lacune normative e di conformità

I quadri di conformità come il GDPR, l'HIPAA e le linee guida sulla cybersecurity dell'RBI richiedono un controllo dimostrabile sui dati sensibili. Gli strumenti puntuali raramente forniscono i percorsi di audit, i report e la governance centralizzata di cui le aziende hanno bisogno per dimostrare la conformità.

Approfondimenti sulla ricerca: Adozione ed efficacia aziendale

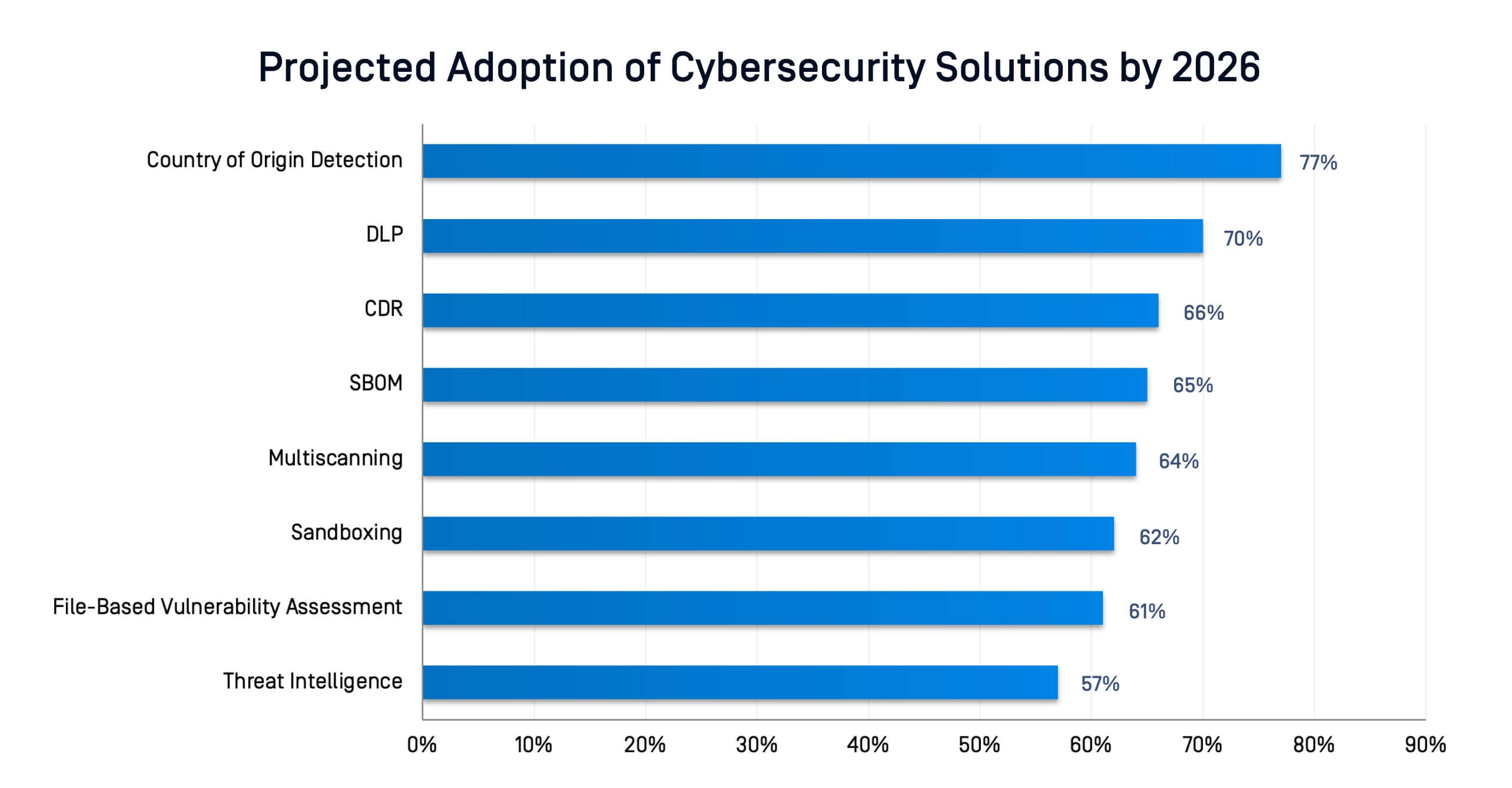

I dati sono chiari: le organizzazioni stanno passando a soluzioni di difesa a più livelli come parte di piattaforme di sicurezza unificate che combinano più tecnologie per rilevare, disarmare e analizzare i file su scala.

Tendenze degli investimenti aziendali e del ROI

I CIO e i CISO segnalano un ROI misurabile attraverso:

- Costi di violazione ridotti o evitati (Ponemon cita un costo medio di 2,7 milioni di dollari per incidente)

- Riduzione della complessità operativa grazie al consolidamento degli strumenti in un'unica piattaforma

- Miglioramento della posizione di conformità, riducendo il rischio di multe e sanzioni normative.

Per saperne di più su come le industrie globali stanno rispondendo alle moderne minacce informatiche.

I fattori di minaccia: Rischi insider, attacchi file-borne e pressione normativa

Minacce interne in ambienti ibridi

La ricerca di Ponemon mostra che il 45% delle violazioni di file è dovuto alla fuga di dati da parte di persone interne, mentre il 39% deriva da una scarsa visibilità e controllo. Gli ambienti ibridi peggiorano la situazione, poiché i file si spostano fluidamente tra piattaforme cloud, endpoint e sistemi di terze parti, creando maggiori opportunità di abuso.

Malware di tipo file-borne, ransomware e APT

Gli aggressori continuano ad armare i file come meccanismi di consegna per ransomware e minacce persistenti avanzate. Gli exploit nei formati di file di uso comune consentono ai payload dannosi di aggirare le difese tradizionali, creando punti di appoggio all'interno delle reti aziendali.

Conformità, sovranità dei dati e regolamentazione

I mandati normativi, da GDPR e HIPAA alle linee guida CERT-In SBOM dell'India, rendono i controlli a livello di file una necessità. I requisiti di sovranità dei dati significano anche che le organizzazioni devono sapere esattamente dove vengono archiviati, acceduti e trasferiti i file sensibili.

Come la sicurezza dei file a livello di piattaforma riduce rischi, costi e complessità

Gestione e visibilità centralizzate

Le piattaforme unificano i criteri di sicurezza tra i flussi di lavoro, i trasferimenti, i download e la collaborazione. I CIO ottengono un unico pannello di vetro per il monitoraggio della sicurezza dei file, con registri di audit completi per la conformità.

Controlli di sicurezza integrati

Invece di destreggiarsi con strumenti separati, le piattaforme orchestrano i controlli stratificati in un unico flusso di lavoro. I file vengono scansionati, igienizzati e analizzati automaticamente, sia che si spostino attraverso il cloud storage, la posta elettronica o una rete OT.

Riduzione del TCO e miglioramento del ROI

Consolidando più prodotti puntuali in un'unica piattaforma multilivello, le aziende riducono i costi di licenza, integrazione e gestione. I risultati di Ponemon dimostrano che le organizzazioni che adottano le piattaforme registrano risparmi significativi sul TCO (costo totale di proprietà) e una migliore resilienza.

Scoprite le ultime novità su come aggiornare la vostra organizzazione.

Caratteristiche principali, criteri di valutazione e migliori pratiche

Caratteristiche irrinunciabili

- Multiscanning con più motori antimalware

- CDR per rimuovere le minacce integrate e gli attacchi zero-day

- Sandboxing con analisi dinamica veloce

- Analisi di vulnerabilità e SBOM basata su file

- DLP e classificazione dei dati sensibili

- Integrazione delle informazioni sulle minacce

- Controlli sul paese d'origine

- Applicazione centralizzata dei criteri

Criteri di valutazione: Cosa cercare

- Compatibilità multipiattaforma (cloud, endpoint, OT)

- Console di gestione centralizzata

- Flussi di lavoro e automazione personalizzabili

- Forti capacità di reporting e di audit

- Esperienza di fornitore in settori regolamentati

Migliori pratiche di implementazione

- Iniziare con i flussi di lavoro ad alto rischio (ad esempio, upload di terze parti, trasferimenti tra domini).

- Integrazione con le pipeline CI/CD esistenti e con i sistemi di trasferimento sicuro dei file.

- Formare i team sulle politiche di gestione dei file a fiducia zero.

- Aggiornare regolarmente le politiche per adeguarle ai mandati normativi e alle informazioni sulle minacce.

Costruire la resilienza contro le minacce trasmesse dai file

I file sono uno dei vettori di attacco più comuni per gli attori delle minacce e le soluzioni tradizionali non riescono più a tenere il passo.

Le aziende devono adottare una piattaforma di sicurezza dei file a più livelli che offra una difesa in profondità su ogni file, in ogni punto del suo percorso.

MetaDefender OPSWATconsolida Metascan™ Multiscanning, Deep CDR™ Technology, Adaptive Sandbox, Proactive DLP™, generazione SBOM e altro ancora in un unico framework unificato, aiutando le aziende a ridurre i costi, rafforzare la conformità e proteggere i file sensibili negli ambienti IT e OT.

Scoprite come OPSWAT può aiutare la vostra azienda a raggiungere la resilienza della sicurezza dei file end-to-end con i consigli degli esperti del settore e una sessione di domande e risposte dal vivo.