Nella cybersecurity, anche la più piccola vulnerabilità può portare a gravi violazioni. Le organizzazioni devono muoversi rapidamente per tenere il passo con l'evoluzione della tecnologia e delle tendenze sociali, richiedendo soluzioni avanzate, adattive e intelligenti.

Una di queste soluzioni è MetaDefender , ora potenziata dall'intelligenza artificiale (AI).

Grazie alla sua capacità di analizzare, prevedere e mitigare i rischi informatici, MetaDefender sta guidando un cambiamento paradigmatico nel modo in cui concepiamo la sicurezza digitale, proteggendo le risorse critiche a un livello senza precedenti.

Perché i sistemi Sandbox hanno bisogno dell'intelligenza artificiale?

Il sandboxing tradizionale è stato fondamentale per il rilevamento delle minacce informatiche, ma non è più sufficiente, poiché gli aggressori stanno affinando le loro tecniche, diventando più elusivi e sempre più pericolosi.

Le prime sandbox si basavano sull'analisi dinamica, eseguendo i file per osservarne il comportamento. Col tempo, le minacce informatiche evasive hanno superato questo metodo. Per tenere il passo, i sistemi sandbox devono evolversi e l'intelligenza artificiale svolge un ruolo fondamentale in questa evoluzione.

Le sandbox moderne, quelle che integrano l'intelligenza artificiale con l'analisi statica e dinamica, l'emulazione e l'intelligence delle minacce, sono in grado di rilevare minacce altamente offuscate come ransomware ed exploit zero-day.

L'intelligenza artificiale consente una difesa proattiva e predittiva, imparando dalle minacce passate per individuarne di nuove prima che causino danni.

Abbiamo abbracciato questa evoluzione, combinando l'IA con tecniche di analisi avanzate per migliorare l'accuratezza e l'efficienza.

La nostra soluzione va oltre l'analisi dinamica, applicando intuizioni basate sull'intelligenza artificiale per rilevare e mitigare le minacce complesse in modo più efficace.

Leggete questo articolo per un approfondimento sull'evoluzione del sandboxing e su come l'intelligenza artificiale ridisegna l'analisi delle minacce.

Panorama delle soluzioni basate sull'intelligenza artificiale in MetaDefender Aether™

Ricerca per similarità per la caccia alle minacce

Man mano che i criminali informatici perfezionano i loro metodi, i sistemi tradizionali basati sulle firme diventano meno efficaci, soprattutto contro il malware riconfezionato con modifiche minori.

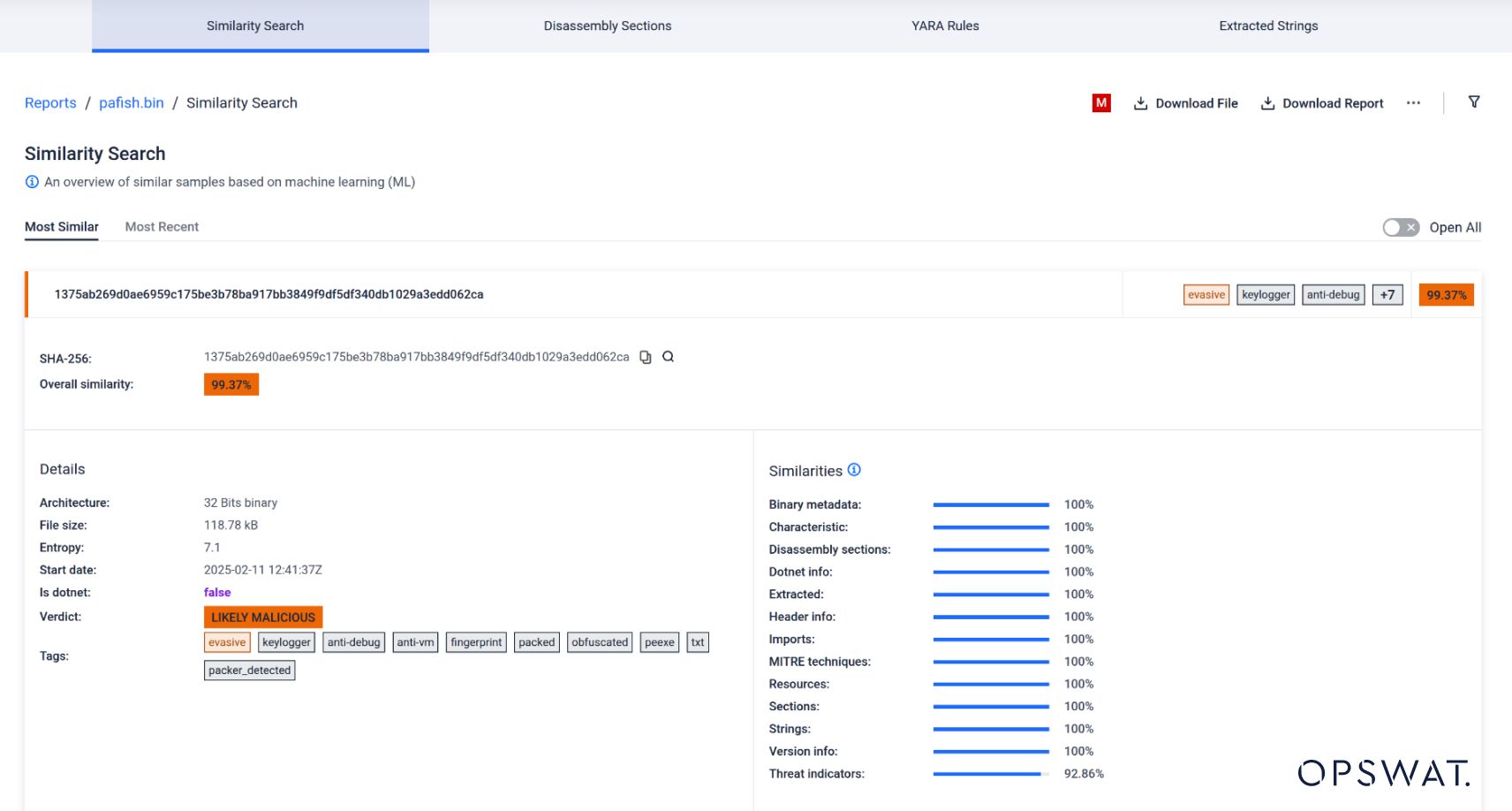

Lo strumento Similarity Search consente ai cacciatori di minacce di ricercare attivamente i file simili a quelli noti come dannosi.

I team di sicurezza ottengono un vantaggio cruciale nell'identificazione e nella neutralizzazione di attacchi sofisticati grazie alla ricerca attiva di somiglianze tra i file dannosi, che consente di rilevare tempestivamente le minacce emergenti.

La segnalazione di nuovi ceppi di malware creati o modificati rafforza la sicurezza generale e accelera i tempi di risposta.

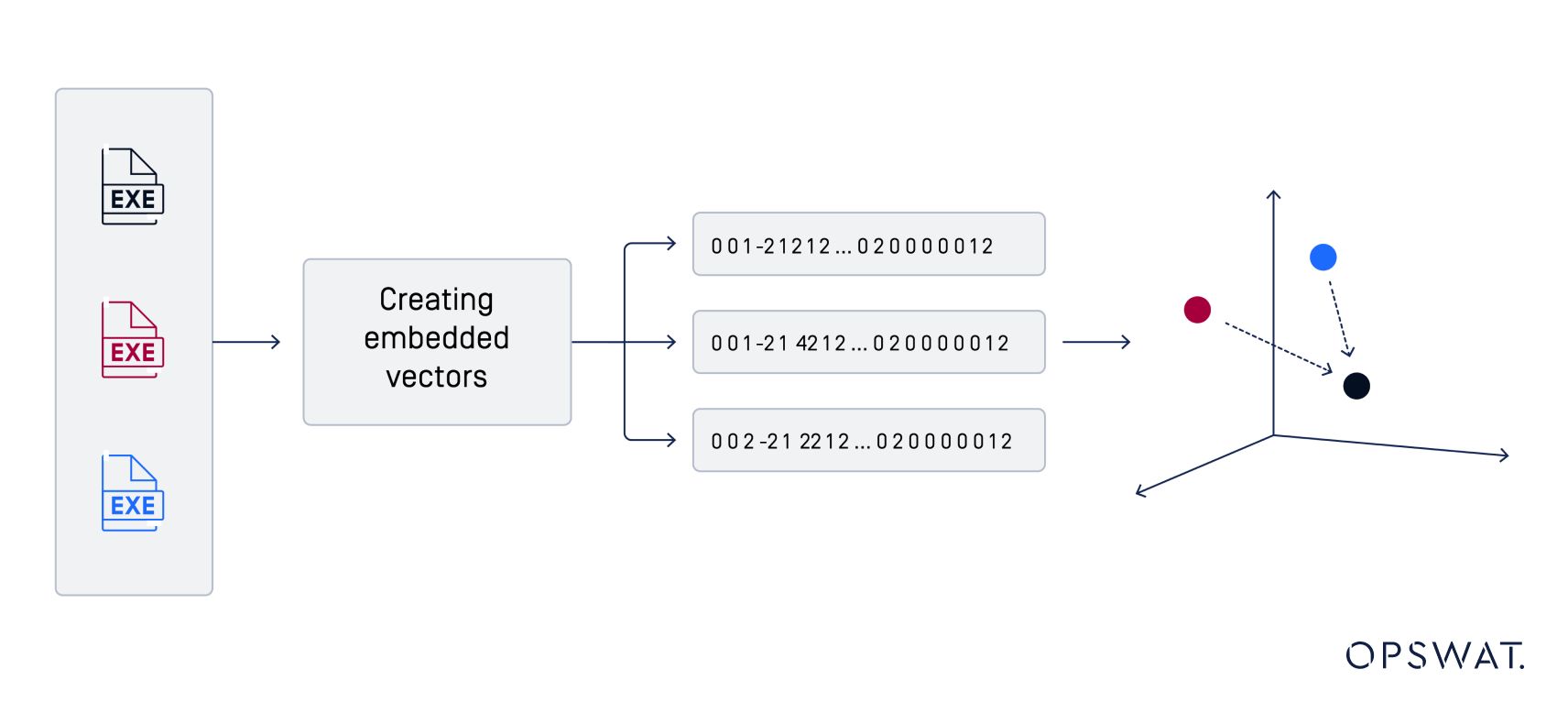

Sandbox estrae varie caratteristiche dai file e, utilizzando calcoli avanzati di distanza, li confronta con un vasto database di file noti.

Vengono rilevate anche lievi variazioni nella struttura o nei metadati, rivelando potenziali minacce e fornendo ai cacciatori di minacce gli strumenti per rilevare minacce in evoluzione e migliorare le proprie capacità.

- Rilevamento avanzato

A differenza dei sistemi basati sulle firme, che si basano su corrispondenze esatte, Similarity Search è in grado di rilevare anche piccole differenze tra i file. - Applicazioni del mondo reale

Questo permette di identificare minacce precedentemente sconosciute e rende possibile il rilevamento zero-day riconoscendo schemi e anomalie che non sono ancora stati formalmente documentati.

Sul mercato mancava uno strumento di caccia alle minacce in grado di suggerire file simili in base alle loro caratteristiche intrinseche.

Questa lacuna negli strumenti di sicurezza disponibili ha fatto sì che minacce con lievi variazioni potessero facilmente sfuggire alle maglie della rete.

Con l'introduzione di Similarity Search, i cacciatori di minacce possono ora cercare attivamente potenziali minacce emergenti confrontando i file con quelli già noti e dannosi.

La possibilità di rilevare minacce sottili e in evoluzione prima che causino danni migliora sia il rilevamento che i tempi di risposta. Ciò rende la Similarity Search uno strumento indispensabile per le moderne difese di cybersecurity.

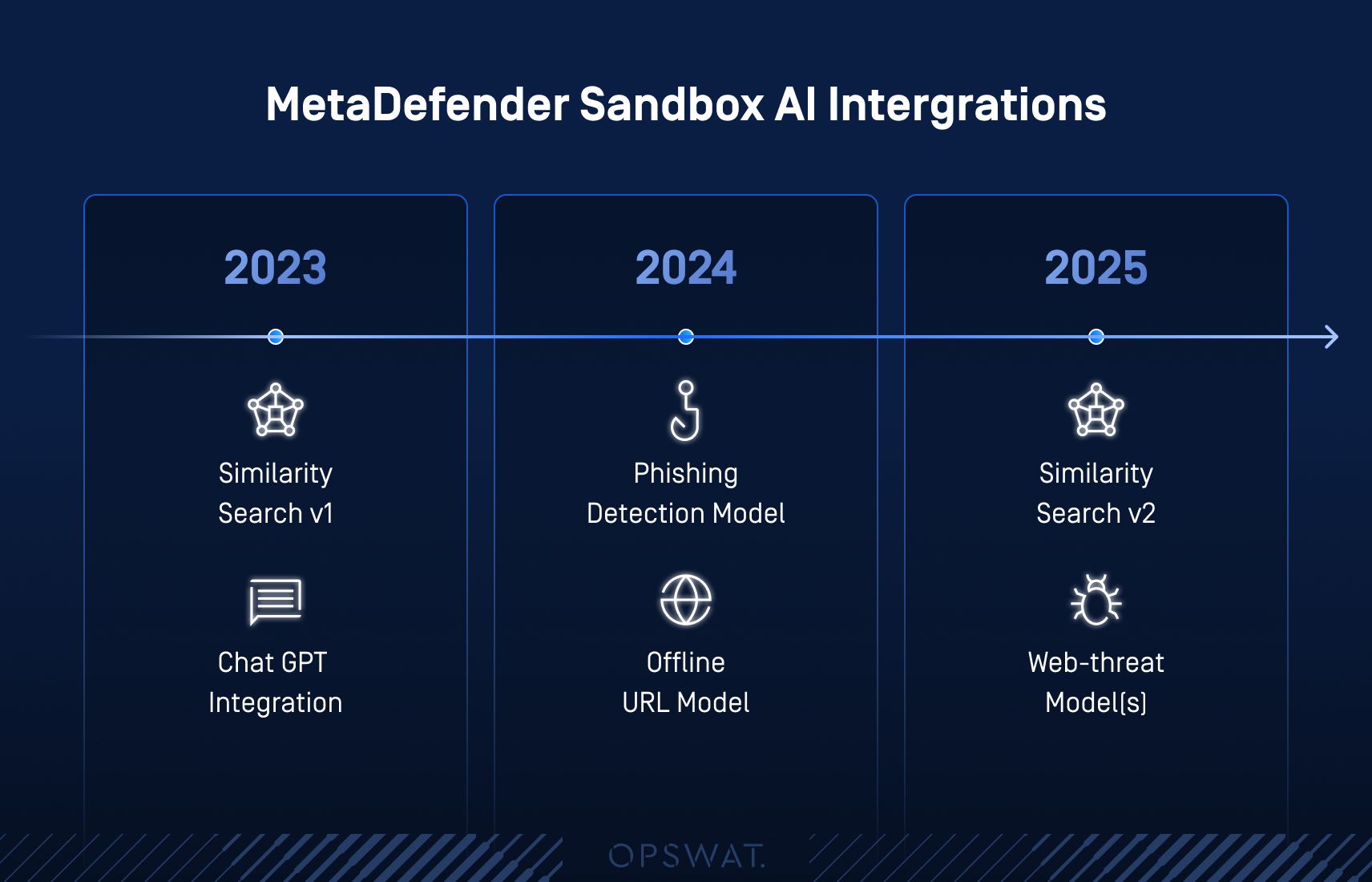

Abbiamo aggiornato Similarity Search più volte dal suo primo rilascio.

Inizialmente supportavamo solo i file PE con alcune limitazioni.

Da allora abbiamo aggiunto altre funzioni, supportando un migliore confronto tra i file .NET e migliorando la nostra logica per ottenere risultati migliori.

Entro il primo trimestre del 2025, non supporteremo solo i file PE, ma tutti i tipi di file: per maggiori informazioni, cliccate qui.

- Aprire la pagina Sandbox e scansionare un file.

- Fare clic su "Ricerca di somiglianza" per accedere alla scheda.

- Regolare i filtri, come le soglie di ricerca e i verdetti, per affinare la ricerca.

- Visualizza i risultati della ricerca.

- Espandere gli hash dei file per maggiori dettagli: fare clic su un hash per visualizzare informazioni dettagliate sulle somiglianze.

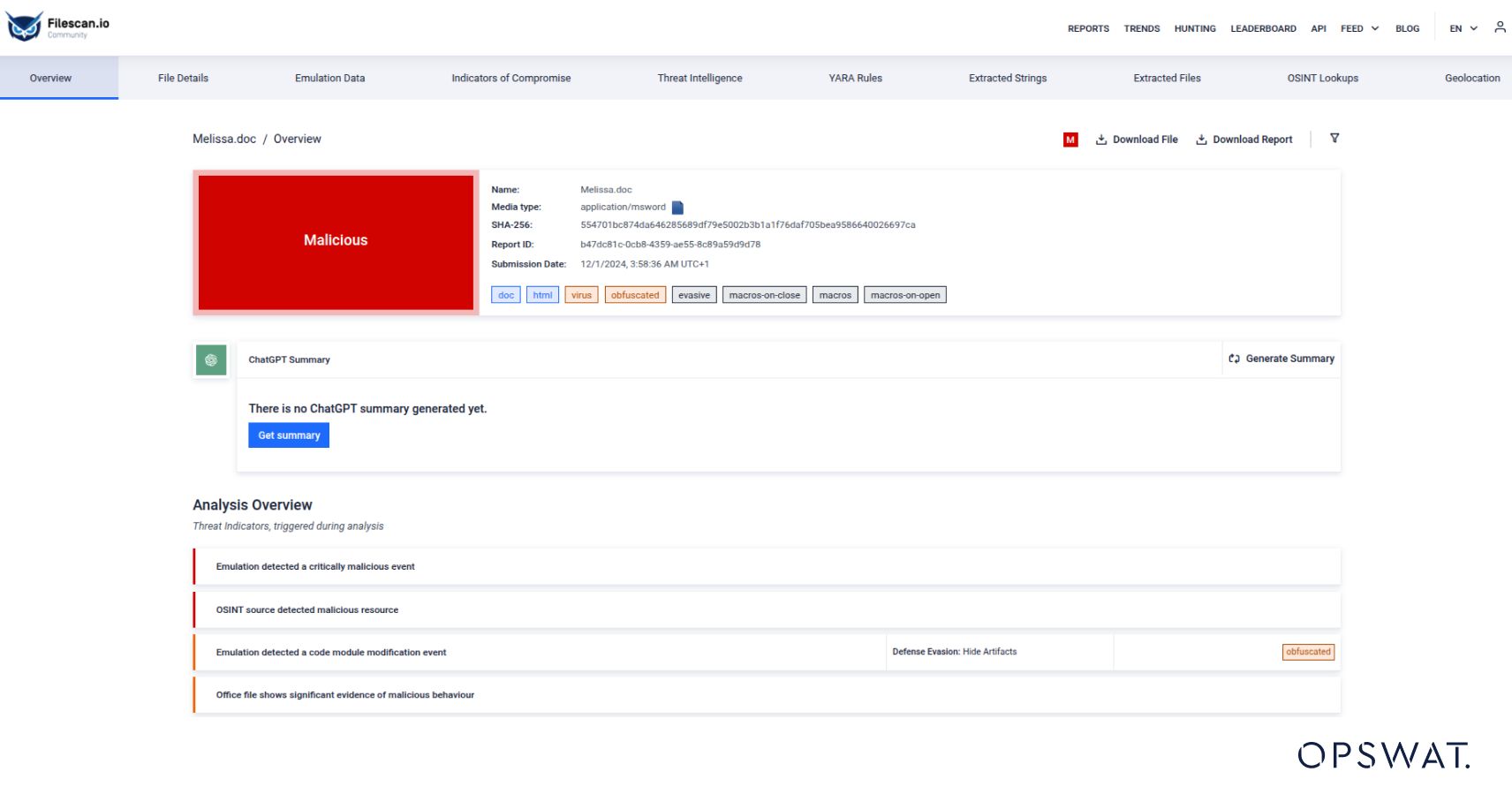

Riassunti esecutivi tramite l'integrazione con ChatGPT

In un centro operativo di sicurezza (SOC), due metriche chiave hanno un impatto diretto sulla capacità dell'azienda di rispondere alle minacce: (MTTD) Mean Time to Detect e (MTTR) Mean Time to Remediate.

Il rilevamento e la bonifica più rapidi riducono il danno potenziale degli incidenti informatici, contribuendo alla prevenzione delle violazioni e delle perdite di dati.

Tuttavia, i team SOC si trovano spesso ad affrontare la stanchezza da allerta e le limitazioni delle risorse, che possono rallentare i tempi di risposta.

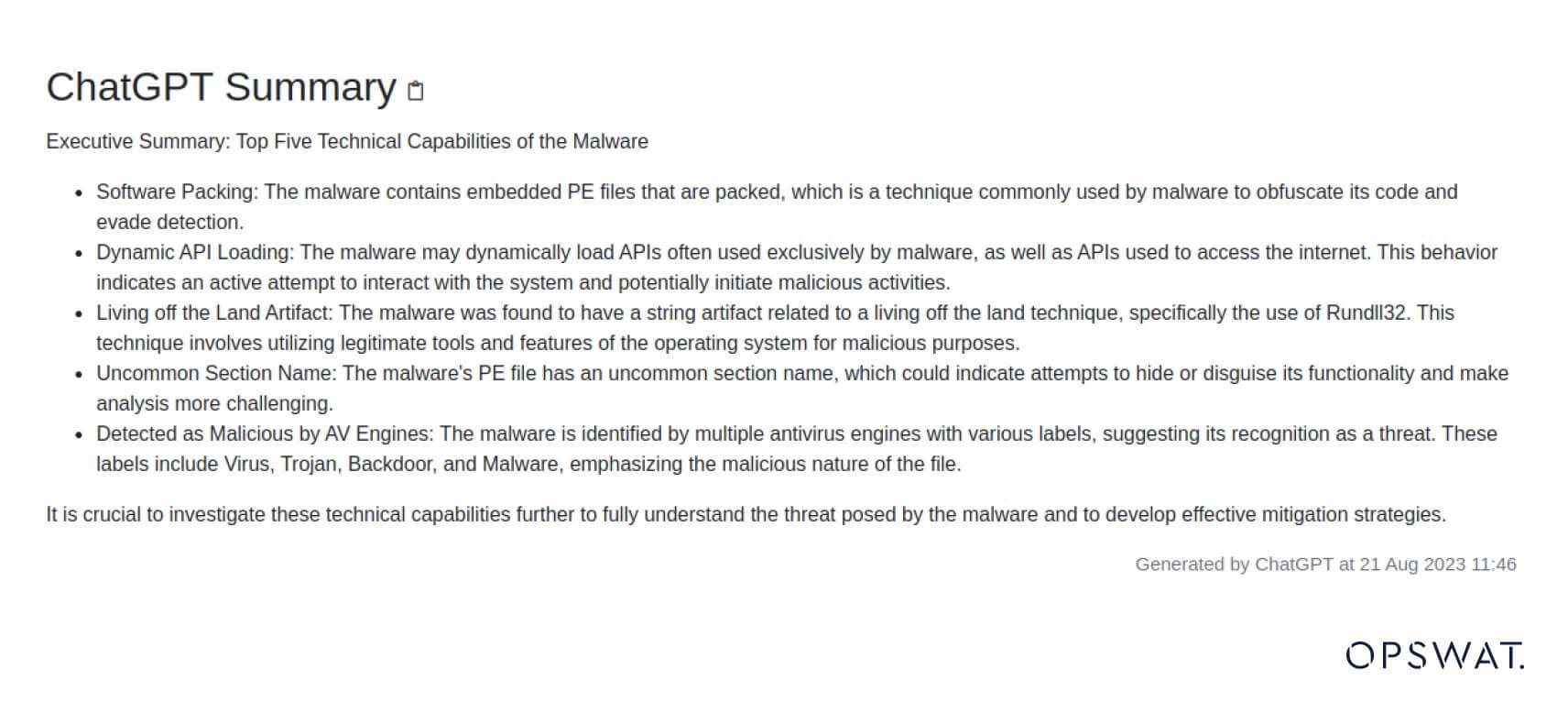

È qui che la nostra integrazione con ChatGPT fa la differenza. ChatGPT utilizza l'elaborazione del linguaggio naturale (NLP) per semplificare i rapporti complessi e tecnici sulle minacce informatiche in sintesi di facile comprensione.

Riepiloghi più chiari aiutano i team SOC a stabilire le priorità delle minacce in modo più efficiente, a risparmiare tempo e, in ultima analisi, a migliorare sia l'MTTD che l'MTTR.

Inoltre, l'analisi semplificata dei rapporti aiuta i team a reagire più rapidamente, a ridurre il burnout e a proteggere meglio le risorse.

ChatGPT è stata un'innovazione che abbiamo visto come un'opportunità per semplificare l'analisi delle minacce e migliorare l'efficienza del SOC per risposte più rapide e accurate agli incidenti di cybersecurity.

Un'analisi tecnica di 20 pagine di un attacco ransomware è condensata in una sintesi di un solo paragrafo, che evidenzia il vettore dell'attacco, i sistemi colpiti e le azioni consigliate.

I responsabili delle decisioni possono valutare meglio e più rapidamente i livelli di minaccia, senza dover approfondire i dettagli tecnici. Questa velocità si traduce anche in risposte più rapide e informate.

- Aprire la pagina di panoramica

- Fare clic sul pulsante "Ottieni riepilogo" per generare un riepilogo di ChatGPT.

- ChatGPT raccoglierà informazioni rilevanti sul file, fornendo una sintesi delle sue potenziali capacità malware.

Per impostazioni più dettagliate, consultare questa risorsa.

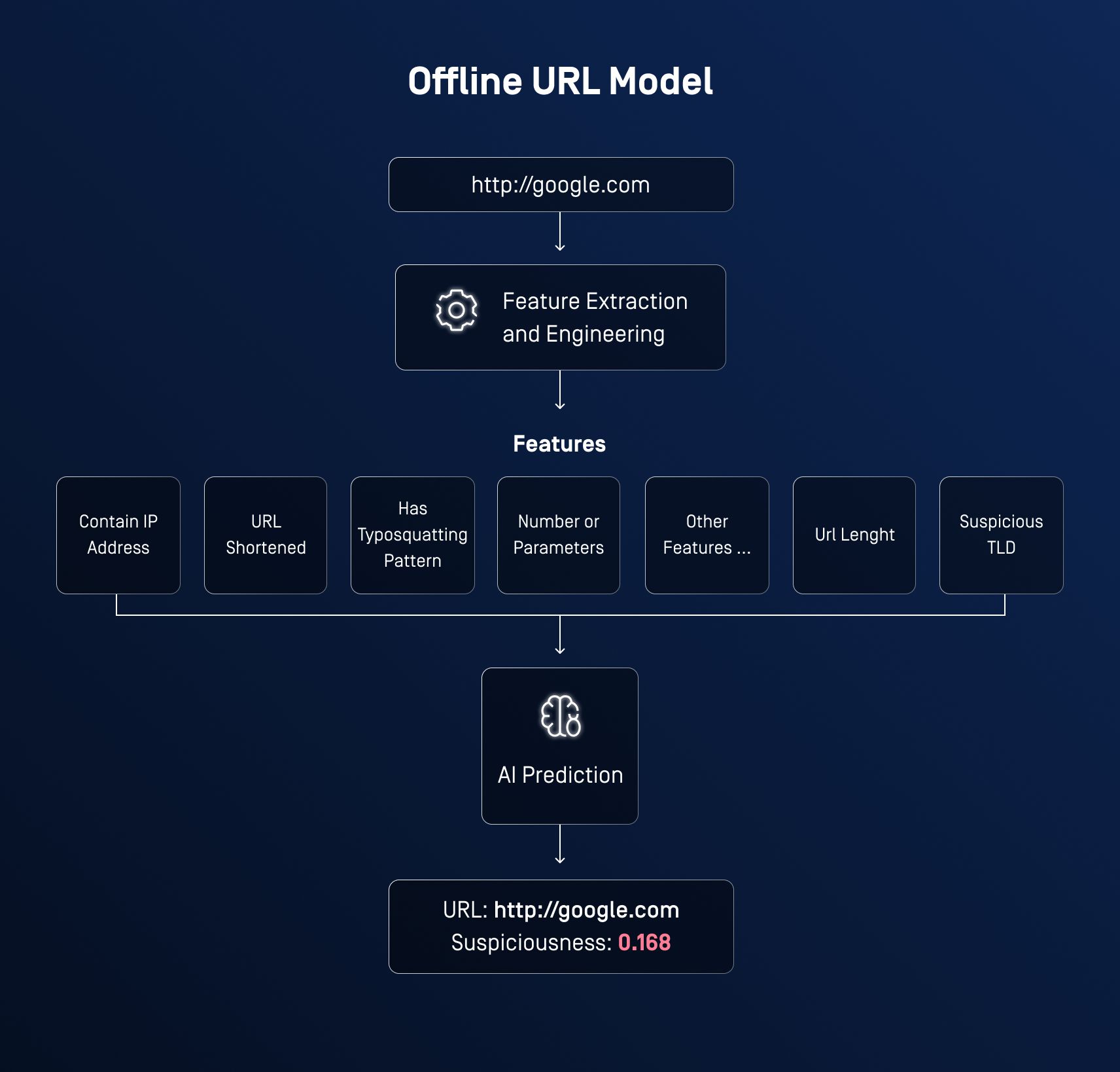

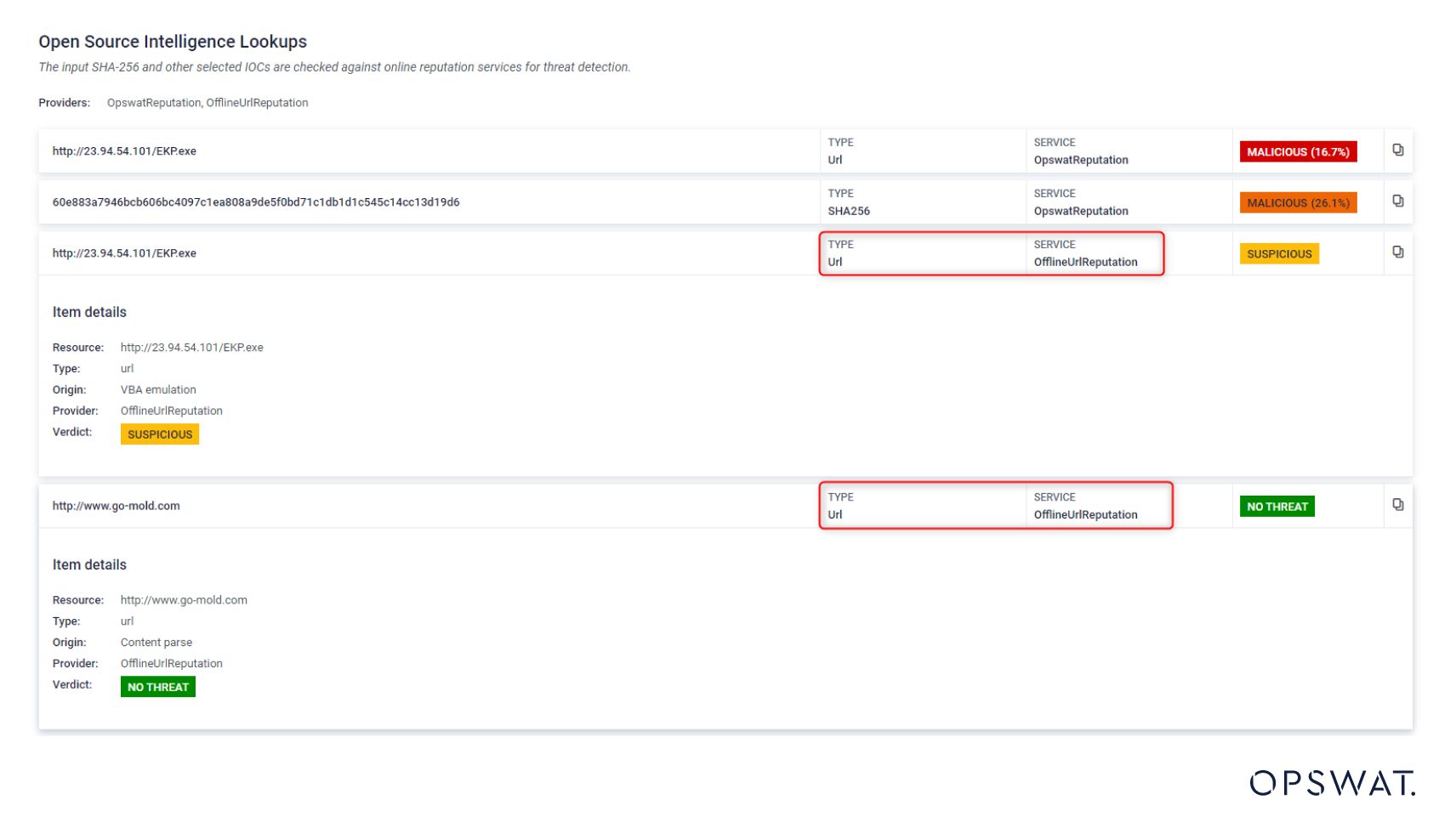

Modello di URL offline per il rilevamento di URL sospetti

Ci siamo chiesti: possiamo creare un modello offline che analizzi un URL e determini se è sospetto?

Il nostro modello di URL è stato addestrato su un ampio set di dati di 1,6 milioni di URL, estraendo un'ampia gamma di caratteristiche dalle stringhe di URL.

Prevede la sospettosità di un URL su una scala da 0 a 1, offrendo ai team di sicurezza la possibilità di evitare i rischi legati all'URL prima che abbiano la possibilità di aggravarsi.

Il modello è incredibilmente veloce e ha raggiunto un'accuratezza di oltre il 93% alla soglia dello 0,5.

A seconda della situazione, è possibile regolare la soglia e il rilevamento verrà ulteriormente perfezionato per ridurre i falsi negativi.

Il modello estrae molte caratteristiche dalla stringa dell'URL, quindi utilizza un valore compreso tra 0 e 1 per prevedere la sospettosità dell'URL.

Il modello funziona su sistemi ad aria compressa ed è incredibilmente veloce.

Fornisce un primo livello essenziale di rilevamento di phishing o di URL dannosi. È possibile ottenere maggiori informazioni sull'argomento qui.

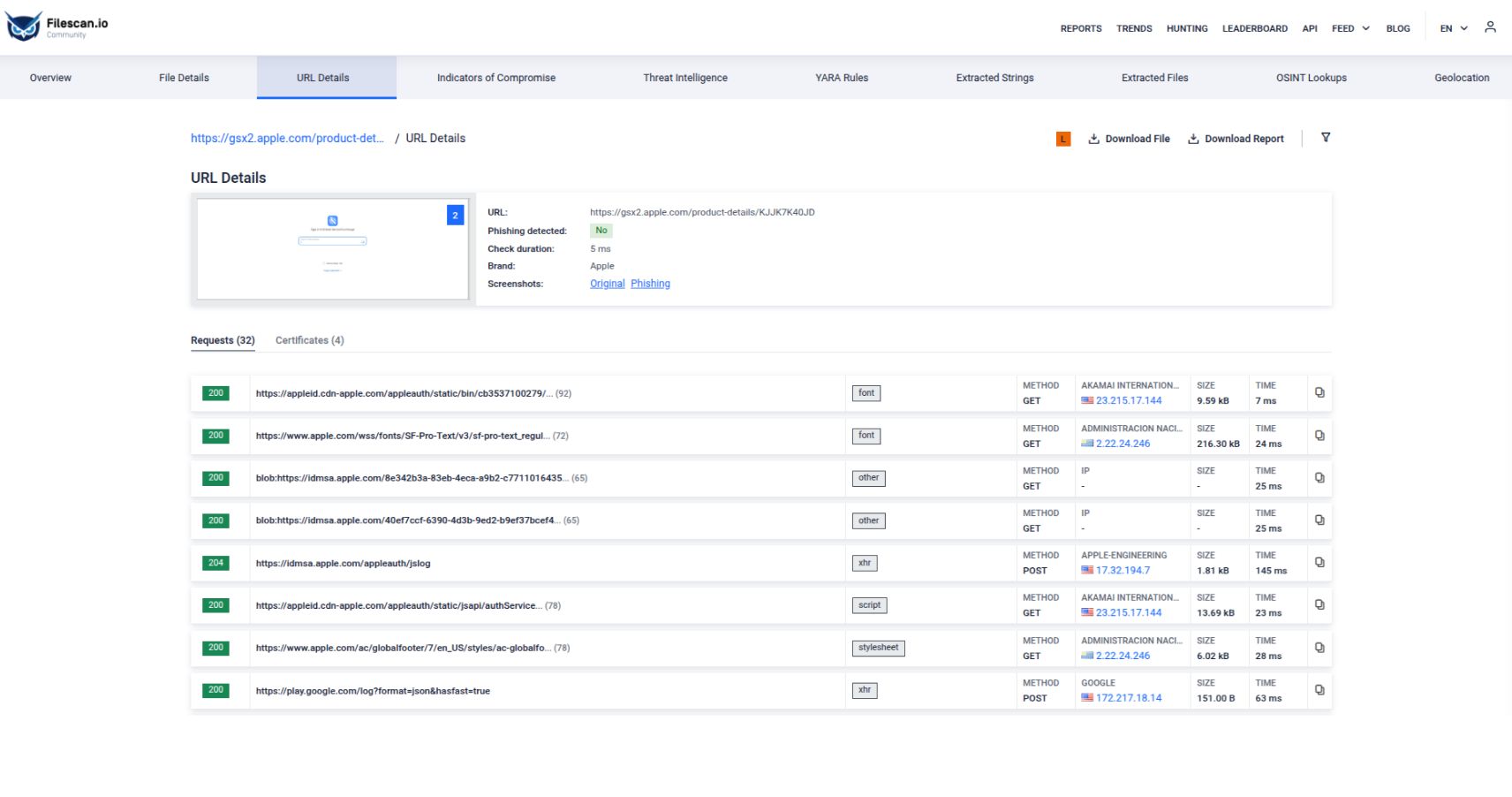

Il modello URL offline viene richiamato a ogni invio per valutare se un URL è sospetto o meno, per impostazione predefinita.

Questa funzione si trova nella sezione Open Source Intelligence Lookups.

Il servizio fornisce informazioni sulla reputazione associata all'URL, mostrando a quale componente del file si riferisce il verdetto.

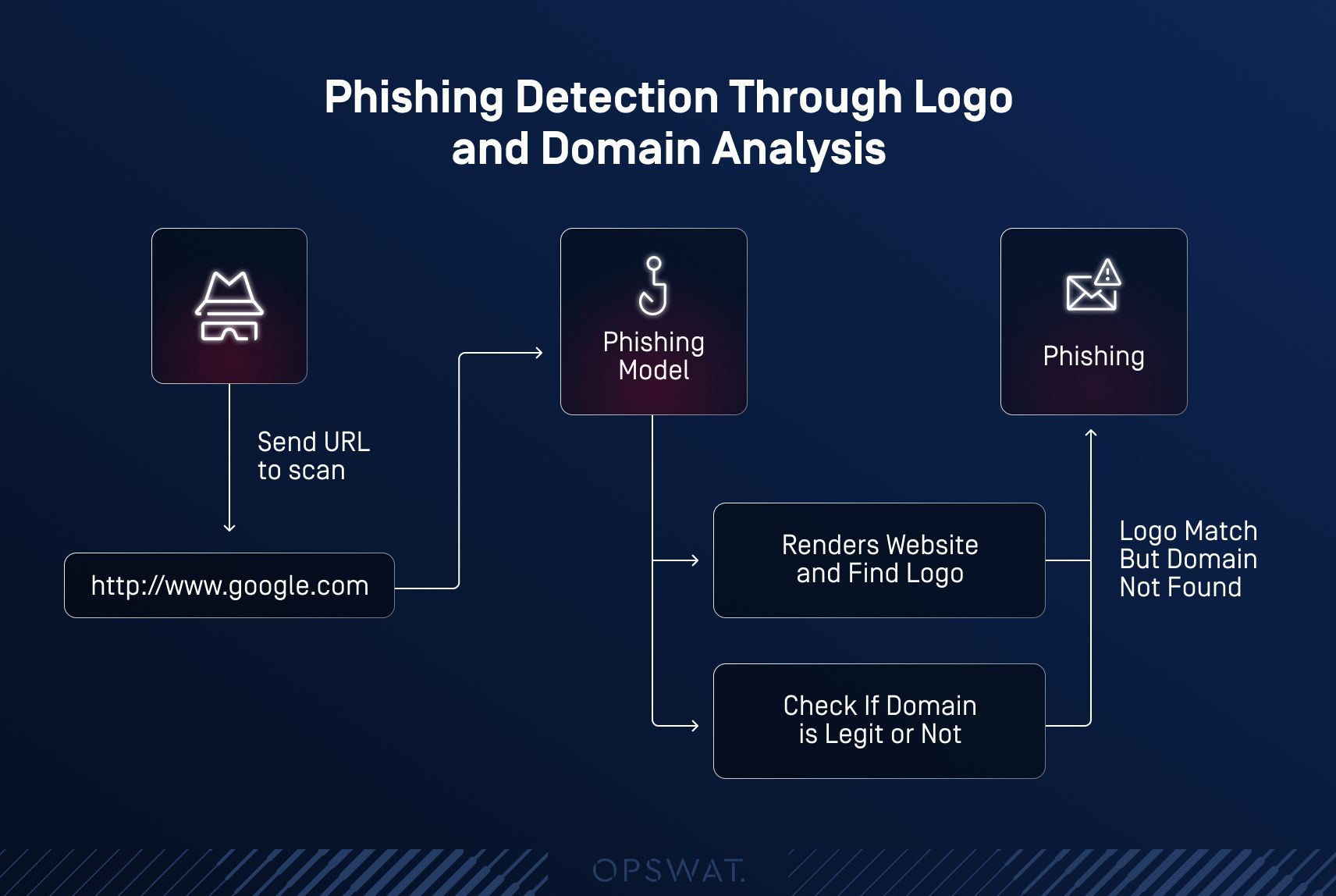

Rilevamento del phishing grazie all'analisi dei loghi e dei domini

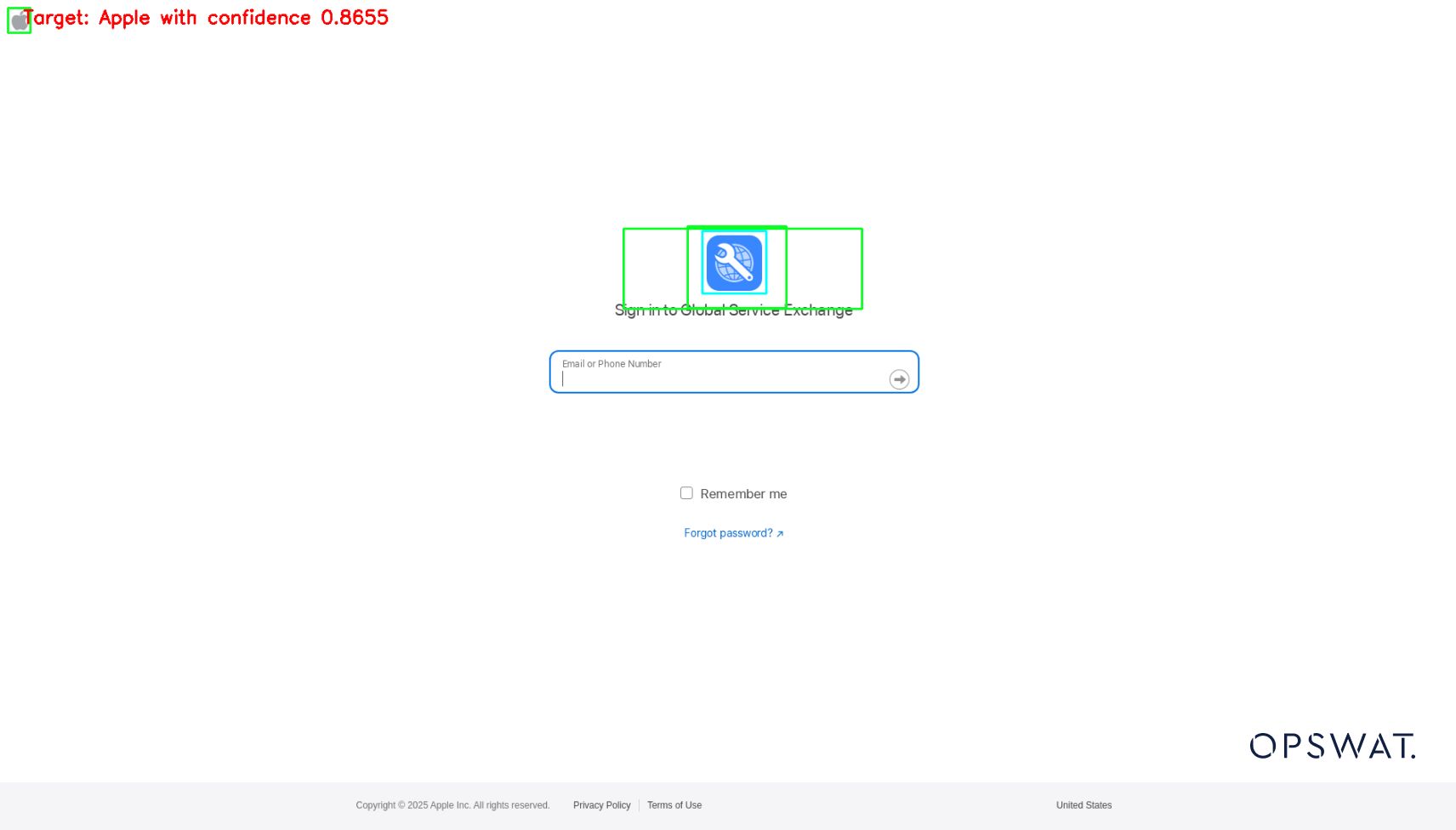

Il modello URL è un ottimo approccio, ma l'analisi dell'URL da sola non è sufficiente a determinare se un sito web è di phishing o dannoso.

Poiché il phishing rimane una delle forme più diffuse di attacchi informatici, il nostro modello di rilevamento del phishing combina il confronto dei loghi con la convalida dei domini, creando un sistema di difesa su due fronti.

Utilizzando algoritmi avanzati di visione computerizzata, il modello rileva le sottili differenze tra i loghi autentici e quelli fraudolenti.

Ad esempio, lievi distorsioni dei pixel o cambiamenti nelle proporzioni che potrebbero sfuggire all'occhio umano vengono segnalati come sospetti.

Il modello incrocia gli URL con un database di domini legittimi conosciuti. Se viene rilevata una mancata corrispondenza o un'irregolarità, il sistema emette un avviso.

Immaginate un'e-mail di phishing che afferma di provenire da una banca rinomata, con tanto di logo realistico.

L'utente potrebbe essere indotto a cliccare, credendo che l'e-mail sia autentica.

Il nostro modello è in grado di verificare istantaneamente l'autenticità del logo e di convalidare il dominio dell'e-mail, bloccando l'attacco sul nascere.

Il phishing è il tipo di minaccia informatica più comune, che spesso porta a violazioni di dati, perdite finanziarie e gravi danni alla reputazione di un'azienda.

L'aspetto preoccupante è che i tradizionali metodi di rilevamento del phishing basati sugli URL sono spesso insufficienti, in quanto gli aggressori utilizzano spesso URL e loghi dall'aspetto legittimo per ingannare gli utenti.

Per risolvere questo problema, abbiamo incorporato il confronto dei loghi e la convalida dei domini al nostro modello di URL, migliorando la sua capacità di catturare i tentativi di phishing che normalmente eluderebbero le difese tradizionali.

Questo modello di URL migliorato porta a una difesa più forte e a più livelli contro il phishing, aiutando i team di sicurezza a rispondere in modo più rapido e preciso e, in ultima analisi, a impedire che gli attacchi causino danni.

- Eseguire la scansione di un sito web di phishing.

- Aprire la scheda Dettagli URL per visualizzare i risultati.

- Nella scheda Dettaglio URL, si vedranno la pagina renderizzata e il logo rilevato.

- Qui è possibile trovare impostazioni più dettagliate.

Il vantaggio ineguagliabile di MetaDefender nel panorama della scienza dei dati

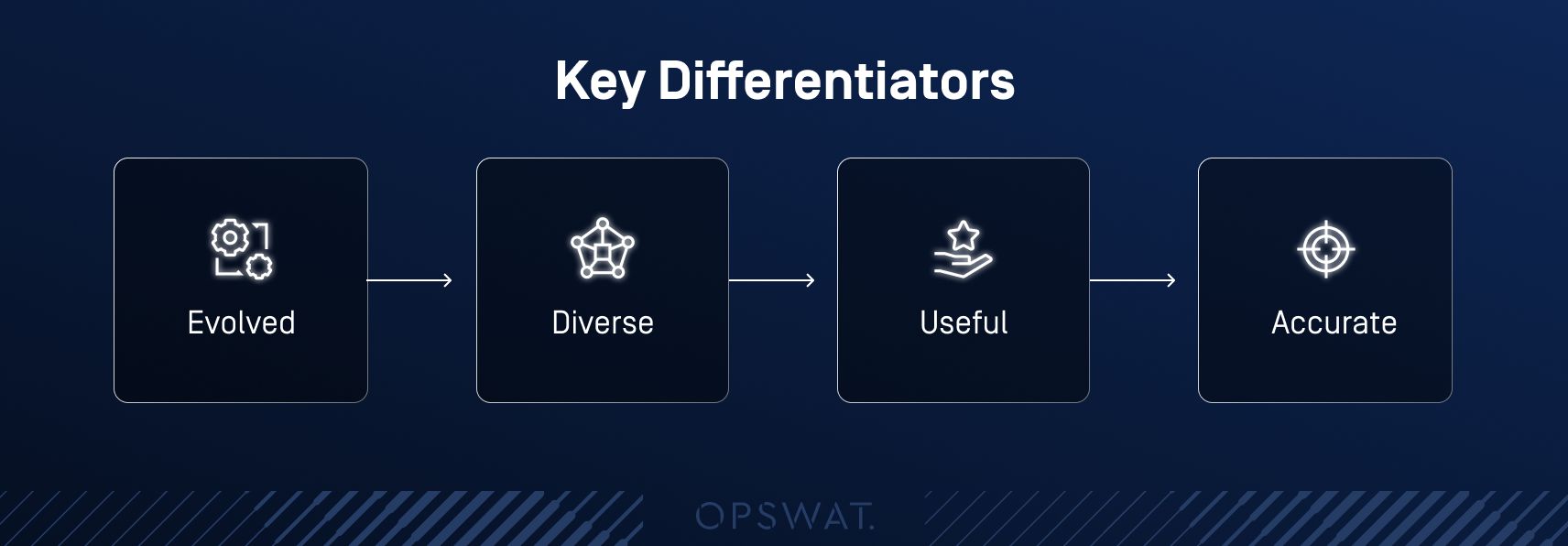

- Evoluto: Stare sempre un passo avanti rispetto alle tendenze del malware, fornendo integrazioni tanto robuste quanto affidabili.

- Diversificato: per coprire tutti i problemi che si presentano, dovremmo fornire un set di strumenti di IA diversificati per i diversi casi d'uso.

- Utile: Concentrarsi su ciò che conta veramente costruendo strumenti che il mercato non solo vuole ma di cui ha veramente bisogno

- Preciso: Garantire la precisione delle integrazioni, in quanto strumenti di qualità inferiore ne compromettono il valore.

Cybersicurezza guidata dall'intelligenza artificiale per le infrastrutture critiche mondiali

L'integrazione dell'IA nella cybersecurity va oltre il miglioramento delle prestazioni, ridefinendo completamente il panorama della cybersecurity.

Con soluzioni come MetaDefender , abbiamo già iniziato a trasformare il modo in cui le organizzazioni si difendono dal panorama incessante delle minacce informatiche.

Non volevamo solo stare al passo con le minacce, ma puntavamo a cambiare completamente le regole del gioco. Integrando tecnologie di nuova generazione come il rilevamento delle minacce basato sull'intelligenza artificiale e l'analisi predittiva, abbiamo raggiunto questo obiettivo con MetaDefender

Il futuro è ricco di possibilità e MetaDefender è in prima linea, offrendo strumenti come la ricerca per somiglianza, i riassunti esecutivi basati su ChatGPT e modelli avanzati di rilevamento del phishing che stanno ridefinendo la sicurezza digitale.

La nostra missione è semplice: dotare i team di sicurezza degli strumenti più avanzati per proteggere le loro organizzazioni da attacchi sempre più sofisticati.

Il viaggio è tutt'altro che finito e siamo pronti a guidare la strada verso un mondo digitale più sicuro e protetto.

Restate sintonizzati: il futuro della cybersicurezza è appena iniziato e noi lo stiamo portando avanti.