Proteggere più che i file

Oggi i cyberattacchi non si fermano al file. Gli aggressori sfruttano infrastrutture nascoste, fornitori compromessi e domini in rapida evoluzione per aggirare le difese tradizionali. Per combattere questo fenomeno, la sicurezza ha bisogno di livelli, non solo di strumenti, ma anche di intelligence.

Oggi siamo orgogliosi di presentare MetaDefender Threat Intelligence, un nuovo motore integrato in MetaDefender Core che funge da anello di congiunzione nelle strategie complete di prevenzione delle minacce. Integrando informazioni curate e in tempo reale sulle minacce con la tecnologia Deep CDR™leader del settoreCore MetaDefender Core e Adaptive Sandbox , forniamo una difesa realmente multistrato che blocca le minacce prima che vengano eseguite, mentre rimangono nascoste e alla loro origine.

In che modo l'aggiunta di InSights Threat Intelligence trasforma la vostra difesa?

MetaDefender Core definisceCore lo standard per la sicurezza dei file grazie alla tecnologia Deep CDR™ (che rimuove il codice dannoso) e Adaptive Sandbox che analizza il comportamento). Ora, InSights Threat Intelligence un terzo livello fondamentale: il blocco di IP e domini dannosi.

Come funziona

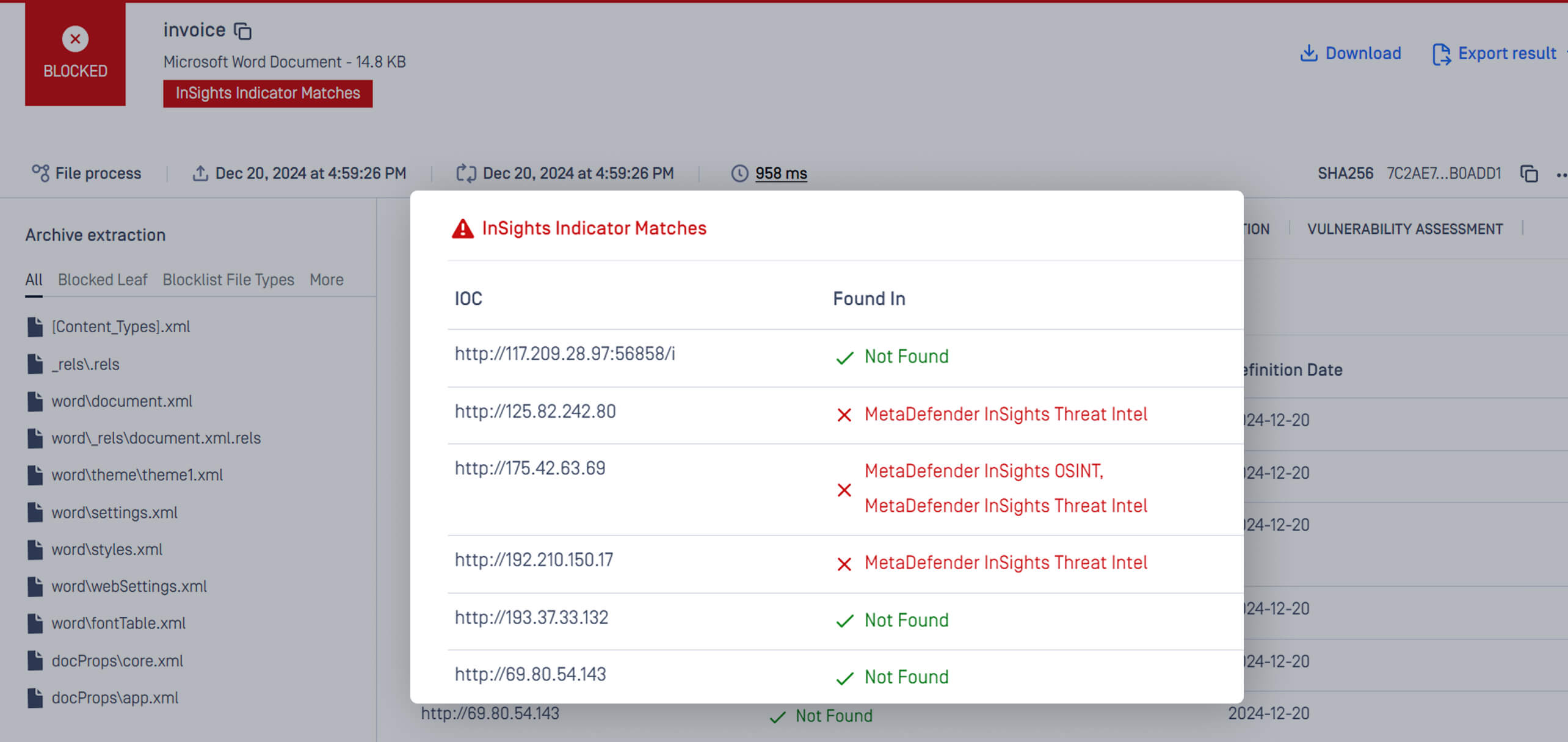

InSights Threat Intelligence analizza i documenti alla ricerca di domini e IP dannosi nascosti in pochi millisecondi. Incrocia gli IoC (indicatori di compromissione) con un feed globale che aggrega dati provenienti da centinaia di fonti affidabili, assicurandovi di essere sempre all'avanguardia rispetto alle tattiche avversarie. Quando viene rilevata una minaccia, i file vengono bloccati al punto di ingresso, bloccando gli attacchi alla fonte.

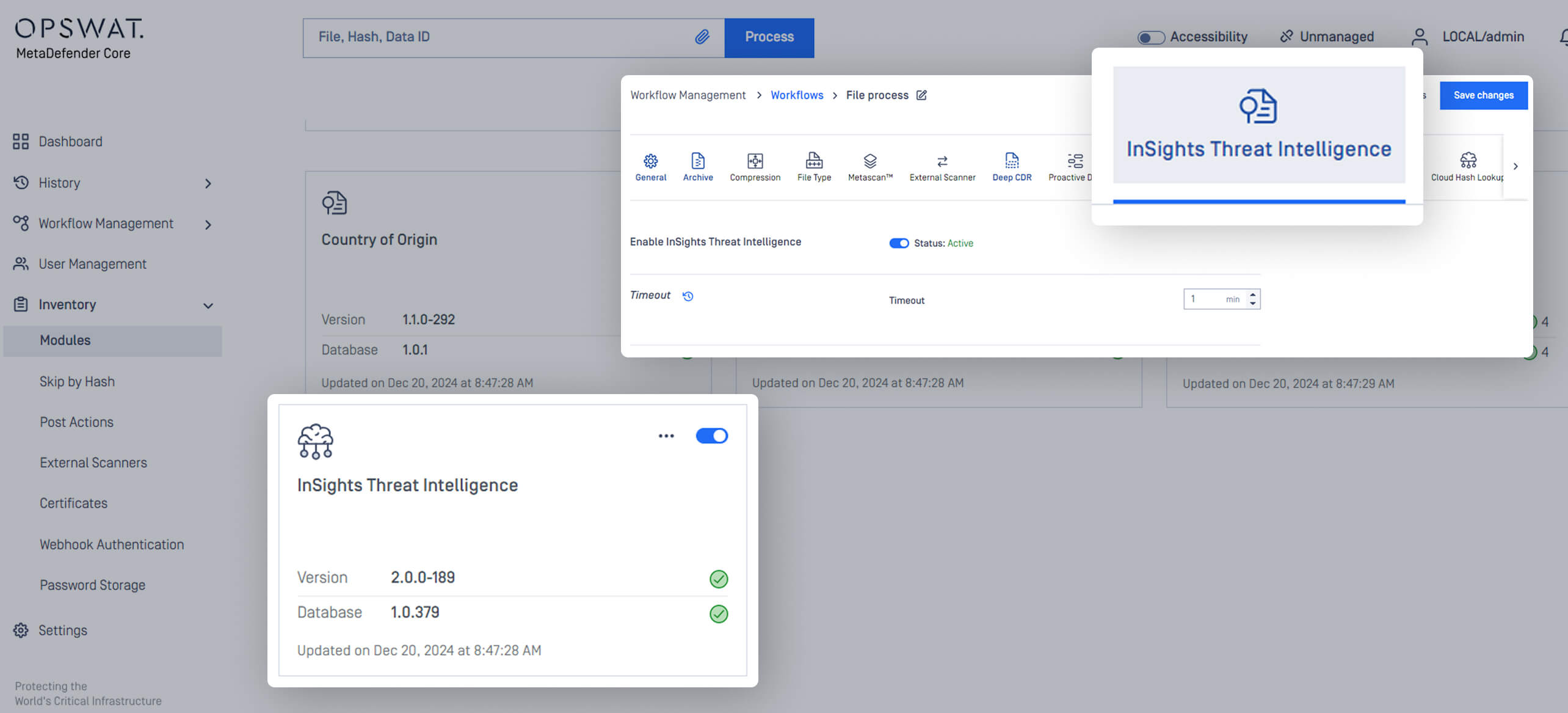

Configurazione di InSights Threat Intelligence Engine in MetaDefender Core

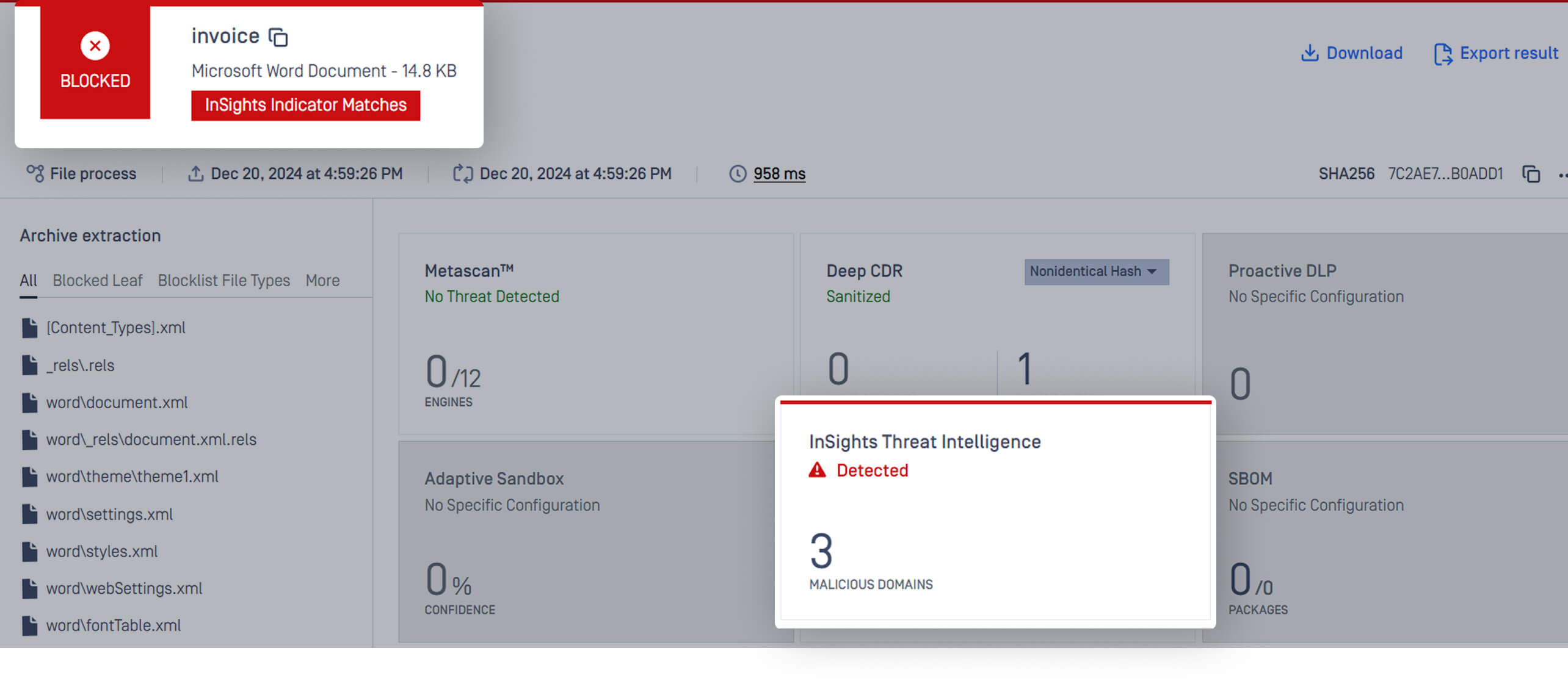

Elaborazione di un file con IP/domini dannosi

Fornire l'elenco dei CIO nel risultato della scansione

Caratteristiche principali

Rilevare le minacce nascoste

Identificare domini, IP e link dannosi incorporati nei documenti, anche dopo la sanificazione dei file.

Blocco quasi in tempo reale

Mettere automaticamente in quarantena i file ad alto rischio prima che raggiungano gli utenti o i sistemi critici.

Tecnologia Deep CDR™ avanzata eSandbox Adaptive

Arricchisci la tecnologia Deep CDR™ e Adaptive Sandbox informazioni sul contesto delle minacce per stabilire le priorità dei rischi e ridurre i falsi positivi.

Aggiornamento continuo dei feed delle minacce

Tracciare le infrastrutture avversarie emergenti con feed di intelligence aggiornati dinamicamente.

Supporto per l'ambiente con intercapedine d'aria

Operare in modo sicuro in reti isolate con aggiornamenti manuali o programmati delle minacce, proteggendo le infrastrutture critiche offline dalle minacce in evoluzione.

Perché l'Threat Intelligence InSights si distingue

Mentre gli strumenti tradizionali si concentrano sul rilevamento successivo alla consegna, InSights Threat Intelligence consente alle organizzazioni di:

Bloccate gli exploit zero-day e le campagne di phishing prendendo di mira l'infrastruttura alla base degli attacchi.

Automatizzate i processi manuali, come la ricerca delle minacce e le indagini a basso valore, per liberare i team SOC.

Rimanete al passo con i domini/IP in rotazione e i kit di exploit emergenti con aggiornamenti di intelligence in tempo reale.

Allineatevi ai mandati NIST, CISA e del settore controllando i file di terze parti e le comunicazioni dei fornitori.

Iniziare oggi

InSights Threat Intelligence non si limita a neutralizzare i contenuti dannosi, ma smantella il sistema di gioco dell'avversario. Che si tratti di gestire operazioni di sicurezza complesse o di difendere una rete di piccole dimensioni, InSights Threat Intelligence offre la possibilità di prendere decisioni informate e di rispondere rapidamente.

Threat Intelligence InSights

Rilevare e contestualizzare le minacce