Il recente attacco di Kaseya (Supply chain) è stato analizzato da diversi punti di vista e descritto come il peggior attacco informatico mai eseguito in un solo giorno, con una stima di ~50MSP e ~1500 dei loro clienti finali colpiti.

Ma è davvero così grave?

Quanti di questi clienti finali hanno dovuto pagare il Ransomware richiesto?

Secondo questa analisi di Bleeping Computer, a quanto pare non molti, dato che gli aggressori non hanno cancellato o criptato i backup delle aziende vittime. La maggior parte di esse ha potuto utilizzare i propri backup per ripristinare i dati e non ha dovuto pagare il riscatto richiesto dagli aggressori. Non avendo tenuto in ostaggio i backup, gli aggressori hanno avuto meno influenza sui clienti.

Che cos'è il pronto soccorso Ransomware in 3 parole?

La risposta è semplice: backup, backup e... backup.

Questa è la risposta semplice, ma non fornisce un quadro completo!

Il semplice backup dei dati, all'interno dello stesso computer o in un altro computer/dispositivo di archiviazione sulla stessa rete, potrebbe non essere sufficiente, come dimostrato da incidenti passati un po' più sofisticati dell'attacco di Kaseya.

Il vettore di attacco più comune oggi include diverse fasi in termini di accesso e blocco dei backup come parte di un attacco Ransomware:

- alla ricerca di backup attraverso l'implementazione di malware APT (Advanced Persistent Threat)

- rubare i dati importanti dalla memoria e dai backup

- crittografia dei dati e dei backup in parallelo, a volte anche con chiavi diverse

Per mitigare l'impatto e persino prevenire attacchi Ransomware così sofisticati, il primo soccorso deve essere:

Eseguire la scansione di tutti i file che devono essere archiviati

- Simultaneamente con più motori anti-malware per ottenere i più alti tassi di rilevamento.

- Secure/mascherare i dati sensibili PII e finanziari all'interno di questi file con la protezione DLP (Data Loss Protection).

Sanitize files suspected of including potential hazards - i.e. unknown ‘payloads’ like Macros in Excel/Word files etc. These potentially dangerous payloads can be cleaned with Deep CDR™ Technology (Content Disarm and Reconstruction) for >100 most commonly used file types.

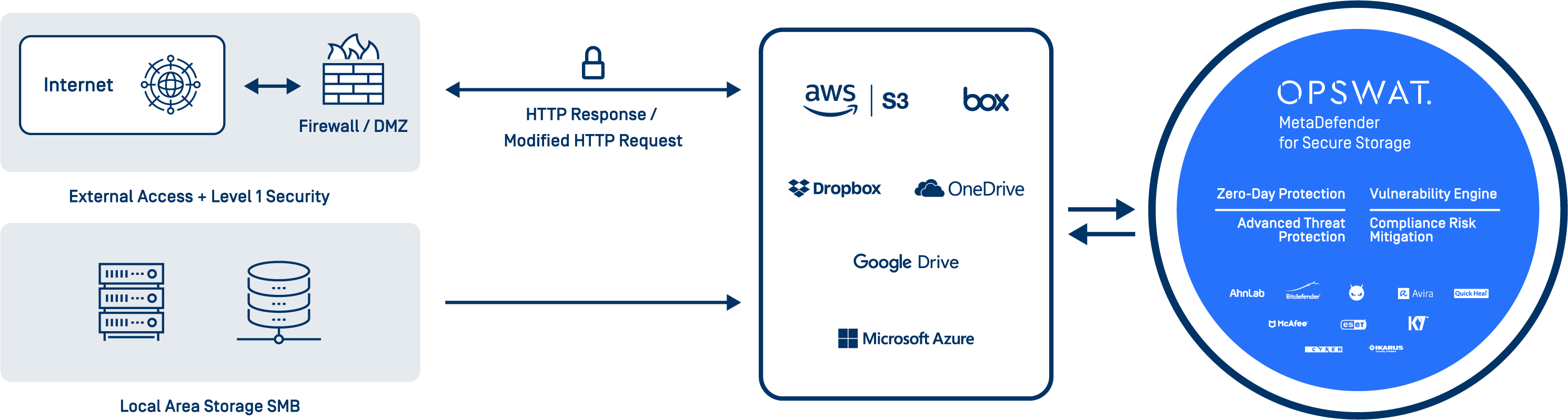

Archiviare e fare il backup dei file in un'altra rete e/o in una soluzione di archiviazione cloud come AWS, Azure ecc.

Figura: Ruolo di MetaDefender Storage Security nella protezione del Cloud Storage

MetaDefender Storage Security consente di prelevare facilmente i file dall'archivio interno o quelli caricati da un'origine esterna e di scansionarli, igienizzarli e archiviarli in modo sicuro nel cloud storage per i giorni di pioggia.

Conclusione

Sì, il giorno di pioggia arriverà, quando la vostra organizzazione subirà un attacco informatico. Non è una questione di "se", ma di "quando", quindi dovete essere preparati. La difesa più semplice e sicura è preparare (e aggiornare regolarmente) un backup pulito dei vostri dati importanti in una rete separata e/o nel cloud.