Il settore dei servizi bancari e finanziari opera in un ambiente informatico sempre più ostile. Sebbene gli istituti abbiano speso anni per migliorare le loro difese perimetrali con l'implementazione di protocolli di sicurezza di rete, gli attori delle minacce sofisticate continuano a sfruttare una vulnerabilità critica: i vettori di attacco basati su file.

Gli istituti finanziari elaborano quotidianamente milioni di documenti, dalle richieste di prestito ai documenti normativi: comprendere e mitigare le minacce basate sui file è essenziale per mantenere l'integrità operativa e la conformità normativa.

Le 10 sfide della cybersecurity che tengono svegli i CISO di notte

1. Malware di tipo file-borne

I criminali informatici inseriscono codice dannoso in documenti apparentemente legittimi - PDF, fogli di calcolo e presentazioni - che eludono i tradizionali sistemi di rilevamento basati sulle firme.

2. Requisiti di privacy e conformità dei dati

I quadri di conformità, tra cui GDPR, PCI-DSS, SOX, FFIEC, KYC e AML, impongono rigorosi standard di protezione dei dati, pur mantenendo l'efficienza operativa.

3. Minaccia persistente avanzata

Le minacce costanti evolute (APT) sfruttano punti di ingresso basati su file per stabilire una presenza di rete a lungo termine, muovendosi lateralmente attraverso i sistemi per accedere a dati finanziari di alto valore.

4. Attacchi di phishing e ingegneria sociale

I malintenzionati inseriscono le minacce all'interno di documenti legittimi per indurre gli utenti ad aprire i file compromessi, con conseguente furto di credenziali e infiltrazione nella rete.

5. Minacce interne

Gli utenti privilegiati che gestiscono documenti finanziari sensibili possono introdurre inavvertitamente file compromessi o cadere vittime di campagne di social engineering mirate.

6. Elevato volume e varietà di file

Le istituzioni finanziarie elaborano diversi tipi di file su più canali, dai portali rivolti ai clienti ai sistemi di trading interni. Questo crea numerosi punti di ingresso per contenuti dannosi.

7. Rischi di terzi e Supply Chain

I fornitori e i partner di terze parti introducono file che possono contenere minacce incorporate, estendendo la superficie di attacco oltre i confini dell'organizzazione.

8. Infrastruttura di sicurezza complessa

Strumenti di sicurezza diversi e infrastrutture tradizionali creano lacune nella copertura dell'ispezione dei file, in particolare nei punti di integrazione dei sistemi.

9. Ritardi nel rilevamento e nella risposta alle minacce

Strumenti obsoleti e risorse limitate del SOC possono ostacolare il rilevamento tempestivo. Gli aggressori sfruttano questa lacuna per rimanere nascosti mentre esfiltravano dati sensibili o eseguivano transazioni fraudolente.

10. Obiettivi del tempo di recupero

I sistemi legacy e i piani di disaster recovery inadeguati spesso prolungano i tempi di inattività dopo gli incidenti informatici, con conseguenti perdite finanziarie e sanzioni normative.

Sfatare le più comuni idee sbagliate sulla sicurezza dei file

Prima di passare alle soluzioni, affrontiamo alcune idee sbagliate comuni che potrebbero mettere a rischio la vostra istituzione.

"Abbiamo già un unico motore antivirus con una protezione del 100%".

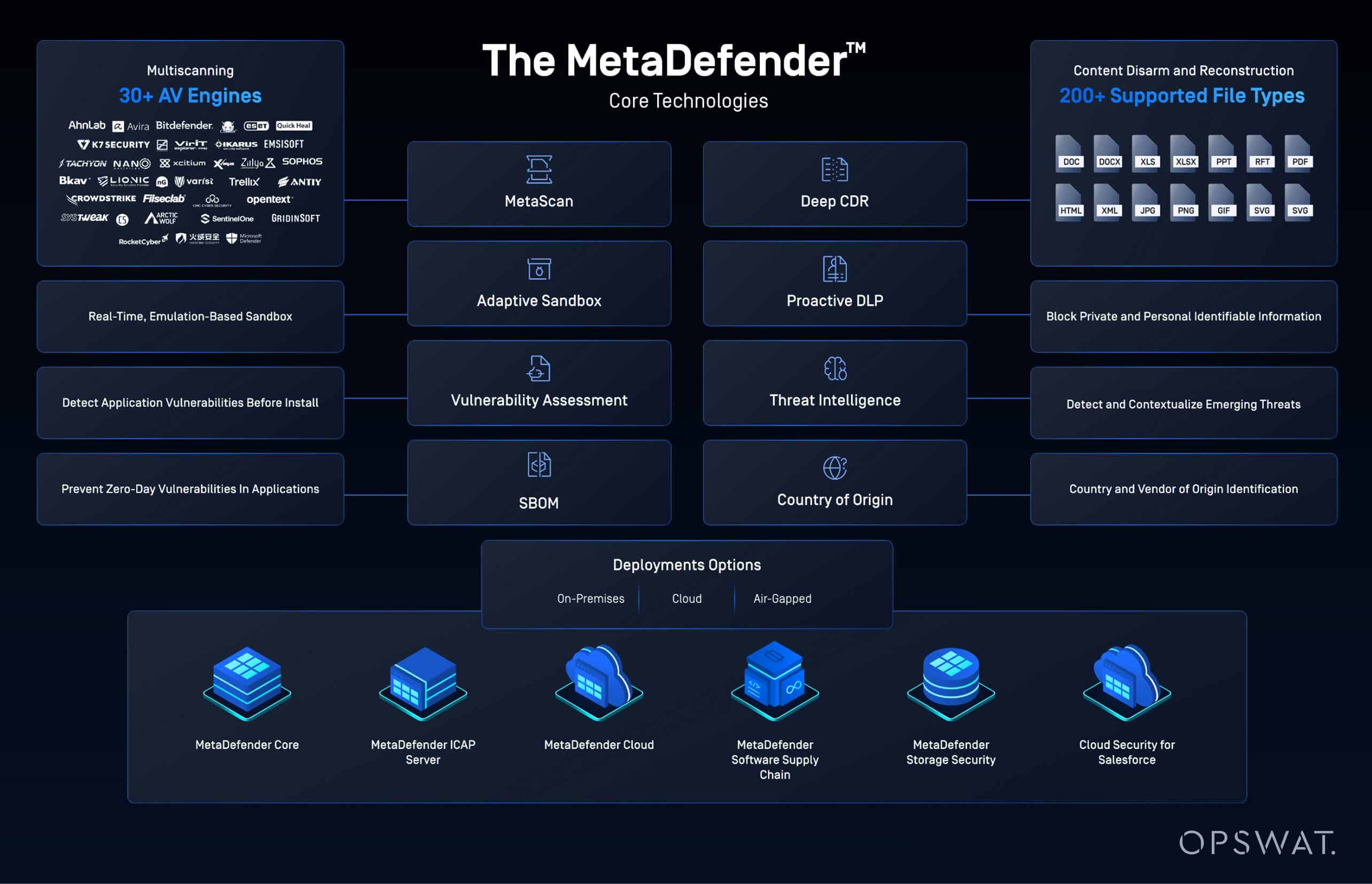

Anche le migliori soluzioni antivirus hanno dei limiti. Le nuove minacce emergono continuamente e affidarsi esclusivamente a un motore antivirus lascia l'utente vulnerabile alle minacce che non è stato aggiornato per rilevare. Al contrario, la stratificazione di più motori AV migliora la copertura delle minacce e la resilienza.

"Utilizziamo già soluzioni di sicurezza di rete come WAF, IPS e proxy per proteggere i nostri sistemi".

Sebbene questi strumenti siano essenziali per bloccare il traffico dannoso e gli attacchi a livello di applicazione come DDoS o CSRF, non sono progettati per ispezionare il contenuto dei file. Le minacce nascoste all'interno di documenti, immagini o archivi possono facilmente sfuggire. Per bloccare gli attacchi basati sui file, è necessaria un'ispezione approfondita dei contenuti che vada oltre i dispositivi di sicurezza di rete tradizionali.

"La sicurezza delle terze parti è un problema del fornitore, non nostro".

La sicurezza di terzi è un'estensione del perimetro di sicurezza della vostra organizzazione. Una vulnerabilità nel sistema di un partner può essere un punto di ingresso diretto per gli aggressori che vogliono entrare nella vostra infrastruttura. Monitorate costantemente l'accesso di terzi, applicate controlli di accesso rigorosi e applicate i principi di fiducia zero per ridurre al minimo l'esposizione.

"Il sandboxing tradizionale è sufficiente"

Pur essendo utili, le sandbox tradizionali possono essere lente, costose e facilmente aggirate dalle minacce avanzate. Affidarsi solo ad esse lascia delle lacune. Un approccio stratificato che combina Adaptive Sandbox, DLP (Data Loss Prevention) e CDR (Content Disarm and Reconstruction) offre una protezione più forte e affidabile contro le minacce note e sconosciute.

Costruire un'efficace architettura di sicurezza dei file

Qual è la risposta? Non si tratta di trovare uno strumento di sicurezza perfetto, ma di costruire un sistema di difesa completo.

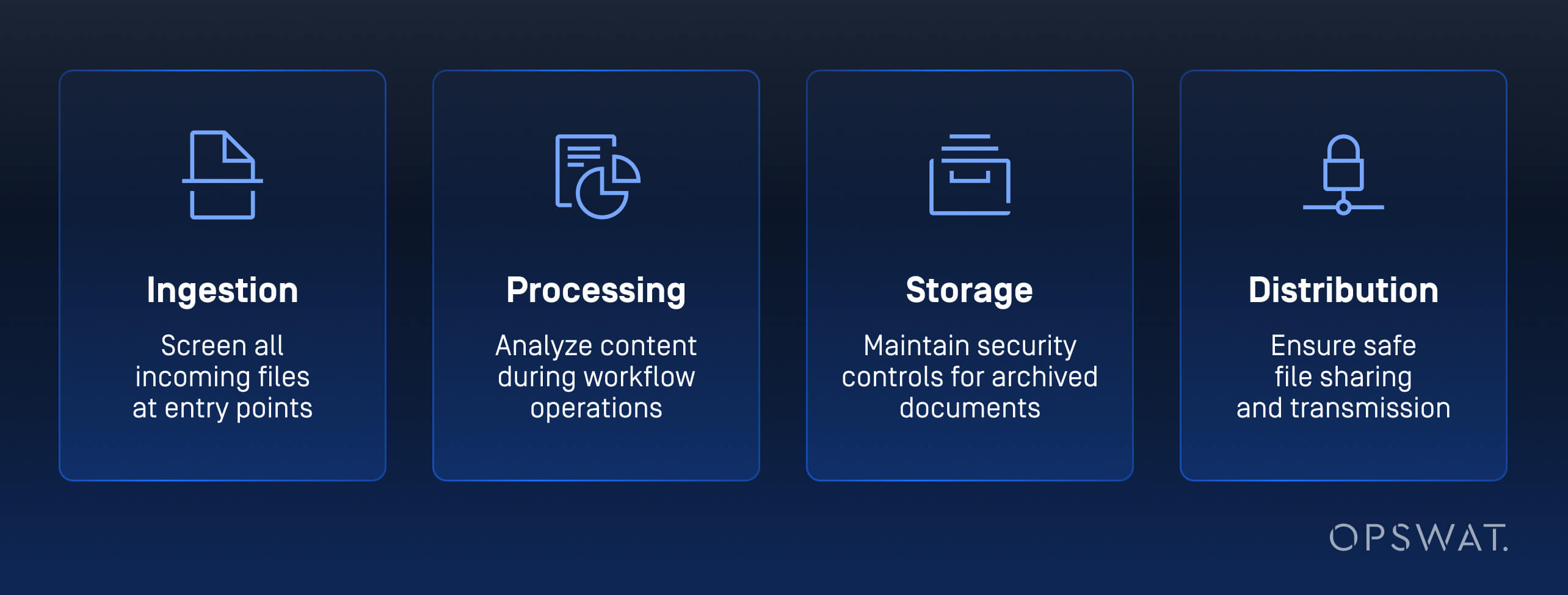

Un'efficace sicurezza dei file nei servizi finanziari richiede un approccio di difesa in profondità che copra un'ampia gamma di superfici di attacco. La soluzione di sicurezza deve anche proteggere i dati sensibili durante l'intero ciclo di vita:

- Ingestione: Esaminare tutti i file in arrivo nei punti di ingresso

- Elaborazione: Analizzare i contenuti durante le operazioni del flusso di lavoro

- Archiviazione: Mantenere i controlli di sicurezza per i documenti archiviati

- Distribuzione: Garantire la condivisione e la trasmissione sicura dei file

Le organizzazioni che riescono a ottenere questo risultato implementano modelli a fiducia zero e un'architettura di sicurezza completa che combina prevenzione avanzata delle minacce, analisi adattiva delle minacce, prevenzione della perdita di dati e funzionalità di vulnerability detection . In questo modo si creano strutture di sicurezza dei file resilienti e scalabili con l'azienda, mantenendo le prestazioni e l'affidabilità richieste dalle operazioni finanziarie.

Come le principali organizzazioni finanziarie stanno vincendo la battaglia per la sicurezza dei file

Le soluzioni di OPSWAT sono apprezzate in tutto il mondo per risolvere le sfide legate alla sicurezza dei file, dai grandi gruppi bancari ai principali operatori dei servizi finanziari in EMEA, APAC e Nord America.

L'e-book File Security Proven Deployments in Banking and Financial Services rivela:

- Il divario tra percezione e realtà nella sicurezza dei file può fare la differenza tra una difesa approfondita e una violazione catastrofica.

- Strategia e prodotti/soluzioni su misura per proteggere in modo completo i vostri dati critici

- Storie di implementazione comprovate e reali, con sfide, soluzioni e risultati da parte di organizzazioni di diverse dimensioni.

Il vostro prossimo passo

La sicurezza dei file non è solo un problema informatico, ma un imperativo aziendale. Le istituzioni finanziarie che riconoscono questa realtà e agiscono di conseguenza saranno quelle che resteranno in piedi quando il prossimo attacco informatico farà notizia.

La domanda non è se il vostro istituto dovrà affrontare un attacco basato su file. La domanda è: sarete pronti quando accadrà?

Parlate con un esperto oggi stesso e scoprite come, con OPSWAT al vostro fianco, potete garantire la sicurezza dei vostri dati e delle vostre reti critiche.