Nonostante i progressi della sicurezza informatica, gli attacchi dannosi sono sempre più diffusi. Negli ultimi anni le vulnerabilità sono state sfruttate come armi di punta, e possiamo trovarle utilizzate in molti dei recenti episodi di attacco, tra cui l'attacco alla vulnerabilità di Microsoft Follina e la guerra informatica tra Russia e Ucraina. È quindi fondamentale proteggere efficacemente la sicurezza dei dati in uno stato non sicuro. Secure Access Service Edge (SASE) e Cloud Access Security Broke (CSAB) sono la chiave di questo problema.

Il tema del SASE è stato oggetto di continue discussioni nel corso degli anni. Questo tipo di architettura di rete incarna la visione di un modello di rete sicuro per le imprese e si basa sulla definizione dei confini di rete, quali gateway di sicurezza, accesso al cloud, firewall e reti zero-trust. All'inizio del 2022, Gartner ha proposto un nuovo concetto di Secure Edge (SSE), che ha sostituito il concetto originale Cloud Security Broke (CSAB), principalmente a causa dello scoppio dell'epidemia che ha cambiato il modo in cui lavoriamo oggi. Il precedente ambiente d'ufficio si è trasformato in un ufficio ibrido o in un ambiente di lavoro completamente remoto. OPSWAT MetaDefender e MetaDefender Core, insieme alla tecnologia proprietaria Deep CDR™, sono gli elementi fondamentali di tali uffici ibridi.

Limiti di sicurezza rigorosi con accesso a OPSWAT MetaDefender

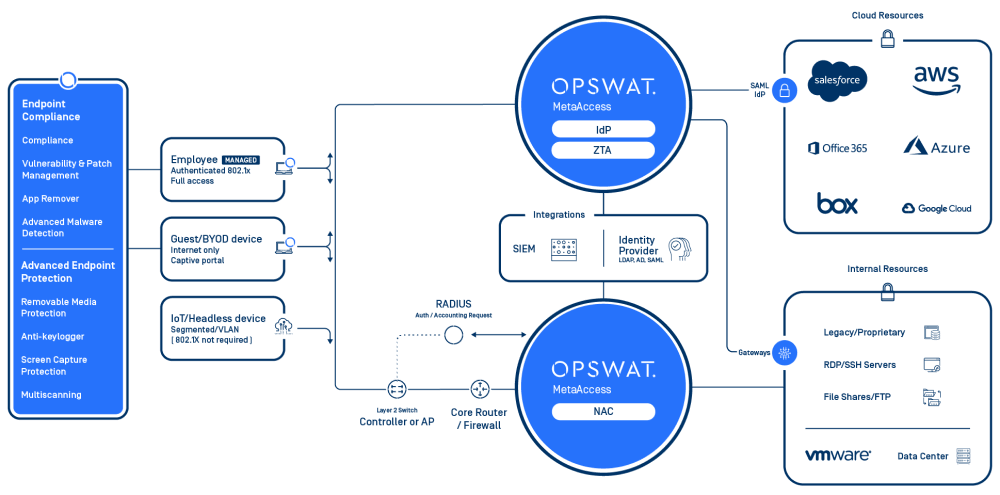

OPSWAT MetaDefender Access si occupa sia dell'accesso sicuro che della conformità dei dispositivi in un'unica piattaforma, sia che gli utenti finali si trovino a casa, in ufficio o in postazioni remote, sia che i dati e le applicazioni siano in sede o nel cloud. Quando gli utenti si connettono alla rete, MetaDefender Access verifica la conformità degli endpoint ed esamina i dispositivi con controlli di sicurezza standard, come il sistema operativo e l'antivirus, per poi andare molto più a fondo con una valutazione dei rischi e delle vulnerabilità e la capacità di rilevare e rilevare il fingerprint di oltre 5.000 applicazioni di terze parti. Allo stesso tempo, può anche essere integrato con MetaDefender Core per garantire una maggiore sicurezza alle aziende.

Sicurezza Zero-Trust: come Multiscanning la tecnologia Deep CDR™ individuano le minacce sconosciute

Basato sul modello di sicurezza zero-trust, OPSWAT MetaDefender Core è una soluzione avanzata di prevenzione delle minacce che rileva, analizza ed elimina malware e attacchi zero-day. Alcune caratteristiche e vantaggi chiave di MetaDefender Core Multiscanning e Deep CDR™ (Deep Content Disarm and Reconstruction).

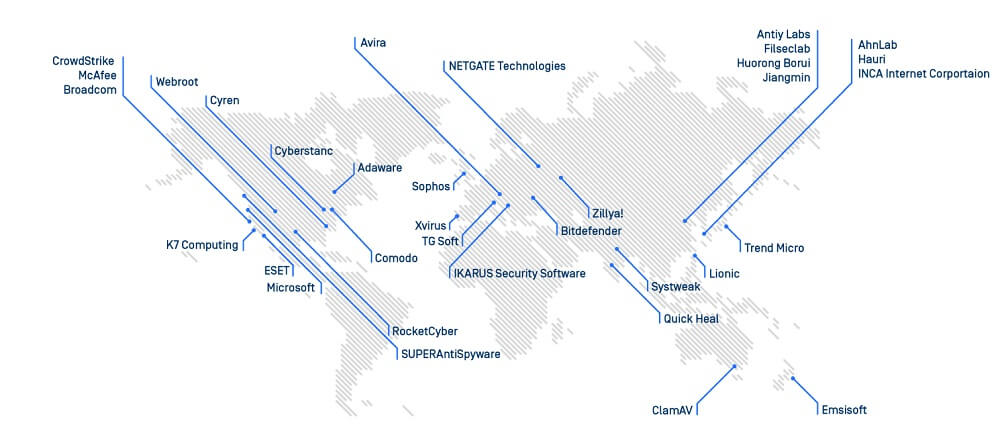

OPSWAT Multiscanning consente di eseguire la scansione dei file con oltre 30 motori anti-malware in locale e nel cloud per ottenere tassi di rilevamento superiori al 99% utilizzando firme, euristica e apprendimento automatico. Con Multiscanning è possibile evitare le esposizioni causate dalle potenziali limitazioni di un singolo fornitore, che potrebbero essere dovute al fatto che un fornitore non è autorizzato a operare in determinate regioni geografiche o agenzie governative.

Analisi approfondita della tecnologia Deep CDR™: come funziona

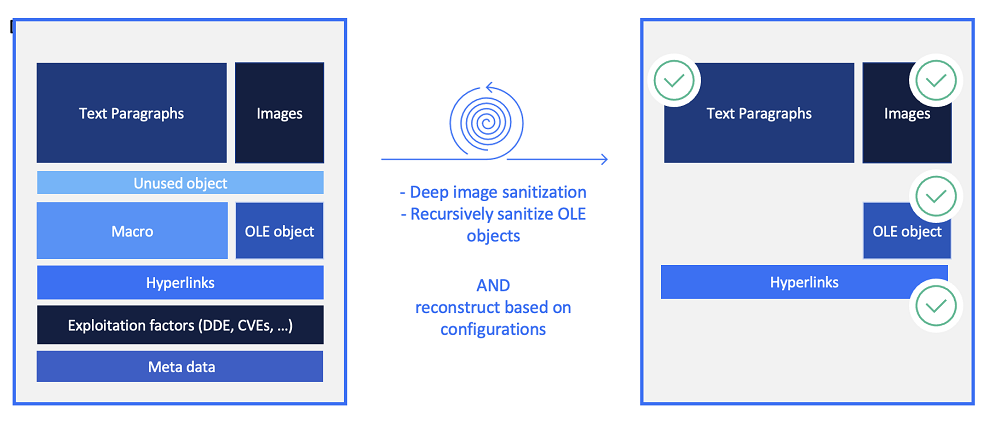

La tecnologia Deep CDR™, nota anche come "sanificazione dei file", è il motore principale di MetaDefender Core. Proprio come è necessario lavarsi sempre le mani per impedire ai virus di entrare in casa, così è necessario sanificare i file che tentano di accedere alla rete aziendale. Se tutti i file venissero neutralizzati prima di entrare nella rete aziendale, una volta all'interno non rappresenterebbero più una minaccia.

Da qui la filosofia di OPSWAT: Non fidatevi di nessun file. Non fidatevi di nessun dispositivo.

"Con il miglioramento delle tecniche di elusione delle sandbox di malware, aumenterà l'uso del CDR al gateway di posta elettronica come supplemento o alternativa al sandboxing".

Lotta al phishing: ottimizzate la vostra difesa, Gartner.

Le vulnerabilità note possono essere sfruttate, ma esistono anche molte superfici di attacco sconosciute. Gli attacchi zero-day tendono a sfruttare il ciclo di vita della gestione delle vulnerabilità (individuazione, valutazione e correzione), pertanto molte difese di sicurezza non sono in grado di rilevarli. La tecnologia Deep CDR™ neutralizza tutti i supporti che potrebbero essere utilizzati, in modo che gli utenti si trovino in uno stato di sicurezza quando accedono ai file, garantendo una solida protezione dei confini.

Un esempio è il seguente: quando nel file sono presenti oggetti che non dovrebbero esistere in natura, dopo il disarmo lo stesso file può ancora essere utilizzato normalmente e gli oggetti armati vengono puliti e rimossi.

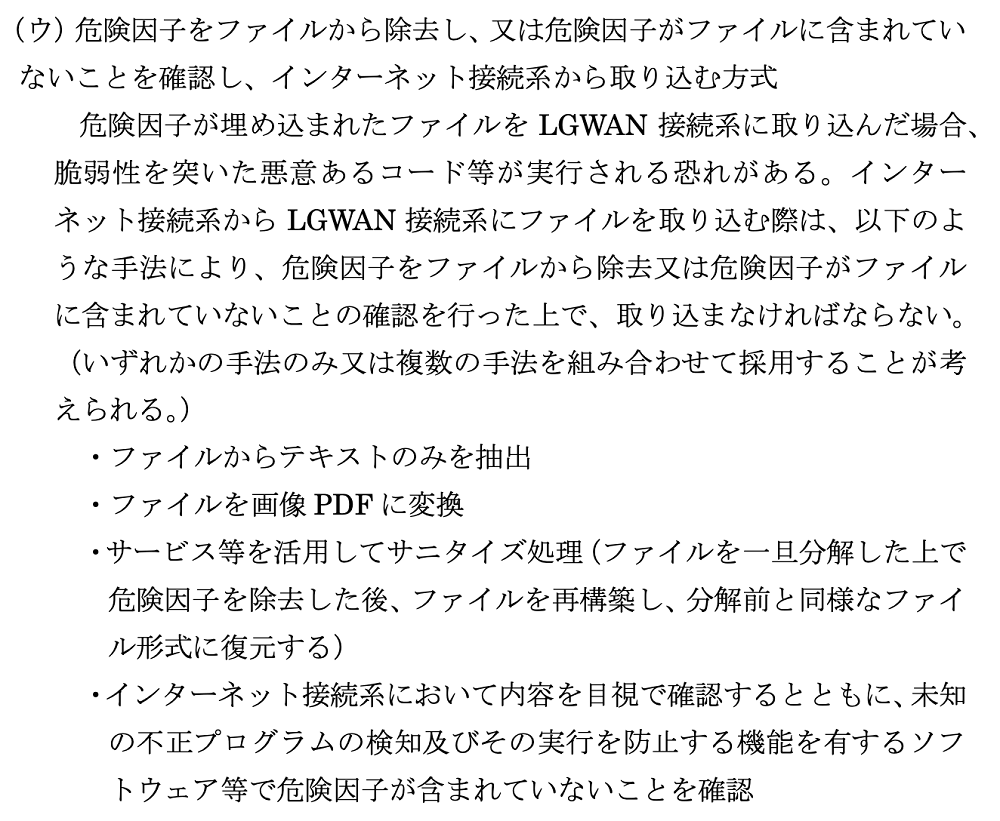

Nel marzo 2022, il Ministero degli Affari Interni e delle Comunicazioni del Giappone ha pubblicato le linee guida sulla politica di sicurezza informatica degli enti locali. Il punto centrale di tali linee guida era la necessità di prestare attenzione alle reti geografiche degli enti locali (LGWAN). Inoltre, esse sottolineavano l'importanza di eliminare i fattori di rischio nello scambio di file e di rafforzare la sicurezza durante il loro utilizzo, rafforzando ulteriormente la necessità di implementare la tecnologia Deep CDR™ nelle reti critiche.

- ファイルからテキストのみを抽出 (solo testo da file)

- サービス等を活用してサニタイズ処理(ファイルを一旦分解した上で危険因子を除去した後、ファイルを再構築し、分解前と同様なファイル形式に復元する)Sanitize file utilizzando i servizi di sicurezza. (Dopo aver disattivato il file e rimosso i fattori di rischio, ricostruire il file e ripristinarlo nello stesso formato di prima).

OPSWAT la tecnologia Deep CDR™ per rafforzare il perimetro di sicurezza dell'azienda. Ora è possibile applicare MetaDefender Core alla Email Security, alla sicurezza di rete, Secure dei file e al Kiosk, Vault e altri scenari applicativi. Inoltre, MetaDefender Core API facilita l'integrazione della tecnologia Deep CDR™ in vari ambienti, quali cloud, on-premise, reti chiuse e architetture di distribuzione Docker.

Se siete interessati a creare un solido sistema di sicurezza per proteggere le risorse critiche, non esitate a contattare i nostri esperti di cybersecurity per ulteriori informazioni!