La maggior parte dei team di sicurezza esegue la scansione degli archivi nel modo sbagliato

Se chiedi alla maggior parte dei team di sicurezza come gestiscono i file ZIP in arrivo, otterrai sempre la stessa risposta: «Li analizziamo». Ciò che intendono dire è che la loro soluzione anti-malware o EDR legge l'intestazione dell'archivio, ne estrae il contenuto e lo analizza alla ricerca di minacce note. Il problema è che la maggior parte dei motori di scansione si fida di ciò che un archivio dichiara di sé stesso. Gli hacker sanno da anni come sfruttare questa convinzione.

All'inizio del 2026, alcuni ricercatori hanno pubblicato i dettagli di una tecnica denominata Zombie ZIP (registrata come avviso CERT/CC VU#976247 e CVE-2026-0866), dimostrando come un archivio ZIP appositamente alterato possa eludere il 98% dei motori antimalware. L'elusione non richiede exploit zero-day o strumenti di livello statale. Richiede solo un editor esadecimale e la comprensione di quanto approssimativamente la maggior parte degli strumenti di sicurezza analizzi i metadati degli archivi.

Cos'è Zombie ZIP

Zombie ZIP è una tecnica di elusione che sfrutta un'incongruenza strutturale nel formato di archivio ZIP. Anziché basarsi su una vulnerabilità di una specifica applicazione o di un sistema operativo, sfrutta le specifiche ZIP stesse per creare una discrepanza tra la struttura dichiarata dell'archivio e il suo contenuto effettivo, consentendo così di eludere i sistemi di scansione su tutte le piattaforme.

Un archivio ZIP standard utilizza un campo di intestazione denominato "Compression Method" per indicare la modalità di codifica dei dati memorizzati. Il valore Method=0 specifica che i dati sono memorizzati senza compressione, mentre Method=8 indica una compressione DEFLATE. Uno ZIP "zombie" imposta deliberatamente questo campo su Method=0, anche se il contenuto rimane compresso con DEFLATE. Il checksum CRC-32 viene calcolato sui dati non compressi, non sui byte compressi effettivamente memorizzati nell'archivio.

Il risultato è un archivio la cui struttura dichiarata non corrisponde al suo contenuto effettivo. La maggior parte degli strumenti di sicurezza non dispone di un meccanismo per verificare tale discrepanza.

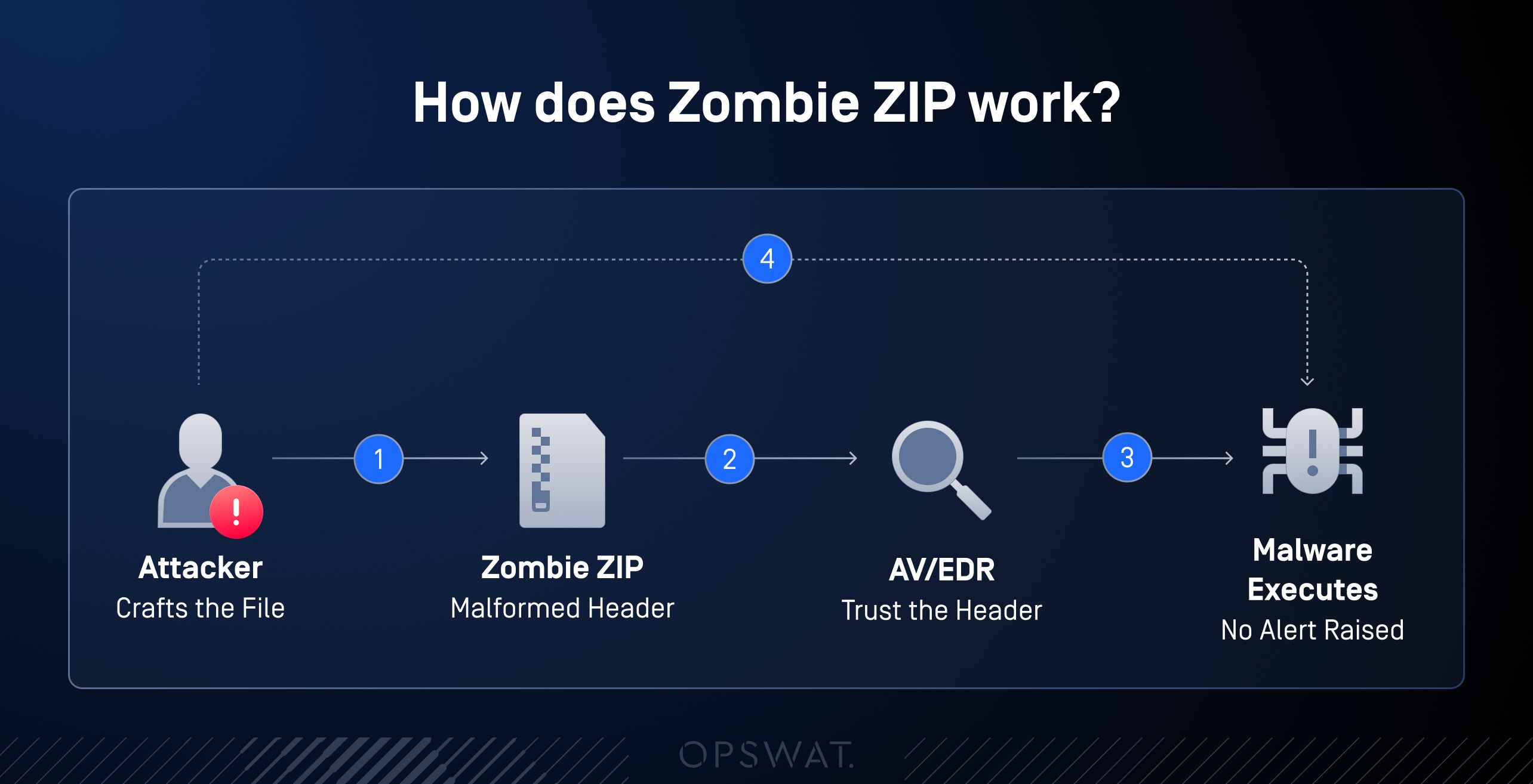

Come Zombie ZIP mette in atto la strategia di evasione

Quando uno scanner di sicurezza rileva un file ZIP "zombie", legge il metodo di compressione dichiarato nell'intestazione, considera il contenuto come byte grezzi non compressi ed esegue una scansione di tali byte alla ricerca di firme maligne note. Poiché il contenuto è in realtà compresso con DEFLATE, lo scanner legge dati compressi ad alta entropia che non corrispondono ad alcuna firma. Restituisce quindi un verdetto di "pulito" e lascia passare il file.

Il loader dell'autore dell'attacco sul sistema di destinazione funziona in modo diverso. Ignora il campo del metodo dichiarato, decomprime forzatamente il flusso di dati come DEFLATE e recupera il payload nella sua interezza.

- L'autore dell'attacco imposta l'intestazione ZIP su Method=0 (STORED), mentre il payload effettivo rimane compresso con DEFLATE. Anche il checksum CRC-32 è stato deliberatamente alterato.

- Lo scanner AV o EDR rileva Method=0, tratta il payload come byte grezzi, rileva solo rumore compresso, non trova alcuna corrispondenza con le firme e restituisce un verdetto "pulito".

- Un caricatore personalizzato controllato dall'autore dell'attacco ignora il metodo dichiarato, decomprime forzatamente il flusso DEFLATE e recupera l'intero payload per l'esecuzione.

- Il payload viene rilasciato sul dispositivo finale — ransomware, RAT o programma di raccolta delle credenziali — mentre tutti gli scanner perimetrali segnalano il file come pulito. Non viene generato alcun avviso.

La maggior parte dei motori di scansione si affida ciecamente ai metadati degli archivi. Essi elaborano ciò che il file dichiara di essere, non ciò che contiene effettivamente. Questo presupposto va ben oltre il formato ZIP ed è proprio ciò che gli hacker sfruttano in diversi formati di archivio.

Il formato dichiarato non corrisponde al formato effettivo

Zombie ZIP è un esempio di una categoria più ampia di attacchi nota come «confusione di formato». Gli autori degli attacchi, di norma:

- Rinominare i file eseguibili con estensioni innocue (da .exe a .pdf, da .js a .txt)

- Incorporare file multilingue validi contemporaneamente in due formati diversi

- Utilizza formati di archiviazione poco conosciuti o obsoleti (RAR4, ACE, ARJ, 7z con intestazioni non standard) che molti scanner ignorano completamente

- Il Nest crea archivi all'interno di altri archivi per esaurire i limiti di ricorsione dello scanner

- Alterare i metadati quel tanto che basta per rendere l'archivio non scansionabile, facendo sì che molti strumenti ignorino il file senza segnalarlo anziché bloccarlo

Ciascuna di queste tecniche sfrutta la stessa vulnerabilità di fondo: basarsi su ciò che il file dichiara di essere, anziché effettuare una verifica approfondita della sua struttura effettiva.

Cosa succede quando riesce a passare

Il CERT/CC VU#976247 riconosce ufficialmente che il livello di scansione dell'archivio presenta un punto debole strutturale già sfruttato in campagne attive di ransomware e RAT.

Un file ZIP "zombie" che supera i controlli di sicurezza perimetrali può rilasciare su un endpoint un dropper di ransomware, uno strumento di accesso remoto o un programma per il furto di credenziali senza attivare alcun allarme. Nei settori in cui i file attraversano costantemente i confini di sicurezza, come i servizi finanziari che elaborano i documenti dei clienti, i sistemi sanitari che ricevono moduli assicurativi e le agenzie governative che gestiscono le richieste degli appaltatori, l'esposizione è continua e invisibile alle scansioni convenzionali.

Come individuare e prevenire i file ZIP "zombie"

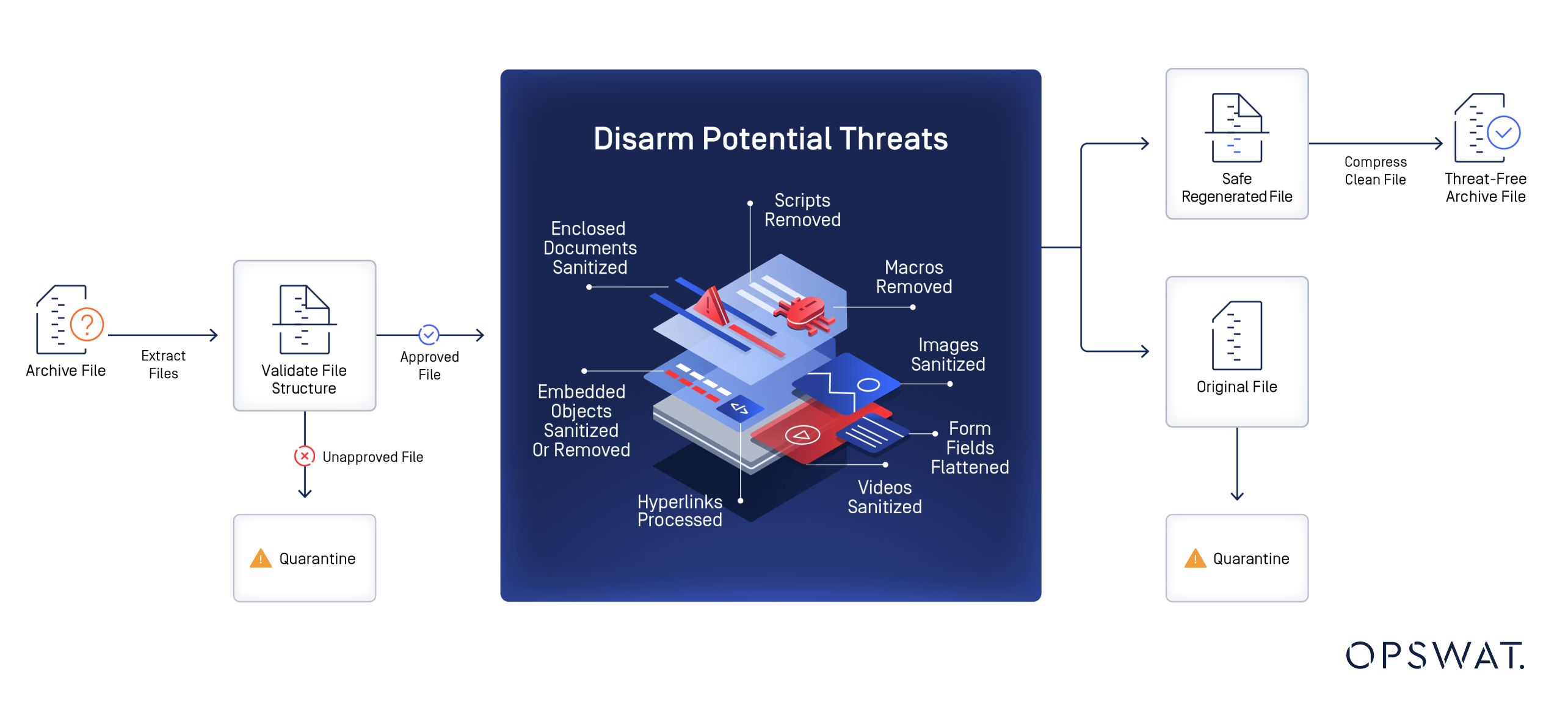

Individuare un archivio danneggiato è utile, ma il solo rilevamento non è sufficiente. La risposta più efficace consiste nel ricostruire l'archivio nell'ambito di una procedura di sanificazione.

Anziché considerare l'archivio così com'è, la piattaforma ne estrae il contenuto in un ambiente controllato, esamina ogni file estratto e ricrea un archivio pulito a partire dai contenuti verificati. Il risultato viene generato da zero con metadati accurati e correttamente strutturati.

Questo approccio elimina il vettore di attacco "Zombie ZIP". Non vi è alcuna intestazione malformata che possa fuorviare lo scanner, poiché l'intestazione viene creata dal motore di sanificazione. È irrilevante che l'archivio originale dichiarasse Method=0 o utilizzasse la compressione DEFLATE, poiché la ricostruzione richiede innanzitutto un'estrazione riuscita. Se il payload non può essere estratto da un decompressore conforme agli standard, viene bloccato e non superato.

Prevenzione a più livelli con OPSWAT MetaDefender Core™

Per contrastare gli attacchi "Zombie ZIP" e quelli basati sulla confusione dei formati non basta un unico metodo di analisi. MetaDefender Core in sequenza tre tecnologie: il rilevamento del tipo di file, l'estrazione degli archivi e la tecnologia Deep CDR™. Ciascuna di esse affronta un diverso aspetto della minaccia e, insieme, colmano le lacune strutturali che la scansione basata su firme non è in grado di colmare.

Il rilevamento del tipo di file costituisce la prima fase di verifica. Anziché basarsi sull'estensione o sull'intestazione dichiarata, questo processo analizza l'effettiva struttura a livello di byte del file utilizzando l'analisi dei "magic byte", l'analisi sintattica sensibile al formato e un modello di intelligenza artificiale addestrato a identificare tipi falsificati o non corrispondenti. In uno ZIP "zombie", il valore dichiarato Method=0 è strutturalmente incoerente con il contenuto ad alta entropia del payload compresso, e tale discrepanza è rilevabile già in questa fase.

Il processo di estrazione dell'archivio elabora il flusso di dati effettivo anziché basarsi sui metadati dichiarati. Esso estrae correttamente il contenuto per la scansione file per file oppure contrassegna l'archivio come non estraibile a causa di una discrepanza nel CRC. Una politica configurabile determina se gli errori di estrazione comportano un blocco anziché un passaggio silenzioso.

La tecnologia Deep CDR™ disinfetta ogni file estratto e ricostruisce l'archivio a partire dall'output verificato. Rimuove i contenuti attivi potenzialmente dannosi, tra cui macro, script incorporati e codice di exploit, preservando al contempo la fruibilità dei documenti. L'archivio risultante è generato interamente dal motore di disinfezione, pertanto non presenta alcuna struttura errata ereditata dall'originale.

Punti di forza

- Verifica il tipo di file prima di avviare la scansione. Zombie ZIP sfrutta il presupposto che il tipo di file dichiarato corrisponda a quello effettivo. Il rilevamento del tipo di file individua la discrepanza strutturale prima che venga eseguita qualsiasi scansione basata sulle firme.

- Estrai il contenuto prima di decidere. Eseguire la scansione di un archivio senza estrarne il contenuto significa scansionare il contenitore, non il contenuto vero e proprio. L'estrazione dell'archivio rivela ciò che si trova effettivamente al suo interno, consentendo l'ispezione file per file.

- Non limitarti a controllare: ricostruisci. La tecnologia Deep CDR™ disinfetta ogni singolo file e ricostruisce l'archivio da zero. Il risultato non presenta strutture danneggiate, poiché nessuno dei metadati dell'archivio originale viene trasferito.

- Considerare l'impossibilità di estrarre il file come una condizione di blocco. Uno ZIP "zombie" che non può essere estratto da un decompressore conforme agli standard dovrebbe essere bloccato e segnalato, non ignorato come se fosse un file danneggiato.

- Configura la tua piattaforma, non solo le tue firme. Gli ZIP zombie sono progettati appositamente per eludere la scansione basata sulle firme. La soluzione consiste nel configurare un flusso di lavoro che imponga l'estrazione, la verifica del tipo di file e la sanificazione in ogni punto in cui i file entrano nell'ambiente.