Le APT (minacce persistenti avanzate) operano in modo diverso dai tipici attacchi informatici. Anziché ricorrere a campagne su larga scala, si basano su un targeting mirato, esche accuratamente studiate e malware progettato per mimetizzarsi nei flussi di lavoro quotidiani. Gli autori degli attacchi spesso utilizzano documenti come armi, nascondono i payload all'interno di strumenti legittimi e progettano attacchi specificamente pensati per eludere le tradizionali difese basate sulle firme.

Per dimostrare come sia ancora possibile individuare queste minacce, abbiamo analizzato cinque casi reali di attacchi APT rivolti a settori quali la pubblica amministrazione, la difesa, la finanza e l'industria manifatturiera in Medio Oriente, Iran, Pakistan e Asia meridionale. In ciascun caso, MetaDefender ha rilevato e analizzato gli attacchi utilizzando la propria pipeline unificata di rilevamento zero-day, che combina la reputazione delle minacce, il sandboxing adattivo, il punteggio delle minacce e la ricerca di somiglianze basata sull'apprendimento automatico.

Perché gli attacchi APT mirati sono importanti

Le campagne APT mirate sono concepite per infiltrarsi in organizzazioni specifiche piuttosto che diffondersi su larga scala. Questi attacchi informatici prendono spesso di mira enti governativi, infrastrutture critiche, istituzioni finanziarie e settori industriali in cui le informazioni sottratte o l'interruzione delle attività operative possono avere un valore strategico.

A differenza del malware generico, gli attacchi APT sono progettati con cura per eludere le difese tradizionali. Gli autori degli attacchi ricorrono spesso a documenti di spear-phishing, alla distribuzione graduale dei payload e a tecniche volte ad aggirare i sistemi di rilevamento basati su firme o i sistemi di analisi automatizzata.

Questa crescente sofisticazione è uno dei motivi per cui le organizzazioni stanno dando priorità all'analisi comportamentale e al rilevamento delle vulnerabilità zero-day. I team di sicurezza hanno sempre più bisogno di capire come si comportano i file durante l'esecuzione, e non solo come appaiono durante l'analisi statica, per individuare le minacce progettate appositamente per rimanere nascoste.

Cinque esempi concreti di APT

Attacco n. 1: campagna di spear-phishing rivolta alle organizzazioni governative

Contesto

APT34, noto anche come OilRig, è un gruppo di hacker sospettato di avere legami con lo Stato iraniano, attivo da oltre un decennio. Il gruppo è noto per le campagne di spionaggio informatico mirate contro enti governativi, aziende del settore energetico e istituzioni finanziarie in tutto il Medio Oriente, ricorrendo spesso a e-mail di spear-phishing accuratamente elaborate per ottenere l'accesso iniziale.

I rapporti sull'intelligence delle minacce indicano che APT34 ricorre spesso a documenti dannosi per diffondere malware personalizzato e mantenere un accesso a lungo termine agli ambienti delle vittime. Queste campagne sono concepite in modo da apparire di routine agli occhi del destinatario, mentre in realtà distribuiscono silenziosamente strumenti di sorveglianza e raccolta dati.

Panoramica dell'attacco

In questo caso, gli autori dell'attacco hanno diffuso un documento Microsoft Word dannoso tramite un'e-mail di spear-phishing rivolta a organizzazioni governative e marittime. Il file aveva un titolo in arabo e verteva sul tema della prontezza operativa delle navi da guerra, il che fa supporre che fosse stato creato appositamente per sembrare pertinente ai destinatari militari o diplomatici della regione.

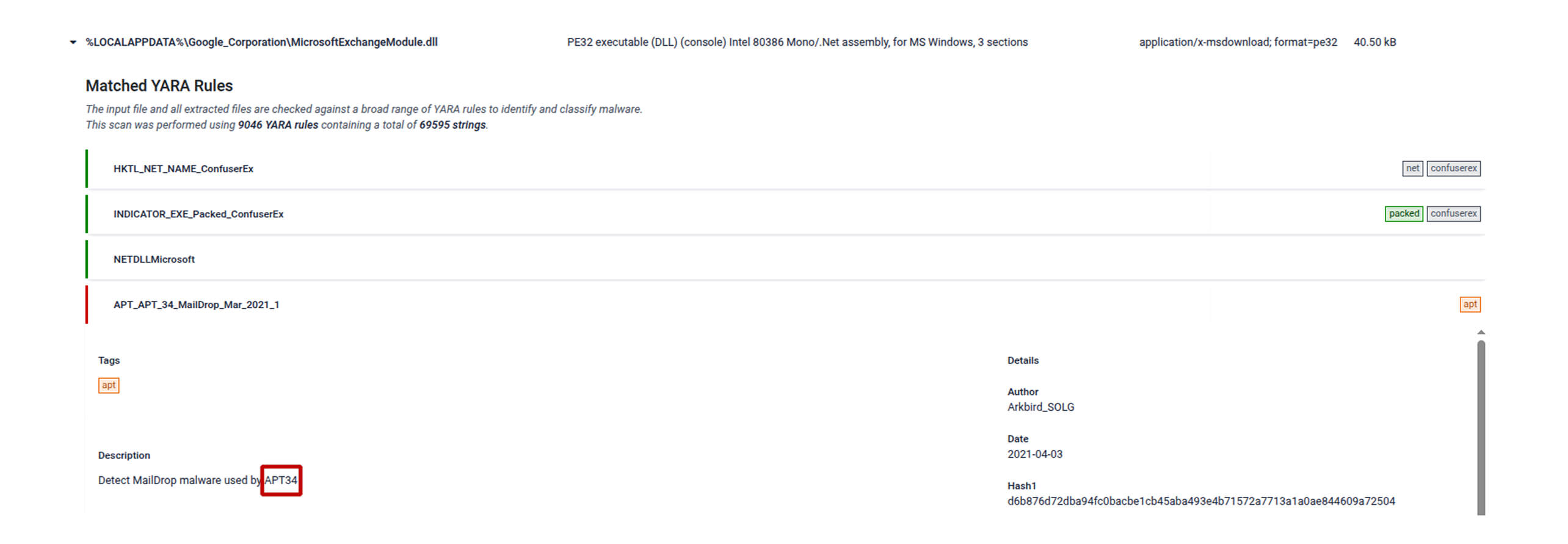

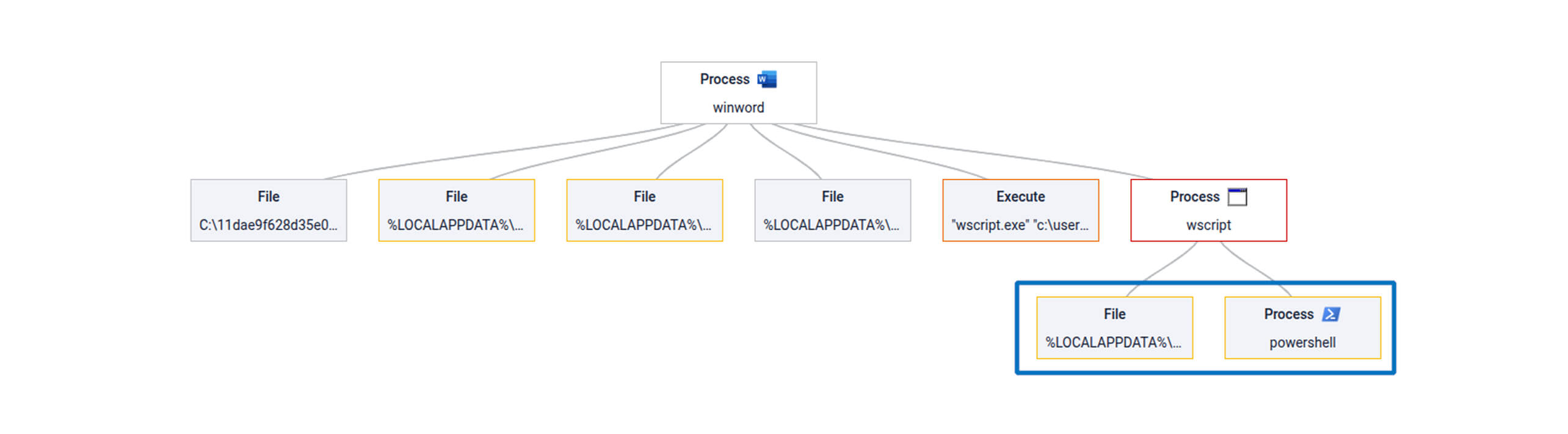

Una volta aperto, il documento richiedeva all'utente di abilitare le macro. Una volta abilitate, la macro creava una directory camuffata da cartella legittima correlata a Google e inseriva ulteriori file nel sistema. La macro eseguiva quindi un breve script VBA che utilizzava PowerShell e la riflessione .NET per caricare due payload DLL appartenenti alla famiglia di malware Karkoff.

Avviso per il settore

Questo attacco evidenzia il ricorso costante allo spear-phishing basato su documenti per infiltrarsi in ambienti sensibili. Le agenzie governative, le organizzazioni diplomatiche e gli enti marittimi continuano a essere bersagli frequenti, poiché le informazioni in loro possesso possono avere un valore strategico dal punto di vista dell'intelligence.

I team di sicurezza di questi settori dovrebbero considerare le minacce basate sui documenti come uno dei principali vettori di intrusione. Anche un solo file dannoso inviato tramite e-mail può fungere da punto di accesso per una campagna di spionaggio su più ampia scala.

Per saperne di più su questo attacco e consultare l'analisi completa, consulta il rapportoOPSWAT .

Attacco n. 2: campagna di spear-phishing che utilizza macro protette

Contesto

APT-C-35, comunemente noto come Donot, è un gruppo di hacker attivo da tempo, noto per le sue campagne mirate di spear-phishing contro enti governativi e organizzazioni strategiche. I ricercatori nel campo della sicurezza hanno osservato che il gruppo utilizza esche sotto forma di documenti e framework di malware personalizzati per infiltrarsi nelle sistemi di vittime specifiche, piuttosto che condurre attacchi su larga scala.

Da recenti rapporti emerge inoltre che il gruppo continua a sviluppare i propri strumenti, tra cui i miglioramenti apportati al framework Jaca, che supporta le attività di spionaggio e raccolta dati. Queste campagne dimostrano come il gruppo adatti le proprie tecniche per eludere le analisi automatizzate e mantenere l'accesso all'interno degli ambienti presi di mira.

Panoramica dell'attacco

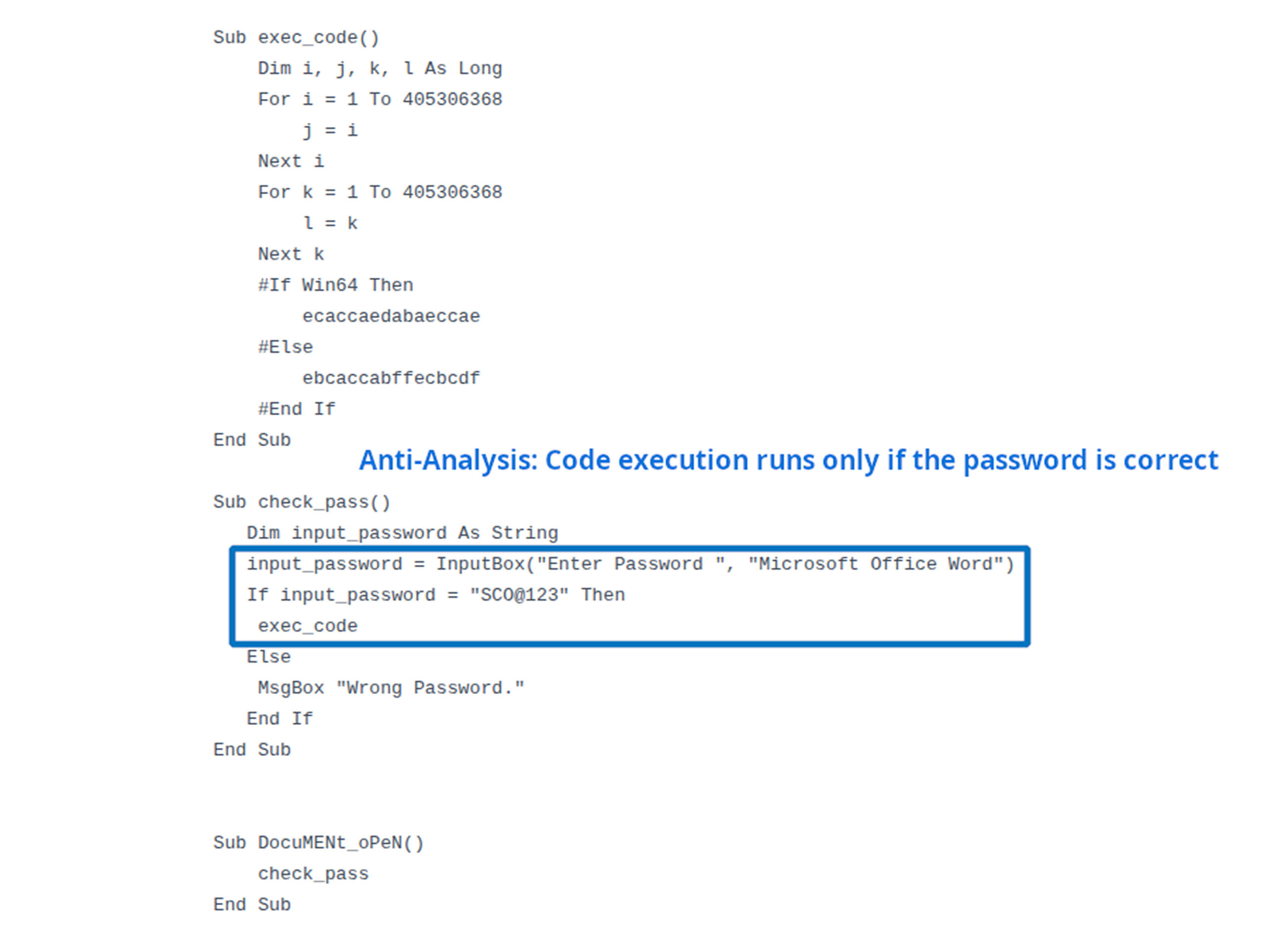

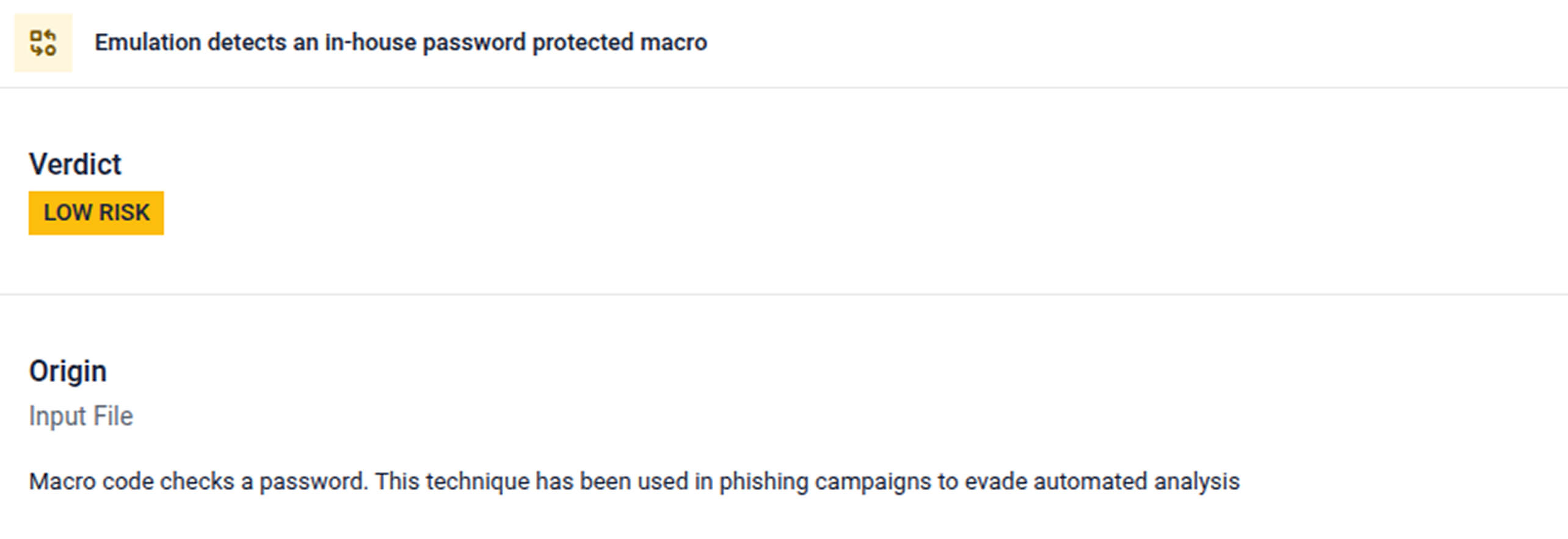

In questo esempio, gli hacker hanno diffuso un documento Microsoft Office dannoso tramite un'e-mail di spear-phishing rivolta a organizzazioni operanti nei settori manifatturiero e pubblico dell'Asia meridionale. Il documento conteneva una macro protetta da password, la cui password corretta era opportunamente indicata nell'e-mail per indurre la vittima ad abilitarne l'esecuzione.

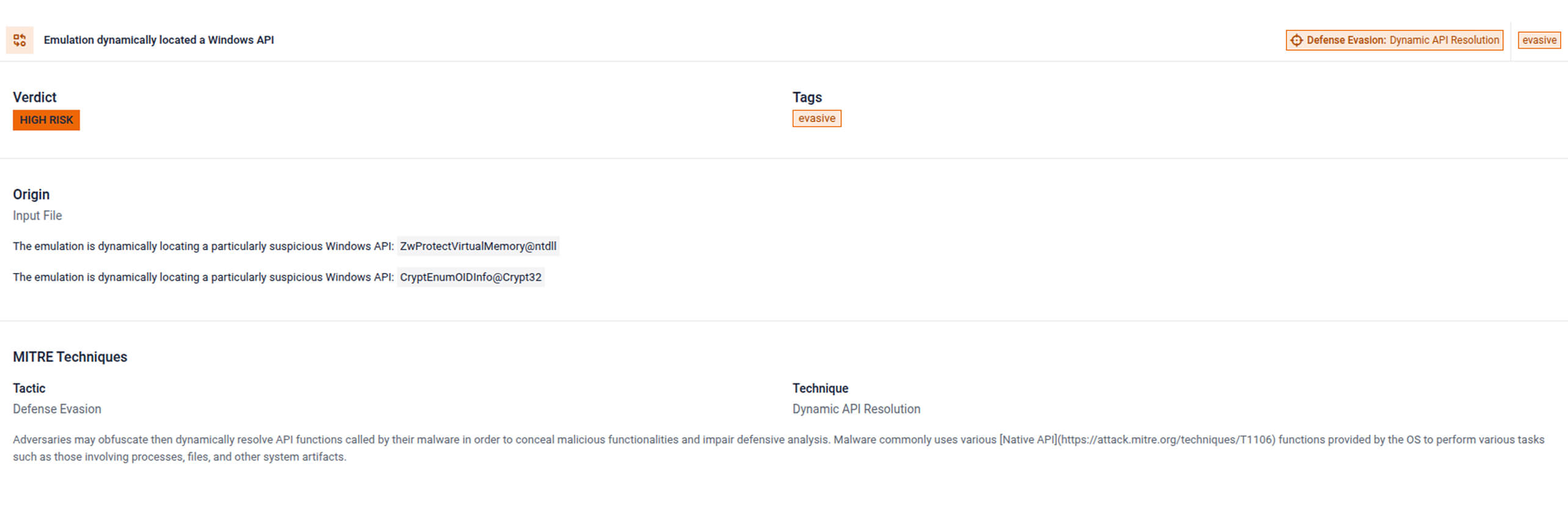

Una volta inserita la password corretta, la macro ha eseguito un codice dannoso nascosto, progettato per eludere le analisi automatizzate. Il codice includeva cicli senza senso volti a consumare le risorse di analisi, shellcode generato dinamicamente e, infine, ha eseguito il payload tramite il meccanismo API CryptEnumOIDInfo di Windows, consentendo all'attacco di aggirare le tecniche di rilevamento tradizionali.

Avviso per il settore

Questo attacco dimostra come le campagne altamente mirate ricorrano spesso a piccoli accorgimenti tecnici per eludere i sistemi di difesa automatizzati. Le aziende manifatturiere, gli enti governativi e i settori industriali collegati alle catene di approvvigionamento regionali sono bersagli frequenti, poiché gli autori degli attacchi sanno che i dipendenti scambiano regolarmente documenti e file tecnici.

I team di sicurezza di questi settori dovrebbero prestare particolare attenzione ai documenti protetti da password e ai file con macro abilitate. Anche i file apparentemente legittimi inviati tramite e-mail possono nascondere sofisticate tecniche di intrusione progettate per eludere i tradizionali strumenti di controllo.

Per saperne di più su questo attacco e consultare l'analisi completa, consulta il rapportoOPSWAT .

Attacco n. 3: documento finalizzato al furto di credenziali che prende di mira le infrastrutture critiche

Contesto

Le campagne di spionaggio informatico prendono spesso di mira organizzazioni legate al settore pubblico e alle infrastrutture critiche. Le attività di minaccia riconducibili all'Iran si sono ripetutamente concentrate su intrusioni mirate volte a raccogliere credenziali, documenti interni e informazioni riservate da reti sensibili.

I rapporti sull'intelligence delle minacce evidenziano inoltre che queste campagne puntano spesso al furto delle credenziali come primo punto d'appoggio. Le credenziali rubate consentono agli aggressori di ampliare silenziosamente il proprio accesso e di mantenere una presenza persistente all'interno degli ambienti presi di mira nel corso del tempo.

Panoramica dell'attacco

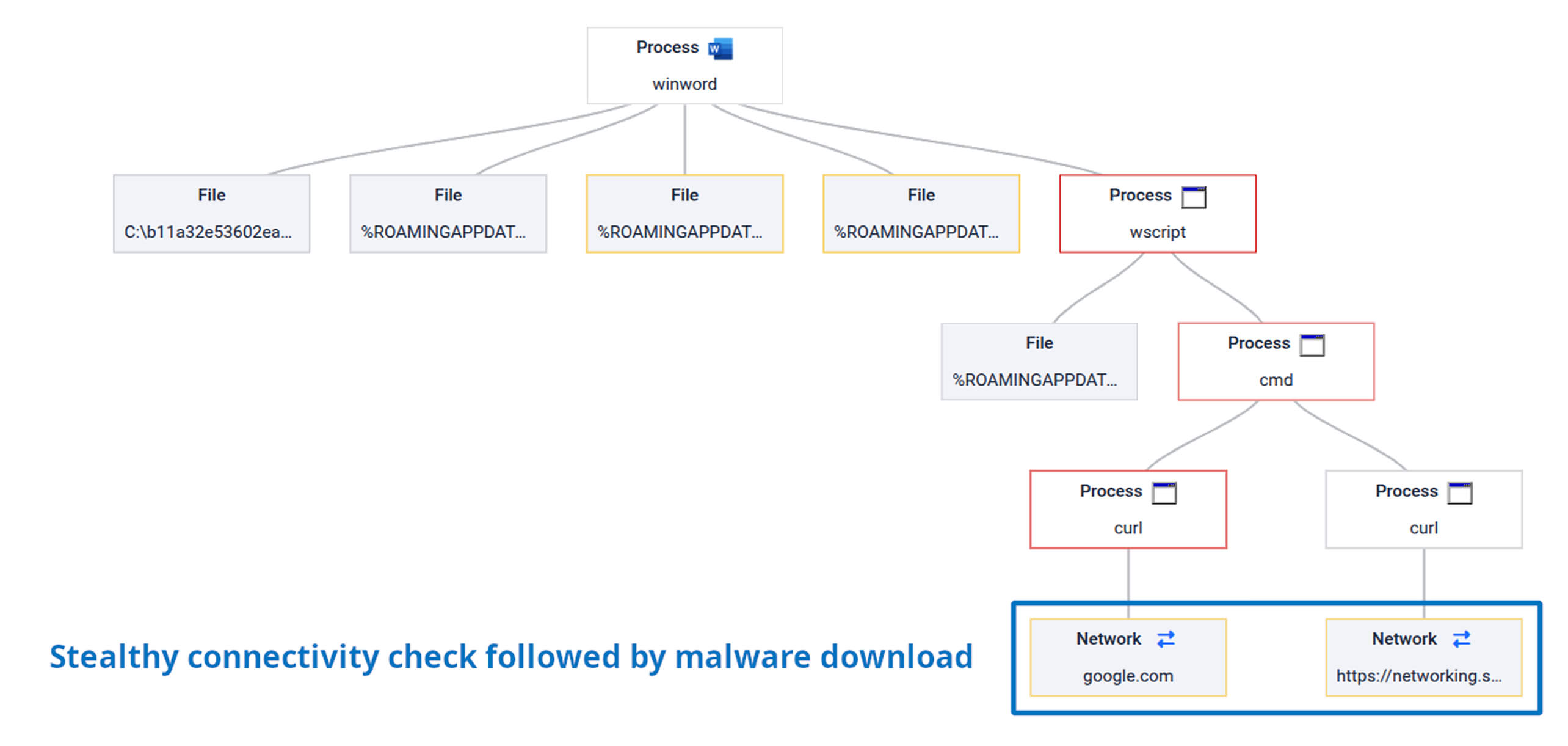

In questo esempio, gli hacker hanno diffuso un documento Office dannoso contenente contenuti in lingua persiana, progettato per colpire organizzazioni in Iran. Il documento era stato creato per raccogliere informazioni sensibili, quali credenziali e documenti interni, oltre che per acquisire schermate dal sistema infettato.

Dopo aver stabilito la persistenza, il malware ha eseguito un controllo discreto della connettività verso un dominio affidabile come google.com prima di proseguire la propria attività. Questa operazione garantiva che il sistema disponesse di una connessione Internet stabile prima di avviare ulteriori comunicazioni o un'eventuale esfiltrazione di dati.

Avviso per il settore

Questo esempio illustra come le minacce volte al furto di credenziali siano spesso utilizzate nelle intrusioni mirate contro infrastrutture critiche. Questi settori operano spesso in reti controllate, dove gli aggressori devono verificare la connettività prima di tentare la raccolta dei dati.

Le organizzazioni responsabili di sistemi critici dovrebbero monitorare attentamente i comportamenti sospetti dei documenti e i controlli di rete inattesi attivati dall'apertura di nuovi file. Questi primi segnali possono indicare l'inizio di una campagna di intrusione su più ampia scala.

Per saperne di più su questo attacco e consultare l'analisi completa, consulta il rapportoOPSWAT .

Attacco n. 4: Documento di spear-phishing sulle “Linee guida per la sicurezza informatica” di MuddyWater

Contesto

MuddyWater è un gruppo di hacker ampiamente segnalato, collegato ad attività di spionaggio informatico iraniane. I ricercatori hanno documentato che il gruppo prende di mira organizzazioni diplomatiche, di telecomunicazioni, finanziarie e governative in tutto il Medio Oriente utilizzando e-mail di spear-phishing e documenti dannosi.

Secondo recenti segnalazioni, il gruppo starebbe diffondendo un implant basato su Rust, noto come RustyWater, tramite e-mail di phishing contenenti documenti Word con macro abilitate, camuffati da guide sulla sicurezza informatica. La campagna prende di mira organizzazioni in tutto il Medio Oriente e si avvale di esche convincenti per indurre l'esecuzione delle macro.

Panoramica dell'attacco

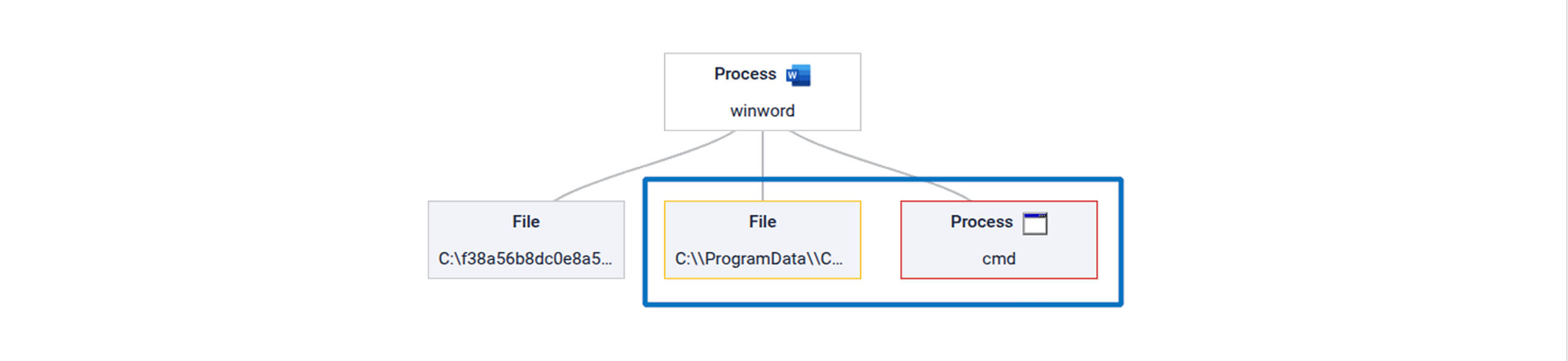

In questo esempio, gli hacker hanno inviato un'e-mail di spear-phishing dal titolo "Linee guida sulla sicurezza informatica" da un account legittimo associato a un mobile regionale. L'e-mail conteneva un documento Word dannoso, concepito per sembrare una normale politica aziendale o un avviso di sicurezza.

Una volta abilitate le macro, il documento estraeva un payload codificato in esadecimale incorporato nel file e lo ricostruiva in un eseguibile di Windows. Il malware veniva scritto su disco e avviato utilizzando una logica offuscata che ricostruiva stringhe chiave durante l'esecuzione per rendere la macro più difficile da analizzare.

Il file eseguibile rilasciato ha installato un implant basato su Rust che includeva funzionalità anti-debug, stringhe operative crittografate e controlli sulla presenza di strumenti di sicurezza installati prima di stabilire la comunicazione di comando e controllo.

Avviso per il settore

Questo attacco dimostra come le campagne di phishing mirate facciano spesso ricorso a tematiche realistiche relative alle politiche o alla sicurezza per aumentare la probabilità che i destinatari aprano gli allegati. Le organizzazioni diplomatiche, i fornitori di servizi di telecomunicazione e gli istituti finanziari continuano a essere bersagli frequenti di queste campagne.

I team di sicurezza di questi settori dovrebbero prestare attenzione ai documenti con le macro attivate, soprattutto se ricevuti tramite e-mail inattese. Anche i file che sembrano contenere semplici consigli sulla sicurezza informatica possono nascondere malware progettato per ottenere un accesso non autorizzato a lungo termine.

Per saperne di più su questo attacco e consultare l'analisi completa, consulta il rapportoOPSWAT .

Attacco n. 5: il malware CraftyCamel Polyglot prende di mira il settore dell'aviazione e dei trasporti

Contesto

Si è registrato un aumento delle campagne altamente mirate contro le organizzazioni del settore dell'aviazione e dei trasporti, poiché gli autori degli attacchi cercano modi per accedere ad ambienti operativi sensibili. Questi settori gestiscono spesso sistemi e catene di approvvigionamento complessi, il che li rende obiettivi appetibili per attività di spionaggio e intrusioni a lungo termine.

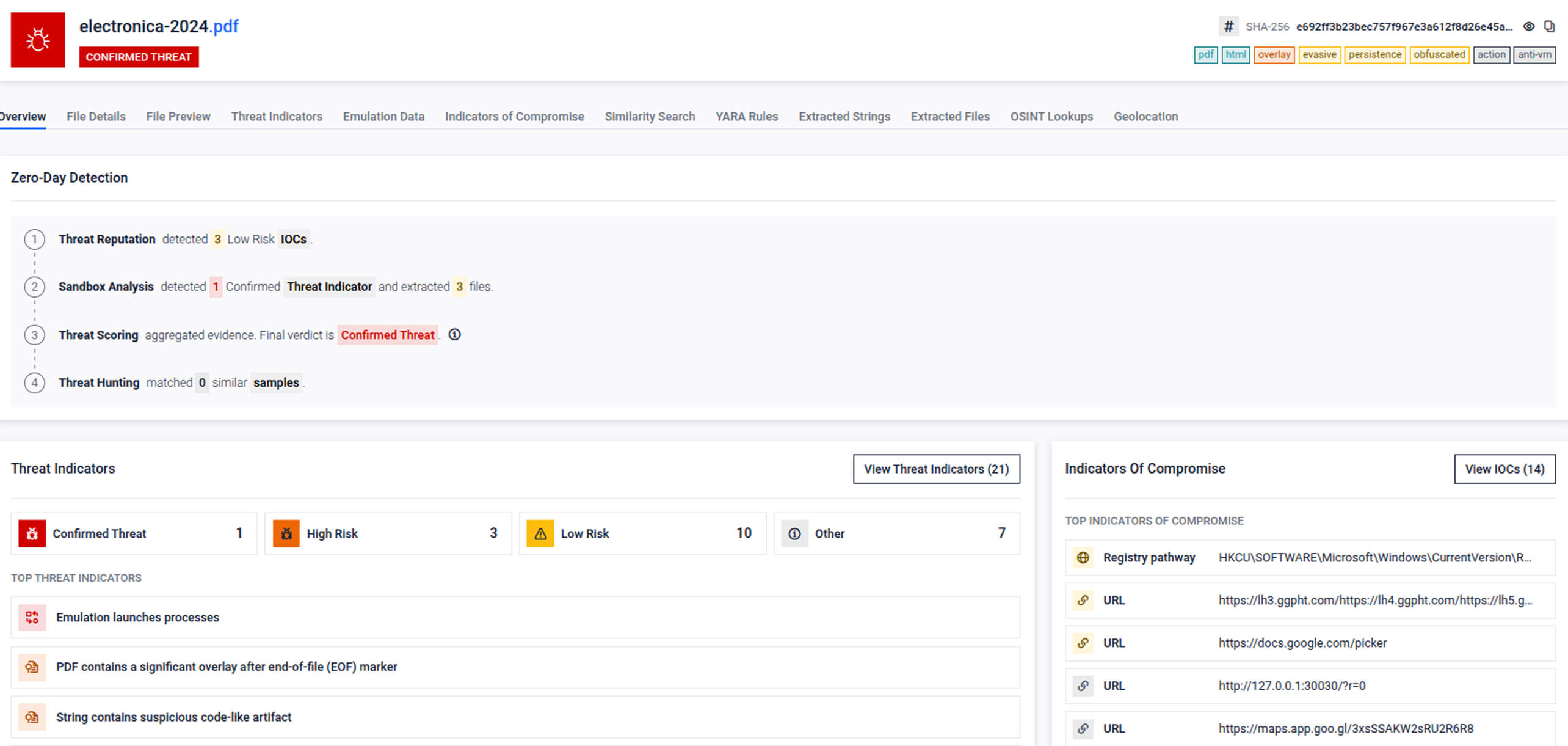

Secondo recenti notizie, è stata individuata una campagna denominata CraftyCamel, che utilizzava file poliglotti in grado di funzionare contemporaneamente in diversi formati. Questi file erano stati progettati per eludere i tradizionali strumenti di analisi, prendendo di mira in particolare gli ambienti del settore aeronautico e delle tecnologie operative.

Panoramica dell'attacco

In questo esempio, gli hacker hanno inviato un'e-mail di phishing accuratamente preparata, proveniente da un'azienda legittima compromessa, per aumentare la propria credibilità. Il messaggio includeva un archivio ZIP contenente file camuffati da documenti legittimi, ma progettati per eseguire codice nascosto.

All'interno dell'archivio, gli autori dell'attacco hanno utilizzato file poliglotti, tra cui un falso documento Excel che in realtà era un collegamento di Windows (LNK) e ulteriori combinazioni di file PDF/HTA e PDF/ZIP. Questi file sfruttavano utilità Windows affidabili, come mshta.exe, per eseguire script nascosti e, infine, caricare il payload finale del malware camuffato da immagine.

Avviso per il settore

Questo attacco dimostra come le moderne campagne di intrusione facciano sempre più affidamento su strutture di file complesse per eludere gli strumenti di rilevamento tradizionali. Le organizzazioni operanti nei settori dell'aviazione, dei satelliti, delle telecomunicazioni e dei trasporti sono particolarmente esposte al rischio, poiché scambiano regolarmente documenti tecnici e file operativi.

I team di sicurezza operanti in questi settori devono essere consapevoli del fatto che file apparentemente innocui possono nascondere al loro interno diversi formati incorporati o percorsi di esecuzione nascosti. Per individuare queste minacce è necessaria un'analisi approfondita in grado di rivelare comportamenti dannosi nascosti all'interno di strutture di file complesse.

Per saperne di più su questo attacco e consultare l'analisi completa, consulta il rapportoOPSWAT .

Come MetaDefender ha individuato tutti e cinque

Questi esempi evidenziano uno schema ricorrente: gli autori degli attacchi si avvalgono di file accuratamente elaborati e progettati per eludere i controlli tradizionali. I documenti con macro abilitate, gli script protetti e i file poliglotti sono tutti concepiti per aggirare la scansione basata su firme e l'analisi statica di base.

MetaDefender affronta questa sfida attraverso un processo integrato di rilevamento degli attacchi zero-day che analizza ogni file utilizzando diversi livelli complementari. Anziché affidarsi a un'unica tecnica di rilevamento, il sistema valuta la reputazione, il comportamento e i segnali di somiglianza per fornire un unico verdetto attendibile ai team di sicurezza.

La pipeline è composta da quattro livelli che operano in sinergia:

- Verifiche della reputazione delle minacce sulla base di dati globali che contengono miliardi di indicatori

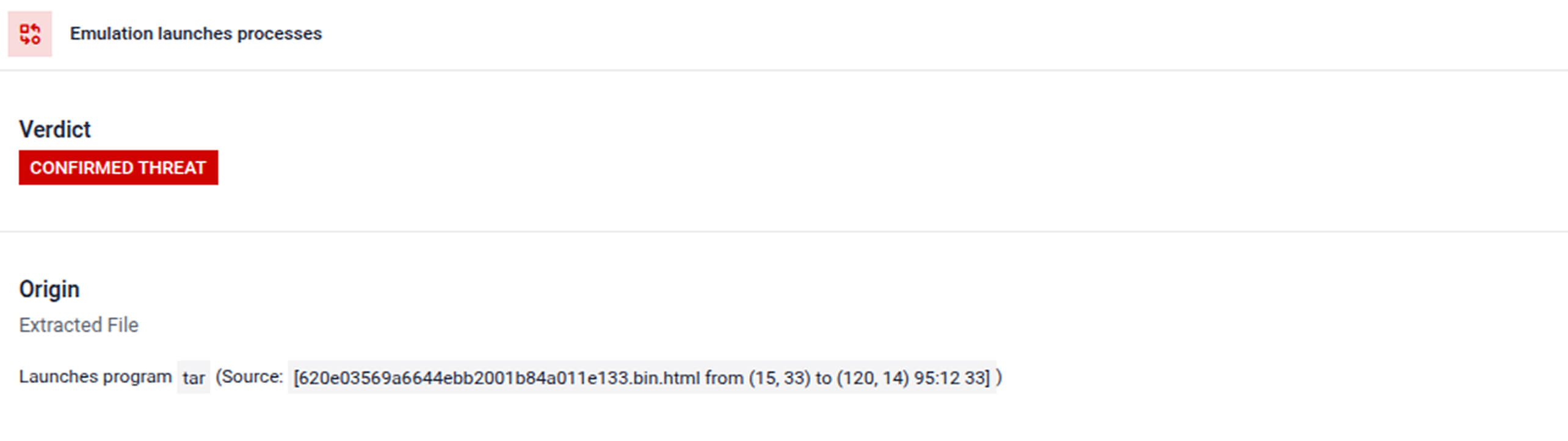

- Sandboxing adattivo a livello di istruzione che emula il comportamento della CPU e del sistema operativo per individuare attività dannose durante l'esecuzione

- Un sistema di valutazione delle minacce che integra indicatori comportamentali, dati sulla reputazione e risultati delle analisi in una valutazione unificata del rischio

- Il Threat Hunting utilizza una ricerca per somiglianza basata sull'apprendimento automatico che identifica le varianti di malware correlate e i modelli delle campagne

Nel loro insieme, questi livelli mettono in luce comportamenti evasivi quali l'esecuzione di macro nascoste, la distribuzione graduale di payload e le tecniche anti-analisi. Il risultato è un unico verdetto utilizzabile per ogni file, che consente ai team di sicurezza di individuare rapidamente gli attacchi mirati, riducendo al contempo il rumore nelle indagini.

Cosa dimostrano questi casi

Questi cinque esempi dimostrano come gli attacchi APT moderni siano progettati per eludere i controlli di sicurezza tradizionali. Ogni campagna si è avvalsa di tecniche quali documenti di spear-phishing, macro protette, distribuzione di payload in più fasi o file poliglotti per nascondere comportamenti dannosi all'interno di file apparentemente banali.

Nel loro insieme, questi casi dimostrano che MetaDefender è in grado di rilevare con costanza minacce specifiche per regione, modelli di attacco mirati a determinati settori verticali e malware evasivo in scenari di intrusione molto diversi tra loro:

1. Gli attacchi mirati si basano in gran parte su tecniche di intrusione basate sui file.

I documenti di spear-phishing, gli allegati camuffati e le strutture di file complesse continuano a rappresentare punti di accesso comuni agli ambienti sensibili.

2. Gli hacker progettano sempre più spesso malware in grado di eludere le analisi automatizzate.

Tecniche quali le macro protette, la distribuzione graduale del payload e i controlli anti-analisi hanno lo scopo di eludere i tradizionali strumenti di analisi.

3. Il rilevamento deve rimanere coerente indipendentemente dalle diverse tecniche di attacco.

I team di sicurezza non possono affidarsi a un unico metodo di rilevamento quando le campagne utilizzano diversi formati di file e strategie di distribuzione.

4. L'analisi comportamentale è fondamentale per individuare le minacce nascoste.

Osservare il comportamento di un file durante l'esecuzione può rivelare attività dannose che un'analisi statica da sola potrebbe non individuare.

Grazie alla correlazione tra dati sulla reputazione, analisi comportamentale, valutazione delle minacce e rilevamento delle somiglianze, MetaDefender garantisce un rilevamento coerente e ripetibile anche quando gli autori degli attacchi mascherano i propri strumenti, i payload o i metodi di diffusione. Soprattutto, questi casi dimostrano che le campagne mirate progettate per aggirare le difese tradizionali possono comunque essere individuate prima che raggiungano il loro obiettivo.

Perché questo è importante per gli ambienti regolamentati e ad alto rischio

Gli attacchi APT mirati raramente prendono di mira vittime casuali. Si concentrano invece su organizzazioni in cui il furto di informazioni, l'interruzione delle attività operative o l'accesso a lungo termine possono garantire un vantaggio strategico.

Le agenzie governative, le organizzazioni della difesa, gli istituti finanziari e le aziende manifatturiere si trovano ad affrontare un problema comune: minacce mirate basate sui file, progettate per eludere i tradizionali sistemi di controllo. Questi ambienti dipendono dallo scambio sicuro di documenti, dagli aggiornamenti software e dalla continuità operativa, il che rende un singolo file dannoso un punto di intrusione dalle gravi conseguenze.

MetaDefender soddisfa tali requisiti fornendo un sistema unificato di rilevamento delle minacce zero-day progettato per ambienti regolamentati e ad alto rischio. La sua pipeline di rilevamento offre informazioni contestuali, visibilità di livello forense, reportistica orientata alla conformità e un unico verdetto affidabile per ogni file. Ciò consente alle organizzazioni di effettuare attività proattive di ricerca delle minacce, garantendo al contempo la conformità a standard quali NERC CIP, NIS2, IEC 62443, SWIFT CSP e CMMC.

Le organizzazioni che operano in questi settori non possono dare per scontato che gli attacchi sofisticati smetteranno di evolversi. Tuttavia, combinando l'ispezione comportamentale con l'analisi basata sull'intelligence, i team di sicurezza possono individuare le minacce mirate prima che compromettano i sistemi critici.

Scopri gli esempi reali di APT rilevati da MetaDefender .

Scopri di più su MetaDefender e sul rilevamento unificato degli attacchi zero-day.