ICAP (Internet Content Adaptation Protocol) è un protocollo specializzato progettato per consentire una comunicazione efficiente per l'esecuzione di messaggi HTTP/HTTPS tra client e server esterni. Svolge un ruolo cruciale nell'ispezione, nell'adattamento e nella modifica dei contenuti. Nel contesto della cybersecurity, ICAP può essere implementato per la scansione della sicurezza e l'applicazione dei criteri, scaricando le attività ad alta intensità di risorse su altri server specializzati. Sfruttando ICAP, le organizzazioni possono migliorare la loro posizione di sicurezza, ottimizzare la distribuzione dei contenuti e garantire la conformità ai criteri di sicurezza senza impattare in modo significativo sulle prestazioni della rete.

Contesto tecnico

ICAP, o Internet Content Adaptation Protocol, è un protocollo leggero e specializzato, simile all'HTTP, che consente ai dispositivi edge della rete di scaricare i contenuti in arrivo per un'analisi specializzata. Queste attività di trasformazione dei contenuti possono avvenire presso i server edge.

Nella sua essenza, ICAP agisce come un metodo di comunicazione che consente a un client ICAP di scaricare la modifica, la scansione o l'analisi dei contenuti su un server ICAP separato, per funzionare come un filtro dei contenuti in linea come se l'elaborazione avvenisse localmente. Il client ICAP non deve gestire i dettagli sottostanti, ma solo il formato della richiesta e della risposta. Questa funzione funziona in modo simile a una chiamata di procedura remota (RPC). Questo migliora l'efficienza, la scalabilità e la gestione delle risorse negli ambienti di rete.

Lo scopo principale di ICAP è l'adattamento dei contenuti: modificare, analizzare o scansionare il traffico HTTP prima che raggiunga la destinazione prevista. Storicamente, il protocollo ICAP si è evoluto per rispondere alla crescente necessità di un filtraggio dei contenuti scalabile e distribuito e di un'elaborazione della sicurezza nella gestione del traffico web. Nel corso del tempo, è diventato un componente fondamentale delle moderne strategie di cybersecurity, estendendo le funzionalità a vari casi d'uso della sicurezza, come la scansione del malware, la prevenzione della perdita di dati e l'applicazione della conformità.

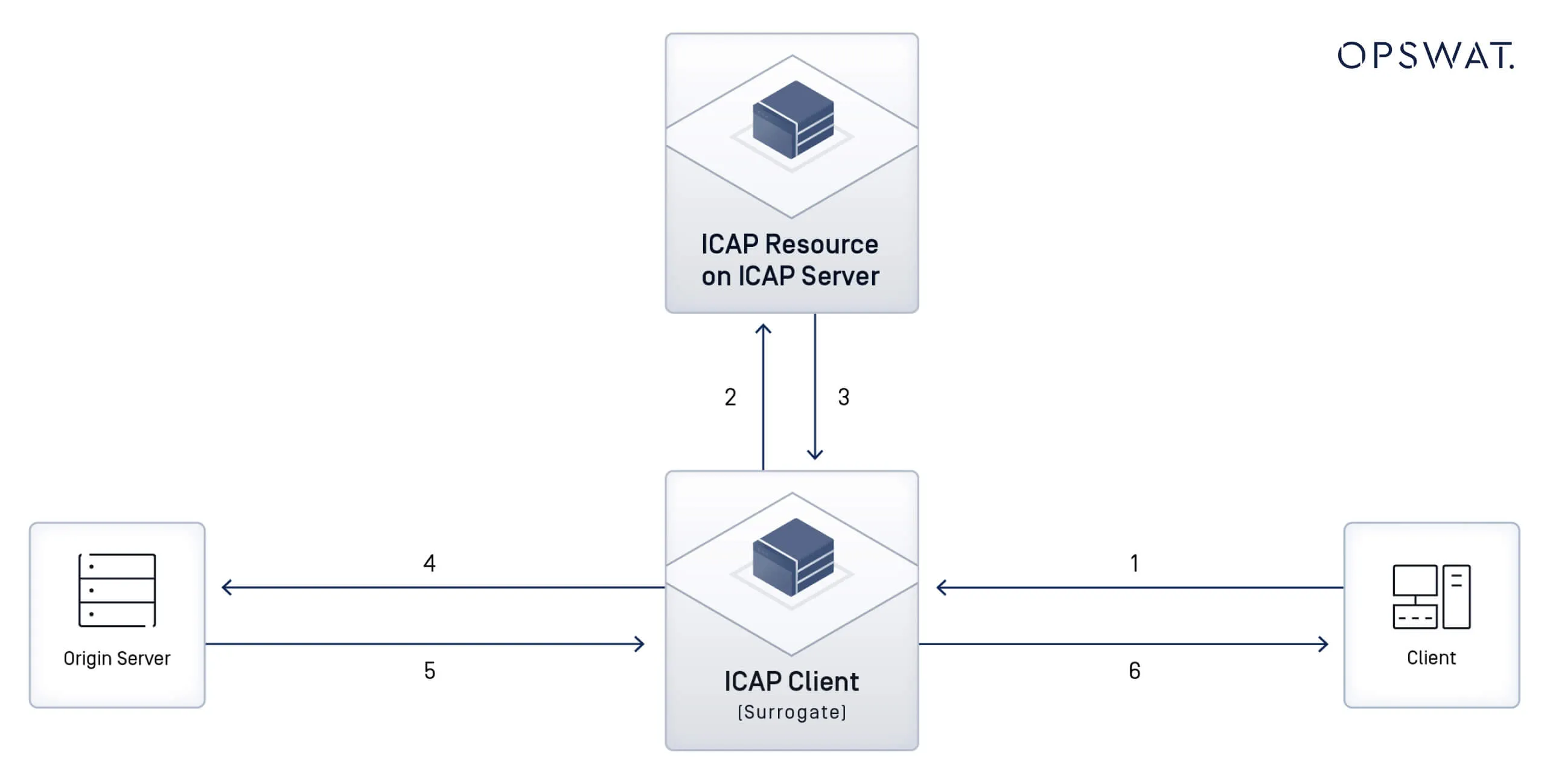

Per comprendere l'architettura di base di ICAP è necessario riconoscere i suoi due componenti chiave: il client ICAP (in genere un proxy o un firewall, ma può anche essere un qualsiasi dispositivo di rete) e il server ICAP (responsabile dell'elaborazione dei contenuti). Questi componenti lavorano insieme per garantire una gestione efficiente e sicura dei dati attraverso le infrastrutture di rete.

Come funziona ICAP

ICAP funziona in modo simile a HTTP, utilizzando messaggi di richiesta e risposta per facilitare l'adattamento dei contenuti. Questa architettura distribuisce il carico di elaborazione su più server, allontanandosi da un approccio centralizzato e monolitico. Scaricando le attività sui server ICAP , le organizzazioni possono evitare operazioni costose, consentendo al tempo stesso di usufruire di servizi come la scansione dei virus, il controllo parentale e l'ispezione dei contenuti.

Nel contesto della cybersecurity, ICAP si integra con vari dispositivi di sicurezza di rete, tra cui server proxy, bilanciatori di carico, controller di ingresso, WAF (web application firewall) e soluzioni MFT (managed file transfer). Queste appliance sfruttano ICAP per l'elaborazione dinamica della sicurezza, garantendo la conformità ai criteri organizzativi e la mitigazione delle minacce.

Client ICAP eServer ICAP

Un client ICAP è un programma che stabilisce una connessione con un server ICAP per inviare richieste di adattamento dei contenuti. In genere, il client ICAP è un proxy o un gateway che elabora il traffico HTTP/HTTPS per conto degli utenti.

Il server ICAP , simile a un server HTTP, serve le richieste ICAP eseguendo attività predefinite di adattamento dei contenuti. Tra queste, la scansione di malware, l'applicazione di politiche di prevenzione della perdita di dati o la modifica di contenuti in base a regole di sicurezza.

Ciclo di richiesta/risposta ICAP

- Avvio di una richiesta ICAP : Il client ICAP (ad esempio, il server proxy o il firewall) invia una richiesta HTTP/HTTPS da elaborare.

- Elaborare la richiesta sul server ICAP : Il server ICAP scansiona, analizza o modifica il contenuto in base ai criteri di sicurezza.

- Restituire il contenuto adattato: Il server ICAP restituisce i dati elaborati al client ICAP con le modifiche o le direttive necessarie.

Questo ciclo consente un adattamento dinamico e scalabile dei contenuti, garantendo un'elaborazione efficiente senza sovraccaricare l'infrastruttura della rete principale.

Caratteristiche principali di ICAP

- Anteprima del contenuto: Consente l'elaborazione parziale dei contenuti prima dell'adattamento completo.

- Pipelining: Supporta più richieste in una singola connessione, riducendo l'overhead.

- Supporto della codifica dei contenuti: Garantisce la flessibilità nell'adattamento di vari formati di dati.

Queste caratteristiche migliorano l'efficienza, consentendo una perfetta integrazione nei moderni framework di sicurezza di rete.

Metodi di modifica ICAP

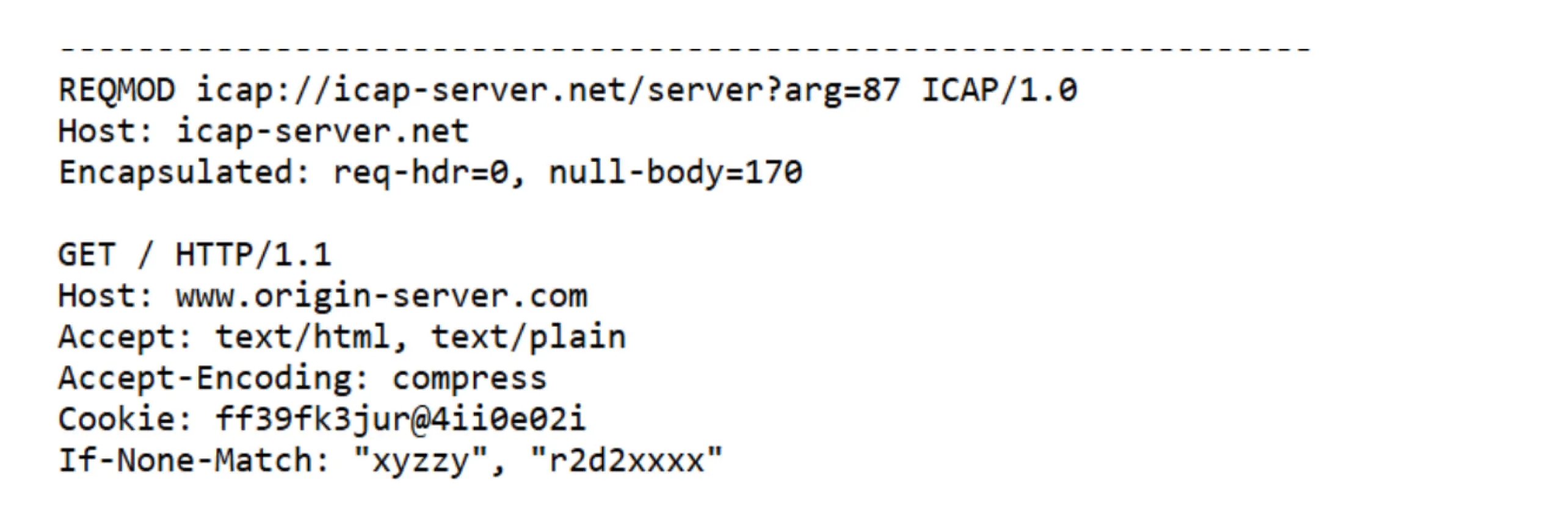

In modalità REQMOD, un client ICAP invia una richiesta HTTP a un server ICAP per elaborarla prima di inoltrarla. Il server ICAP può:

- Modificare la richiesta e restituirla per l'inoltro.

- Bloccare la richiesta restituendo una risposta HTTP (ad esempio, accesso negato).

REQMOD è comunemente utilizzato per il filtraggio degli URL, la prevenzione della perdita di dati (DLP) e l'applicazione dei criteri.

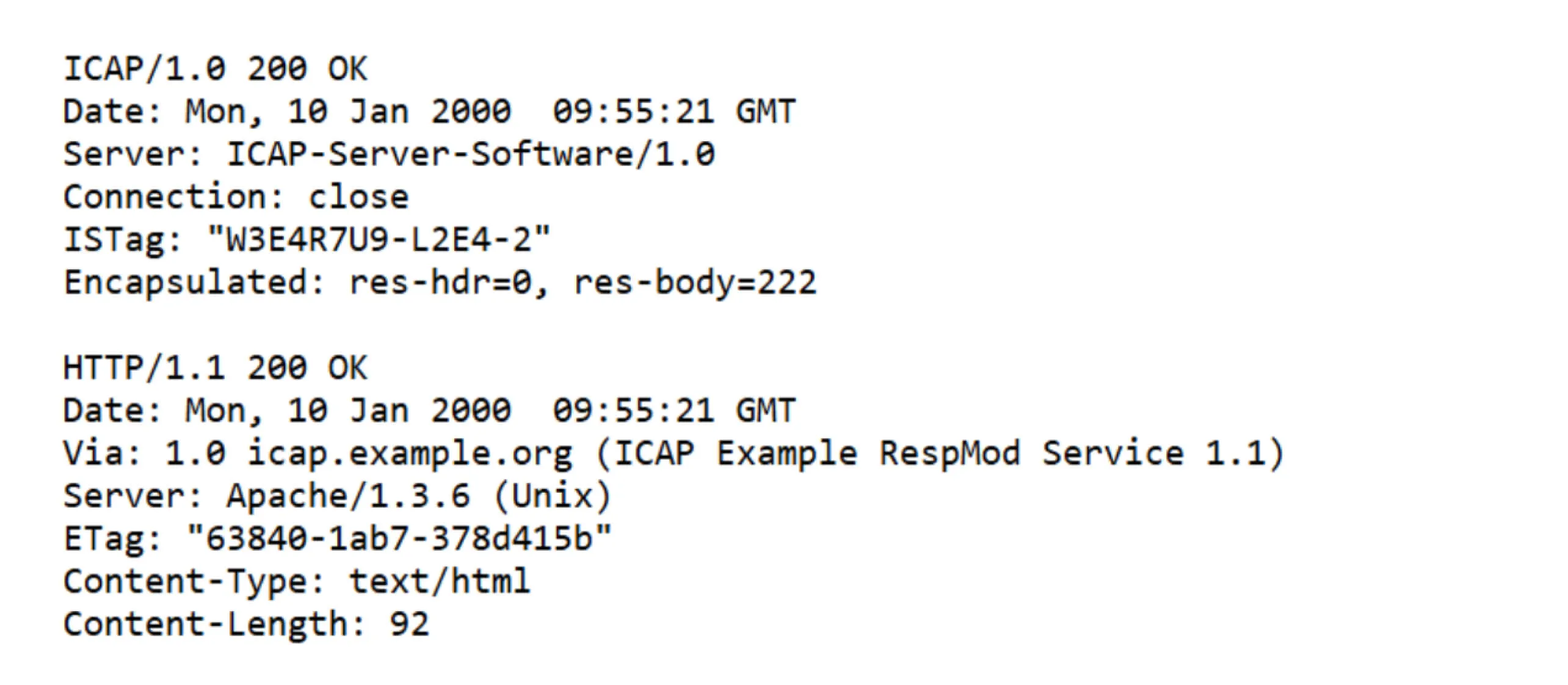

Modifica della risposta (RESPMOD)

In modalità RESPMOD, un client ICAP invia una risposta HTTP a un server ICAP prima di consegnarla all'utente. Il server ICAP può:

- Modificare la risposta prima che raggiunga il client.

- Blocca la risposta restituendo un messaggio di errore.

RESPMOD viene utilizzato per la scansione del malware, il filtraggio dei contenuti e l'applicazione della conformità.

Vantaggi e casi d'uso

ICAP migliora la sicurezza della rete consentendo l'elaborazione offloaded delle funzioni di sicurezza critiche. I vantaggi includono:

- Adattamento e modifica dei contenuti vicino al bordo del server di rete, invece di creare una copia dell'oggetto dal server di origine.

- Migliore gestione delle risorse grazie ai server ICAP dedicati.

- Filtro avanzato dei contenuti per la conformità e la sicurezza.

- Offloading di sicurezza senza soluzione di continuità senza modificare l'infrastruttura esistente.

Antivirus ICAP

Invece di implementare motori antivirus da zero, le organizzazioni possono scaricare la scansione dei virus su una soluzione AV ICAP. In questo modo si riducono gli oneri operativi e si ottiene un solido rilevamento delle minacce.

ICAP DLP

I motori DLP ICAP analizzano il traffico in entrata e in uscita alla ricerca di dati sensibili, impedendo l'esposizione non autorizzata di PII, dati finanziari o proprietà intellettuale.

Analisi del malware ICAP

Le organizzazioni possono integrare ICAP con soluzioni di analisi del malware e sandboxing per rilevare e rispondere alle minacce emergenti in modo efficiente. Questo approccio combina la scansione AV con l'analisi comportamentale, migliorando la velocità e la precisione del rilevamento.

Sfide e soluzioni comuni

L'implementazione diICAP può presentare diverse sfide, tra cui colli di bottiglia nelle prestazioni, problemi di connettività di rete, errori di configurazione, problemi di compatibilità e difficoltà di risoluzione dei problemi. La comprensione di questi problemi e l'implementazione di soluzioni proattive possono garantire un'implementazione ICAP fluida ed efficiente.

Problemi di connettività di rete

- Perdita di pacchetti: Gli errori di trasmissione tra il proxy e il server ICAP possono causare ritrasmissioni e ritardi.

- RestrizioniFirewall : Regole firewall errate possono bloccare il traffico ICAP necessario.

- Impostazioni di rete non configurate correttamente: Indirizzi IP o porte errati possono causare comunicazioni ICAP non riuscite.

Soluzione: Verificare i percorsi di rete, regolare le regole del firewall e assicurarsi che le configurazioni degli indirizzi IP e delle porte siano corrette.

Colli di bottiglia delle prestazioni

- Sovraccarico del serverICAP : Un elevato volume di traffico può sovraccaricare il server ICAP , con conseguente rallentamento delle prestazioni.

- Motori di scansione lenti: Alcuni motori antivirus o di filtraggio dei contenuti possono impiegare troppo tempo per elaborare i dati.

- File di grandi dimensioni: L'elaborazione di file di grandi dimensioni può ritardare notevolmente la consegna dei contenuti.

Soluzione: Ottimizzare il posizionamento del server ICAP , aggiornare l'hardware e perfezionare le configurazioni del motore di scansione per bilanciare prestazioni e sicurezza.

Errori di configurazione

- Impostazioni errate del comando ICAP : Una configurazione errata dei comandi ICAP può causare un'elaborazione non corretta.

- Discordanze di versione: Versioni ICAP diverse tra client e server possono creare problemi di compatibilità.

- Configurazione errata del servizio ICAP : Servizi ICAP mal configurati possono causare errori nell'adattamento dei contenuti.

Soluzione: Rivedere regolarmente le configurazioni ICAP , garantire una versione corretta dei dispositivi e testare le configurazioni prima della distribuzione.

Problemi di compatibilità

- Limitazioni specifiche dell'applicazione: Alcune applicazioni o dispositivi di sicurezza potrebbero non supportare completamente ICAP.

- Limitazioni delle funzioni: Alcune funzioni di ICAP , come l'anteprima dei contenuti, potrebbero non funzionare come previsto in tutti gli ambienti.

Soluzione: Convalidare la compatibilità di ICAP con le appliance e le applicazioni di sicurezza prima dell'implementazione completa.

Codici di errore e problemi di registrazione

- Difficoltà di risoluzione dei problemi: I codici di errore ICAP possono essere difficili da interpretare.

- Registrazione inadeguata: I registri mancanti o incompleti possono rendere difficile la diagnosi dei problemi.

Soluzione: Abilitare la registrazione dettagliata sui server ICAP , esaminare i codici di errore e utilizzare gli strumenti di monitoraggio della rete per diagnosticare i problemi di prestazioni.

Impatto potenziale dei problemi ICAP

- Tempi di caricamento lenti del sito web a causa della scansione ritardata dei contenuti.

- Controlli di sicurezza incompleti se il server ICAP non esegue correttamente la scansione del contenuto.

- Malfunzionamenti dell'applicazione causati dall'interferenza di ICAP con la funzionalità.

- Frustrazione dell'utente dovuta a ritardi o errori nell'accesso ai contenuti online.

Il monitoraggio proattivo delle distribuzioni ICAP , l'ottimizzazione delle configurazioni e la garanzia di compatibilità possono ridurre questi problemi comuni e migliorare l'efficienza complessiva della rete.

Conclusione

ICAP svolge un ruolo fondamentale negli ambienti di rete moderni, migliorando la sicurezza e l'efficienza grazie allo scarico delle attività di adattamento dei contenuti. Poiché le organizzazioni continuano ad affrontare minacce alla cybersecurity in continua evoluzione, ICAP offre una soluzione scalabile per garantire la conformità, la mitigazione delle minacce e la semplificazione delle operazioni di rete.

Siete interessati a integrare ICAP con la vostra infrastruttura esistente? Per saperne di più su MetaDefender ICAP Server o parlate con uno dei nostri esperti oggi stesso.

Domande frequenti

Che cos'è l'ICAP (Internet Content Adaptation Protocol)?

ICAP (Internet Content Adaptation Protocol) è un protocollo leggero che consente ai dispositivi di rete, come i proxy o i firewall, di scaricare il contenuto HTTP/HTTPS per la scansione, l'adattamento o la modifica su un server ICAP separato. Nella cybersecurity, ICAP viene utilizzato per la mitigazione delle minacce, l'applicazione dei criteri e la conformità senza impattare in modo significativo sulle prestazioni della rete.

Come funziona ICAP ?

ICAP funziona consentendo a un client ICAP , in genere un proxy o un gateway, di inviare richieste o risposte HTTP/HTTPS a un server ICAP . Il server analizza o modifica il contenuto e lo restituisce al client. Questo ciclo scaricato consente l'ispezione in tempo reale per malware, DLP o applicazione di criteri vicino al bordo della rete.

Qual è il ruolo di un server ICAP ?

Un server ICAP elabora le richieste di adattamento dei contenuti da parte dei client ICAP . Esegue operazioni come la scansione del malware, la modifica dei contenuti o l'applicazione delle politiche di sicurezza dei dati, quindi restituisce i contenuti adattati al client per la consegna.

Che cosa si intende per REQMOD e RESPMOD in ICAP?

REQMOD (Request Modification) viene utilizzato quando il client ICAP invia richieste HTTP al server per l'adattamento, in genere per il filtraggio degli URL o l'applicazione dei criteri. RESPMOD (Response Modification) comporta l'invio di risposte HTTP per la scansione o il filtraggio dei contenuti prima della consegna all'utente. Entrambi fanno parte dei metodi di elaborazione principali di ICAP.

Quali sono i vantaggi dell'utilizzo dell ICAP?

ICAP migliora l'efficienza e la sicurezza della rete consentendo ai dispositivi edge di scaricare attività ad alta intensità di risorse come la scansione del malware e il DLP. Consente l'adattamento dei contenuti senza copiarli dai server di origine, supporta il filtraggio avanzato e si integra con strumenti come MFT, proxy e WAF.

Quali sono le sfide comuni dell ICAP ?

Le sfide includono problemi di connettività di rete, sovraccarico del server ICAP , comandi non configurati correttamente, limitazioni di compatibilità ed errori di risoluzione dei problemi dovuti a registrazioni insufficienti. Le soluzioni prevedono la revisione delle regole del firewall, l'ottimizzazione del posizionamento del server, la convalida delle configurazioni e l'attivazione di registri dettagliati.

Quali dispositivi o strumenti si integrano con ICAP?

ICAP si integra con dispositivi di sicurezza quali server proxy, bilanciatori di carico, controller di ingresso, firewall per applicazioni web (WAF) e soluzioni di trasferimento gestito di fileMFT). Questi strumenti utilizzano ICAP per la scansione dei contenuti in linea e l'applicazione dei criteri.