Che cos'è ilManaged File Transfer Secure Managed File Transfer?

Managed File Transfer è una soluzione software centralizzata progettata per automatizzare, proteggere e monitorare il movimento dei dati all'interno di un'organizzazione e sulle reti esterne. Fornisce una gestione centralizzata del trasferimento dei file per i dati sensibili e utilizza la crittografia, i controlli di accesso, l'automazione e la registrazione delle verifiche per proteggere i dati in transito e a riposo. Ciò consente alle organizzazioni di trasferire in modo sicuro grandi volumi di file sensibili senza affidarsi a metodi ad hoc.

- Che cos'è ilManaged File Transfer Secure Managed File Transfer?

- Perché unMFT Secure è fondamentale per la sicurezza informatica

- Distribuzione MFT on-Premise vs Cloud ibrido vs Cloud

- Che tipo di organizzazione ha bisogno di unMFT Secure ?

- Casi d'uso comuni MFT

- 4 pilastri di una soluzioneMFT Secure

- Quando un'organizzazione dovrebbe implementare unMFT Secure ?

- 4 vantaggi di unMFT Secure

- Come implementare ilManaged File Transfer Secure Managed File Transfer

- Rafforzare la strategia di trasferimento Secure dei file

- Domande frequenti

Perché unMFT Secure è fondamentale per la sicurezza informatica

Secondo il 2025 Cyber Threat Report di SonicWall, gli attori delle minacce sfruttano oggi le vulnerabilità appena divulgate entro 48 ore e gli attacchi basati su file rimangono un metodo di accesso comune. I trasferimenti di file non gestiti possono aprire la porta a violazioni dei dati, infiltrazioni di malware, violazioni della conformità e interruzioni del flusso di lavoro. Ogni file che si sposta senza un'adeguata supervisione aumenta il rischio di intercettazione o alterazione di dati sensibili.

Una soluzione MFT sicura affronta questi rischi grazie a:

- Sicurezza potenziata: Esegue controlli di accesso rigorosi, cripta i file in transito e a riposo e scansiona i malware o le minacce nascoste per proteggere i dati sensibili.

- Orchestrazione visiva: Fornisce la visualizzazione di ogni fase del flusso di lavoro in modo che gli amministratori possano garantire che ogni trasferimento di file soddisfi i requisiti organizzativi e normativi.

- Efficienza operativa: Automatizza i trasferimenti di routine, riduce gli errori umani e libera i team dai lenti processi manuali.

- Conformità normativa e governance: Fornisce registri di audit dettagliati, controlli di accesso basati sui ruoli e prevenzione della perdita di dati per soddisfare gli standard GDPR, HIPAA, SOX e ISO 27001.

LMFT riduce anche il rischio di shadow IT, ovvero di condivisione di file da parte di dipendenti che si affidano a strumenti non approvati. La centralizzazione e la verifica di tutti i trasferimenti di file aiutano a mantenere la sicurezza e la fiducia operativa. La maggior parte delle piattaforme MFT supporta implementazioni on-premise, in cloud e in cloud ibrido, offrendo alle organizzazioni flessibilità e mantenendo il controllo dei dati sensibili.

Per esplorare le funzionalità che rendono il moderno MFT essenziale per trasferimenti di file sicuri e flessibili, scaricate il nostro ebook qui sotto.

Distribuzione MFT on-Premise vs Cloud ibrido vs Cloud

Quando si valutano le soluzioni di trasferimento gestito dei file, è necessario confrontare i tre principali approcci di distribuzione: cloud-based, on-premises e hybrid cloud. Ognuno di essi presenta punti di forza e compromessi e la scelta giusta dipende dalla sensibilità dei dati, dai requisiti normativi e dalle esigenze operative.

Le organizzazioni di tutte le dimensioni scambiano ogni giorno grandi volumi di file con team interni, partner esterni e sistemi connessi. Le soluzioni di Managed File Transfer MFT) proteggono le informazioni sensibili durante questi trasferimenti, supportando l'efficienza operativa e la conformità alle normative.

1. Distribuzione di MFT on-Premises

Un'implementazione MFT on-premises mantiene tutte le operazioni di trasferimento dei file all'interno dell'infrastruttura dell'organizzazione. Questa opzione offre il massimo controllo ed è spesso preferita quando i dati sensibili devono rimanere sulle reti locali o quando l'accesso a Internet è limitato. Le implementazioni on-premises possono anche essere completamente air-gapped, in cui i trasferimenti di file sono isolati dalle reti esterne per soddisfare requisiti di sicurezza elevati (soprattutto in ambienti OT e di infrastrutture critiche).

2. DistribuzioneMFT Cloud ibrido

L'MFT in cloud ibrido combina risorse cloud gestite dal cliente con componenti locali on-premise. Questo approccio offre flessibilità e supporta la scalabilità del cloud, consentendo al contempo di mantenere il pieno controllo dei trasferimenti critici. Le implementazioni in cloud ibrido sono molto apprezzate dalle organizzazioni che hanno bisogno sia di agilità che di una rigorosa governance dei dati.

3. Distribuzione MFT CloudSoftware as a Service)

Le soluzioni MFT Cloud sono fornite come servizio in abbonamento. Sono veloci da implementare e scalabili senza la necessità di mantenere un'infrastruttura locale. Tuttavia, l'archiviazione o l'elaborazione di file sensibili in un cloud controllato da un fornitore può introdurre problemi normativi e di residenza dei dati. Questo modello spesso non è adatto a settori altamente regolamentati o ad ambienti air-gapped e OT, come le infrastrutture critiche, dove è obbligatorio mantenere un controllo rigoroso sui flussi di file.

Molte organizzazioni scelgono implementazioni cloud ibride per combinare la comodità dei servizi cloud con il controllo dell'infrastruttura locale. OPSWAT offre un MFT completamente cloud-native o SaaS MFT ospita i file dei clienti. Al contrario, le implementazioni cloud ibride sono gestite dai clienti, consentendo di eseguire la soluzione MetaDefender Managed File Transfer MFT) nel proprio cloud privato o pubblico (AWS, Azure, GCP) mantenendo il pieno controllo dei dati sensibili.

Ora che conoscete le principali opzioni di distribuzione, è il momento di assicurarvi che il vostro MFT sia in grado di proteggere completamente i vostri file. Guardate questo webinar per scoprire le otto funzionalità di sicurezza che ogni soluzione MFT sicura dovrebbe avere.

Che tipo di organizzazione ha bisogno di unMFT Secure ?

Tutte le aziende che devono affrontare problemi di sicurezza dei dati, di conformità o di flusso di lavoro per il trasferimento dei file possono migliorare il controllo e l'efficienza con un approccio gestito.

I settori chiave includono:

- Istituti finanziari: Proteggere i dati personali e transazionali nei sistemi bancari, di pagamento e di negoziazione, garantendo la conformità a standard come SOX e PCI-DSS e alle strutture di supervisione finanziaria locali.

- Fornitori di servizi sanitari: Garantire trasferimenti di dati dei pazienti conformi alla normativa HIPAA tra i sistemi interni, gli ambienti cloud e i partner esterni, mantenendo al tempo stesso la privacy e l'integrità dei dati.

- Agenzie governative: Secure la circolazione delle informazioni classificate tra i vari dipartimenti, gli uffici remoti e gli appaltatori esterni e proteggetevi dai cyberattacchi basati sui file.

- Aziende del settore energetico e delle utility: Secure flussi di file per la generazione e la distribuzione di energia, soddisfare i requisiti NERC CIP e altri requisiti normativi e difendersi dagli attacchi zero-day e file-borne che colpiscono le reti OT e IT.

- Servizi legali e professionali: Proteggere i file sensibili dei clienti, evitare fughe di dati e mantenere la riservatezza per questioni e transazioni legali di alto profilo.

- Produzione automobilistica e industriale: Proteggere gli ambienti di produzione e OT dalle minacce trasmesse dai file, proteggere la gestione dei file dei visitatori e ottimizzare i trasferimenti di file tra gli stabilimenti globali.

- Operazioni globali nel settore automobilistico e industriale: Secure flussi di file IT e OT, proteggere le linee di produzione dalle minacce introdotte dagli appaltatori e consentire la movimentazione automatizzata di file su larga scala con visibilità e controllo completi.

- Grandi imprese: Facilitare lo scambio sicuro di dati tra reparti e partner esterni per ridurre il rischio operativo dell'IT ombra o dei trasferimenti ad hoc.

Casi d'uso comuni MFT

- Trasferimenti interni: Spostare i dati in modo sicuro tra reparti, applicazioni e sistemi interni.

- Trasferimenti esterni: Scambio di file con partner, fornitori e autorità di regolamentazione nel rispetto della conformità.

- Trasferimenti tra reti o multi-sito: Inviare e ricevere file in modo sicuro da una filiale all'altra o da una sede all'altra.

- Trasferimenti automatizzati da macchina a macchina: Eliminazione dei passaggi manuali, riduzione delle condivisioni ad hoc soggette a errori e snellimento dei flussi di lavoro ricorrenti.

4 pilastri di una soluzioneMFT Secure

Una soluzione affidabile Managed File Transfer MFT) non si limita a spostare i file. Protegge, verifica e controlla attivamente ogni singolo trasferimento di file. La soluzione MetaDefender Managed File Transfer MFT) OPSWATraggiunge questo obiettivo grazie a quattro pilastri fondamentali:

1. Sicurezza a più livelli

Ogni file deve essere verificato come "sicuro" prima di raggiungere il tuo ambiente di lavoro. MetaDefender Managed File Transfer MFT) combina Metascan™ Multiscanning con oltre 30 motori anti-malware, la tecnologia Deep CDR™ per rimuovere le minacce nascoste, MetaDefender basato su emulazione per il rilevamento zero-day e file-based vulnerability assessment per individuare eseguibili e programmi di installazione rischiosi.

Scarica l'eBook: 8 funzionalità MFT indispensabili per Secure trasferimenti di file

2. Applicazione del trasferimento di file basata su criteri

Sicurezza ed efficienza vanno di pari passo quando i trasferimenti di file seguono regole rigorose e automatizzate. I flussi di lavoro basati su criteri vengono eseguiti automaticamente, spostando i file in base al tipo, all'origine o alla posizione di sicurezza. Le approvazioni dei supervisori e l'applicazione MFTMFT MFT garantiscono che solo i file verificati e sanificati raggiungano gli ambienti sensibili.

3. Visibilità e controllo centralizzati

Ottieni una supervisione completa dei flussi di file grazie a dashboard in tempo reale, registri di audit unificati e integrazione SIEM per mantenere la catena di custodia e semplificare la conformità. La Visual Orchestration di MetaDefender Managed File Transfer MFT) offre una visione chiara e intuitiva dei trasferimentiMFT tra reti diverse, mostrando lo stato della connessione, la direzionalità e le politiche applicate. Questo approccio visivo semplifica i flussi di lavoro complessi e garantisce l'applicazione coerente delle politiche su SFTP, SMB e SharePoint Online.

4. Conformità alla sicurezza dei dati

MetaDefender Managed File Transfer MFT) di OPSWAT applica politiche di accesso rigorose per garantire che solo gli utenti autorizzati e le reti fidate possano interagire con i vostri file. La crittografia end-to-end (TLS 1.3 in transito e AES-256 a riposo), il RBAC (controllo degli accessi basato sui ruoli), l'MFA, l'integrazione SSO e le restrizioni basate sull'IP lavorano insieme per mantenere una postura Zero Trust.

Quando un'organizzazione dovrebbe implementare unMFT Secure ?

Prendete in considerazione l'implementazione di una soluzione MFT orientata alla sicurezza se la vostra organizzazione deve affrontare una di queste sfide:

Problemi di sicurezza dei dati

Se un'organizzazione è preoccupata per la sicurezza dei propri dati durante i trasferimenti di file, l'implementazione di una soluzione MFT sicura può fornire le misure di difesa necessarie per proteggere le informazioni sensibili. Leggete qui come proteggere i vostri dati durante il transito.

Aumento del volume dei trasferimenti di file

Con la crescita delle organizzazioni, aumenta il volume dei trasferimenti di file. L'implementazione di una soluzione MFT garantisce una gestione sicura ed efficiente di questi trasferimenti, riducendo il rischio di violazione dei dati e le inefficienze operative.

Guarda il webinar: Secure o a rischio? 8 capacità di sicurezza che il vostro MFT deve avere

Requisiti di conformità normativa

Le organizzazioni che devono rispettare gli standard normativi come GDPR, HIPAA e SOX dovrebbero implementare una soluzione MFT per garantire la conformità. Le soluzioni MFT forniscono i necessari audit trail, i controlli di protezione dei dati e la reportistica di conformità per soddisfare questi standard.

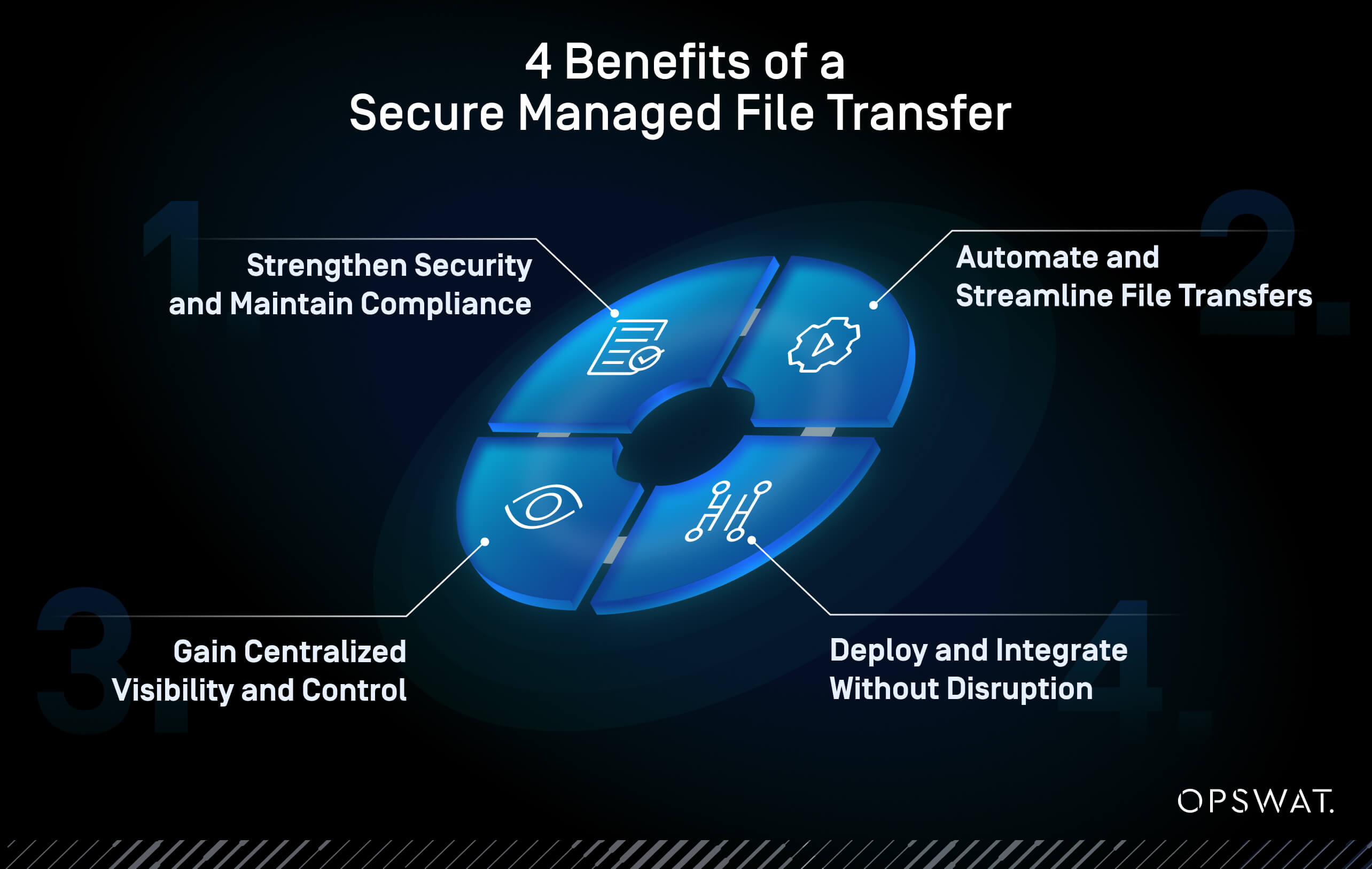

4 vantaggi di unMFT Secure

Se la vostra organizzazione gestisce trasferimenti di file sensibili o ad alto volume, l'adozione di una soluzione sicura di Managed File Transfer MFT) può rafforzare la postura della vostra organizzazione in termini di cybersecurity, semplificare le operazioni e garantire la conformità con fiducia. Ecco quattro aree in cui il giusto approccio fa la differenza:

1. Rafforzare la sicurezza e mantenere la conformità

Proteggi ogni trasferimento di file con una sicurezza multilivello, che include crittografia, scansione avanzata dei malware, tecnologia Deep CDR™ e convalida del checksum. Queste misure impediscono alle minacce di raggiungere i sistemi critici e semplificano la conformità alle normative attraverso registri di audit e controlli basati su policy.

2. Automatizzare e semplificare i trasferimenti di file

Sostituite i processi ripetitivi e soggetti a errori con l'automazione basata su criteri. L'instradamento guidato dalla logica, i lavori pianificati e l'orchestrazione visiva dei file riducono l'impegno manuale, eliminano i ritardi e mantengono i file sensibili in movimento in modo sicuro senza il costante intervento dell'IT.

3. Visibilità e controllo centralizzati

Una visione unica e chiara dell'attività dei file vi dà fiducia nelle vostre operazioni. I dashboard unificati e i registri di audit aiutano a monitorare i trasferimenti, a rilevare i problemi e ad applicare i criteri di accesso. Ciò consente una risposta più rapida agli incidenti e un reporting più semplice.

4. Implementazione e integrazione senza interruzioni

Implementate MFT on-premise, in ambienti ibridi o persino in reti con protezione aerea senza interrompere l'attività. L'integrazione nativa con SFTP, SMB e SharePoint Online garantisce flussi di file sicuri che completano l'infrastruttura esistente anziché complicarla.

Rafforzare il vostroMFT Secure

Managed File Transfer è un modo pratico per proteggere e semplificare il modo in cui la vostra organizzazione sposta i dati. Automatizzando i trasferimenti, applicando la crittografia e mantenendo gli audit trail, MFT riduce i rischi, supporta la conformità e migliora l'efficienza.

Per creare una strategia di trasferimento dei file veramente resiliente, è necessario combinare l'automazione basata su criteri con l'ispezione delle minacce a più livelli e la visibilità centralizzata. L'implementazione di una soluzione MFT ibrida in cloud o on-premise consente di mantenere il pieno controllo sui file sensibili, riducendo al contempo il rischio introdotto dalle piattaforme cloud ospitate dai fornitori.

La scelta della giusta soluzione MFT è un'opportunità per migliorare significativamente sia la sicurezza che l'efficienza. Per fare la scelta migliore per la vostra organizzazione, iniziate ad esplorare le otto funzionalità indispensabili di una soluzione MFT moderna e sicura.

- Scarica l'eBook: 8 funzionalità MFT indispensabili per Secure trasferimenti di file

- Guarda il webinar: Secure o a rischio? 8 capacità di sicurezza che il vostro MFT deve avere

- Parlate con un esperto: Scoprite come la soluzioneMFT(Managed File Transfer) di OPSWAT protegge i flussi di dati critici negli ambienti IT-OT.

Combinando questi quattro pilastri, le organizzazioni possono proteggere ogni fase del ciclo di vita del trasferimento dei file. In questo modo si riduce il rischio di violazione dei dati, si favorisce la conformità alle normative e si proteggono i dati che consentono il funzionamento delle operazioni critiche.

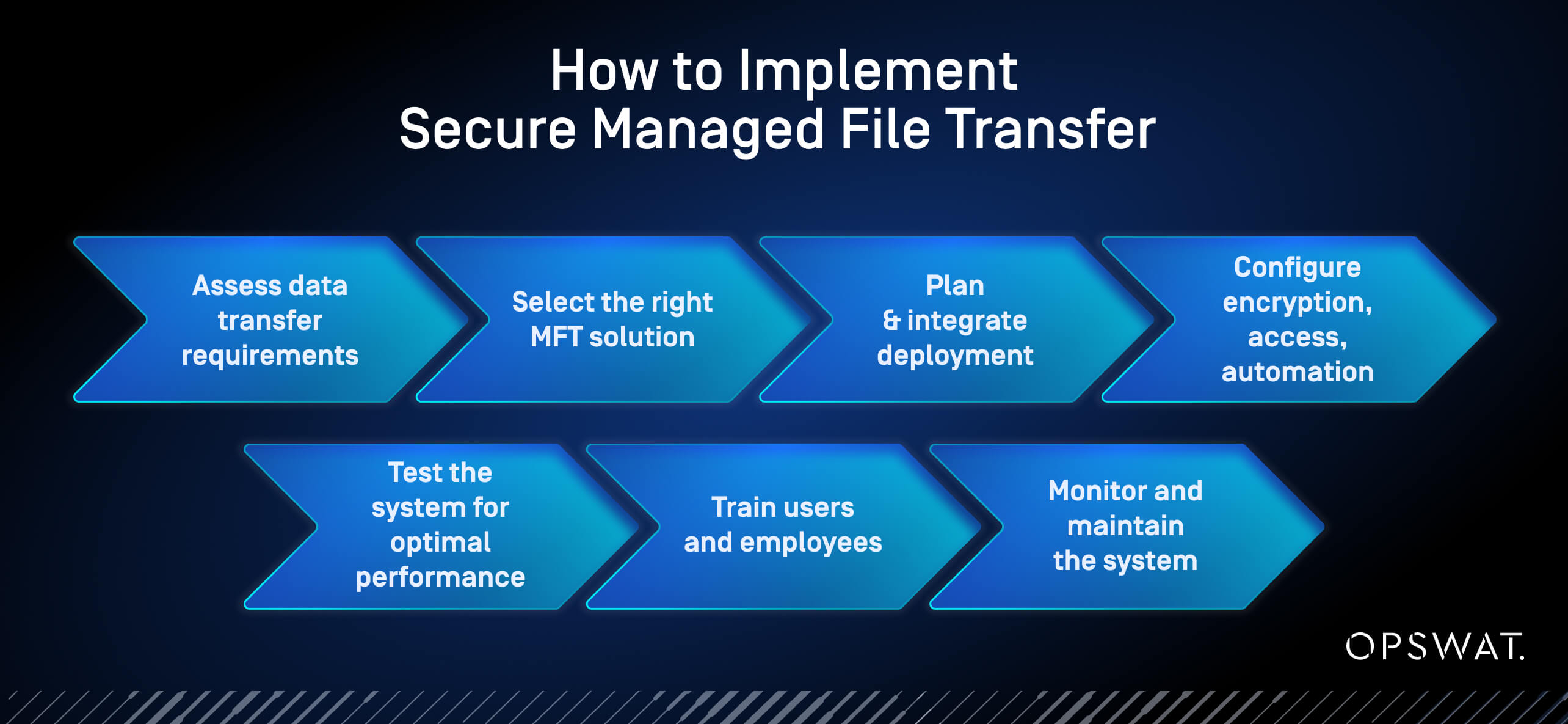

Come implementare l'MFT Secure

Domande frequenti

Che cos'è un Managed File Transfer MFT)?

Managed File Transferè una piattaforma sicura e centralizzata che automatizza e regolamenta il movimento dei file all'interno e tra le organizzazioni, i partner e gli endpoint. Garantisce la crittografia end-to-end, l'applicazione dei criteri e la visibilità, a differenza degli strumenti FTP o di condivisione cloud tradizionali.

Che cos'è MFT vs SFTP?

- MFT è una soluzione sicura e centralizzata che automatizza i trasferimenti di file, applica le policy e supporta la conformità a normative come HIPAA e GDPR. Include funzioni avanzate come la crittografia end-to-end, la scansione delle minacce informatiche, la registrazione degli audit, l'automazione del flusso di lavoro e la supervisione centralizzata.

- SFTP (Secure File Transfer Protocol), invece, è un protocollo di base che cripta i file durante il trasferimento, ma manca di automazione, scalabilità, controllo centralizzato e supporto alla conformità. Sebbene SFTP possa andare bene per le aziende più piccole con esigenze semplici, introduce rischi in ambienti complessi e ad alta sicurezza. Leggete qui i rischi dell'uso di SFTP.

Da quali attacchi basati su file aiuta a proteggersi l MFT ?

MFT aiuta a prevenire minacce come il malware nascosto nei PDF o nei fogli di calcolo, il ransomware trasmesso tramite upload di file e le patch manomesse in transito. Difende dagli attacchi avanzati utilizzando Multiscanning, CDR, Sandboxing e valutazioni delle vulnerabilità, soprattutto nei sistemi OT e air-gapped.

In che modo l MFT protegge i dati in transito e a riposo?

Una soluzione MFT sicura garantisce la crittografia dei file durante il trasferimento e la verifica dell'integrità mediante registrazione e convalida. Ciò impedisce l'accesso non autorizzato, la manomissione e la perdita della catena di custodia.

In che modo l'MFT contribuisce alla conformità?

Le piattaforme MFT supportano la conformità fornendo audit trail, registrazione immutabile, controlli di accesso e applicazione di policy per framework come GDPR, PCI-DSS, FISMA, HIPAA, NIST e NIS2. Centralizzano la governance, consentendo la condivisione di file tracciabili e conformi alle policy tra i vari reparti e partner.

Quali sono i casi d'uso più comuni dell'MFT?

- Trasferimenti interni: Spostamento sicuro di file tra reparti, sistemi o applicazioni.

- Trasferimenti esterni: Scambio di file con partner, fornitori o enti normativi nel rispetto della conformità.

- Trasferimenti multi-sito o cross-network: Invio e ricezione di file in modo sicuro tra filiali o sedi distribuite

- Trasferimenti automatizzati da macchina a macchina: Eliminazione dei passaggi manuali per ridurre gli errori e snellire i flussi di lavoro ricorrenti

Cosa rende MetaDefender Managed File Transfer MFT) diverso dagli altri?

OPSWAT MetaDefender Managed File Transfer MFT)protegge il file, mentre altre MFT legacy o strumenti di trasferimento file possono proteggere solo il trasferimento. MetaDefender Managed File Transfer MFT) ispeziona e pulisce ogni file prima dell'accesso, automatizza i trasferimenti sicuri, abilita controlli basati sui ruoli e fornisce monitoraggio in tempo reale su tutte le reti. Assumete il controllo dei vostri trasferimenti di file sicuri come mai prima d'ora con la nostra ultima funzionalità, il Visual Orchestration Editor. Offrite ai vostri team IT e OT una visione unica e intuitiva per gestire, automatizzare e proteggere ogni movimento di file su tutti i protocolli e tutte le destinazioni. Guardate questa demo per saperne di più. MetaDefender Managed File Transfer MFT) è progettato per proteggere i flussi di file critici, semplificando al contempo la conformità e aumentando l'efficienza operativa.