I documenti di Microsoft Office rimangono uno degli strumenti più efficaci per le intrusioni informatiche. Sono considerati affidabili, ampiamente utilizzati e profondamente integrati nelle operazioni quotidiane. Le recenti attività riconducibili ad attori malintenzionati russi, unite a vulnerabilità come la CVE-2026-21509, dimostrano perché Office continui a rappresentare un punto di accesso affidabile, soprattutto per gli ambienti sensibili e di alto valore.

La vulnerabilità: sfruttare la fiducia insita nel sistema

La vulnerabilità CVE-2026-21509 consentiva agli aggressori di trasformare un documento Office legittimo in un'arma, in modo che lo sfruttamento avvenisse durante la normale elaborazione del file. Nessuna macro. Nessun avviso. Nessun segnale di allarme evidente. Il documento sembrava normale perché, dal punto di vista strutturale, lo era.

Il problema è proprio questo. I file di Office sono contenitori complessi. Supportano oggetti incorporati, riferimenti e contenuti dinamici pensati per favorire la produttività. È proprio questa complessità a offrire agli hacker la possibilità di nascondere percorsi di esecuzione all’interno delle normali operazioni di gestione dei documenti.

Come funziona la vulnerabilità

Microsoft Office include un Gestore della sicurezza che funge da filtro per gli oggetti incorporati. Quando Office rileva un OLEObject, controlla un elenco di oggetti bloccati (Kill Bits) per determinare se tale oggetto sia pericoloso.

La vulnerabilità CVE-2026-21509 sfrutta direttamente questo meccanismo di affidabilità. Gli autori degli attacchi inseriscono proprietà e flag specifici all'interno della struttura XML del documento. Questi flag, in sostanza, forniscono credenziali al Security Manager, segnalando che «questo oggetto è affidabile, non controllarlo». Il Security Manager obbedisce e l'OLEObjectdannoso viene eseguito senza alcun controllo.

La vulnerabilità si verifica nelle prime fasi, durante l'analisi e il rendering. Il documento non deve necessariamente sembrare dannoso: basta semplicemente aprirlo.

Un modello, non un caso isolato

La vulnerabilità CVE-2026-21509 segue uno schema ben noto.

Nel caso CVE-2024-30103, gli autori degli attacchi hanno sfruttato il modo in cui Office gestiva i modelli remoti, consentendo l'esecuzione senza macro e con un'interazione minima da parte dell'utente. In precedenza, la vulnerabilità CVE-2023-36884 era stata sfruttata attivamente da gruppi legati a entità statali tramite documenti Office appositamente modificati che si attivavano durante la normale visualizzazione.

Ogni caso conferma lo stesso concetto: l'attacco avviene nelle prime fasi, durante l'analisi e il rendering. Il documento non deve necessariamente sembrare dannoso: basta semplicemente aprirlo.

Questo approccio si adatta bene al modo in cui operano i gruppi hacker russi. Questi prediligono tecniche che si integrano nei normali flussi di lavoro, evitano indicatori evidenti e sfruttano la fiducia piuttosto che forzare l'accesso.

La vera lezione da trarre dagli attacchi zero-day

La lezione non riguarda una singola vulnerabilità o una singola campagna. Riguarda la superficie di attacco in sé.

I documenti di Office vengono solitamente considerati come dati e non come contenuti eseguibili. Gli exploit moderni sfruttano proprio questo presupposto. I team di sicurezza non possono fare affidamento sulla conoscenza delle vulnerabilità attive o degli exploit in circolazione in un dato momento. Gli exploit zero-day funzionano proprio perché non si sa quando vengono utilizzati.

Per le organizzazioni che gestiscono sistemi critici, questo cambia le carte in tavola in materia di sicurezza. L'attenzione non può concentrarsi sull'individuazione della vulnerabilità dopo l'apertura di un documento. L'attenzione deve invece concentrarsi sull'eliminazione totale della possibilità che i documenti eseguano logiche nascoste.

In che modo OPSWAT affrontano questa minaccia

OPSWAT la sfida dei vulnerabilità zero-day in Office attraverso due tecnologie complementari: la tecnologia Deep CDR™ impedisce lo sfruttamento di tali vulnerabilità eliminando la capacità di esecuzione, mentre Adaptive Sandbox le reali intenzioni dei documenti dannosi attraverso l'analisi comportamentale.

Tecnologia Deep CDR™: neutralizzazione degli exploit tramite sanificazione strutturale

La tecnologia Deep CDR™affronta il problema alla radice adottando un approccio "zero-trust" alla struttura dei file.

Anziché stabilire se un documento sia dannoso, la tecnologia Deep CDR™ considera di default i file complessi come potenzialmente pericolosi. Essa scompone il documento, rimuove tutti gli elementi attivi e vulnerabili — script, oggetti incorporati, strutture malformate — e ricostruisce una versione pulita che conserva il contenuto aziendale.

Come la tecnologia Deep CDR™ blocca la vulnerabilità CVE-2026-21509

La tecnologia Deep CDR™ funziona secondo un principio fondamentalmente diverso rispetto a Office Security Manager. Non valuta l'affidabilità. Non controlla le liste nere né analizza i flag. Si limita semplicemente a rimuovere tutti i contenuti non conformi alle politiche, compresi gli OLEObjects.

Scomponendo il documento ed eliminando ogni elemento attivo e vulnerabile prima della ricostruzione, la tecnologia Deep CDR™ rende inerte il meccanismo di exploit. Non rimangono OLEObjects da eseguire, né affidabili né di altro tipo. Il documento risultante conserva il contenuto aziendale ma non è in grado di eseguire alcun codice.

Questo approccio non richiede alcuna conoscenza della vulnerabilità CVE-2026-21509 né di eventuali varianti future. Se l'exploit si basa sulla presenza di oggetti incorporati nell'ambiente utente, fallisce per definizione.

Per i CISO, ciò ridefinisce il dibattito sul rischio. Le vulnerabilità zero-day di Office smettono di essere un problema di intelligence e diventano una scelta progettuale. Il documento può arrivare, ma senza la possibilità di eseguire logiche nascoste.

SandboxAdaptive : individuazione di intenti malevoli tramite l'analisi comportamentale

Mentre la tecnologia Deep CDR™ impedisce lo sfruttamento tramite la sanificazione strutturale, Adaptive Sandbox adotta un approccio diverso: esegue il documento in un ambiente controllato e osserva cosa fa effettivamente.

Perché l'analisi comportamentale è importante

Il CVE-2026-21509 dimostra perché l'analisi statica ha dei limiti. I documenti dannosi associati alla campagna ucraina di APT28 appaiono strutturalmente normali. Gli indicatori incorporati nel codice XML non vengono riconosciuti come evidenti firme di malware. I metodi di rilevamento tradizionali incontrano difficoltà perché non c'è nulla di palesemente "sbagliato" da individuare.

Adaptive Sandbox in modo diverso. Anziché cercare di individuare modelli dannosi nel codice statico, esegue il documento in un ambiente controllato e ne osserva il comportamento effettivo.

Come Adaptive Sandbox la campagna APT28

Quando Adaptive Sandbox i documenti dannosi che sfruttavano la vulnerabilità CVE-2026-21509, non ha cercato le firme degli exploit già note. Ha eseguito il documento e ha osservato cosa succedeva.

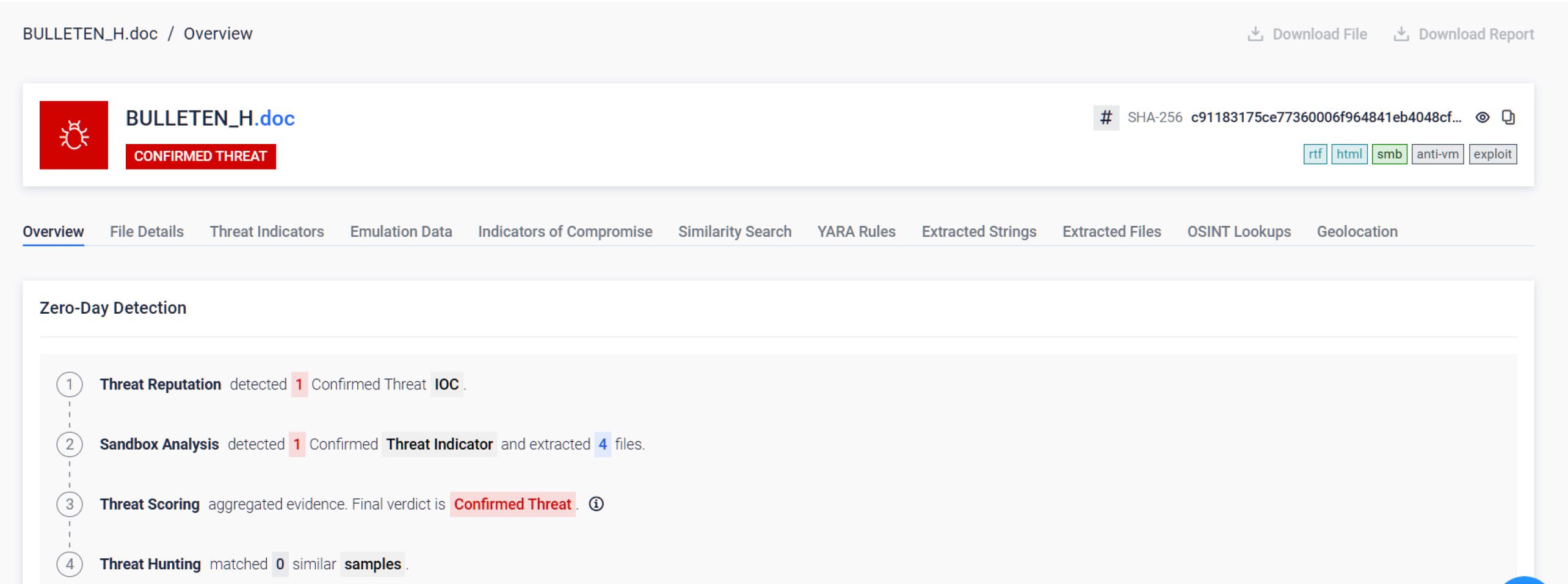

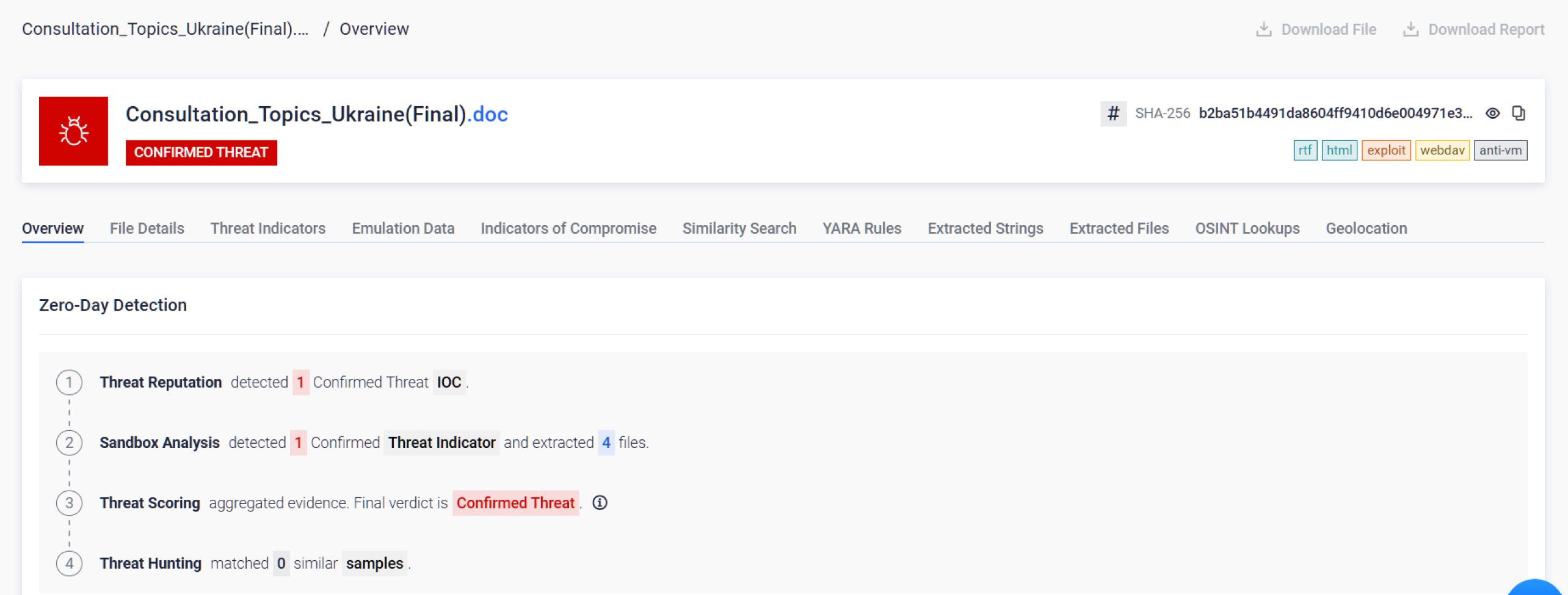

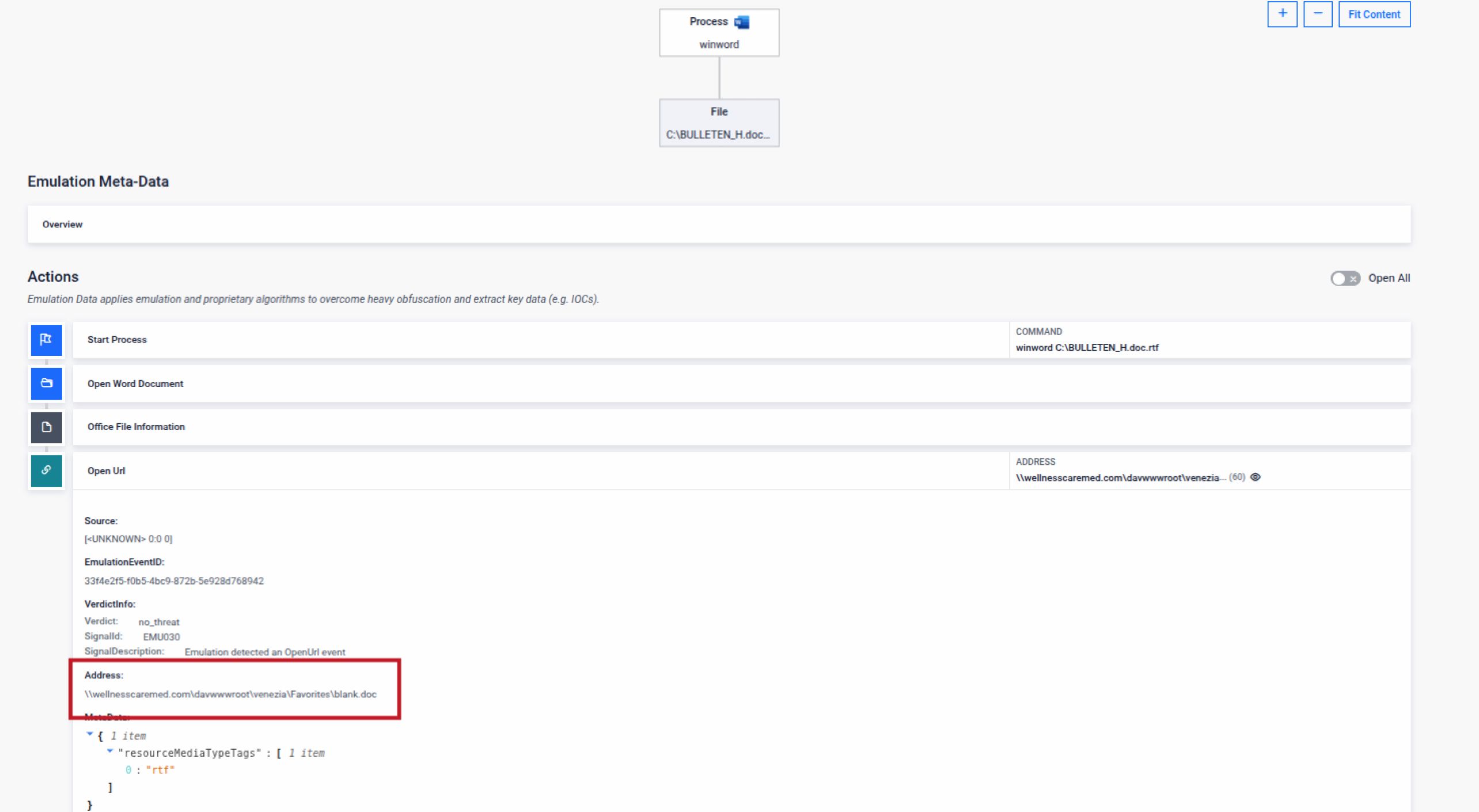

Documenti dannosi reali che sfruttano la vulnerabilità CVE-2026-21509

Non appena il file si è aperto, l'OLEObject incorporato si è attivato, esattamente come previsto dall'autore dell'attacco. Tuttavia, invece di raggiungere la rete della vittima, ha rivelato il suo vero scopo: avviare una connessione WebDAV verso l'infrastruttura di un attore malintenzionato esterno per scaricare il payload della fase successiva.

È questo comportamento della rete che conta. Non la struttura XML. Non la presenza di flag specifici. Ma l'azione effettiva che il documento compie quando gli viene data la possibilità di essere eseguito.

Adaptive Sandbox ed emula tutti gli elementi attivi e vulnerabili, creando un profilo comportamentale completo. Anche se un exploit è sconosciuto, se un documento tenta di connettersi a server esterni, scaricare payload aggiuntivi, eseguire comandi nascosti o stabilire connessioni di comando e controllo, Adaptive Sandbox tale comportamento prima che il documento raggiunga gli utenti.

Se l'OLEObject contiene codice dannoso, Adaptive Sandbox loSandbox attraverso l'analisi comportamentale dell'esecuzione, non tramite il confronto delle firme.

Due tecnologie che lavorano in sinergia

Per le organizzazioni che operano in contesti ad alto rischio, la tecnologia Deep CDR™ e Adaptive Sandbox ruoli distinti ma complementari:

- Tecnologia Deep CDR™ per la prevenzione: garantisce che i documenti che entrano nell'ambiente non possano eseguire codice dannoso. La vulnerabilità viene eliminata prima che il file raggiunga gli utenti. Utilizzare questa funzione quando è necessario sanificare i documenti per garantirne la consegna sicura agli utenti finali.

- Sandbox Adaptive Sandbox il rilevamento: rivela le intenzioni comportamentali dei documenti sospetti attraverso un'esecuzione controllata, a supporto dell'intelligence sulle minacce, della risposta agli incidenti e dell'analisi forense. Utilizzala quando hai bisogno di capire esattamente a cosa serve un documento.

CVE-2026-21509 sfrutta la fiducia riposta nella struttura dei file. La tecnologia Deep CDR™ elimina la struttura vulnerabile. Adaptive Sandbox lo scopo per cui l'exploit è stato progettato.

Nessuno dei due approcci richiede di conoscere in anticipo la vulnerabilità. Entrambi garantiscono che, quando si presenterà il prossimo zero-day di Office, la vostra organizzazione non dovrà aspettare di scoprire quali siano le sue conseguenze.

Conclusione: sicurezza fin dalla progettazione, non solo rilevamento

Continueranno a emergere vulnerabilità relative a Office. Gli autori delle minacce continueranno a sfruttare la complessità dei file perché è una strategia efficace. La conclusione pratica è semplice: negli ambienti ad alto rischio, i documenti Office dovrebbero essere sicuri per definizione. Non solo monitorati. Non solo "probabilmente puliti". Ma sicuri da aprire.

La vulnerabilità CVE-2026-21509 non sarà l'ultimo exploit di Office utilizzato dagli hacker russi. Il prossimo potrebbe già esistere. L'unica domanda rilevante è se i documenti avranno la possibilità di eseguire logica nascosta nel vostro ambiente.

Scopri come integrareSandbox la tecnologia Deep CDR™ e Adaptive Sandbox nella tua infrastruttura di sicurezza esistente.