In un precedente articolo sull'automazione del trasferimento dei file, abbiamo analizzato come l'automazione degli scambi di file aumenti la produttività aziendale in vari settori delle infrastrutture critiche, tra cui l'energia, la sanità e i media.

Come abbiamo sottolineato, l'automazione può rafforzare la continuità e l'affidabilità del trasferimento dei dati, riducendo gli errori manuali e garantendo la consegna tempestiva dei dati essenziali. I trasferimenti di file non gestiti o non adeguatamente protetti sono un vettore primario per le intrusioni informatiche nelle infrastrutture critiche a causa della loro suscettibilità alla perdita e alla manipolazione.

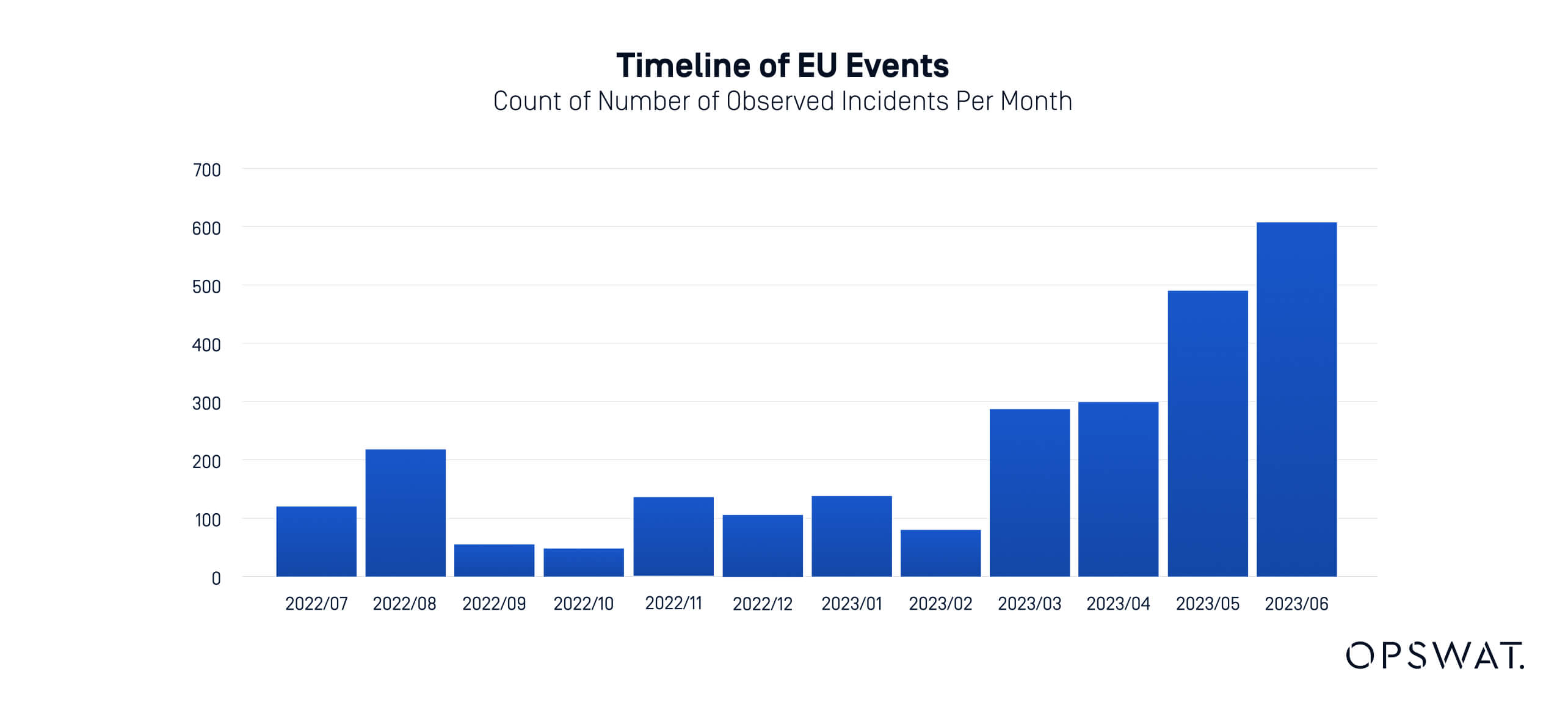

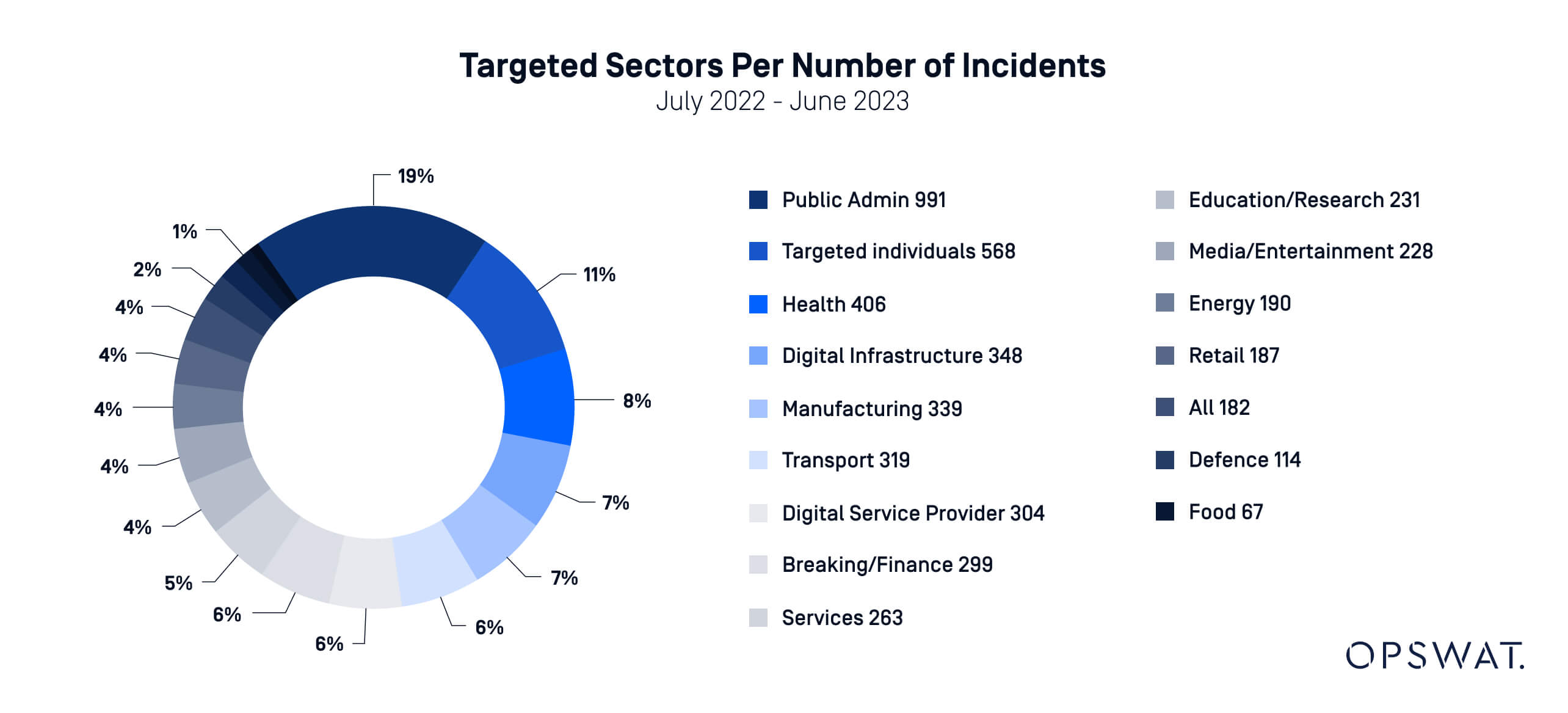

Nel 2023, l'ENISA (Agenzia dell'Unione Europea per la Cybersecurity) ha segnalato un aumento significativo del numero di attacchi informatici rivolti principalmente ai settori sanitario, manifatturiero e dei trasporti dell'Unione Europea. Secondo il rapporto, il costo medio globale stimato di una violazione dei dati nel 2024 è di 4,88 milioni di dollari.

Poiché le minacce informatiche continuano ad evolvere in complessità e scala, le organizzazioni di infrastrutture critiche devono riconoscere che un'efficace sicurezza del trasferimento di file deve andare di pari passo con l'automazione.

Le soluzioniMFT(Managed File Transfer ) Secure non solo mantengono i vantaggi dell'automazione, ma forniscono anche una protezione completa contro l'evoluzione delle minacce informatiche basate sui file e salvaguardano l'integrità e la disponibilità delle operazioni aziendali. Nelle sezioni che seguono, esamineremo le sfide di sicurezza che i settori delle infrastrutture critiche devono affrontare per quanto riguarda le minacce basate sui file e discuteremo di come le soluzioni MFT sicure svolgano un ruolo fondamentale nella mitigazione di tali rischi.

Esamineremo inoltre le differenze nell'adozione di MFT sicuro tra le economie avanzate e quelle in via di sviluppo e discuteremo le strategie per colmare questi divari e migliorare la resilienza della cybersecurity globale.

Minacce informatiche basate su file

I settori delle infrastrutture critiche si trovano ad affrontare un complesso panorama di minacce alla sicurezza informatica che possono essere ampiamente classificate in minacce interne ed esterne. Entrambe presentano rischi significativi, in particolare per quanto riguarda gli attacchi basati su file che possono compromettere dati sensibili e interrompere servizi essenziali.

Minacce insider

Le minacce insider coinvolgono dipendenti, appaltatori o partner commerciali di un'organizzazione che hanno accesso autorizzato a file e sistemi sensibili. Poiché hanno già un accesso legittimo, questi insider possono causare danni involontariamente o sfruttare la loro posizione per compromettere intenzionalmente la rete dell'organizzazione.

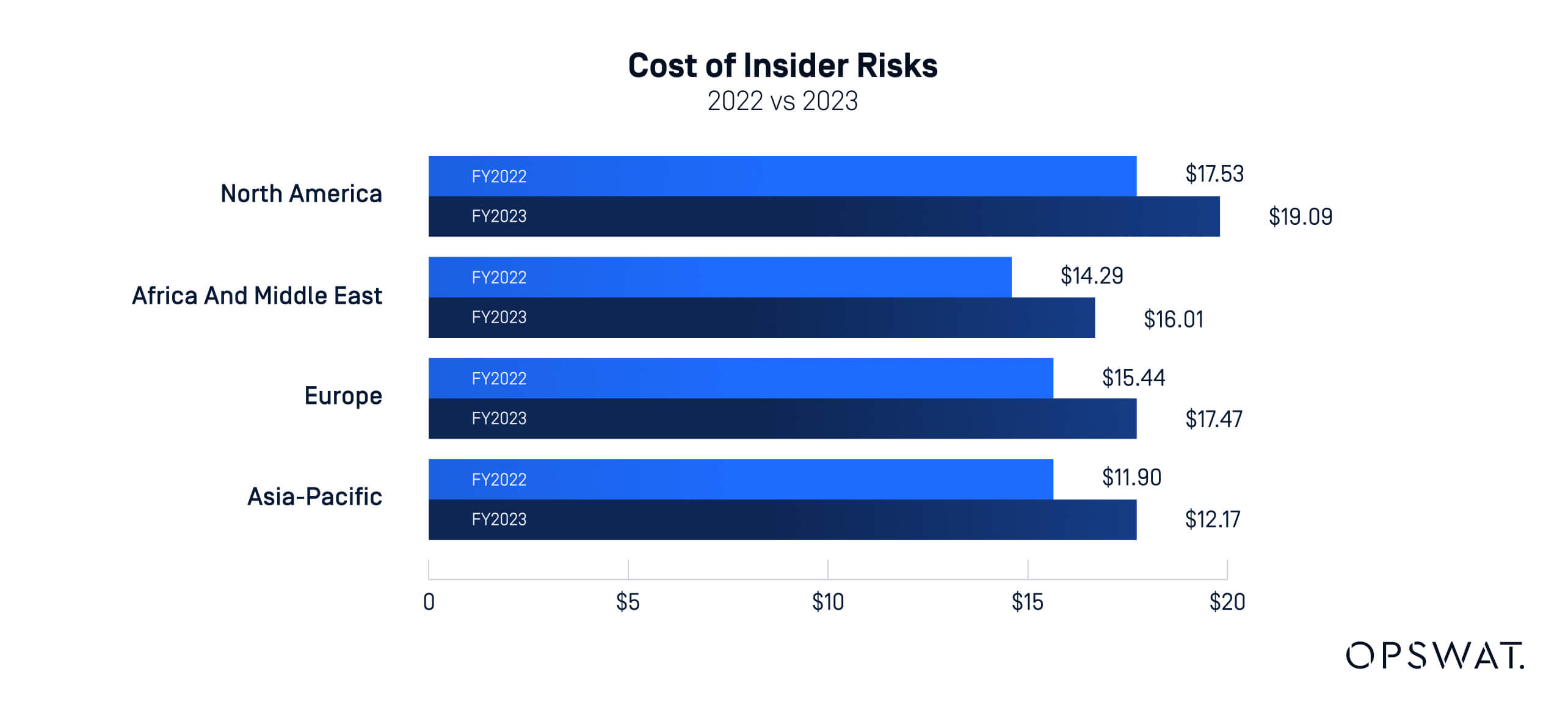

Il costo medio annuo che le aziende devono sostenere per affrontare le minacce interne è di 16,2 milioni di dollari, come riportato dal Ponemon Institute nel 2023. Secondo il rapporto, le organizzazioni del Nord America hanno affrontato le perdite finanziarie più elevate, con una media di 19,09 milioni di dollari, mentre le aziende europee hanno subito le perdite più elevate, con 17,47 milioni di dollari.

Nelle economie in via di sviluppo, il rischio posto dalle minacce interne è spesso aggravato da un'applicazione più debole dei protocolli di sicurezza. Molti Paesi in via di sviluppo non dispongono di quadri normativi completi e di solidi controlli interni, come il DLP (data loss prevention) o i registri di audit, che sono standard nelle economie più sviluppate.

Questa lacuna consente alle minacce interne di prosperare, poiché molti dipendenti in questi Paesi non ricevono una formazione adeguata in materia di sicurezza informatica. Inoltre, senza una formazione regolare, potrebbero non essere consapevoli delle conseguenze delle azioni dannose o non prendere sul serio le politiche di sicurezza, il che può comportare potenziali violazioni dei dati o, nel caso del ransomware, anche gravi perdite finanziarie e danni alla reputazione.

Minacce esterne

Le minacce esterne, invece, sono tipicamente rappresentate da criminali informatici o attori sponsorizzati dallo Stato che tentano di infiltrarsi nei sistemi critici. Questi aggressori spesso utilizzano tecniche avanzate come exploit zero-day basati su file o malware sconosciuto per violare le difese.

Gli attacchi di malware basati su file spesso iniziano con un file apparentemente innocuo che, una volta aperto, scatena un malware in grado di aggirare le misure di sicurezza tradizionali come i firewall o il software antivirus. I criminali informatici utilizzano questa tattica per ottenere un accesso non autorizzato a reti e sistemi di infrastrutture critiche.

- Sfruttamento zero-day: Un tipo di cyberattacco che prende di mira le vulnerabilità che non sono ancora state scoperte o corrette dallo sviluppatore del software, rendendole un punto di ingresso accessibile per gli aggressori. Gli aggressori possono sfruttare queste vulnerabilità subito dopo la loro scoperta o addirittura prima che diventino ampiamente note, rendendole particolarmente pericolose in quanto aggirano le difese tradizionali che si basano sulle firme delle minacce conosciute.

- Vulnerabilità non patchate: Gli aggressori possono incorporare exploit che mirano a vulnerabilità zero-day all'interno di file, come PDF, documenti o persino file multimediali. Quando questi file vengono trasferiti senza adeguati controlli di sicurezza, possono aggirare le difese tradizionali ed eseguire codice dannoso quando vengono aperti dal destinatario.Ad esempio, se un'organizzazione non dispone di funzionalità avanzate di scansione delle minacce informatiche o non riesce a sanificare i file da componenti attivi prima di consentirne l'accesso alla rete, diventa molto più facile per gli aggressori fornire exploit zero-day.

- Malware sconosciuto: Software dannoso che non è ancora stato identificato o catalogato dagli strumenti di cybersecurity. Le soluzioni antivirus tradizionali si basano su firme note per rilevare le minacce, ma il malware sconosciuto può eludere queste difese.

I trasferimenti di file non sicuri facilitano la diffusione di queste minacce informatiche perché i file non vengono adeguatamente scansionati o sanificati. Questo può accadere, ad esempio, quando i dipendenti condividono i file attraverso canali non sicuri, come gli account di posta elettronica personali, i servizi di messaggistica non criptati o i protocolli di trasferimento dei file obsoleti.

The Cost of a Data Breach Report 2024 di IBM illustra il costo e la frequenza di vari tipi di attacchi informatici, compresi gli attacchi insider e outsider.

Attenuare le sfide

- Mancanza di una solida infrastruttura IT: I sistemi MFT Cloud possono essere implementati con costi iniziali minimi, pur garantendo lo stesso livello di sicurezza dei sistemi tradizionali.Ciò consente alle organizzazioni con risorse IT limitate di beneficiare comunque di meccanismi di trasferimento dei file sicuri e affidabili, senza dover investire pesantemente in infrastrutture fisiche.

- Aumento degli attacchi informatici: le soluzioni Secure MFT offrono protocolli di crittografia avanzati (SSL, AES e SSH) e meccanismi di trasferimento sicuro (HTTPS) che proteggono i dati sia in transito che a riposo. Questo è fondamentale per le organizzazioni che si occupano di infrastrutture critiche e che gestiscono dati preziosi come le reti energetiche o le cartelle cliniche.Inoltre, i sistemi MFT forniscono tracce di monitoraggio e di audit che consentono alle organizzazioni di rilevare e rispondere più rapidamente agli attacchi.

- Conformità e lacune normative: le soluzioni Secure MFT sono progettate per essere conformi agli standard internazionali e alle normative sulla protezione dei dati. Integrando questi sistemi, le organizzazioni possono assicurarsi di aderire alle norme del settore, come l'HIPAA (per l'assistenza sanitaria) o il GDPR (nelle regioni in cui è applicabile), riducendo il rischio di sanzioni normative.

Secure MFT nei mercati sviluppati ed emergenti

La trasformazione digitale nei settori delle infrastrutture critiche ha aumentato la consapevolezza dell'importanza di soluzioni sicure per il trasferimento di file gestiti sia nelle economie avanzate che in quelle in via di sviluppo.

Panoramica del mercato globale

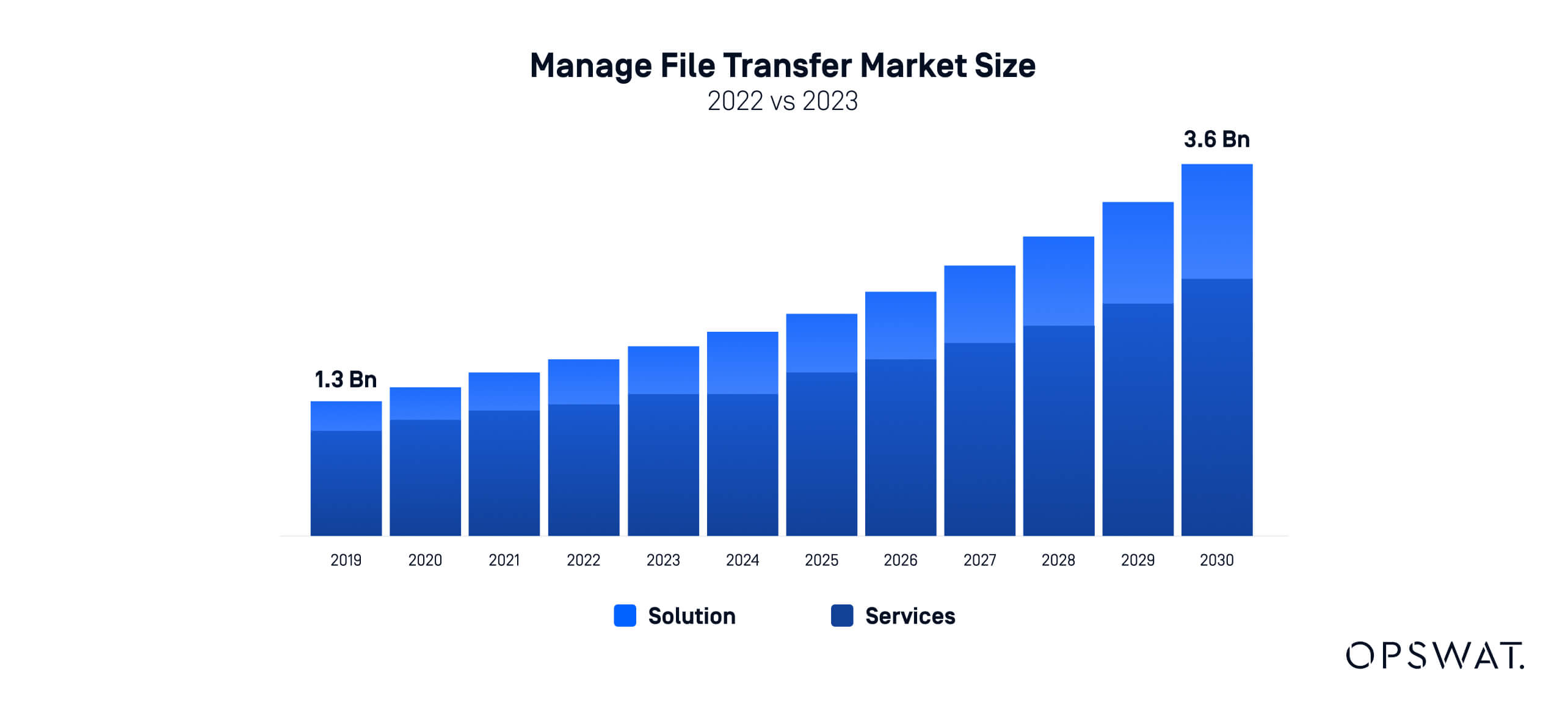

Il mercato del trasferimento gestito di file ha registrato una crescita significativa a livello globale. Secondo KBV Reseaarch, il mercato globale di MFT dovrebbe raggiungere i 3,6 miliardi di dollari entro il 2030, con una crescita del 10,2% nel periodo di previsione.

Adozione di MFT nelle economie avanzate

Nelle economie avanzate, l'adozione di soluzioni sicure di MFT nelle infrastrutture critiche è guidata principalmente da requisiti normativi rigorosi e da tassi di penetrazione più elevati di tecnologie digitali, infrastrutture cloud e misure di sicurezza informatica.

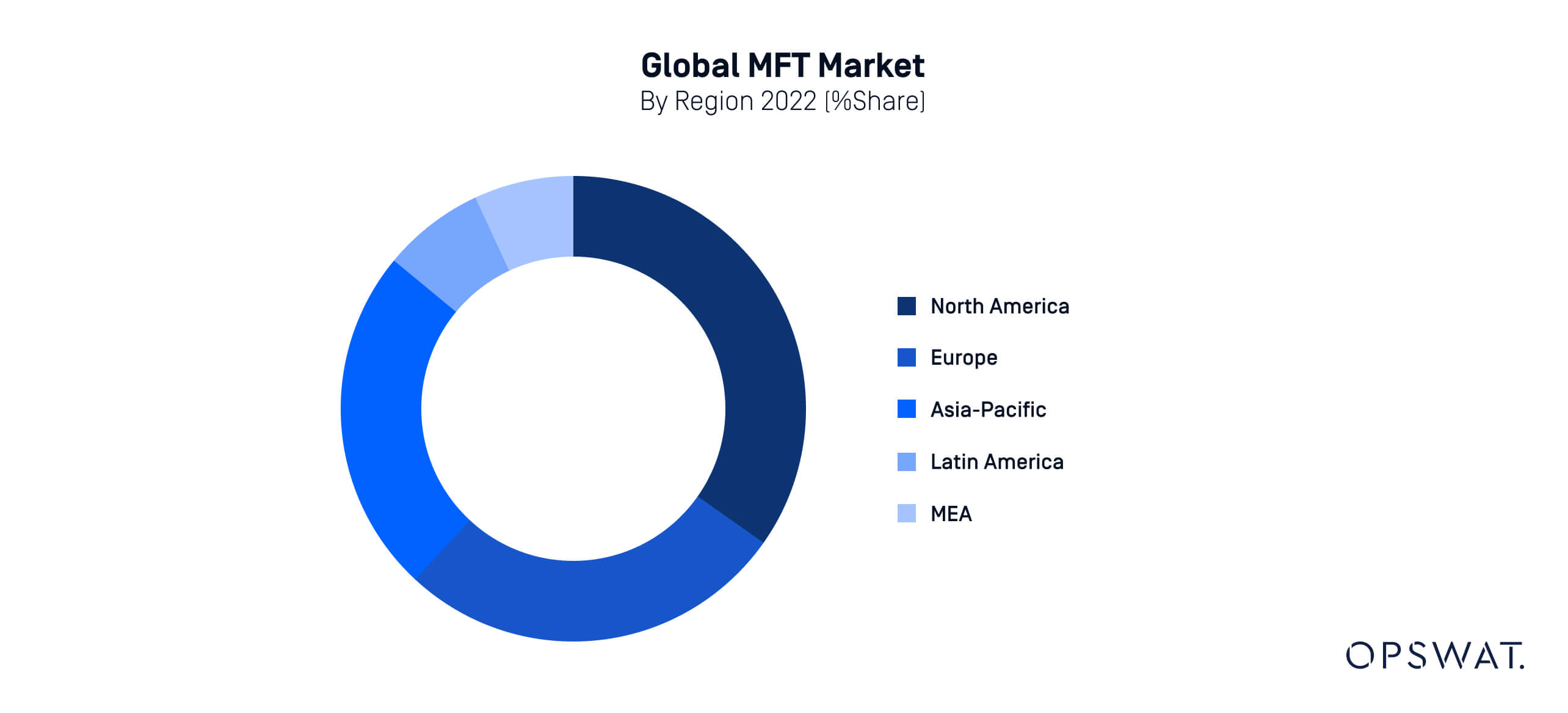

I Paesi del Nord America e dell'Europa sono all'avanguardia nell'implementazione di soluzioni MFT sicure, con settori come la finanza, la sanità e la pubblica amministrazione che sono i principali adottatori a causa della natura altamente sensibile dei dati che gestiscono.

Il Nord America, ad esempio, detiene una quota dominante del mercato globale di MFT e molto probabilmente manterrà questa posizione anche in futuro, con un valore di mercato che raggiungerà 1,2 miliardi di dollari entro il 2030.

In Europa, il Regolamento generale sulla protezione dei dati (GDPR) dell'Unione Europea ha spinto le organizzazioni ad adottare soluzioni MFT per garantire la conformità alle norme sulla protezione dei dati.

https://www.acumenresearchandconsulting.com/managed-file-transfer-mft-market

Le economie in via di sviluppo stanno assistendo a una crescente adozione di soluzioni MFT , anche se a un ritmo diverso e in condizioni di mercato differenti. Regioni come l'America Latina, l'Africa e alcune parti dell'Asia stanno vivendo la trasformazione digitale e la modernizzazione delle loro infrastrutture IT, creando una domanda di soluzioni per il trasferimento sicuro dei file.

Secondo KBV Reseaarch, il mercato di MFT in America Latina, Medio Oriente e Africa (LAMEA) dovrebbe registrare una crescita notevole durante il periodo di previsione, in quanto i governi e le aziende di queste regioni si concentrano sul miglioramento della sicurezza informatica e delle misure di protezione dei dati.

Sfide e opportunità a confronto

La differenza principale tra le economie avanzate e quelle in via di sviluppo in termini di adozione di MFT risiede nella maturità delle loro infrastrutture IT e dei loro ambienti normativi.

Le economie avanzate beneficiano di normative consolidate in materia di protezione dei dati, che determinano tassi di adozione più elevati di soluzioni sicure MFT . Nel frattempo, le economie in via di sviluppo stanno ancora recuperando terreno in termini di infrastrutture e quadri normativi, anche se il loro potenziale di rapida crescita è evidente man mano che un numero maggiore di aziende e governi abbraccia la trasformazione digitale.

Le economie in via di sviluppo offrono opportunità significative per i fornitori di MFT , poiché questi mercati sono relativamente poco sfruttati rispetto alle loro controparti avanzate. Si prevede che la continua espansione dell'accesso a Internet e l'aumento dei servizi di cloud computing nelle regioni in via di sviluppo favoriranno l'aumento della domanda di soluzioni MFT nei prossimi anni.

Sostegno e cooperazione internazionale

Gli sforzi per colmare il divario tra le capacità di sicurezza informatica delle regioni avanzate e di quelle in via di sviluppo includono la cooperazione internazionale, in cui i Paesi sviluppati e le organizzazioni globali forniscono assistenza tecnica, formazione e accesso alle tecnologie sicure del sito MFT . Questo sostegno è fondamentale per aiutare i Paesi in via di sviluppo a migliorare la loro posizione in materia di sicurezza informatica, in particolare per quanto riguarda la protezione delle infrastrutture critiche.

Le aziende multinazionali che operano in entrambe le regioni devono affrontare la sfida di allineare la conformità alle diverse normative. L'implementazione di piattaforme unificate MFT garantisce una protezione dei dati e un'efficienza operativa coerenti, favorendo la resilienza in ambienti diversi.

Il percorso verso l'adozione globale di MFT

Secure Il trasferimento gestito di file è fondamentale nell'economia globalizzata di oggi. Mentre le economie avanzate sono in testa nell'adozione di MFT grazie a infrastrutture e normative consolidate, le economie in via di sviluppo rappresentano un mercato in crescita con un potenziale significativo, in quanto continuano a modernizzarsi e digitalizzarsi.

Il miglioramento continuo dei sistemi di MFT è fondamentale sia per le economie avanzate che per quelle in via di sviluppo per salvaguardare le infrastrutture critiche dalle minacce informatiche emergenti e garantire la resilienza dei servizi essenziali.

Scopri comeMetaDefender Managed File Transfer MFT), MFT leader del settore OPSWAT, può proteggere la tua organizzazione.