Proactive DLP™

Rileva, modifica e rendi anonimi i dati sensibili in oltre 125 tipi di file, favorendo la conformità e l'applicazione delle politiche di gestione dei dati.

- Protezione dei dati sensibili

- Prevenzione delle violazioni e delle minacce interne

- Supporto alla conformità normativa

OPSWAT è affidabile per

Copertura di oltre 125 tipi di file

Basato sull'intelligenza artificiale

Rilevamento di contenuti inappropriati e non adatti al lavoro

Conforme alla normativa HIPAA

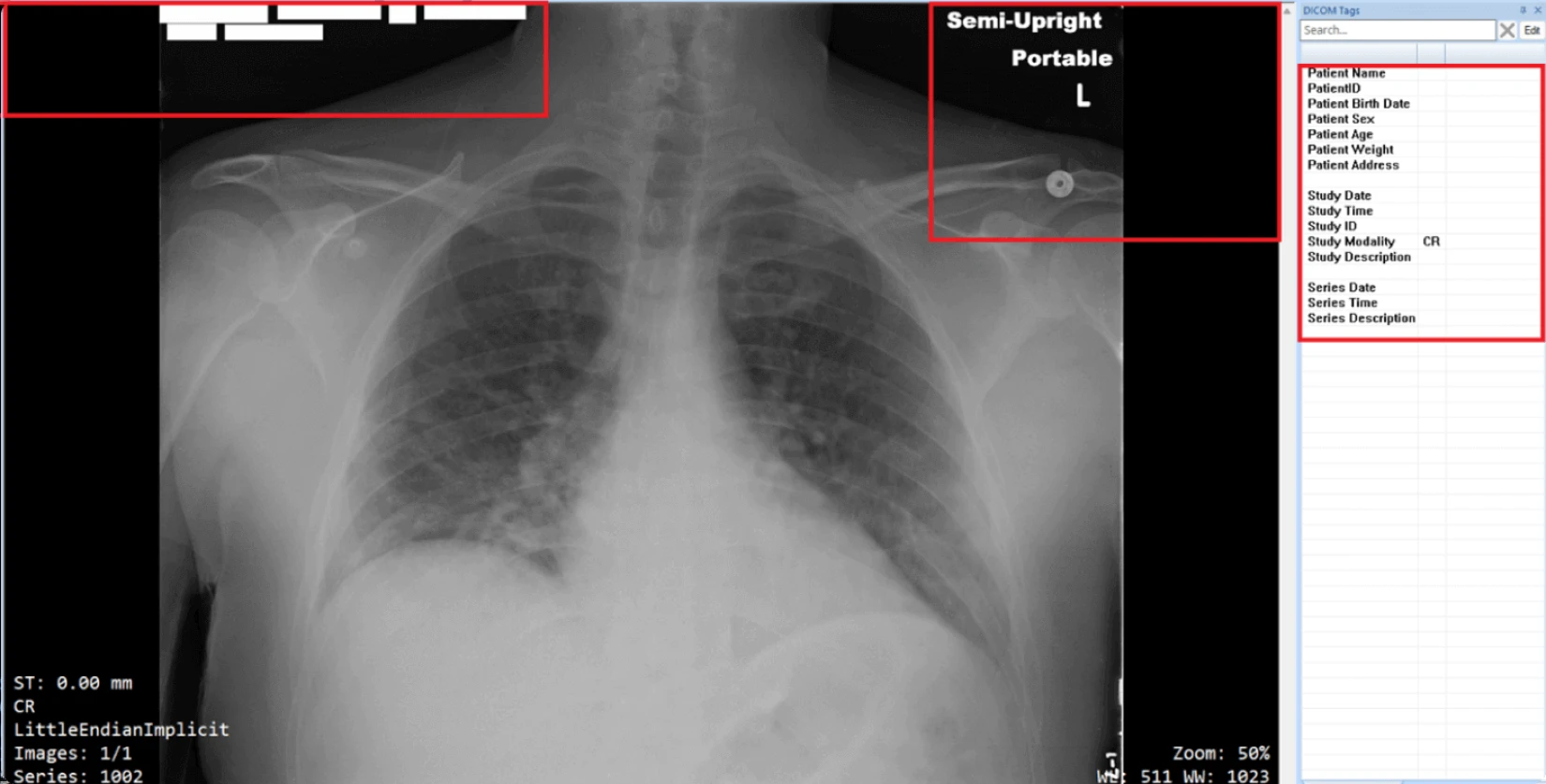

Anonimizzazione DICOM

Hashing unidirezionale

per l'anonimizzazione dei dati sensibili

Rilevamento di dati strutturati e non strutturati

Rimozione dei metadati

Dati nascosti. Rischi invisibili.

Le aziende gestiscono ogni giorno migliaia di file, e-mail e scambi di dati. Senza un'ispezione approfondita e l'applicazione delle politiche, le informazioni sensibili possono sfuggire inosservate, creando gravi rischi di conformità e sicurezza.

Dati sensibili nascosti in file complessi

Le informazioni sensibili o regolamentate spesso risiedono in documenti, immagini o archivi che transitano attraverso le reti senza essere controllati. Gli scanner tradizionali potrebbero non rilevare questi rischi nascosti, causando un'esposizione involontaria.

Mancanza di controllo delle politiche

Le politiche di gestione dei dati manuali o incoerenti rendono difficile l'applicazione delle politiche aziendali e normative. Le organizzazioni rischiano di non rispettare i quadri normativi quali GDPR, HIPAA o PCI DSS, lasciando esposte le informazioni sensibili.

Minacce interne

La maggior parte delle fughe di dati deriva da condivisioni accidentali, configurazioni errate degli accessi o altre minacce interne, compreso l'uso improprio intenzionale dei dati. Senza un sistema automatizzato di rilevamento e anonimizzazione, i dipendenti possono divulgare informazioni riservate indipendentemente dalle loro intenzioni.

Protezione dei dati sensibili

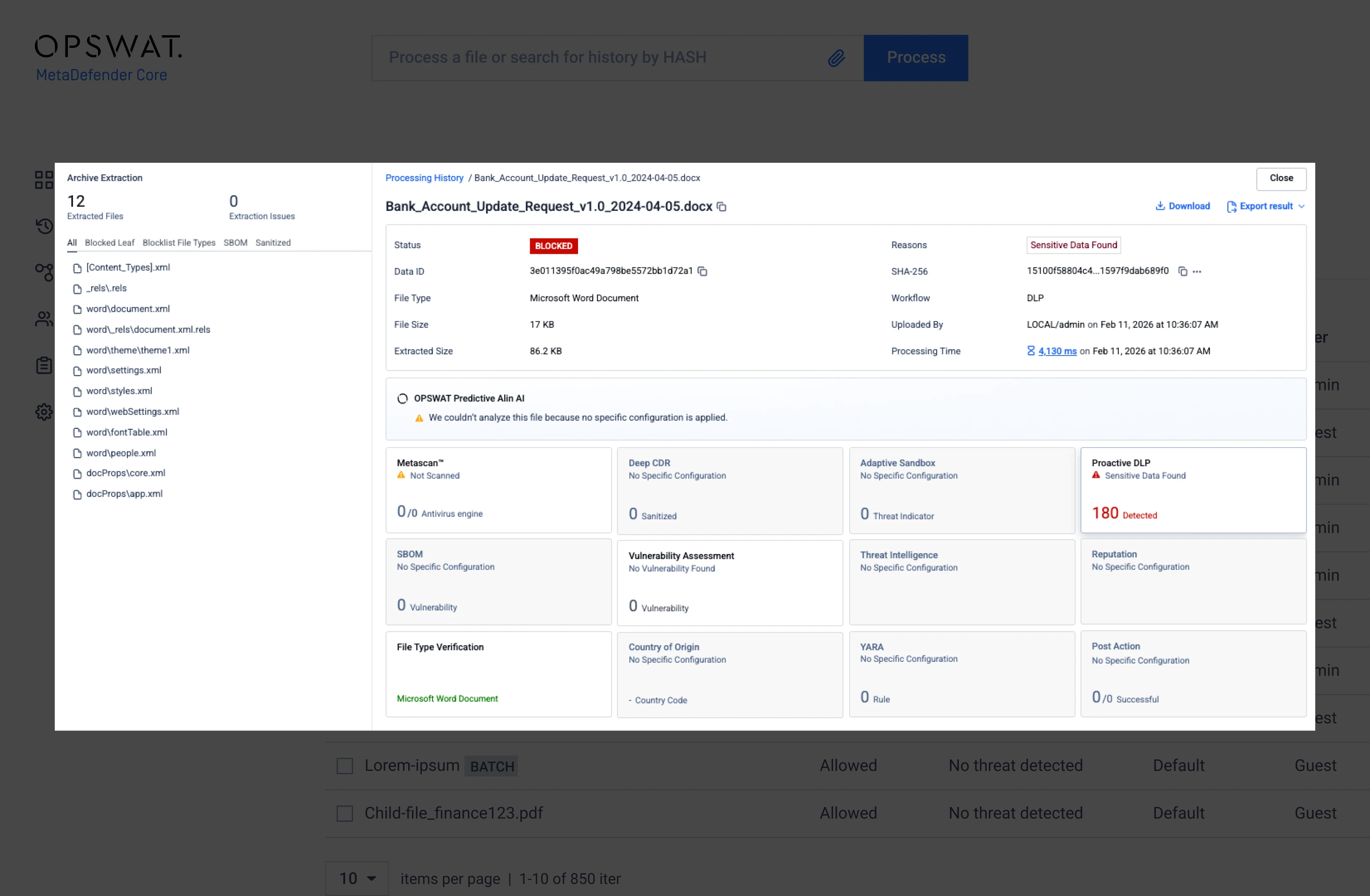

Proactive DLP , censura e rende anonimi i dati sensibili attraverso un'ispezione approfondita e l'applicazione automatizzata delle politiche, favorendo la conformità e il controllo in ogni scambio di dati.

Come funziona

Proactive DLP i file, rilevando, classificando e proteggendo i dati sensibili prima che escano dall'organizzazione o raggiungano utenti esterni.

Blocca. Modifica. Anonimizza.

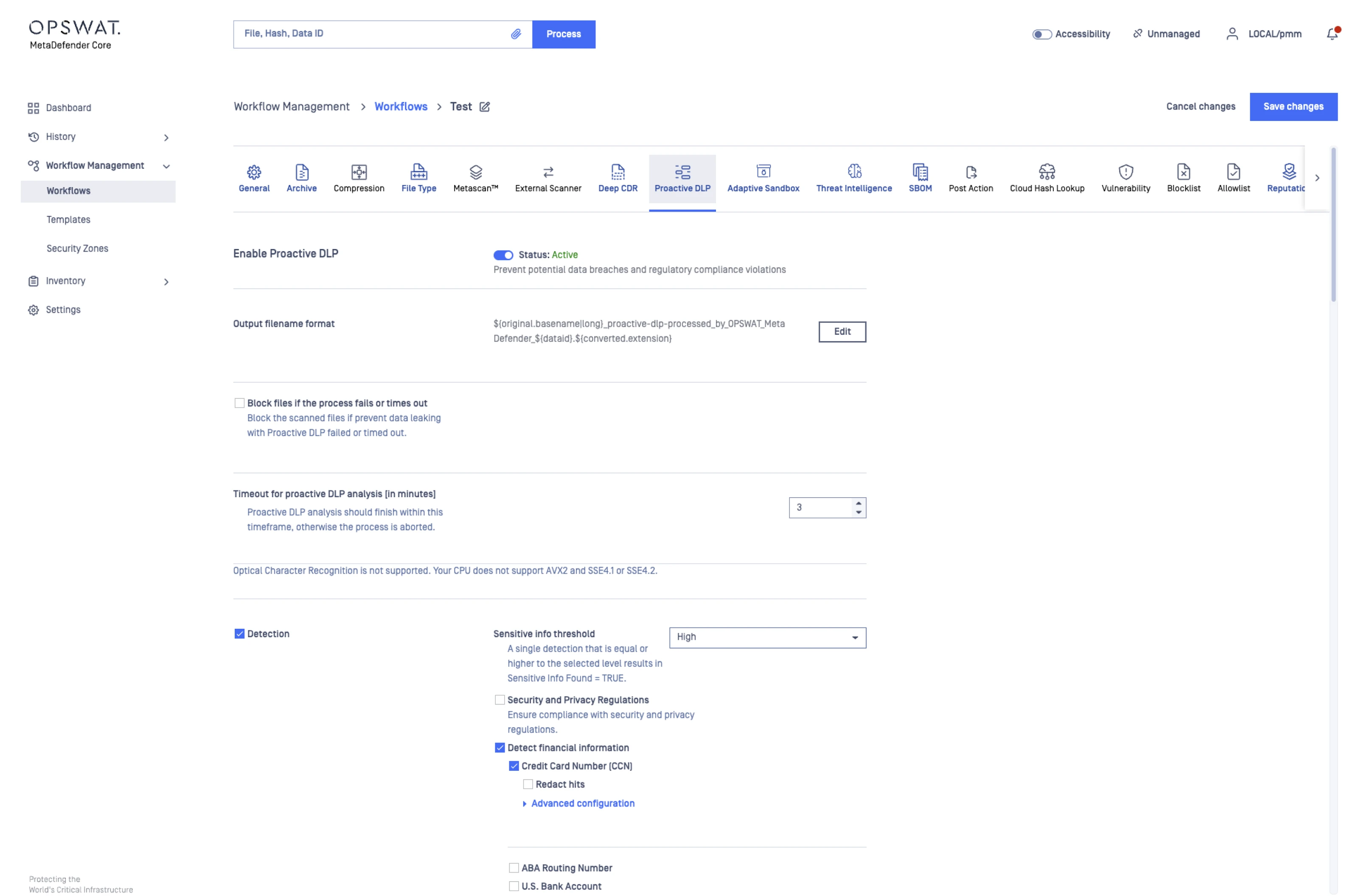

Rilevamento dei dati sensibili basato sull'intelligenza artificiale

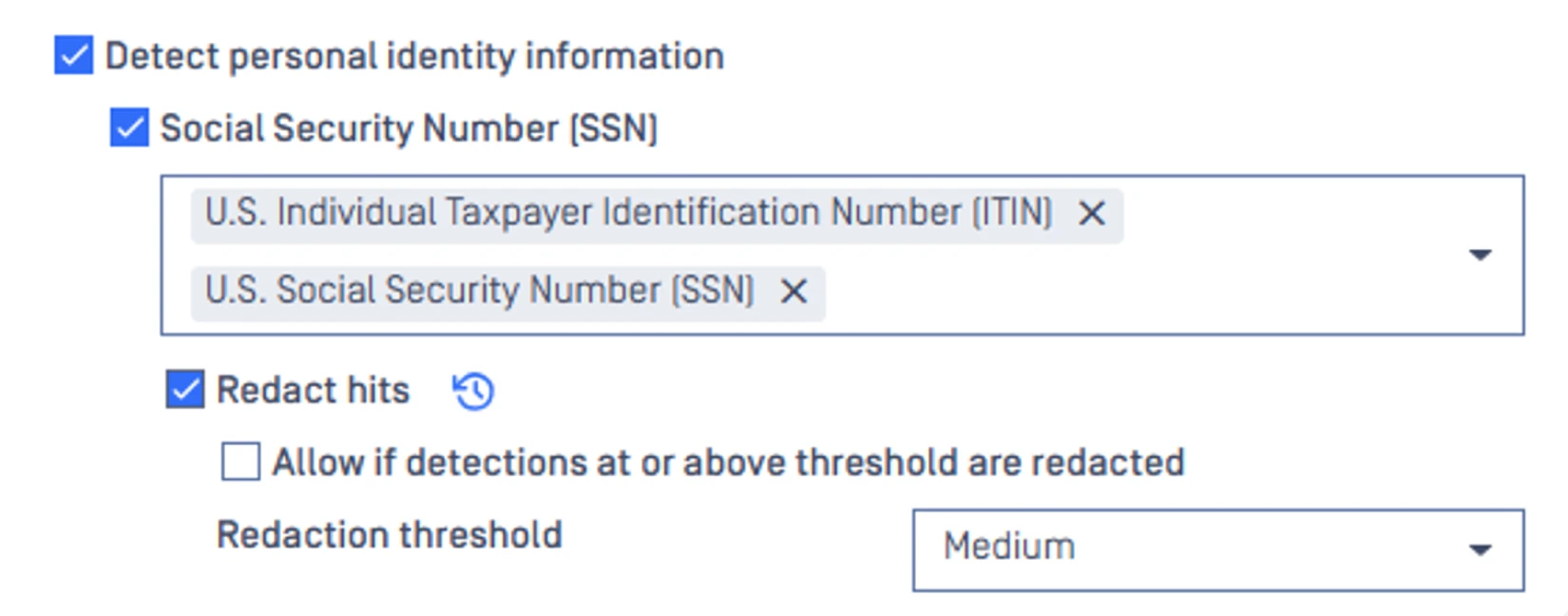

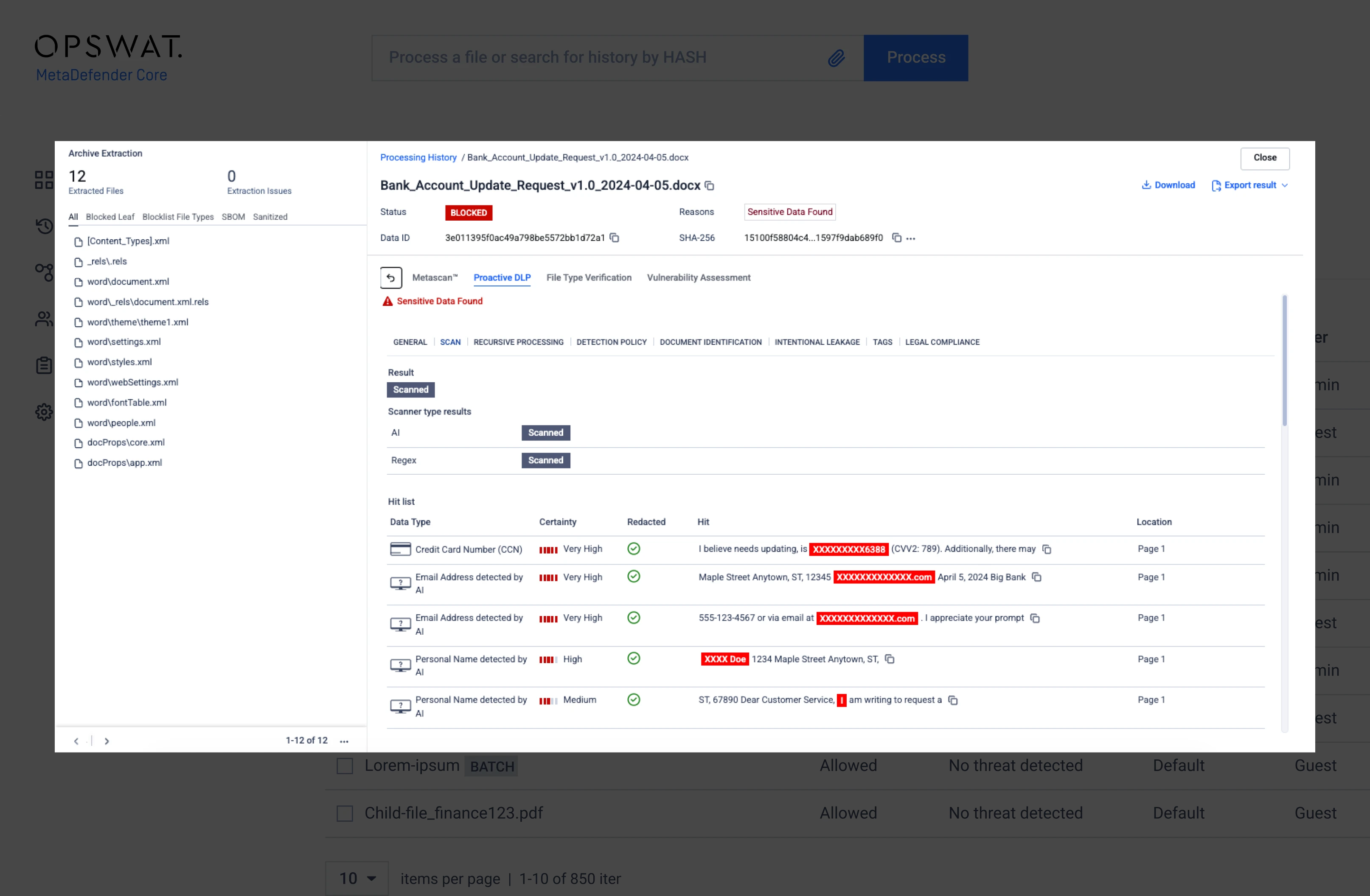

Utilizzo di OCR e NER per identificare PII, PHI, credenziali, dati finanziari, segreti e contenuti inappropriati in oltre 125 tipi di file, inclusi testo, immagini e documenti incorporati, con un'elevata precisione di rilevamento.

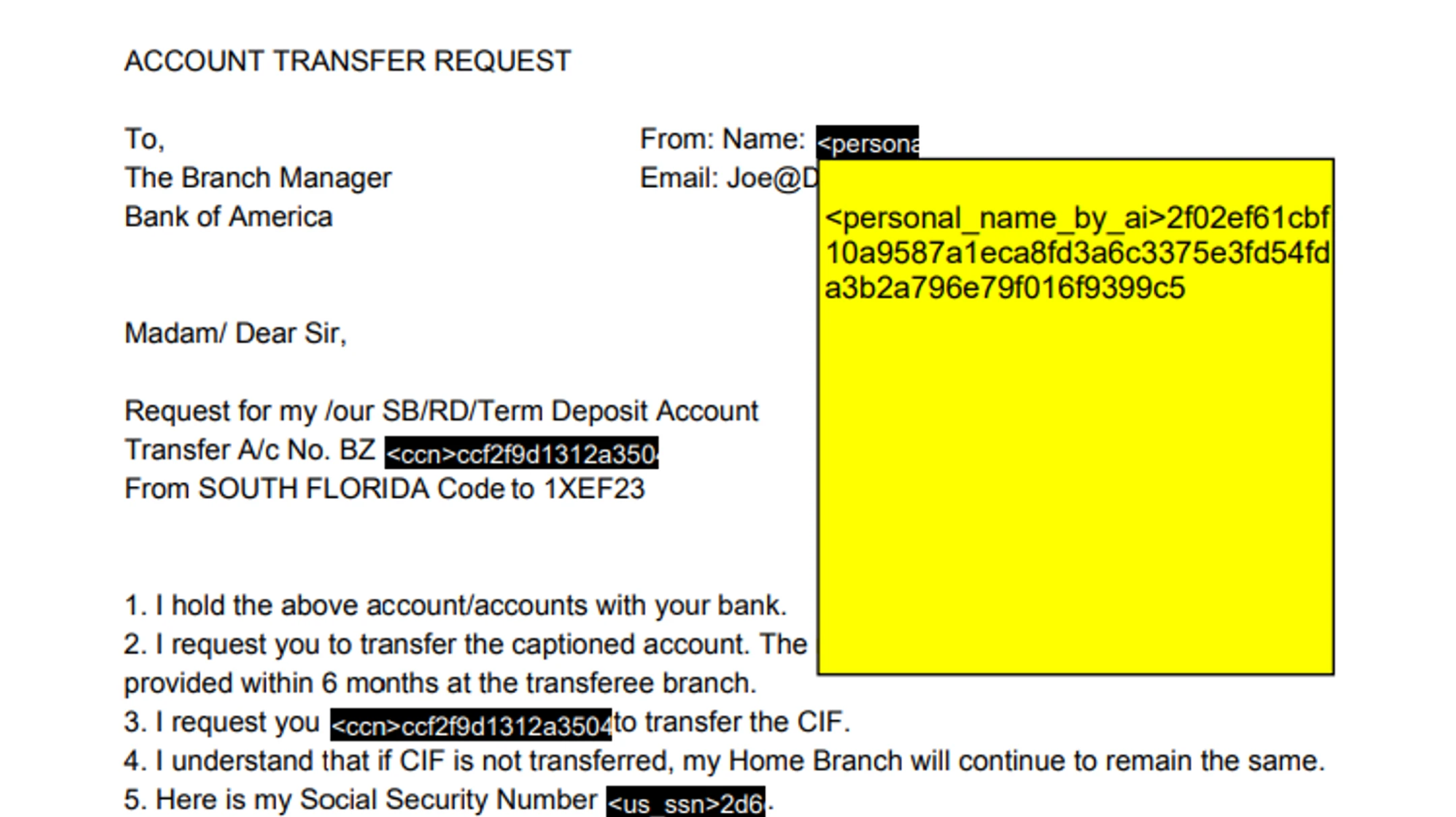

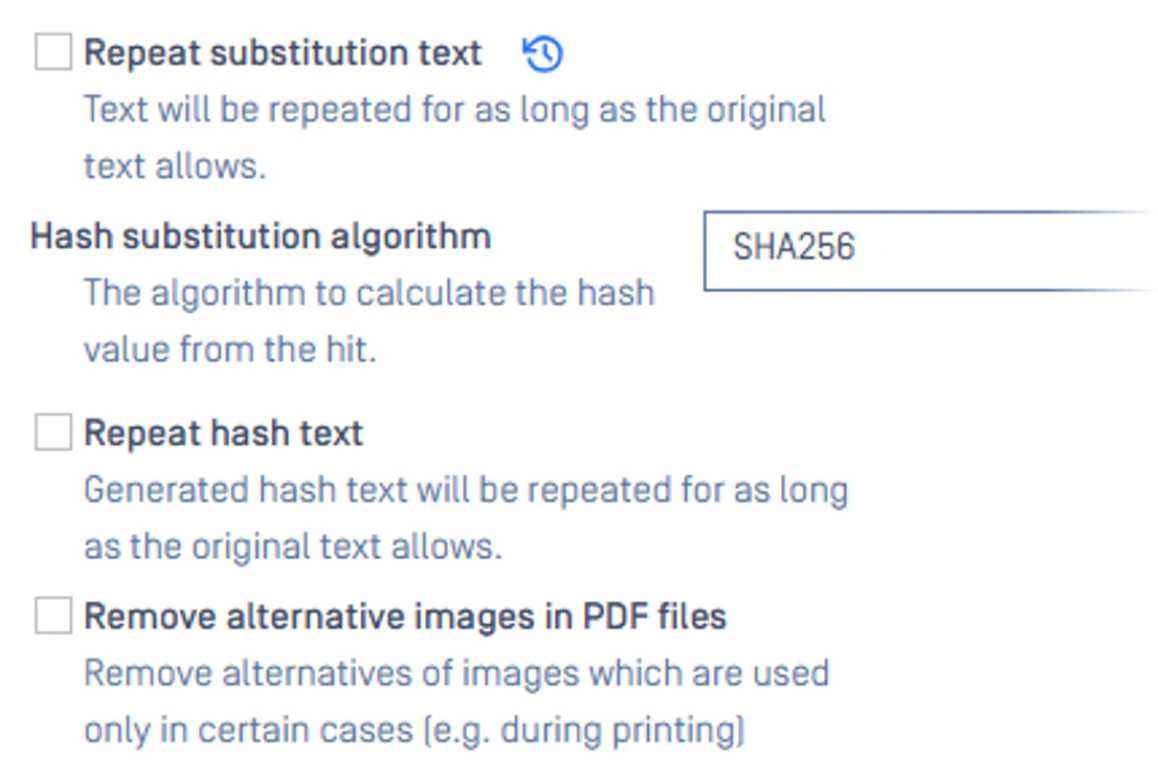

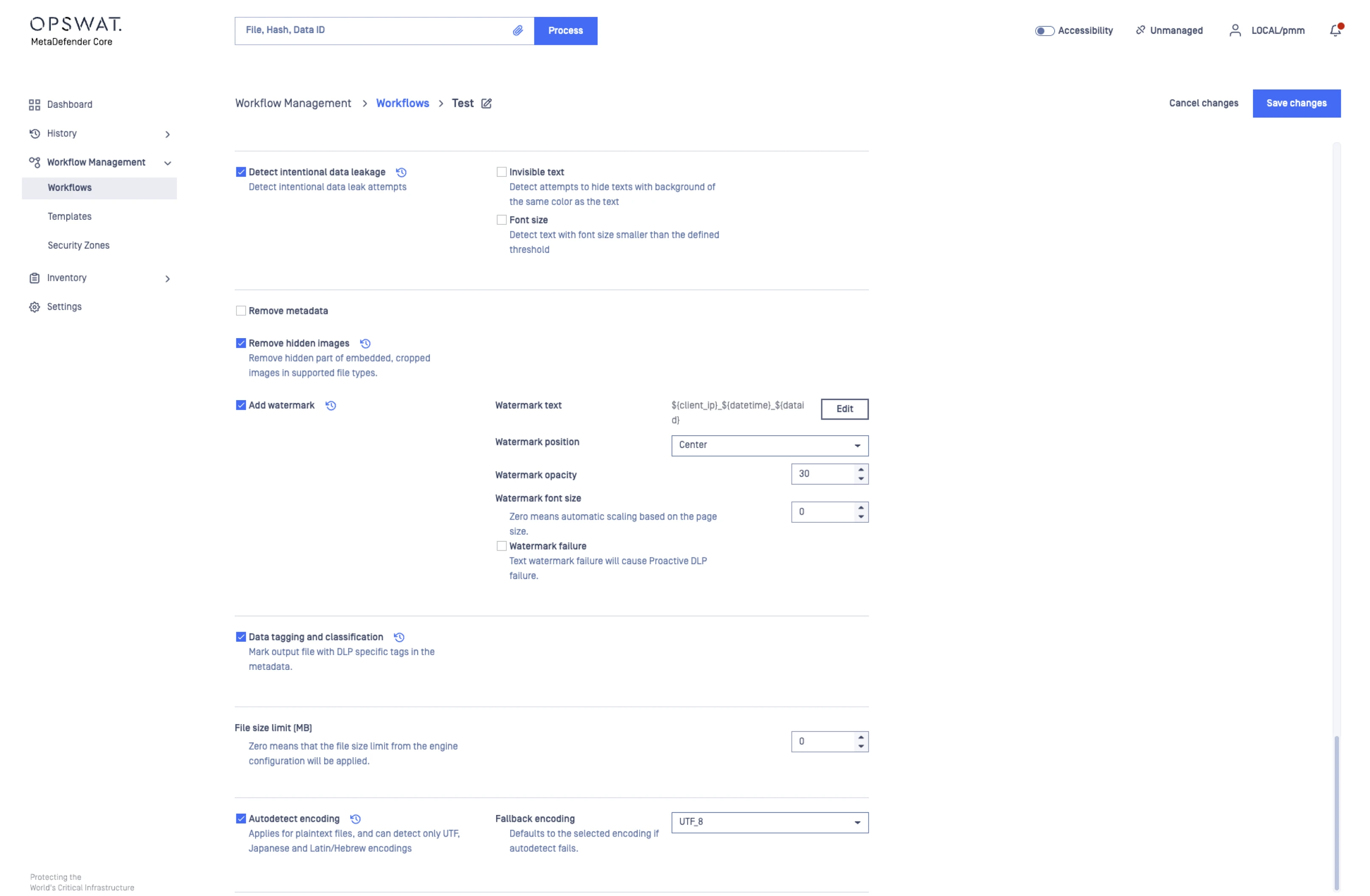

Applicazione delle politiche basata sui contenuti

Applica automaticamente criteri basati sui contenuti bloccando o consentendo i file in base alla loro sensibilità, applicando la redazione, la sostituzione, la rimozione dei metadati, l'etichettatura o la filigranatura per supportare una condivisione dei dati sicura e conforme.

Allineamento alla conformità normativa

Rileva e blocca i tipi di dati regolamentati, inclusi PII, PHI e informazioni finanziarie, con politiche personalizzabili che aiutano le organizzazioni ad allinearsi ai requisiti PCI-DSS, HIPAA e GDPR.

Integrazione con l'ecosistema di sicurezza multistrato dell'

Funziona con OPSWAT quali Metascan™ Multiscanning, Deep CDR™ Technology e Adaptive Sandbox fornire una protezione completa e approfondita contro le violazioni dei dati e le minacce informatiche avanzate.

Scopri come Proactive DLP i tuoi dati

Scopri come Proactive DLP lo scambio dei tuoi file, rilevando i rischi e prevenendo la perdita di dati prima che si verifichi.

Consente la protezione dei dati basata sull'intelligenza artificiale per rilevare e salvaguardare i dati sensibili in vari tipi di file.

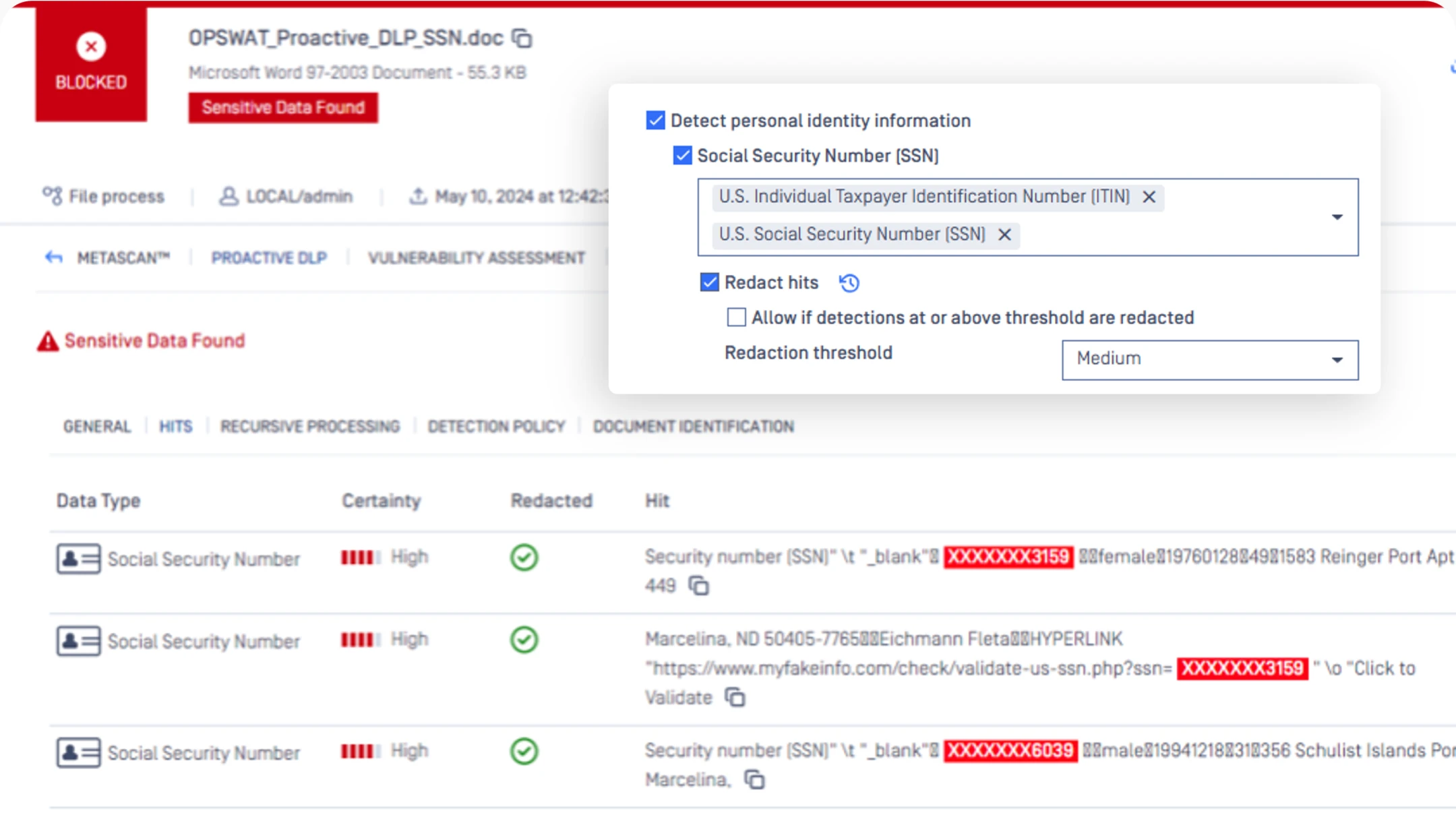

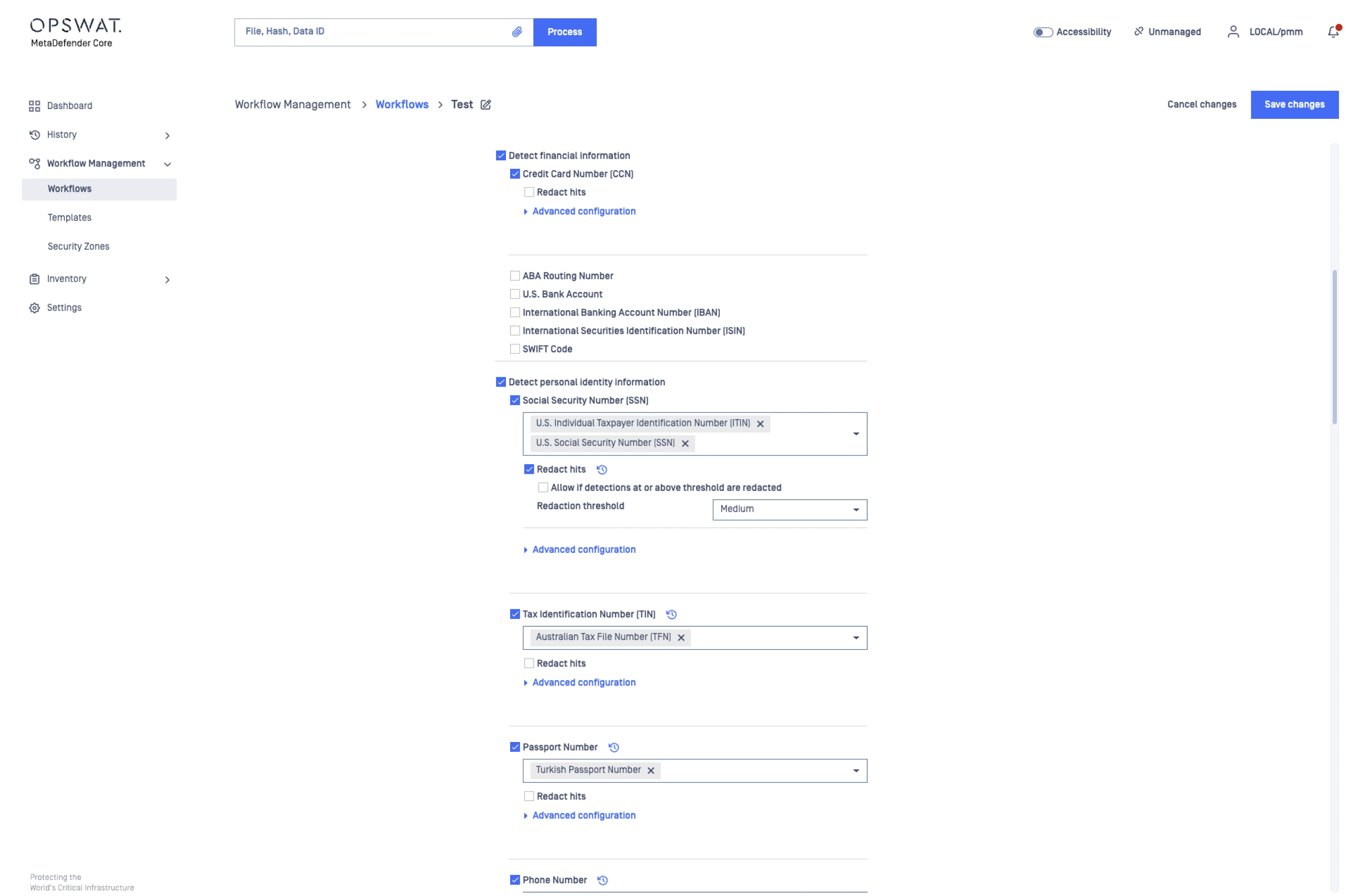

Modifica facilmente i dati sensibili, inclusi informazioni finanziarie, identità personale, informazioni sulla rete e sui dispositivi, segreti, espressioni regolari e metadati.

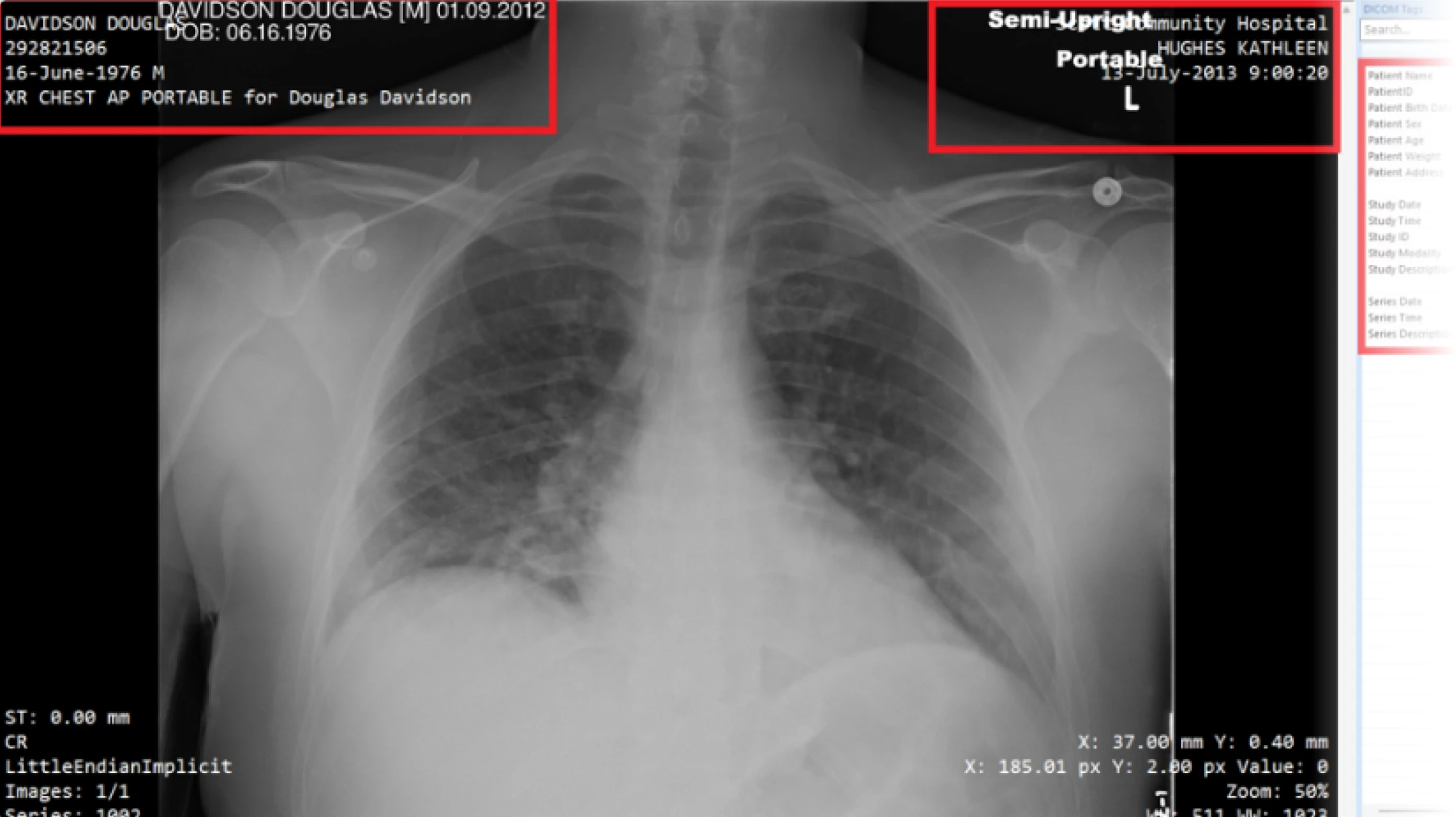

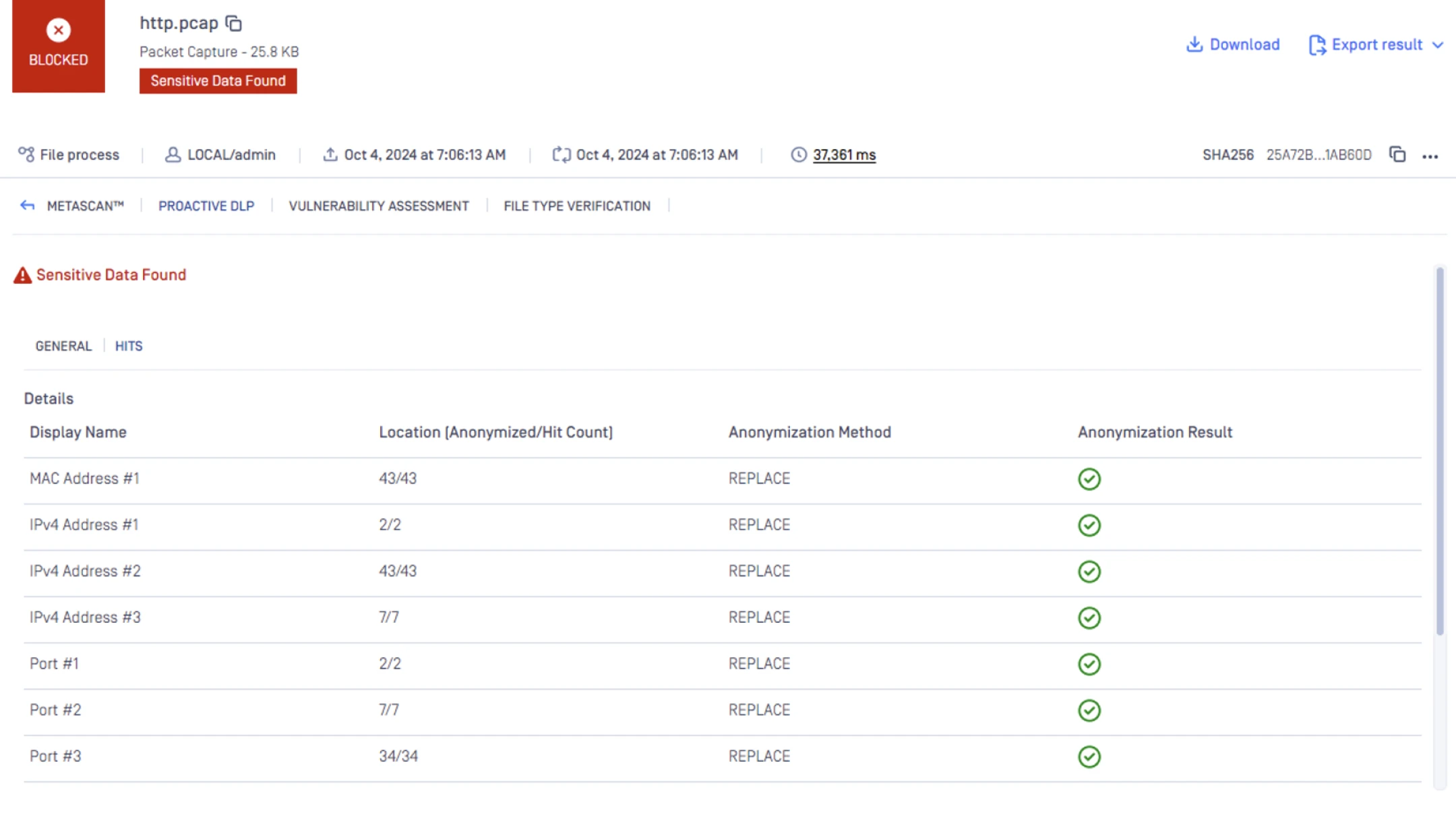

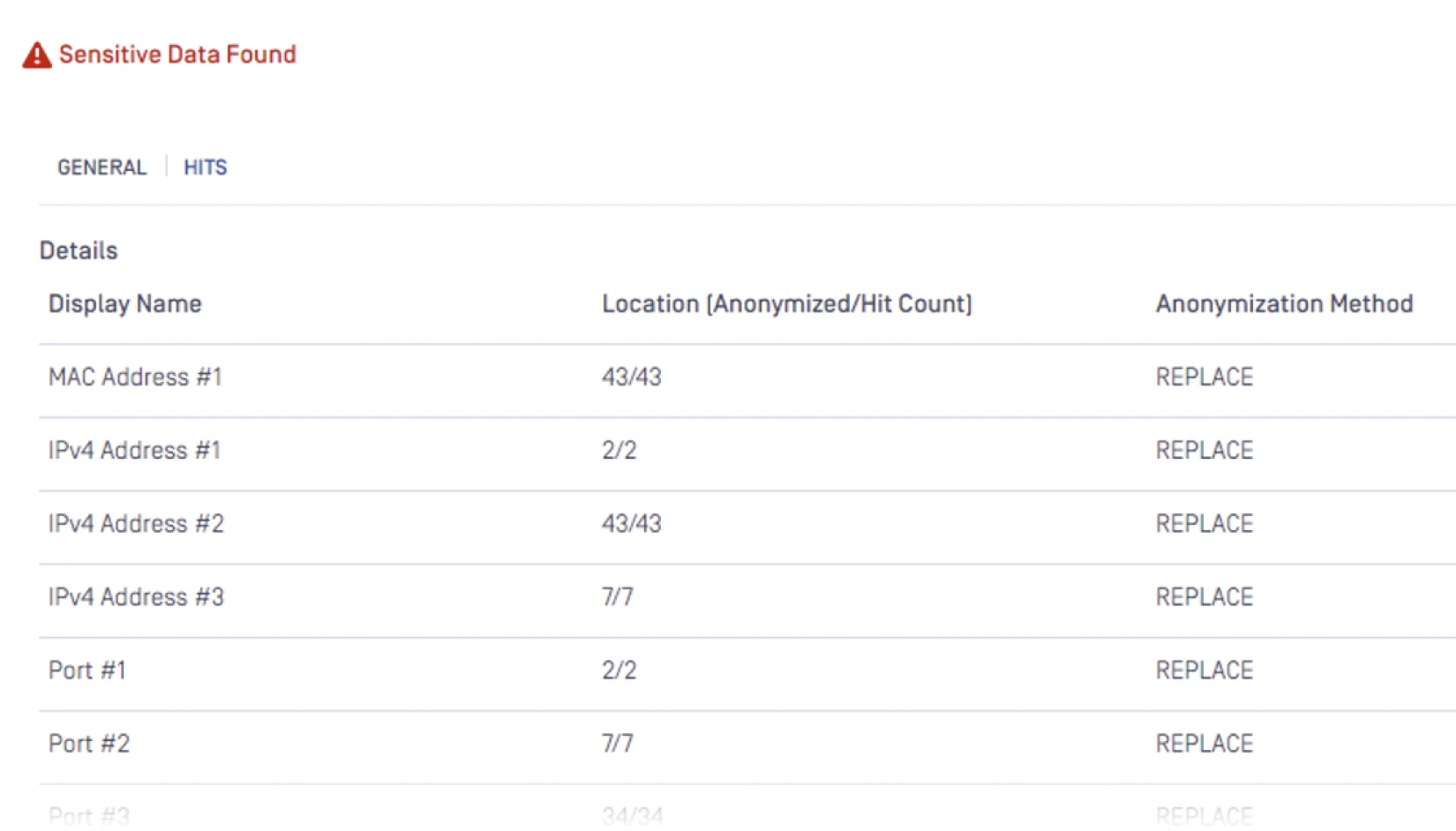

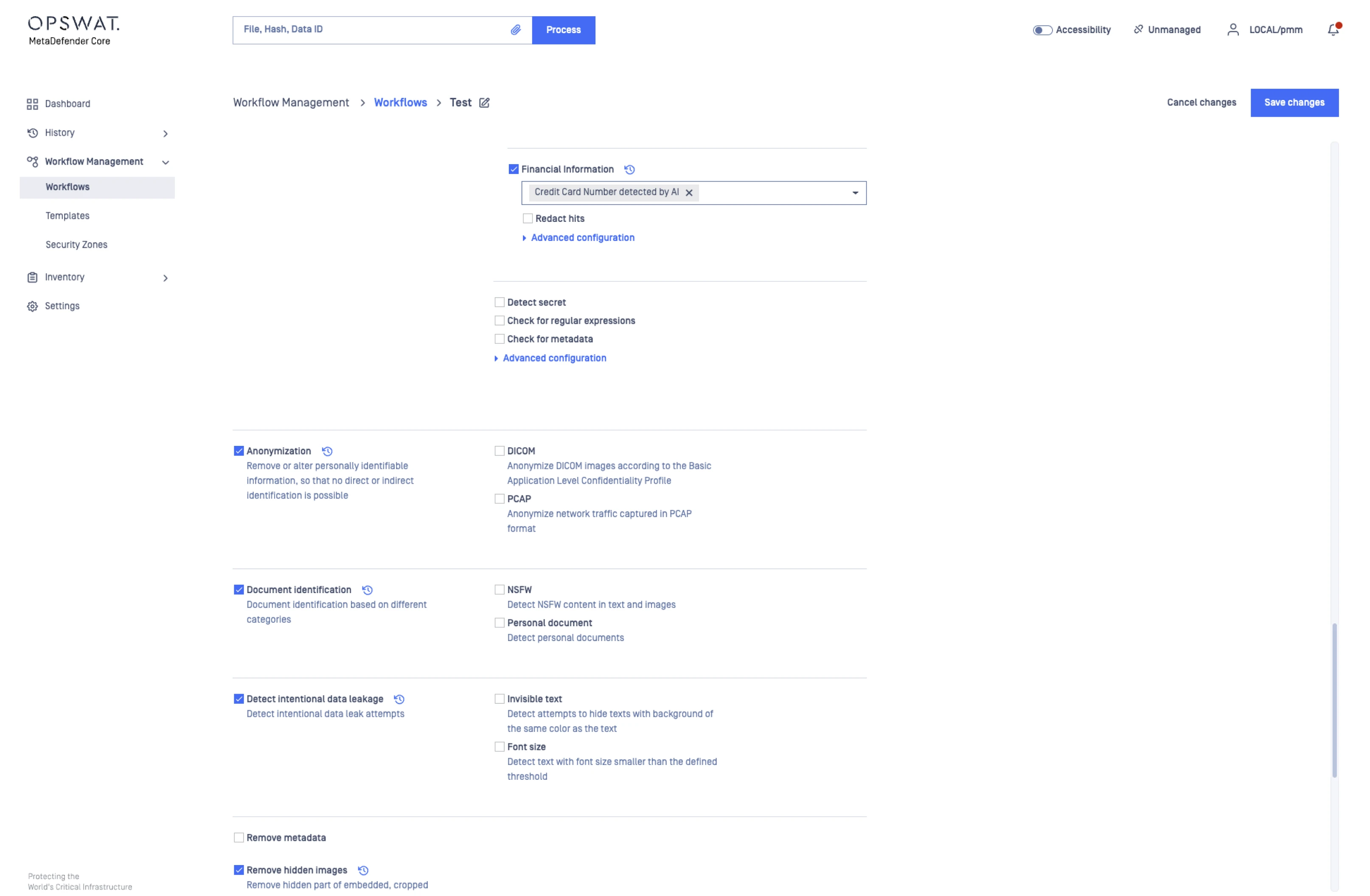

Supporta l'anonimizzazione di diversi tipi di file, come quelli DICOM e PCAP, per evitare fughe di dati intenzionali o accidentali.

Applica tagging e classificazione ai file di output, rimuove immagini incorporate o ritagliate e rileva automaticamente codifiche diverse.

Identifica e classifica automaticamente i dati sensibili, assegnando verdetti chiari come "Infetto" o "Sospetto" per una risposta più rapida.

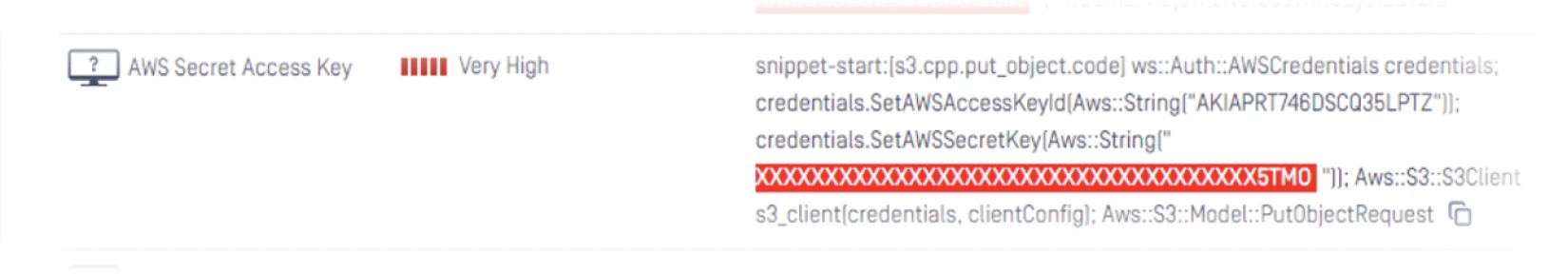

Fornisce risultati di scansione basati sull'intelligenza artificiale che valutano tipi di dati sensibili predefiniti e assegnano livelli di certezza per identificare le informazioni altamente critiche.

Protezione completa

per ogni tipo di dati sensibili

Proactive DLP , classifica, redige e rende anonime le informazioni sensibili nei contenuti strutturati e non strutturati, prevenendo le fughe di dati e supportando la conformità su larga scala.

PI (Informazioni personali)

Le informazioni personali includono nomi, indirizzi, recapiti e altri identificatori spesso condivisi nei flussi di lavoro aziendali quotidiani. Poiché questi dati sono spesso sparsi tra documenti e comunicazioni, diventano un punto comune di esposizione accidentale. Proactive DLP dei file in tempo reale per contrassegnare le informazioni personali, applicando la redazione o l'anonimizzazione per garantire che i dati personali non regolamentati ma sensibili non possano essere divulgati internamente o esternamente.

PII (Informazioni di identificazione personale)

Le informazioni di identificazione personale (PII) includono numeri di previdenza sociale, dettagli relativi a passaporti e patenti di guida, date di nascita e altri dati specifici sull'identità che gli aggressori possono sfruttare per frodi o furti di identità. La loro elevata sensibilità le rende un obiettivo primario durante le violazioni. Proactive DLP i modelli PII in oltre 125 tipi di file, censura o maschera le informazioni e applica politiche che impediscono ai dipendenti di condividere dati regolamentati, supportando GDPR, NIST, PCI-DSS e altri framework di conformità.

PHI (Informazioni sanitarie protette)

Le PHI comprendono cartelle cliniche, referti di laboratorio, dettagli assicurativi, file DICOM e qualsiasi identificativo relativo alla salute regolamentato dall'HIPAA. Poiché le PHI sono estremamente preziose per le frodi di identità e le truffe relative alle fatture mediche, la loro divulgazione può comportare gravi sanzioni finanziarie e legali. Proactive DLP le PHI nei testi e nelle immagini, rende anonimi i campi sensibili e garantisce che le organizzazioni sanitarie mantengano una gestione dei dati conforme all'HIPAA nei sistemi interni e negli scambi di dati esterni.

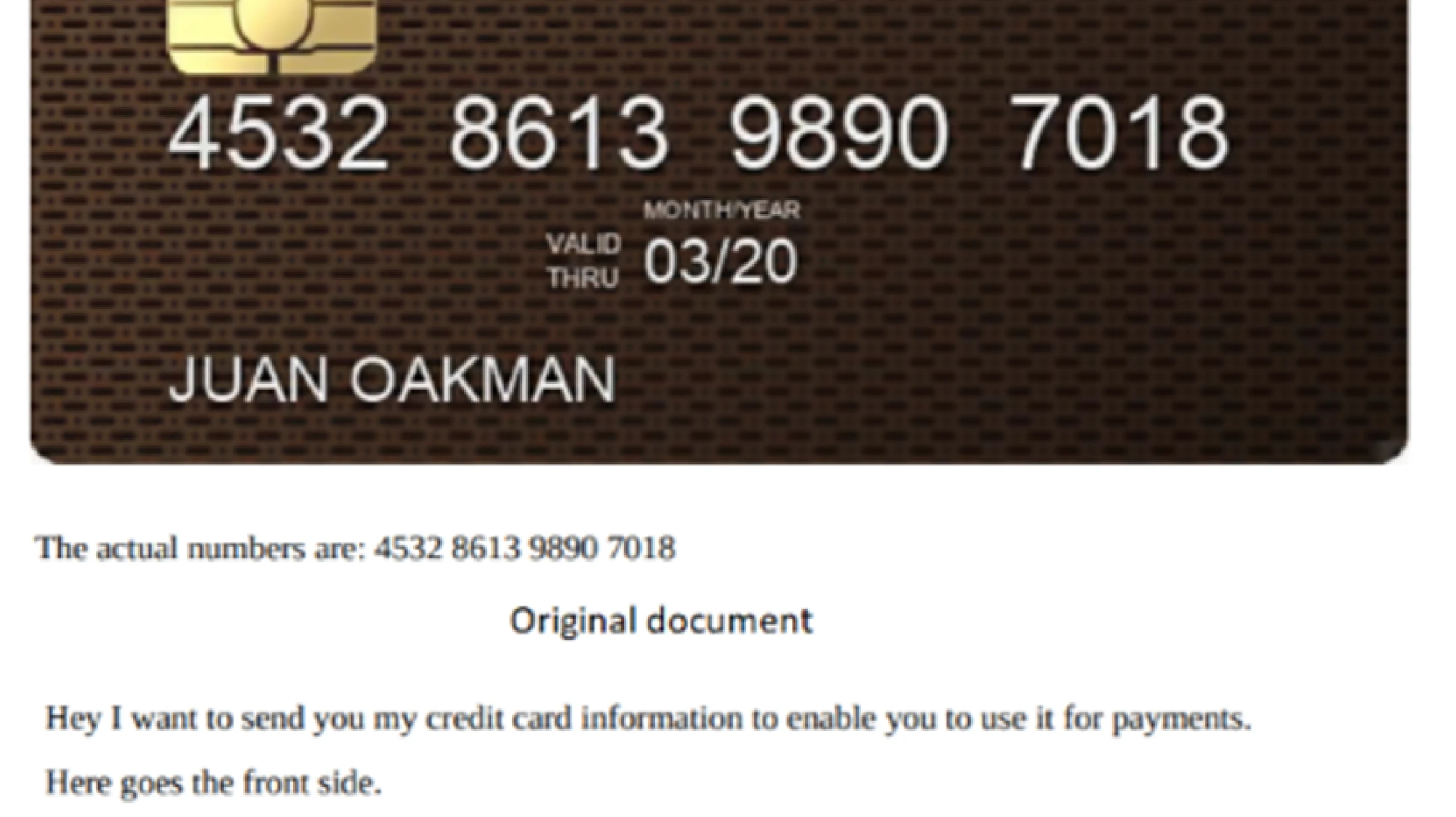

Dati finanziari

I dati finanziari includono numeri di carte di credito, dettagli di conti bancari, registrazioni di transazioni, informazioni sui salari e documenti fiscali. Queste risorse sono spesso oggetto di frodi, abusi interni e sfruttamento. Proactive DLP documenti, fogli di calcolo, PDF e immagini alla ricerca di indicatori finanziari utilizzando il rilevamento basato su modelli e intelligenza artificiale. È in grado di oscurare i valori sensibili, applicare politiche conformi allo standard PCI e bloccare la condivisione non autorizzata, proteggendo le organizzazioni da perdite finanziarie e rischi di non conformità.

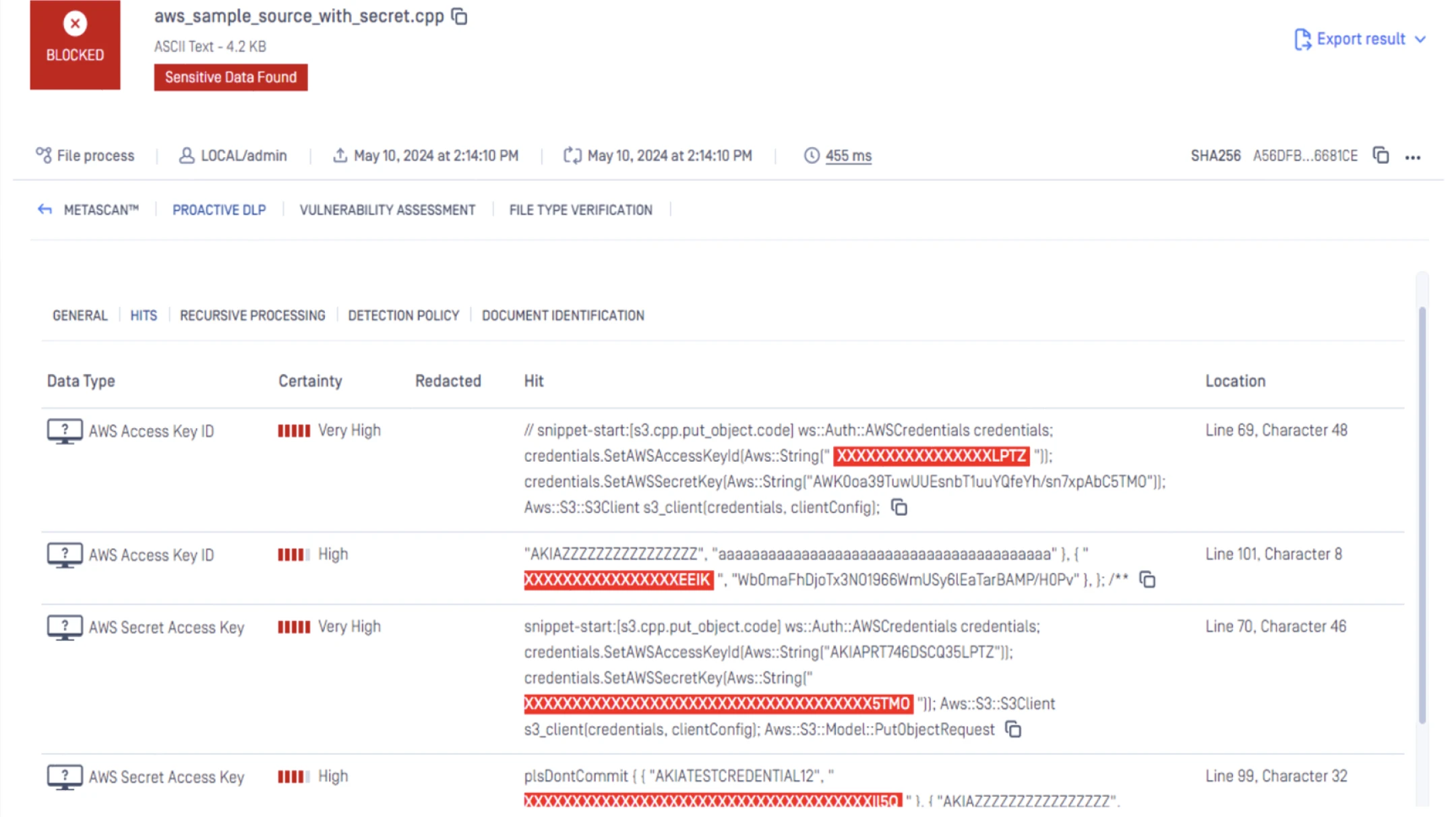

Segreti (credenziali e chiavi)

I segreti includono API , password, token di autenticazione, chiavi private e stringhe di configurazione comunemente incorporate in file di codice, documenti ed e-mail. Se divulgati, questi possono fornire agli aggressori un accesso diretto al sistema. Proactive DLP i segreti utilizzando avanzate tecniche di pattern matching e machine learning, oscurando o bloccando automaticamente i file che contengono credenziali esposte, contribuendo a prevenire accessi non autorizzati, escalation di privilegi e compromissione della catena di fornitura.

- MetaDefender Piattaforma

- MetaDefender Piattaforma

- MetaDefender Piattaforma

- MetaDefender Piattaforma

- MetaDefender Piattaforma

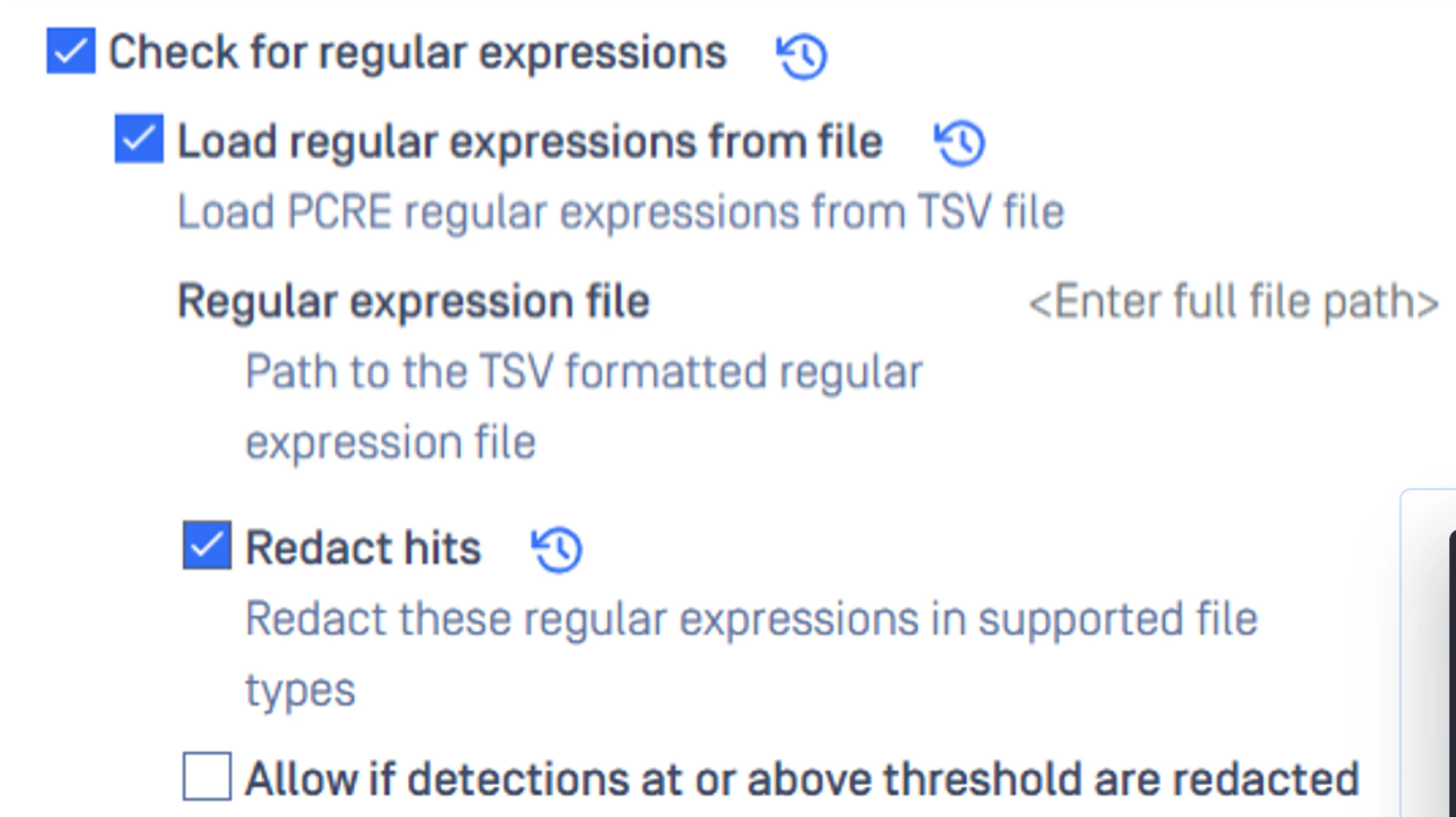

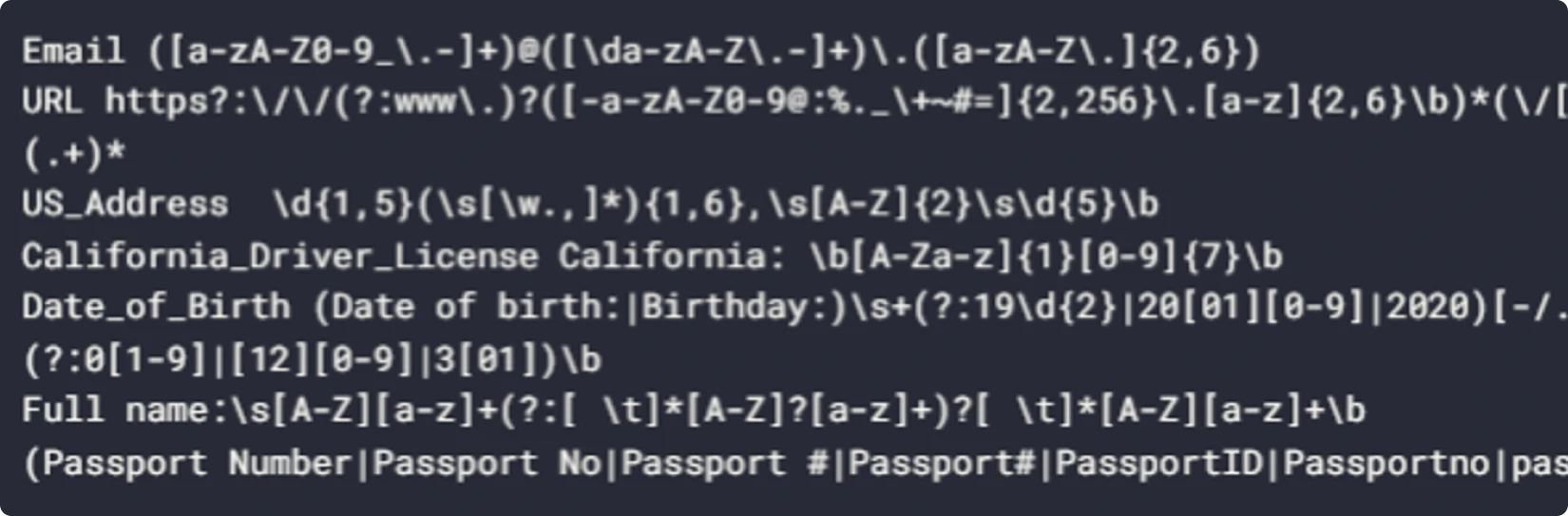

Corrispondenze basate su pattern RegEx

Il rilevamento basato su RegEx copre qualsiasi modello sensibile personalizzato, come ID cliente, codici di progetto interni, numeri di contratto, identificatori proprietari o formati specifici del settore. Questi valori spesso vengono divulgati involontariamente attraverso documenti o report condivisi. Proactive DLP regole di modello granulari, applicando la redazione o il blocco in base alle politiche aziendali. Questa flessibilità consente alle aziende di proteggere dati aziendali unici che le soluzioni DLP tradizionali spesso trascurano.

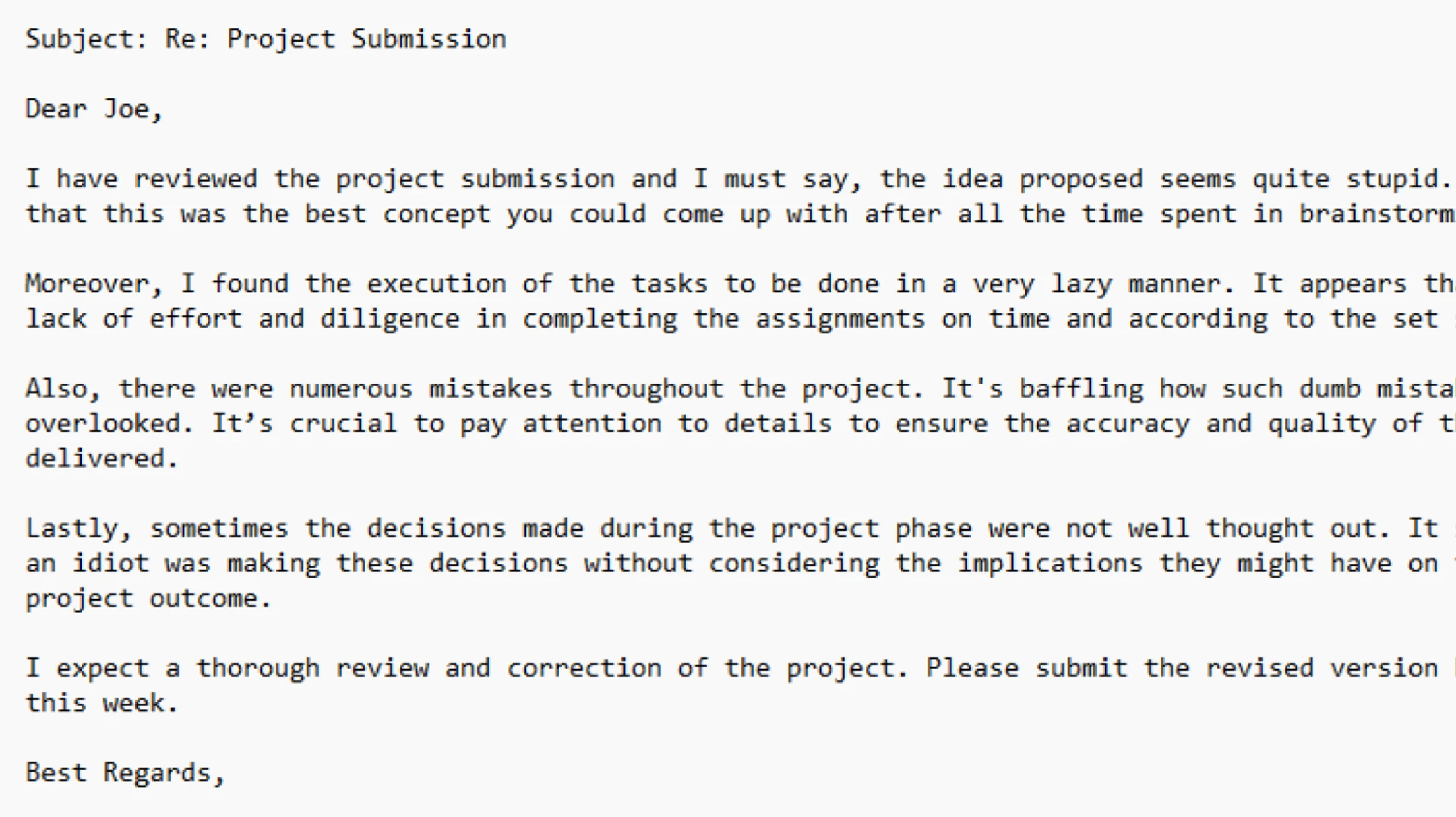

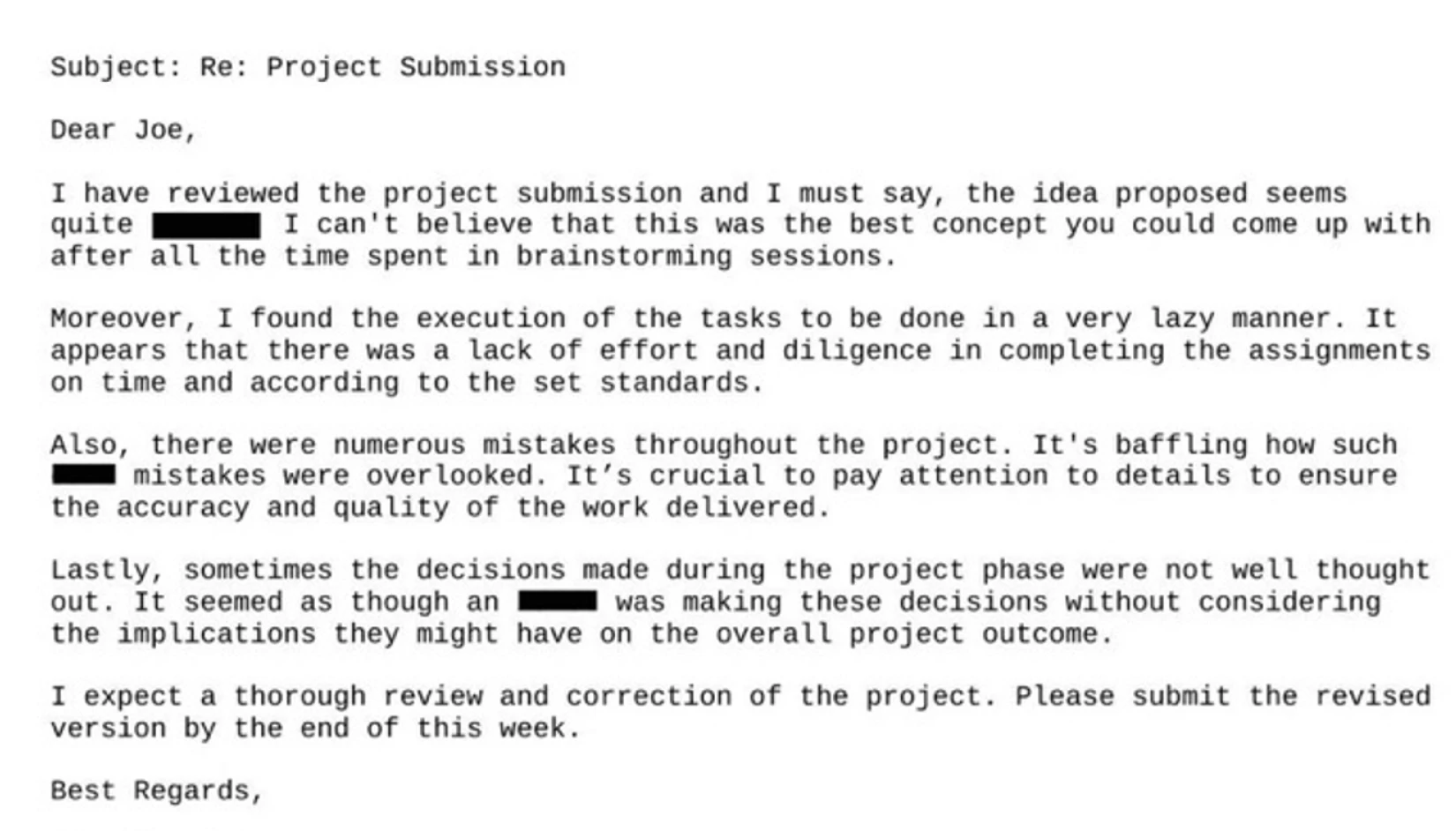

Contenuti e immagini non adatti al lavoro

I contenuti NSFW includono immagini e testi inappropriati, offensivi, sessuali o dannosi che possono contribuire a creare ambienti di lavoro ostili o responsabilità legali. Tali contenuti possono apparire deliberatamente, accidentalmente o incorporati nei file caricati dagli utenti. Proactive DLP modelli di visione e linguaggio basati sull'intelligenza artificiale per rilevare contenuti NSFW in foto, screenshot, documenti e archivi, segnalando o bloccando i materiali per mantenere la conformità, gli standard aziendali e l'integrità professionale.

Informazioni sulla rete e sui dispositivi

Gli identificatori di rete e dei dispositivi (come indirizzi IP, indirizzi MAC, nomi host, registri di sistema e acquisizioni PCAP) possono rivelare la struttura dell'infrastruttura o le configurazioni interne. L'esposizione di questi dettagli consente ricognizioni e attacchi mirati. Proactive DLP i metadati di rete e le informazioni sui dispositivi in registri strutturati e tipi di file complessi, inclusi file PCAP e CSV, quindi oscura o rende anonimi i valori sensibili per impedire la fuga di informazioni operative all'esterno.

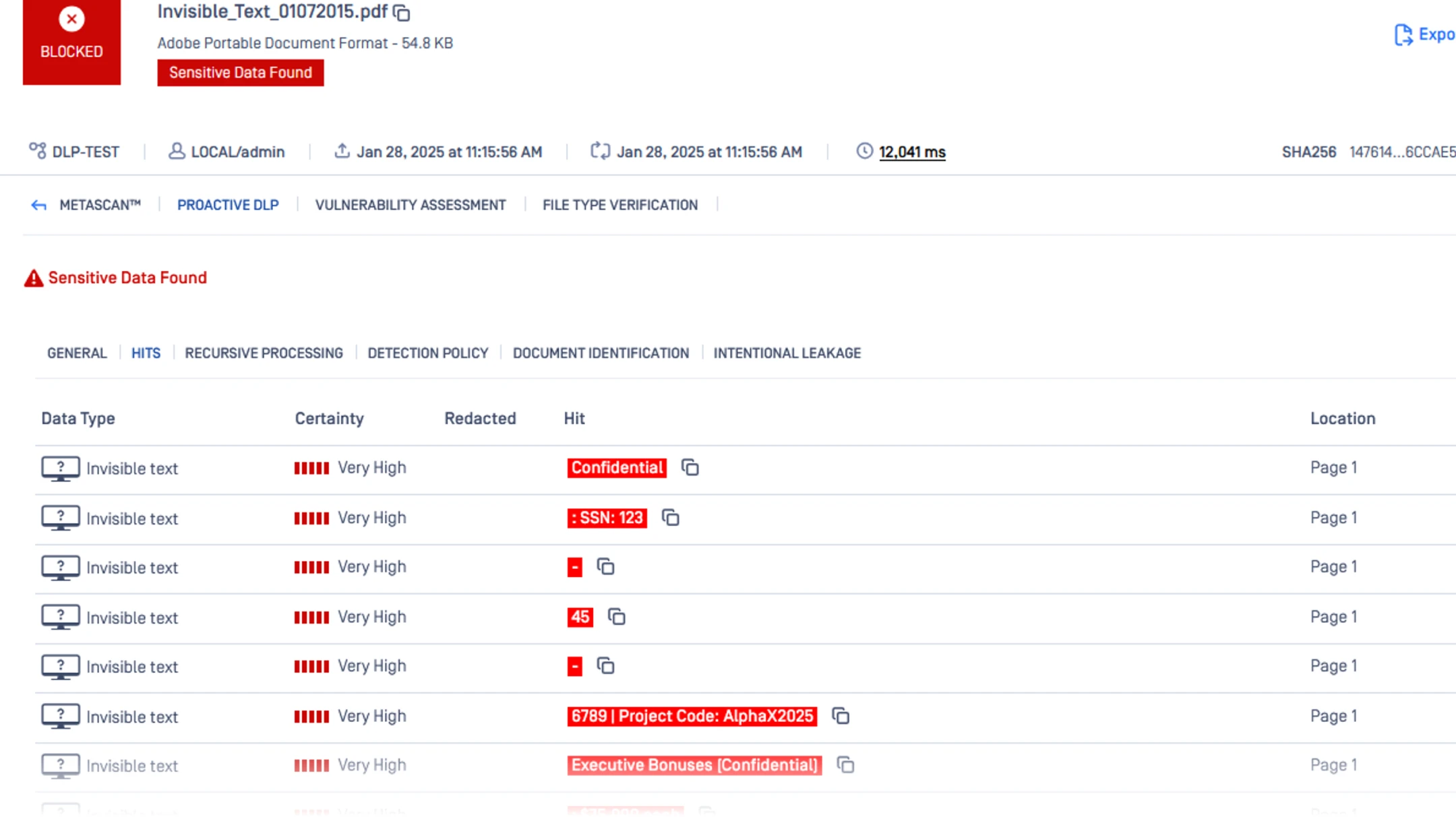

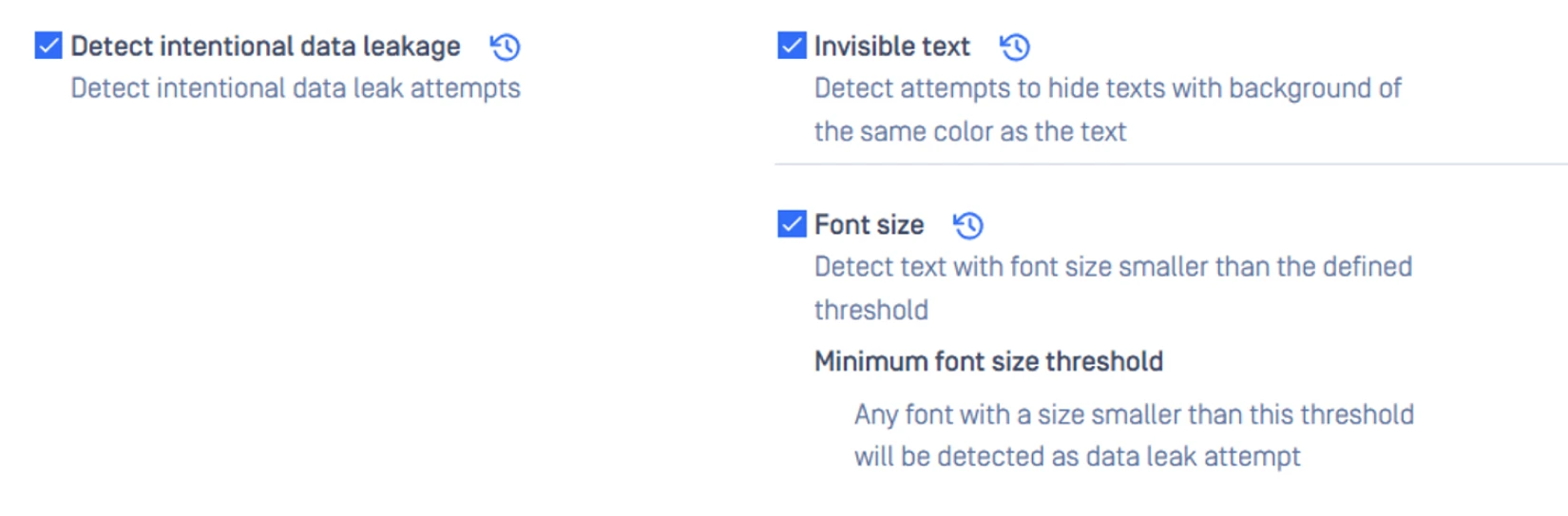

Indicatori di fuga intenzionale di dati

Le fughe di dati intenzionali possono comportare la condivisione deliberata di file riservati, tentativi di esfiltrazione utilizzando contenuti camuffati o la manipolazione di documenti per aggirare i controlli di sicurezza. Questi scenari ad alto rischio possono causare gravi danni se non vengono intercettati. Proactive DLP il comportamento, il contenuto dei file e le violazioni delle politiche per identificare modelli sospetti, applicare la redazione o il blocco automatico e bloccare i trasferimenti di file dannosi o che violano le politiche prima che i dati lascino l'organizzazione.

- MetaDefender Piattaforma

- MetaDefender Piattaforma

- MetaDefender Piattaforma

- MetaDefender Piattaforma

Distribuire ovunque, integrare ovunque

On-Premises

Mantieni il controllo completo su politiche, motori e prestazioni all'interno del tuo ambiente.

Con aria compressa

Applica le politiche DLP in modo sicuro in ambienti completamente isolati senza esposizione alla rete esterna.

Cloud

Fornisci una protezione scalabile con disponibilità continua e costi operativi minimi.