Comprendere le complessità di Email Security

Il panorama in continua evoluzione della sicurezza delle e-mail ha incontrato nuove sfide che vanno oltre i tradizionali ambiti della crittografia e dei filtri antispam. Le minacce avanzate alla posta elettronica riescono sempre più spesso ad aggirare le difese convenzionali per la sicurezza della posta elettronica, comprese quelle di Microsoft 365.

Dalle sofisticate tattiche di phishing al malware evasivo, le minacce via e-mail spesso si camuffano da comunicazioni legittime o utilizzano tecniche avanzate per eludere le falle della sicurezza. Di conseguenza, la protezione dei sistemi di posta elettronica richiede un approccio proattivo a più livelli che affronti le minacce prima che entrino nel sistema di posta elettronica.

Sicurezza basata sull'attaccamento: Una preoccupazione critica

In termini di minacce basate sulle e-mail, gli allegati sono in cima alla lista. Nelle nostre comunicazioni quotidiane ci imbattiamo spesso in documenti Word, PDF e fogli di calcolo come allegati. Ma sapevate che questi sono anche i vettori più comuni utilizzati nei cyberattacchi?

Data la loro ubiquità nelle comunicazioni aziendali, è poco pratico, se non impossibile, per le organizzazioni bloccare questi tipi di file. Sebbene la scansione del malware e il filtraggio dei contenuti siano in grado di eliminare le minacce, non sono altrettanto efficaci contro gli attacchi zero-day, ovvero le minacce scoperte di recente o sconosciute.

La strategia di difesa più solida che un'azienda possa adottare è quella di ritenere che ogni allegato sia dannoso. Ciò significa analizzarli dinamicamente, neutralizzare le minacce e sanificare i file privandoli del contenuto potenzialmente dannoso. Una volta eseguite queste operazioni, l'allegato innocuo può raggiungere l'utente finale.

Navigare nel terreno insidioso della sicurezza basata sugli URL

I collegamenti ipertestuali o URL nelle e-mail rappresentano una sfida per la sicurezza simile a quella degli allegati. Possono facilmente mascherare siti dannosi, ma il blocco totale degli URL paralizzerebbe la comunicazione moderna. È qui che entrano in gioco le soluzioni avanzate per la sicurezza delle e-mail. Queste soluzioni analizzano gli URL, verificando se portano a siti dannosi o sospetti.

L'apprendimento automatico è emerso come un potente alleato in questa lotta, aiutando a modellare l'aspetto degli URL "buoni" e a individuare le anomalie. Questa tecnica non solo è efficace contro le minacce informatiche, ma è anche uno strumento formidabile contro lo spam, garantendo un minimo di falsi positivi.

Email Security Le migliori pratiche: Una lista di controllo tecnologica

Difesa dagli attacchi di phishing

Per individuare le e-mail dannose è possibile utilizzare un rilevamento a più livelli con euristiche avanzate e algoritmi di apprendimento automatico. Inoltre, la sostituzione dei link dannosi nelle e-mail con altri sottoposti a controlli di reputazione in tempo reale può neutralizzare le minacce.

Mitigazione degli attacchi zero-day

Deep Content Disarm and Reconstruction (CDR) sono fondamentali per difendersi dalle minacce sconosciute. Esse sanificano gli allegati di posta elettronica eliminando le minacce incorporate. Il file ripulito e utilizzabile viene quindi consegnato all'utente finale.

Multiscanning

L'utilizzo di più motori antivirus può migliorare significativamente i tassi di rilevamento del malware, passando da una media del 45,4% con un solo motore AV al 99,39%. Questo approccio multi-motore, combinato con le firme, l'euristica e l'apprendimento automatico, garantisce che le minacce vengano individuate e affrontate tempestivamente.

In tempo reale Sandbox

Con prestazioni 10 volte più veloci rispetto a una sandbox tradizionale, una sandbox in tempo reale può scoprire minacce sconosciute e zero-day nei documenti di Microsoft Office, nei PDF e in altri tipi di file prima che l'utente faccia clic su di essi.

Prevenzione della perdita di dati (DLP)

Con normative come PCI, HIPAA e GDPR, le organizzazioni hanno la responsabilità di proteggere dati come le informazioni di identificazione personale (PII) e le informazioni sanitarie dei pazienti (PHI). È necessario predisporre controlli per eliminare le informazioni sensibili dalle e-mail, garantendo la conformità e prevenendo le violazioni.

Per saperne di più su come prevenire gli attacchi malevoli via e-mail, scaricate questo whitepaper che si concentra sulle minacce che sfidano i sistemi di sicurezza e-mail convenzionali.

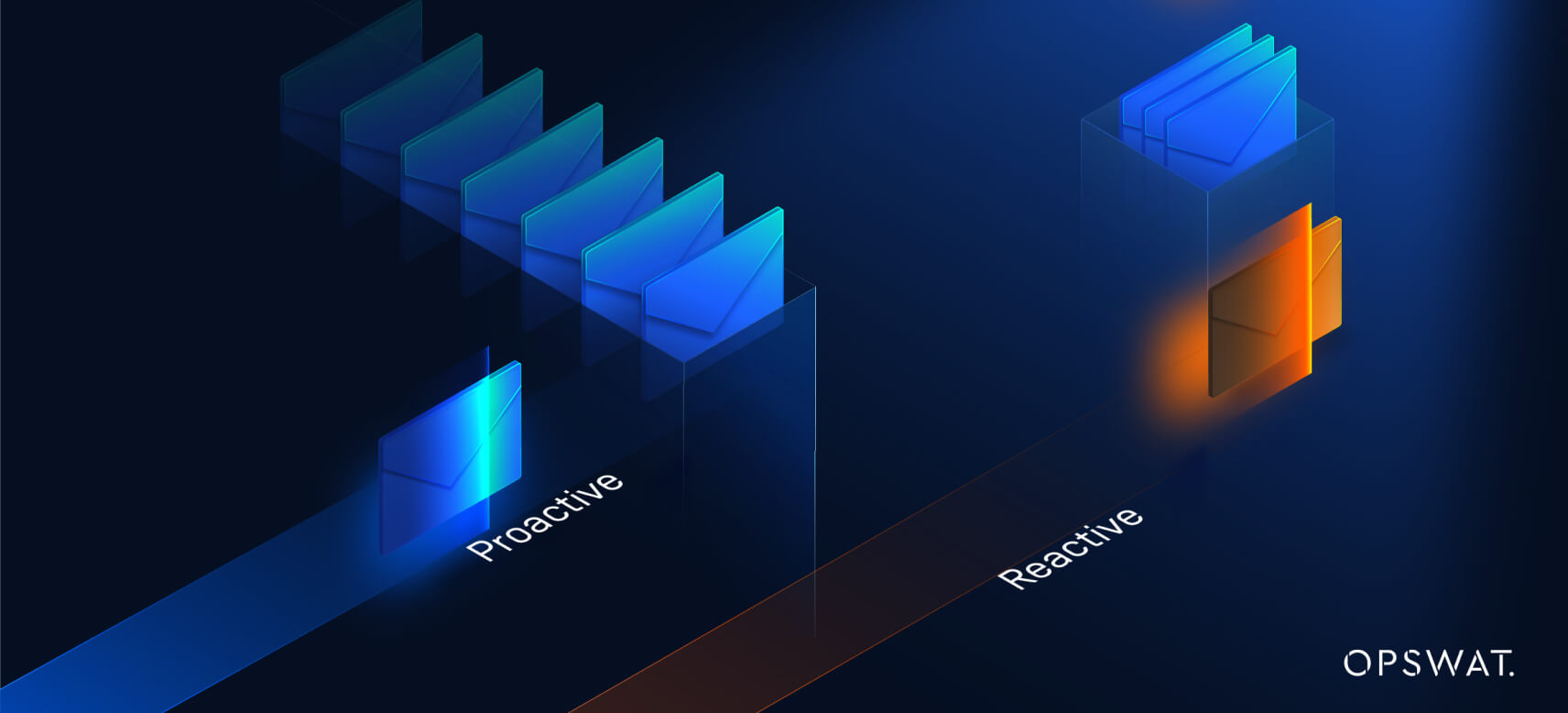

OPSWATApproccio proattivo e reattivo Email Security

Nell'affollato panorama dei fornitori di soluzioni per la sicurezza delle e-mail, OPSWAT si distingue per il suo approccio proattivo, che lo differenzia dai concorrenti che si basano principalmente su metodi di rilevamento. Mentre molti fornitori si concentrano sull'identificazione e la risposta alle minacce dopo che sono entrate in un sistema di posta elettronica, OPSWAT neutralizza le minacce prima che possano entrare e causare danni.

Questo approccio a fiducia zero è come fermare un potenziale intruso alle porte piuttosto che affrontare le conseguenze di una violazione.

OPSWATLa strategia di difesa a più livelli

Un altro aspetto distintivo dell'approccio di OPSWATè la sua strategia di difesa a più livelli. Riconoscendo che nessuna singola soluzione è un proiettile d'argento per le molteplici sfide della sicurezza delle e-mail, OPSWAT impiega una combinazione di tecnologie avanzate leader di mercato.

Dalla tecnologiaDeep Content Disarm and Reconstruction Deep CDR™), che elimina le potenziali minacce presenti negli allegati delle e-mail, ai controlli in tempo reale della reputazione degli URL e al rilevamento delle anomalie basato sull'apprendimento automatico, OPSWAT una suite completa di soluzioni che operano in sinergia per garantire una protezione efficace della posta elettronica.

Contrariamente ai fornitori che giocano un gioco reattivo di recupero delle minacce informatiche, la metodologia proattiva e olistica di OPSWATla posiziona come leader nel settore della sicurezza delle e-mail, assicurando che le aziende possano comunicare con fiducia e sicurezza.