Introduzione

Questo blog presenta un'analisi tecnica delle vulnerabilità CVE-2025-59718 e CVE-2025-59719, due vulnerabilità critiche di bypass dell'autenticazione che interessano diversi prodotti Fortinet quando è abilitato FortiCloud Single Sign-On (SSO).

Entrambe le vulnerabilità derivano da una verifica non corretta delle firme crittografiche (CWE-347) durante l'elaborazione delle risposte SAML. In determinate condizioni, una risposta SAML appositamente manipolata potrebbe essere accettata come valida, consentendo a un utente malintenzionato non autenticato di aggirare l'autenticazione SSO di FortiCloud.

Al momento in cui è stata condotta questa ricerca, le informazioni tecniche disponibili al pubblico erano limitate e non era disponibile alcuna prova di concetto verificabile in modo indipendente che dimostrasse un effettivo sfruttamento delle vulnerabilità. OPSWAT 515 OPSWAT ha condotto un'analisi approfondita per determinare se tali vulnerabilità fossero effettivamente sfruttabili e per valutarne l'impatto concreto.

Ambito della vulnerabilità e impatto tecnico

Le vulnerabilità CVE-2025-59718 e CVE-2025-59719 interessano diversi prodotti Fortinet, tra cui FortiOS, FortiWeb, FortiProxy e FortiSwitchManager, quando si utilizza FortiCloud Single Sign-On (SSO) per l'autenticazione amministrativa.

La causa principale di entrambe le vulnerabilità è una verifica non corretta delle firme crittografiche (CWE-347) durante l'elaborazione delle risposte SAML. Di conseguenza, in determinate condizioni, le risposte SAML non valide o manomesse potrebbero essere elaborate come dati di autenticazione legittimi.

Quando FortiCloud SSO è abilitato, questa vulnerabilità può portare a un bypass completo dell'autenticazione. Se lo sfruttamento della vulnerabilità va a buon fine, un aggressore non autenticato può accedere alle interfacce amministrative protette senza disporre di credenziali valide. A seconda della configurazione dell'implementazione e dell'esposizione degli accessi, ciò può portare, in ultima analisi, alla compromissione totale del dispositivo interessato.

Secondo l'avviso pubblicato da FortiGuard Labs, queste vulnerabilità sono state individuate internamente. Al momento della pubblicazione non erano stati resi noti al pubblico i dettagli relativi alle modalità di sfruttamento e alle procedure operative degli attacchi.

Valutazione delle richieste di risarcimento per danni causati da attività pubbliche

A seguito della divulgazione, diversi repository pubblici e post su blog tecnici hanno affermato di fornire exploit di prova (proof-of-concept) per CVE-2025-59718 e CVE-2025-59719. Per valutare con precisione la sfruttabilità effettiva di queste vulnerabilità, Unit 515 ha condotto un'analisi sistematica e una verifica pratica dei materiali disponibili pubblicamente in un ambiente controllato.

Il materiale esaminato comprendeva diversi repository GitHub che avrebbero dovuto dimostrare la possibilità di aggirare l'autenticazione tramite risposte SAML appositamente manipolate sui dispositivi Fortinet. Tuttavia, nel corso della verifica tecnica, l'Unità 515 ha stabilito che tali implementazioni non erano funzionanti.

In particolare, la nostra analisi ha dimostrato che i PoC pubblicati:

- Non è possibile aggirare con successo l'autenticazione SSO di FortiCloud

- Basarsi su ipotesi che non rispecchiano l'effettivo comportamento di elaborazione SAML nei prodotti interessati

- Impossibilità di stabilire una sessione autenticata valida o di ottenere l'accesso amministrativo

Di conseguenza, nessuno dei PoC disponibili al pubblico è stato in grado, nella pratica, di sfruttare le vulnerabilità CVE-2025-59718 o CVE-2025-59719.

Convalida tecnica indipendente a cura dell'Unità 515

Considerata la gravità critica attribuita alle vulnerabilità CVE-2025-59718 e CVE-2025-59719, e in assenza di qualsiasi attacco verificato reso pubblico, OPSWAT 515 OPSWAT ha condotto un'indagine tecnica indipendente per determinare se tali vulnerabilità fossero effettivamente sfruttabili in condizioni reali.

I test sono stati condotti in un ambiente di laboratorio controllato utilizzando dispositivi Fortinet vulnerabili configurati con FortiCloud SSO per l'autenticazione amministrativa. La ricerca si è concentrata sull'analisi della logica di gestione delle risposte SAML, del comportamento di verifica delle firme e dei presupposti di affidabilità adottati durante il flusso di autenticazione.

Grazie a questa indagine, l'Unità 515 è riuscita a riprodurre in modo affidabile il comportamento vulnerabile e a confermare che una verifica crittografica insufficiente durante l'elaborazione SAML può, in determinate condizioni, essere sfruttata per aggirare i controlli di autenticazione. Il comportamento osservato dimostra che le vulnerabilità non sono di natura teorica e possono essere sfruttate in modo ripetibile quando vengono soddisfatte le condizioni necessarie.

Questa verifica conferma che CVE-2025-59718 e CVE-2025-59719 rappresentano vere e proprie vulnerabilità di bypass dell'autenticazione con un impatto significativo sulla sicurezza, piuttosto che difetti di implementazione limitati a casi marginali.

Dichiarazione sulla ricerca responsabile

Tutti i test sono stati condotti esclusivamente nei nostri ambienti isolati e non di produzione a fini di ricerca sulla sicurezza. Nessun sistema dei clienti né alcun ambiente esterno è stato interessato.

Raccomandazione

Misure di mitigazione di Fortinet

Nel dicembre 2025, Fortinet ha pubblicato l'avviso FortiGuard FG-IR-25-647, relativo a due vulnerabilità di bypass dell'autenticazione del Single Sign-On (SSO) di FortiCloud, CVE-2025-59718 e CVE-2025-59719. Come parte della risposta iniziale, Fortinet ha fornito versioni aggiornate del firmware per tutte le famiglie di prodotti interessate e ha consigliato ai clienti di aggiornare i dispositivi interessati e di rivedere le configurazioni di accesso amministrativo relative a FortiCloud SSO.

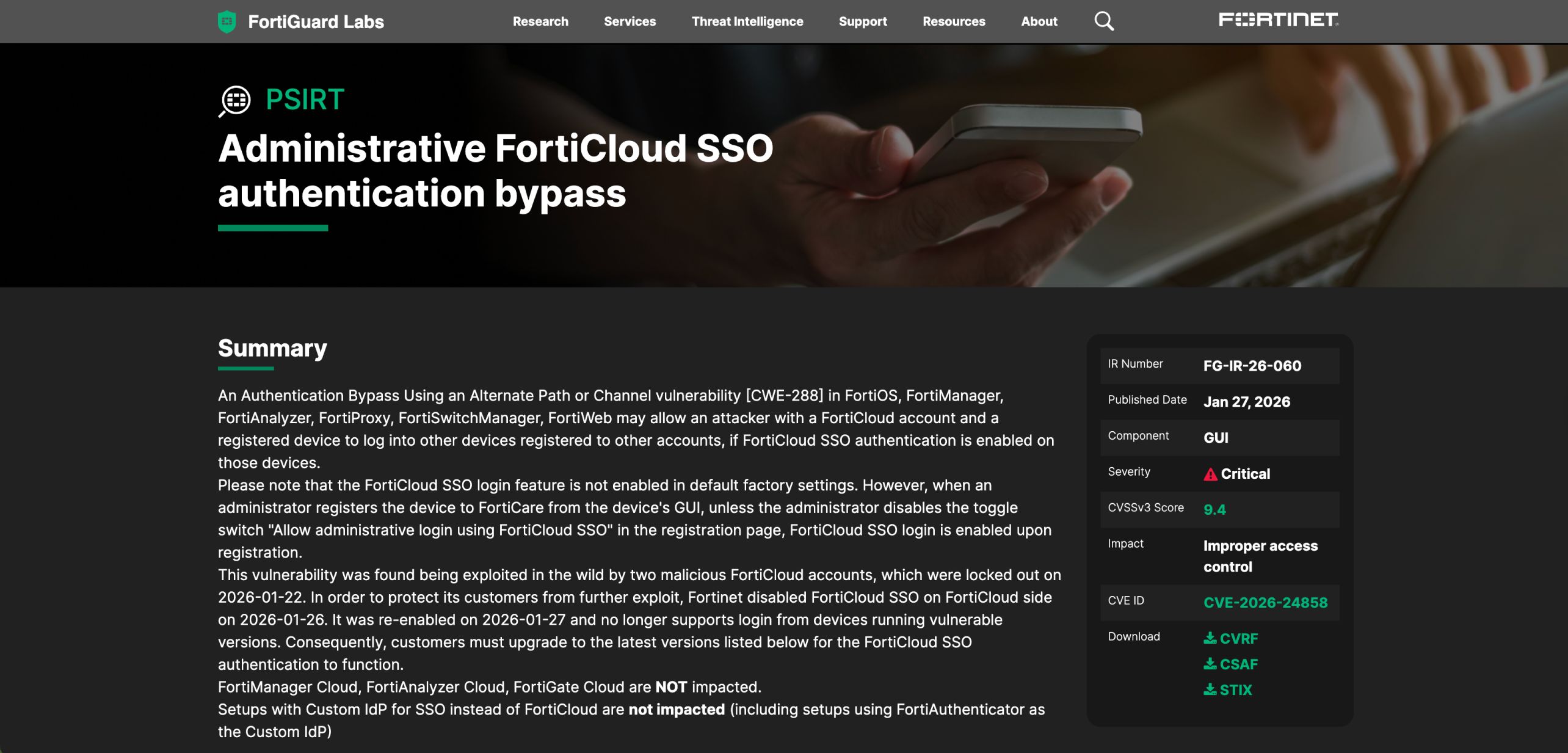

Alla fine di gennaio 2026, Fortinet ha ricevuto segnalazioni da un numero limitato di clienti relative ad attività di accesso amministrativo inattese che presentavano forti somiglianze con il problema già risolto in precedenza. È importante sottolineare che diversi sistemi interessati utilizzavano già il firmware più recente disponibile all’epoca, il che indica che il comportamento osservato era causato da una via di attacco distinta piuttosto che da una correzione incompleta delle vulnerabilità originali.

A seguito di ulteriori indagini, Fortinet ha individuato una vulnerabilità che consente di aggirare l'autenticazione tramite un percorso o un canale alternativo (CWE-288), che interessava diversi prodotti quando era abilitata l'autenticazione SSO di FortiCloud. A tale vulnerabilità è stato assegnato il codice CVE-2026-24858 ed è stata documentata nell'avviso FortiGuard FG-IR-26-060.

Per mitigare questo rischio recentemente individuato, Fortinet ha rilasciato ulteriori aggiornamenti del firmware e ha implementato misure di controllo più rigorose a livello del servizio FortiCloud. A partire dal 27 gennaio 2026, l'autenticazione SSO di FortiCloud sarà consentita solo per i dispositivi che utilizzano versioni del firmware supportate e aggiornate e che dispongono di un abbonamento FortiCloud attivo. Ai dispositivi che non soddisfano questi requisiti verrà impedito di autenticarsi tramite SSO di FortiCloud, bloccando così efficacemente qualsiasi tentativo di sfruttamento attraverso i percorsi di autenticazione interessati.

Queste misure combinate risolvono sia le vulnerabilità relative al bypass dell'SSO di FortiCloud segnalate inizialmente, sia il percorso di autenticazione alternativo individuato successivamente, riducendo in modo significativo il rischio di accessi amministrativi non autorizzati tramite l'SSO di FortiCloud.

Firewall e soluzione OPSWAT Diode OPSWAT

Questo tipo di attacco mette in luce un rischio architettonico critico: quando un firewall viene compromesso o aggirato, non è più possibile considerarlo una barriera di sicurezza affidabile. Una volta che ciò accade, gli aggressori possono ottenere un accesso persistente a segmenti di rete considerati sicuri, e ogni sistema protetto esclusivamente dal firewall rimane esposto.

I firewall rimangono una componente essenziale della sicurezza di rete, ma si tratta di controlli basati su software che operano sulla base di presupposti di fiducia. Quando tali presupposti vengono meno – a causa di abusi nell'autenticazione, difetti logici o canali di gestione compromessi – il firewall può involontariamente agevolare i movimenti degli aggressori anziché impedirli. A questo punto, le tradizionali misure di rafforzamento della sicurezza e l'ottimizzazione delle politiche offrono un valore limitato, poiché il perimetro stesso è stato violato.

L'importanza di una difesa a più livelli oltre il Firewall

Le architetture di sicurezza resilienti si basano sul presupposto che possa verificarsi una violazione. I firewall, i servizi di gestione delle identità e altri controlli basati su software sono tutti soggetti a vulnerabilità e a casi di perdita di fiducia. Una volta che un firewall viene compromesso, qualsiasi sistema che lo utilizzi come unico punto di controllo rimane gravemente esposto, indipendentemente dal livello di protezione interna.

Per mitigare questo rischio, le organizzazioni devono adottare una strategia di difesa a più livelli che includa almeno un meccanismo di controllo in grado di contenere una violazione anche dopo il cedimento del confine di sicurezza del firewall. Ciò richiede di andare oltre l'applicazione basata su criteri per passare all'isolamento fisico.

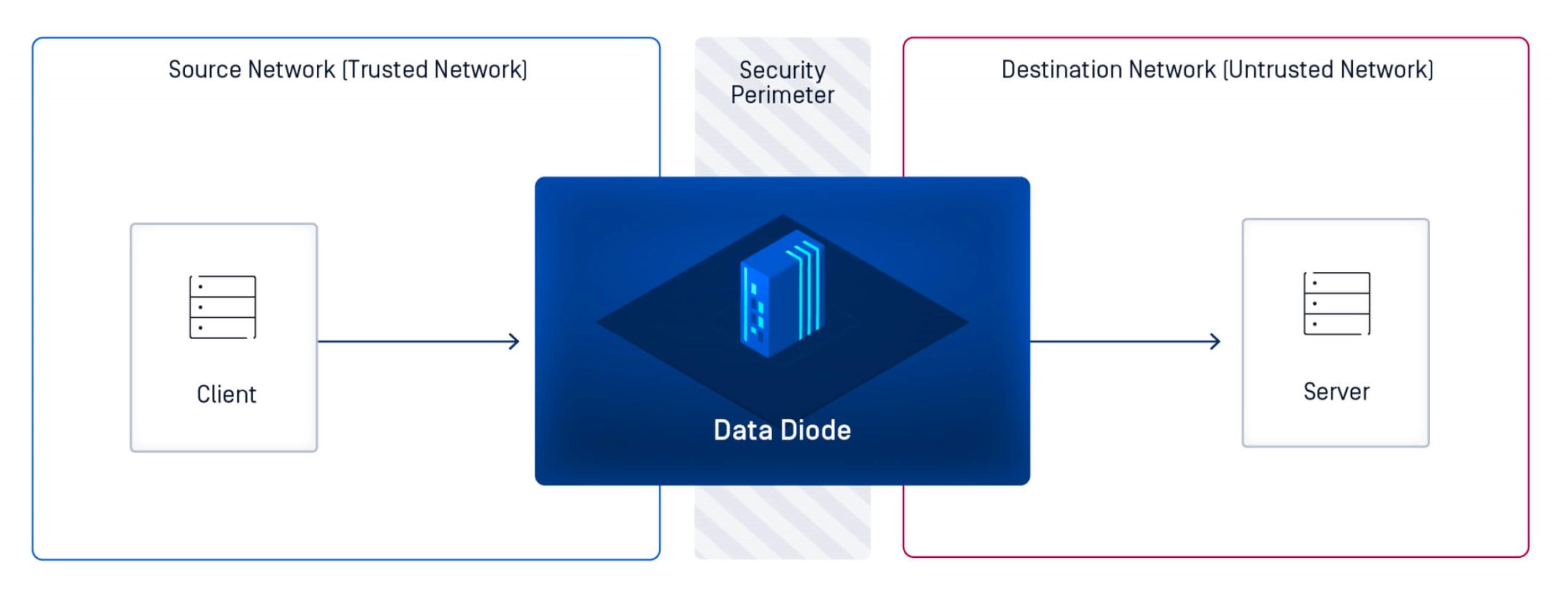

I diodi di dati come misura di sicurezza deterministica

Un diodo di dati impone un flusso di dati fisicamente unidirezionale, garantendo che le informazioni possano muoversi in una sola direzione senza alcuna possibilità di traffico di ritorno. A differenza dei firewall, che si basano su criteri software, gestione delle sessioni e presupposti di affidabilità, un diodo di dati garantisce l'isolamento a livello hardware. Il percorso in entrata non esiste, il che rende strutturalmente impossibili l'accesso remoto, l'iniezione di comandi e la comunicazione inversa.

Questo approccio modifica radicalmente il modello di sicurezza. Anziché cercare di rilevare o bloccare le attività dannose, il data diode elimina completamente la via di attacco. Anche se i controlli a monte venissero compromessi, non esisterebbe alcun meccanismo che consenta a un aggressore di interagire con i sistemi protetti.

Optical DiodeMetaDefender : Una soluzione completa per i diodi dati

Quando le protezioni del firewall non sono più sufficienti a garantire la segmentazione, le organizzazioni necessitano di un meccanismo di controllo in grado di preservare i confini di sicurezza indipendentemente dall'applicazione delle politiche o dalla fiducia bidirezionale. Il OPSWAT MetaDefender Optical Diode è progettato per soddisfare questa esigenza, offrendo i più elevati standard di isolamento di rete, integrità dei dati e conformità normativa per ambienti in cui il fallimento non è un'opzione.

Progettato per proteggere dalle moderne minacce informatiche che prendono di mira le infrastrutture critiche e gli ambienti di tecnologia operativa (OT), MetaDefender Optical Diode un meccanismo affidabile per garantire comunicazioni sicure senza esporre le reti protette. Anziché sostituire i firewall, li integra imponendo un flusso di dati fisico unidirezionale, assicurando che i sistemi critici rimangano isolati anche nel caso in cui i tradizionali controlli perimetrali vengano compromessi.

Grazie alla recente acquisizione di FEND OPSWAT, laOptical Diode MetaDefender Optical Diode è ora in grado di supportare qualsiasi scala di implementazione e caso d'uso: dalle soluzioni compatte per strutture remote o periferiche alle piattaforme ad alta capacità per ambienti industriali su larga scala. Che si tratti di proteggere una raffineria, una centrale elettrica, un nodo di trasporto, un sito produttivo o un sistema di difesa, le organizzazioni possono implementare un MetaDefender Optical Diode per le loro esigenze operative.

Grazie alla combinazione di isolamento fisico unidirezionale e prevenzione avanzata delle minacce, MetaDefender Optical Diode alle reti critiche di comunicare in tutta sicurezza, senza mai essere esposte a rischi in entrata. Offre alle organizzazioni la certezza che, anche in contesti ad alto rischio, lo scambio di dati essenziali possa avvenire senza compromettere la sicurezza.

MetaDefender Optical Diode molto più di un semplice dispositivo di sicurezza informatica: è una garanzia di tranquillità per gli ambienti in cui i confini di fiducia devono rimanere inalterati, anche quando altri controlli non riescono a farlo.