Estrazione dell'archivio

I file di archivio contengono spesso più livelli di contenuti compressi pensati per eludere i tradizionali strumenti di sicurezza basati sull'

. OPSWAT Extraction decomprime gli archivi in modo sicuro e sottopone ogni file a un'analisi approfondita.

- Estrazione ricorsiva degli archivi

- Rilevamento delle bombe nell'archivio

- Prevenzione del danneggiamento dei dati

OPSWAT è affidabile per

Estrazione ricorsiva

a profondità configurabile

160+

Formati di archivio

: supportati

Estrazione in un unico passaggio

Su tutti i motori

Rilevamento e contenimento delle bombe nell'archivio

Supporto per archivi crittografati e protetti da password

Gli hacker sfruttano la struttura degli archivi

Livelli annidati, intestazioni non corrette e archivi concatenati mettono in difficoltà gli scanner che si limitano a esaminare la superficie di un file

prima di classificarlo come sicuro.

Minacce nascoste

La scansione di un archivio nel suo complesso non rivela il suo contenuto. Gli autori degli attacchi utilizzano livelli annidati, file ZIP concatenati, contenitori autoestraenti e file multiformato per garantire che i parser si fermino prima di raggiungere il payload. Senza l'estrazione come prerequisito per la scansione, i motori di rilevamento non ispezionano mai la minaccia effettiva.

Archivi crittografati

Gli archivi protetti da password risultano illeggibili per la maggior parte degli strumenti di sicurezza senza la password. Le campagne attive continuano a diffondere ransomware e infostealer in questo modo, inviando la password tramite un canale separato per evitare che venga individuata.

Archivio con file danneggiati e di dimensioni eccessive

Gli archivi non hanno bisogno di contenere un payload per causare danni. Le bombe da decompressione esauriscono le risorse della CPU, della memoria e del disco per bloccare o mandare in crash le pipeline di scansione, creando così un varco che consente ad altre minacce di passare inosservate. Gli archivi con livelli di nidificazione profondi producono lo stesso risultato quando non vengono applicati limiti alla profondità di ricorsione, al numero di file o alle dimensioni dei file estratti.

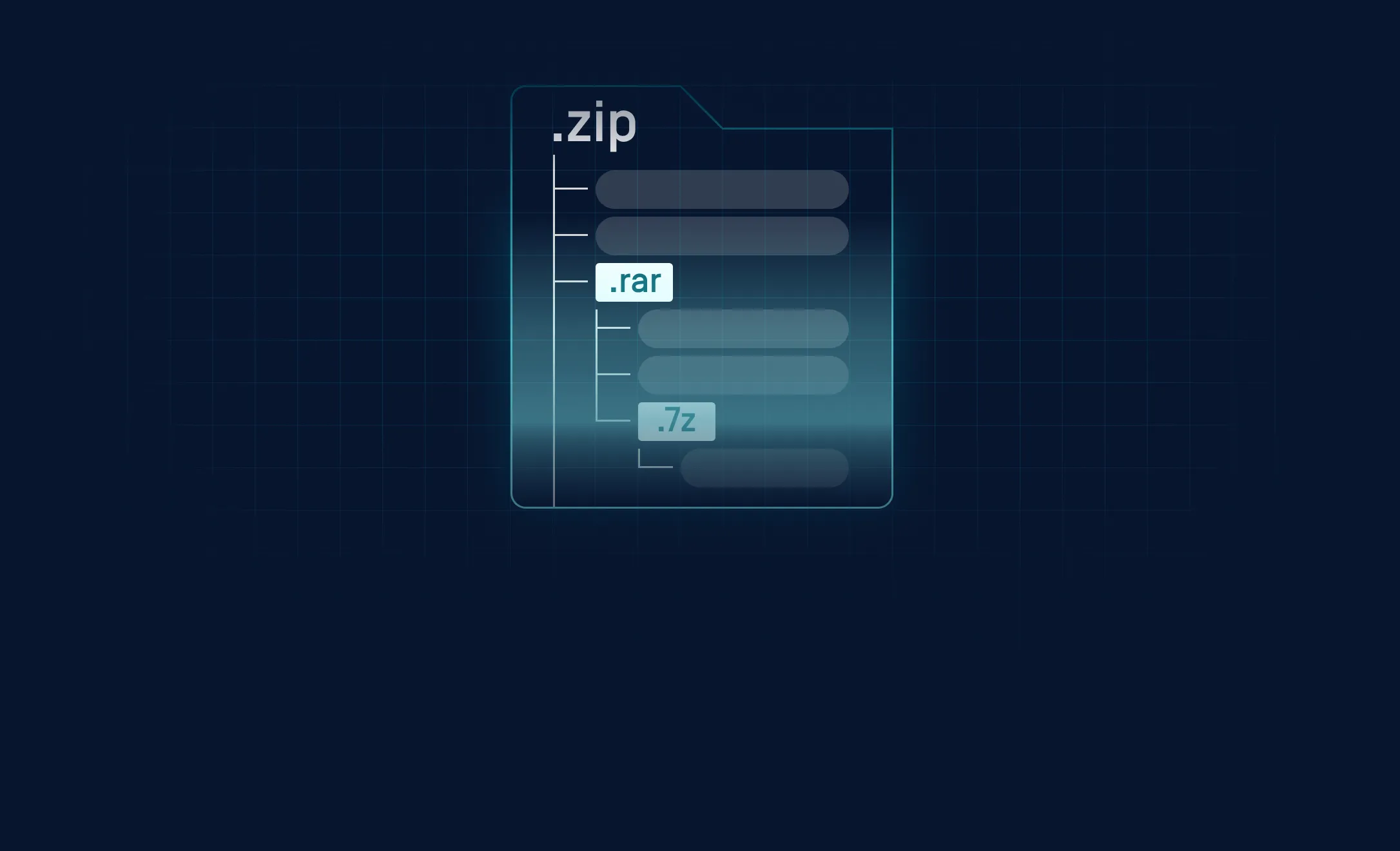

Estrazione coerente e scalabile dagli archivi

L'Archive Extraction Engine centralizza la decompressione dei file compressi e dei formati container, garantendo che ogni file al loro interno venga estratto e sottoposto a un'analisi approfondita prima di passare agli altri motori di scansione.

Analisi approfondita, visibilità completa, ispezione più accurata dell'

Il motore di estrazione dall'archivio utilizza parser ottimizzati per estrarre i file, unificare la logica di estrazione e integrarsi con i flussi di lavoro di scansione e CDR.

Caratteristiche principali e vantaggi

Estrazione ricorsiva degli archivi

Estrae automaticamente più livelli annidati per rivelare i file nascosti nelle profondità di complesse strutture di archiviazione che la scansione in un unico passaggio non riesce mai a raggiungere. Nessun livello di annidamento può più fungere da nascondiglio sicuro per i payload dannosi.

Estrazione in un unico passaggio su tutti i motori

La gestione dell'archivio viene eseguita una sola volta per ogni tipo di file e i dati estratti vengono condivisi tra tutti i motori di scansione a valle, eliminando così le operazioni di decompressione ridondanti. Elaborazione più rapida e risultati uniformi, indipendentemente dal numero di motori utilizzati.

Limiti di estrazione configurabili

Gli amministratori impostano limiti massimi precisi per la profondità di ricorsione, il numero massimo di file estratti e la dimensione totale non compressa per ogni flusso di lavoro. I file che causano un sovraccarico durante la decompressione e gli archivi di dimensioni eccessive vengono gestiti prima che possano esaurire le risorse di sistema o bloccare le pipeline di scansione.

Opzioni di distribuzione

On-Premises

Implementalo all'interno della tua infrastruttura di sicurezza esistente per avere pieno controllo e personalizzazione.

Cloud

Utilizza l'elaborazione basata su cloud per estendere l'analisi degli archivi ad ambienti distribuiti.

Ibrido

Combina le implementazioni on-premise e nel cloud per ottimizzare le prestazioni e la copertura di sicurezza.

Risorse

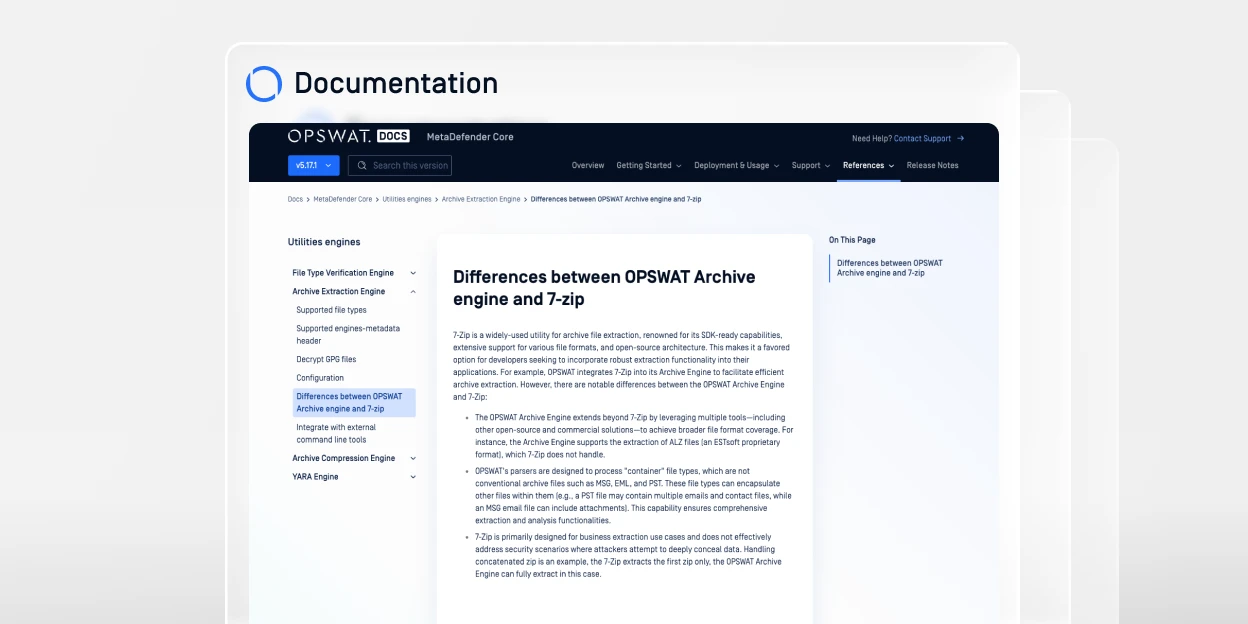

La differenza tra l'estrazione effettuata dal motore Archive Extraction Engine e quella effettuata dal motore antivirus Metascan

Differenze tra il motore OPSWAT e 7-Zip