Le minacce informatiche avanzate riescono a eludere gli strumenti di sicurezza tradizionali mutando più rapidamente di quanto i sistemi di rilevamento basati su firme e i feed di reputazione riescano ad adattarsi. Gli autori degli attacchi modificano regolarmente le varianti del malware, cambiano gli indicatori di attività dannosa e nascondono i comportamenti dannosi all'interno di file apparentemente legittimi.

Per individuare queste minacce, i team di sicurezza hanno bisogno di informazioni che mettano in relazione diversi indicatori, quali indicatori di reputazione, elementi comportamentali e relazioni tra le varianti di malware.

Threat Intelligence alla base MetaDefender affronta questa sfida mettendo in correlazione i dati sulla reputazione, gli IOC (indicatori di compromissione) generati dalla sandbox e la ricerca di somiglianze tra le minacce basata sull'apprendimento automatico. Ciò aiuta i team di sicurezza a individuare le minacce zero-day e a identificare le relazioni tra i modelli e le attività dannose già noti.

Se implementata tramite MetaDefender for Core, questa intelligence opera direttamente all’interno di ambienti on-premise e isolati. Le organizzazioni possono analizzare i file sospetti utilizzando un’analisi dinamica basata sull’emulazione, arricchendo al contempo i risultati con informazioni correlate sulle minacce per individuare minacce evasive e mai rilevate prima.

Perché Threat Intelligence basate esclusivamente sulla reputazione Threat Intelligence sufficienti

Le piattaforme tradizionali di intelligence sulle minacce si basano su indicatori di reputazione quali hash dei file, indirizzi IP, domini e URL. Questi indicatori possono aiutare a identificare le minacce note, ma forniscono un contesto limitato quando gli autori degli attacchi modificano il malware o cambiano gli indicatori dannosi, come i domini o gli indirizzi IP.

Limiti dell Threat Intelligence basata sulla reputazione

| Limiti dell'intelligence basata sulla reputazione | Ripercussioni sui team di sicurezza |

|---|---|

| Gli indicatori basati sull'hash cambiano facilmente | I file dannosi possono eludere il rilevamento basato sulla reputazione quando gli indicatori cambiano |

| Gli indicatori mancano di un contesto comportamentale | Gli analisti non riescono a capire come si comporta un file durante l'esecuzione |

| Gli indicatori compaiono isolatamente | È difficile stabilire se vi siano attività dannose correlate |

| Le fonti di intelligence sono frammentarie | Gli analisti devono passare da uno strumento all'altro per indagare sulle minacce |

Threat Intelligence supera questa limitazione mettendo in correlazione diversi tipi di informazioni. Anziché basarsi esclusivamente su indicatori statici, il motore combina i dati relativi alla reputazione con gli elementi comportamentali estratti dall'analisi dinamica e dalla ricerca di somiglianze tra le minacce su campioni correlati.

Questo approccio consente ai team di sicurezza di andare oltre i singoli indicatori e individuare modelli che identificano varianti di malware finora sconosciute, mettendole in relazione con modelli dannosi già noti.

Come il Threat Intelligence mette in correlazione gli indicatori

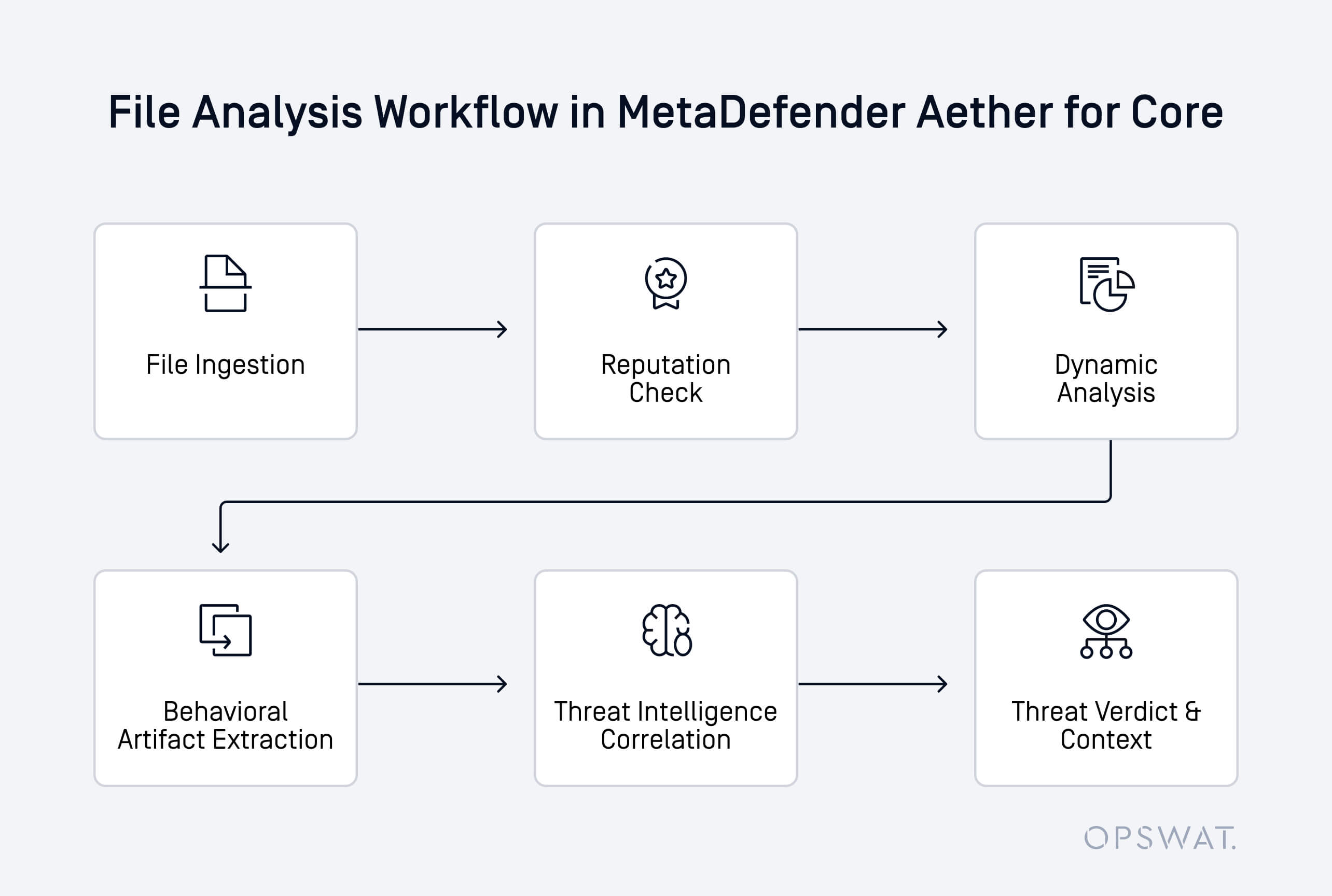

Analizzando sia gli indicatori statici che gli artefatti comportamentali, il sistema è in grado di individuare le relazioni tra file dannosi, indicatori correlati e attività dannose note. Il Threat Intelligence opera nell'ambito di una pipeline di rilevamento zero-day a quattro livelli che analizza i file che entrano nell'ambiente. Ogni livello apporta un diverso tipo di intelligence che rafforza il verdetto complessivo.

1. Reputazione delle minacce

La prima fase consiste nel confrontare i file e i relativi IOC con gli indicatori globali di intelligence sulle minacce. File, URL, domini e indirizzi IP vengono confrontati con indicatori di attività dannose già noti, al fine di identificare rapidamente le minacce già rilevate in precedenza.

2. Analisi dinamica

Quando non è possibile classificare i file solo tramite controlli di reputazione, questi vengono eseguiti all'interno di un ambiente di analisi dinamica basato sull'emulazione. Questa fase genera dati comportamentali quali file generati, modifiche al registro di sistema, catene di esecuzione e callback di rete che rivelano il comportamento del file durante l'esecuzione.

3. Valutazione del rischio

Gli artefatti comportamentali estratti dall'analisi dinamica vengono correlati con gli indicatori di reputazione per valutare le attività sospette.

4. Ricerca per somiglianza delle minacce

La fase finale utilizza una ricerca di somiglianza delle minacce basata sull'apprendimento automatico per individuare somiglianze strutturali e comportamentali tra i campioni. Ciò consente al motore di identificare file mai visti prima, mettendoli in relazione con modelli dannosi già noti.

Insieme, queste funzioni di intelligence trasformano indicatori isolati in informazioni correlate sulle minacce. I team di sicurezza ottengono una visione più approfondita del comportamento dei file, della loro correlazione con attacchi noti e della possibilità che rappresentino una nuova variante di una minaccia esistente.

Threat Intelligence per MetaDefender Core

Quando viene implementato tramite MetaDefender for Core, il Threat Intelligence opera direttamente all'interno degli ambienti di sicurezza on-premise. Ciò consente alle organizzazioni di analizzare i file sospetti senza inviare dati a servizi esterni, aspetto fondamentale per gli ambienti soggetti a normative o isolati fisicamente.

Il motore opera in sinergia con le funzionalità di analisi dinamica basate sull'emulazione di MetaDefender . I file che entrano nell'ambiente vengono eseguiti all'interno di un ambiente di analisi controllato, dove il sistema ne osserva il comportamento ed estrae gli IOC.

Questi indicatori comportamentali vengono poi messi in relazione dal Threat Intelligence . Gli indicatori di reputazione forniscono un contesto sugli indicatori di minaccia noti, mentre quelli generati dalla sandbox rivelano il comportamento del file durante l'esecuzione. La ricerca di somiglianze tra minacce confronta le caratteristiche comportamentali e strutturali dei file con campioni analizzati in precedenza.

Segnali di intelligence utilizzati dal Threat Intelligence

| Segnale di intelligence | Fonte | Cosa rivela |

|---|---|---|

| Indicatori di reputazione | Motore di valutazione della reputazione delle minacce | Indicatori noti di attività dannose |

| Artefatti comportamentali | Analisi dinamica | Come si comporta il file durante l'esecuzione |

| Caratteristiche strutturali | Controllo dei file | Struttura o compressione del file sospetta |

| Ricerca di somiglianza delle minacce | Analisi di similarità basata sull'apprendimento automatico | Somiglianze strutturali e comportamentali tra i file analizzati |

Poiché il motore opera nello stesso ambienteCore MetaDefender Core , le organizzazioni possono integrare questa analisi direttamente nelle pipeline di elaborazione dei file già esistenti. I file sospetti inviati tramite gateway di posta elettronica, piattaforme di trasferimento file, scansione degli archivi o altri punti di controllo possono essere analizzati e messi in relazione con le informazioni sulle minacce prima che raggiungano i sistemi interni.

Questa architettura integra l'analisi comportamentale e le informazioni sulle minacce direttamente neiCore MetaDefender Core . Di conseguenza, le organizzazioni possono identificare le minacce evasive mantenendo il pieno controllo sui dati sensibili.

Le sfide alla sicurezza e come il Threat Intelligence le affronta

I team di sicurezza ricorrono spesso a strumenti distinti per individuare le minacce, analizzare il comportamento del malware e indagare sugli attacchi correlati. Questa frammentazione rallenta le indagini e rende difficile collegare gli indicatori tra le diverse fasi di un attacco.

Il Threat Intelligence affronta queste sfide mettendo in correlazione indicatori di reputazione, dati comportamentali e campioni correlati all'interno di una pipeline di intelligence unificata.

Contesto limitato derivante dai dati sulla reputazione

Quando gli autori degli attacchi modificano le varianti di malware, gli indicatori di reputazione da soli potrebbero non rivelare la vera natura della minaccia. Mettendo in relazione gli elementi comportamentali estratti durante l'analisi dinamica con gli indicatori di reputazione e la ricerca di somiglianze tra le minacce, il Threat Intelligence fornisce un contesto più approfondito per valutare i file sospetti e identificare varianti di malware finora sconosciute.

Silos investigativi

In molti contesti, l'analisi in sandbox, la verifica della reputazione e la ricerca di somiglianze tra minacce vengono eseguite con strumenti distinti. Gli analisti devono passare da un sistema all'altro per stabilire se un file sospetto faccia parte di un attacco più ampio.

Threat Intelligence mette automaticamente in correlazione questi IOC, consentendo agli analisti di visualizzare gli artefatti comportamentali, gli indicatori correlati e i file analizzati nell'ambito di un unico processo investigativo. Ciò riduce i tempi di indagine e aiuta gli analisti a stabilire se un file sia associato ad attività dannose già note o rappresenti una nuova minaccia.

Visibilità in ambienti con accesso limitato o isolati fisicamente

Molte organizzazioni che gestiscono infrastrutture critiche non possono fare affidamento su analisi delle minacce basate sul cloud. MetaDefender for Core al Threat Intelligence di operare direttamente all'interno di ambienti on-premise, permettendo l'analisi dei file sospetti senza necessità di connettività esterna.

Indicatori di compromissione ad alta fedeltà

L'analisi dinamica genera artefatti comportamentali quali file rilasciati, callback di rete, modifiche al Registro di sistema e catene di esecuzione. Se correlati agli indicatori di reputazione e alla ricerca di somiglianze tra le minacce, questi artefatti forniscono indicatori di compromissione (IOC) altamente affidabili che consentono di accelerare le indagini e la risposta.

Il ruolo del Threat Intelligence neiCore MetaDefender

In molte organizzazioni, i file sospetti entrano nell'ambiente attraverso diversi canali, quali allegati e-mail, trasferimenti di file, caricamenti e supporti rimovibili. I team di sicurezza hanno bisogno di un modo per analizzare questi file senza interrompere i normali flussi di lavoro aziendali né esporre i dati sensibili a sistemi esterni.

Una volta implementato tramite MetaDefender for Core, il Threat Intelligence entra a far parte del flusso di ispezione dei file all'interno di MetaDefender Core. I file sospetti possono essere analizzati mentre transitano attraverso i controlli di sicurezza esistenti, consentendo alle organizzazioni di identificare le minacce prima che i file raggiungano i sistemi interni.

All'internoCore MetaDefender Core , il processo di analisi segue solitamente una sequenza strutturata:

- Un file entra nell'ambiente tramite un canale di trasmissione dei contenuti, come un'e-mail, un caricamento o un trasferimento di file

- L'analisi statica e i controlli di reputazione verificano se il file corrisponde a minacce note

- I file sospetti o sconosciuti vengono eseguiti in un ambiente di analisi dinamica basato sull'emulazione

- Vengono estratti elementi comportamentali quali file eliminati, modifiche al registro di sistema, catene di esecuzione e callback di rete

- Threat Intelligence mette in correlazione questi elementi con i dati sulla reputazione e la ricerca di somiglianze tra le minacce

- Il sistema formula un verdetto finale basato sull'intelligenza contestuale, che aiuta gli analisti a comprendere il rischio

Poiché il motore opera direttamente all'internoCore MetaDefender Core , le organizzazioni possono applicare queste informazioni a più punti di ispezione. I file che entrano attraverso gateway di posta elettronica, sistemi di trasferimento file, piattaforme di archiviazione e altri flussi di lavoro relativi ai contenuti possono tutti beneficiare della stessa analisi correlata.

Questa integrazione consente ai team di sicurezza di applicare le informazioni sulle minacce basate sul comportamento direttamente all'interno dei flussi di lavoro operativi, aiutandoli a individuare prima i file sospetti e garantendo al contempo un'ispezione uniforme in tutto l'ambiente.

Perché Threat Intelligence basata sul comportamento Threat Intelligence fondamentale per il rilevamento degli attacchi zero-day

Il malware raramente si basa su un unico indicatore statico. Di conseguenza, i team di sicurezza hanno bisogno di informazioni che si concentrino sul comportamento e sulle relazioni tra gli attacchi piuttosto che su indicatori isolati.

L'intelligence sulle minacce incentrata sul comportamento affronta questa sfida mettendo in correlazione diversi indicatori che rivelano il comportamento dei file dannosi. Anziché basarsi esclusivamente sui dati relativi alla reputazione, il Threat Intelligence analizza il comportamento durante l'esecuzione, gli IOC correlati e le somiglianze tra i file analizzati per aiutare a valutare se siano sospetti.

Questo approccio migliora il rilevamento:

- Identificare minacce mai osservate prima attraverso l'analisi di indizi comportamentali

- Individuazione delle relazioni tra varianti di malware che presentano modelli di esecuzione simili

- Collegare i file sospetti alle attività dannose correlate e agli IOC associati

- Fornire informazioni contestuali che aiutino gli analisti a comprendere lo scopo di un file

All'interno di MetaDefender for Core, queste funzionalità operano in combinazione con l'analisi dinamica basata sull'emulazione. L'ambiente sandbox mette in luce comportamenti nascosti, mentre il Threat Intelligence mette in relazione gli artefatti risultanti con gli indicatori di reputazione e i campioni analizzati in precedenza.

Combinando questi indicatori comportamentali, le organizzazioni possono individuare malware zero-day che altrimenti sfuggirebbero ai sistemi di rilevamento basati su firme o ai feed di reputazione. Ciò consente ai team di sicurezza di identificare più rapidamente le minacce finora sconosciute e di intervenire prima che gli attacchi si diffondano nell'ambiente.

Individua più rapidamente le minacce sconosciute grazie Threat Intelligence basata sul comportamento

Quando viene implementato tramite MetaDefender for Core, il Threat Intelligence opera direttamente all'interno dell'ambiente dell'organizzazione. I team di sicurezza possono analizzare i file sospetti utilizzando un'analisi dinamica basata sull'emulazione, mettendo in correlazione i risultati con le informazioni sulle minacce per individuare file finora sconosciuti e le relative attività dannose.

Integrando la correlazione delle informazioni sulle minacce direttamente neiCore MetaDefender Core , le organizzazioni possono analizzare i file in una fase più precoce del processo di ispezione e ottenere una maggiore visibilità sulle attività sospette prima che le minacce raggiungano i sistemi interni.

Rafforza la tua strategia di rilevamento delle vulnerabilità zero-day grazie a informazioni sulle minacce basate sul comportamento. Rivolgiti ai nostri esperti per scoprire come il Threat Intelligence possa migliorare il rilevamento in tuttiCore tuoiCore MetaDefender Core .