L'Unione europea ha notevolmente rafforzato la propria posizione in materia di sicurezza informatica con l'adozione del regolamento (UE) 2024/2847, noto anche come CRA (Cyber Resilience Act). In quanto primo regolamento orizzontale in materia di sicurezza informatica per i PDE (prodotti con elementi digitali), il CRA stabilisce requisiti di sicurezza giuridicamente vincolanti sia per l'hardware che per il software immessi sul mercato dell'UE.

Nel 2024, il regolamento ha introdotto formalmente obblighi in materia di sicurezza informatica per l'intero ciclo di vita dei prodotti, dallo sviluppo sicuro e dalla due diligence sui componenti di terze parti alla gestione delle vulnerabilità e alla segnalazione degli incidenti.

A partire da settembre 2026, i produttori saranno tenuti a segnalare le vulnerabilità attivamente sfruttate e gli incidenti di sicurezza gravi. Entro dicembre 2027, la piena conformità diventerà obbligatoria, compresiBill of Materials (SBOM) alla documentazione, ai controlli di sicurezza durante il ciclo di vita eBill of Materials (SBOM) Software Bill of Materials (SBOM) .

Per i CIO, i CISO, i responsabili della sicurezza dei prodotti e i team addetti alla conformità, il CRA comporta conseguenze operative, finanziarie e normative. Le organizzazioni devono essere pronte a dimostrare l'adozione di pratiche di sicurezza integrate nella progettazione, implementare un monitoraggio continuo delle vulnerabilità, mantenere una documentazione SBOM pronta per gli audit e garantire la trasparenza della catena di fornitura per tutti i componenti, sia proprietari che open source.

Questo articolo offre una guida pratica alla conformità con il CRA, trattando gli obblighi relativi alla catena di fornitura del software, i requisiti relativi alla SBOM, le responsabilità relative al ciclo di vita e le misure strategiche che le organizzazioni dovrebbero adottare sin da ora per prepararsi all'entrata in vigore della normativa.

Panoramica dei requisiti della legge sulla resilienza informatica

Che cos'è il Cyber Resilience Act e perché è stato introdotto?

Il CRA istituisce il primo quadro orizzontale a livello dell'UE in materia di sicurezza informatica per i prodotti che contengono elementi digitali.

Il regolamento mira a:

- Ridurre le vulnerabilità sistemiche nei prodotti connessi

- Migliorare la trasparenza nelle catene di approvvigionamento del software

- Garantire la gestione delle vulnerabilità durante l'intero ciclo di vita

- Attribuire la responsabilità ai produttori

Chi è tenuto a rispettare tali disposizioni?

- Software

- Hardware che integrano software

- Importatori e distributori

- Sviluppatori che integrano componenti di terze parti o open source

- Fornitori di prodotti digitali essenziali o importanti

Supply Chain Software ai sensi del CRA

Due diligence sui componenti

I produttori devono effettuare una verifica approfondita dei componenti di terze parti, compresa la valutazione delle vulnerabilità note e il monitoraggio degli aggiornamenti di sicurezza.

Responsabilità end-to-end in materia di vulnerabilità

I produttori rimangono responsabili delle vulnerabilità presenti in tutti i componenti integrati, indipendentemente dalla loro provenienza.

Secure e Secure

I prodotti devono essere forniti con configurazioni predefinite sicure ed essere progettati tenendo conto della sicurezza informatica sin dalla fase iniziale.

Monitoraggio e segnalazione delle vulnerabilità

A partire da settembre 2026, sarà obbligatorio segnalare le vulnerabilità attivamente sfruttate e gli incidenti gravi.

Documentazione tecnica e conservazione

La documentazione relativa alla sicurezza, comprese le SBOM (Software of Materials), deve essere conservata per 10 anni a partire dall'immissione del prodotto sul mercato.

Requisiti relativi alla SBOM ai sensi del CRA

Il CRA impone ai produttori di documentare i componenti software utilizzati nei prodotti che contengono elementi digitali, solitamente tramite SBOM (Software Bill of Materials) gestiti nell'ambito della documentazione tecnica del prodotto. Sebbene il regolamento non prescriva campi specifici per gli SBOM, gli SBOM standard del settore includono generalmente identificatori dei componenti, informazioni sulla versione, dettagli sul fornitore o sull'origine, relazioni di dipendenza e dati di integrità quali hash crittografici.

L'SBOM deve:

- Leggibile da un dispositivo elettronico

- Inserito nella documentazione tecnica

- Forniti alle autorità dell'UE su richiesta motivata

In che modo OPSWAT Supply Chain Software CRA

1. Trasparenza Software

- Nome del componente, versione e identificazione del fornitore

- Mappatura delle dipendenze dirette e transitive

- Identificatori univoci e verifica crittografica

- Gestione centralizzata della SBOM

2. Trasparenza e individuazione dei rischi

- Vulnerability detection su banche dati pubbliche

- Scansione alla ricerca di malware all'interno dei pacchetti software

- Identificazione dei rischi latenti prima del rilascio

- Monitoraggio continuo delle nuove vulnerabilità CVE

3. Documentazione e preparazione alla revisione

- Generazione di SBOM leggibili da sistema (CycloneDX, SPDX)

- Report esportabili

- Secure e condivisione controllata

Allineamento Software agli obblighi previsti dal CRA

| Tipo di componente | Esempio | Visibilità richiesta | Responsabilità |

|---|---|---|---|

| Applicazione principale | Piattaforma SaaS aziendale | SBOM completo a livello di prodotto | Produttore |

| Core | OpenSSL | Monitoraggio di alto livello e delle vulnerabilità | Produttore |

| Middleware/Runtime | Server web o ambiente di esecuzione del container | Convalida delle dipendenze | Produttore + Fornitore |

| Librerie di terze parti | SDK, API | Inclusione transitiva dello SBOM | Produttore |

Una guida pratica alla conformità con il CRA

1. Effettuare una valutazione dello stato di preparazione

Valutare:

- Pratiche attuali relative all'inventario del software

- Generazione dell'SBOM esistente

- Maturità del monitoraggio delle vulnerabilità

- Procedure di conservazione dei documenti

2. Definire la governance interna

Definire ruoli chiari per:

- Sviluppatori

- Team DevOps

- Squadre di sicurezza

- Aspetti legali e di conformità

- Appalti

3. Automatizzare la generazione della SBOM

Gli strumenti dovrebbero:

- Generare SBOM per ogni versione e aggiornamento

- Integrazione con le pipeline CI/CD

- Formati di output CycloneDX e SPDX

- Convalida i campi obbligatori

4. Integrare l'SBOM in tutto il ciclo di vita dello sviluppo del software (SDLC)

La maturità della SBOM si evolve attraverso diverse fasi:

- SBOM di progettazione (componenti previsti)

- Crea SBOM (artefatti compilati)

- SBOM analizzata (controllo post-compilazione)

- SBOM implementato (ambiente di produzione)

- SBOM in tempo reale (monitoraggio attivo)

5. Garantire la conformità e il monitoraggio continui

- Monitorare costantemente i database delle vulnerabilità

- Aggiornare gli SBOM quando cambiano i componenti

- Definire le procedure per la segnalazione delle vulnerabilità

- Preparare la documentazione necessaria per le richieste alle autorità

Formati SBOM accettati ai sensi del CRA

CicloneDX

Orientato alla sicurezza, ottimizzato per la gestione delle vulnerabilità.

SPDX

Orientato alle licenze, ampiamente utilizzato per la documentazione di conformità.

Come valutare le soluzioni di conformità pronte per il CRA

Quando si scelgono fornitori o strumenti, è bene tenere presente quanto segue:

- Generazione di SBOM nei formati supportati

- Integrazione con DevOps e i registri dei container

- Monitoraggio continuo delle vulnerabilità

- Funzionalità di scansione dei malware

- Reportistica pronta per la revisione

- Archiviazione e condivisione Secure

Chiedete ai fornitori:

- Con quale frequenza vengono aggiornati gli SBOM?

- Come gestisci le dipendenze transitive?

- In che modo vengono integrate le informazioni sulla vulnerabilità?

- In che modo gestite i flussi di lavoro relativi alla rendicontazione normativa?

Migliori pratiche per un'implementazione fluida del CRA

- Integrare la generazione della SBOM nelle prime fasi del processo (“shift left”)

- Automatizzare la mappatura delle dipendenze

- Richiedere ai fornitori i dati relativi alla SBOM

- Formare i team sulle responsabilità relative al CRA

Errori comuni da evitare

| Errore | Rischio | Mitigazione |

|---|---|---|

| Considerare l'SBOM come statico | Esposizione a vulnerabilità obsolete | Automatizzare gli aggiornamenti continui |

| Ignorare le dipendenze transitive | Rischi nascosti nella catena di approvvigionamento | Utilizza la mappatura ricorsiva delle dipendenze |

| Processi SBOM manuali | Incoerenza e fallimento della revisione | Implementare strumenti automatizzati |

Considerazioni specifiche per settore

- Integrare la generazione della SBOM nelle prime fasi del processo (“shift left”)

- Automatizzare la mappatura delle dipendenze

- Richiedere ai fornitori i dati relativi alla SBOM

- Formare i team sulle responsabilità relative al CRA

Prodotti fondamentali e importanti

I sistemi operativi, gli hypervisor, i firewall e i componenti fondamentali dell'infrastruttura sono oggetto di un'attenzione sempre maggiore.

Servizi finanziari

Le organizzazioni devono allineare la conformità al CRA ai più ampi quadri normativi dell'UE in materia di sicurezza informatica (ad esempio, il DORA).

Industrial IoT

Il software integrato deve garantire la conservazione a lungo termine della documentazione e il monitoraggio delle vulnerabilità.

OPSWAT SBOM

OPSWAT offre ai team:

- Inventari accurati dei componenti software

- Generazione di SBOM per codice sorgente e container

- Correlazione delle vulnerabilità

- Visibilità delle licenze

SBOM per Software e artefatti

Identificare, classificare in ordine di priorità e mitigare i rischi legati all'open source senza rallentare lo sviluppo.

SBOM per le immagini dei Container

Genera SBOM a ogni livello di container e individua le vulnerabilità prima della distribuzione.

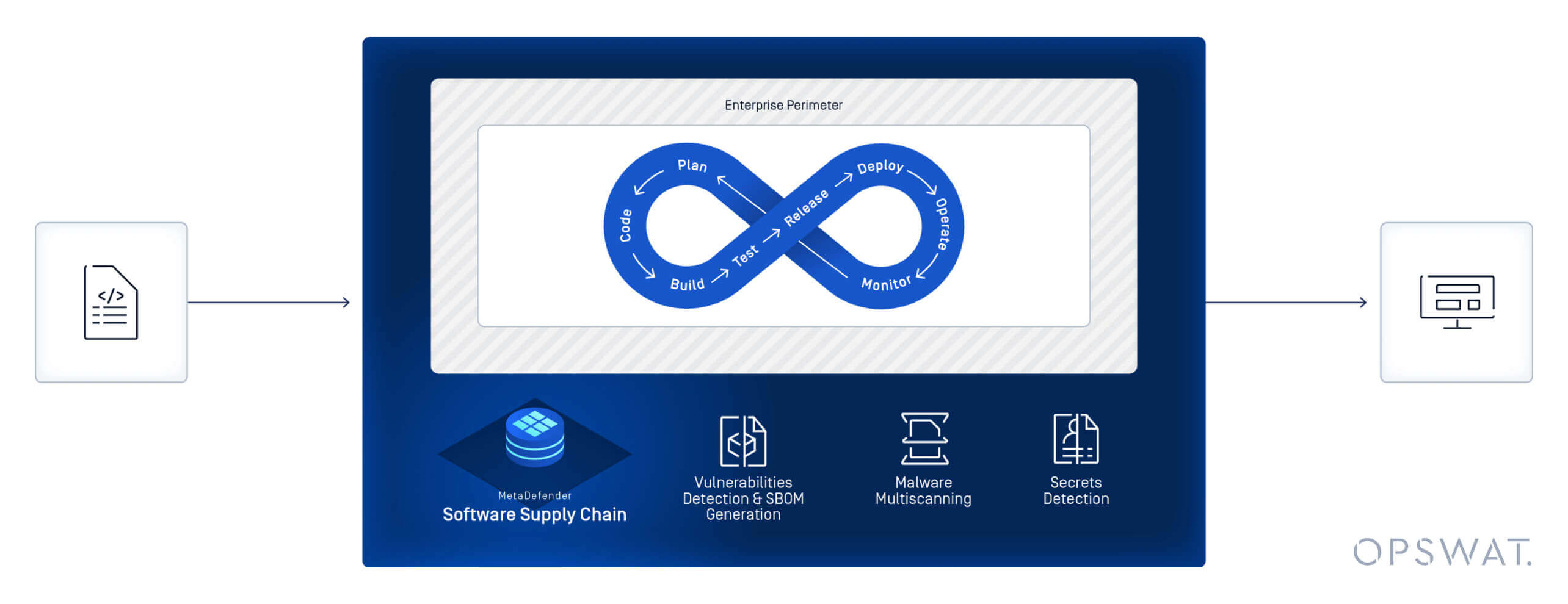

MetaDefender Software Supply Chain™

Non limitarti alla documentazione: affronta le minacce più complesse alla catena di approvvigionamento.

MetaDefender Software Chain™ integra l'ispezione zero-trust nel ciclo di vita dello sviluppo del software (SDLC) combinando la scansione multipla con oltre 30 motori antivirus, il rilevamento di segreti hardcoded, l'analisi approfondita a livello di container, l'identificazione delle vulnerabilità e le integrazioni native con repository e pipeline CI/CD, al fine di prevenire malware, credenziali esposte e rischi legati alle dipendenze, garantendo al contempo la conformità a quadri normativi quali il Cyber Resilience Act dell'UE.

Domande frequenti

Quando si applica la CRA?

Gli obblighi di rendicontazione entrano in vigore a settembre 2026. La piena applicazione avrà inizio a dicembre 2027.

Gli SBOM devono essere resi pubblici?

No. Devono essere forniti alle autorità su richiesta motivata.

I componenti open source contano?

Sì. Tutti i componenti integrati rientrano nella responsabilità del produttore.

Quali sono le sanzioni previste in caso di inadempienza?

Fino a 15 milioni di euro o al 2,5% del fatturato annuo globale.

È necessaria l'automazione?

Sebbene non sia espressamente richiesta, l'automazione è fondamentale per soddisfare i requisiti di monitoraggio del ciclo di vita.

E adesso? Prepararsi alle misure coercitive dell'Agenzia delle Entrate

Il CRA pone la sicurezza della catena di fornitura del software come condizione per operare nel mercato dell'UE, richiedendo la responsabilità per l'intero ciclo di vita, il monitoraggio continuo delle vulnerabilità e una documentazione SBOM strutturata. Le organizzazioni che iniziano fin da ora ad allineare i propri processi di sviluppo e sicurezza possono ridurre l'esposizione ai rischi normativi rafforzando al contempo la resilienza complessiva.

OPSWAT all'attuazione dei requisiti CRA integrando l'automazione della SBOM, le informazioni sulle vulnerabilità, la scansione multipla e l'ispezione zero-trust direttamente nei flussi di lavoro di sviluppo, aiutando i produttori a rafforzare le loro catene di fornitura del software e garantendo al contempo la preparazione alle verifiche.

Scopri come OPSWAT aiutare la tua organizzazione a rendere operativi i requisiti CRA e a rafforzare la sicurezza della catena di fornitura del software.