La realtà dello zero-day

Le minacce zero-day non sono più casi isolati. Sono ormai l'arma preferita degli hacker moderni.

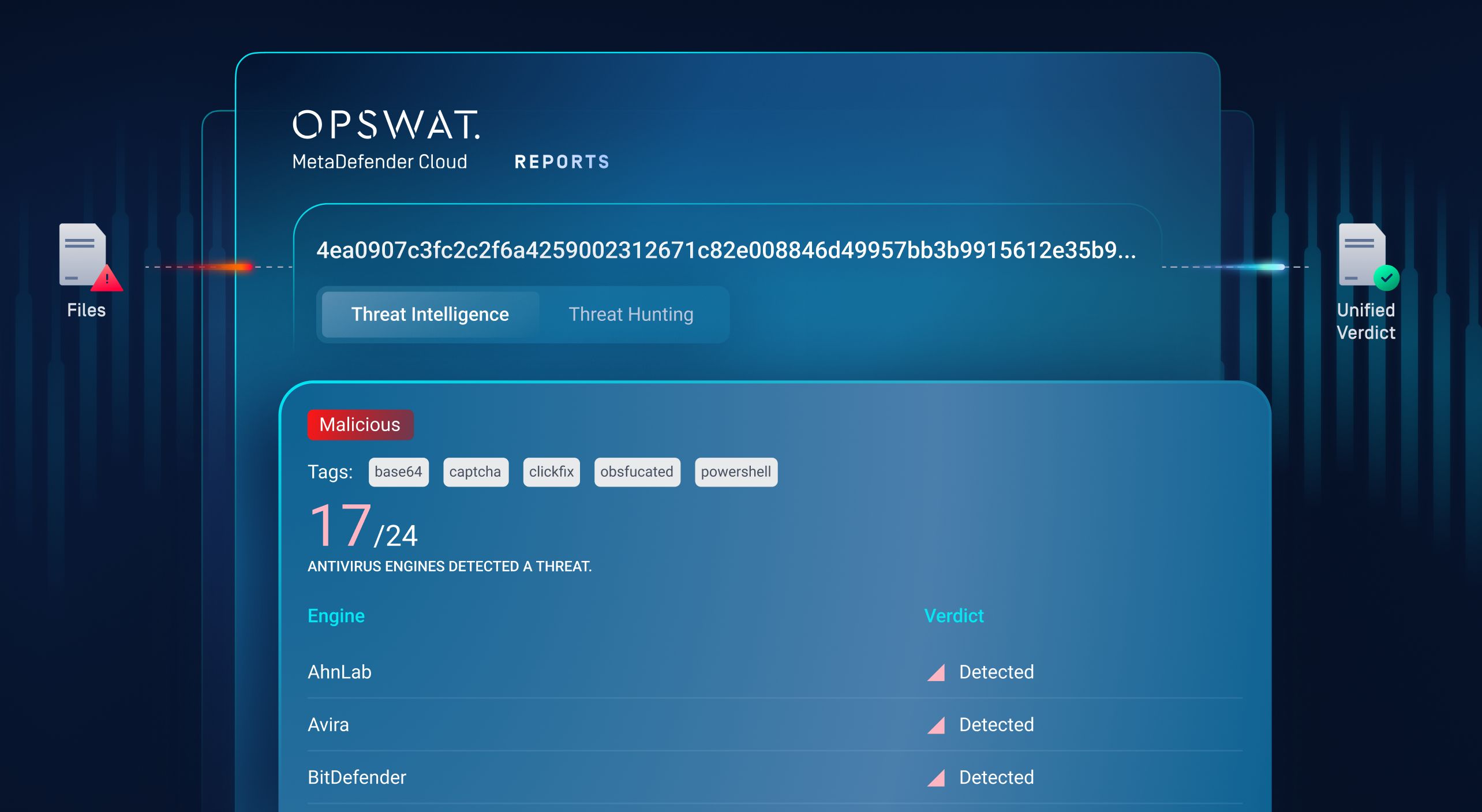

Secondo OPSWAT , la complessità del malware è aumentata del 127% nell'ultimo anno e un file su quattordici, inizialmente classificato come sicuro dalle fonti di reputazione, si è successivamente rivelato dannoso. Queste minacce sono progettate per eludere le scansioni statiche, ritardare l'esecuzione, eludere il rilevamento tramite sandbox e mimetizzarsi nei flussi di lavoro legittimi.

Allo stesso tempo, le organizzazioni si trovano di fronte a un compromesso impossibile:

- Rallentare il flusso dei fascicoli per consentire un’ispezione più approfondita

- Oppure mantenere la velocità e accettare i punti ciechi

I file eseguibili, i file di patch, gli script, gli archivi e i documenti soggetti a normative spesso non possono essere ripuliti o modificati. Ciò crea una lacuna di sicurezza sempre più ampia, dove gli strumenti tradizionali falliscono.

MetaDefender è stato progettato proprio per colmare questa lacuna.

Questo blog rappresenta un approfondimentosull'annuncio del lancioMetaDefender . Spiega perché il rilevamento unificato delle vulnerabilità zero-day a livello perimetrale sia fondamentale, in che modoMetaDefender affronti l'intera "Piramide del dolore" e come OPSWAT questa funzionalità attraverso quattro prodotti strettamente integrati, ciascuno progettato per una specifica realtà operativa, ma tutti basati sulla stessa pipeline di rilevamento a quattro livelli.

Guarda il video di presentazioneMetaDefender qui sotto per farti subito un'idea più chiara:

Questo breve video illustra le principali sfide che MetaDefender è in grado di affrontare e spiega come blocchi le minacce zero-day e quelle evasive prima che entrino nell'ambiente, senza rallentare il flusso dei file né sovraccaricare i team del SOC.

Perché il rilevamento degli attacchi zero-day deve essere spostato sul perimetro

Il perimetro è l'unico punto attraverso cui passa ogni file.

Gli allegati e-mail, gli aggiornamenti software, i componenti della catena di approvvigionamento, i supporti rimovibili, i trasferimenti di file, i caricamenti su cloud e gli scambi tra domini diversi si intrecciano tutti prima che i file raggiungano gli utenti o i sistemi. Una volta che un file dannoso viene eseguito internamente, i costi di risposta aumentano esponenzialmente.

Tuttavia, i sistemi di difesa tradizionali sono stati progettati per rilevare ciò che è già noto. Gli attacchi zero-day, per definizione, sfruttano ciò che i difensori non sono ancora in grado di riconoscere: nuove famiglie di malware, loader modificati, tecniche "living-off-the-land" e infrastrutture che cambiano più rapidamente di quanto i feed di reputazione riescano ad aggiornarsi.

Allo stesso tempo, le organizzazioni stanno constatando che:

- Crescita esponenziale dei vettori di attacco basati su file (documenti, programmi di installazione, script, archivi)

- Pressioni normative che richiedono un'analisi dinamica del malware

- Affaticamento da SOC causato dall'eccessivo numero di strumenti e da verdetti incoerenti

- Ambienti Cloud, ibridi e isolati fisicamente che non possono fare affidamento su un unico modello di implementazione

Questo è il fondamento della soluzione Zero-Day Detection OPSWAT.

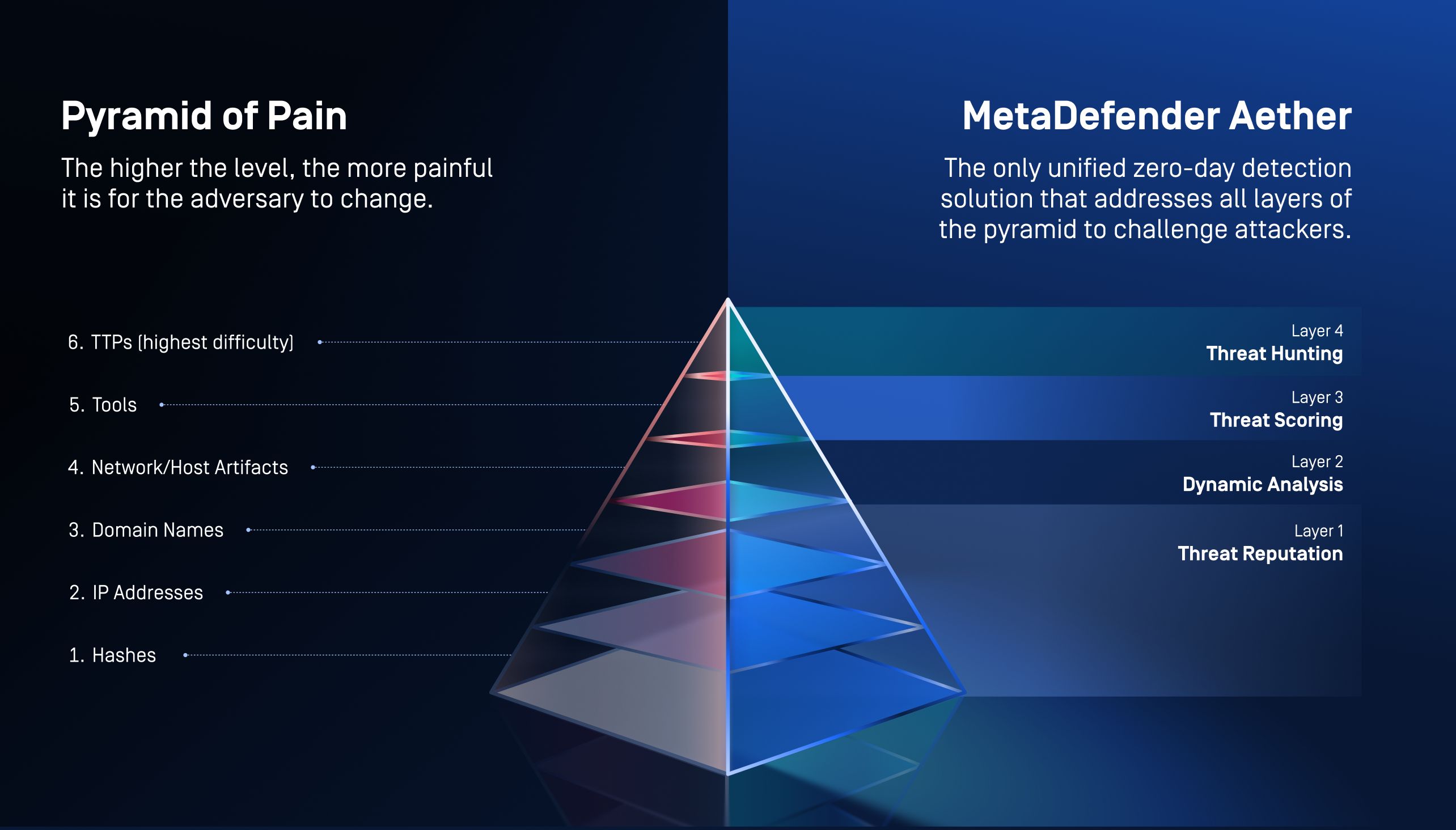

L'unica soluzione per affrontare l'intera piramide del dolore

La maggior parte degli strumenti di sicurezza opera ai livelli più bassi della «piramide del dolore»: hash, indirizzi IP e domini. Si tratta di elementi che gli hacker possono modificare facilmente e che sono economici da sostituire.

MetaDefender è diverso. È progettato per esercitare una pressione crescente su ogni livello della piramide, costringendo gli aggressori a riorganizzare continuamente le loro operazioni.

Mappatura diMetaDefender alla «Piramide del dolore»

| Obiettivi | Risultato | |

|---|---|---|

Livello 1 Reputazione delle minacce | Hash, indirizzi IP, domini MetaDefender inizia con controlli in tempo reale e offline sulla reputazione delle minacce. Questo livello blocca immediatamente malware noti, infrastrutture di phishing e indicatori riutilizzati. |

|

Livello 2 Analisi dinamica [Emulazione] | Artefatti e strumenti I file sconosciuti e sospetti vengono eseguiti in un ambiente basato su emulazione che aggira le tecniche di anti-VM e di evasione temporale. Ciò consente di individuare catene di caricamento, payload solo in memoria, file rilasciati, modifiche al registro di sistema e callback di rete. |

|

Livello 3 Punteggio delle minacce | Strumenti e tecniche Gli indicatori comportamentali vengono correlati e valutati sulla base di centinaia di segnali dannosi allineati al modello MITRE ATT&CK. Ciò consente di dare priorità ai rischi reali e di ridurre il "rumore" per gli analisti. |

|

Livello 4 Ricerca delle minacce [Ricerca per somiglianza] | TTP La ricerca di somiglianze basata sull'apprendimento automatico mette in relazione varianti, famiglie e infrastrutture tra i vari campioni. Anche quando gli artefatti cambiano, le campagne vengono smascherate. |

|

Nel loro insieme, questi livelli rendono MetaDefender l'unica soluzione unificata per il rilevamento degli attacchi zero-day progettata per affrontare l'intera "Piramide del dolore".

Il risultato complessivo: Aether massimizza il costo per l'attaccante affrontando l'intera "Piramide del dolore".

Cosa distingueMetaDefender

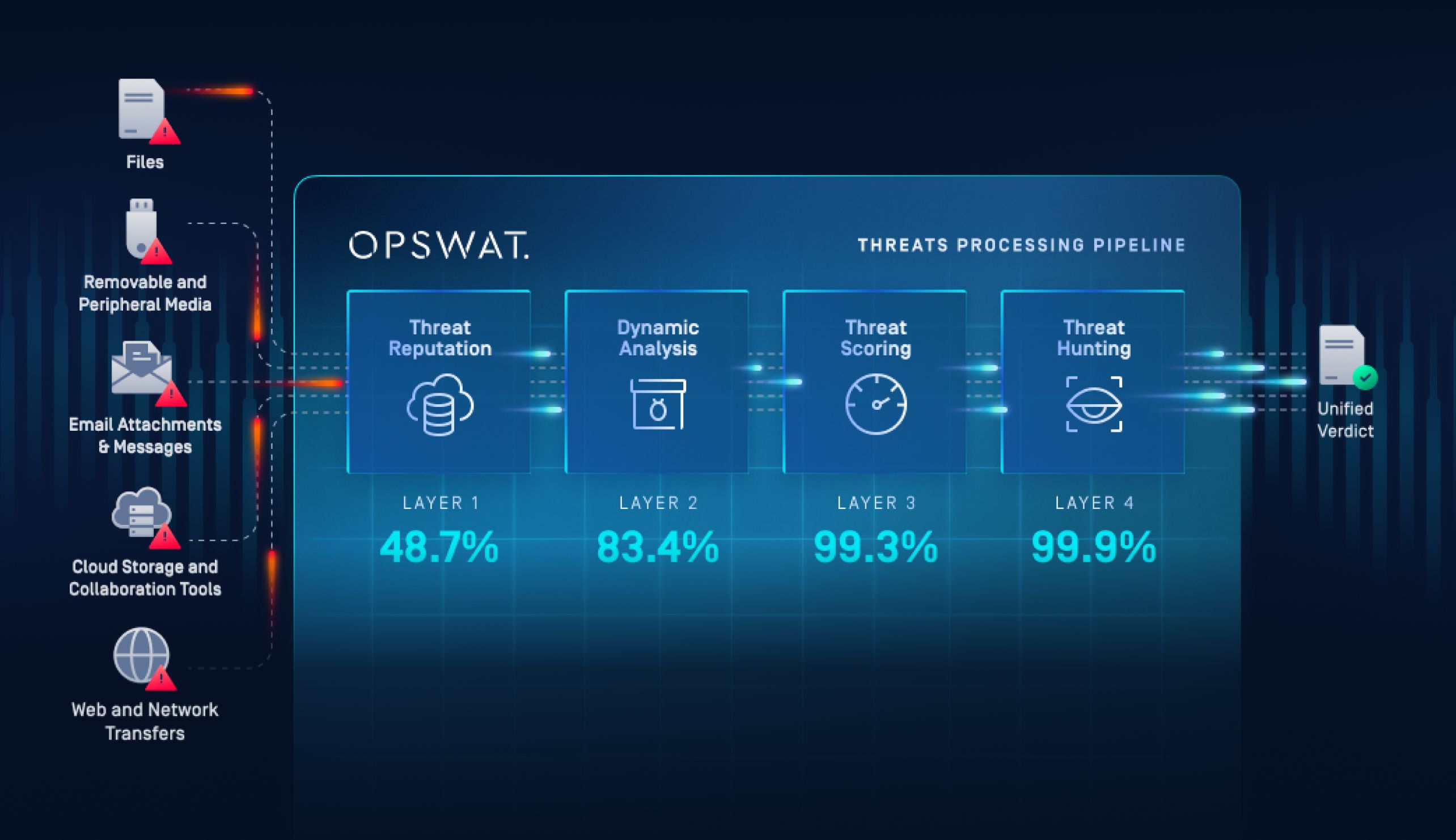

MetaDefender è la soluzione unificata OPSWATper il rilevamento degli attacchi zero-day, che combina quattro livelli di rilevamento in un’unica pipeline ad autoapprendimento:

Reputazione delle minacce a livello 1

Risposta alla domanda:Si sa se il file è dannoso?

La funzione "Threat Reputation" confronta file, URL, indirizzi IP e domini con una banca dati globale costantemente aggiornata per identificare immediatamente le minacce note. Questo livello blocca tempestivamente il malware generico e gli attacchi di phishing, costringendo gli autori degli attacchi a cambiare continuamente infrastruttura e a riutilizzare gli indicatori in modo meno efficace.

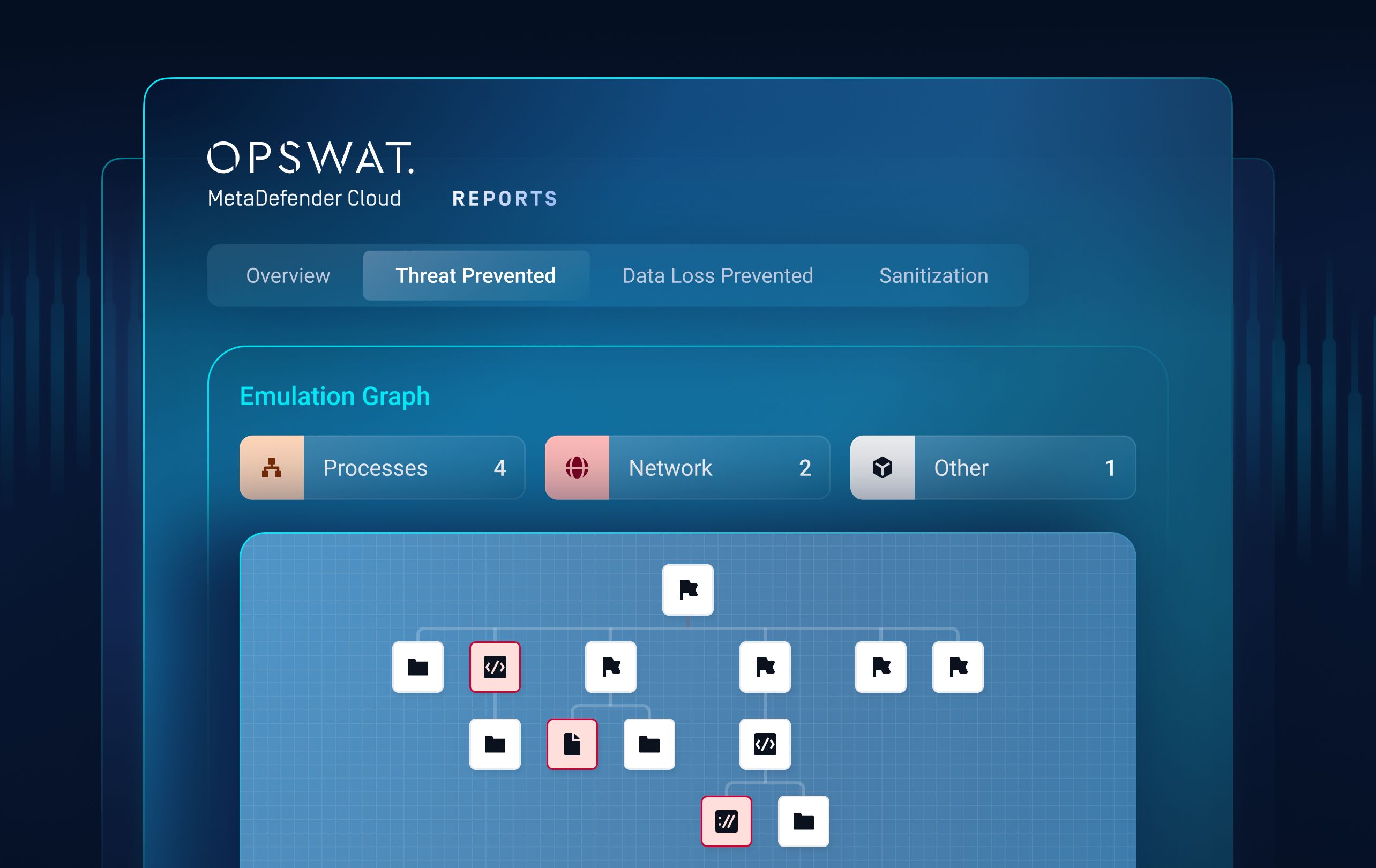

Analisi dinamica del livello 2 tramite emulazione

Risposta alla domanda:il file mostra un comportamento anomalo o sospetto?

L'analisi dinamica esegue i file sospetti in un ambiente basato sull'emulazione che aggira le tecniche di elusione delle sandbox e i trucchi basati sui tempi. Mette in luce comportamenti nascosti quali catene di caricatori, payload presenti solo in memoria ed esecuzioni in più fasi che spesso sfuggono all'analisi statica e alle sandbox basate su macchine virtuali.

Valutazione delle minacce a livello 3

Risposta alla domanda:qual è il livello effettivo di rischio della minaccia zero-day?

Il Threat Scoring mette in relazione gli indicatori comportamentali, il contesto reputazionale e i segnali di rilevamento per assegnare un punteggio di rischio basato sul livello di affidabilità. Ciò consente di dare priorità alle minacce reali, ridurre l'affaticamento da allarmi e permettere ai team SOC di concentrarsi su ciò che richiede un intervento immediato.

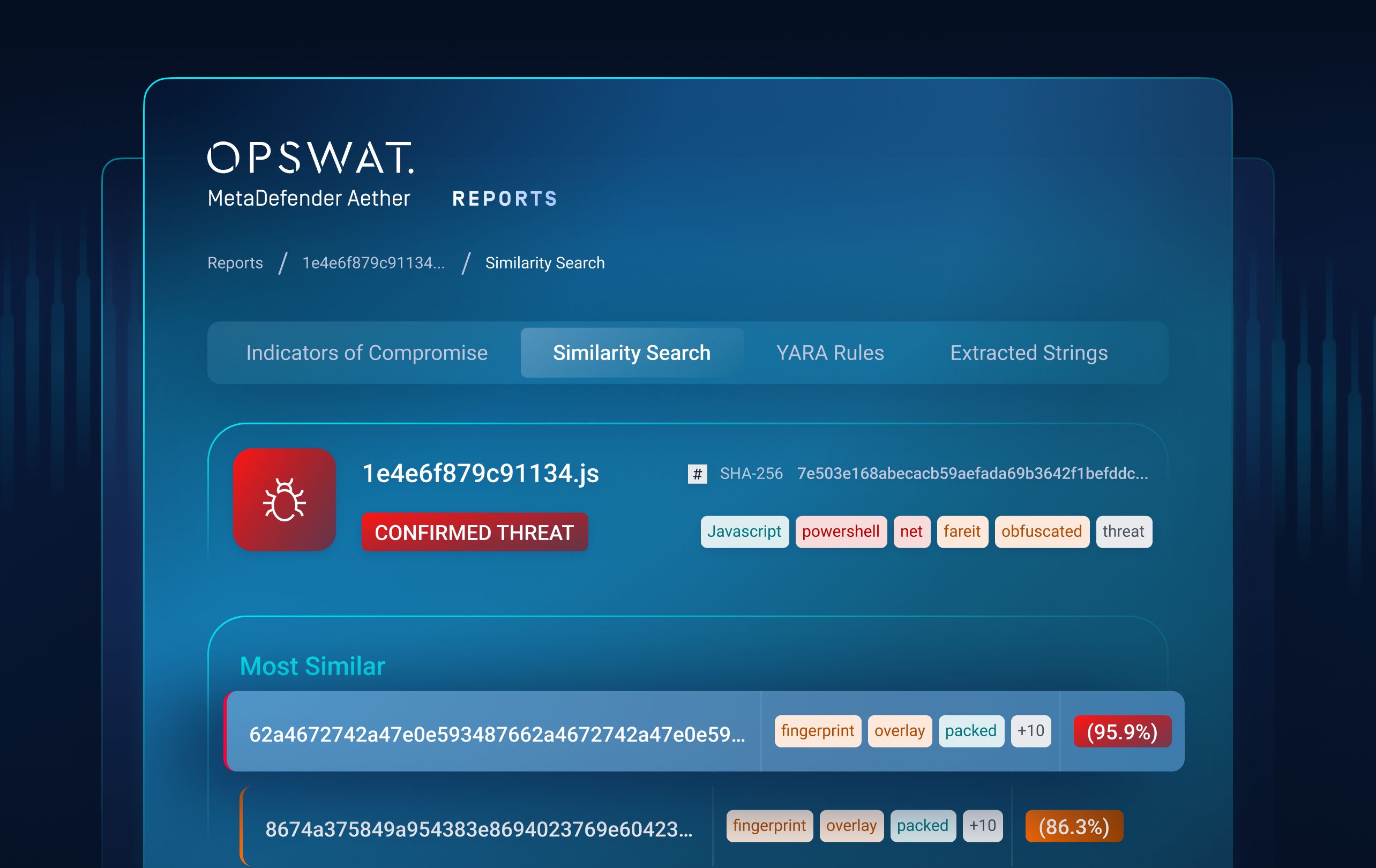

Ricerca delle minacce a livello 4 con ricerca per similarità basata sull'apprendimento automatico

Risposta alla domanda:la minaccia zero-day ècollegata a campagne di malware più ampie?

Il Threat Hunting utilizza la ricerca per somiglianza basata sull'apprendimento automatico per correlare campioni sconosciuti con famiglie, varianti e infrastrutture di malware già note. Ciò garantisce una visibilità a livello di campagna e consente di rilevare le minacce anche quando gli autori degli attacchi modificano i payload, gli strumenti o gli indicatori.

Invece di ricorrere a numerosi strumenti e ottenere risultati contrastanti,MetaDefender garantisce un unico risultato affidabile, su larga scala e a livello di perimetro.

I quattro prodotti alla base del rilevamento unificato degli attacchi zero-day

MetaDefender si articola in quattro soluzioni perfettamente integrate tra loro. Ciascuna di esse risolve una specifica sfida operativa, fornendo al contempo informazioni utili alla stessa pipeline di rilevamento.

MetaDefender (versione autonoma)

Per i SOC e i threat hunter che necessitano di visibilità e controllo approfonditi

La sfida

I team di sicurezza si affidano spesso a sandbox isolate che sono lente, rilevabili dalle macchine virtuali e scollegate dalle informazioni sulle minacce. Le indagini richiedono passaggi manuali da uno strumento all'altro.

Cosa offre Aether

- Analisi dinamica basata sull'emulazione che aggira i meccanismi di elusione anti-sandbox

- Valutazione del rischio e ricerca per somiglianza integrate direttamente nel verdetto

- Reportistica comportamentale dettagliata ed estrazione degli indicatori di compromissione (IOC)

La trasformazione

Le organizzazioni ottengonovalutazioni dei file di altissimo livello, una selezione più rapida e informazioni approfondite a livello di campagna, senza compromettere la produttività.

Chi ne beneficia

Analisti SOC, analisti di malware, threat hunter e team DFIR.

MetaDefender per Cloud

Per ambienti cloud-native, DevSecOps e ad alto volume

- Per saperne di più suMetaDefender for Cloud , cliccaqui.

- Scarica qui la scheda informativa.

La sfida

Le sandbox tradizionali non sono in grado di adattarsi ai flussi di lavoro nel cloud e comportano un sovraccarico operativo.

Qual è il problema che risolve

- Detonazione basata su SaaS e guidata dall'emulazione su scala cloud

- Integrazione API con CI/CD, archiviazione e pipeline SaaS

- Non è necessario implementare né gestire alcuna infrastruttura

La trasformazione

Le organizzazioni mantengono la velocità e il volume dei file, garantendo al contempo il rilevamento delle minacce zero-day ovunque questi vengano trasferiti.

Chi ne beneficia

Architetti Cloud , team DevSecOps, MSSP, SOC distribuiti.

MetaDefender per Core

Per ambienti on-premise, regolamentati e isolati fisicamente

- Per saperne di più suMetaDefender for Core , cliccaqui.

- Scarica qui la scheda informativa.

La sfida

Gli ambienti delle infrastrutture critiche e delle amministrazioni pubbliche non possono inviare file al cloud, ma necessitano comunque di analisi dinamiche.

Qual è il problema che risolve

- Sandboxing integrato basato sull'emulazione all'interno diMetaDefender Core

- Funzionamento completamente offline con flussi di lavoro basati su criteri

- Non sono necessarie nuove infrastrutture

La trasformazione

Il rilevamento delle vulnerabilità zero-day diventa conforme alle normative, verificabile e semplice da implementare, anche nelle reti isolate fisicamente.

Chi ne beneficia

Architetti della sicurezza, operatori OT/ICS, team governativi e della difesa.

MetaDefender Threat Intelligence

Per la correlazione, l'arricchimento e la difesa proattiva

La sfida

Le informazioni sulle minacce basate esclusivamente sulla reputazione non riescono a tenere il passo con gli attacchi moderni, che si evolvono rapidamente.

Qual è il problema che risolve

- IOC arricchiti con informazioni sul comportamento ricavate dalla telemetria della sandbox

- Ricerca di similarità basata sull'apprendimento automatico per individuare varianti e cluster

- Integrazione perfetta tra SIEM, SOAR, MISP e STIX

La trasformazione

Ogni minaccia sconosciuta si trasforma in un'informazione utile, rafforzando la capacità di rilevamento futura e riducendo il tempo di permanenza.

Chi ne beneficia

Team di intelligence sulle minacce, SOC, CISO, ingegneri di piattaforma.

Un nuovo standard per la difesa contro le vulnerabilità zero-day

MetaDefender segna il passaggio dal rilevamento reattivo alla resilienza proattiva.

Le organizzazioni che implementano Aether traggono vantaggio da:

- Risultati di rilevamento dei file ai vertici della categoria (con un'efficacia di rilevamento degli attacchi zero-day fino al 99,9%)

- Elevata velocità di elaborazione dei file(fino a 20 volte più veloce rispetto alle sandbox tradizionali)

- Supporto per grandi volumi di dati alivello perimetrale

- Riduzione dell'affaticamento del SOCgrazie a un unico verdetto attendibile

- Dimostrabile preparazione alla conformitàalle normative moderne

Ma soprattutto, MetaDefender stravolge l'economia degli attacchi costringendo gli avversari a rivedere continuamente le loro tecniche operative.

Le minacce zero-day non accennano a diminuire. E nemmeno le vostre difese dovrebbero farlo.