La crescente domanda di accesso a Secure

L'aumento delle politiche BYOD (Bring Your Own Device) e delle applicazioni cloud, insieme alla crescente necessità di accesso remoto ai dati aziendali, ha portato a un'impennata della domanda di accesso sicuro. Ciò include anche la supervisione e la conformità dei dispositivi non gestiti.

È fondamentale estendere le misure di sicurezza oltre i controlli di base, come il livello del sistema operativo e le protezioni antivirus. È importante incorporare protezioni contro i supporti rimovibili, le applicazioni indesiderate, i keylogger e le minacce alla cattura dello schermo.

Le domande sorgono spontanee: come può un'organizzazione garantire che ogni dispositivo sia conforme ai criteri di sicurezza prima di accedere alle applicazioni o alla rete, indipendentemente dalla posizione dell'utente o dei dati? Inoltre, una volta confermata la conformità di un dispositivo, quali misure devono essere adottate per difendere l'accesso alla rete, ai dati e alle applicazioni dalle minacce di manomissione?

Una sola piattaforma per tutti gli endpoint

Per rispondere a queste sfide, OPSWAT presenta una piattaforma completa per la gestione della sicurezza degli endpoint, basata su una filosofia di accesso a fiducia zero. Questa piattaforma è in grado di proteggere sia gli accessi che i dispositivi endpoint, indipendentemente dall'utente o dalla posizione dei dati, allineandosi ai vostri criteri di sicurezza.

L'implementazione di un accesso sicuro per gli utenti remoti e on-premises e la garanzia di conformità degli endpoint per i dispositivi BYOD e IoT gestiti possono essere complesse e richiedere molto tempo. Può richiedere da mesi a un anno di lavoro da parte di ingegneri di rete senior, amministratori e consulenti di terze parti. Tuttavia, la piattaforma integrata di OPSWATsemplifica questo processo, riducendo il tempo e le risorse necessarie.

Perché impieghiamo la gestione Endpoint Zero-Trust

I criminali informatici trovano sempre nuovi modi per accedere ai vostri dati. Mentre il settore IT rafforza continuamente il proprio arsenale di informazioni sulle minacce, le nuove tecniche possono passare inosservate, mettendo a rischio le organizzazioni. Anziché limitarsi a cercare le minacce note, il nostro approccio "zero-trust" considera tutte le entità inaffidabili fino a prova contraria.

I vantaggi delle nostre soluzioni di gestione Endpoint

OPSWATLa soluzione di gestione degli endpoint zero-trust offre ampi vantaggi:

Supervisione semplificata

Con la crescente distribuzione della forza lavoro, la supervisione è fondamentale per proteggere gli endpoint in tutta l'organizzazione. Un'unica vista di tutti i dispositivi e dei relativi metodi di accesso consente ai team IT di essere informati, anche quando il team cresce. È possibile consentire, bloccare o applicare regole per un dispositivo con pochi clic, garantendo che tutti i dispositivi siano visibili e regolamentati.

Produttività ininterrotta

Le funzionalità di auto-rimedio forniscono agli utenti azioni chiare per risolvere la non conformità dei loro dispositivi. Grazie a queste soluzioni semplici, gli utenti finali possono mantenere la produttività e godere della comodità di un login Single Sign-On (SSO), sia in sede che in remoto.

Configurabilità

Impostate soglie di accesso personali e stabilite quando i problemi richiedono notifiche o blocchi. Rispettate i criteri dell'organizzazione nel modulo di conformità.

Facilità

Il nostro software di gestione degli endpoint offre una registrazione semplice e può essere implementato in poche ore o giorni, sia on-premises che come servizio cloud.

Implementare l'accesso Zero-Trust ovunque

Con questo approccio a piattaforma unica, l'implementazione e la gestione continua diventano più semplici per il personale IT, senza bisogno di servizi di terze parti. Allo stesso tempo, gli utenti accederanno in base alle necessità, con semplici passaggi di auto-riparazione in caso di problemi per tornare alla conformità. Per le applicazioni più comuni, come Omnissa e Salesforce, è disponibile un'integrazione ancora più forte per la massima produttività.

Secure Accesso On-Prem

Per un ambiente on-premise, OPSWAT fornisce un'identificazione dettagliata e la conformità alla sicurezza per garantire che si sappia esattamente cosa c'è sulla rete, si possa bloccare qualsiasi tentativo non autorizzato e si abiliti la segmentazione inserendo i dispositivi IoT nel gruppo corretto.

Accesso Secure aCloud, remoto e on-Prem

OPSWAT consente l'integrazione nel cloud attraverso il Security Assertion Markup Language (SAML), uno standard aperto che permette ai fornitori di identità (IdP) di passare le credenziali di autorizzazione ai fornitori di servizi (SP). OPSWAT La piattaforma di gestione degli endpoint a fiducia zero sostituisce le VPN con una sicurezza migliore, una gestione più semplice e un'esperienza utente più positiva.

Visibilità immediata

OPSWAT fornisce una visione completa della salute degli endpoint dell'intero ambiente. Offre il controllo di tutti i dispositivi che accedono alla rete e alle applicazioni cloud in un'unica interfaccia. Gli amministratori possono effettuare un esame dettagliato della sicurezza di qualsiasi dispositivo e monitorare i dispositivi specifici che accedono alle applicazioni e in quale momento. Un dashboard olistico illustra i rischi, le attività dei dispositivi e le vulnerabilità attuali in tutta l'azienda.

Conformità e controllo approfonditi

OPSWAT va oltre i controlli di sicurezza standard come il sistema operativo e l'antivirus, offrendo un esame approfondito dei dispositivi. Questo include la valutazione dei rischi e delle vulnerabilità, con la possibilità di rilevare e rilevare le impronte digitali di oltre 5.000 applicazioni di terze parti. Altri controlli includono la crittografia, i supporti rimovibili, l'anti-keylogger, la protezione dell'acquisizione dello schermo, le applicazioni indesiderate e Multiscanning per rilevare il malware attivo e passivo.

Vulnerabilità aggiornate e Patch Management

OPSWAT rileva tutte le minacce conosciute nella libreria CVE (Common Vulnerability and Exposures). In combinazione con il sistema di punteggio proprietario MetaDefender® IT-OT Accesssviluppato grazie alla protezione di oltre 100 milioni di endpoint, OPSWAT ottimizza la definizione delle priorità e la gestione delle patch.

Automatica e auto-riparazione

OPSWAT offre opzioni di auto-riparazione immediate, riducendo al minimo le costose chiamate all'help desk. Per massimizzare la produttività, alcune opzioni di riparazione possono essere semplicemente automatizzate. Tra queste, l'aggiornamento delle definizioni dei virus sul software anti-malware locale, l'attivazione del software firewall e la rimozione delle applicazioni indesiderate.

Elevata adozione BYOD

Gli utenti BYOD spesso evitano i software di sicurezza per l'accesso perché sono tradizionalmente ingombranti e rallentano la produttività. OPSWAT offre un'applicazione leggera e facilmente disinstallabile che esegue una valutazione rapida ma completa.

Soluzioni specializzate

OPSWAT offre soluzioni integrate per ambienti specifici, come Virtual Desktop Infrastructure (VDI) e Salesforce, per rendere ancora più semplice sia per il personale IT che per l'utente finale disporre di dispositivi e accessi sicuri per queste situazioni.

Chi beneficia dell'accesso Zero-Trust?

La gestione degli endpoint a fiducia zero supporta le infrastrutture critiche del mondo attraverso settori quali:

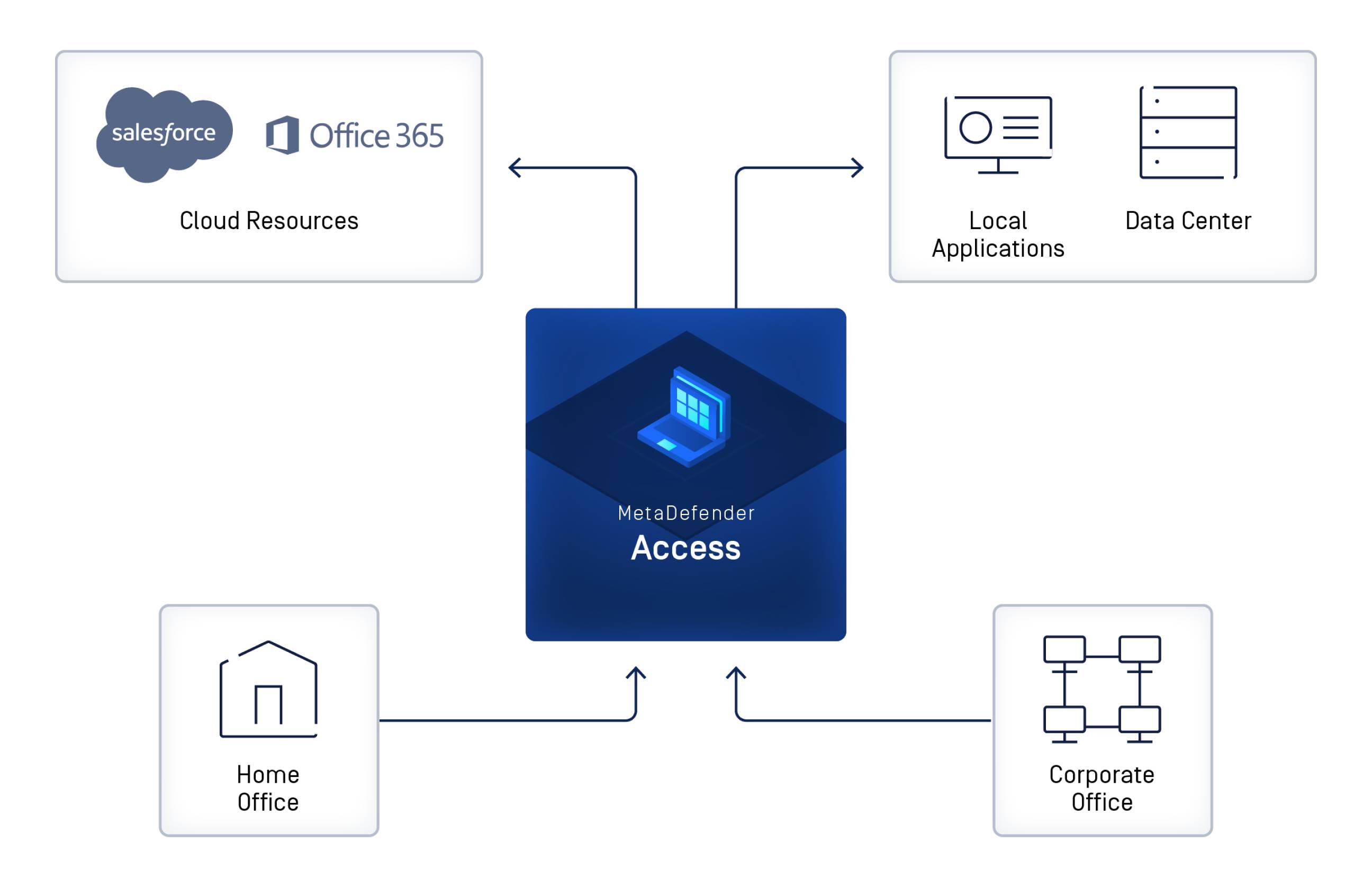

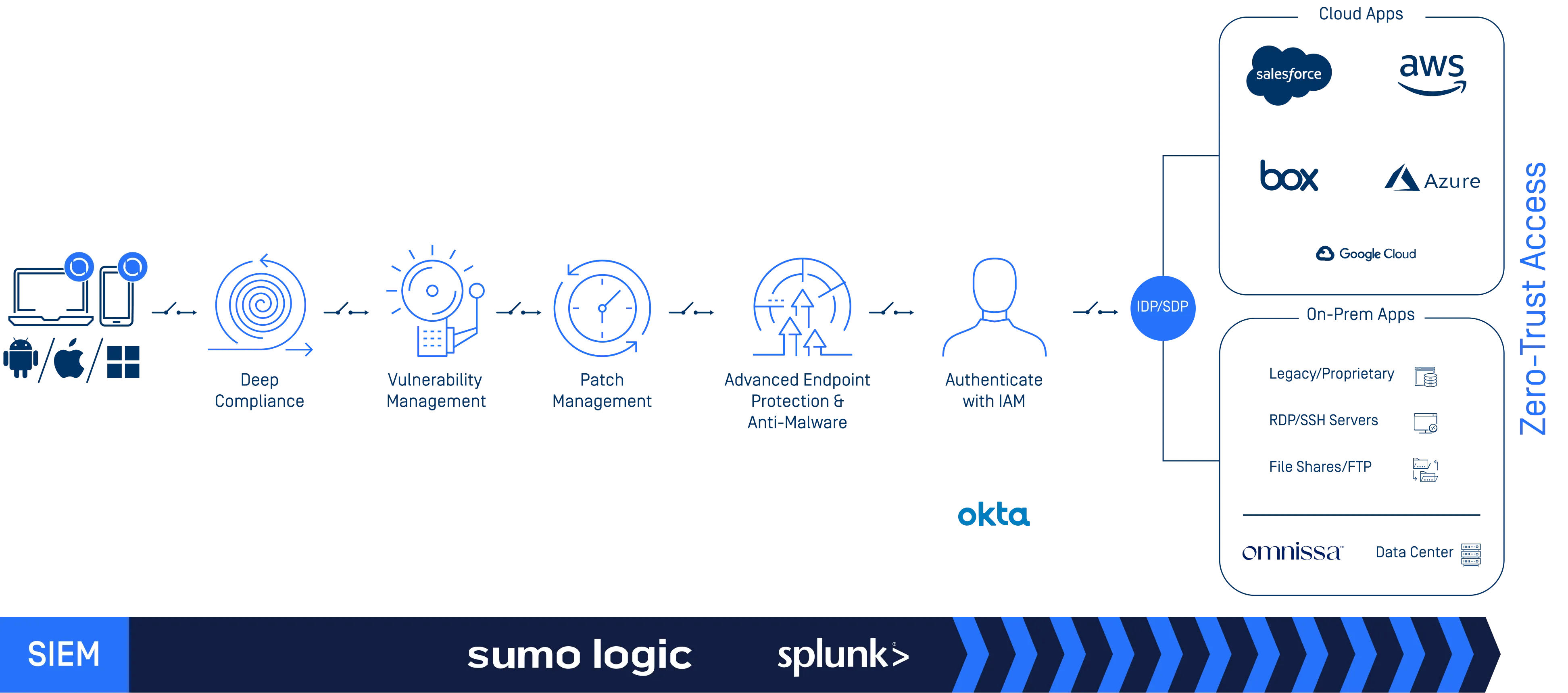

Accesso senza soluzione di continuità a Secure per tutti

Progettata con la filosofia zero-trust al centro, la soluzione OPSWATAccess diMetaDefender affronta sia l'accesso sicuro che la conformità dei dispositivi in un'unica piattaforma completa. Come illustrato nel diagramma seguente, MetaDefender Access esegue sette controlli di sicurezza approfonditi su vari dispositivi, compresi quelli dei dipendenti, BYOD, ospiti e IoT. Una volta confermata la conformità del dispositivo, è possibile garantire un accesso sicuro da remoto o in sede solo ai segmenti di rete e alle applicazioni autorizzate. Questa piattaforma non solo garantisce la conformità alla sicurezza, ma riduce anche la quantità di risorse necessarie per l'implementazione e la manutenzione. Inoltre, offre ai vostri utenti un'esperienza positiva e continua di accesso alle applicazioni e ai dati aziendali.

MetaDefender Piattaforma di accesso

Accesso On-Premises

Il Network Access Control NAC) consente di mantenere lo stesso livello di visibilità, sicurezza e controllo su tutti i dispositivi della rete, compresi quelli degli utenti in ufficio. NAC applica l'Autenticazione, Autorizzazione e Contabilità (AAA) alla rete per garantire che solo gli utenti e i dispositivi autorizzati possano connettersi. Oltre a consentire i controlli di autenticazione pre-connessione tramite 802.1x, NAC raccoglie anche informazioni sui dispositivi dopo la loro connessione. Ciò consente di classificarli e monitorarli e di assegnarli dinamicamente al segmento di rete appropriato, in base ad attributi quali il tipo di dispositivo con impronta digitale, l'utente connesso e l'eventuale controllo della postura del dispositivo in base ai criteri di sicurezza dell'organizzazione.

Accesso remoto

È tempo per le aziende di ripensare il modo in cui gli utenti accedono ad applicazioni e dati preziosi. OPSWAT sostituisce le VPN tradizionali con una soluzione che dà priorità alla sicurezza e alla verifica della conformità prima di concedere connessioni ad applicazioni e risorse di dati. Questa soluzione di accesso a fiducia zero cripta le comunicazioni tra i dispositivi degli utenti e le applicazioni. Si integra con la soluzione di gestione degli accessi alle identità esistente, semplificando la gestione e facilitando l'autenticazione a più fattori senza soluzione di continuità.

Accesso Cloud

OPSWAT si integra con SAML, un protocollo per l'accesso al cloud, per fornire un controllo completo sui dispositivi che accedono al cloud. Questa funzione garantisce che ogni utente sia sottoposto a controlli di autenticazione e conformità. Se un utente risulta non conforme, l'accesso all'applicazione cloud viene negato. L'utente viene invece indirizzato a una pagina di auto-rimedio per risolvere eventuali problemi. Una volta risolti i problemi, l'utente ottiene nuovamente l'accesso.

Secure Accesso al desktop virtuale

Proteggere l'accesso alle applicazioni dai dispositivi tramite Virtual Desktop Infrastructure (VDI) è fondamentale, soprattutto in caso di BYOD. I moderni client VDI consentono molte interazioni con l'endpoint sottostante, rendendo essenziale prevenire azioni come l'acquisizione di schermate o la registrazione di chiavi. Per garantire che l'endpoint sia sicuro e conforme prima di utilizzare un client VDI, OPSWAT si integra con le soluzioni VDI di fornitori come Omnissa.

OPSWAT Cloud Security for Salesforce

Considerando il notevole affidamento che molte aziende fanno su Salesforce, che memorizza dati preziosi su vari aspetti aziendali, è fondamentale proteggere l'accesso e garantire la conformità prima che gli utenti si connettano. OPSWAT offre un'integrazione con Salesforce per garantire che a qualsiasi dispositivo che rappresenti un rischio venga negato l'accesso fino a quando non viene sottoposto ad auto-rimedio.

Protezione contro i dispositivi vulnerabili

Ogni dispositivo aggiuntivo collegato alla rete o alle applicazioni cloud introduce potenziali vulnerabilità. I rischi possono derivare da dispositivi rubati, dalla mancanza di protezione con password, da software di sicurezza obsoleti, dall'uso improprio della crittografia, nonché dall'esposizione a keylogger o all'acquisizione di schermate. OPSWAT offre un'ispezione completa dei dispositivi, in modo che possiate essere certi che solo i dispositivi affidabili possano accedere al vostro ambiente.

Soddisfare i requisiti di conformità

I requisiti di conformità normativa vengono applicati per ridurre al minimo il rischio di violazioni della privacy. Il raggiungimento della conformità può richiedere tempo e costi elevati se i requisiti non vengono rispettati. Le tecnologie OPSWAT offrono un'ampia visibilità e funzionalità di reporting dettagliate, aiutando a soddisfare i requisiti di standard quali PCI DSS, HIPPA, FINRA, HITECH, NIST, ISO, FTC, COBIT, Sarbanes-Oxley, CIS e SANS.

MetaDefender L'accesso consente la conformità e l'accesso a Secure

È fondamentale implementare solide misure di sicurezza per gli utenti che accedono alla vostra rete, ai dati e alle applicazioni, da casa o dall'ufficio. MetaDefender Access è una piattaforma progettata per fornire proprio questo. Offre controlli di conformità, sicurezza e vulnerabilità leader del settore, un'alternativa VPN zero-trust e il controllo dell'accesso alla rete in sede. Questo garantisce un accesso sicuro indipendentemente dalla posizione, da casa, dall'ufficio o da siti remoti, e dal fatto che i dati e le applicazioni siano ospitati in sede o nel cloud.